Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Microsoft Discovery zapewnia dwie warstwy zabezpieczeń sieci w celu ochrony zasobów przestrzeni roboczej i ruchu płaszczyzny danych.

| Warstwa | Co chroni | Jak to działa |

|---|---|---|

| Wzmacnianie zabezpieczeń sieci | Zasoby zarządzane, takie jak bazy danych, magazyn, usługi sztucznej inteligencji i inne usługi zaplecza | Sieciowe obwody zabezpieczeń (NSP) i prywatne punkty końcowe zasobów zarządzanych grup zasobów (MRG) ograniczają dostęp wyłącznie do autoryzowanych składników wykrywania. |

| Prywatne punkty końcowe | Interfejsy API obszarów roboczych i bibliotek danych warstwy danych | Azure Private Link kieruje ruch interfejsu API przez sieć szkieletową Azure, eliminując publiczne narażenie na internet |

Wzmocnienie zabezpieczeń sieci jest domyślnie włączone dla wszystkich przestrzeni roboczych i bibliotek zarządzanych przy użyciu wersji interfejsu 2026-02-01-preview API oraz nowszych. Prywatne punkty końcowe na potrzeby dostępu do płaszczyzny danych są opcjonalne i można je skonfigurować oddzielnie.

Dlaczego bezpieczeństwo sieci ma znaczenie

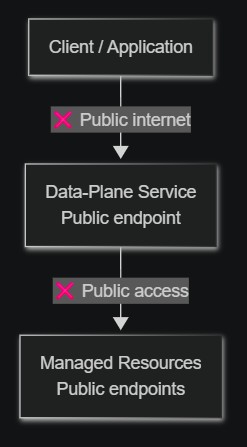

Podczas tworzenia obszaru roboczego Microsoft Discovery lub biblioteczki usługa przygotowuje zarządzane zasoby (bazy danych, konta magazynowe, usługi sztucznej inteligencji) w Twoim imieniu. We wczesnej wersji zapoznawczej te zasoby miały publiczne punkty końcowe i ruch API płaszczyzny danych, przechodzący przez publiczny internet.

Po włączeniu zabezpieczeń sieci domyślnie wszystkie zarządzane zasoby są teraz chronione automatycznie. Włączenie prywatnych punktów końcowych na potrzeby dostępu do płaszczyzny danych zapewnia dodatkowe zabezpieczenia:

- Ochrona danych — cały ruch pozostaje w sieci szkieletowej Azure, nigdy nie przechodzi przez publiczny Internet.

- Zgodność — spełniają wymagania prawne dotyczące wzmacniania zabezpieczeń sieci i łączności prywatnej.

- Zmniejszona powierzchnia ataków — zasoby zarządzane są dostępne tylko dla autoryzowanych składników usługi odnajdywania.

- Obrona w głąb — łączy obwody sieci, prywatne punkty końcowe, wdrożenie sieci wirtualnej i kontrolę dostępu opartą na tożsamościach.

Przed porównaniem i po nim

Przed: publiczna wersja zapoznawcza (bez wzmacniania zabezpieczeń sieci)

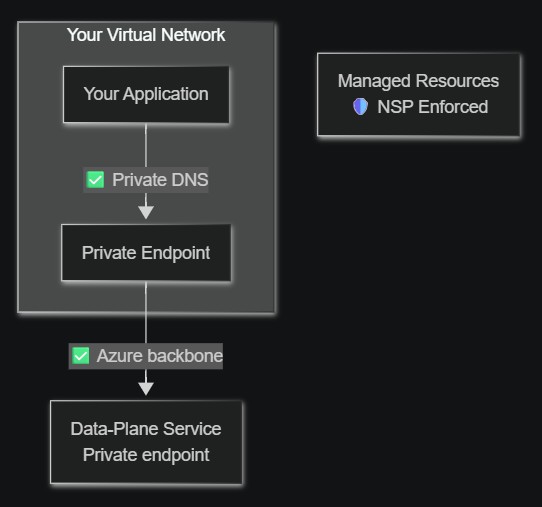

Po: publiczna wersja zapoznawcza (z wzmacnianiem zabezpieczeń sieci)

| Aspekt | Bez wzmacniania zabezpieczeń sieci (wczesna wersja zapoznawcza) | W przypadku wzmacniania zabezpieczeń sieci (ustawienie domyślne) |

|---|---|---|

| Zasoby zarządzane | Publiczne punkty końcowe | Zablokowane za punktami końcowymi NSP i prywatnymi punktami końcowymi |

| Ruch płaszczyzny danych | Publiczny Internet | Rdzeń sieci Azure za pośrednictwem usługi Private Link |

Jak działa wzmacnianie zabezpieczeń sieci

Podczas tworzenia obszaru roboczego płaszczyzna sterowania Discovery automatycznie dokonuje:

- Tworzy obwód zabezpieczeń sieci (NSP) wokół przydzielonych dla obszaru roboczego zarządzanych zasobów.

- Wdraża prywatne punkty końcowe dla zarządzanych zasobów (baz danych, magazynu, usług AI), aby mogły komunikować się za pośrednictwem sieci szkieletowej Azure.

- Konfiguruje iniekcję sieci wirtualnej dla usług obszarów roboczych przy użyciu delegowanych podsieci, zapewniając uruchamianie usług i agentów platformy obszaru roboczego w sieci wirtualnej.

NSP wymusza, że tylko autoryzowane składniki usługi odnajdywania mogą uzyskiwać dostęp do zarządzanych zasobów. Żadne dane nie są przesyłane przez publiczny Internet między komponentami Discovery.

Wymagane przypisania ról

Aby utworzyć skojarzenia NSP, jednostka usługi pierwszej strony dla odnajdywania (aplikacja usługi płaszczyzny sterowania odnajdywania) wymaga dwóch przypisań ról w ramach subskrypcji.

- Odnajdywanie sprzężenia obwodowego NSP (rola niestandardowa) — umożliwia jednostce usługi tworzenie reguł dostępu przychodzącego NSP.

- Co najmniej czytelnik (wbudowana rola) — umożliwia jednostce usługi wyliczanie zasobów subskrypcji na potrzeby weryfikacji konfiguracji sieci. Jeśli masz już przypisanego właściciela lub współautora, oddzielne przypisanie czytelnika nie jest potrzebne.

Aby uzyskać instrukcje tworzenia i przypisywania tych ról, zobacz Konfigurowanie zabezpieczeń sieci.

Jak prywatne punkty końcowe kierują ruch płaszczyzny danych

Za pomocą Azure Private Link można uzyskać dostęp do interfejsów API płaszczyzny danych obszaru roboczego i magazynu książek za pośrednictwem prywatnego punktu końcowego w sieci wirtualnej. Po skonfigurowaniu:

- Prywatny punkt końcowy jest tworzony w podsieci twojej sieci wirtualnej, otrzymując prywatny adres IP.

- Prywatna strefa DNS mapuje nazwę FQDN usługi odnajdywania na prywatny adres IP.

- Cały ruch API z sieci wirtualnej jest kierowany do prywatnego punktu końcowego i przechodzi przez sieć szkieletową Microsoft.

Bez prywatnych punktów końcowych, API płaszczyzny danych przechodzi przez publiczny Internet. W przypadku prywatnych punktów końcowych, ruch pozostaje w pełni w sieci szkieletowej Azure.

publicNetworkAccess wartość |

Za pośrednictwem prywatnego punktu końcowego | Za pośrednictwem publicznego Internetu |

|---|---|---|

Enabled (ustawienie domyślne) |

Allowed | Allowed |

Disabled |

Allowed | 403 Zabronione |

Obsługiwane typy zasobów dla prywatnych punktów końcowych

| Typ zasobu | Identyfikator grupy | strefa prywatna DNS |

|---|---|---|

Microsoft.Discovery/workspaces |

workspace |

privatelink.workspace.discovery.azure.com |

Microsoft.Discovery/bookshelves |

bookshelf |

privatelink.bookshelf.discovery.azure.com |

Zasoby wykrywania obsługują automatyczną aprobatę dla prywatnych punktów końcowych utworzonych w ramach tego samego dzierżawcy. Połączenia między dzierżawami wymagają ręcznego zatwierdzenia przez właściciela zasobu.

Uwagi dotyczące zabezpieczeń dla roli Łącznika Obwodowego NSP

- pl-PL: Minimalne uprawnienia — ta rola niestandardowa przyznaje tylko

joinPerimeterRule/actioninetworkSecurityPerimeterOperationStatuses/read— najwęższe możliwe uprawnienia do tworzenia reguł dostępu NSP. - Brak dostępu do danych — to uprawnienie nie udziela dostępu do odczytu, zapisu ani usuwania żadnych danych lub zasobów klienta.

- Wymagany zakres subskrypcji — uprawnienie musi znajdować się w zakresie subskrypcji, ponieważ reguły dostępu przychodzącego NSP odwołują się do subskrypcji jako dozwolonych źródeł.

Ograniczenia

- Prywatne punkty końcowe między regionami nie są obsługiwane. Prywatny punkt końcowy musi znajdować się w tym samym regionie co zasób Discovery.

- Każde połączenie prywatnego punktu końcowego jest ograniczone do jednego obszaru roboczego lub zasobu półki na książki.

- Każdy zasób Discovery (obszar roboczy, półka, superkomputer) wymaga własnych unikatowych, niezachodzących na siebie podsieci. Podsieci nie mogą być współużytkowane przez różne wystąpienia zasobów Discovery.

- Serwer API AKS superkomputera ma publiczny FQDN. Ruch obciążenia pozostaje w sieci wirtualnej, ale punkt końcowy serwera interfejsu API Kubernetes jest publicznie dostępny. Obsługa klastra prywatnego jest planowana w przyszłej wersji.

- Zasoby zarządzane, które nie obsługują programu NSP, są chronione za pośrednictwem iniekcji sieci wirtualnej lub delegowanych podsieci.

- Wzmocnienie zabezpieczeń sieci jest obsługiwane w następujących regionach: Wschodnie USA, Południowa Wielka Brytania i Szwecja Środkowa.

Następne kroki

- Konfigurowanie zabezpieczeń sieci — przypisywanie ról, konfigurowanie podsieci i tworzenie prywatnych punktów końcowych.

- Wdrożenie z pełnym zabezpieczeniem sieci end-to-end — wdrożenie stosu Discovery w pełni odizolowanego w ramach sieci.

- Co to jest Azure Private Link?

- Co to jest obwód zabezpieczeń sieci?