Wizualizowanie dzienników przepływu sieciowych grup zabezpieczeń przy użyciu usługi Power BI

Ważne

30 września 2027 r. dzienniki przepływów sieciowej grupy zabezpieczeń zostaną wycofane. W ramach tego wycofania nie będzie już można tworzyć nowych dzienników przepływów sieciowej grupy zabezpieczeń od 30 czerwca 2025 r. Zalecamy migrację do dzienników przepływów sieci wirtualnej, co pozwala wyeliminować ograniczenia dzienników przepływów sieciowej grupy zabezpieczeń. Po dacie wycofania analiza ruchu włączona z dziennikami przepływów sieciowej grupy zabezpieczeń nie będzie już obsługiwana, a istniejące zasoby przepływów sieciowej grupy zabezpieczeń w subskrypcjach zostaną usunięte. Jednak rekordy dzienników przepływu sieciowej grupy zabezpieczeń nie zostaną usunięte i będą nadal zgodne z odpowiednimi zasadami przechowywania. Więcej informacji znajdziesz w oficjalnym ogłoszeniu.

Dzienniki przepływu sieciowej grupy zabezpieczeń umożliwiają wyświetlanie informacji o ruchu przychodzącym i wychodzącym IP w sieciowych grupach zabezpieczeń. Te dzienniki przepływu pokazują przepływy wychodzące i przychodzące na podstawie reguły, karta sieciowa, do którego ma zastosowanie przepływ, 5-krotka informacji o przepływie (źródłowy/docelowy adres IP, port źródłowy/docelowy, protokół) i jeśli ruch był dozwolony lub blokowany.

Uzyskanie szczegółowych informacji na temat danych rejestrowania przepływów może być trudne przez ręczne przeszukiwanie plików dziennika. W tym artykule udostępnimy rozwiązanie umożliwiające wizualizowanie najnowszych dzienników przepływu i poznanie ruchu w sieci.

Ostrzeżenie

Poniższe kroki działają z dziennikami przepływu w wersji 1. Aby uzyskać szczegółowe informacje, zobacz Wprowadzenie do rejestrowania przepływów dla sieciowych grup zabezpieczeń. Poniższe instrukcje nie będą działać z wersją 2 plików dziennika bez modyfikacji.

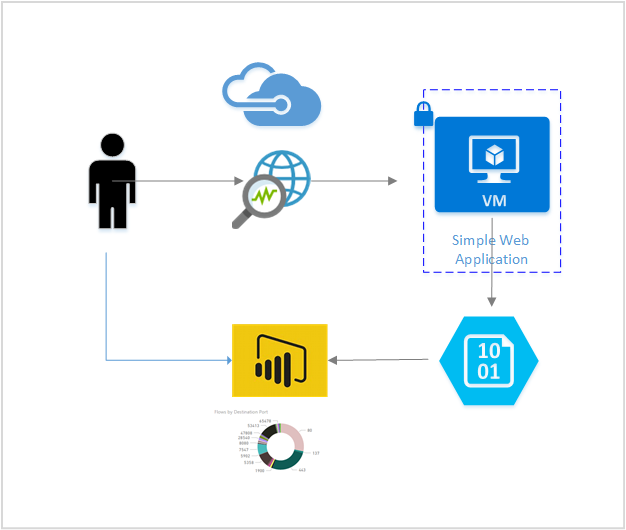

Scenariusz

W poniższym scenariuszu połączymy program Power BI Desktop z kontem magazynu skonfigurowanym jako ujście dla danych rejestrowania przepływu sieciowej grupy zabezpieczeń. Po nawiązaniu połączenia z kontem magazynu usługa Power BI pobiera dzienniki i analizuje je, aby zapewnić wizualną reprezentację ruchu rejestrowanego przez sieciowe grupy zabezpieczeń.

Korzystając z wizualizacji podanych w szablonie, możesz sprawdzić:

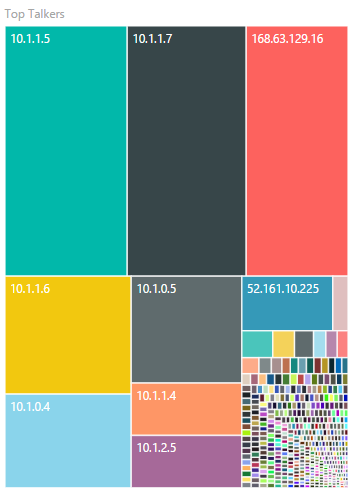

- Najlepsi rozmówcy

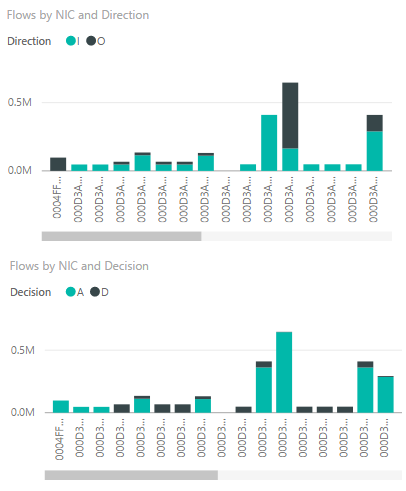

- Dane przepływu szeregów czasowych według kierunku i decyzji reguły

- Przepływy według adresu MAC interfejsu sieciowego

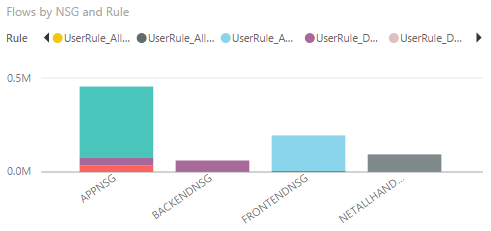

- Przepływy według sieciowej grupy zabezpieczeń i reguły

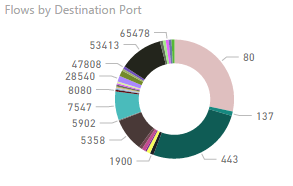

- Przepływy według portu docelowego

Udostępniony szablon można edytować, aby można było go modyfikować, aby dodawać nowe dane, wizualizacje lub edytować zapytania zgodnie z twoimi potrzebami.

Ustawienia

Przed rozpoczęciem należy włączyć rejestrowanie przepływów sieciowej grupy zabezpieczeń w jednej lub wielu sieciowych grupach zabezpieczeń na twoim koncie. Aby uzyskać instrukcje dotyczące włączania dzienników przepływu zabezpieczeń sieci, zapoznaj się z następującym artykułem: Wprowadzenie do rejestrowania przepływów dla sieciowych grup zabezpieczeń.

Musisz również mieć zainstalowanego na komputerze klienta programu Power BI Desktop i wystarczającą ilość wolnego miejsca na komputerze, aby pobrać i załadować dane dziennika, które istnieją na koncie magazynu.

Kroki

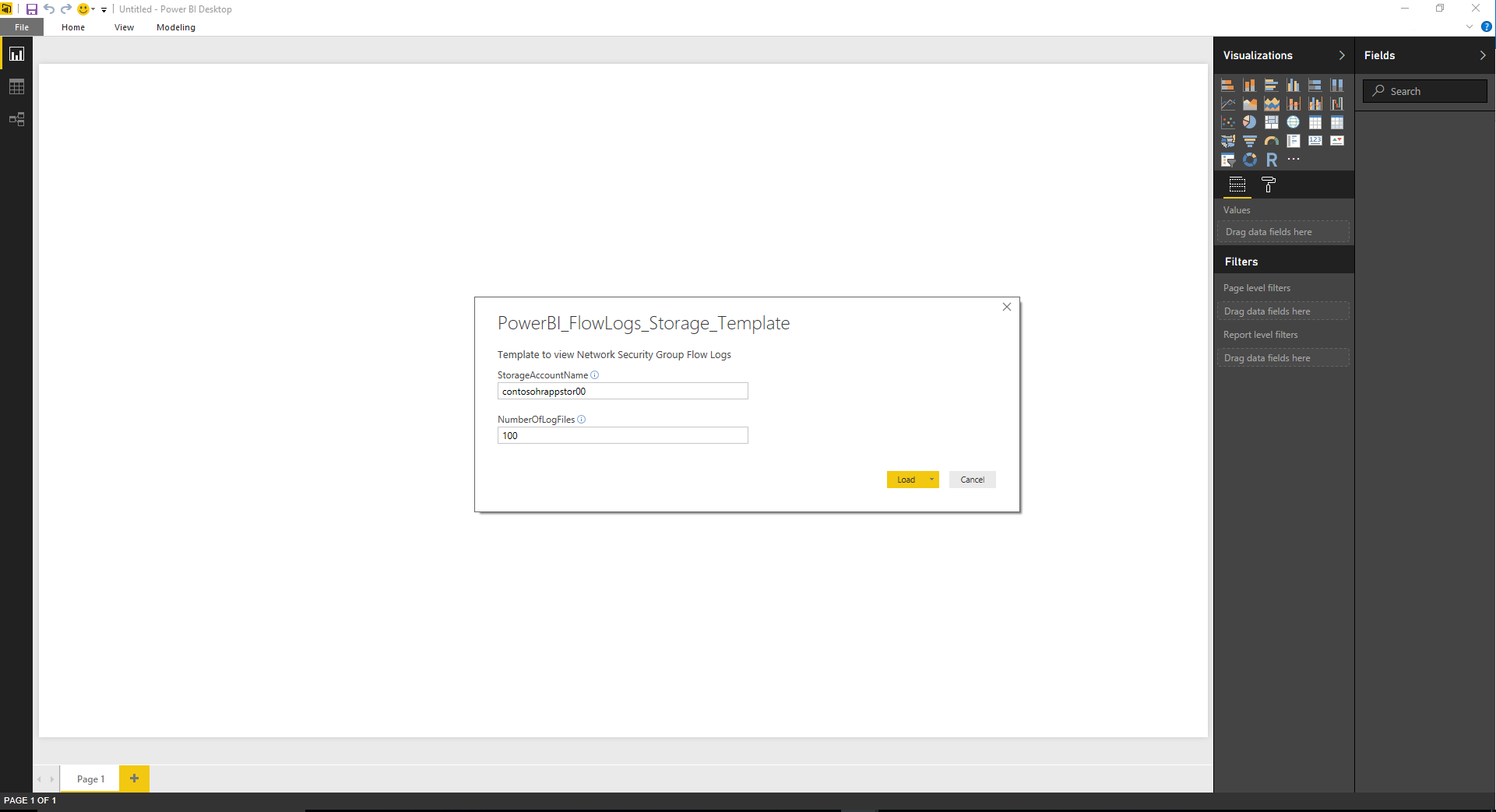

Pobierz i otwórz następujący szablon usługi Power BI w szablonie dzienników przepływu usługi Network Watcher usługi Power BI dla aplikacji power BI desktop

Wprowadź wymagane parametry zapytania

StorageAccountName — określa nazwę konta magazynu zawierającego dzienniki przepływu sieciowej grupy zabezpieczeń, które chcesz załadować i zwizualizować.

NumberOfLogFiles — określa liczbę plików dziennika, które mają być pobierane i wizualizowane w usłudze Power BI. Na przykład jeśli określono 50, 50 najnowszych plików dziennika. Jeśli mamy włączone 2 sieciowe grupy zabezpieczeń i skonfigurowano do wysyłania dzienników przepływów sieciowej grupy zabezpieczeń do tego konta, można wyświetlić ostatnie 25 godzin dzienników.

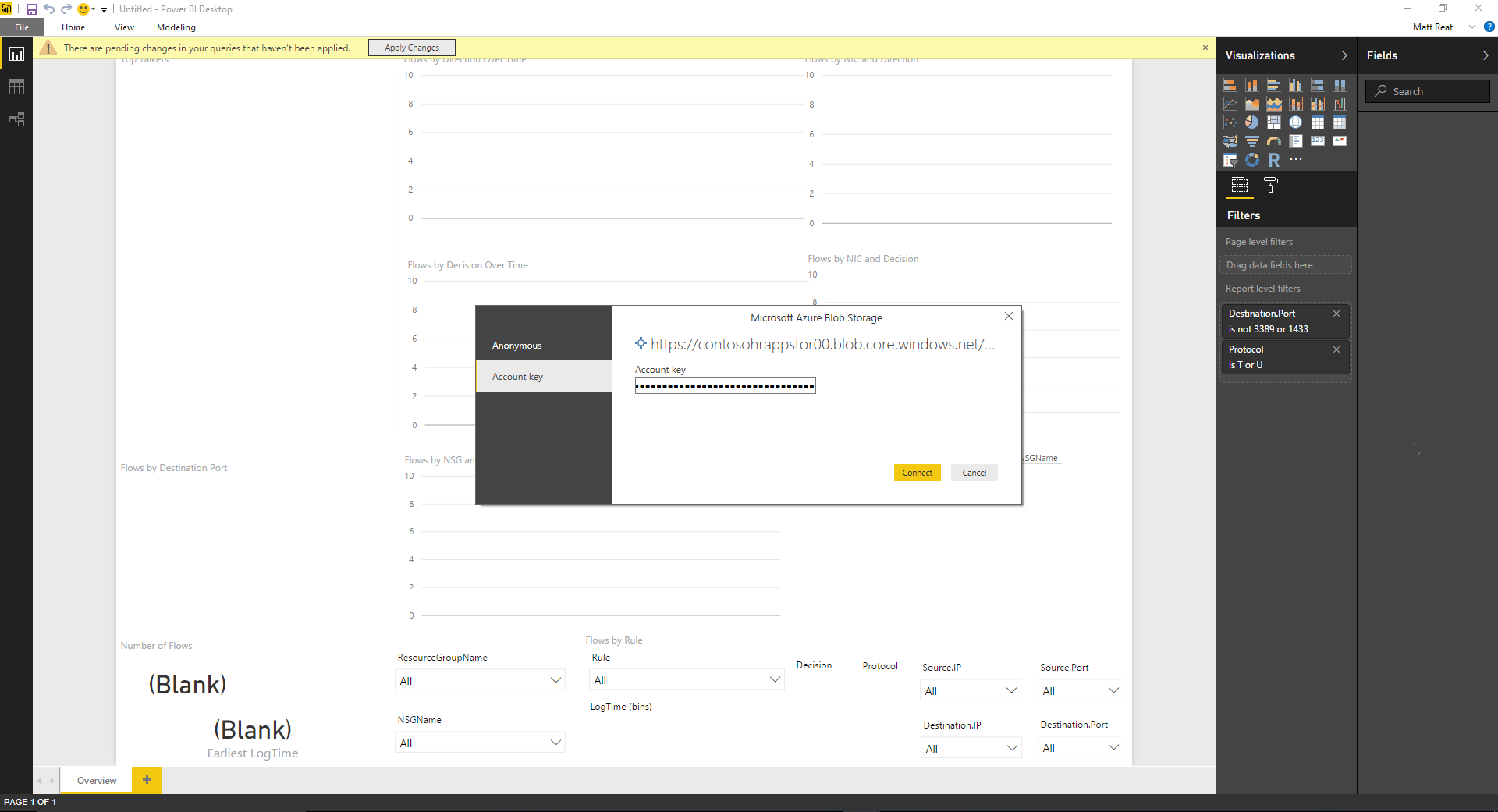

Wprowadź klucz dostępu dla konta magazynu. Prawidłowe klucze dostępu można znaleźć, przechodząc do konta magazynu w witrynie Azure Portal i wybierając pozycję Klucze dostępu w obszarze Zabezpieczenia i sieć. Wybierz pozycję Połącz , a następnie zastosuj zmiany.

Dzienniki są pobierane i analizowane, a teraz możesz korzystać ze wstępnie utworzonych wizualizacji.

Informacje o wizualizacjach

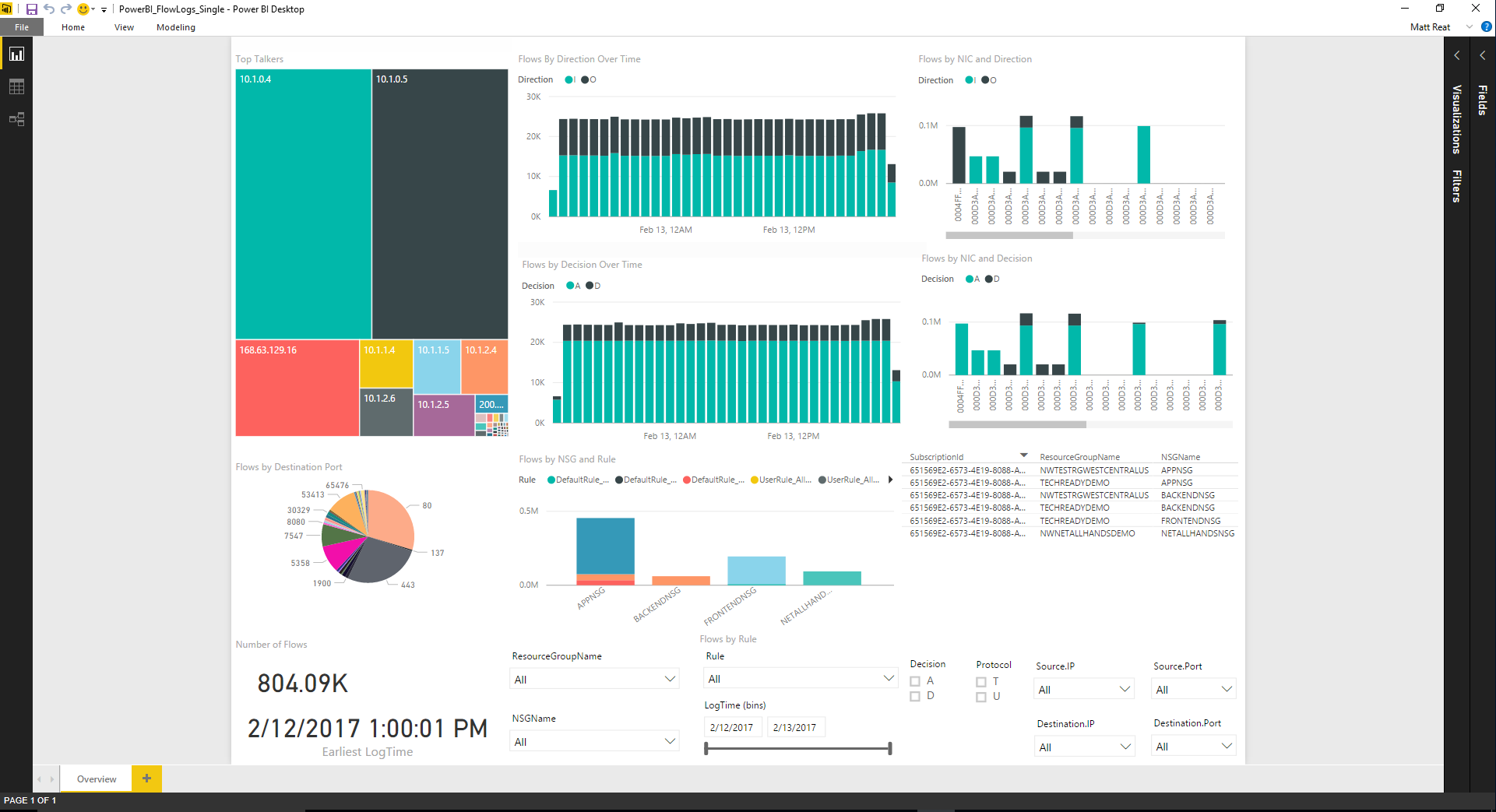

Podany w szablonie to zestaw wizualizacji, które ułatwiają zrozumienie danych dziennika przepływu sieciowej grupy zabezpieczeń. Na poniższych obrazach przedstawiono przykładowy wygląd pulpitu nawigacyjnego po wypełnieniu danymi. Poniżej dokładniej przyjrzymy się każdej wizualizacji.

Wizualizacja Top Talkers pokazuje adresy IP, które zainicjowały większość połączeń w określonym okresie. Rozmiar pól odpowiada względnej liczbie połączeń.

Poniższe wykresy szeregów czasowych pokazują liczbę przepływów w danym okresie. Górny graf jest segmentowany według kierunku przepływu, a dolna jest segmentowana przez podjętą decyzję (zezwalaj lub odmawiaj). Dzięki tej wizualizacji możesz zbadać trendy ruchu w czasie i wykryć wszelkie nietypowe wzrosty lub spadek ruchu lub segmentacji ruchu.

Na poniższych wykresach przedstawiono przepływy dla interfejsu sieciowego z górnym segmentem według kierunku przepływu i niższym segmentem po podjęciu decyzji. Dzięki tym informacjom możesz uzyskać wgląd w to, które maszyny wirtualne komunikowały się najbardziej w stosunku do innych użytkowników, a jeśli ruch do określonej maszyny wirtualnej jest dozwolony lub blokowany.

Poniższy wykres pierścieniowy przedstawia podział przepływów według portu docelowego. Dzięki tym informacjom można wyświetlić najczęściej używane porty docelowe używane w określonym przedziale czasu.

Poniższy wykres słupkowy przedstawia przepływ według sieciowej grupy zabezpieczeń i reguły. Dzięki tym informacjom można zobaczyć sieciowe grupy zabezpieczeń odpowiedzialne za najwięcej ruchu oraz podział ruchu w sieciowej grupie zabezpieczeń według reguły.

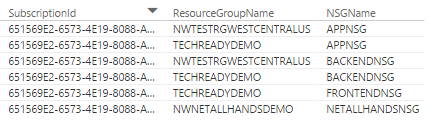

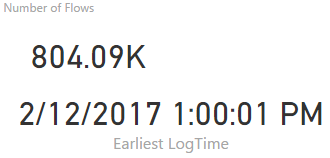

Poniższe wykresy informacyjne zawierają informacje o sieciowych grupach zabezpieczeń znajdujących się w dziennikach, liczbie przepływów przechwyconych w danym okresie oraz dacie najwcześniejszego przechwycenia dziennika. Te informacje umożliwiają określenie, jakie sieciowe grupy zabezpieczeń są rejestrowane i zakres dat przepływów.

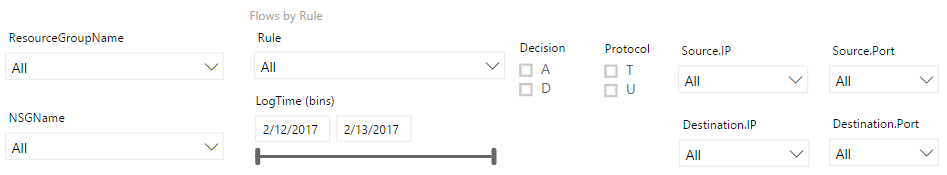

Ten szablon zawiera następujące fragmentatory, aby umożliwić wyświetlanie tylko zainteresowanych danych. Możesz filtrować według grup zasobów, sieciowych grup zabezpieczeń i reguł. Można również filtrować według 5 krotki informacji, decyzji i czasu zapisu dziennika.

Podsumowanie

Pokazaliśmy w tym scenariuszu, że przy użyciu dzienników przepływu sieciowej grupy zabezpieczeń udostępnianych przez usługę Network Watcher i Power BI możemy wizualizować i rozumieć ruch. Przy użyciu dostarczonego szablonu usługa Power BI pobiera dzienniki bezpośrednio z magazynu i przetwarza je lokalnie. Czas potrzebny na załadowanie szablonu różni się w zależności od liczby żądanych plików i całkowitego rozmiaru pobranych plików.

Możesz dostosować ten szablon do własnych potrzeb. Istnieje wiele sposobów korzystania z usługi Power BI z sieciową grupą zabezpieczeń Dzienniki przepływu.

Uwagi

Dzienniki są domyślnie przechowywane w programie

https://{storageAccountName}.blob.core.windows.net/insights-logs-networksecuritygroupflowevent/- Jeśli inne dane istnieją w innym katalogu, zapytania dotyczące ściągania i przetwarzania danych muszą zostać zmodyfikowane.

Podany szablon nie jest zalecany do użycia z więcej niż 1 GB dzienników.

Jeśli masz dużą ilość dzienników, zalecamy zbadanie rozwiązania przy użyciu innego magazynu danych, takiego jak Data Lake lub SQL Server.

Następne kroki

Dowiedz się, jak wizualizować dzienniki przepływu sieciowej grupy zabezpieczeń za pomocą usługi Elastic Stack, odwiedzając stronę Visualize Azure Network Watcher NSG flow logs using open source tools (Wizualizowanie dzienników przepływu sieciowej grupy zabezpieczeń usługi Azure Network Watcher przy użyciu narzędzi typu open source)