Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Z tego artykułu dowiesz się, jak utworzyć sieć wirtualną i używać go z instancją usługi Azure Managed Redis z prywatnym punktem końcowym. Prywatny punkt końcowy platformy Azure to interfejs sieciowy, który nawiązuje prywatne i bezpieczne połączenie z usługą Azure Managed Redis obsługiwaną przez usługę Azure Private Link.

Proces jest realizowany w dwóch etapach:

Najpierw utwórz sieć wirtualną do użycia z pamięcią podręczną.

Następnie, w zależności od tego, czy już posiadasz pamięć podręczną:

- Dodaj sieć wirtualną podczas tworzenia nowej pamięci podręcznej.

- Dodaj sieć wirtualną do istniejącej pamięci podręcznej.

Ważne

Używanie prywatnego punktu końcowego do nawiązywania połączenia z siecią wirtualną jest zalecanym rozwiązaniem do zabezpieczania zasobu usługi Azure Managed Redis w warstwie sieciowej.

Wymagania wstępne

- Subskrypcja platformy Azure — utwórz jedną bezpłatnie

Tworzenie sieci wirtualnej z podsiecią

Najpierw utwórz sieć wirtualną przy użyciu portalu. Użyj tej sieci wirtualnej podczas tworzenia nowej pamięci podręcznej lub istniejącej pamięci podręcznej.

Zaloguj się do witryny Azure Portal i wybierz pozycję Utwórz zasób.

W okienku Nowy wybierz pozycję Sieć , a następnie wybierz pozycję Sieć wirtualna.

Wybierz pozycję Dodaj , aby utworzyć sieć wirtualną.

W obszarze Tworzenie sieci wirtualnej wprowadź lub wybierz te informacje w okienku Podstawy :

Ustawienia Sugerowana wartość Opis Subskrypcja Z listy rozwijanej wybierz subskrypcję. Subskrypcja, w której tworzysz tę sieć wirtualną. Grupa zasobów Z listy rozwijanej i wybierz grupę zasobów lub wybierz pozycję Utwórz nową i wprowadź nową nazwę grupy zasobów. Nazwa grupy zasobów, w której ma zostać utworzona sieć wirtualna i inne zasoby. Umieszczając wszystkie zasoby aplikacji w jednej grupie zasobów, można je łatwo zarządzać lub usuwać razem. Nazwa sieci wirtualnej Wprowadź nazwę sieci wirtualnej. Nazwa musi zaczynać się literą lub cyfrą, kończyć literą, cyfrą lub podkreślnikiem oraz zawierać wyłącznie litery, cyfry, podkreślniki, kropki lub łączniki. Region Z listy rozwijanej wybierz region. Wybierz region w pobliżu innych usług korzystających z sieci wirtualnej. Wybierz okienko Adresy IP lub wybierz przycisk Dalej: adresy IP w dolnej części okienka.

W okienku Adresy IP określ przestrzeń adresową IPv4 lub przestrzeńadresową IPv6. W tej procedurze użyj przestrzeni adresowej IPv4.

Wybierz pozycję Dodaj podsieć. W obszarze Nazwa podsieci wybierz pozycję domyślną lub dodaj nazwę. Możesz również edytować właściwości podsieci zgodnie z potrzebami dla aplikacji.

Wybierz Dodaj.

Wybierz panel Przegląd + utwórz lub przycisk Przegląd + utwórz.

Sprawdź, czy wszystkie informacje są poprawne, a następnie wybierz pozycję Utwórz , aby utworzyć sieć wirtualną.

Utwórz instancję Azure Managed Redis z prywatnym endpointem połączonym z podsiecią wirtualnej sieci.

Aby utworzyć wystąpienie usługi Azure Managed Redis Cache i dodać prywatny punkt końcowy, wykonaj następujące kroki. Najpierw należy utworzyć sieć wirtualną do użycia z pamięcią podręczną.

Przejdź do strony głównej witryny Azure Portal lub otwórz menu paska bocznego, a następnie wybierz pozycję Utwórz zasób.

W polu wyszukiwania wpisz Azure Managed Redis. Uściślij wyszukiwanie tylko w usługach platformy Azure i wybierz pozycję Azure Managed Redis.

Na panelu Nowa usługa Azure Managed Redis skonfiguruj podstawowe ustawienia nowego cache.

Wybierz kartę Sieć lub wybierz pozycję Dalej: Sieć w dolnej części okienka roboczego.

W okienku Sieć wybierz pozycję Prywatny punkt końcowy dla metody łączności.

Wybierz pozycję Dodaj prywatny punkt końcowy , aby dodać prywatny punkt końcowy.

W okienku Tworzenie prywatnego punktu końcowego skonfiguruj ustawienia prywatnego punktu końcowego za pomocą sieci wirtualnej i podsieci utworzonej w ostatniej sekcji i wybierz pozycję Dodaj.

Przejdź do innych kart, aby wypełnić ustawienia konfiguracji zgodnie z potrzebami.

Wybierz opcję Recenzja i utwórz. Przejdź do okienka Przeglądanie i tworzenie, w którym platforma Azure weryfikuje konfigurację.

Po zobaczeniu zielonego komunikatu o przekazaniu weryfikacji, wybierz pozycję Utwórz.

Utworzenie pamięci podręcznej zajmuje trochę czasu. Postęp można monitorować w okienku Przegląd usługi Azure Managed Redis. Gdy stan jest wyświetlany jako Uruchomiono, pamięć podręczna jest gotowa do użycia.

Dodaj prywatny punkt końcowy do istniejącego wystąpienia usługi Azure Managed Redis

W tej sekcji dodasz prywatny punkt końcowy do istniejącego wystąpienia usługi Azure Managed Redis.

Utwórz sieć wirtualną do użycia z istniejącą pamięcią podręczną.

Otwórz pamięć podręczną w portalu i dodaj podsieć, którą utworzyłeś w pierwszym kroku.

Po utworzeniu prywatnego punktu końcowego wykonaj następujące kroki:

W Azure Portal, wybierz pamięć podręczną, do której chcesz dodać prywatny punkt końcowy.

Wybierz pozycję Prywatny punkt końcowy z menu zasobów w obszarze Administracja , aby utworzyć prywatny punkt końcowy dla pamięci podręcznej.

W okienku Prywatny punkt końcowy wybierz pozycję + Prywatny punkt końcowy , aby dodać ustawienia prywatnego punktu końcowego.

Ustawienia Sugerowana wartość Opis Subskrypcja Z listy rozwijanej wybierz subskrypcję. Subskrypcja, w której utworzono wirtualną sieć. Grupa zasobów Z listy rozwijanej i wybierz grupę zasobów lub wybierz pozycję Utwórz nową i wprowadź nową nazwę grupy zasobów. Nazwa grupy zasobów, w której ma zostać utworzony prywatny punkt końcowy i inne zasoby. Umieszczając wszystkie zasoby aplikacji w jednej grupie zasobów, można je łatwo zarządzać lub usuwać razem. Nazwa Wprowadź nazwę prywatnego punktu końcowego. Nazwa musi: zaczynać się literą lub cyfrą; kończyć się literą, cyfrą lub podkreśleniem; i może zawierać tylko litery, cyfry, podkreślenia, kropki lub łączniki. Nazwa interfejsu sieciowego Automatycznie wygenerowane na podstawie nazwy. Nazwa musi: zaczynać się literą lub cyfrą; kończyć się literą, cyfrą lub podkreśleniem; i może zawierać tylko litery, cyfry, podkreślenia, kropki lub łączniki. Region Z listy rozwijanej wybierz region. Wybierz region w pobliżu innych usług korzystających z prywatnego punktu końcowego. Wybierz pozycję Dalej: zasób w dolnej części okienka.

W okienku Zasób wybierz swoją subskrypcję.

- Wybierz typ zasobu jako

Microsoft.Cache/redisEnterprise. - Wybierz pamięć podręczną, z którą chcesz połączyć prywatny punkt końcowy dla właściwości Resource .

- Wybierz typ zasobu jako

Wybierz przycisk Dalej: Sieć wirtualna w dolnej części okienka.

W okienku Sieć wirtualna wybierz sieć wirtualną i podsieć utworzoną w poprzedniej sekcji.

Wybierz przycisk Dalej: Tagi w dolnej części okienka.

Opcjonalnie w okienku Tagi wprowadź nazwę i wartość, jeśli chcesz sklasyfikować zasób.

Wybierz opcję Recenzja i utwórz. Przejdź do okienka Przeglądanie i tworzenie , w którym platforma Azure weryfikuje konfigurację.

Po pojawieniu się zielonego komunikatu Weryfikacja zakończona pomyślnie, wybierz pozycję Utwórz.

Włączanie dostępu do sieci publicznej

publicNetworkAccess Za pomocą właściwości można ograniczyć ruch publicznych adresów IP niezależnie od łączy prywatnych z sieciami wirtualnymi.

Wcześniej usługa Azure Managed Redis została zaprojektowana z dwiema wyłącznymi konfiguracjami sieci: włączenie ruchu publicznego wymagało wyłączenia prywatnych punktów końcowych, a włączenie prywatnych punktów końcowych automatycznie ograniczało cały dostęp publiczny. To ustawienie zapewniało jasne granice sieci, ale ograniczyło elastyczność scenariuszy, takich jak migracje, w których wymagany jest jednocześnie zarówno dostęp publiczny, jak i prywatny.

W programie publicNetworkAccesssą teraz obsługiwane następujące konfiguracje sieci:

- Ruch publiczny bez łączy prywatnych

- Ruch publiczny poprzez prywatne łącza

- Ruch prywatny bez łączy prywatnych

- Ruch prywatny z łączami prywatnymi

Wyłączenie publicNetworkAccess i ochrona pamięci podręcznej przy użyciu sieci wirtualnej wraz z prywatnym punktem końcowym i łączami prywatnymi jest najbezpieczniejszą opcją. Sieć wirtualna umożliwia sterowanie siecią i dodaje dodatkową warstwę zabezpieczeń. Łącza prywatne ograniczają ruch do komunikacji jednokierunkowej z sieci wirtualnej, oferując rozszerzoną izolację sieci. Oznacza to, że nawet jeśli zasób usługi Azure Managed Redis zostanie naruszony, inne zasoby w sieci wirtualnej pozostaną bezpieczne.

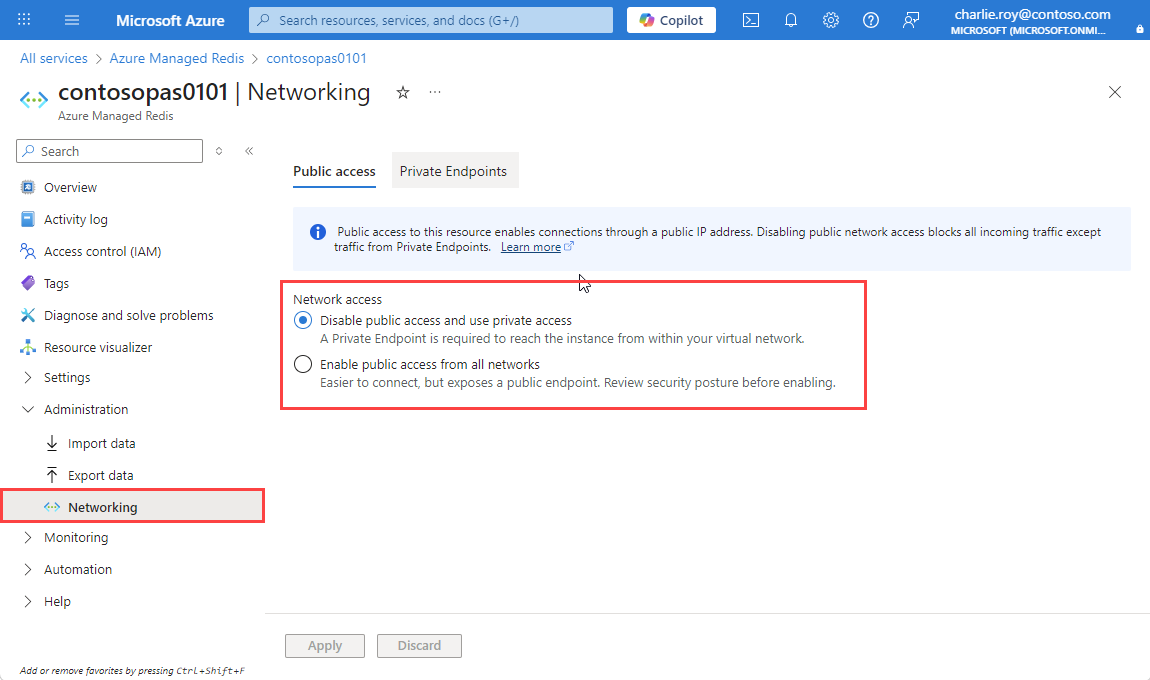

Zaktualizowanie pamięci podręcznej do używania publicNetworkAccess za pomocą portalu

Użyj portalu Azure, aby postępować zgodnie z instrukcjami, dodając publicNetworkAccess do istniejącej pamięci podręcznej.

Przejdź do portalu Azure.

Przejdź do zasobu usługi Azure Managed Redis | Administracja | Sieć w menu zasobów.

Wybierz pozycję Włącz dostęp publiczny ze wszystkich sieci , aby włączyć dostęp publiczny. Aby wyłączyć dostęp publiczny, wybierz pozycję Wyłącz dostęp publiczny i użyj dostępu prywatnego.

Zmiany w interfejsie API

Właściwość publicNetworkAccess jest wprowadzana w usłudze Microsoft.Cache redisEnterprise 2025-07-01. Ponieważ ta zmiana jest zmianą powodującą niezgodność związaną z zabezpieczeniami, wersje interfejsu API przed 2025-07-01 zostaną wycofane w październiku 2026 r.

Wartość właściwości publicNetworkAccess jest efektywnie NULL w pamięciach podręcznych utworzonych przed 2025-07-01. Po ustawieniu wartości na Enabled lub Disabled, nie można zresetować jej z powrotem do wartości NULL.

Po październiku 2026 r.:

- Właściwość można ustawić

publicNetworkAccesstylko przy użyciu interfejsu API w wersji 2025-07-01 lub nowszej. - Nie można już wysyłać wywołań interfejsu API z wersjami przed 2025-07-01.

- Starsze pamięci podręczne udostępnione z wcześniejszymi wersjami interfejsów API nadal działają, ale inne operacje na nich wymagają wywołań przy użyciu wersji interfejsów API 2025-07-01 lub nowszej.

Tworzenie pamięci podręcznej Redis Azure Managed Redis Cache połączonej z prywatnym punktem końcowym przy użyciu programu Azure PowerShell

Aby utworzyć prywatny punkt końcowy o nazwie MyPrivateEndpoint dla istniejącego wystąpienia usługi Azure Managed Redis, uruchom następujący skrypt programu PowerShell. Zastąp wartości zmiennych szczegółami środowiska:

$SubscriptionId = "<your Azure subscription ID>"

# Resource group where the Azure Managed Redis instance and virtual network resources are located

$ResourceGroupName = "myResourceGroup"

# Name of the Azure Managed Redis instance

$redisCacheName = "mycacheInstance"

# Name of the existing virtual network

$VNetName = "myVnet"

# Name of the target subnet in the virtual network

$SubnetName = "mySubnet"

# Name of the private endpoint to create

$PrivateEndpointName = "MyPrivateEndpoint"

# Location where the private endpoint can be created. The private endpoint should be created in the same location where your subnet or the virtual network exists

$Location = "westcentralus"

$redisCacheResourceId = "/subscriptions/$($SubscriptionId)/resourceGroups/$($ResourceGroupName)/providers/Microsoft.Cache/redisEnterprise/$($redisCacheName)"

$privateEndpointConnection = New-AzPrivateLinkServiceConnection -Name "myConnectionPS" -PrivateLinkServiceId $redisCacheResourceId -GroupId "redisEnterprise"

$virtualNetwork = Get-AzVirtualNetwork -ResourceGroupName $ResourceGroupName -Name $VNetName

$subnet = $virtualNetwork | Select -ExpandProperty subnets | Where-Object {$_.Name -eq $SubnetName}

$privateEndpoint = New-AzPrivateEndpoint -ResourceGroupName $ResourceGroupName -Name $PrivateEndpointName -Location "westcentralus" -Subnet $subnet -PrivateLinkServiceConnection $privateEndpointConnection

Pobieranie prywatnego punktu końcowego przy użyciu programu Azure PowerShell

Aby uzyskać szczegółowe informacje o prywatnym punkcie końcowym, użyj tego polecenia programu PowerShell:

Get-AzPrivateEndpoint -Name $PrivateEndpointName -ResourceGroupName $ResourceGroupName

Usuwanie prywatnego punktu końcowego przy użyciu programu Azure PowerShell

Aby usunąć prywatny punkt końcowy, użyj następującego polecenia programu PowerShell:

Remove-AzPrivateEndpoint -Name $PrivateEndpointName -ResourceGroupName $ResourceGroupName

Utwórz pamięć podręczną Azure Managed Redis Cache połączoną z prywatnym punktem końcowym za pomocą Azure CLI

Aby utworzyć prywatny punkt końcowy o nazwie myPrivateEndpoint dla istniejącego wystąpienia usługi Azure Managed Redis, uruchom następujący skrypt interfejsu wiersza polecenia platformy Azure. Zastąp wartości zmiennych szczegółami środowiska:

# Resource group where the Azure Managed Redis and virtual network resources are located

ResourceGroupName="myResourceGroup"

# Subscription ID where the Azure Managed Redis and virtual network resources are located

SubscriptionId="<your Azure subscription ID>"

# Name of the existing Azure Managed Redis instance

redisCacheName="mycacheInstance"

# Name of the virtual network to create

VNetName="myVnet"

# Name of the subnet to create

SubnetName="mySubnet"

# Name of the private endpoint to create

PrivateEndpointName="myPrivateEndpoint"

# Name of the private endpoint connection to create

PrivateConnectionName="myConnection"

az network vnet create \

--name $VNetName \

--resource-group $ResourceGroupName \

--subnet-name $SubnetName

az network vnet subnet update \

--name $SubnetName \

--resource-group $ResourceGroupName \

--vnet-name $VNetName \

--disable-private-endpoint-network-policies true

az network private-endpoint create \

--name $PrivateEndpointName \

--resource-group $ResourceGroupName \

--vnet-name $VNetName \

--subnet $SubnetName \

--private-connection-resource-id "/subscriptions/$SubscriptionId/resourceGroups/$ResourceGroupName/providers/Microsoft.Cache/redisEnterprise/$redisCacheName" \

--group-ids "redisEnterprise" \

--connection-name $PrivateConnectionName

Pobierz prywatny punkt końcowy przy użyciu Azure CLI

Aby uzyskać szczegółowe informacje o prywatnym punkcie końcowym, użyj następującego polecenia interfejsu wiersza polecenia:

az network private-endpoint show --name MyPrivateEndpoint --resource-group MyResourceGroup

Usuwanie prywatnego punktu końcowego przy użyciu interfejsu wiersza polecenia platformy Azure

Aby usunąć prywatny punkt końcowy, użyj następującego polecenia CLI:

az network private-endpoint delete --name MyPrivateEndpoint --resource-group MyResourceGroup

Wartość strefy prywatnej DNS zarządzanego prywatnego punktu końcowego Redis platformy Azure

Aplikacja powinna nawiązać <cachename>.<region>.redis.azure.net połączenie z portem 10000. Prywatna strefa DNS o nazwie *.privatelink.redis.azure.net, jest tworzona automatycznie w ramach subskrypcji. Prywatna strefa DNS jest niezbędna do nawiązania połączenia TLS z prywatnym punktem końcowym. Unikaj używania <cachename>.privatelink.redis.azure.net w konfiguracji połączenia klienta.

Aby uzyskać więcej informacji, zobacz Konfiguracja strefy DNS usług platformy Azure.

Często zadawane pytania

- Dlaczego nie mogę nawiązać połączenia z prywatnym punktem końcowym?

- Jakie funkcje nie są obsługiwane w przypadku prywatnych punktów końcowych?

- Jak sprawdzić, czy mój prywatny punkt końcowy jest poprawnie skonfigurowany?

- Jak mogę zmienić prywatny punkt końcowy na wyłączony lub włączony z poziomu dostępu do sieci publicznej?

- Jak mogę mieć wiele punktów końcowych w różnych sieciach wirtualnych?

- Co się stanie w przypadku usunięcia wszystkich prywatnych punktów końcowych w pamięci podręcznej?

- Czy sieciowe grupy zabezpieczeń są włączone dla prywatnych punktów końcowych?

- Moje prywatne wystąpienie punktu końcowego nie znajduje się w mojej sieci wirtualnej, więc jak jest ono skojarzone z moją siecią wirtualną?

Dlaczego nie mogę nawiązać połączenia z prywatnym punktem końcowym?

Nie można używać prywatnych punktów końcowych z instancją pamięci podręcznej, jeśli pamięć podręczna jest już pamięcią podręczną osadzoną w sieci wirtualnej (VNet).

Pamięci podręczne Azure Managed Redis Cache są ograniczone do 84 łączy prywatnych.

Próbując utrwalać dane na koncie magazynu, na którym stosowane są reguły zapory, możesz napotkać problemy z utworzeniem łącza prywatnego.

Może się zdarzyć, że nie nawiążesz połączenia z prywatnym punktem końcowym, jeśli wystąpienie pamięci podręcznej korzysta z nieobsługiwanej funkcji.

Jakie funkcje nie są obsługiwane w przypadku prywatnych punktów końcowych?

- Nie ma ograniczeń dotyczących używania prywatnego punktu końcowego z usługą Azure Managed Redis.

Jak sprawdzić, czy mój prywatny punkt końcowy jest poprawnie skonfigurowany?

Przejdź do pozycji Przegląd w menu Zasób w portalu. W okienku roboczym widoczna jest nazwa hosta dla pamięci podręcznej. Aby sprawdzić, czy polecenie jest rozpoznawane jako prywatny adres IP pamięci podręcznej, uruchom polecenie podobne nslookup <hostname> do z poziomu sieci wirtualnej połączonej z prywatnym punktem końcowym.

Jak mogę zmienić prywatny punkt końcowy na wyłączony lub włączony z poziomu dostępu do sieci publicznej?

Aby zmienić wartość w witrynie Azure Portal, wykonaj następujące kroki:

W portalu Azure wyszukaj Azure Managed Redis. Następnie naciśnij Enter lub wybierz go z sugestii wyszukiwania.

Wybierz instancję pamięci podręcznej, dla której chcesz zmienić wartość dostępu do sieci publicznej.

Po lewej stronie ekranu wybierz pozycję Prywatny punkt końcowy.

Usuń prywatny punkt końcowy.

Jak mogę mieć wiele punktów końcowych w różnych sieciach wirtualnych?

Aby mieć wiele prywatnych punktów końcowych w różnych sieciach wirtualnych, należy ręcznie skonfigurować prywatną strefę DNS do wielu sieci wirtualnych przed utworzeniem prywatnego punktu końcowego. Aby uzyskać więcej informacji, zobacz Konfiguracja usługi DNS prywatnego punktu końcowego platformy Azure.

Co się stanie w przypadku usunięcia wszystkich prywatnych punktów końcowych w pamięci podręcznej?

Jeśli usuniesz wszystkie prywatne punkty końcowe na swoim Azure Managed Redis cache, sieć domyślnie przełącza się na dostęp publiczny.

Czy sieciowe grupy zabezpieczeń są włączone dla prywatnych punktów końcowych?

Zasady sieci są wyłączone dla prywatnych punktów końcowych. Aby wymusić reguły Grupy Zabezpieczeń Sieciowych (NSG) i Trasy Zdefiniowanej przez Użytkownika (UDR) w ruchu prywatnych punktów końcowych, należy włączyć zasady sieciowe w podsieci. Jeśli zasady sieciowe są wyłączone (co jest wymagane do wdrożenia prywatnych punktów końcowych), reguły grupy zabezpieczeń sieciowych (NSG) oraz trasy zdefiniowanej przez użytkownika (UDR) nie mają zastosowania do ruchu przetwarzanego przez prywatny punkt końcowy. Aby uzyskać więcej informacji, zobacz Zarządzanie zasadami sieci dla prywatnych punktów końcowych. Reguły sieciowej grupy zabezpieczeń i trasy zdefiniowanej przez użytkownika nadal mają zastosowanie normalnie do innych obciążeń w tej samej podsieci.

Ruch z podsieci klienta do prywatnych punktów końcowych używa prefiksu /32. Aby zastąpić to domyślne zachowanie routingu, utwórz odpowiednie UDR ze ścieżką /32.

Moje prywatne wystąpienie punktu końcowego nie znajduje się w mojej sieci wirtualnej, więc jak jest ono skojarzone z moją siecią wirtualną?

Prywatny punkt końcowy jest połączony tylko z siecią wirtualną. Ponieważ nie znajduje się ona w sieci wirtualnej, nie trzeba modyfikować reguł sieciowej grupy zabezpieczeń dla zależnych punktów końcowych.

Treści powiązane

- Aby uzyskać więcej informacji na temat usługi Azure Private Link, zobacz dokumentację usługi Azure Private Link.

- Aby zapoznać się z porównaniem różnych opcji izolacji sieci dla pamięci podręcznej, zobacz dokumentację opcji izolacji sieci usługi Azure Cache for Redis.