Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Microsoft Sentinel pozyskuje dane z wielu źródeł. Praca z różnymi typami danych i tabelami wymaga zrozumienia każdego z nich oraz pisania i używania unikatowych zestawów danych dla reguł analizy, skoroszytów i zapytań wyszukiwania zagrożeń dla każdego typu lub schematu.

Czasami potrzebne są oddzielne reguły, skoroszyty i zapytania, nawet jeśli typy danych współużytkują typowe elementy, takie jak urządzenia zapory. Korelacja między różnymi typami danych podczas badania i wyszukiwania zagrożeń może być również trudna.

Advanced Security Information Model (ASIM) to warstwa, która znajduje się między tymi różnymi źródłami a użytkownikiem. Usługa ASIM jest zgodna z zasadą niezawodności: "Bądź ścisły w tym, co wysyłasz, bądź elastyczny w tym, co akceptujesz". Korzystając z zasady niezawodności jako wzorca projektu, usługa ASIM przekształca zastrzeżone dane telemetryczne źródła zbierane przez Microsoft Sentinel na dane przyjazne dla użytkownika w celu ułatwienia wymiany i integracji.

Ten artykuł zawiera omówienie zaawansowanego modelu informacji o zabezpieczeniach (ASIM), jego przypadków użycia i głównych składników.

Porada

Obejrzyj również seminarium internetowe ASIM lub przejrzyj slajdy seminarium internetowego.

Typowe użycie karty ASIM

Usługa ASIM zapewnia bezproblemowe środowisko obsługi różnych źródeł w jednolitych, znormalizowanych widokach, zapewniając następujące funkcje:

Wykrywanie krzyżowe źródła. Znormalizowane reguły analizy działają między źródłami, środowiskiem lokalnym i chmurą oraz wykrywają ataki, takie jak brutalne lub niemożliwe podróże między systemami, w tym Okta, AWS i Azure.

Zawartość niezależne od źródła. Pokrycie zawartości wbudowanej i niestandardowej przy użyciu karty ASIM automatycznie rozszerza się do dowolnego źródła obsługujące usługę ASIM, nawet jeśli źródło zostało dodane po utworzeniu zawartości. Na przykład analiza zdarzeń przetwarzania obsługuje dowolne źródło, którego klient może użyć do wprowadzenia danych, takie jak Ochrona punktu końcowego w usłudze Microsoft Defender, Zdarzenia systemu Windows i Sysmon.

Obsługa źródeł niestandardowych w wbudowanej analizie

Łatwość użycia. Gdy analityk dowie się, że usługa ASIM korzysta z usługi ASIM, pisanie zapytań jest znacznie prostsze, ponieważ nazwy pól są zawsze takie same.

ASIM i metadane zdarzeń zabezpieczeń typu open source

Usługa ASIM jest zgodna ze wspólnym modelem informacji o metadanych zdarzeń zabezpieczeń typu open source (OSSEM ), co umożliwia przewidywalną korelację jednostek między znormalizowanymi tabelami.

OSSEM to projekt kierowany przez społeczność, który koncentruje się przede wszystkim na dokumentacji i standaryzacji dzienników zdarzeń zabezpieczeń z różnych źródeł danych i systemów operacyjnych. Projekt udostępnia również model common information model (CIM), który może być używany dla inżynierów danych podczas procedur normalizacji danych, aby umożliwić analitykom zabezpieczeń wykonywanie zapytań i analizowanie danych w różnych źródłach danych.

Aby uzyskać więcej informacji, zobacz dokumentację referencyjną OSSEM.

Składniki usługi ASIM

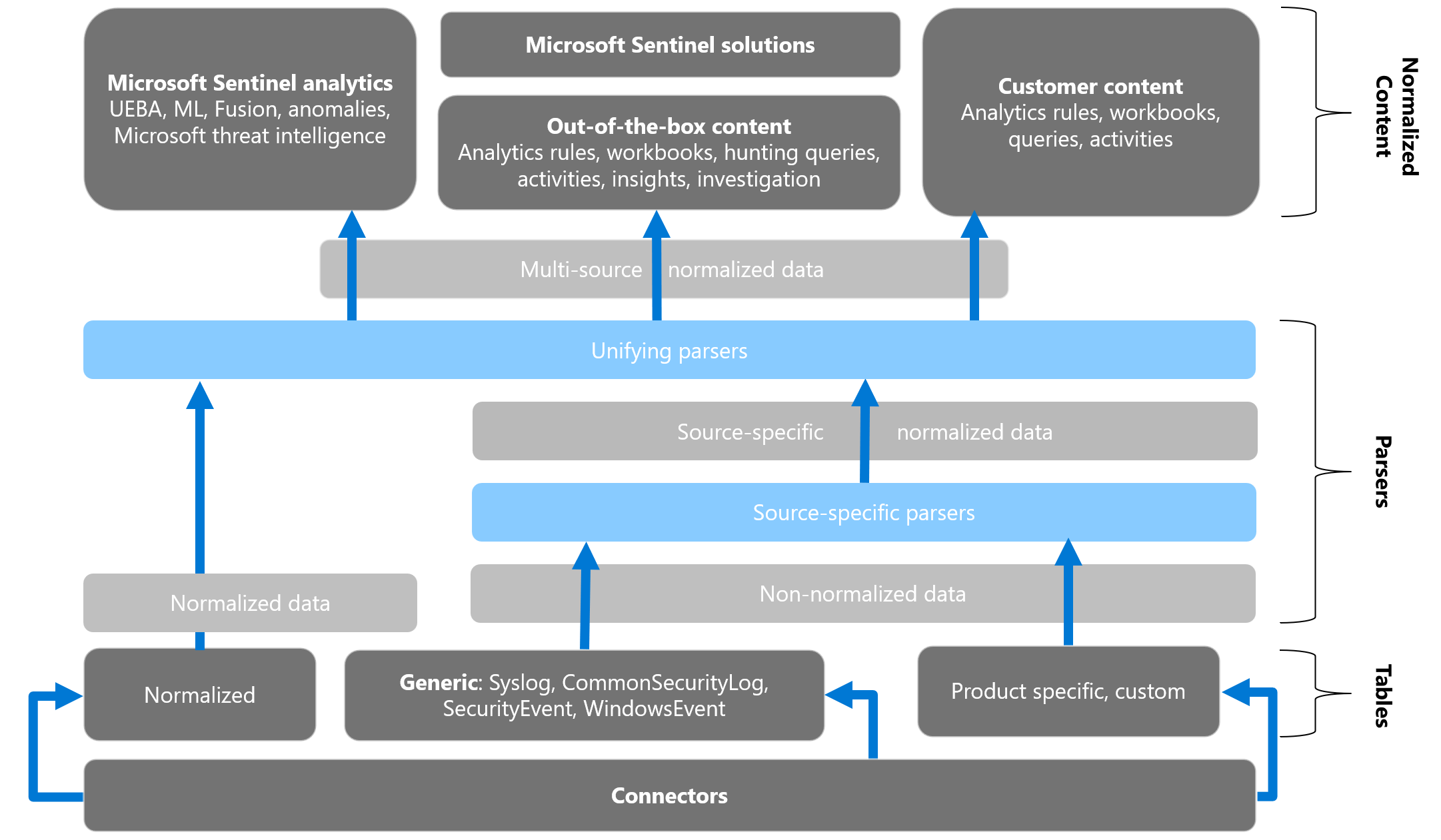

Na poniższej ilustracji pokazano, jak nieznormalizowane dane można przetłumaczyć na znormalizowane dane i użyć ich w Microsoft Sentinel. Na przykład możesz zacząć od niestandardowej, specyficznej dla produktu, nieznormalizowanej tabeli i użyć analizatora i schematu normalizacji, aby przekonwertować tę tabelę na znormalizowane dane. Używaj znormalizowanych danych zarówno w firmie Microsoft, jak i w niestandardowej analizie, regułach, skoroszytach, zapytaniach i nie tylko.

Karta ASIM zawiera następujące składniki:

Schematy znormalizowane

Znormalizowane schematy obejmują standardowe zestawy przewidywalnych typów zdarzeń, których można użyć podczas tworzenia ujednoliconych możliwości. Każdy schemat definiuje pola reprezentujące zdarzenie, konwencję nazewnictwa kolumn znormalizowanych i standardowy format wartości pól.

Obecnie usługa ASIM definiuje następujące schematy:

- Zdarzenie alertu

- Zdarzenie inspekcji

- Zdarzenie uwierzytelniania

- Działanie DHCP

- Działanie DNS

- Działanie pliku

- Sesja sieciowa

- Zdarzenie procesu

- Zdarzenie rejestru

- Zarządzanie użytkownikami

- Sesja internetowa

Aby uzyskać więcej informacji, zobacz Schematy ASIM.

Analizatory czasu zapytań

Usługa ASIM używa analizatorów czasu zapytań do mapowania istniejących danych na znormalizowane schematy przy użyciu funkcji KQL. Wiele analizatorów ASIM jest dostępnych po wyjętej wersji z Microsoft Sentinel. Więcej analizatorów i wersji wbudowanych analizatorów, które można zmodyfikować, można wdrożyć z repozytorium gitHub Microsoft Sentinel.

Aby uzyskać więcej informacji, zobacz Analizatory ASIM.

Normalizacja czasu pozyskiwania

Analizatory czasu zapytań mają wiele zalet:

- Nie wymagają one modyfikacji danych, zachowując w ten sposób format źródłowy.

- Ponieważ nie modyfikują danych, ale raczej przedstawiają widok danych, są łatwe do opracowania. Tworzenie, testowanie i naprawianie analizatora można wykonać na istniejących danych. Ponadto analizatory można rozwiązać po wykryciu problemu, a poprawka będzie miała zastosowanie do istniejących danych.

Z drugiej strony, podczas gdy analizatory ASIM są zoptymalizowane, analizowanie czasu zapytań może spowolnić zapytania, szczególnie w przypadku dużych zestawów danych. Aby rozwiązać ten problem, Microsoft Sentinel uzupełnia analizę czasu zapytania przy użyciu analizowania czasu pozyskiwania. Przy użyciu przekształcania pozyskiwania zdarzenia są normalizowane do znormalizowanych tabel, przyspieszając zapytania korzystające z znormalizowanych danych.

Obecnie usługa ASIM obsługuje następujące natywne znormalizowane tabele jako miejsce docelowe do normalizacji czasu pozyskiwania:

- ASimAuditEventLogs dla schematu zdarzeń inspekcji .

- ASimAuthenticationEventLogs dla schematu uwierzytelniania .

- ASimDhcpEventLogs dla schematu zdarzeń DHCP .

- ASimDnsActivityLogs dla schematu DNS .

- ASimFileEventLogs dla schematu zdarzeń pliku .

- ASimNetworkSessionLogs dla schematu sesji sieciowej .

- ASimProcessEventLogs dla schematu zdarzenia procesu .

- ASimRegistryEventLogs dla schematu zdarzeń rejestru .

- ASimUserManagementActivityLogs dla schematu zarządzania użytkownikami .

- ASimWebSessionLogs dla schematu sesji sieci Web .

Aby uzyskać więcej informacji, zobacz Pozyskiwanie normalizacji czasu.

Zawartość dla każdego znormalizowanego schematu

Zawartość, która korzysta z usługi ASIM, obejmuje rozwiązania, reguły analizy, skoroszyty, zapytania wyszukiwania zagrożeń i nie tylko. Zawartość każdego znormalizowanego schematu działa na wszystkich znormalizowanych danych bez konieczności tworzenia zawartości specyficznej dla źródła.

Aby uzyskać więcej informacji, zobacz zawartość usługi ASIM.

Wprowadzenie do usługi ASIM

Aby rozpocząć korzystanie z karty ASIM:

Wdróż rozwiązanie domeny oparte na usłudze ASIM, takie jak rozwiązanie domeny Network Threat Protection Essentials .

Aktywuj szablony reguł analizy korzystające z usługi ASIM. Aby uzyskać więcej informacji, zobacz listę zawartości ASIM.

Podczas wykonywania zapytań dotyczących dzienników w języku KQL na stronie dzienników Microsoft Sentinel użyj zapytań wyszukiwania zagrożeń ASIM z repozytorium gitHub Microsoft Sentinel. Aby uzyskać więcej informacji, zobacz listę zawartości ASIM.

Napisz własne reguły analizy przy użyciu karty ASIM lub przekonwertuj istniejące.

Umożliwianie danych niestandardowych korzystania z wbudowanej analizy przez pisanie analizatorów dla źródeł niestandardowych i dodawanie ich do odpowiedniego analizatora niezależnych źródeł.

Zawartość pokrewna

Ten artykuł zawiera omówienie normalizacji w Microsoft Sentinel i ASIM.

Więcej informacji można znaleźć w następujących artykułach: