Omówienie rozwiązania Microsoft Sentinel dla aplikacji SAP®

Systemy SAP stanowią unikatowe wyzwanie bezpieczeństwa. Systemy SAP obsługują bardzo poufne informacje i są głównymi celami dla atakujących.

Zespoły ds. operacji zabezpieczeń tradycyjnie miały bardzo mały wgląd w systemy SAP. Naruszenie systemu SAP może spowodować kradzież plików, uwidocznione dane lub zakłócony łańcuch dostaw. Gdy osoba atakująca znajduje się w systemie, istnieje kilka kontrolek do wykrywania eksfiltracji lub innych złych czynów. Działanie SAP musi być skorelowane z innymi danymi w całej organizacji w celu efektywnego wykrywania zagrożeń.

Aby pomóc w zamknięciu tej luki, usługa Microsoft Sentinel oferuje rozwiązanie Microsoft Sentinel dla aplikacji SAP®. To kompleksowe rozwiązanie korzysta ze składników na każdym poziomie usługi Microsoft Sentinel, aby oferować kompleksowe wykrywanie, analizę, badanie i reagowanie na zagrożenia w środowisku SAP.

Co robi rozwiązanie Microsoft Sentinel dla aplikacji SAP®

Rozwiązanie Microsoft Sentinel dla aplikacji SAP stale monitoruje systemy SAP® pod kątem zagrożeń na wszystkich warstwach — logika biznesowa, aplikacja, baza danych i system operacyjny. Umożliwia to:

Korelowanie monitorowania sap z innymi sygnałami w organizacji oraz używanie wykrywania dostarczonych przez rozwiązanie — lub tworzenie własnych wykryć — w celu monitorowania poufnych transakcji i innych zagrożeń biznesowych, takich jak eskalacja uprawnień, niezatwierdzone zmiany i nieautoryzowany dostęp.

Tworzenie zautomatyzowanych procesów reagowania w celu interakcji z systemami SAP w celu zatrzymania aktywnych zagrożeń bezpieczeństwa.

Rozwiązanie Microsoft Sentinel dla aplikacji SAP® oferuje również monitorowanie i wykrywanie zagrożeń dla platformy SAP Business Technology Platform.

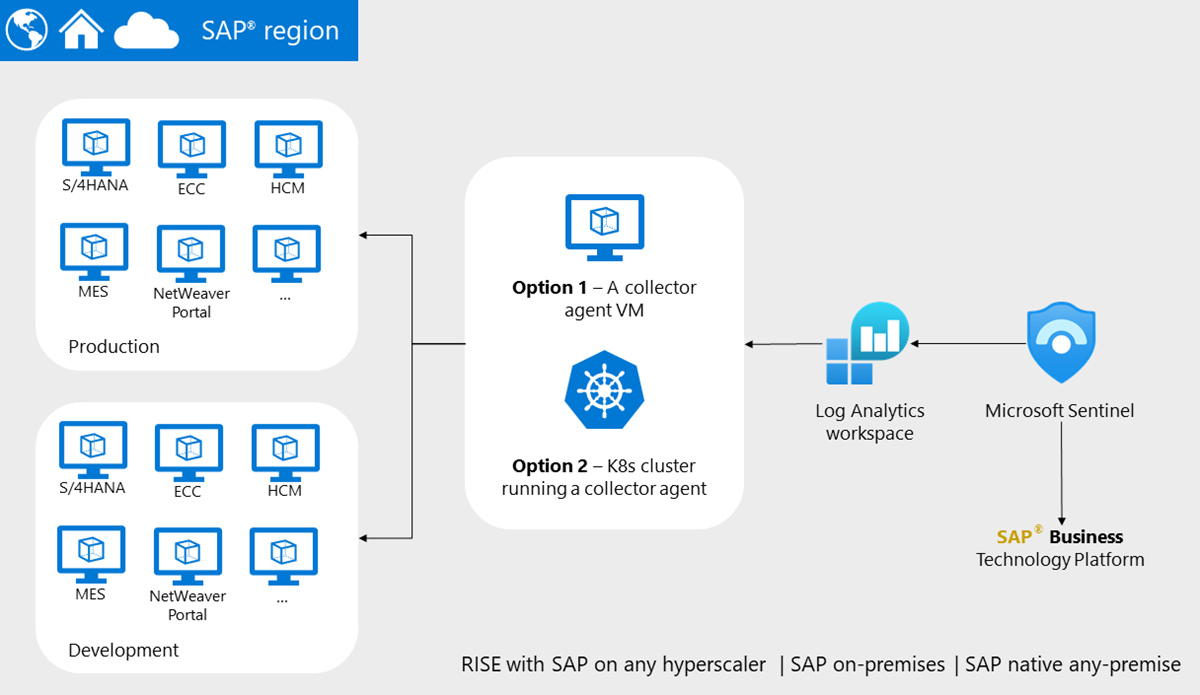

Na przykład na poniższej ilustracji przedstawiono poziom systemu SAP z wieloma identyfikatorami SID z podziałem między produktywnymi i nieprodukcyjnymi systemami, w tym platformą SAP Business Technology Platform. Wszystkie systemy na tym obrazie są dołączane do usługi Microsoft Sentinel dla rozwiązania SAP.

Szczegóły rozwiązania

Źródła dzienników

Łącznik danych rozwiązania pobiera szeroką gamę źródeł dzienników SAP:

- Dziennik inspekcji zabezpieczeń ABAP

- Dziennik dokumentów zmiany ABAP

- Dziennik buforu ABAP

- Dziennik wyjściowy buforu ABAP

- Dziennik zadań ABAP

- Dziennik przepływu pracy ABAP

- Dane tabeli ABAP DB

- Dane główne użytkownika SAP

- Dziennik CR protokołu ABAP

- Dzienniki ICM

- Dzienniki webdispacher języka JAVA

- Dziennik systemu

Pokrycie wykrywania zagrożeń

Podejrzane operacje uprawnień — tworzenie uprzywilejowanego użytkownika

- Użycie użytkowników szklenia

- Odblokowanie użytkownika i zalogowanie się do niego z tego samego adresu IP

- Przypisywanie poufnych ról i uprawnień administratora

- Użytkownik odblokuje i używa innych użytkowników

- Przypisanie autoryzacji krytycznej

Próby obejścia mechanizmów zabezpieczeń SAP —

- Wyłączanie rejestrowania inspekcji (HANA i SAP)

- Wykonywanie modułów funkcji poufnych

- Odblokowywanie zablokowanych transakcji

- Debugowanie systemów produkcyjnych

- Bezpośredni dostęp do tabel poufnych przez RFC

- Wykonywanie funkcji sanative przez RFC

- Zmiana konfiguracji systemu, dynamiczny program ABAP.

Tworzenie zaplecza (trwałość)

- Tworzenie nowych interfejsów internetowych (ICF)

- Bezpośrednie uzyskiwanie dostępu do poufnych tabel przez zdalne wywołanie funkcji

- Przypisywanie nowych programów obsługi usług do usługi ICF

- Wykonywanie przestarzałych programów

- Użytkownik odblokuje i używa innych użytkowników.

Eksfiltracja danych

- Pobieranie wielu plików

- Przejęcia puli

- Zezwalanie na dostęp do niezabezpieczonych serwerów FTP i połączeń z nieautoryzowanych hostów

- Dynamiczne miejsce docelowe RFC

- HANA DB — akcje Administracja użytkownika z poziomu bazy danych.

Dostęp początkowy — atak siłowy

- Wiele logów z tego samego adresu IP

- Logowania użytkowników uprzywilejowanych z nieoczekiwanych sieci

- Atak ponownego odtwarzania SPNego

Certyfikacja

Rozwiązanie Microsoft Sentinel dla aplikacji SAP® jest certyfikowane dla chmury SAP S/4HANA®, Private Edition RISE z oprogramowaniem SAP i SAP S/4 w środowisku lokalnym.

- Scenariusze integracji obejmują S/4-BC-XAL 1.0/S/4 EXTERNAL ALERT AND MONITORING 1.0 (dla S/4).

- Nasza certyfikacja obejmuje rozwiązania S/4 i SAP Rise S/4 HANA® Cloud Private Edition działające w dowolnej chmurze i środowisku lokalnym.

- Obsługujemy wdrożenia hybrydowe, które mogą obejmować całą infrastrukturę klienta.

Zobacz certyfikację w katalogu SAP Certified Solutions Directory.

Przypisanie znaku towarowego

Sap S/4HANA i SAP są znakami towarowymi lub zastrzeżonymi znakami towarowymi sap SE lub jej filiami w Niemczech i innych krajach/regionach.

Następne kroki

Dowiedz się więcej o rozwiązaniu Microsoft Sentinel dla aplikacji SAP®:

- Wdrażanie rozwiązania Microsoft Sentinel dla aplikacji SAP®

- Wymagania wstępne dotyczące wdrażania rozwiązania Microsoft Sentinel dla aplikacji SAP®

- Wdrażanie żądań zmian (CRS) sap i konfigurowanie autoryzacji

- Wdrażanie zawartości rozwiązania z centrum zawartości

- Wdrażanie i konfigurowanie kontenera hostowania agenta łącznika danych SAP

- Monitorowanie kondycji systemu SAP

- Wdrażanie usługi Microsoft Sentinel dla łącznika danych SAP za pomocą protokołu SNC

- Włączanie i konfigurowanie inspekcji sap

- Zbieranie dzienników inspekcji oprogramowania SAP HANA

- Wdrażanie rozwiązania Microsoft Sentinel dla oprogramowania SAP® BTP

Rozwiązywanie problemów:

Pliki referencyjne:

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla