Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Określanie zakresu usługi Microsoft Sentinel zapewnia kontrolę dostępu opartą na rolach (RBAC) na poziomie wiersza, umożliwiając szczegółowy dostęp na poziomie wiersza bez konieczności oddzielania obszarów roboczych. Ta funkcja umożliwia wielu zespołom bezpieczne działanie w udostępnionym środowisku usługi Microsoft Sentinel przy użyciu spójnych i wielokrotnie wykorzystywanych definicji zakresu między tabelami i interfejsami.

Określanie zakresu jest konfigurowane w portalu usługi Microsoft Defender.

Co to jest określanie zakresu usługi Microsoft Sentinel?

Określanie zakresu usługi Microsoft Sentinel rozszerza zarządzanie uprawnieniami w portalu usługi Defender, aby administrator mógł udzielić uprawnień określonym podzestawom danych w tabelach usługi Sentinel. Aby utworzyć zakresy, wykonaj następujące czynności:

- Definiowanie zakresów logicznych: tworzenie definicji zakresu, które są zgodne ze strukturą organizacyjną (według jednostki biznesowej, regionu lub poufności danych)

- Przypisywanie użytkowników lub grup do zakresów: przypisywanie określonych użytkowników lub grup do co najmniej jednego zakresu przy użyciu ujednoliconej kontroli dostępu opartej na rolach

- Tagowanie wierszy danych w czasie pozyskiwania: stosowanie tagów zakresu do wierszy w tabelach przy użyciu usługi Table Management, co umożliwia automatyczne tworzenie reguł tagujących nowo pozyskane dane

- Ograniczanie dostępu według zakresu: ogranicz dostęp użytkowników do alertów, zdarzeń, zapytań wyszukiwania zagrożeń i eksploracji usługi Data Lake na podstawie przypisanego zakresu

Uwaga / Notatka

Zakresy są addytywne. Użytkownicy przypisani do wielu ról uzyskują najszersze dostępne uprawnienia ze wszystkich swoich przypisań. Jeśli na przykład posiadasz zarówno rolę czytelnika globalnego Entra, jak i rolę URBAC usługi Defender XDR, które zapewniają uprawnienia o określonym zakresie w tabelach systemowych, nie podlegasz ograniczeniom zakresów w tabelach systemowych dzięki roli Entra. Innym przykładem jest to, że jeśli posiadasz te same uprawnienia roli w usłudze Microsoft Defender XDR dla obszaru roboczego z dwoma różnymi zakresami, masz to uprawnienie dla obu zakresów.

Zakresy mają zastosowanie do tabel usługi Sentinel, które obsługują przekształcenia przy pozyskiwaniu danych.

Przypadki użycia

- Rozproszone/federacyjne zespoły SOC: Duże przedsiębiorstwa i dostawcy usług MSSP często obsługują federacyjne modele SOC, w których różne zespoły są odpowiedzialne za określone regiony, jednostki biznesowe lub klientów. Określenie zakresu pozwala każdemu zespołowi SOC działać niezależnie w udostępnionym obszarze roboczym usługi Sentinel, zapewniając, że mogą badać zagrożenia i reagować na nie w domenie bez uzyskiwania dostępu do niepowiązanych danych.

- Dostęp ograniczony do zakresu dla zespołów zewnętrznych, niezwiązanych z zabezpieczeniami: zespoły takie jak sieciowe, operacyjne IT lub ds. zgodności często wymagają dostępu do określonych nieprzetworzonych źródeł danych bez potrzeby uzyskiwania wglądu do szerszej zawartości związanej z zabezpieczeniami. Określanie zakresu na poziomie wiersza umożliwia tym zespołom zewnętrznym bezpieczny dostęp tylko do danych istotnych dla ich funkcji.

- Ochrona danych poufnych: ochrona niektórych danych/tabel przez zastosowanie podejścia do dostępu do danych o najniższych uprawnieniach, zapewniając dostęp do poufnych informacji tylko autoryzowanym użytkownikom.

Wymagania wstępne

Przed rozpoczęciem sprawdź następujące wymagania wstępne:

-

Dostęp do portalu usługi Microsoft Defender:

https://security.microsoft.com - Obszary robocze usługi Microsoft Sentinel dołączone do portalu usługi Defender: obszary robocze usługi Sentinel muszą być dostępne w portalu usługi Defender, aby można było przypisać role i uprawnienia

- Sentinel włączony w URBAC: przed użyciem tej funkcji należy włączyć Microsoft Sentinel w URBAC.

-

Wymagane uprawnienia dla osoby przypisujące zakres i tabele tagowania:

- Uprawnienie Autoryzacja zabezpieczeń (Zarządzanie) (URBAC) do tworzenia zakresów i przypisań

- Uprawnienie Operacje na danych (Zarządzanie) (URBAC) dla zarządzania tabelami

-

Właściciel subskrypcji lub osoba z nadanym uprawnieniem

Microsoft.Insights/DataCollectionRules/Writedo tworzenia reguł zbierania danych (DCR)

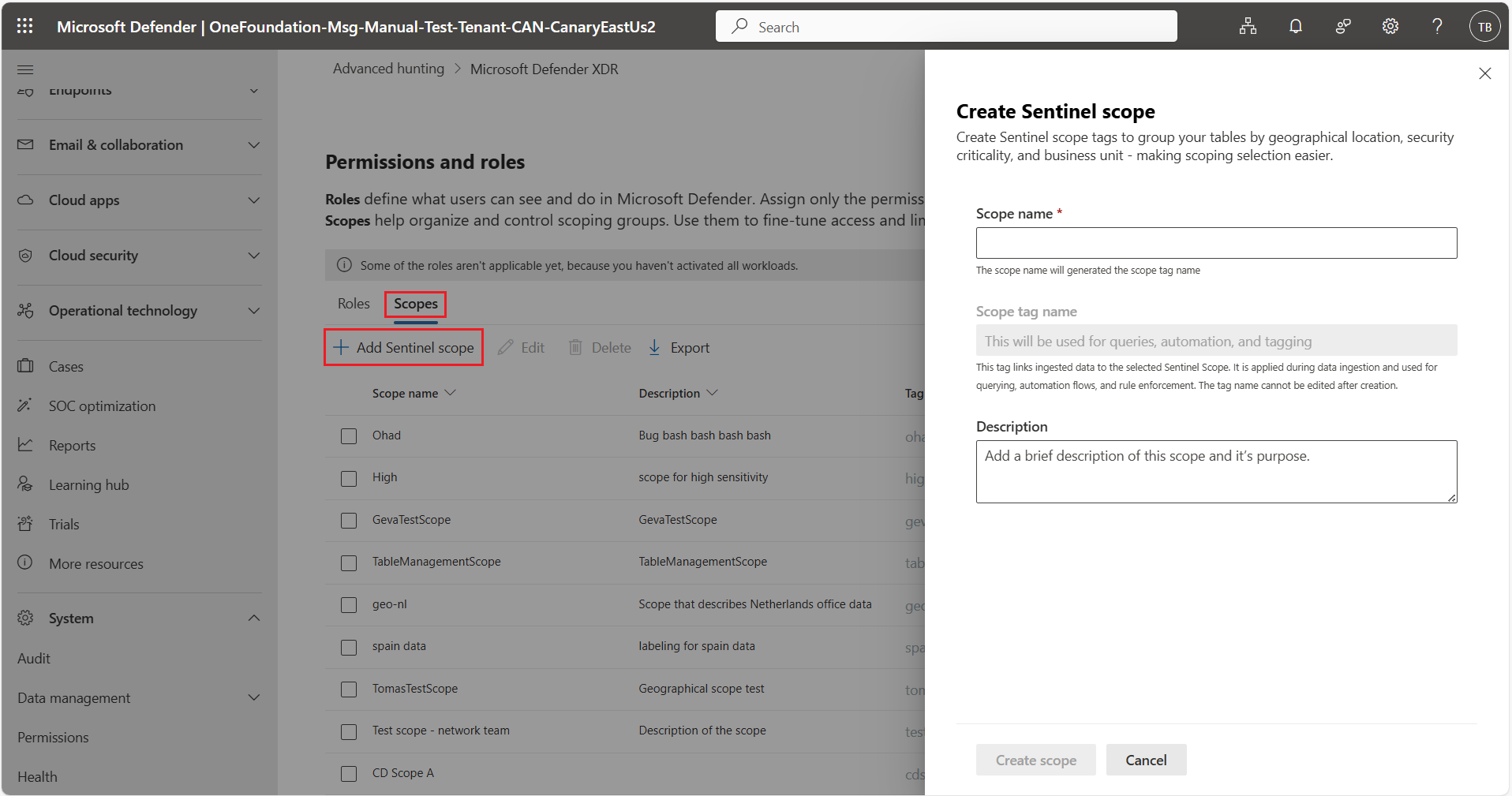

Krok 1. Tworzenie zakresu usługi Sentinel

- W portalu usługi Microsoft Defender przejdź do pozycjiUprawnienia>.

- Wybierz Microsoft Defender XDR.

- Otwórz kartę Zakresy.

- Wybierz Dodaj zakres usługi Sentinel.

- Wprowadź nazwę zakresu i opcjonalny opis.

- Wybierz pozycję Utwórz zakres.

Możesz utworzyć wiele zakresów i zdefiniować własne wartości dla każdego zakresu, aby odzwierciedlać strukturę organizacyjną i zasady.

Uwaga / Notatka

Możesz utworzyć maksymalnie 100 unikatowych zakresów usługi Sentinel na dzierżawę.

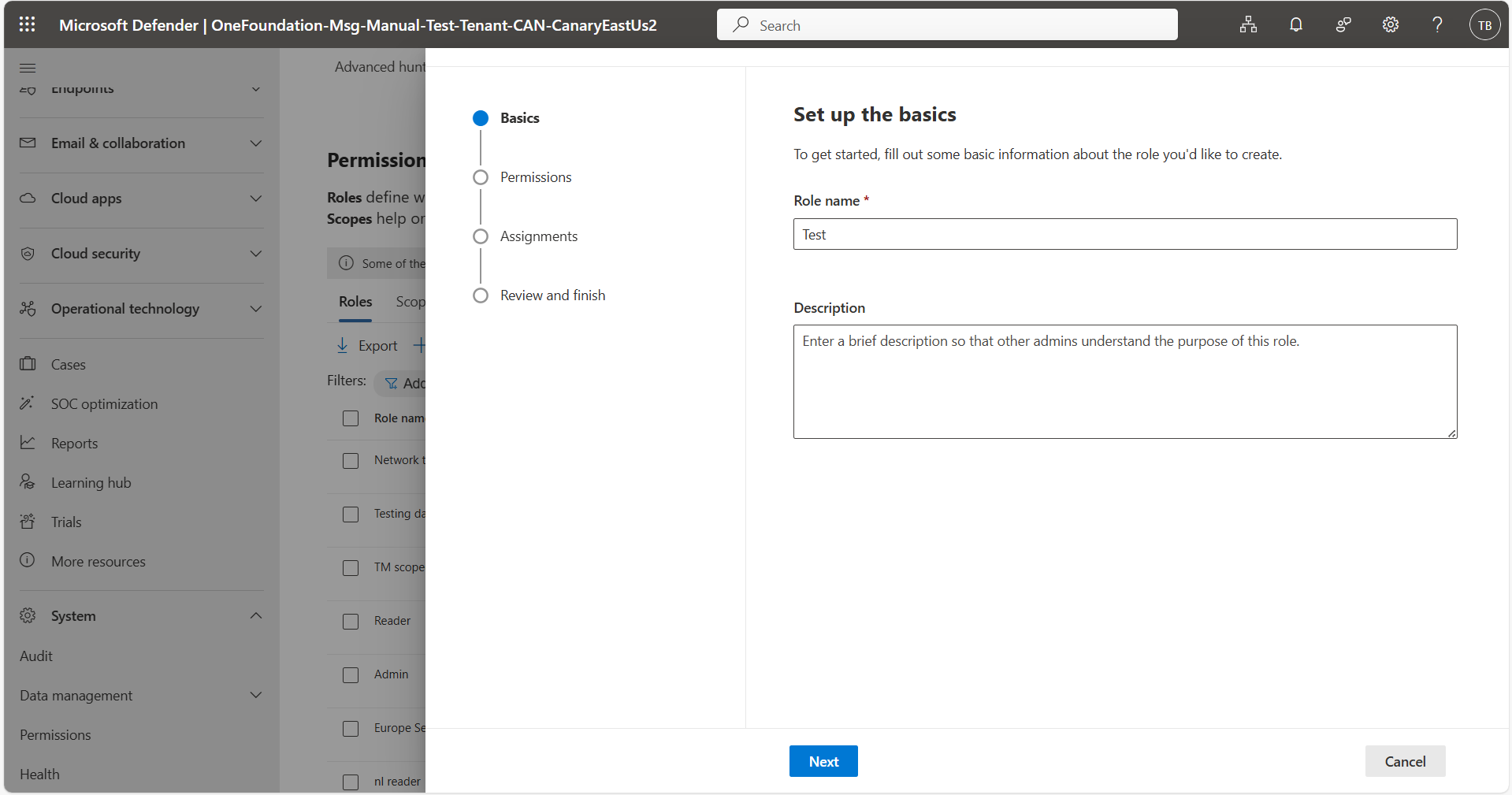

Krok 2. Przypisz tagi zakresów użytkownikom lub grupom

W obszarze Uprawnienia otwórz kartę Role .

Wybierz pozycję Utwórz rolę niestandardową.

Skonfiguruj nazwę i opis roli, a następnie wybierz pozycję Dalej.

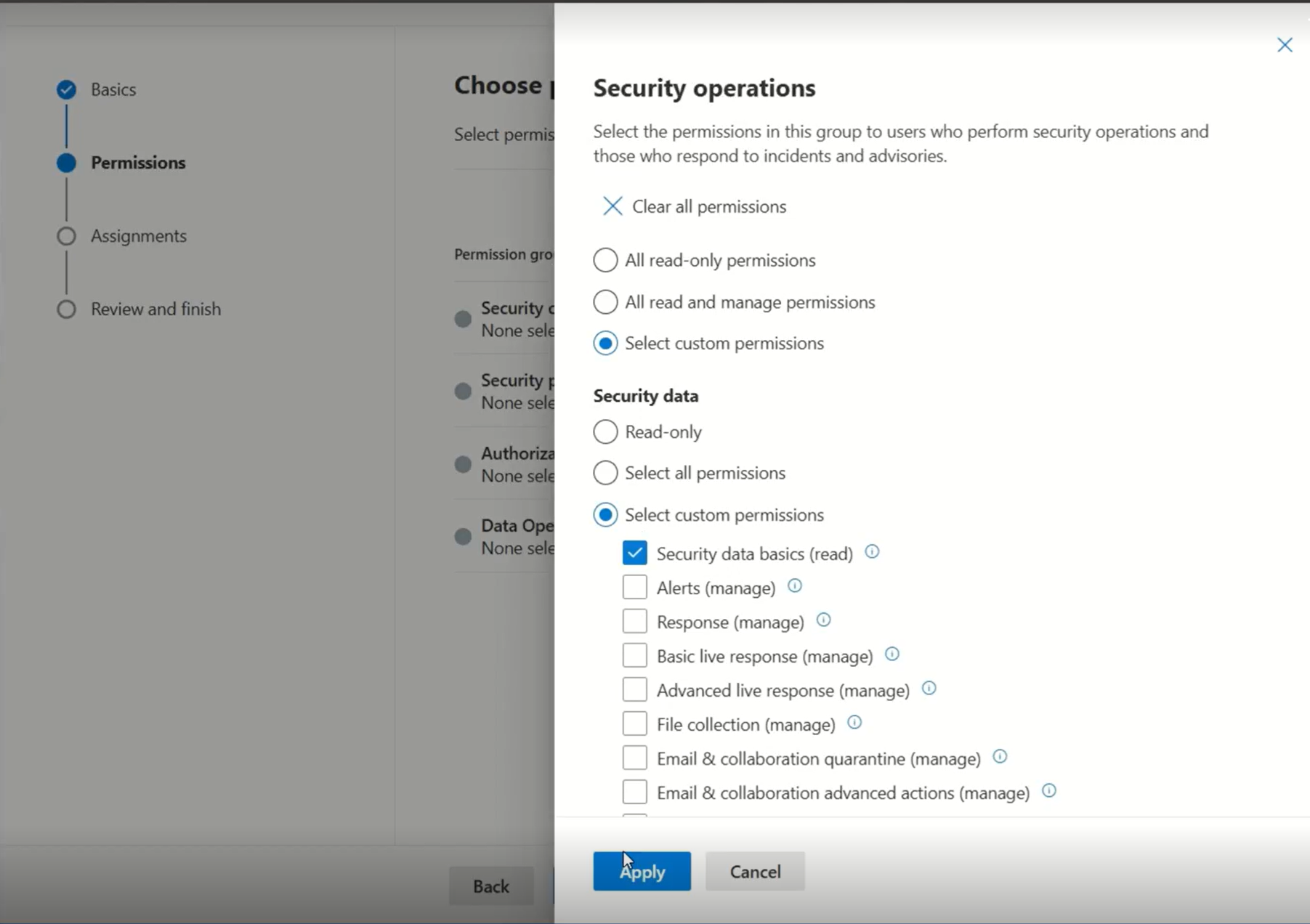

Przypisz wymagane uprawnienia do roli i wybierz pozycję Zastosuj.

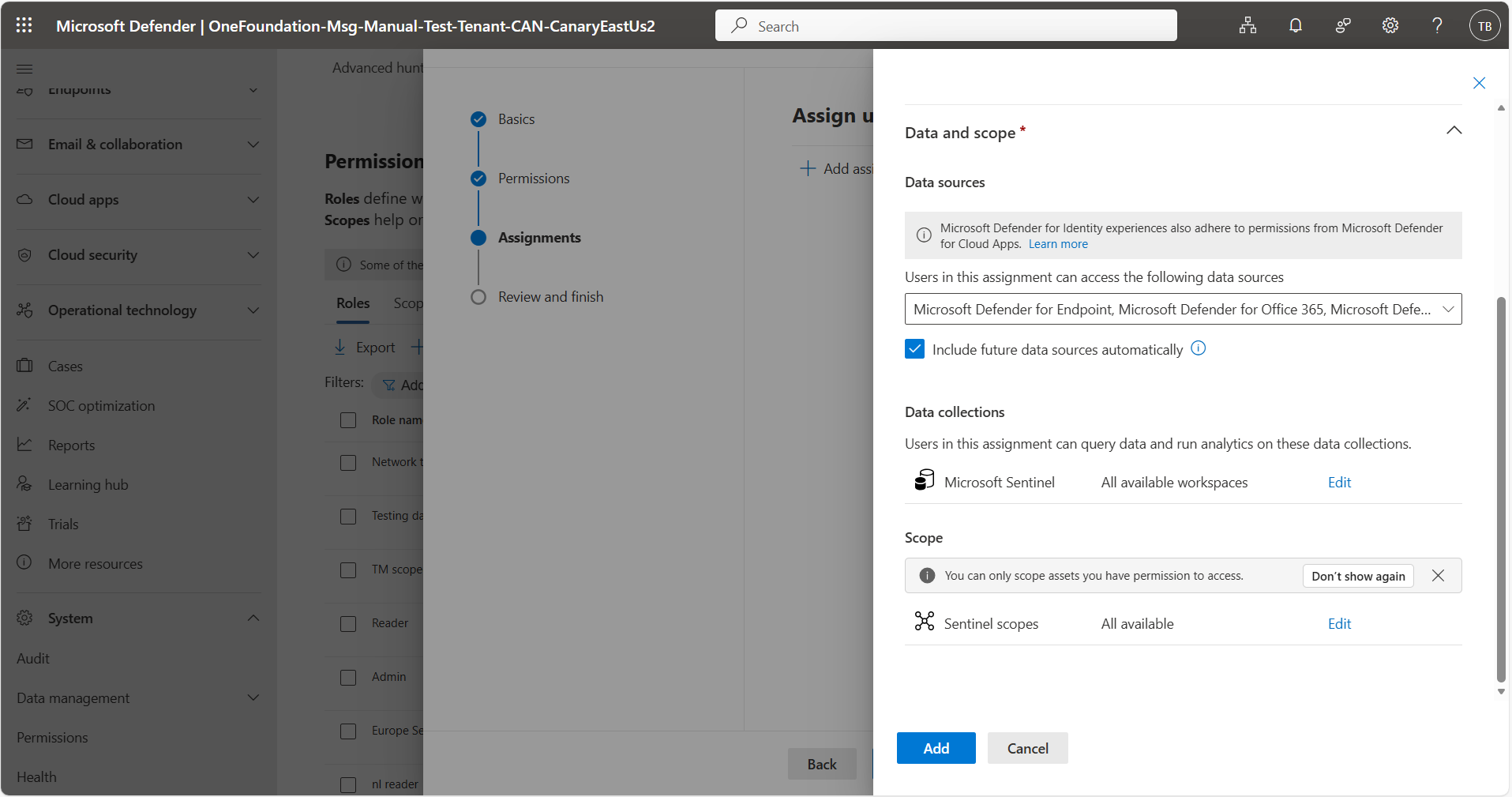

W obszarze Przypisania nadaj mu nazwę i wybierz:

- Użytkownicy lub grupy użytkowników (grupy usługi Azure AD)

- Źródła danych i kolekcje danych (obszary robocze usługi Sentinel)

W obszarze Zakres wybierz pozycję Edytuj.

Wybierz co najmniej jeden zakres, który ma zostać przypisany do tej roli.

Zapisz rolę.

Użytkownicy mogą być przypisywani do wielu zakresów jednocześnie w wielu obszarach roboczych z prawami dostępu zagregowanymi we wszystkich przypisanych zakresach. Użytkownicy z ograniczeniami mogą uzyskiwać dostęp tylko do danych SIEM skojarzonych z przypisanymi zakresami.

Krok 3: Tagowanie tabel z zakresem

Zakresy są wymuszane przez tagowanie danych podczas importu. To tagowanie tworzy regułę zbierania danych (DCR), która stosuje tagi zakresu do nowo pozyskanych danych.

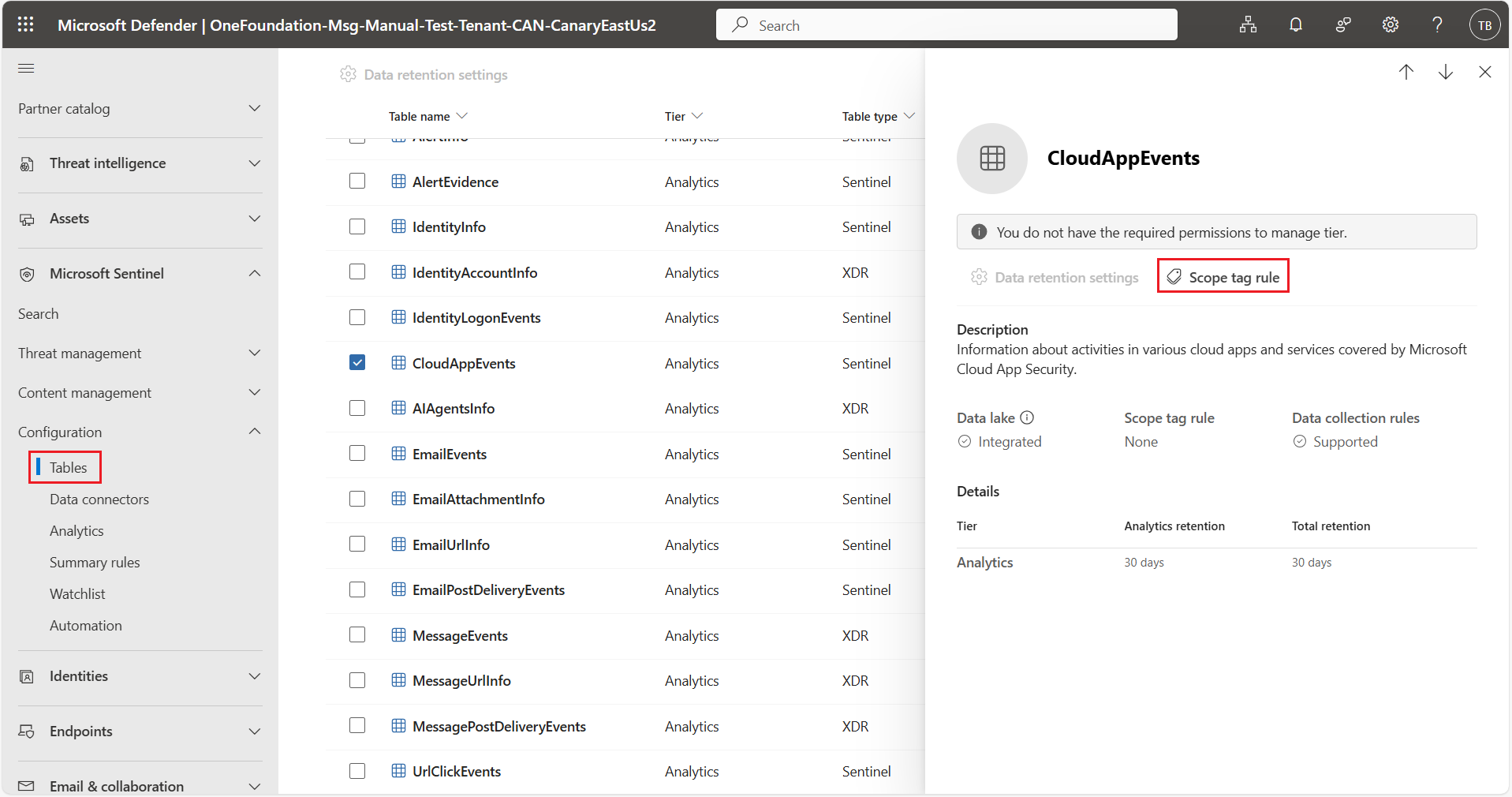

W usłudze Microsoft Sentinel przejdź doobszaru Tabele>.

Wybierz tabelę, która obsługuje przekształcenia w czasie wczytywania.

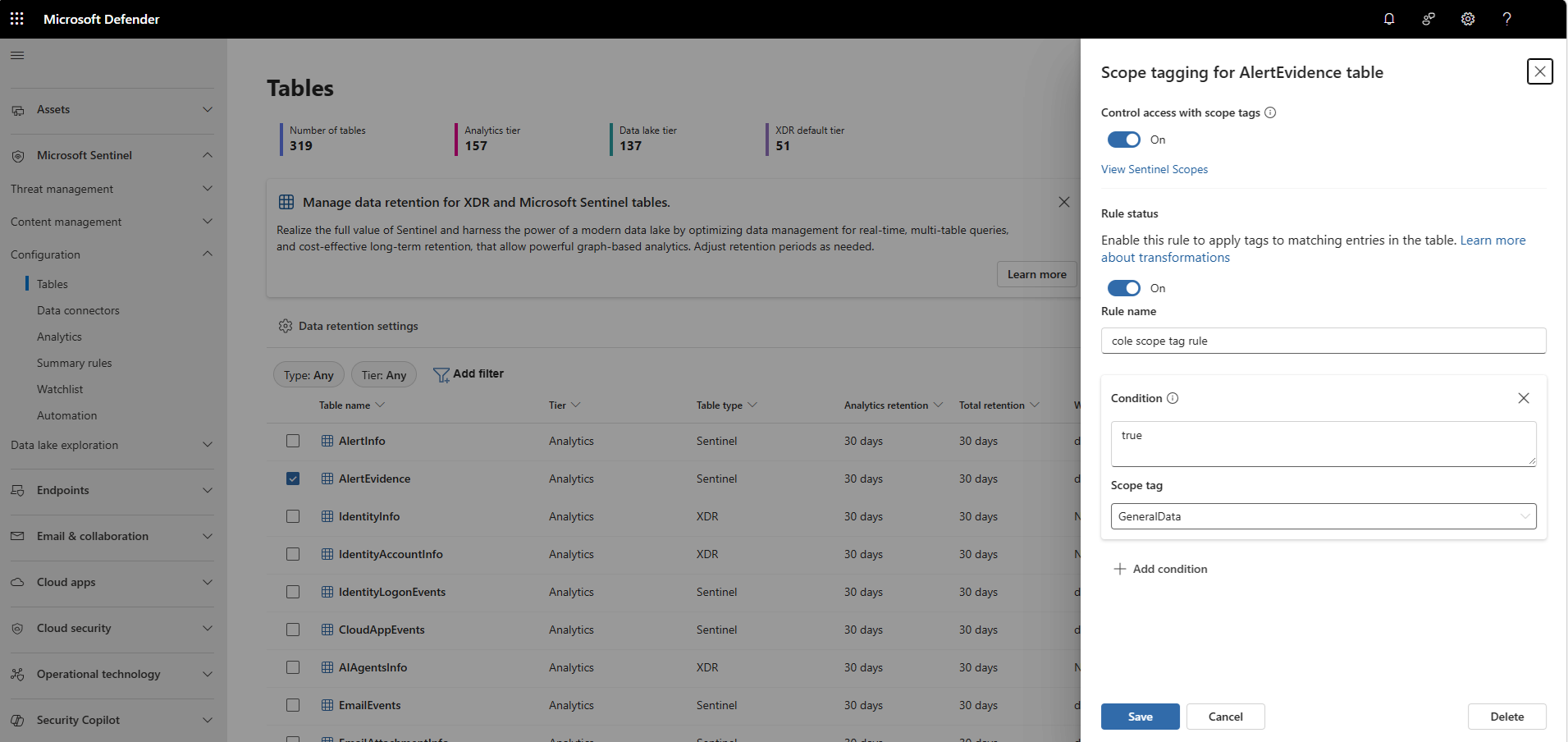

Wybierz Regułę tagu zakresu.

Włącz przełącznik Zezwalaj na używanie tagów zakresu dla RBAC.

Włącz przełącznik Reguła tagu zakresu .

Zdefiniuj wyrażenie KQL, które wybiera wiersze przy użyciu obsługiwanych operatorów i limitów transformKQL.

Przykład zakresu według lokalizacji:

Location == 'Spain'Wybierz zakres, który ma być stosowany do wierszy pasujących do wyrażenia.

Zapisz regułę.

Tylko nowo pozyskane dane są oznaczane. Wcześniej pozyskane dane nie są uwzględniane. Po tagowaniu może upłynąć do godziny, aż nowa reguła zostanie w życie.

Wskazówka

Możesz utworzyć wiele reguł tagów zakresu w tej samej tabeli, aby oznaczyć różne wiersze z różnymi zakresami. Rekordy mogą należeć do wielu zakresów jednocześnie.

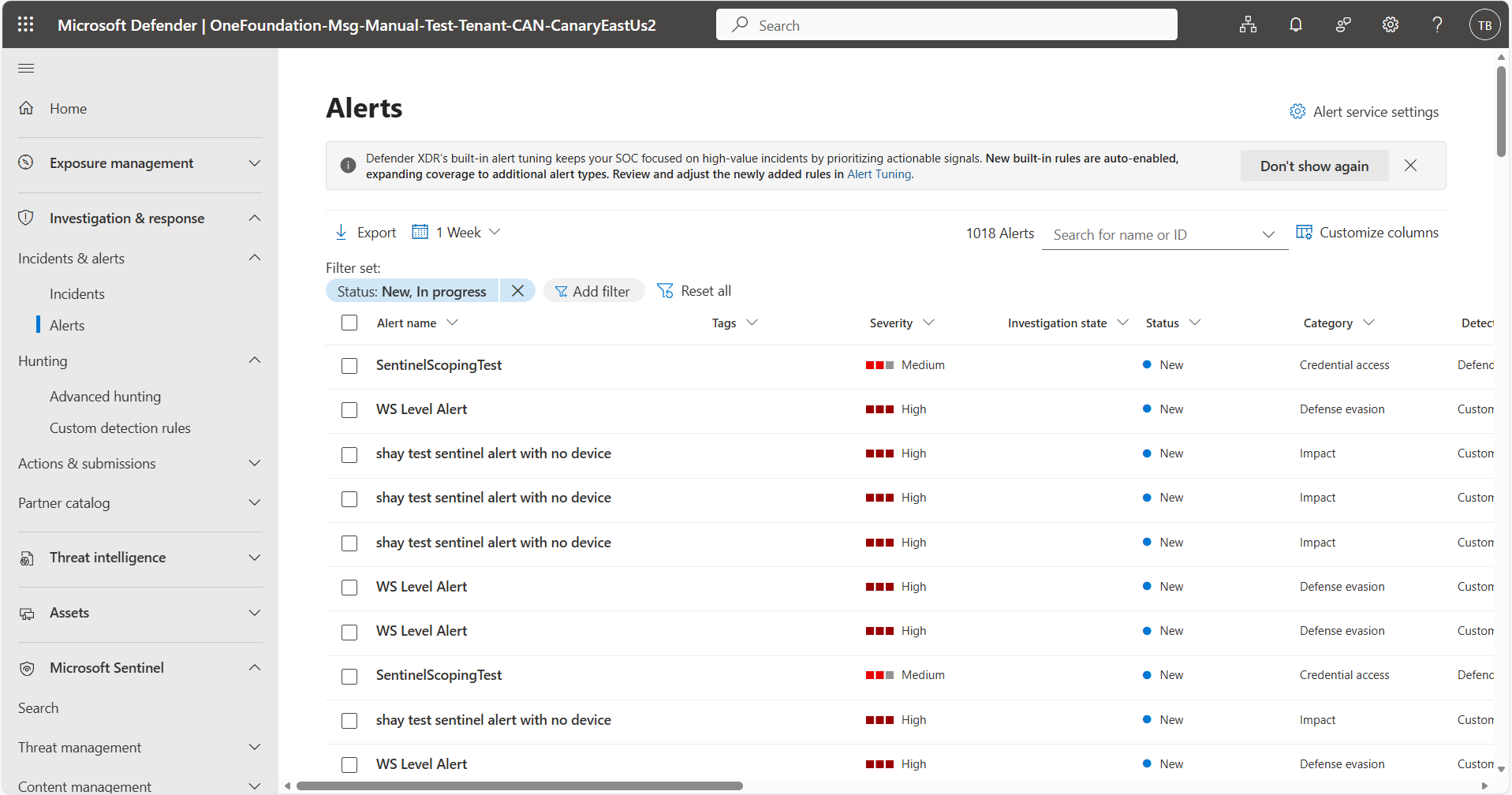

Krok 4. Uzyskiwanie dostępu do danych o określonym zakresie

Po utworzeniu, przypisaniu i zastosowaniu zakresów do tabel użytkownicy o określonym zakresie mogą uzyskiwać dostęp do środowisk usługi Sentinel na podstawie przypisanego zakresu. Wszystkie nowo pozyskane dane są automatycznie oznaczane zakresem. Dane historyczne (wcześniej pozyskane) nie są uwzględniane. Dane, które nie są jawnie zakreślone, nie są widoczne dla użytkowników o zakreślonym zakresie. Użytkownicy bez ograniczeń mają wgląd we wszystkie dane w obszarze roboczym

Użytkownicy o określonym zakresie mogą:

- Wyświetlanie alertów wygenerowanych na podstawie danych o określonym zakresie

- Zarządzanie alertami, jeśli mają dostęp do wszystkich zdarzeń połączonych z tym alertem

- Wyświetlanie zdarzeń zawierających co najmniej jeden alert objęty zakresem

- Zarządzanie zdarzeniami, jeśli mają dostęp do wszystkich alertów bazowych i mają wymagane uprawnienia

- Uruchamianie zaawansowanych zapytań wyszukiwania zagrożeń tylko w wierszach o określonym zakresie

- Wykonywanie zapytań i eksplorowanie danych w jeziorze Sentinel (tabele z zakresem)

- Filtrowanie alertów i zdarzeń na podstawie ich zakresu usługi Sentinel

Alerty dziedziczą zakres danych bazowych. Zdarzenia są widoczne, jeśli co najmniej jeden alert jest objęty zakresem.

Pole niestandardowe SentinelScope_CF jest dostępne do użycia w zapytaniach i regułach wykrywania, aby odnosić się do zakresu w analizach.

Uwaga / Notatka

Podczas tworzenia niestandardowych reguł wykrywania i analizy należy uwzględnić kolumnę SentinelScope_CF w ich języku KQL, aby wyzwalane alerty były widoczne dla analityków z odpowiednim zakresem. Jeśli nie wyświetlasz tej kolumny, alerty są pozbawione zasięgu i ukryte przed użytkownikami posiadającymi określony zakres.

Ograniczenia

Obowiązują następujące ograniczenia:

- Dane historyczne: Zakres obejmuje tylko nowo pozyskane dane. Wcześniej pozyskane dane nie są uwzględniane i nie mogą być objęte retrospektywnym zakresem.

- Obsługa tabel: można oznaczać tylko tabele, które obsługują przekształcenia czasu pozyskiwania. Tabele niestandardowe (CLv1) nie są obsługiwane. Tabele CLv2 są obsługiwane.

- Umieszczanie przekształceń: przekształcenia można dodawać tylko w tej samej subskrypcji co subskrypcja użytkownika.

- Maksymalne zakresy: można utworzyć maksymalnie 100 unikatowych zakresów usługi Sentinel na dzierżawcę.

- Tylko Portal Defender: Sentinel w portalu Azure (Ibiza) nie obsługuje określania zakresu. Zamiast tego użyj portalu usługi Defender.

- Tabele XDR nie są obsługiwane: tabele XDR nie są obsługiwane bezpośrednio. Jeśli rozszerzysz przechowywanie tabel XDR do usługi Log Analytics, możesz oznaczyć je tylko danymi z przechowywaniem 30+ dni, a nie danymi z zakresu od 0 do 30 dni.

-

Brak automatycznego dziedziczenia zakresu: tabele

SecurityAlertsusługi Log Analytics iSecurityIncidentsnie dziedziczą automatycznie zakresu z nieprzetworzonych danych/tabel, z których zostały wygenerowane. W związku z tym użytkownicy o określonym zakresie nie mogą domyślnie uzyskiwać do nich dostępu. Aby obejść ten problem, możesz wykonać jedną z następujących akcji:- Użyj tabel XDR

AlertsInfoiAlertsEvidence, gdzie zakres jest automatycznie dziedziczony lub - Zastosuj zakres do tych tabel usługi Log Analytics ręcznie (ta metoda jest ograniczona do atrybutów w tabeli i może nie być równoważna dziedziczeniu tabel danych, które wygenerowały te alerty).

- Użyj tabel XDR

- Obsługiwane środowiska: zakresy usługi Sentinel można przypisać tylko do ról RBAC usługi Defender XDR. Uprawnienia Azure RBAC w obszarach roboczych lub uprawnienia globalnej roli Entra nie są obsługiwane. Środowiska, które nie mogą używać kontroli dostępu opartej na rolach na poziomie wiersza, takie jak Jupyter Notebooks, nie zezwalają użytkownikom ograniczonym do danego zakresu, na wyświetlanie danych z odpowiednich obszarów roboczych.

Uprawnienia i dostęp

- Użytkownicy mogą wyświetlać zdarzenie, jeśli mają dostęp do co najmniej jednego alertu w zdarzeniu. Mogą zarządzać incydentem tylko wtedy, gdy mają dostęp do wszystkich alertów w zdarzeniu i mają wymagane uprawnienia.

- Użytkownik o określonym zakresie może zobaczyć tylko dane skojarzone z jego zakresem. Jeśli alert zawiera jednostki, do których użytkownik nie ma dostępu, użytkownik nie może ich zobaczyć. Jeśli użytkownik ma dostęp do co najmniej jednej ze skojarzonych jednostek, może zobaczyć sam alert.

- Aby ograniczyć zakres całej tabeli, użyj reguły zgodnej ze wszystkimi wierszami (na przykład przy użyciu warunku, który jest zawsze spełniony). Wcześniej pozyskane dane nie mogą być objęte zakresem retroaktywnie.

- Użytkownicy o określonym zakresie nie mogą zarządzać zasobami (takimi jak reguły wykrywania, podręczniki, reguły automatyzacji), chyba że przypisano do nich uprawnienia w osobnym przypisaniu roli.

Następne kroki

- Przejrzyj listę tabel, które obsługują przekształcenia czasu pozyskiwania

- Planowanie nazw zakresów i logiki przed tagowaniem danych

- Rozpocznij od zakresu pilotażowego dla małego zespołu lub podzestawu danych

- Dowiedz się więcej o ujednoliconej kontroli dostępu opartej na rolach w usłudze Microsoft Defender XDR