Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ten artykuł zawiera omówienie zarządzania trasami zdefiniowanymi przez użytkownika, dlaczego jest to ważne, jak działa i typowe scenariusze routingu, które można uprościć i zautomatyzować przy użyciu zarządzania trasą zdefiniowaną przez użytkownika.

Co to jest zarządzanie UDR?

Usługa Azure Virtual Network Manager umożliwia opisanie żądanego zachowania routingu i organizowanie tras zdefiniowanych przez użytkownika w celu utworzenia i zachowania żądanego zachowania routingu. Trasy zdefiniowane przez użytkownika odpowiadają potrzebom automatyzacji i uproszczenia w zarządzaniu zachowaniami routingu. Obecnie ręcznie utworzysz trasy zdefiniowane przez użytkownika (UDR) lub użyjesz skryptów niestandardowych. Jednak te metody są podatne na błędy i zbyt skomplikowane. Możesz użyć centrum zarządzanego przez platformę Azure w usłudze Virtual WAN. Ta opcja ma pewne ograniczenia, takie jak brak możliwości dostosowania centrum lub brak obsługi protokołu IPV6, które mogą nie być istotne dla Twojej organizacji. W przypadku zarządzania UDR w menedżerze sieci wirtualnej masz scentralizowane centrum do zarządzania i utrzymania zachowań routingu.

Jak działa zarządzanie trasami zdefiniowanymi przez użytkownika?

W menedżerze sieci wirtualnej utworzysz konfigurację routingu. Wewnątrz konfiguracji tworzone są kolekcje reguł, które opisują trasy zdefiniowane przez użytkownika (UDR) wymagane dla docelowej grupy sieciowej. W kolekcji reguł, reguły tras służą do opisywania żądanego zachowania routingu dla podsieci lub sieci wirtualnych w docelowej grupie sieci. Po utworzeniu konfiguracji należy wdrożyć konfigurację , aby zastosować ją do zasobów. Po wdrożeniu wszystkie trasy są domyślnie przechowywane w tabeli tras znajdującej się w grupie zasobów zarządzanych przez menedżera sieci wirtualnej. Możesz również użyć i zaktualizować istniejące tabele tras dla docelowych podsieci. Usługa Azure Virtual Network Manager tworzy nowe tabele tras tylko wtedy, gdy jest to konieczne. Opcja używania i aktualizowania istniejących tabel tras jest obecnie funkcją w wersji zapoznawczej i wymaga interfejsu API w wersji 2025-01-01 lub nowszej.

Konfiguracje routingu tworzą UDR-y dla Ciebie na podstawie tego, co określają reguły tras. Można na przykład określić, że grupa sieci szprych składająca się z dwóch sieci wirtualnych uzyskuje dostęp do adresu usługi DNS za pośrednictwem zapory. Menedżer sieci tworzy UDR-y, aby takie zachowanie routingu miało miejsce.

Konfiguracje routingu

Konfiguracje tras są blokami konstrukcyjnymi zarządzania UDR. Są one używane do opisywania żądanego zachowania routingu dla grupy sieciowej. Konfiguracja routingu składa się z następujących ustawień:

| Atrybut | Opis |

|---|---|

| Nazwa/nazwisko | Nazwa konfiguracji routingu. |

| Opis | Opis konfiguracji routingu. |

Ustawienia kolekcji tras

Kolekcja tras składa się z następujących ustawień:

| Atrybut | Opis |

|---|---|

| Nazwa/nazwisko | Nazwa kolekcji tras. |

| Włączanie propagacji tras protokołu BGP | Ustawienia protokołu BGP dla kolekcji tras. |

| Docelowa grupa sieci | Docelowa grupa sieci dla kolekcji tras. |

| Reguły tras | Reguły tras, które opisują żądane zachowanie routingu dla docelowej grupy sieciowej. |

Ustawienia reguły trasy

Każda reguła trasy składa się z następujących ustawień:

| Atrybut | Opis |

|---|---|

| Nazwa/nazwisko | Nazwa reguły trasy. |

| Typ docelowy | |

| adres IP | Adres IP miejsca docelowego. |

| Docelowe adresy IP/zakresy CIDR | Adres IP lub zakres CIDR miejsca docelowego. |

| Tag usługi | Tag usługi miejsca docelowego. |

| Typ następnego skoku | |

| Brama sieci wirtualnej | Brama sieci wirtualnej jako następny przeskok. |

| Sieć wirtualna | Sieć wirtualna jako następny przeskok. |

| Internet | Internet jako następny przeskok. |

| Urządzenie wirtualne | Urządzenie wirtualne jako następny przeskok. |

| Adres następnego przeskoku | Adres IP następnego przeskoku. |

Dla każdego typu następnego przeskoku zapoznaj się z trasami zdefiniowanymi przez użytkownika.

Typowe wzorce docelowe dla adresów IP

Podczas tworzenia reguł tras można określić typ i adres docelowy. Kiedy określisz typ docelowy jako adres IP, możesz określić informacje o adresie IP. Poniżej przedstawiono typowe wzorce docelowe: Poniżej przedstawiono typowe wzorce docelowe:

| Miejsce docelowe ruchu | Opis |

|---|---|

| Internet > NVA | W przypadku ruchu kierowanego do Internetu za pośrednictwem wirtualnego urządzenia sieciowego wprowadź wartość 0.0.0.0/0 jako miejsce docelowe w regule. |

| Prywatny ruch NVA> | W przypadku ruchu przeznaczonego do przestrzeni prywatnej za pośrednictwem wirtualnego urządzenia sieciowego wprowadź 192.168.0.0/16, 172.16.0.0/12, 40.0.0.0/24, 10.0.0.0/24 jako miejsce docelowe w zasadzie. Te miejsca docelowe opierają się na prywatnej przestrzeni adresowej IP określonej w RFC1918. |

| NVA sieci szprychowej> | W przypadku ruchu przeznaczonego do przesyłania między dwiema sieciami wirtualnymi typu 'spoke', które łączą się przez wirtualne urządzenie sieciowe, wpisz wartości CIDR tych sieci jako miejsce docelowe w regule. |

Użyj usługi Azure Firewall jako następnego przeskoku

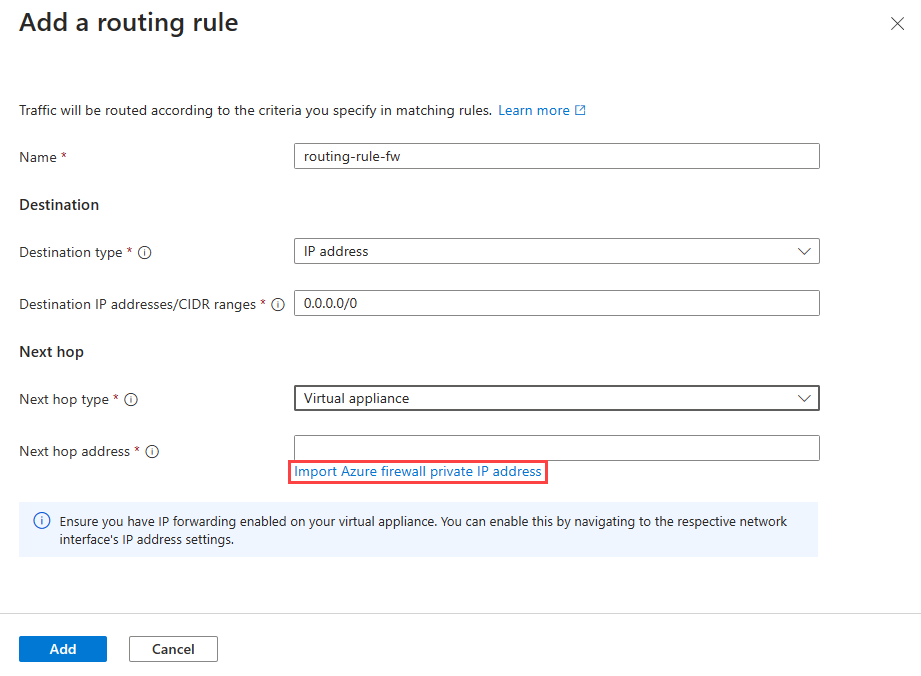

Możesz również łatwo wybrać zaporę Azure jako następny przeskok, wybierając opcję Importuj prywatny adres IP zapory Azure podczas tworzenia reguły routingu. Adres IP usługi Azure Firewall jest następnie używany jako następny przeskok.

Używanie większej liczby tras zdefiniowanych przez użytkownika w jednej tabeli tras

W ramach zarządzania trasami zdefiniowanymi przez użytkownika w usłudze Azure Virtual Network Manager użytkownicy mogą teraz tworzyć maksymalnie 1000 tras zdefiniowanych przez użytkownika w jednej tabeli tras w porównaniu z tradycyjnym limitem 400 tras. Ten wyższy limit umożliwia bardziej złożone konfiguracje routingu, takie jak kierowanie ruchu z lokalnych centrów danych przez zaporę do każdej sieci wirtualnej szprych w topologii piasty i szprych. Ta rozszerzona pojemność jest szczególnie przydatna do zarządzania inspekcją ruchu i zabezpieczeniami w architekturach sieci na dużą skalę z wieloma szprychami.

W topologii piasty i szprych użytkownicy często wymagają, aby ruch sieciowy był sprawdzany lub filtrowany przez zaporę znajdującą się w sieci wirtualnej piasty przed dotarciem do sieci wirtualnych szprych. Usługa Azure Virtual Network Manager obsługuje maksymalnie 1000 wirtualnych sieci szprychowych i umożliwia skonfigurowanie tablicy routingu skojarzonej z podsiecią bramy w celu uwzględnienia maksymalnie 1000 tras zdefiniowanych przez użytkownika. Aby to skonfigurować, wykonaj następujące kroki:

- Utwórz instancję Azure Virtual Network Manager.

- Utwórz grupę sieci i dołącz podsieć bramy do tej grupy sieci.

- Ustanów konfigurację routingu i utwórz kolekcję reguł, ustawiając docelową grupę sieciową jako utworzoną w kroku 2.

- Zdefiniuj regułę routingu, dodając przestrzenie adresowe sieci wirtualnych szprych. Ustaw następny przeskok na "urządzenie wirtualne" i określ adres IP zapory jako adres następnego przeskoku.

- Wdróż tę konfigurację routingu w regionie, w którym znajduje się podsieć bramy.

Ta metoda umożliwia tabeli tras podsieci bramy przechowywanie nawet do 1000 tras zdefiniowanych przez użytkownika. Podczas dodawania nowej sieci wirtualnej szprych wystarczy uwzględnić jej przestrzenie adresowe w istniejącej regule i ponownie wdrożyć konfigurację routingu.

Typowe scenariusze routingu z zarządzaniem trasami zdefiniowanymi przez użytkownika (UDR)

Poniżej przedstawiono typowe scenariusze routingu, które można uprościć i zautomatyzować za pomocą zarządzania trasami UDR.

| Scenariusze routingu | Opis |

|---|---|

| Sieć szprych —> wirtualne urządzenie sieciowe —> sieć szprych | Użyj tego scenariusza dla ruchu między dwiema sieciami wirtualnymi typu "spoke", które łączą się przez wirtualne urządzenie sieciowe. |

| Sieć typu spoke - wirtualne urządzenie sieciowe>punkt końcowy lub usługa w sieci hub | Użyj tego scenariusza dla ruchu sieci szprychowej dla minimalnego punktu usługi w sieci centralnej połączonej przez wirtualne urządzenie sieciowe. |

| Podsieć — wirtualne urządzenie sieciowe —>> podsieć nawet w tej samej sieci wirtualnej | |

| Sieć szprychowa —> wirtualne urządzenie sieciowe —> sieć lokalna/internet | Użyj tego scenariusza, gdy ruch internetowy jest wychodzący za pośrednictwem wirtualnego urządzenia sieciowego lub lokalizacji lokalnej, na przykład scenariuszy sieci hybrydowej. |

| Sieć z użyciem architektury koncentratora i szprych za pośrednictwem wirtualnych urządzeń sieciowych w każdym koncentratorze | |

| sieć gwiaździsta, gdzie połączenie do środowiska lokalnego musi przebiegać przez wirtualne urządzenie sieciowe | |

| Brama — wirtualne urządzenie sieciowe —>> sieć szprych |

Tryb użycia istniejącego dla zarządzania AVNM UDR

Przegląd

Tryb UseExisting umożliwia usłudze Azure Virtual Network Manager (AVNM) dołączanie tras do istniejącej tabeli tras zamiast tworzenia nowej.

Ten tryb zapewnia większą kontrolę, zapewnia zgodność z zasadami organizacji i zmniejsza złożoność operacyjną , gdy klienci muszą zachować istniejące konwencje nazewnictwa zasobów, tagi lub struktury grup zasobów.

Porównanie:

- ManagedOnly (ustawienie domyślne): Program AVNM zawsze tworzy lub ponownie używa własnej zarządzanej tabeli tras.

- UseExisting: Program AVNM używa istniejącej tabeli tras skojarzonej z podsiecią, dodając wymagane trasy przy zachowaniu jej właściwości.

Krok po kroku: Włączanie trybu UseExisting

1. Włączanie za pośrednictwem portalu lub interfejsu API

- Otwórz portal AVNM lub użyj interfejsu API.

- Wybierz konfigurację routingu.

- Ustaw właściwość

routeTableUsageModena wartośćUseExisting.- Jeśli tabela tras już istnieje w podsieci, usługa AVNM dołączy wymagane trasy.

- Jeśli tabela tras nie jest obecna, program AVNM utworzy tę tabelę automatycznie.

2. Tryby przełączania

- Możesz przełączać się między

ManagedOnlyiUseExistingw dowolnym momencie. - Podczas przełączania z managedOnly na UseExisting należy pamiętać, że istniejące tabele tras są zarządzane przez program AVNM, więc ręczne aktualizacje i ponowne skojarzenie mogą być wymagane do wyrównania konfiguracji.

- Podczas przełączania z UseExisting na ManagedOnly usuń wszystkie trasy utworzone przez program AVNM z tabel tras klienta. Ponowne skojarzenie nie jest wymagane , ponieważ program AVNM automatycznie zarządza nowymi tabelami tras.

Zachowanie

| Aspekt | Description |

|---|---|

| Konserwacja | Istniejące właściwości tabeli tras, takie jak nazwa, tagi i grupa zasobów, są zachowywane. |

| Zmiany ręczne | Program AVNM nie śledzi modyfikacji ręcznych. Wszelkie ręczne edycje mogą prowadzić do odchylenia konfiguracji. |

| Zgodność z przepisami | Program AVNM uwzględnia Azure Policy, uprawnienia RBAC i blokady zasobów. Upewnij się, że uprawnienia zezwalają na aktualizacje. |

| Udostępnione tabele | Jeśli wiele podsieci współużytkuje jedną tabelę tras, wszystkie będą dziedziczyć trasy AVNM — sprawdź przed włączeniem. |

| Asocjacje podsieci | Program AVNM nie usuwa automatycznie skojarzeń podsieci z istniejących tabel tras klienta. Jeśli podsieć zostanie usunięta z grupy sieci, jej skojarzenie pozostanie nienaruszone, co oznacza, że podsieć będzie nadal połączona z tą samą tabelą tras. |

Zachowanie udostępniania i czyszczenia tabeli tras

Jeśli wiele podsieci z różnych grup sieciowych współużytkuje tę samą tabelę tras, mogą pojawić się niezamierzone trasy, ponieważ usługa AVNM nie śledzi, która podsieć dodaje określone trasy. Klienci muszą ręcznie usunąć lub odłączyć skojarzenie podsieci, jeśli wystąpią niepożądane trasy sieciowe.

Jeśli jakakolwiek podsieć włącza właściwości, takie jak DisableBgpRoutePropagation, te ustawienia mają zastosowanie do całej udostępnionej tabeli. Trasy pozostają w tabeli do momentu, gdy wszystkie współtworzące podsieci przestaną być zarządzane.

Po usunięciu podsieci z grupy sieciowej program AVNM przestaje zarządzać nią, ale nie modyfikuje istniejącego skojarzenia tabeli. Usługa AVNM usuwa swoje trasy tylko wtedy, gdy nie zależą od nich żadne pozostałe zarządzane podsieci. Tabele tras utworzonych przez klienta nigdy nie są usuwane, nawet jeśli po oczyszczeniu pozostawione są puste.

Dodawanie innych sieci wirtualnych

Po dodaniu innych sieci wirtualnych do grupy sieci konfiguracja routingu zostanie automatycznie zastosowana do nowej sieci wirtualnej. Menedżer sieci automatycznie wykrywa nową sieć wirtualną i stosuje do niej konfigurację routingu. Po usunięciu sieci wirtualnej z grupy sieci zastosowana konfiguracja routingu zostanie również automatycznie usunięta.

Nowo utworzone lub usunięte podsieci mają zaktualizowaną tabelę tras zgodnie z zasadą ostatecznej spójności. Czas przetwarzania może się różnić w zależności od ilości tworzenia i usuwania podsieci.

Wpływ zarządzania UDR (trasami zdefiniowanymi przez użytkownika) na trasy i tabele tras

Poniżej przedstawiono wpływ zarządzania trasami zdefiniowanymi przez użytkownika (UDR) za pomocą Azure Virtual Network Manager na trasy i tabele tras:

- Zarządzanie trasami zdefiniowanymi przez użytkownika umożliwia tworzenie do 1000 UDR na tabelę tras.

Poniższe elementy mają zastosowanie, gdy użytkownicy zdecydują się używać tabel tras zarządzanych przez usługę AVNM.

- W przypadku wystąpienia reguł routingu powodującego konflikt (reguły z tym samym miejscem docelowym, ale innym następnym przeskokiem) zostaną zastosowane tylko jedna z reguł powodujących konflikt, podczas gdy pozostałe zostaną zignorowane. Dowolną regułę powodującą konflikt można wybrać losowo. Należy pamiętać, że reguły konfliktujące w kolekcjach reguł obejmujących tę samą sieć wirtualną lub podsieć nie są dozwolone.

- Podczas tworzenia reguły routingu z tym samym miejscem docelowym co istniejąca trasa w tabeli tras reguła routingu jest ignorowana.

- Gdy tabela tras z istniejącymi trasami zdefiniowanymi przez użytkownika jest obecna, usługa Azure Virtual Network Manager tworzy nową zarządzaną tabelę tras zawierającą zarówno istniejące trasy, jak i nowe trasy na podstawie wdrożonej konfiguracji routingu.

- Inne UDR dodane do zarządzanej tabeli tras pozostaną nienaruszone i nie zostaną wykasowane, gdy konfiguracja routingu zostanie usunięta. Usuwane są tylko trasy utworzone przez usługę Azure Virtual Network Manager.

- Jeśli zarządzana przez usługę Azure Virtual Network Manager trasa UDR jest edytowana ręcznie w tabeli tras, trasa ta jest usuwana po usunięciu konfiguracji z regionu.

- Usługa Azure Virtual Network Manager nie zakłóca istniejących tras zdefiniowanych przez użytkownika (User Defined Routes, UDR). Po prostu dodaje nowe UDR (trasy zdefiniowane przez użytkownika) do bieżących, zapewniając, że routing nadal działa tak, jak obecnie. Trasy zdefiniowane przez użytkownika (UDRs) dla określonych usług platformy Azure nadal działają bez nowych ograniczeń, współpracując z trasami zdefiniowanymi przez menedżera sieci.

- Usługa Azure Virtual Network Manager wymaga zarządzanej grupy zasobów do przechowywania tabeli tras. Jeśli usługa Azure Policy wymusza określone tagi lub właściwości w grupach zasobów, te zasady muszą być wyłączone lub dostosowane dla zarządzanej grupy zasobów, aby zapobiec problemom z wdrażaniem. Ponadto jeśli musisz usunąć tę zarządzaną grupę zasobów, upewnij się, że usunięcie nastąpi przed zainicjowaniem nowych wdrożeń dla zasobów w ramach tej samej subskrypcji.

Poniższe elementy mają zastosowanie, gdy użytkownicy zdecydują się używać istniejących tabel tras.

- Gdy wspólna tabela tras jest dołączona do podsieci w różnych grupach sieciowych/kolekcjach, reguły ze wszystkich kolekcji są dodawane do tabeli tras.

- Jeśli podsieć zostanie usunięta z grupy sieciowej, jej reguły nie zostaną usunięte z tabeli tras, chyba że wszystkie skojarzone podsieci zostaną usunięte.