Błąd: dynamic-stack-buffer-overflow

Błąd sanitizera adresu: dynamic-stack-buffer-overflow

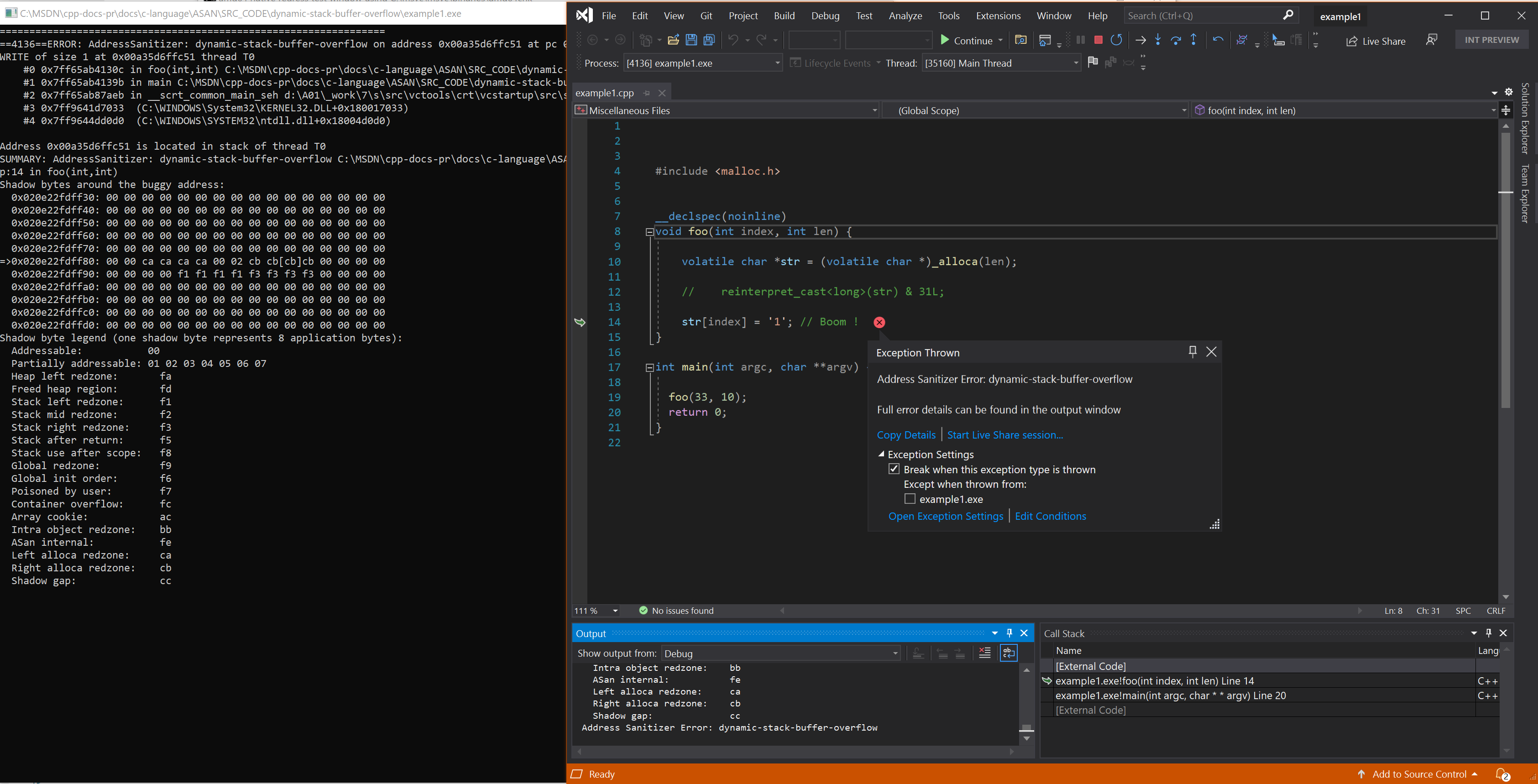

W tym przykładzie pokazano błąd, który wynika z dostępu do buforu poza granicami obiektu przydzielonego stosu.

Przykład — alloca przepełnienie (po prawej)

// example1.cpp

// dynamic-stack-buffer-overflow error

#include <malloc.h>

__declspec(noinline)

void foo(int index, int len) {

volatile char *str = (volatile char *)_alloca(len);

// reinterpret_cast<long>(str) & 31L;

str[index] = '1'; // Boom !

}

int main(int argc, char **argv) {

foo(33, 10);

return 0;

}

Aby skompilować i przetestować ten przykład, uruchom następujące polecenia w wierszu polecenia programu Visual Studio 2019 w wersji 16.9 lub nowszej:

cl example1.cpp /fsanitize=address /Zi

devenv /debugexe example1.exe

Wynikowy błąd

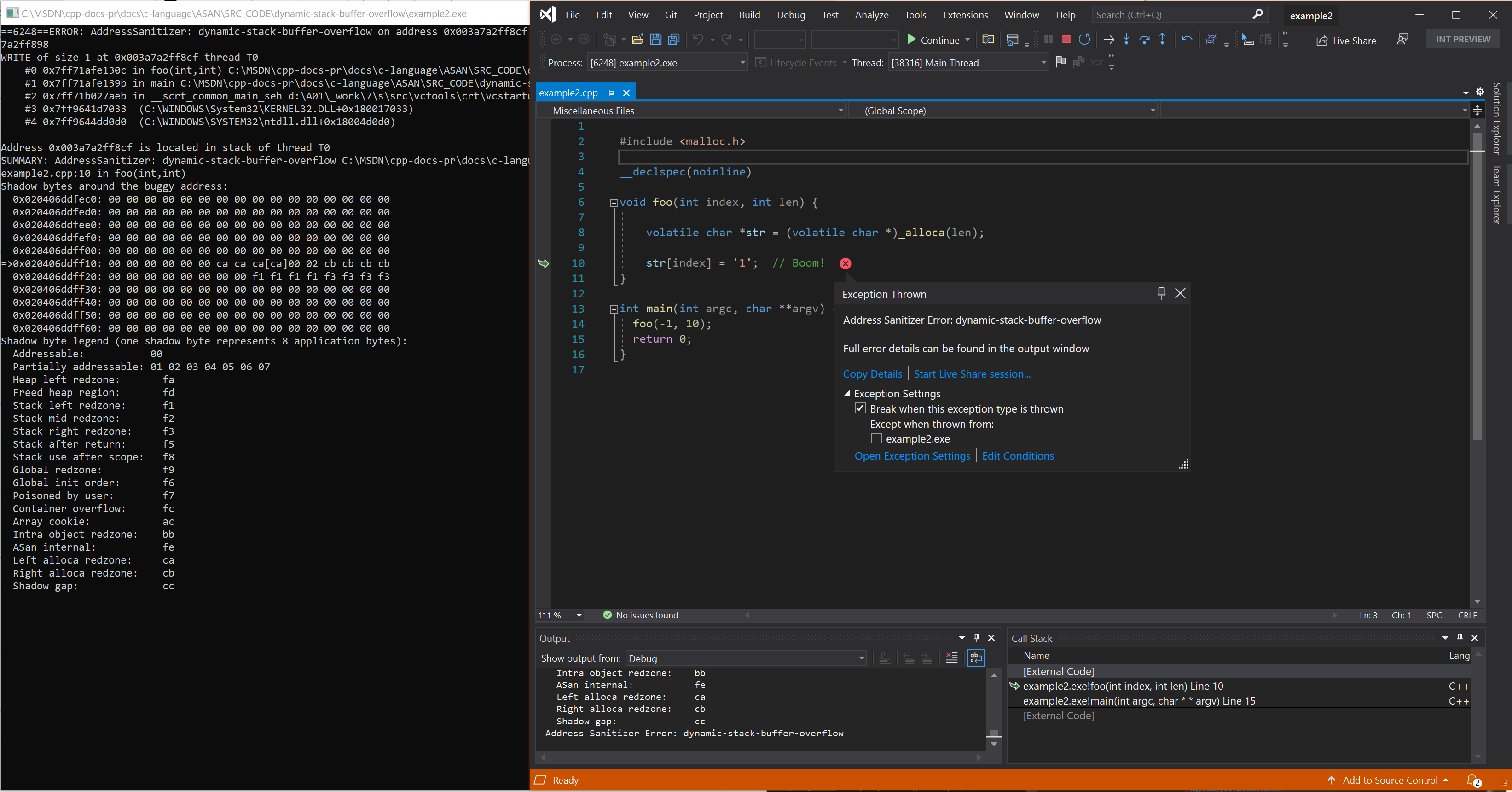

Przykład — alloca przepełnienie (po lewej)

// example2.cpp

// dynamic-stack-buffer-overflow error

#include <malloc.h>

__declspec(noinline)

void foo(int index, int len) {

volatile char *str = (volatile char *)_alloca(len);

str[index] = '1'; // Boom!

}

int main(int argc, char **argv) {

foo(-1, 10);

return 0;

}

Aby skompilować i przetestować ten przykład, uruchom następujące polecenia w wierszu polecenia programu Visual Studio 2019 w wersji 16.9 lub nowszej:

cl example2.cpp /fsanitize=address /Zi

devenv /debugexe example2.exe

Błąd wynikowy — alloca przepełnienie (po lewej)

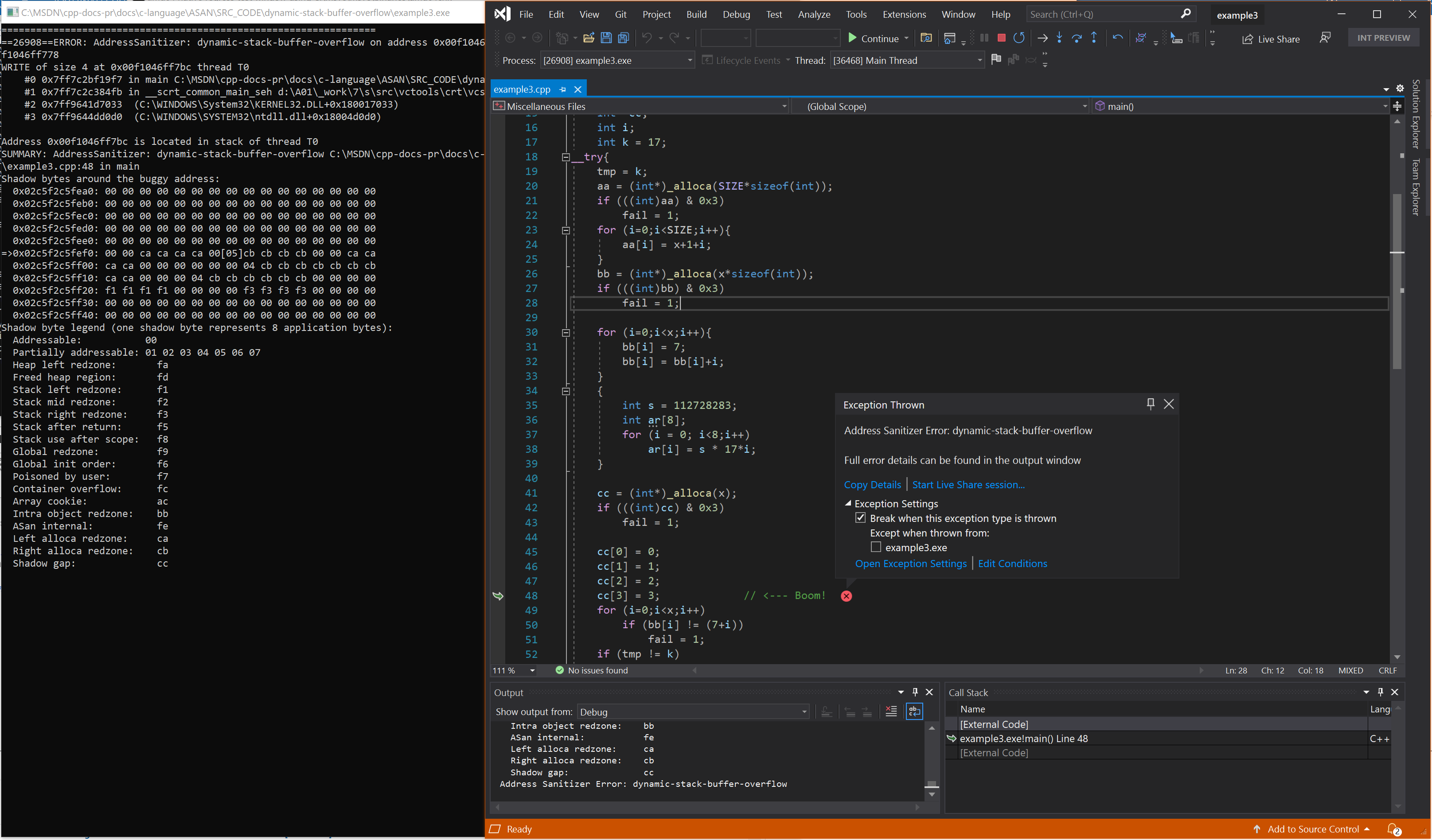

Przykład — kilka wywołań do alloca

// example3.cpp

// dynamic-stack-buffer-overflow error

#include <stdio.h>

#include <stdlib.h>

#include <malloc.h>

#define SIZE 7

extern void nothing();

int x=13,*aa,*bb,y=0;

int fail = 0;

int tmp;

int main()

{

int* cc;

int i;

int k = 17;

__try {

tmp = k;

aa = (int*)_alloca(SIZE * sizeof(int));

if (((int)aa) & 0x3)

fail = 1;

for (i = 0; i < SIZE; i++) {

aa[i] = x + 1 + i;

}

bb = (int*)_alloca(x * sizeof(int));

if (((int)bb) & 0x3)

fail = 1;

for (i = 0; i < x; i++) {

bb[i] = 7;

bb[i] = bb[i] + i;

}

{

int s = 112728283;

int ar[8];

for (i = 0; i < 8; i++)

ar[i] = s * 17 * i;

}

cc = (int*)_alloca(x);

if (((int)cc) & 0x3)

fail = 1;

cc[0] = 0;

cc[1] = 1;

cc[2] = 2;

cc[3] = 3; // <--- Boom!

for (i = 0; i < x; i++)

if (bb[i] != (7 + i))

fail = 1;

if (tmp != k)

fail = 1;

if (fail) {

printf("fail\n");

exit(7);

}

printf("%d\n", (*cc) / y);

printf("fail\n");

exit(7);

}

__except (1)

{

for (i = 0; i < SIZE; i++)

if (aa[i] != (x + i + 1))

fail = 1;

if (fail) {

printf("fail\n");

exit(7);

}

printf("pass\n");

exit(0);

}

}

Aby skompilować i przetestować ten przykład, uruchom następujące polecenia w wierszu polecenia programu Visual Studio 2019 w wersji 16.9 lub nowszej:

cl example3.cpp /fsanitize=address /Zi

devenv /debugexe example3.exe

Wynikowy błąd — kilka wywołań alloca

Zobacz też

AddressSanitizer — omówienie

Rozwiązywanie znanych problemów z programemSanitizer

Dokumentacja języka i kompilacji narzędzia AddressSanitizer

AddressSanitizer runtime reference (Dokumentacja środowiska uruchomieniowego AddressSanitizer)

Bajty w tle addressSanitizer

AddressSanitizer — chmura lub testowanie rozproszone

Integracja debugera AddressSanitizer

Przykłady błędów addressSanitizer

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla