Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Możesz skonfigurować automatyczne przekazywanie dzienników dla raportów ciągłych w Defender for Cloud Apps przy użyciu platformy Docker w systemie Windows.

Wymagania wstępne

Przekazywanie dzienników zapory musi być skonfigurowane do wysyłania dzienników do maszyny hosta modułu zbierającego dzienniki.

Specyfikacje architektury:

Specyfikacji Opis System operacyjny Windows 10 (aktualizacja fall creators) Miejsce na dysku 250 GB Rdzenie procesora CPU 2 Architektura procesora CPU Intel 64 i AMD 64 Pamięci ram 4 GB Aby uzyskać listę obsługiwanych architektur platformy Docker, zobacz dokumentację instalacji platformy Docker.

Ustaw zaporę zgodnie z potrzebami. Aby uzyskać więcej informacji, zobacz Wymagania dotyczące sieci.

Wirtualizacja w systemie operacyjnym musi być włączona za pomocą funkcji Hyper-V.

Ważna

- Klienci korporacyjni, którzy mają ponad 250 użytkowników lub więcej niż 10 mln USD rocznych przychodów, wymagają płatnej subskrypcji do korzystania z programu Docker Desktop dla systemu Windows. Aby uzyskać więcej informacji, zobacz Omówienie subskrypcji platformy Docker.

- Użytkownik musi być zalogowany, aby platforma Docker zbierała dzienniki. Zalecamy użytkownikom platformy Docker rozłączenie się bez wylogowania.

- Platforma Docker dla systemu Windows nie jest oficjalnie obsługiwana w scenariuszach wirtualizacji VMWare.

- Platforma Docker dla systemu Windows nie jest oficjalnie obsługiwana w scenariuszach wirtualizacji zagnieżdżonej. Jeśli nadal planujesz używać wirtualizacji zagnieżdżonej, zapoznaj się z oficjalnym przewodnikiem platformy Docker.

- Aby uzyskać informacje o dodatkowych zagadnieniach dotyczących konfiguracji i implementacji platformy Docker dla systemu Windows, zobacz Instalowanie programu Docker Desktop w systemie Windows.

Usuwanie istniejącego modułu zbierającego dzienniki

Jeśli masz istniejący moduł zbierający dzienniki i chcesz go usunąć przed ponownym wdrożeniem lub po prostu chcesz go usunąć, uruchom następujące polecenia:

docker stop <collector_name>

docker rm <collector_name>

Wydajność modułu zbierającego dzienniki

Moduł zbierający dzienniki może pomyślnie obsłużyć pojemność dziennika do 50 GB na godzinę. Główne wąskie gardła w procesie zbierania dzienników to:

Przepustowość sieci — przepustowość sieci określa szybkość przekazywania dziennika.

Wydajność we/wy maszyny wirtualnej — określa szybkość zapisywania dzienników na dysku modułu zbierającego dzienniki. Moduł zbierający dzienniki ma wbudowany mechanizm bezpieczeństwa, który monitoruje szybkość docierania dzienników i porównuje go z szybkością przekazywania. W przypadku przeciążenia moduł zbierający dzienniki zaczyna usuwać pliki dziennika. Jeśli konfiguracja zwykle przekracza 50 GB na godzinę, zaleca się podzielenie ruchu między wiele modułów zbierających dzienniki.

Krok 1 — konfiguracja portalu internetowego

Wykonaj poniższe kroki, aby zdefiniować źródła danych i połączyć je z modułem zbierającym dzienniki. Pojedynczy moduł zbierający dzienniki może obsługiwać wiele źródeł danych.

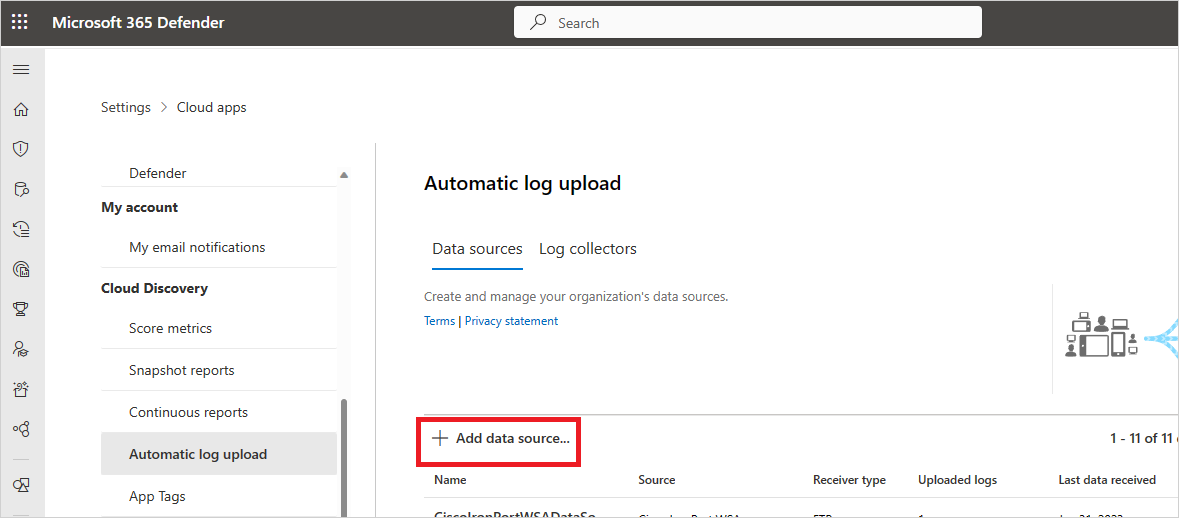

W portalu Microsoft Defender wybierz pozycję Ustawienia>Cloud Apps>Cloud Discovery>Karta Automatyczne przekazywanie>danych dzienników.

Dla każdej zapory lub serwera proxy, z którego chcesz przekazać dzienniki, utwórz pasujące źródło danych:

Wybierz pozycję +Dodaj źródło danych.

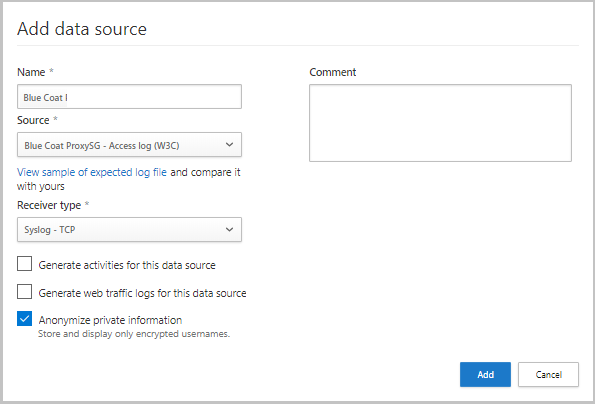

Nadaj serwerowi proxy lub zaporze nazwę.

Wybierz urządzenie z listy Źródło . Jeśli wybierzesz opcję Niestandardowy format dziennika do pracy z urządzeniem sieciowym, które nie znajduje się na liście, zobacz Working with the custom log parser (Praca z niestandardowym analizatorem dzienników ), aby uzyskać instrukcje konfiguracji.

Porównaj dziennik z przykładem oczekiwanego formatu dziennika. Jeśli format pliku dziennika nie jest zgodny z tym przykładem, należy dodać źródło danych jako inne.

Ustaw typ odbiornika na WARTOŚĆ FTP, FTPS, Syslog — UDP lub Syslog — TCP lub Syslog — TLS.

Uwaga

Integracja z protokołami bezpiecznego transferu (FTPS i Syslog — TLS) często wymaga dodatkowych ustawień zapory/serwera proxy.

Powtórz ten proces dla każdej zapory i serwera proxy, których dzienniki mogą służyć do wykrywania ruchu w sieci. Zalecamy skonfigurowanie dedykowanego źródła danych na urządzenie sieciowe, aby umożliwić:

- Osobno monitoruj stan każdego urządzenia do celów badania.

- Eksploruj odnajdywanie it w tle na urządzenie, jeśli każde urządzenie jest używane przez inny segment użytkownika.

W górnej części strony wybierz kartę Moduły zbierające dzienniki , a następnie wybierz pozycję Dodaj moduł zbierający dzienniki.

W oknie dialogowym Tworzenie modułu zbierającego dzienniki :

W polu Nazwa wprowadź znaczącą nazwę modułu zbierającego dzienniki.

Nadaj modułowi zbierającemu dzienniki nazwę i wprowadź adres IP hosta (prywatny adres IP) maszyny, która zostanie użyta do wdrożenia platformy Docker. Adres IP hosta można zastąpić nazwą maszyny, jeśli istnieje serwer DNS (lub równoważny), który rozpozna nazwę hosta.

Wybierz wszystkie źródła danych , które chcesz połączyć z modułem zbierającym, a następnie wybierz pozycję Aktualizuj , aby zapisać konfigurację.

Dalsze informacje o wdrożeniu pojawią się w sekcji Następne kroki , w tym polecenie, którego użyjesz później do zaimportowania konfiguracji modułu zbierającego. Jeśli wybrano pozycję Syslog, te informacje zawierają również dane dotyczące portu, na którym nasłuchuje odbiornik Syslog.

Użyj

Skopiuj przycisk, aby skopiować polecenie do schowka i zapisać je w osobnej lokalizacji.

Skopiuj przycisk, aby skopiować polecenie do schowka i zapisać je w osobnej lokalizacji.Użyj przycisku

eksport , aby wyeksportować oczekiwaną konfigurację źródła danych. W tej konfiguracji opisano sposób ustawiania eksportu dziennika na urządzeniach.

eksport , aby wyeksportować oczekiwaną konfigurację źródła danych. W tej konfiguracji opisano sposób ustawiania eksportu dziennika na urządzeniach.

W przypadku użytkowników wysyłających dane dziennika za pośrednictwem protokołu FTP po raz pierwszy zalecamy zmianę hasła dla użytkownika FTP. Aby uzyskać więcej informacji, zobacz Zmienianie hasła FTP.

Krok 2 . Lokalne wdrożenie maszyny

W poniższych krokach opisano wdrożenie w systemie Windows. Kroki wdrażania dla innych platform są nieco inne.

Otwórz terminal programu PowerShell jako administrator na komputerze z systemem Windows.

Uruchom następujące polecenie, aby pobrać plik skryptu programu PowerShell instalatora Windows Docker:

Invoke-WebRequest https://discoveryresources-cdn-prod.cloudappsecurity.com/prod1/public-files/LogCollectorInstaller.ps1 -OutFile (Join-Path $Env:Temp LogCollectorInstaller.ps1)Aby sprawdzić, czy instalator jest podpisany przez firmę Microsoft, zobacz Weryfikowanie podpisu instalatora.

Aby włączyć wykonywanie skryptu programu PowerShell, uruchom polecenie:

Set-ExecutionPolicy RemoteSigned`Aby zainstalować klienta platformy Docker na maszynie, uruchom polecenie:

& (Join-Path $Env:Temp LogCollectorInstaller.ps1)`Maszyna jest automatycznie uruchamiana ponownie po uruchomieniu polecenia.

Po ponownym uruchomieniu maszyny uruchom to samo polecenie ponownie:

& (Join-Path $Env:Temp LogCollectorInstaller.ps1)`Uruchom instalatora platformy Docker, wybierając opcję użycia protokołu WSL 2 zamiast funkcji Hyper-V.

Po zakończeniu instalacji maszyna zostanie automatycznie ponownie uruchomiona ponownie.

Po zakończeniu ponownego uruchamiania otwórz klienta platformy Docker i zaakceptuj umowę subskrypcji platformy Docker.

Jeśli instalacja WSL2 nie została ukończona, zostanie wyświetlony komunikat wskazujący, że jądro systemu Linux WSL 2 jest zainstalowane przy użyciu oddzielnego pakietu aktualizacji msi.

Zakończ instalację, pobierając pakiet. Aby uzyskać więcej informacji, zobacz Pobieranie pakietu aktualizacji jądra systemu Linux.

Otwórz ponownie klienta programu Docker Desktop i upewnij się, że został uruchomiony.

Otwórz wiersz polecenia jako administrator i wprowadź polecenie uruchamiania skopiowane wcześniej z portalu w kroku 1 — konfiguracja portalu sieci Web.

Jeśli musisz skonfigurować serwer proxy, dodaj adres IP serwera proxy i numer portu. Jeśli na przykład szczegóły serwera proxy to 172.31.255.255:8080, zaktualizowane polecenie uruchamiania to:

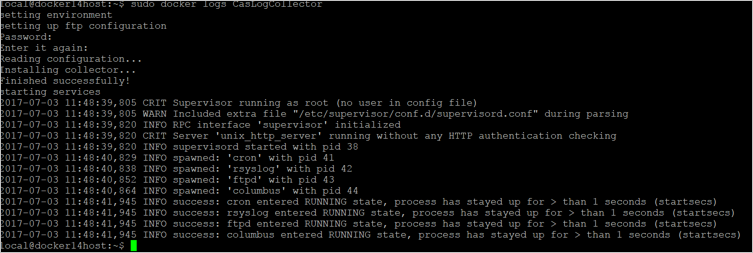

(echo db3a7c73eb7e91a0db53566c50bab7ed3a755607d90bb348c875825a7d1b2fce) | docker run --name MyLogCollector -p 21:21 -p 20000-20099:20000-20099 -e "PUBLICIP='10.255.255.255'" -e "PROXY=172.31.255.255:8080" -e "CONSOLE=mod244533.us.portal.cloudappsecurity.com" -e "COLLECTOR=MyLogCollector" --security-opt apparmor:unconfined --cap-add=SYS_ADMIN --restart unless-stopped -a stdin -i mcr.microsoft.com/mcas/logcollector starterAby sprawdzić, czy moduł zbierający działa prawidłowo, uruchom polecenie:

docker logs <collector_name>Powinien zostać wyświetlony komunikat: Ukończono pomyślnie! Na przykład:

Krok 3. Konfiguracja lokalna urządzeń sieciowych

Skonfiguruj zapory sieciowe i serwery proxy, aby okresowo eksportować dzienniki do dedykowanego portu dziennika systemu w katalogu FTP zgodnie z instrukcjami w oknie dialogowym. Przykład:

BlueCoat_HQ - Destination path: \<<machine_name>>\BlueCoat_HQ\

Krok 4. Weryfikowanie pomyślnego wdrożenia w portalu

Sprawdź stan modułu zbierającego w tabeli modułu zbierającego dzienniki i upewnij się, że stan to Połączono. Jeśli jest utworzona, możliwe, że połączenie modułu zbierającego dzienniki i analizowanie nie zostały ukończone.

Możesz również przejść do dziennika ładu i sprawdzić, czy dzienniki są okresowo przekazywane do portalu.

Alternatywnie możesz sprawdzić stan modułu zbierającego dzienniki z poziomu kontenera platformy Docker przy użyciu następujących poleceń:

Zaloguj się do kontenera:

docker exec -it <Container Name> bashSprawdź stan modułu zbierającego dzienniki:

collector_status -p

Jeśli podczas wdrażania występują problemy, zobacz Rozwiązywanie problemów z odnajdywaniem w chmurze.

Opcjonalne — tworzenie niestandardowych raportów ciągłych

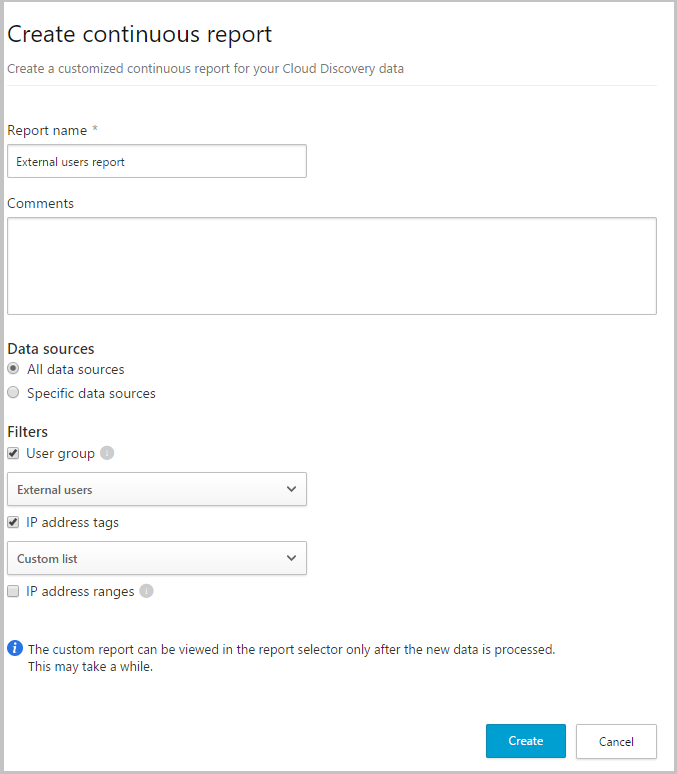

Sprawdź, czy dzienniki są przekazywane do Defender for Cloud Apps i czy raporty są generowane. Po weryfikacji utwórz raporty niestandardowe. Raporty odnajdywania niestandardowego można tworzyć na podstawie Microsoft Entra grup użytkowników. Jeśli na przykład chcesz zobaczyć użycie działu marketingu w chmurze, zaimportuj grupę marketingu przy użyciu funkcji importowania grupy użytkowników. Następnie utwórz raport niestandardowy dla tej grupy. Raport można również dostosować na podstawie zakresów tagów adresów IP lub adresów IP.

W portalu Microsoft Defender wybierz pozycję Ustawienia>Usługi Cloud Apps>Raporty ciągłe odnajdywania> wchmurze.

Wybierz przycisk Utwórz raport i wypełnij pola.

W obszarze Filtry można filtrować dane według źródła danych, zaimportowanych grup użytkowników lub według tagów i zakresów adresów IP.

Uwaga

Podczas stosowania filtrów w raportach ciągłych wybór zostanie uwzględniony, a nie wykluczony. Jeśli na przykład zastosujesz filtr dla określonej grupy użytkowników, tylko ta grupa użytkowników zostanie uwzględniona w raporcie.

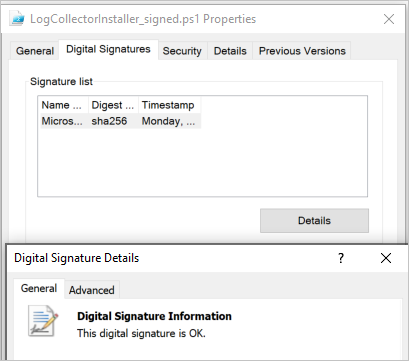

Opcjonalnie — weryfikowanie podpisu instalatora

Aby upewnić się, że instalator platformy Docker jest podpisany przez firmę Microsoft:

Kliknij prawym przyciskiem myszy plik i wybierz pozycję Właściwości.

Wybierz pozycję Podpisy cyfrowe i upewnij się, że jest wyświetlany komunikat Ten podpis cyfrowy jest w porządku.

Upewnij się, że firma Microsoft Corporation jest wymieniona jako jedyny wpis w obszarze Nazwa osoby podpisujące.

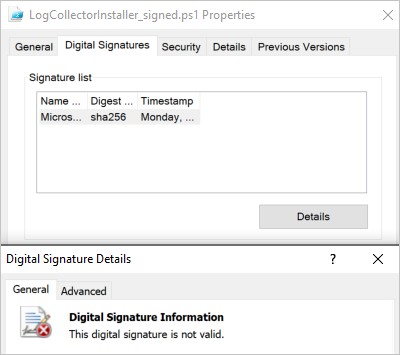

Jeśli podpis cyfrowy jest nieprawidłowy, zostanie wyświetlony komunikat Ten podpis cyfrowy jest nieprawidłowy:

Następne kroki

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.