Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender dla serwerów

- Microsoft Defender dla serwerów plan 1 lub plan 2

W tym artykule opisano migrację serwerów z systemem Windows Server 2016 lub Windows Server 2012 R2 z programu Microsoft Monitoring Agent (MMA) do nowoczesnego, ujednoliconego rozwiązania. W tym artykule fraza serwery niższego poziomu odnosi się do starszych wersji Windows Server, takich jak Windows Server 2016 i Windows Server 2012 R2.

Wymagania wstępne

- Microsoft Configuration Manager wyższe niż w 2207 r.

- Urządzenia systemu operacyjnego niższego poziomu w środowisku dołączone do programu Microsoft Monitoring Agent. Aby potwierdzić, sprawdź, czy

MsSenseS.exedziała w Menedżerze zadań. - Obecność agenta MMA. Możesz to sprawdzić, sprawdzając, czy w programie Panel sterowania> Microsoft Monitoring Agent jest obecny prawidłowy identyfikator obszaru roboczego.

- Aktywny portal Microsoft Defender z dołączonymi urządzeniami.

- Kolekcja urządzeń zawierająca serwery niższego poziomu, takie jak Windows Server 2012 R2 lub Windows Server 2016 przy użyciu agenta MMA, jest skonfigurowana w wystąpieniu Configuration Manager.

Aby uzyskać więcej informacji na temat instalowania wymienionych wymagań wstępnych, zobacz sekcję powiązanych artykułów .

Zbieranie wymaganych plików

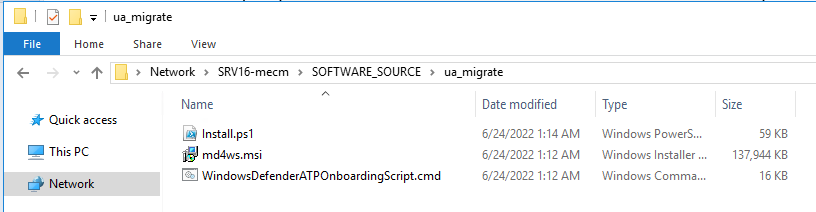

Skopiuj pakiet ujednoliconego rozwiązania, skrypt dołączania i skrypt migracji do tego samego źródła zawartości, w które wdrażasz inne aplikacje z Configuration Manager.

Pobierz skrypt dołączania i ujednolicone rozwiązanie ze strony ustawień portalu Microsoft Defender.

Uwaga

Aby uzyskać plik .cmd, należy wybrać zasady grupy z listy rozwijanej Metoda wdrażania.

Pobierz skrypt migracji z dokumentu: Scenariusze migracji serwera z poprzedniego rozwiązania Ochrona punktu końcowego w usłudze Microsoft Defender opartego na programie MMA. Ten skrypt można również znaleźć w witrynie GitHub: GitHub — microsoft/mdefordownlevelserver.

Zapisz wszystkie trzy pliki w folderze udostępnionym używanym przez Configuration Manager jako źródło oprogramowania.

Tworzenie pakietu jako aplikacji

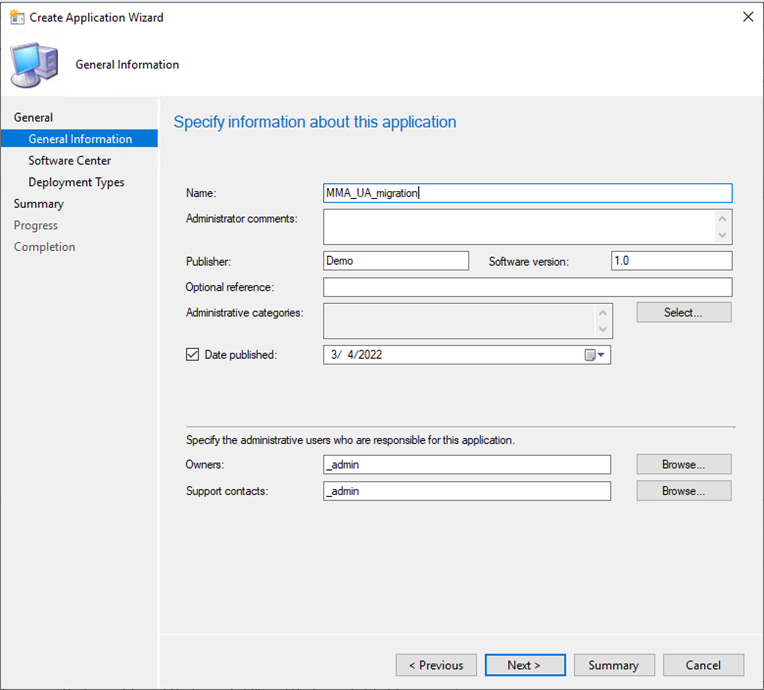

W konsoli Configuration Manager przejdź do pozycjiAplikacje>biblioteki> oprogramowaniaUtwórz aplikację.

Wybierz pozycję Dalej na ekranie Centrum oprogramowania kreatora.

W obszarze Typy wdrożeń wybierz pozycję Dodaj.

Wybierz pozycję Ręcznie, aby określić informacje o typie wdrożenia , a następnie wybierz pozycję Dalej.

Nadaj nazwę wdrożeniu skryptu i wybierz pozycję Dalej.

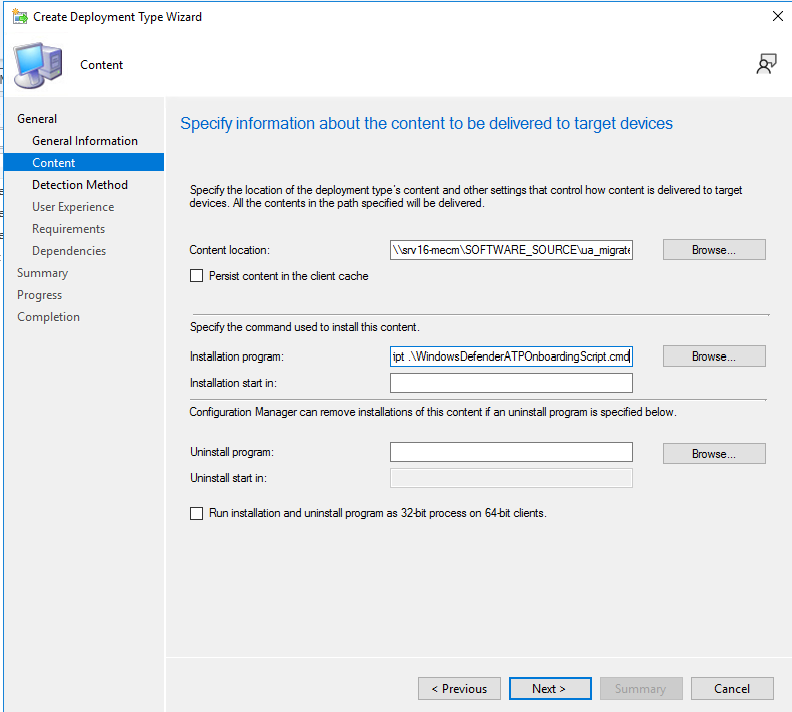

Skopiuj ścieżkę UNC, która znajduje się w twojej zawartości. Przykład:

\\ServerName\h$\SOFTWARE_SOURCE\path.

Ustaw program instalacyjny przy użyciu następującego polecenia:

Powershell.exe -ExecutionPolicy ByPass -File install.ps1 -RemoveMMA <workspace ID> -OnboardingScript .\WindowsDefenderATPOnboardingScript.cmdWybierz pozycję Dalej i upewnij się, że dodano własny identyfikator obszaru roboczego w tej sekcji.

Wybierz pozycję Dalej, a następnie wybierz pozycję Dodaj klauzulę.

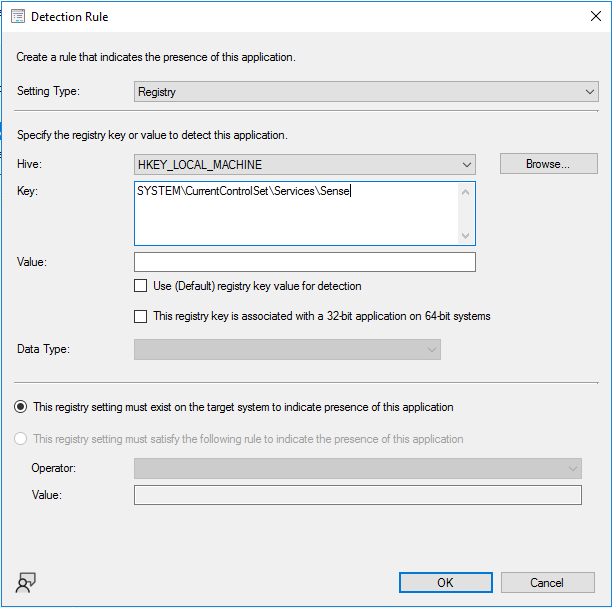

Metoda wykrywania jest oparta na tym kluczu rejestru:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Sense.Wybierz opcję: To ustawienie rejestru musi zakończyć pracę w systemie docelowym, aby wskazać obecność tej aplikacji.

Porada

Wartość klucza rejestru została uzyskana przez uruchomienie następującego polecenia programu PowerShell na urządzeniu, na którym zainstalowano ujednolicone rozwiązanie. Można również użyć innych kreatywnych metod wykrywania. Celem jest określenie, czy ujednolicone rozwiązanie zostało już zainstalowane na określonym urządzeniu. Pola Wartość i Typ danych można pozostawić jako puste.

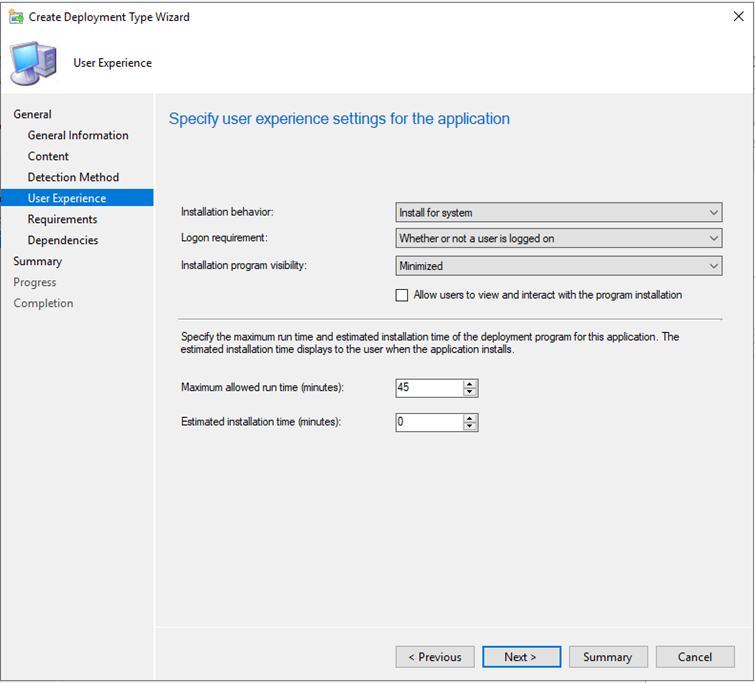

get-wmiobject Win32_Product | Sort-Object -Property Name |Format-Table IdentifyingNumber, Name, LocalPackage -AutoSizeW sekcji Środowisko użytkownika sprawdź zalecane ustawienia pokazane na zrzucie ekranu. Możesz wybrać odpowiednie elementy środowiska, a następnie wybrać pozycję Dalej.

W przypadku widoczności programu instalacyjnego zaleca się zainstalowanie z użyciem opcji Normalny podczas testowania fazowego, a następnie zmianę jej na Zminimalizowane w przypadku ogólnego wdrożenia.

Porada

Maksymalne dozwolone środowisko uruchomieniowe można obniżyć z (domyślnie) z 120 minut do 60 minut.

Dodaj wszelkie dodatkowe wymagania, a następnie wybierz pozycję Dalej.

W sekcji Zależności wybierz pozycję Dalej.

Wybierz pozycję Dalej , aż pojawi się ekran ukończenia, a następnie wybierz pozycję Zamknij.

Wybierz pozycję Dalej do momentu ukończenia działania Kreatora aplikacji. Sprawdź, czy wszystko zostało zaznaczone na zielono.

Zamknij kreatora, kliknij prawym przyciskiem myszy niedawno utworzoną aplikację i wdróż ją w kolekcji serwerów niższego poziomu. Lokalnie instalację można potwierdzić w Centrum oprogramowania. Aby uzyskać szczegółowe informacje, sprawdź dzienniki cm pod adresem

C:\Windows\CCM\Logs\AppEnforce.log.Sprawdź stan migracji w Configuration Manager, przechodząc do pozycji Monitorowanie>wdrożeń.

Rozwiązywanie problemów. Pliki ETL są tworzone i automatycznie zapisywane lokalnie na każdym serwerze w tej lokalizacji

C:\Windows\ccmcache\#\. Te pliki mogą być obsługiwane przez pomoc techniczną w celu rozwiązywania problemów z dołączaniem.

Artykuły pokrewne

- Instalacja programu Microsoft Monitoring Agent

- Wdrażanie aplikacji — Configuration Manager

- Ochrona punktu końcowego w usłudze Microsoft Defender — Configuration Manager

- Dołączanie serwerów za pośrednictwem środowiska dołączania Ochrona punktu końcowego w usłudze Microsoft Defender

- Ochrona punktu końcowego w usłudze Microsoft Defender: Obrona Windows Server 2012 R2 i 2016

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.