Zwiększanie zgodności z punktem odniesienia zabezpieczeń Ochrona punktu końcowego w usłudze Microsoft Defender

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

Punkty odniesienia zabezpieczeń zapewniają, że funkcje zabezpieczeń są konfigurowane zgodnie ze wskazówkami zarówno ekspertów ds. zabezpieczeń, jak i ekspertów od administratorów systemu Windows. Po wdrożeniu punkt odniesienia zabezpieczeń usługi Defender for Endpoint ustawia mechanizmy kontroli zabezpieczeń usługi Defender for Endpoint w celu zapewnienia optymalnej ochrony.

Aby zrozumieć punkty odniesienia zabezpieczeń i sposób przypisywania ich do Intune przy użyciu profilów konfiguracji, przeczytaj to często zadawane pytania.

Przed wdrożeniem i śledzeniem zgodności w punktach odniesienia zabezpieczeń:

Porównanie Ochrona punktu końcowego w usłudze Microsoft Defender i punktów odniesienia zabezpieczeń Intune systemu Windows

Punkt odniesienia zabezpieczeń systemu Windows Intune zapewnia kompleksowy zestaw zalecanych ustawień wymaganych do bezpiecznego konfigurowania urządzeń z systemem Windows, w tym ustawień przeglądarki, ustawień programu PowerShell i ustawień niektórych funkcji zabezpieczeń, takich jak program antywirusowy Microsoft Defender. Natomiast punkt odniesienia usługi Defender for Endpoint udostępnia ustawienia, które optymalizujące wszystkie mechanizmy kontroli zabezpieczeń w stosie usługi Defender for Endpoint, w tym ustawienia wykrywania i reagowania na punkty końcowe (EDR) oraz ustawienia dostępne również w punkcie odniesienia zabezpieczeń systemu Windows Intune. Aby uzyskać więcej informacji na temat każdego punktu odniesienia, zobacz:

- Ustawienia punktu odniesienia zabezpieczeń systemu Windows dla Intune

- Ochrona punktu końcowego w usłudze Microsoft Defender ustawienia punktu odniesienia dla Intune

W idealnym przypadku urządzenia dołączone do usługi Defender for Endpoint są wdrażane w obu punktach odniesienia: w systemie Windows Intune punkt odniesienia zabezpieczeń, aby początkowo zabezpieczyć system Windows, a następnie punkt odniesienia zabezpieczeń usługi Defender dla punktów końcowych ułożony warstwowo, aby optymalnie skonfigurować mechanizmy kontroli zabezpieczeń usługi Defender for Endpoint. Aby korzystać z najnowszych danych dotyczących zagrożeń i zagrożeń oraz zminimalizować konflikty w miarę rozwoju linii bazowych, zawsze stosuj najnowsze wersje punktów odniesienia we wszystkich produktach natychmiast po ich wydaniu.

Uwaga

Punkt odniesienia zabezpieczeń usługi Defender for Endpoint został zoptymalizowany pod kątem urządzeń fizycznych i obecnie nie jest zalecany do użycia na maszynach wirtualnych lub punktach końcowych VDI. Niektóre ustawienia punktu odniesienia mogą mieć wpływ na zdalne sesje interaktywne w środowiskach zwirtualizowanych.

Monitorowanie zgodności z punktem odniesienia zabezpieczeń usługi Defender for Endpoint

Karta Punkt odniesienia zabezpieczeń w zarządzaniu konfiguracją urządzeń zawiera omówienie zgodności na urządzeniach Windows 10 i Windows 11, do których przypisano punkt odniesienia zabezpieczeń usługi Defender for Endpoint.

Karta przedstawiająca zgodność z punktem odniesienia zabezpieczeń usługi Defender for Endpoint

Każde urządzenie ma jeden z następujących typów stanu:

- Dopasowuje punkt odniesienia: ustawienia urządzenia są zgodne ze wszystkimi ustawieniami w punkcie odniesienia.

- Nie jest zgodny z punktem odniesienia: co najmniej jedno ustawienie urządzenia nie jest zgodne z punktem odniesienia.

- Nieprawidłowa konfiguracja: Co najmniej jedno ustawienie punktu odniesienia nie jest poprawnie skonfigurowane na urządzeniu i jest w stanie konfliktu, błędu lub oczekiwania.

- Nie dotyczy: co najmniej jedno ustawienie punktu odniesienia nie ma zastosowania na urządzeniu.

Aby przejrzeć określone urządzenia, wybierz pozycję Konfiguruj punkt odniesienia zabezpieczeń na karcie. Spowoduje to Intune zarządzania urządzeniami. W tym miejscu wybierz pozycję Stan urządzenia dla nazw i stanów urządzeń.

Uwaga

Mogą wystąpić rozbieżności w zagregowanych danych wyświetlanych na stronie zarządzania konfiguracją urządzenia i wyświetlane na ekranach przeglądu w Intune.

Przejrzyj i przypisz punkt odniesienia zabezpieczeń Ochrona punktu końcowego w usłudze Microsoft Defender

Zarządzanie konfiguracją urządzeń monitoruje zgodność punktu odniesienia tylko dla urządzeń Windows 10 i Windows 11, do których przypisano Ochrona punktu końcowego w usłudze Microsoft Defender punkt odniesienia zabezpieczeń. Możesz wygodnie przejrzeć punkt odniesienia i przypisać go do urządzeń w Intune zarządzania urządzeniami.

Wybierz pozycję Konfiguruj punkt odniesienia zabezpieczeń na karcie Punkt odniesienia zabezpieczeń, aby przejść do Intune zarządzania urządzeniami. Zostanie wyświetlony podobny przegląd zgodności punktu odniesienia.

Porada

Alternatywnie możesz przejść do punktu odniesienia zabezpieczeń usługi Defender for Endpoint w usłudze Microsoft Azure Portal z pozycji Wszystkie usługi > Intune > Punkty odniesienia > zabezpieczeń urządzeń > Microsoft Defender punktu odniesienia usługi ATP.

Utwórz nowy profil.

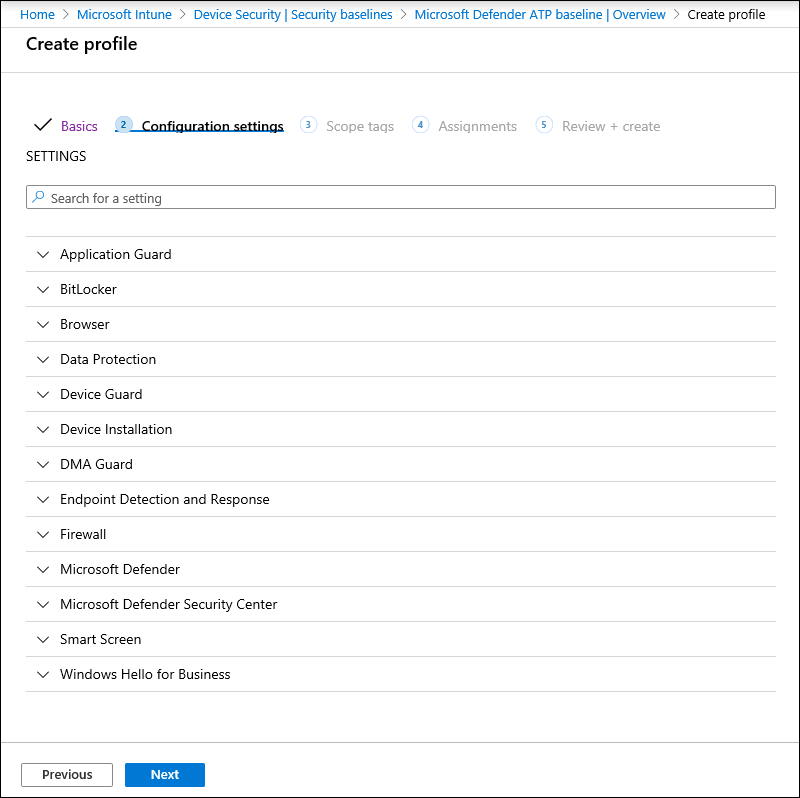

Ochrona punktu końcowego w usłudze Microsoft Defender omówienie punktu odniesienia zabezpieczeń w IntunePodczas tworzenia profilu można przeglądać i dostosowywać określone ustawienia punktu odniesienia.

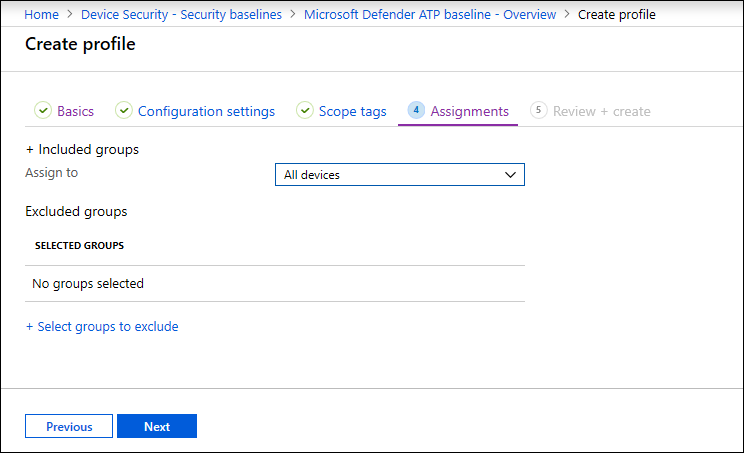

Opcje punktu odniesienia zabezpieczeń podczas tworzenia profilu na IntunePrzypisz profil do odpowiedniej grupy urządzeń.

Przypisywanie profilu punktu odniesienia zabezpieczeń w IntuneUtwórz profil, aby go zapisać i wdrożyć w przypisanej grupie urządzeń.

Porada

Punkty odniesienia zabezpieczeń na Intune zapewniają wygodny sposób kompleksowego zabezpieczania i ochrony urządzeń. Dowiedz się więcej o punktach odniesienia zabezpieczeń na Intune.

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

Artykuły pokrewne

- Upewnij się, że urządzenia są prawidłowo skonfigurowane

- Dołączanie urządzeń do Ochrona punktu końcowego w usłudze Microsoft Defender

- Optymalizowanie wdrażania i wykrywania reguł usługi ASR

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.