Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Usługę Defender for Endpoint można wdrożyć na Linux przy użyciu różnych narzędzi i metod. W tym artykule opisano sposób wdrażania usługi Defender for Endpoint na Linux przy użyciu rozwiązania Saltstack. Pomyślne wdrożenie wymaga wykonania wszystkich kroków opisanych w tym artykule. (Aby użyć innej metody, zapoznaj się z sekcją Powiązana zawartość).

Ważna

Jeśli chcesz uruchomić wiele rozwiązań zabezpieczeń obok siebie, zobacz Zagadnienia dotyczące wydajności, konfiguracji i obsługi.

Być może skonfigurowano już wzajemne wykluczenia zabezpieczeń dla urządzeń dołączonych do Ochrona punktu końcowego w usłudze Microsoft Defender. Jeśli nadal musisz ustawić wzajemne wykluczenia, aby uniknąć konfliktów, zobacz Dodawanie Ochrona punktu końcowego w usłudze Microsoft Defender do listy wykluczeń dla istniejącego rozwiązania.

Ważna

Ten artykuł zawiera informacje o narzędziach innych firm. Zapewnia to pomoc w ukończeniu scenariuszy integracji, jednak firma Microsoft nie zapewnia obsługi rozwiązywania problemów z narzędziami innych firm.

Skontaktuj się z dostawcą innej firmy w celu uzyskania pomocy technicznej.

Wymagania wstępne i wymagania systemowe

Przed rozpoczęciem zobacz Wymagania wstępne dotyczące usługi Defender for Endpoint w Linux, aby zapoznać się z opisem wymagań wstępnych i wymagań systemowych.

Ponadto w przypadku wdrażania rozwiązania Saltstack musisz znać administrowanie aplikacją Saltstack, zainstalować narzędzie Saltstack, skonfigurować narzędzia Master i Minions oraz wiedzieć, jak zastosować stany. Saltstack ma wiele sposobów wykonania tego samego zadania. W tych instrukcjach założono dostępność obsługiwanych modułów Saltstack, takich jak apt i unarchive , aby ułatwić wdrożenie pakietu. Twoja organizacja może używać innego przepływu pracy. Aby uzyskać więcej informacji, zobacz dokumentację aplikacji Saltstack.

Oto kilka ważnych kwestii:

- Saltstack jest zainstalowany na co najmniej jednym komputerze (Saltstack wywołuje komputer jako główny).

- Wzorzec rozwiązania Saltstack zaakceptował połączenia węzłów zarządzanych (aplikacja Saltstack wywołuje węzły jako sługusy).

- Sługusy Saltstack są w stanie rozpoznać komunikację z wzorcem Saltstack (domyślnie sługusi próbują komunikować się z maszyną o nazwie salt).

- Uruchom następujący test ping:

sudo salt '*' test.ping - Wzorzec Saltstack ma lokalizację serwera plików, z której można dystrybuować pliki Ochrona punktu końcowego w usłudze Microsoft Defender (domyślnie program Saltstack używa folderu

/srv/saltjako domyślnego punktu dystrybucji)

Pobieranie pakietu dołączania

Ostrzeżenie

Ponowne pakowanie pakietu instalacyjnego usługi Defender for Endpoint nie jest obsługiwanym scenariuszem. Może to negatywnie wpłynąć na integralność produktu i prowadzić do niekorzystnych wyników, w tym między innymi do wyzwalania niestosowania alertów i aktualizacji powodujących naruszenie.

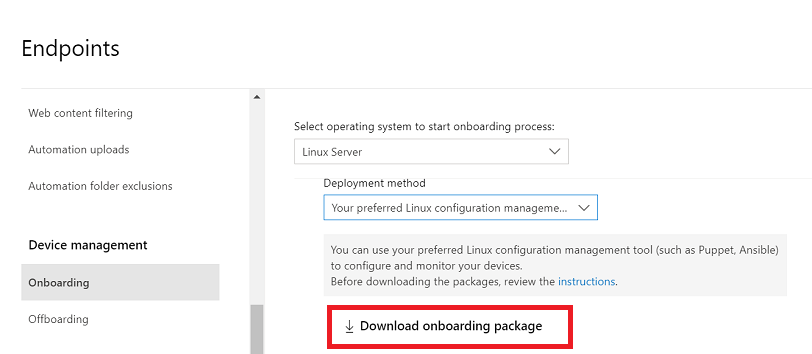

W Microsoft Defender portalu przejdź do pozycji Ustawienia>Punkty końcowe>Dołączanie dozarządzania urządzeniami>.

W pierwszym menu rozwijanym wybierz pozycję Linux Server jako system operacyjny. W drugim menu rozwijanym wybierz preferowane narzędzie do zarządzania konfiguracją Linux jako metodę wdrażania.

Wybierz pozycję Pobierz pakiet dołączania. Zapisz plik jako

WindowsDefenderATPOnboardingPackage.zip.

W wzorcu SaltStack wyodrębnij zawartość archiwum do folderu serwera SaltStack (zazwyczaj

/srv/salt):unzip WindowsDefenderATPOnboardingPackage.zip -d /srv/salt/mdeArchive: WindowsDefenderATPOnboardingPackage.zip inflating: /srv/salt/mde/mdatp_onboard.json

Tworzenie plików stanu saltstack

Istnieją dwa sposoby tworzenia plików stanu Saltstack:

Użyj skryptu instalatora (zalecane): Dzięki tej metodzie skrypt automatyzuje wdrażanie przez zainstalowanie agenta, dołączenie urządzenia do portalu Microsoft Defender i skonfigurowanie repozytoriów w celu wybrania poprawnego agenta zgodnego z dystrybucją Linux.

Ręcznie skonfiguruj repozytoria: W przypadku tej metody repozytoria muszą być konfigurowane ręcznie wraz z wybieraniem wersji agenta zgodnej z dystrybucją Linux. Ta metoda zapewnia bardziej szczegółową kontrolę nad procesem wdrażania.

Tworzenie plików stanu saltstack przy użyciu skryptu instalatora

Pobierz skrypt powłoki bash instalatora z repozytorium Microsoft GitHub lub użyj następującego polecenia, aby go pobrać:

wget https://raw.githubusercontent.com/microsoft/mdatp-xplat/refs/heads/master/linux/installation/mde_installer.sh /srv/salt/mde/Utwórz plik

/srv/salt/install_mdatp.slsstanu z następującą zawartością. To samo można pobrać z usługi GitHub#Download the mde_installer.sh: https://github.com/microsoft/mdatp-xplat/blob/master/linux/installation/mde_installer.sh install_mdatp_package: cmd.run: - name: /srv/salt/mde/mde_installer.sh --install --onboard /srv/salt/mde/mdatp_onboard.json - shell: /bin/bash - unless: 'pgrep -f mde_installer.sh'

Uwaga

Skrypt instalatora obsługuje również inne parametry, takie jak kanał (insiders-fast, insiders-slow, prod (domyślnie)), ochrona w czasie rzeczywistym, wersja, instalacja lokalizacji niestandardowej itp. Aby wybrać z listy dostępnych opcji, sprawdź pomoc za pomocą następującego polecenia: ./mde_installer.sh --help

Tworzenie plików stanu saltstack przez ręczne konfigurowanie repozytoriów

W tym kroku utworzysz plik stanu SaltState w repozytorium konfiguracji (zazwyczaj /srv/salt), który stosuje stany niezbędne do wdrożenia i dołączenia usługi Defender for Endpoint. Następnie należy dodać repozytorium i klucz usługi Defender for Endpoint: install_mdatp.sls.

Uwaga

Usługę Defender for Endpoint w Linux można wdrożyć z jednego z następujących kanałów:

-

insiders-fast, oznaczona jako

[channel] -

insiders-slow, oznaczona jako

[channel] -

prod, oznaczona jako

[channel]używająca nazwy wersji (zobacz Linux Repozytorium oprogramowania dla produktów firmy Microsoft)

Każdy kanał odpowiada Linux repozytorium oprogramowania. Wybór kanału określa typ i częstotliwość aktualizacji oferowanych urządzeniu. Urządzenia w insiders-fast są pierwszymi, które otrzymują aktualizacje i nowe funkcje, a następnie przez wewnętrznych wolno, a na koniec przez prod.

Aby zapoznać się z nowymi funkcjami i przekazać wczesne opinie, zaleca się skonfigurowanie niektórych urządzeń w przedsiębiorstwie tak, aby korzystały z funkcji insiders-fast lub insiders-slow.

Ostrzeżenie

Przełączenie kanału po początkowej instalacji wymaga ponownej instalacji produktu. Aby przełączyć kanał produktu: odinstaluj istniejący pakiet, skonfiguruj urządzenie tak, aby korzystało z nowego kanału, i wykonaj kroki opisane w tym dokumencie, aby zainstalować pakiet z nowej lokalizacji.

Zanotuj dystrybucję i wersję oraz zidentyfikuj najbliższy wpis w obszarze

https://packages.microsoft.com/config/[distro]/.W poniższych poleceniach zastąp

[distro]ciąg i[version]swoimi informacjami.Uwaga

W przypadku oracle Linux i Amazon Linux 2 zastąp ciąg

[distro]"rhel". W przypadku usługi Amazon Linux 2 zastąp ciąg[version]"7". W przypadku użycia oracle zastąp[version]ciąg wersją programu Oracle Linux.cat /srv/salt/install_mdatp.slsadd_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/[channel] [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %}Dodaj stan zainstalowanego pakietu do

install_mdatp.slsstanu po uprzednioadd_ms_repozdefiniowanym stanie.install_mdatp_package: pkg.installed: - name: mdatp - required: add_ms_repoDodaj wdrożenie pliku dołączania do

install_mdatp.slselementu po zdefiniowanym wcześniej eleminstall_mdatp_package.copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_packageUkończony plik stanu instalacji powinien wyglądać podobnie do następujących danych wyjściowych:

add_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/prod [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %} install_mdatp_package: pkg.installed: - name: mdatp - required: add_ms_repo copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_packageUtwórz plik stanu SaltState w repozytorium konfiguracji (zazwyczaj

/srv/salt), który stosuje niezbędne stany do odłączania i usuwania usługi Defender for Endpoint. Przed użyciem pliku stanu odłączania należy pobrać pakiet odłączania z portalu Microsoft Defender i wyodrębnić go w taki sam sposób, jak pakiet dołączania. Pobrany pakiet odłączania jest ważny tylko przez ograniczony czas.Utwórz plik

uninstall_mdapt.slsstanu Odinstaluj i dodaj stan, aby usunąćmdatp_onboard.jsonplik.cat /srv/salt/uninstall_mdatp.slsremove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.jsonDodaj wdrożenie pliku odłączania do

uninstall_mdatp.slspliku poremove_mde_onboarding_filestanie zdefiniowanym w poprzedniej sekcji.offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/mdatp_offboard.jsonDodaj usunięcie pakietu MDATP do

uninstall_mdatp.slspliku pooffboard_mdestanie zdefiniowanym w poprzedniej sekcji.remove_mde_packages: pkg.removed: - name: mdatpKompletny plik stanu odinstalowywania powinien wyglądać podobnie do następujących danych wyjściowych:

remove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/offboard/mdatp_offboard.json remove_mde_packages: pkg.removed: - name: mdatp

Wdrażanie usługi Defender w punkcie końcowym przy użyciu utworzonych wcześniej plików stanu

Ten krok dotyczy zarówno skryptu instalatora, jak i metody konfiguracji ręcznej. W tym kroku zastosujesz stan do sługusów. Następujące polecenie stosuje stan do maszyn o nazwie rozpoczynającej się od mdetest.

Instalacji:

salt 'mdetest*' state.apply install_mdatpWażna

Gdy produkt zostanie uruchomiony po raz pierwszy, pobierze najnowsze definicje chroniące przed złośliwym oprogramowaniem. W zależności od połączenia internetowego ten proces może potrwać kilka minut.

Walidacja/konfiguracja:

salt 'mdetest*' cmd.run 'mdatp connectivity test'salt 'mdetest*' cmd.run 'mdatp health'Dezinstalacji:

salt 'mdetest*' state.apply uninstall_mdatp

Rozwiąż problemy z instalacją

Aby rozwiązać problemy:

Aby uzyskać informacje na temat znajdowania dziennika wygenerowanego automatycznie po wystąpieniu błędu instalacji, zobacz Problemy z instalacją dziennika.

Aby uzyskać informacje o typowych problemach z instalacją, zobacz Problemy z instalacją.

Jeśli kondycja urządzenia to

false, zobacz Problemy z kondycją agenta punktu końcowego w usłudze Defender for Endpoint.W przypadku problemów z wydajnością produktu zobacz Rozwiązywanie problemów z wydajnością.

Aby uzyskać informacje o problemach z serwerem proxy i łącznością, zobacz Rozwiązywanie problemów z łącznością w chmurze.

Aby uzyskać pomoc techniczną od firmy Microsoft, otwórz bilet pomocy technicznej i podaj pliki dziennika utworzone przy użyciu analizatora klienta.

Jak skonfigurować zasady dla Microsoft Defender na Linux

Ustawienia programu antywirusowego lub EDR w punktach końcowych można skonfigurować przy użyciu dowolnej z następujących metod:

- Zobacz Ustawianie preferencji dla Ochrona punktu końcowego w usłudze Microsoft Defender na Linux.

- Zobacz zarządzanie ustawieniami zabezpieczeń, aby skonfigurować ustawienia w portalu Microsoft Defender.

Uaktualnienia systemu operacyjnego

Podczas uaktualniania systemu operacyjnego do nowej wersji głównej należy najpierw odinstalować usługę Defender for Endpoint na Linux, zainstalować uaktualnienie i ponownie skonfigurować usługę Defender dla punktu końcowego na urządzeniu Linux.

Zawartość pokrewna

- Dokumentacja projektu SALT

- Wymagania wstępne dotyczące Ochrona punktu końcowego w usłudze Microsoft Defender na Linux

- Wdrażanie usługi Defender for Endpoint na Linux przy użyciu wdrożenia opartego na skryptach instalatora

- Wdrażanie usługi Defender for Endpoint na Linux przy użyciu rozwiązania Ansible

- Wdrażaj usługę ochrony punktu końcowego w usłudze Microsoft Defender w systemie Linux za pomocą programu Chef

- Wdrażanie usługi Defender for Endpoint na Linux za pomocą platformy Puppet

- Ręczne wdrażanie usługi Defender for Endpoint na Linux

- Łączenie maszyn innych niż Azure z usługą Microsoft Defender dla Chmury za pomocą usługi Defender for Endpoint (bezpośrednie dołączanie przy użyciu usługi Defender dla Chmury)

- Wskazówki dotyczące wdrażania usługi Defender dla punktu końcowego w Linux dla systemu SAP

- Instalowanie usługi Defender for Endpoint na Linux do ścieżki niestandardowej