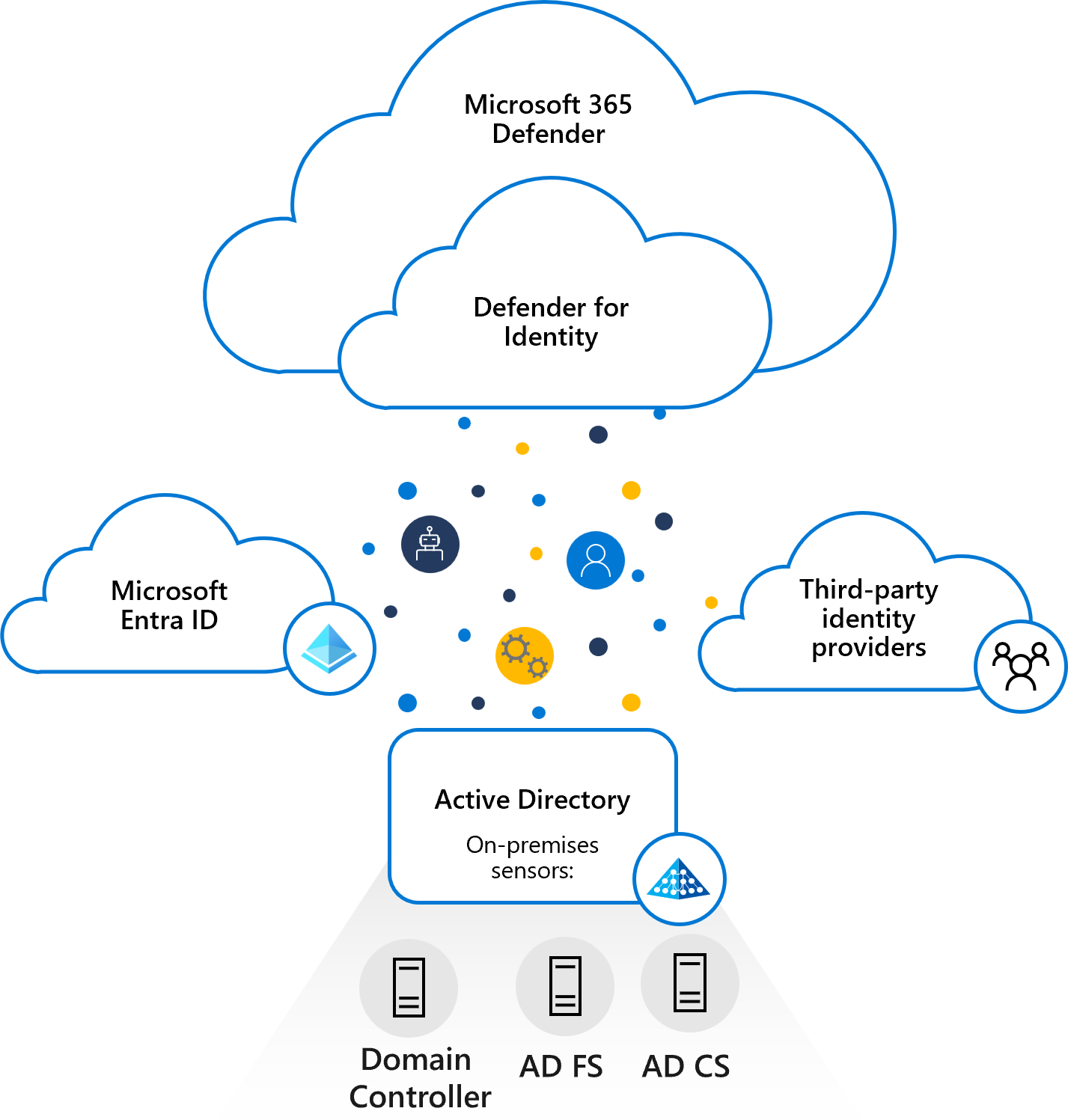

Architektura usługi Microsoft Defender for Identity

Usługa Microsoft Defender for Identity monitoruje kontrolery domeny, przechwytując i analizując ruch sieciowy, wykorzystując zdarzenia systemu Windows bezpośrednio z kontrolerów domeny, a następnie analizuje dane pod kątem ataków i zagrożeń.

Na poniższej ilustracji pokazano, jak usługa Defender for Identity jest warstwowa za pośrednictwem usługi Microsoft Defender XDR i współpracuje z innymi dostawcami tożsamości usługi firmy Microsoft i innymi firmami w celu monitorowania ruchu przychodzącego z kontrolerów domeny i serwerów usługi Active Directory.

Zainstalowane bezpośrednio na kontrolerze domeny, usługach Active Directory Federation Services (AD FS) lub serwerach usług certyfikatów Active Directory (AD CS), czujnik usługi Defender for Identity uzyskuje dostęp do dzienników zdarzeń, których wymaga bezpośrednio z serwerów. Po przeanalizowaniu dzienników i ruchu sieciowego przez czujnik usługa Defender for Identity wysyła tylko przeanalizowane informacje do usługi Defender for Identity w chmurze.

Składniki usługi Defender for Identity

Usługa Defender for Identity składa się z następujących składników:

Portal usługi Microsoft Defender

Portal usługi Microsoft Defender tworzy obszar roboczy usługi Defender for Identity, wyświetla dane odebrane z czujników usługi Defender for Identity oraz umożliwia monitorowanie i badanie zagrożeń w środowisku sieciowym oraz zarządzanie nimi.Czujnik usługi Defender for Identity usługi Defender for Identity można zainstalować bezpośrednio na następujących serwerach:

- Kontrolery domeny: czujnik bezpośrednio monitoruje ruch kontrolera domeny, bez konieczności używania dedykowanego serwera lub konfiguracji dublowania portów.

- AD FS/ AD CS: czujnik bezpośrednio monitoruje ruch sieciowy i zdarzenia uwierzytelniania.

Usługa Defender for Identity w chmurze

Usługa Defender for Identity w chmurze działa w infrastrukturze platformy Azure i jest obecnie wdrożona w Europie, Wielkiej Brytanii, Szwajcarii, Ameryka Północna/Ameryce Środkowej/Karaibach, Australii Wschodniej, Azji i Indiach. Usługa Defender for Identity w chmurze jest połączona z inteligentnym grafem zabezpieczeń firmy Microsoft.

Portal usługi Microsoft Defender

Użyj portalu Usługi Microsoft Defender, aby:

- Utwórz obszar roboczy usługi Defender for Identity.

- Integracja z innymi usługami zabezpieczeń firmy Microsoft.

- Zarządzanie ustawieniami konfiguracji czujnika usługi Defender for Identity.

- Wyświetlanie danych odebranych z czujników usługi Defender for Identity.

- Monitorowanie wykrytych podejrzanych działań i podejrzanych ataków na podstawie modelu łańcucha ataków.

- Opcjonalnie: portal można również skonfigurować do wysyłania wiadomości e-mail i zdarzeń po wykryciu alertów zabezpieczeń lub problemów z kondycją.

Uwaga

Jeśli w obszarze roboczym usługi Defender for Identity nie zainstalowano żadnego czujnika w ciągu 60 dni, obszar roboczy może zostać usunięty i należy go ponownie utworzyć.

Czujnik usługi Defender for Identity

Czujnik usługi Defender for Identity ma następujące podstawowe funkcje:

- Przechwytywanie i inspekcja ruchu sieciowego kontrolera domeny (ruch lokalny kontrolera domeny)

- Odbieranie zdarzeń systemu Windows bezpośrednio z kontrolerów domeny

- Otrzymywanie informacji o ewidencjonowaniu aktywności usługi RADIUS od dostawcy sieci VPN

- Pobieranie danych dotyczących użytkowników i komputerów z domeny usługi Active Directory

- Rozpoznawanie jednostek sieciowych (użytkowników, grup i komputerów)

- Transfer odpowiednich danych do usługi Defender for Identity w chmurze

Czujnik usługi Defender for Identity odczytuje zdarzenia lokalnie bez konieczności kupowania i konserwacji dodatkowego sprzętu lub konfiguracji. Czujnik usługi Defender for Identity obsługuje również śledzenie zdarzeń dla systemu Windows (ETW), które udostępnia informacje dziennika dla wielu wykryć. Wykrycia oparte na etW obejmują podejrzane ataki DCShadow podjęto przy użyciu żądań replikacji kontrolera domeny i podwyższania poziomu kontrolera domeny.

Proces synchronizatora domeny

Proces synchronizatora domeny jest odpowiedzialny za proaktywne synchronizowanie wszystkich jednostek z określonej domeny usługi Active Directory (podobnie jak mechanizm używany przez same kontrolery domeny do replikacji). Jeden czujnik jest automatycznie wybierany losowo ze wszystkich kwalifikujących się czujników, aby służyć jako synchronizator domeny.

Jeśli synchronizator domeny jest w trybie offline przez ponad 30 minut, zamiast tego zostanie automatycznie wybrany inny czujnik.

Ograniczenia zasobów

Czujnik usługi Defender for Identity zawiera składnik monitorowania, który ocenia dostępną pojemność obliczeniową i pamięć na serwerze, na którym jest uruchomiony. Proces monitorowania jest uruchamiany co 10 sekund i dynamicznie aktualizuje limit przydziału użycia procesora CPU i pamięci w procesie czujnika usługi Defender for Identity. Proces monitorowania zapewnia, że serwer zawsze ma co najmniej 15% bezpłatnych zasobów obliczeniowych i zasobów pamięci.

Niezależnie od tego, co się dzieje na serwerze, proces monitorowania stale zwalnia zasoby, aby upewnić się, że podstawowe funkcje serwera nigdy nie mają wpływu.

Jeśli proces monitorowania powoduje, że czujnik usługi Defender for Identity zabraknie zasobów, na stronie czujnika usługi Defender for Identity zostanie wyświetlony alert kondycji "Porzucony ruch sieciowy zdublowany na porcie".

Zdarzenia systemu Windows

Aby zwiększyć pokrycie wykrywania tożsamości usługi Defender związane z uwierzytelnianiem NTLM, modyfikacje poufnych grup i tworzenie podejrzanych usług, usługa Defender for Identity analizuje dzienniki określonych zdarzeń systemu Windows.

Aby upewnić się, że dzienniki są odczytywane, upewnij się, że czujnik usługi Defender for Identity ma skonfigurowane poprawnie zaawansowane ustawienia zasad inspekcji. Aby upewnić się, że zdarzenie systemu Windows 8004 jest poddawane inspekcji zgodnie z potrzebami usługi, przejrzyj ustawienia inspekcji NTLM

Następny krok

Wdrażanie usługi Microsoft Defender for Identity za pomocą usługi Microsoft Defender XDR