Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Aby ulepszyć wykrywanie i zebrać więcej informacji na temat akcji użytkownika, takich jak logowania NTLM i zmiany grup zabezpieczeń, Microsoft Defender for Identity opiera się na określonych wpisach w dziennikach zdarzeń systemu Windows. Prawidłowa konfiguracja ustawień zaawansowanych zasad inspekcji na kontrolerach domeny ma kluczowe znaczenie dla uniknięcia luk w dziennikach zdarzeń i niepełnego pokrycia usługi Defender for Identity.

W tym artykule opisano sposób konfigurowania ustawień zaawansowanych zasad inspekcji zgodnie z potrzebami dla czujnika usługi Defender for Identity. Opisano w nim również inne konfiguracje dla określonych typów zdarzeń.

Usługa Defender for Identity generuje problemy z kondycją dla każdego z tych scenariuszy, jeśli zostaną wykryte. Aby uzyskać więcej informacji, zobacz Microsoft Defender for Identity problemy z kondycją.

Wymagania wstępne

- Przed uruchomieniem poleceń programu PowerShell usługi Defender for Identity upewnij się, że pobrano moduł PowerShell usługi Defender for Identity.

Generowanie raportu bieżących konfiguracji za pomocą programu PowerShell

Przed rozpoczęciem tworzenia nowych zasad zdarzeń i inspekcji zalecamy uruchomienie następującego polecenia programu PowerShell w celu wygenerowania raportu bieżących konfiguracji domeny:

New-MDIConfigurationReport [-Path] <String> [-Mode] <String> [-OpenHtmlReport]

W poprzednim poleceniu:

-

Pathokreśla ścieżkę do zapisywania raportów. -

ModeOkreśla, czy chcesz użyćDomainlubLocalMachinetryb. WDomaintrybie ustawienia są zbierane z obiektów zasady grupy (GPO). WLocalMachinetrybie ustawienia są zbierane z komputera lokalnego. -

OpenHtmlReportpowoduje otwarcie raportu HTML po wygenerowaniu raportu.

Aby na przykład wygenerować raport i otworzyć go w przeglądarce domyślnej, uruchom następujące polecenie:

New-MDIConfigurationReport -Path "C:\Reports" -Mode Domain -OpenHtmlReport

Aby uzyskać więcej informacji, zobacz dokumentację programu PowerShell DefenderforIdentity.

Porada

Raport Domain trybu zawiera tylko konfiguracje ustawione jako zasady grupy w domenie. Jeśli masz ustawienia zdefiniowane lokalnie na kontrolerach domeny, zalecamy również uruchomienie skryptu Test-MdiReadiness.ps1 .

Konfigurowanie inspekcji dla kontrolerów domeny

Zaktualizuj ustawienia zaawansowanych zasad inspekcji i dodatkowe konfiguracje dla określonych zdarzeń i typów zdarzeń, takich jak użytkownicy, grupy, komputery i inne. Konfiguracje inspekcji dla kontrolerów domeny obejmują:

- Ustawienia zaawansowanych zasad inspekcji

- Inspekcja NTLM

- Inspekcja obiektów domeny

Aby uzyskać więcej informacji, zobacz Zaawansowane inspekcje zabezpieczeń — często zadawane pytania.

Poniższe procedury umożliwiają skonfigurowanie inspekcji kontrolerów domeny używanych z usługą Defender for Identity.

Konfigurowanie ustawień zaawansowanych zasad inspekcji z poziomu interfejsu użytkownika

W tej procedurze opisano sposób modyfikowania ustawień zaawansowanych zasad inspekcji kontrolera domeny zgodnie z potrzebami usługi Defender for Identity za pośrednictwem interfejsu użytkownika.

Powiązany problem z kondycją:Zaawansowana inspekcja usług katalogowych nie jest włączona zgodnie z wymaganiami

Aby skonfigurować ustawienia zaawansowanych zasad inspekcji:

Zaloguj się na serwerze jako administrator domeny.

Otwórz Redaktor zarządzania zasady grupy z Menedżer serwera>Tools>zasady grupy Management.

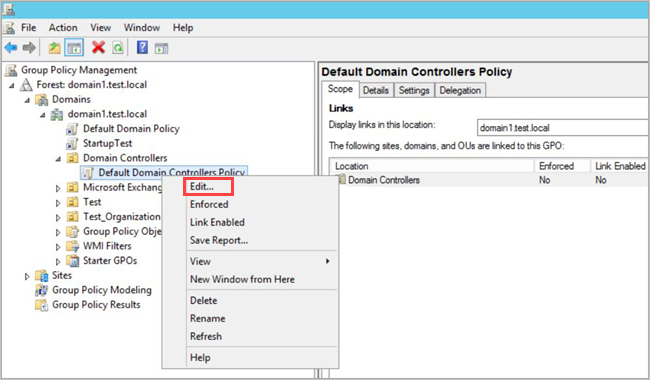

Rozwiń węzeł Jednostki organizacyjne kontrolerów domeny, kliknij prawym przyciskiem myszy pozycję Domyślne zasady kontrolerów domeny, a następnie wybierz pozycję Edytuj.

Uwaga

Użyj domyślnych zasad kontrolerów domeny lub dedykowanego obiektu zasad grupy, aby ustawić te zasady.

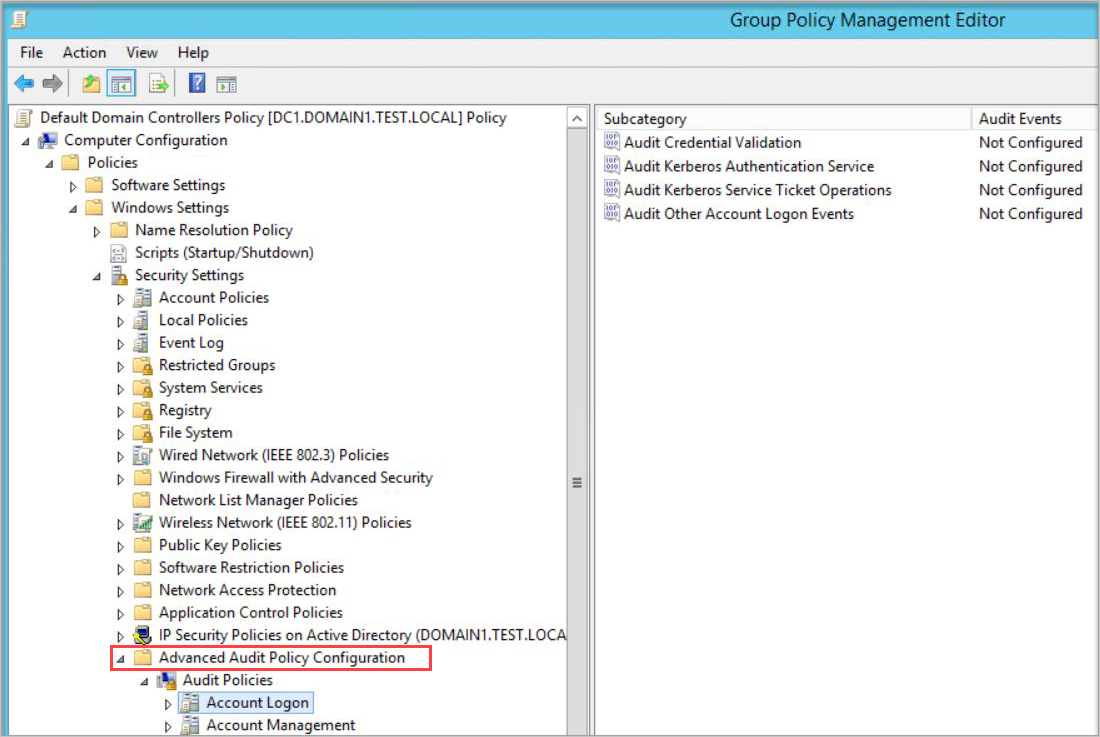

W wyświetlonym oknie przejdź do pozycji Zasady konfiguracji> komputeraUstawienia>zabezpieczeń ustawień>systemu Windows. W zależności od zasad, które chcesz włączyć, wykonaj następujące czynności:

Przejdź do obszaru Zaawansowane zasady inspekcji konfiguracjizasad inspekcji>.

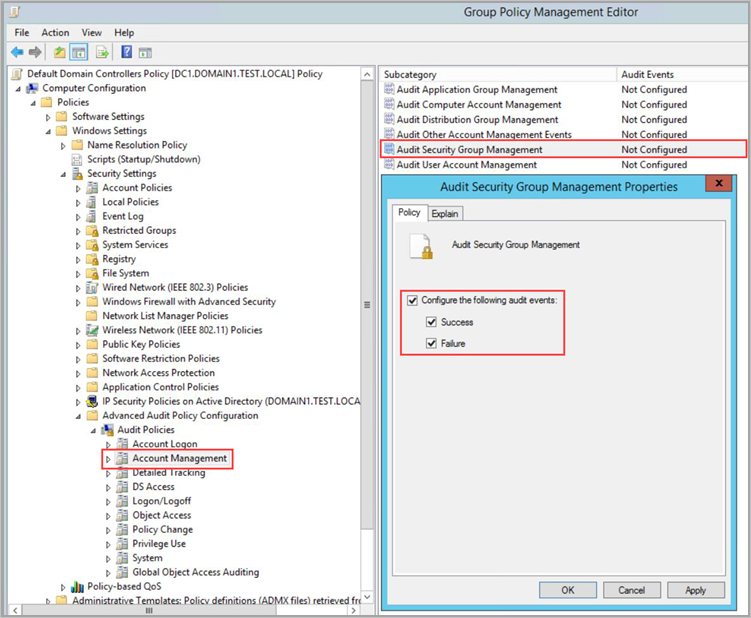

W obszarze Zasady inspekcji edytuj każdą z następujących zasad i wybierz pozycję Skonfiguruj następujące zdarzenia inspekcji dla zdarzeńpowodzenie i niepowodzenie .

Zasady inspekcji Podkategorii Wyzwalacze identyfikatorów zdarzeń Logowanie do konta Sprawdzanie poprawności poświadczeń inspekcji 4776 Zarządzanie kontami Inspekcja zarządzania kontami komputerów* 4741, 4743 Zarządzanie kontami Inspekcja zarządzania grupą dystrybucyjną* 4753, 4763 Zarządzanie kontami Inspekcja zarządzania grupami zabezpieczeń* 4728, 4729, 4730, 4732, 4733, 4756, 4757, 4758 Zarządzanie kontami Inspekcja zarządzania kontami użytkowników 4726 Dostęp DS Inspekcja zmian w usłudze katalogowej* 5136 System Inspekcja rozszerzenia systemu zabezpieczeń* 7045 Dostęp DS Inspekcja dostępu do usługi katalogowej 4662 — W przypadku tego zdarzenia należy również skonfigurować inspekcję obiektów domeny. Uwaga

* Zanotowane podkategorie nie obsługują zdarzeń awarii. Zalecamy jednak dodanie ich do celów inspekcji na wypadek, gdyby zostały zaimplementowane w przyszłości. Aby uzyskać więcej informacji, zobacz Inspekcja zarządzania kontem komputera, Inspekcja zarządzania grupami zabezpieczeń i Inspekcja rozszerzenia systemu zabezpieczeń.

Aby na przykład skonfigurować zarządzanie grupami zabezpieczeń inspekcji, w obszarze Zarządzanie kontami kliknij dwukrotnie pozycję Inspekcja zarządzania grupami zabezpieczeń, a następnie wybierz pozycję Skonfiguruj następujące zdarzenia inspekcji dla zdarzeńpowodzenie i niepowodzenie .

W wierszu polecenia z podwyższonym poziomem uprawnień wprowadź wartość

gpupdate.Po zastosowaniu zasad za pośrednictwem obiektu zasad grupy upewnij się, że nowe zdarzenia są wyświetlane w Podgląd zdarzeń w obszarzeZabezpieczeniadzienników> systemu Windows.

Aby przetestować zasady inspekcji z poziomu wiersza polecenia, uruchom następujące polecenie:

auditpol.exe /get /category:*

Aby uzyskać więcej informacji, zobacz dokumentację referencyjną auditpol.

Konfigurowanie ustawień zaawansowanych zasad inspekcji przy użyciu programu PowerShell

Poniższe akcje opisują sposób modyfikowania ustawień zaawansowanych zasad inspekcji kontrolera domeny zgodnie z potrzebami usługi Defender for Identity przy użyciu programu PowerShell.

Powiązany problem z kondycją:Zaawansowana inspekcja usług katalogowych nie jest włączona zgodnie z wymaganiami

Aby skonfigurować ustawienia, uruchom polecenie:

Set-MDIConfiguration [-Mode] <String> [-Configuration] <String[]> [-CreateGpoDisabled] [-SkipGpoLink] [-Force]

W poprzednim poleceniu:

-

ModeOkreśla, czy chcesz użyćDomainlubLocalMachinetryb. WDomaintrybie ustawienia są zbierane z obiektów zasady grupy. WLocalMachinetrybie ustawienia są zbierane z komputera lokalnego. -

Configurationokreśla, którą konfigurację ustawić. Użyj poleceniaAll, aby ustawić wszystkie konfiguracje. -

CreateGpoDisabledOkreśla, czy obiekty zasad grupy są tworzone i przechowywane jako wyłączone. -

SkipGpoLinkokreśla, że łącza obiektu zasad grupy nie są tworzone. -

ForceOkreśla, że konfiguracja jest ustawiona lub obiekty zasad grupy są tworzone bez weryfikowania bieżącego stanu.

Aby wyświetlić zasady inspekcji Get-MDIConfiguration , użyj polecenia , aby wyświetlić bieżące wartości:

Get-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

W poprzednim poleceniu:

-

ModeOkreśla, czy chcesz użyćDomainlubLocalMachinetryb. WDomaintrybie ustawienia są zbierane z obiektów zasady grupy. WLocalMachinetrybie ustawienia są zbierane z komputera lokalnego. -

ConfigurationOkreśla, która konfiguracja ma zostać pobrana. Użyj poleceniaAll, aby uzyskać wszystkie konfiguracje.

Aby przetestować zasady inspekcji, użyj Test-MDIConfiguration polecenia , aby uzyskać true odpowiedź lub false na pytanie, czy wartości są poprawnie skonfigurowane:

Test-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

W poprzednim poleceniu:

-

ModeOkreśla, czy chcesz użyćDomainlubLocalMachinetryb. WDomaintrybie ustawienia są zbierane z obiektów zasady grupy. WLocalMachinetrybie ustawienia są zbierane z komputera lokalnego. -

Configurationokreśla konfigurację do przetestowania. SłużyAlldo testowania wszystkich konfiguracji.

Aby uzyskać więcej informacji, zobacz następujące odwołania do programu PowerShell DefenderForIdentity:

Konfigurowanie inspekcji NTLM

W tej sekcji opisano dodatkowe kroki konfiguracji potrzebne do inspekcji zdarzenia systemu Windows 8004.

Uwaga

- Zasady grupy domeny do zbierania zdarzeń systemu Windows 8004 powinny być stosowane tylko do kontrolerów domeny.

- Gdy czujnik usługi Defender for Identity analizuje zdarzenie systemu Windows 8004, działania uwierzytelniania NTLM usługi Defender for Identity są wzbogacane o dane dostępne dla serwera.

Powiązany problem z kondycją:Inspekcja NTLM nie jest włączona

Aby skonfigurować inspekcję NTLM:

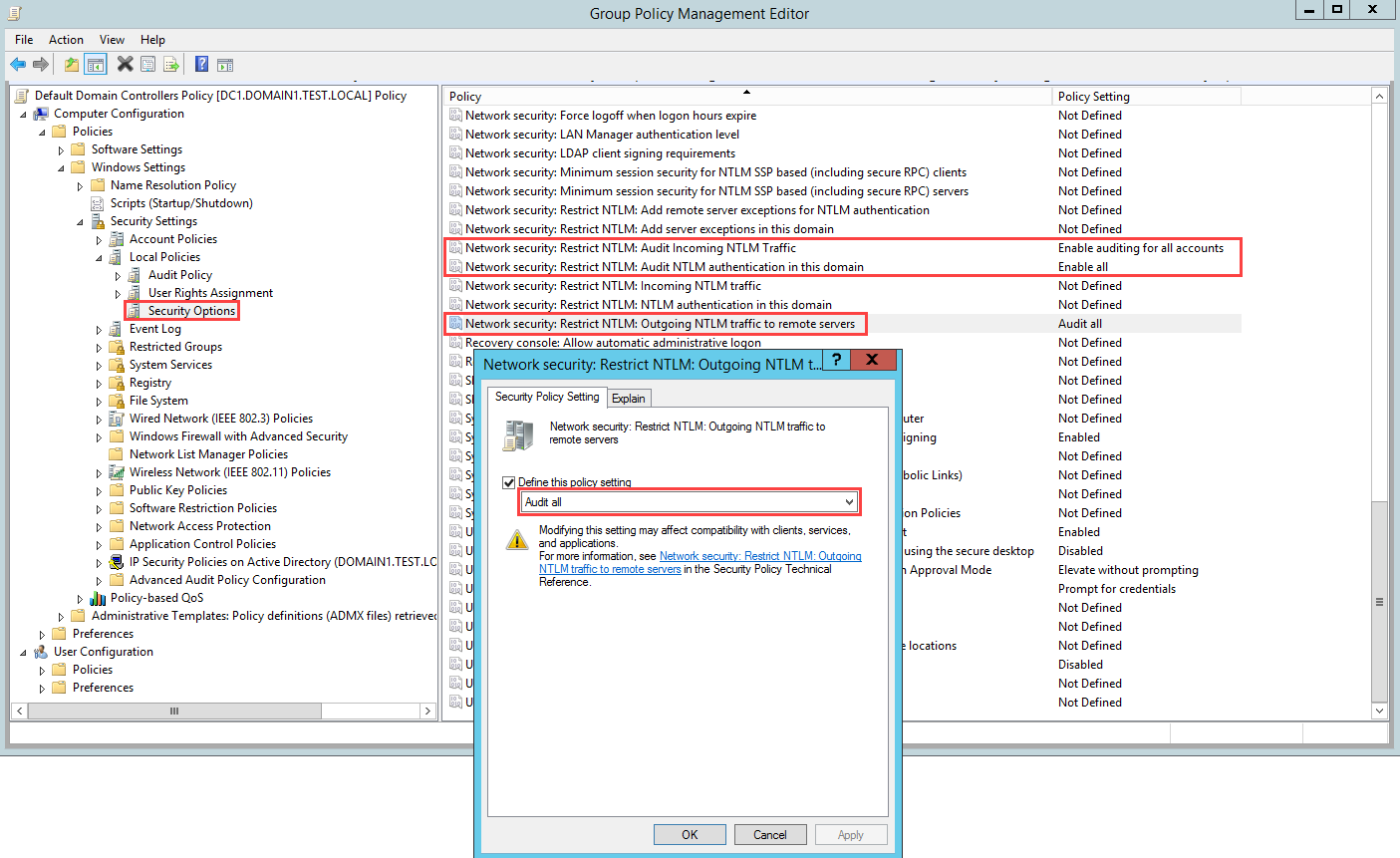

Po skonfigurowaniu początkowych ustawień zaawansowanych zasad inspekcji (za pośrednictwem interfejsu użytkownika lub programu PowerShell) otwórz zasady grupy Management. Następnie przejdź do pozycji Domyślne zasady> kontrolerów domenyOpcje zabezpieczeń zasad >lokalnych.

Skonfiguruj określone zasady zabezpieczeń w następujący sposób:

Ustawienie zasad zabezpieczeń Value Zabezpieczenia sieci: ograniczanie ruchu NTLM: wychodzący ruch NTLM do serwerów zdalnych Przeprowadź inspekcję wszystkich Zabezpieczenia sieci: ograniczanie NTLM: inspekcja uwierzytelniania NTLM w tej domenie Włącz wszystkie Zabezpieczenia sieci: ograniczanie NTLM: inspekcja przychodzącego ruchu NTLM Włączanie inspekcji dla wszystkich kont

Aby na przykład skonfigurować wychodzący ruch NTLM do serwerów zdalnych, w obszarze Opcje zabezpieczeń kliknij dwukrotnie pozycję Zabezpieczenia sieci: Ogranicz NTLM: wychodzący ruch NTLM do serwerów zdalnych, a następnie wybierz pozycję Przeprowadź inspekcję wszystkich.

Konfigurowanie inspekcji obiektów domeny

Aby zbierać zdarzenia dotyczące zmian obiektów, takich jak zdarzenie 4662, należy również skonfigurować inspekcję obiektów dla użytkownika, grupy, komputera i innych obiektów. W poniższej procedurze opisano sposób włączania inspekcji w domenie usługi Active Directory.

Ważna

Przed włączeniem zbierania zdarzeń przejrzyj i przeprowadź inspekcję zasad (za pośrednictwem interfejsu użytkownika lub programuPowerShell), aby upewnić się, że kontrolery domeny są prawidłowo skonfigurowane do rejestrowania niezbędnych zdarzeń. Jeśli ta inspekcja jest prawidłowo skonfigurowana, powinna mieć minimalny wpływ na wydajność serwera.

Powiązany problem ze kondycją:Inspekcja obiektów usług katalogowych nie jest włączona zgodnie z wymaganiami

Aby skonfigurować inspekcję obiektów domeny:

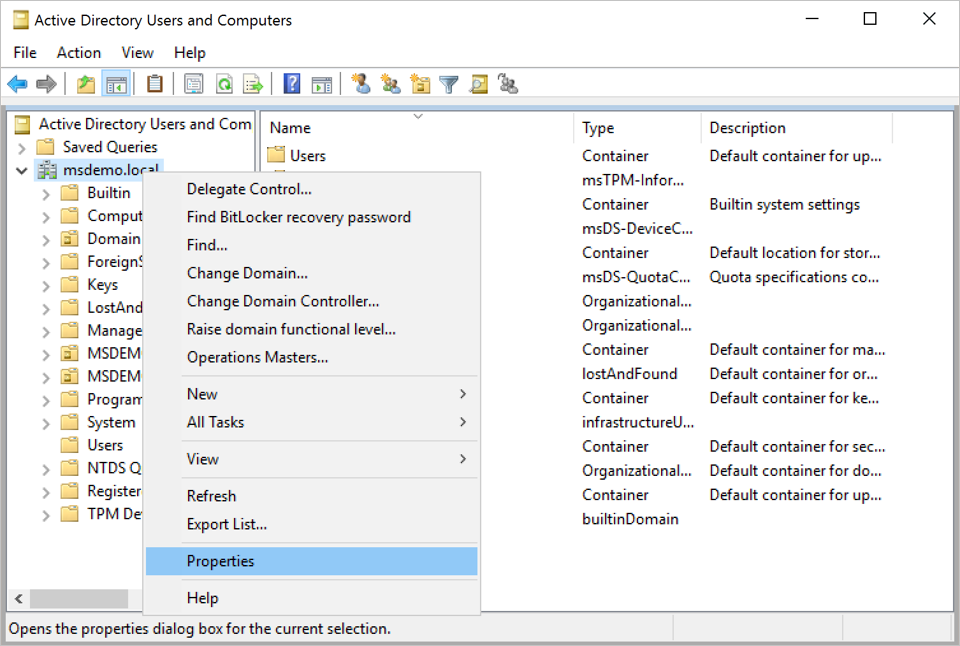

Przejdź do konsoli Użytkownicy i komputery usługi Active Directory.

Wybierz domenę, którą chcesz poddać inspekcji.

Wybierz menu Widok , a następnie wybierz pozycję Funkcje zaawansowane.

Kliknij prawym przyciskiem myszy domenę i wybierz pozycję Właściwości.

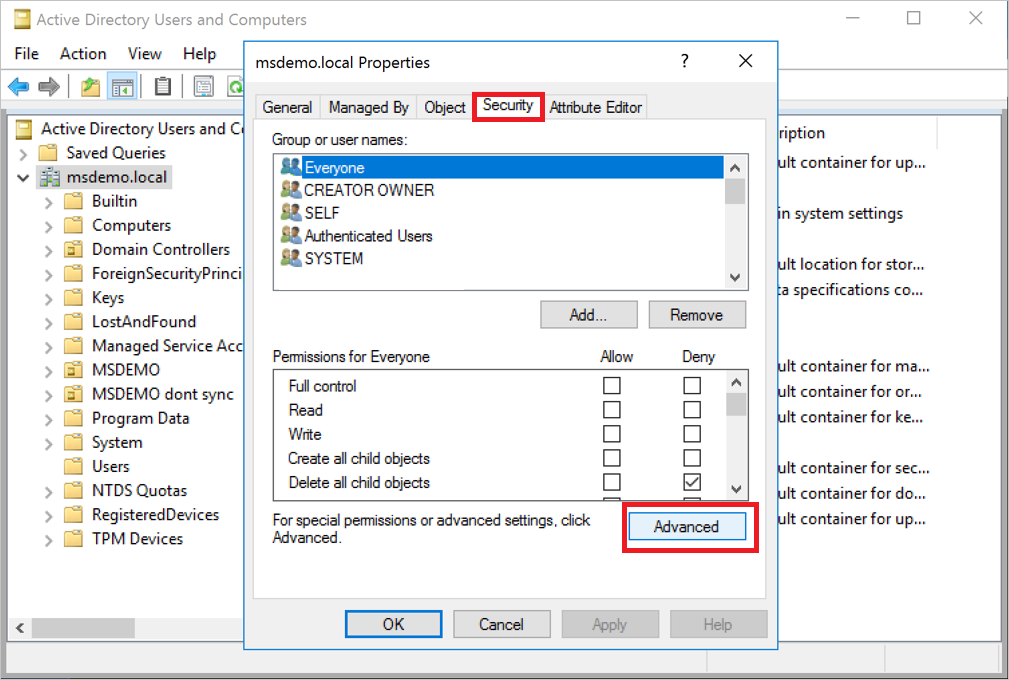

Przejdź do karty Zabezpieczenia , a następnie wybierz pozycję Zaawansowane.

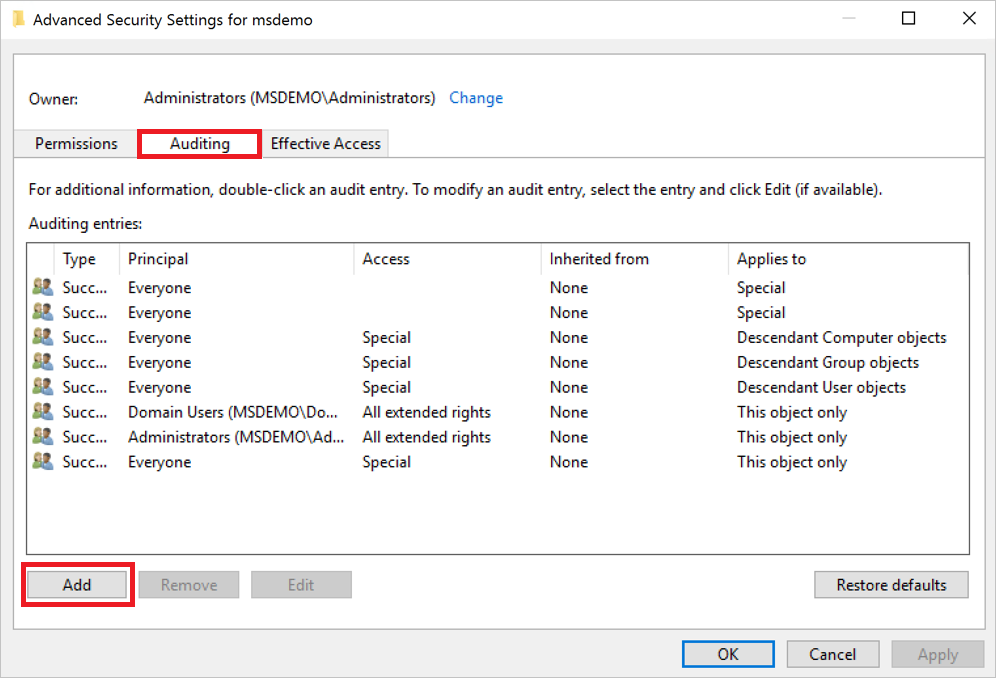

W obszarze Zaawansowane ustawienia zabezpieczeń wybierz kartę Inspekcja , a następnie wybierz pozycję Dodaj.

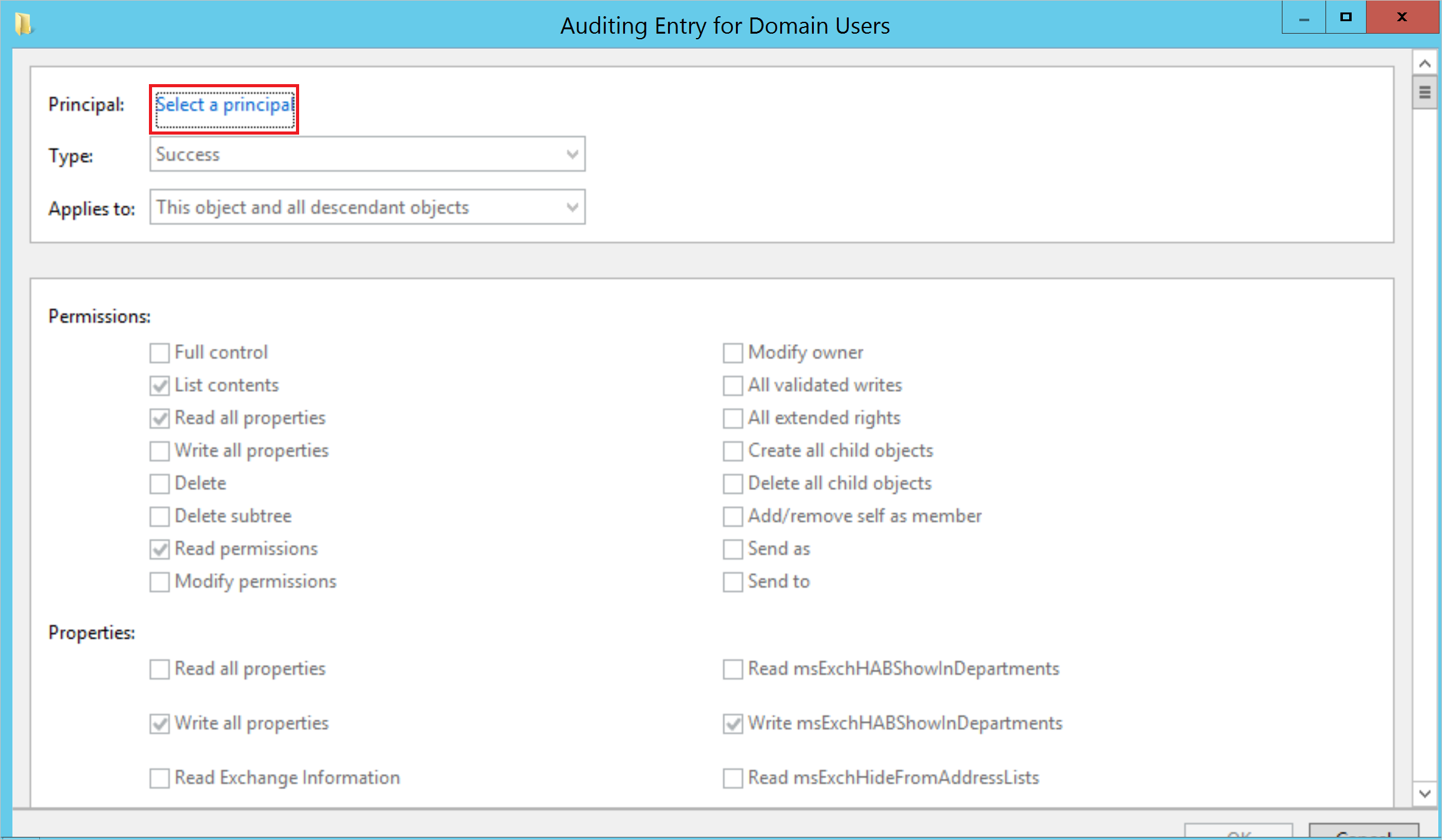

Wybierz pozycję Wybierz podmiot zabezpieczeń.

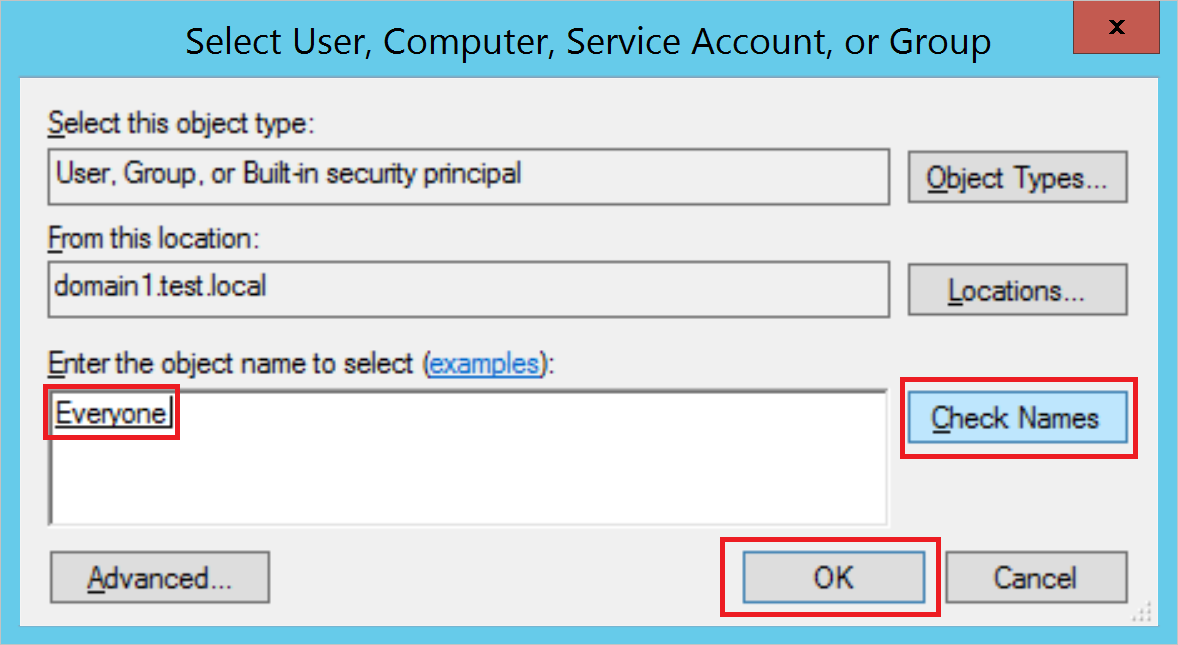

W obszarze Wprowadź nazwę obiektu do wybrania wprowadź wartość Wszyscy. Następnie wybierz pozycję Sprawdź nazwy>OK.

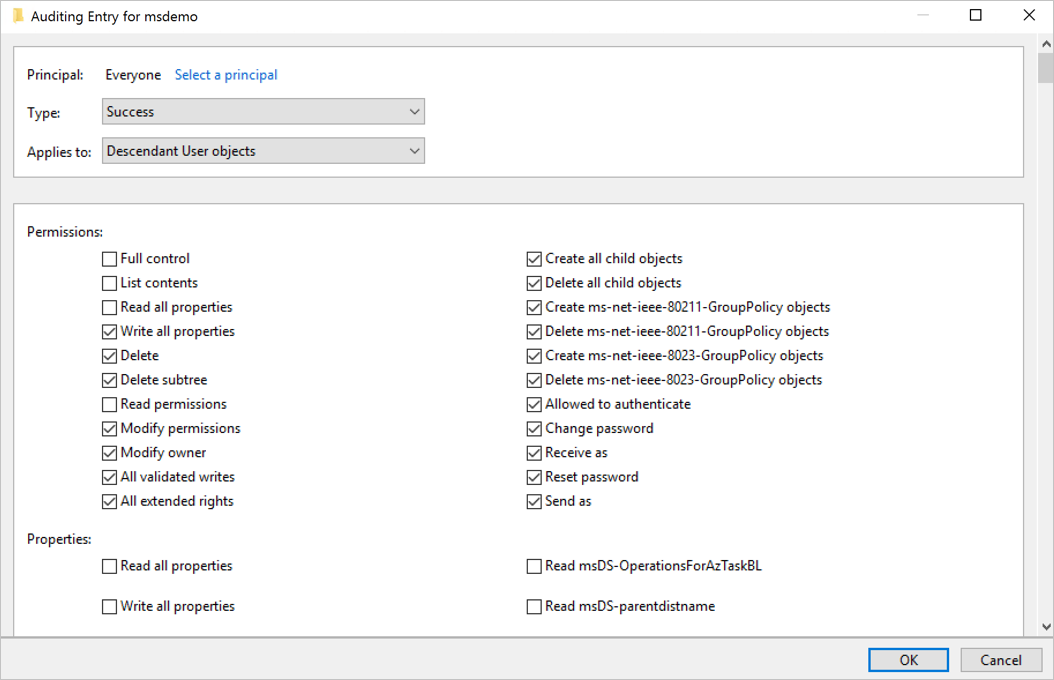

Następnie wrócisz do pozycji Inspekcja. Wybierz następujące opcje:

W polu Typ wybierz pozycję Powodzenie.

W polu Dotyczy wybierz pozycję Obiekty użytkownika potomnego.

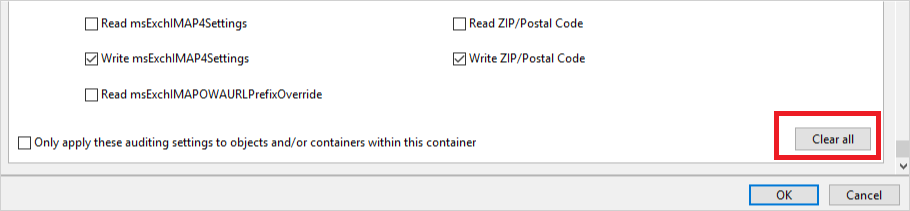

W obszarze Uprawnienia przewiń w dół i wybierz przycisk Wyczyść wszystko.

Przewiń ponownie w górę i wybierz pozycję Pełna kontrola. Wszystkie uprawnienia są zaznaczone.

Wyczyść zaznaczenie pozycji Zawartość listy, Odczyt wszystkich właściwości i Uprawnienia do odczytu , a następnie wybierz przycisk OK. Ten krok powoduje ustawienie wszystkich ustawień właściwości na wartość Zapis.

Teraz wszystkie istotne zmiany w usługach katalogowych są wyświetlane jako zdarzenia 4662 po ich wyzwoleniu.

Powtórz kroki opisane w tej procedurze, ale w polu Dotyczy wybierz następujące typy obiektów 1

- Obiekty grupy elementów potomnych

- Obiekty komputera potomnego

- Obiekty podrzędne msDS-GroupManagedServiceAccount

- Obiekty podrzędne msDS-ManagedServiceAccount

- Obiekty podrzędne msDS-DelegatedManagedServiceAccount Objects2

Uwaga

- Przypisanie uprawnień inspekcji do wszystkich obiektów potomnych również będzie działać, ale potrzebujesz tylko typów obiektów opisanych w ostatnim kroku.

- Klasa msDS-DelegatedManagedServiceAccount jest odpowiednia tylko dla domen z co najmniej jednym kontrolerem domeny Windows Server 2025 r.

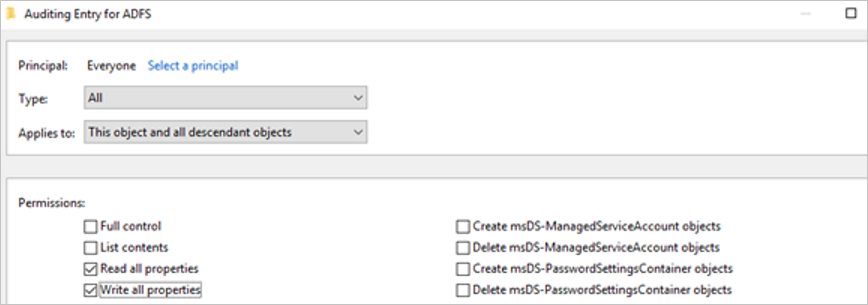

Konfigurowanie inspekcji w usługach AD FS

Powiązany problem z kondycją:Inspekcja kontenera usług AD FS nie jest włączona zgodnie z wymaganiami

Aby skonfigurować inspekcję na Active Directory Federation Services (AD FS):

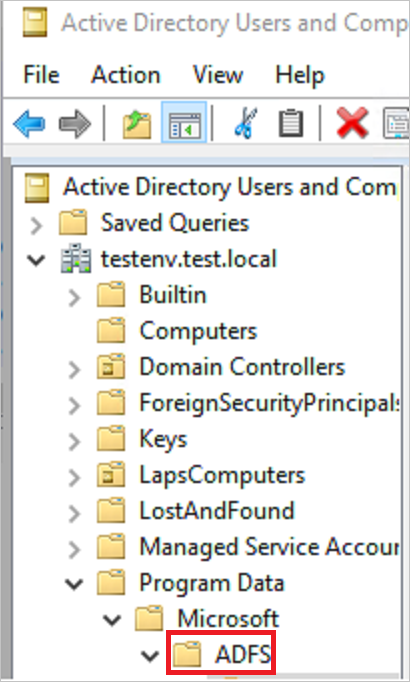

Przejdź do konsoli Użytkownicy i komputery usługi Active Directory i wybierz domenę, w której chcesz włączyć dzienniki.

Przejdź do obszaru Dane> programuMicrosoft>ADFS.

Kliknij prawym przyciskiem myszy usługę ADFS i wybierz pozycję Właściwości.

Przejdź do karty Zabezpieczenia i wybierz pozycję Zaawansowane>ustawienia zabezpieczeń. Następnie przejdź do karty Inspekcja i wybierz pozycję Dodaj>Wybierz jednostkę.

W obszarze Wprowadź nazwę obiektu do wybrania wprowadź wartość Wszyscy. Następnie wybierz pozycję Sprawdź nazwy>OK.

Następnie wrócisz do pozycji Inspekcja. Wybierz następujące opcje:

- W polu Typ wybierz pozycję Wszystkie.

- W polu Dotyczy wybierz pozycję Ten obiekt i wszystkie obiekty podrzędne.

- W obszarze Uprawnienia przewiń w dół i wybierz pozycję Wyczyść wszystko. Przewiń w górę i wybierz pozycję Odczyt wszystkich właściwości i Zapisz wszystkie właściwości.

Wybierz przycisk OK.

Konfigurowanie pełnego rejestrowania zdarzeń usług AD FS

Czujniki działające na serwerach usług AD FS muszą mieć poziom inspekcji ustawiony na Pełne dla odpowiednich zdarzeń. Na przykład użyj następującego polecenia, aby skonfigurować poziom inspekcji na pełne:

Set-AdfsProperties -AuditLevel Verbose

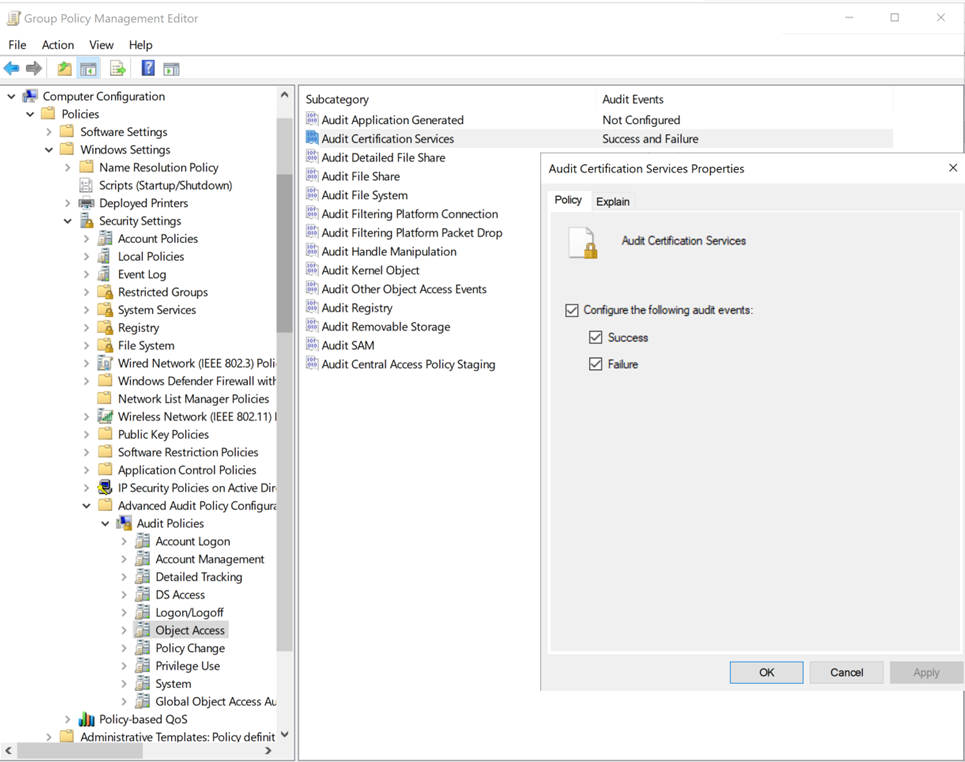

Konfigurowanie inspekcji w usłudze AD CS

Jeśli pracujesz z dedykowanym serwerem z skonfigurowanymi usługami certyfikatów Active Directory (AD CS), skonfiguruj inspekcję w następujący sposób, aby wyświetlać dedykowane alerty i raporty bezpiecznego wyniku:

Utwórz zasady grupy do zastosowania na serwerze usługi AD CS. Edytuj go i skonfiguruj następujące ustawienia inspekcji:

Przejdź do pozycji Konfiguracja komputera\Zasady\Ustawienia systemu Windows\Ustawienia zabezpieczeń\Konfiguracja zaawansowanych zasad inspekcji\Zasady inspekcji\Dostęp do obiektów\Inspekcja usług certyfikacji.

Zaznacz pola wyboru, aby skonfigurować zdarzenia inspekcji pod kątem powodzenia i niepowodzenia.

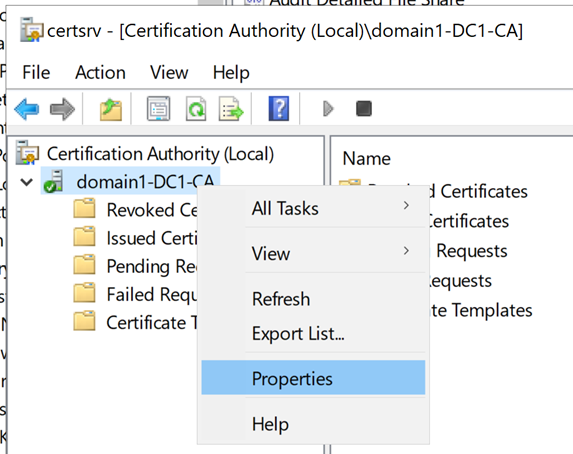

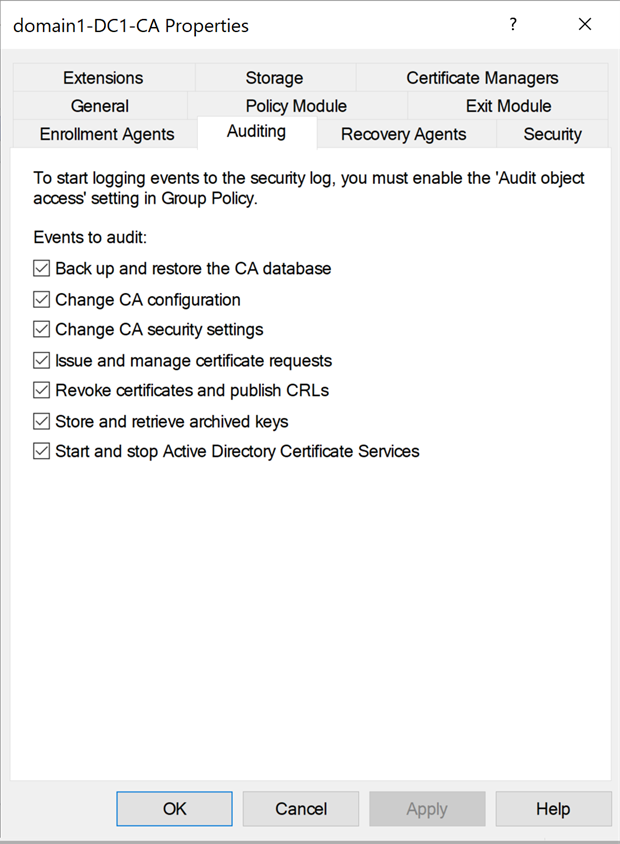

Skonfiguruj inspekcję urzędu certyfikacji przy użyciu jednej z następujących metod:

Aby skonfigurować inspekcję urzędu certyfikacji przy użyciu wiersza polecenia, uruchom polecenie:

certutil –setreg CA\AuditFilter 127 net stop certsvc && net start certsvcAby skonfigurować inspekcję urzędu certyfikacji przy użyciu graficznego interfejsu użytkownika:

Wybierz pozycję Uruchom>urząd certyfikacji (aplikacja klasyczna MMC). Kliknij prawym przyciskiem myszy nazwę urzędu certyfikacji i wybierz pozycję Właściwości.

Wybierz kartę Inspekcja , wybierz wszystkie zdarzenia do inspekcji, a następnie wybierz pozycję Zastosuj.

Uwaga

Konfigurowanie uruchamiania i zatrzymywania inspekcji zdarzeń usług certyfikatów Active Directory może powodować opóźnienia ponownego uruchamiania, gdy masz do czynienia z dużą bazą danych usługi AD CS. Rozważ usunięcie nieistotnych wpisów z bazy danych. Możesz też powstrzymać się od włączania tego konkretnego typu zdarzenia.

Konfigurowanie inspekcji w programie Microsoft Entra Connect

Aby skonfigurować inspekcję na serwerach programu Microsoft Entra Connect:

Utwórz zasady grupy do zastosowania do serwerów Microsoft Entra Connect. Edytuj go i skonfiguruj następujące ustawienia inspekcji:

Przejdź do pozycji Konfiguracja komputera\Zasady\Ustawienia systemu Windows\Ustawienia zabezpieczeń\Konfiguracja zaawansowanych zasad inspekcji\Zasady inspekcji\Logowanie/Logowanie\Inspekcja logowania.

Zaznacz pola wyboru, aby skonfigurować zdarzenia inspekcji pod kątem powodzenia i niepowodzenia.

Konfigurowanie inspekcji w kontenerze konfiguracji

Uwaga

Inspekcja kontenera konfiguracji jest wymagana tylko w środowiskach, w których obecnie lub wcześniej był używany program Microsoft Exchange, ponieważ te środowiska mają kontener programu Exchange znajdujący się w sekcji Konfiguracja domeny.

Powiązany problem z kondycją:Inspekcja w kontenerze konfiguracji nie jest włączona zgodnie z wymaganiami

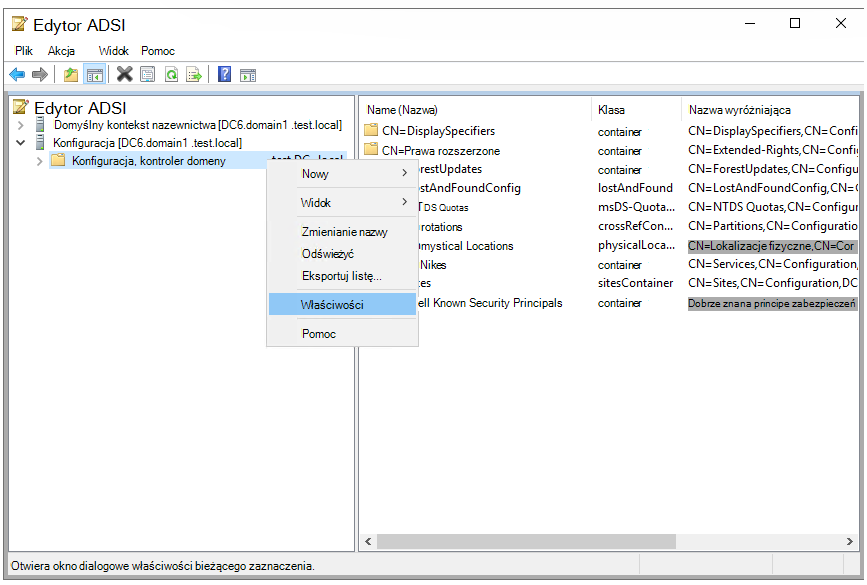

Otwórz narzędzie DO EDYCJI ADSI. Wybierz pozycję Uruchom,> wprowadź

ADSIEdit.msc, a następnie wybierz przycisk OK.W menu Akcja wybierz pozycję Połącz z.

W oknie dialogowym Ustawienia połączenia w obszarze Wybierz dobrze znany kontekst nazewnictwa wybierz pozycję Konfiguracja>OK.

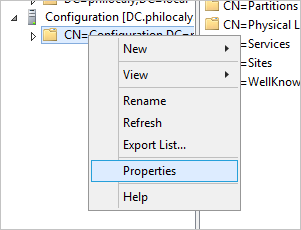

Rozwiń kontener Konfiguracja , aby wyświetlić węzeł Konfiguracja , który zaczyna się od "CN=Configuration,DC=...".

Kliknij prawym przyciskiem myszy węzeł Konfiguracja i wybierz pozycję Właściwości.

Wybierz kartę Zabezpieczenia , a następnie wybierz pozycję Zaawansowane.

W obszarze Zaawansowane ustawienia zabezpieczeń wybierz kartę Inspekcja , a następnie wybierz pozycję Dodaj.

Wybierz pozycję Wybierz podmiot zabezpieczeń.

W obszarze Wprowadź nazwę obiektu do wybrania wprowadź wartość Wszyscy. Następnie wybierz pozycję Sprawdź nazwy>OK.

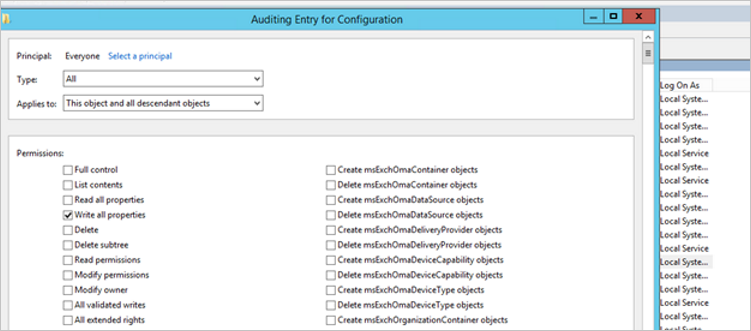

Następnie wrócisz do pozycji Inspekcja. Wybierz następujące opcje:

- W polu Typ wybierz pozycję Wszystkie.

- W polu Dotyczy wybierz pozycję Ten obiekt i wszystkie obiekty podrzędne.

- W obszarze Uprawnienia przewiń w dół i wybierz pozycję Wyczyść wszystko. Przewiń w górę i wybierz pozycję Zapisz wszystkie właściwości.

Wybierz przycisk OK.

Aktualizowanie starszych konfiguracji

Usługa Defender for Identity nie wymaga już rejestrowania zdarzeń 1644. Jeśli masz włączone jedno z następujących ustawień, możesz je usunąć z rejestru.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Diagnostics]

"15 Field Engineering"=dword:00000005

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters]

"Expensive Search Results Threshold"=dword:00000001

"Inefficient Search Results Threshold"=dword:00000001

"Search Time Threshold (msecs)"=dword:00000001

Zawartość pokrewna

Więcej informacji można znaleźć w następujących artykułach:

- Kolekcja zdarzeń z Microsoft Defender for Identity

- Inspekcja zabezpieczeń systemu Windows

- Zaawansowane zasady inspekcji zabezpieczeń