Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Na tej stronie wyjaśniono, jak nawiązać połączenie Microsoft Defender for Identity z kontem okta. To połączenie zapewnia wgląd w działanie okta i umożliwia zbieranie udostępnionych danych w produktach zabezpieczeń firmy Microsoft. Łącznik umożliwia usłudze Defender for Identity zbieranie dzienników systemu Okta raz i udostępnianie ich innym obsługiwanym produktom zabezpieczeń firmy Microsoft, takim jak Microsoft Sentinel. Zmniejsza to użycie interfejsu API, pozwala uniknąć zduplikowanego zbierania danych i upraszcza zarządzanie łącznikami.

Uwaga

Jeśli środowisko Okta jest już zintegrowane z Microsoft Defender for Cloud Apps, połączenie go z Microsoft Defender for Identity może spowodować wyświetlenie zduplikowanych danych Okta, takich jak aktywność użytkownika, w portalu usługi Defender.

Wymagania wstępne

Przed połączeniem konta okta z Microsoft Defender for Identity upewnij się, że zostały spełnione następujące wymagania wstępne:

Licencje okta

Środowisko Okta musi mieć jedną z następujących licencji:

Developer

Enterprise

Role okta

Rola Super Administracja jest wymagana tylko do utworzenia tokenu interfejsu API. Po utworzeniu tokenu usuń rolę i przypisz role niestandardowe Read-Only Administrator i Defender for Identity na potrzeby bieżącego dostępu do interfejsu API.

opcje dostępu Microsoft Entra i Defender XDR oparte na rolach

Aby skonfigurować łącznik Okta w Microsoft Defender for Identity, konto musi mieć przypisaną jedną z następujących konfiguracji dostępu:

role Microsoft Entra:

- Operator zabezpieczeń

- Administracja zabezpieczeń

Uprawnienie ujednoliconej kontroli dostępu opartej na rolach w usłudze Defender:

- Podstawowe ustawienia zabezpieczeń (zarządzanie)

Łączenie aplikacji Okta z Microsoft Defender for Identity

Ta sekcja zawiera instrukcje dotyczące nawiązywania połączenia Microsoft Defender for Identity z dedykowanym kontem Okta przy użyciu interfejsów API łącznika. To połączenie zapewnia wgląd i kontrolę nad użyciem narzędzia Okta.

Tworzenie dedykowanego konta okta

- Utwórz dedykowane konto Okta tylko do Microsoft Defender for Identity użycia.

- Przypisz konto Okta jako rolę super Administracja.

- Zweryfikuj konto okta.

- Zapisz poświadczenia konta do późniejszego użycia.

- Zaloguj się do dedykowanego konta okta utworzonego w kroku 1, aby utworzyć token interfejsu API.

Tworzenie tokenu interfejsu API

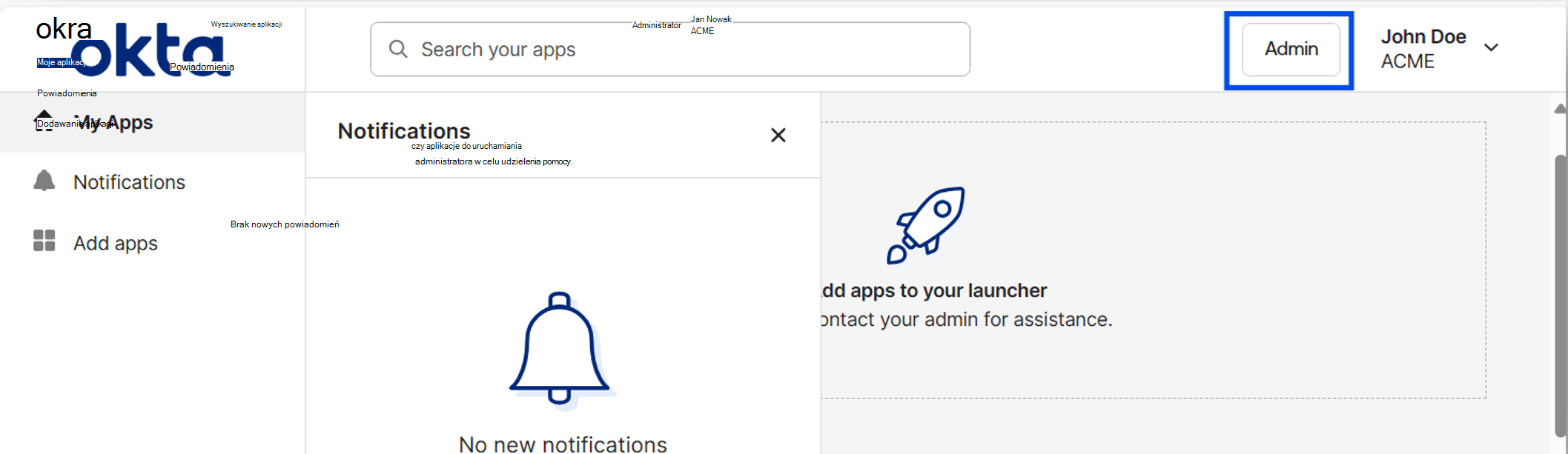

W konsoli Okta wybierz pozycję Administracja.

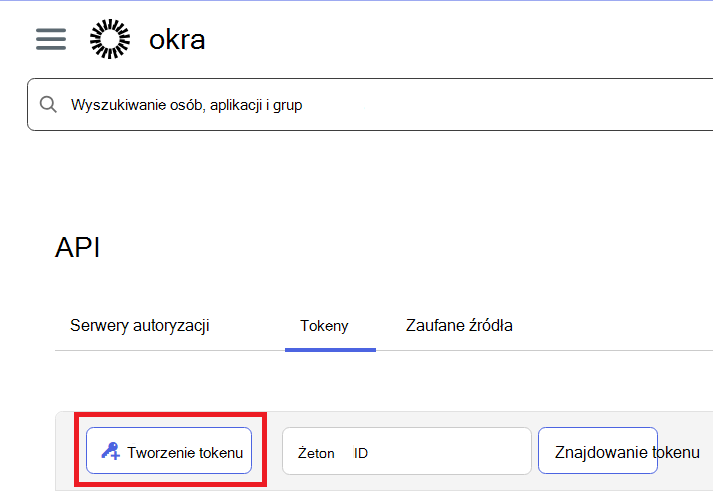

Wybierz pozycjęInterfejs APIzabezpieczeń>.

Wybieranie tokenów

Wybierz pozycję Utwórz token.

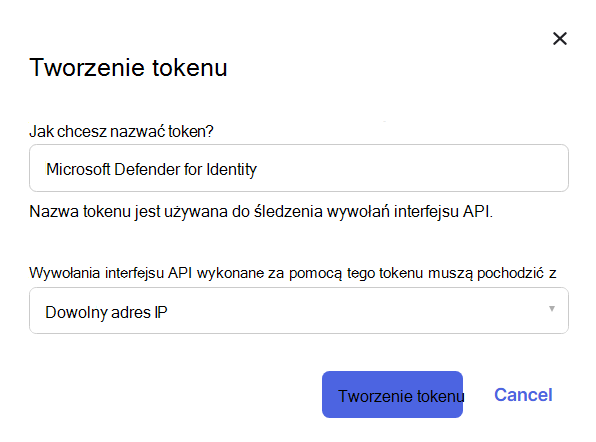

W oknie podręcznym Tworzenie tokenu:

- Wprowadź nazwę tokenu usługi Defender for Identity.

- Wybierz dowolny adres IP.

- Wybierz pozycję Utwórz token.

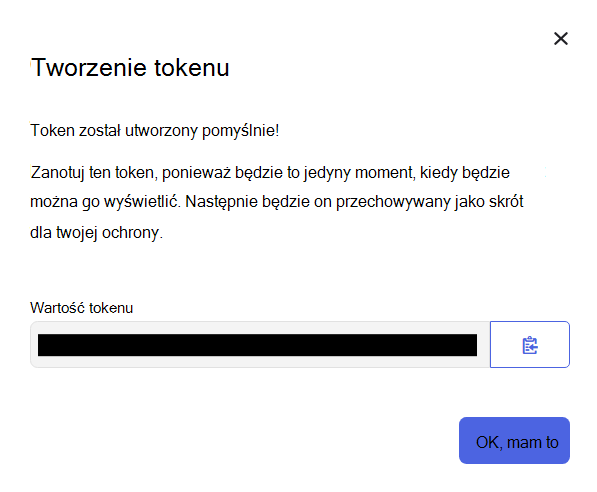

W wyskakującym okienku Token utworzony pomyślnie skopiuj wartość Token i zapisz ją bezpiecznie. Ten token służy do łączenia aplikacji Okta z usługą Defender for Identity.

Dodawanie atrybutów użytkownika niestandardowego

Wybierz pozycję Edytor profilu katalogu>.

Wybierz pozycję Użytkownik (wartość domyślna).

Wybierz pozycję Dodaj atrybuty.

- Ustaw typ danych na Ciąg.

- Wprowadź nazwę wyświetlaną.

- Wprowadź nazwę zmiennej.

- Ustaw uprawnienie Użytkownik na wartość Tylko do odczytu.

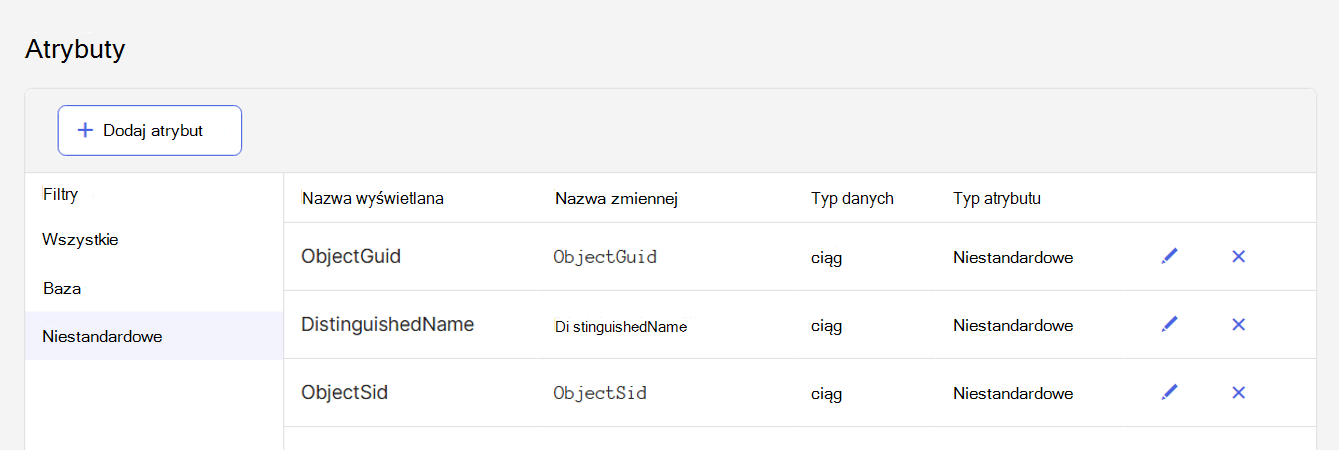

Wprowadź następujące atrybuty:

Nazwa wyświetlana Nazwa zmiennej ObjectSid ObjectSid Objectguid Objectguid Distinguishedname Distinguishedname Wybierz Zapisz.

Sprawdź, czy trzy dodane atrybuty niestandardowe są wyświetlane poprawnie.

Tworzenie niestandardowej roli okta

Uwaga

Aby zapewnić ciągły dostęp do interfejsu API, należy przypisać zarówno rolę administratora tylko do odczytu, jak i niestandardową rolę Microsoft Defender for Identity. Te role są wymagane do pomyślnego skonfigurowania łącznika Okta. Konfiguracja kończy się niepowodzeniem, jeśli brakuje dowolnej roli.

Po przypisaniu obu ról można usunąć rolę Super Administracja. Takie podejście gwarantuje, że do twojego konta Okta są przypisywane tylko odpowiednie uprawnienia przez cały czas.

- Przejdź do pozycji Administrator zabezpieczeń>.

- Wybierz kartę Role .

- Wybierz pozycję Utwórz nową rolę.

- Ustaw nazwę roli na Microsoft Defender for Identity.

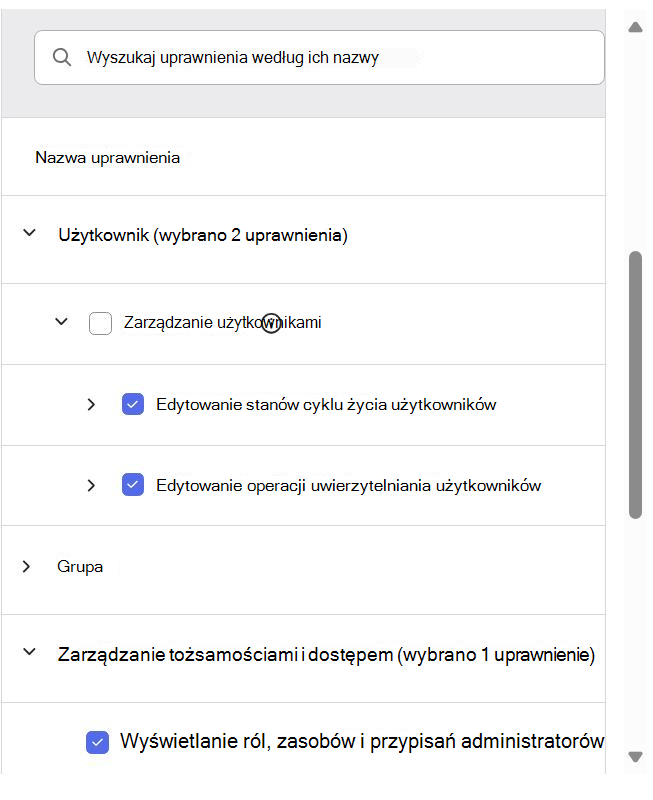

- Wybierz uprawnienia, które chcesz przypisać do tej roli. Dołącz następujące uprawnienia:

- Edytowanie stanów cyklu życia użytkownika

- Edytowanie operacji uwierzytelniania użytkownika

- Wyświetlanie ról, zasobów i przypisań administratorów

- Wybierz pozycję Zapisz rolę.

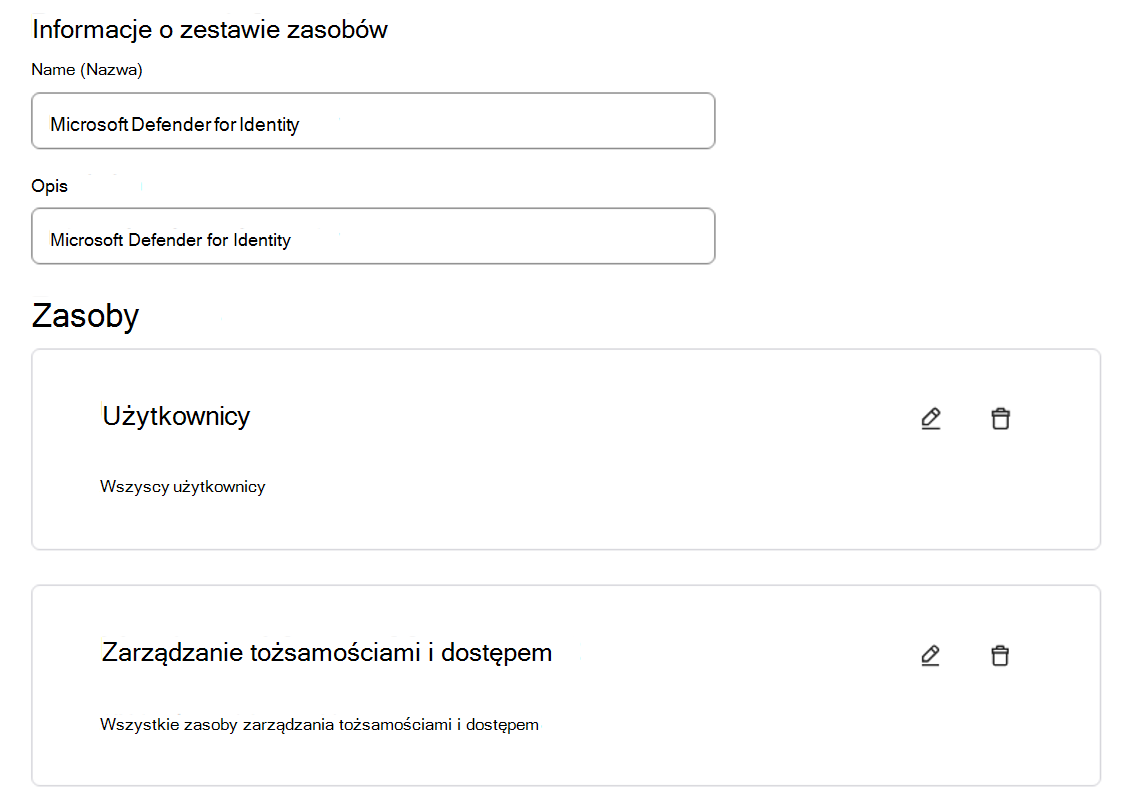

Tworzenie zestawu zasobów

Wybierz kartę Zasoby .

Wybierz pozycję Utwórz nowy zestaw zasobów.

Nadaj zestawowi zasobów nazwę Microsoft Defender for Identity.

Dodaj następujące zasoby:

- Wszyscy użytkownicy

- Wszystkie zasoby zarządzania tożsamościami i dostępem

Wybierz pozycję Zapisz zaznaczenie.

Przypisywanie roli niestandardowej i zestawu zasobów

Aby ukończyć konfigurację w usłudze Okta, przypisz rolę niestandardową i zasób do dedykowanego konta.

Przypisz następujące role do dedykowanego konta okta:

administrator Read-Only.

Niestandardowa rola Microsoft Defender for Identity

Przypisz zestaw zasobów Microsoft Defender for Identity do dedykowanego konta Okta.

Po zakończeniu usuń rolę Super Administracja z konta.

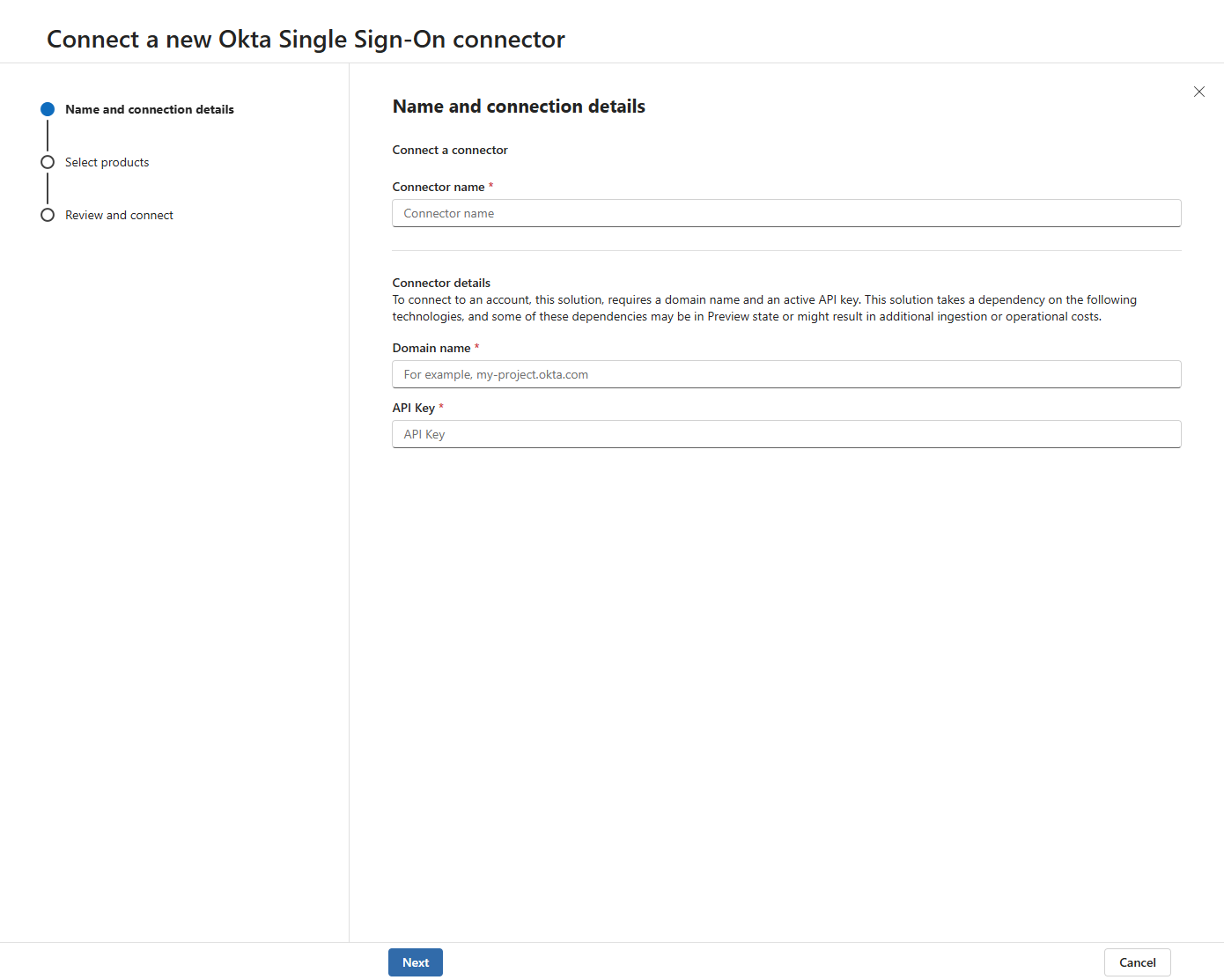

Łączenie aplikacji Okta z Microsoft Defender for Identity

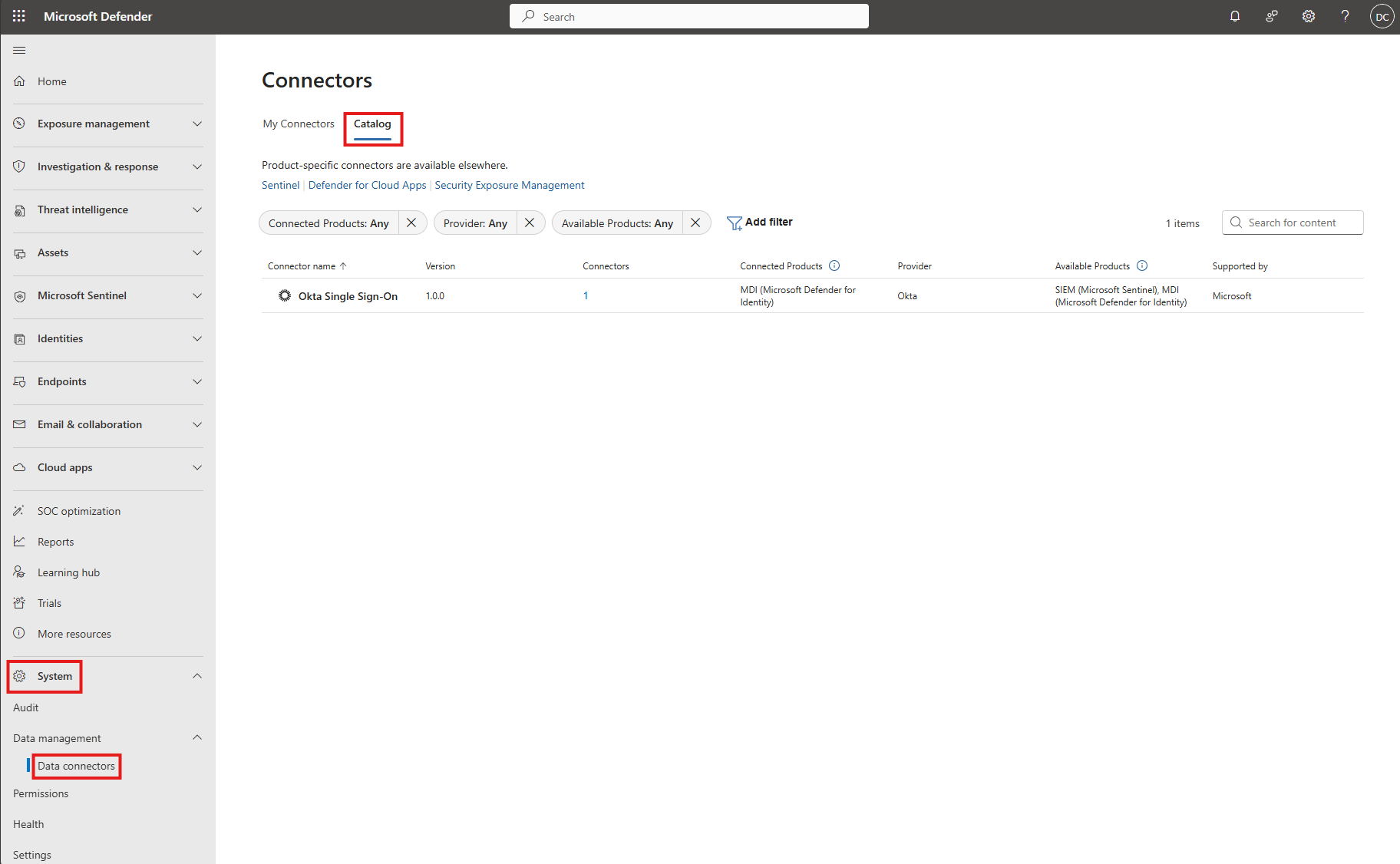

Przejdź do portalu Microsoft Defender.

Wybieraniekatalogułączników danychzarządzania> danymi >systemu>

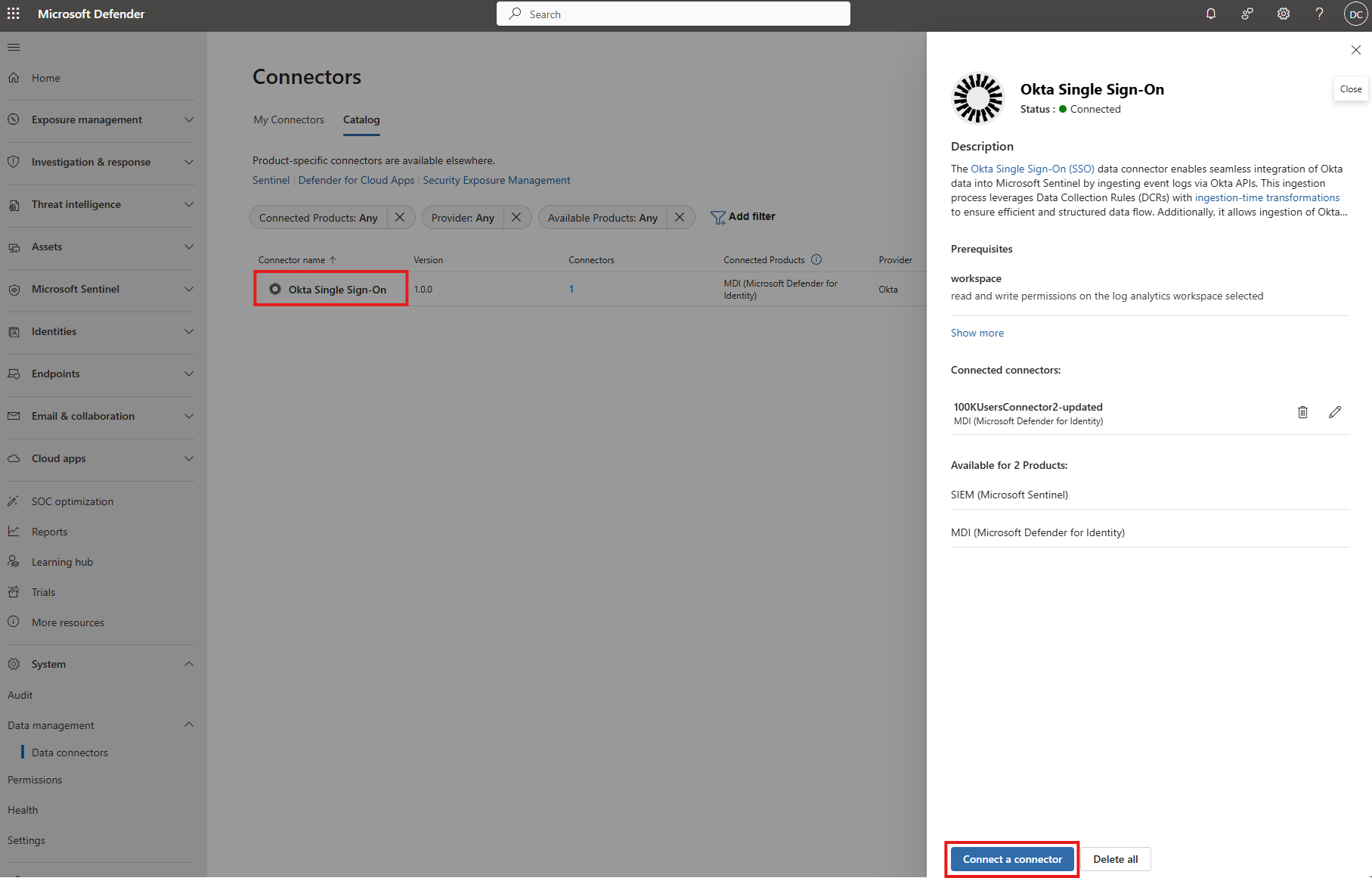

Wybierz pozycję Okta Single Sign-On Connect a connector (Okta Single Sign-On>Connect a connector).

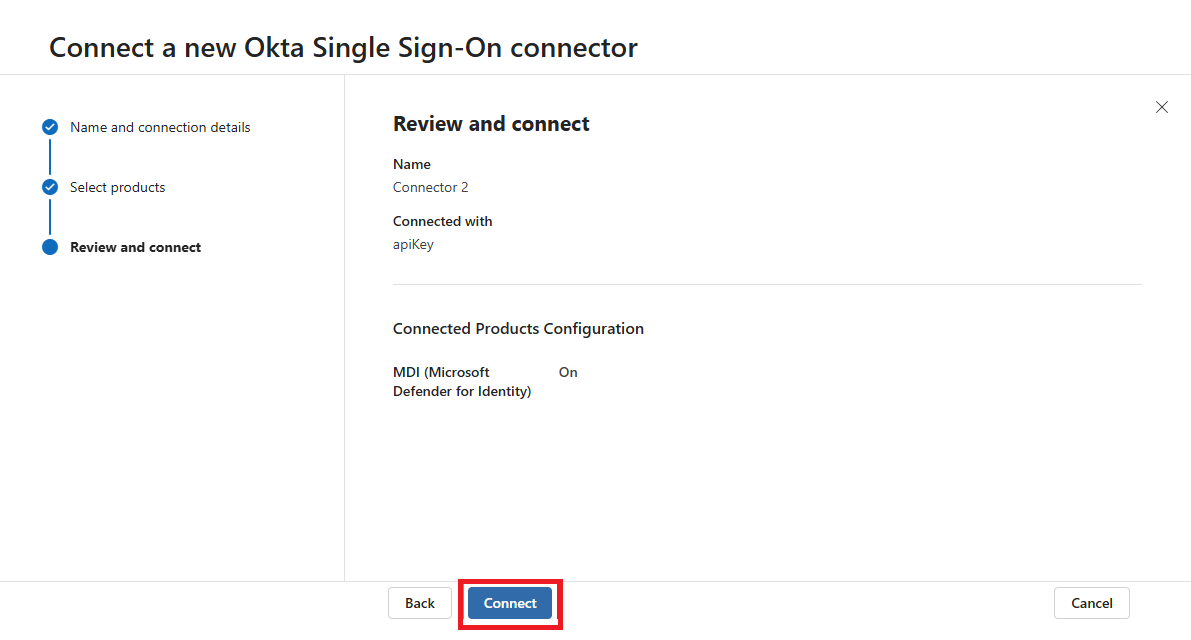

Wprowadź nazwę łącznika.

Wprowadź domenę Okta (na przykład my.project.okta.com).

Wklej token interfejsu API skopiowany z konta okta.

Wybierz pozycję Dalej.

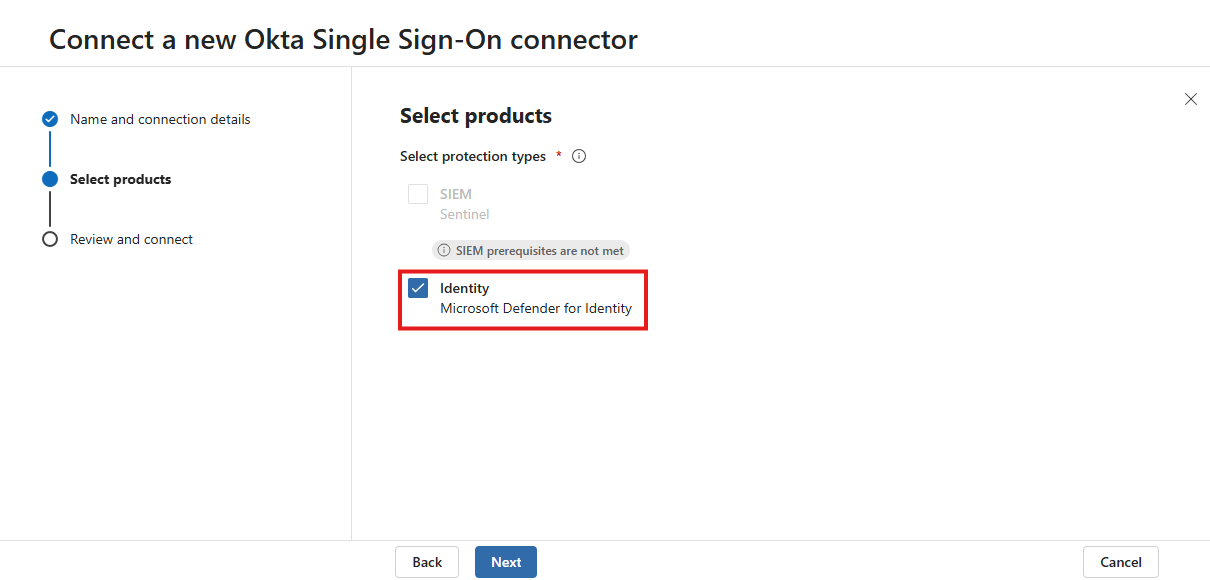

Wybieranie produktów > Microsoft Defender for Identity

Wybierz pozycję Dalej.

Przejrzyj szczegóły okta i wybierz pozycję Połącz.

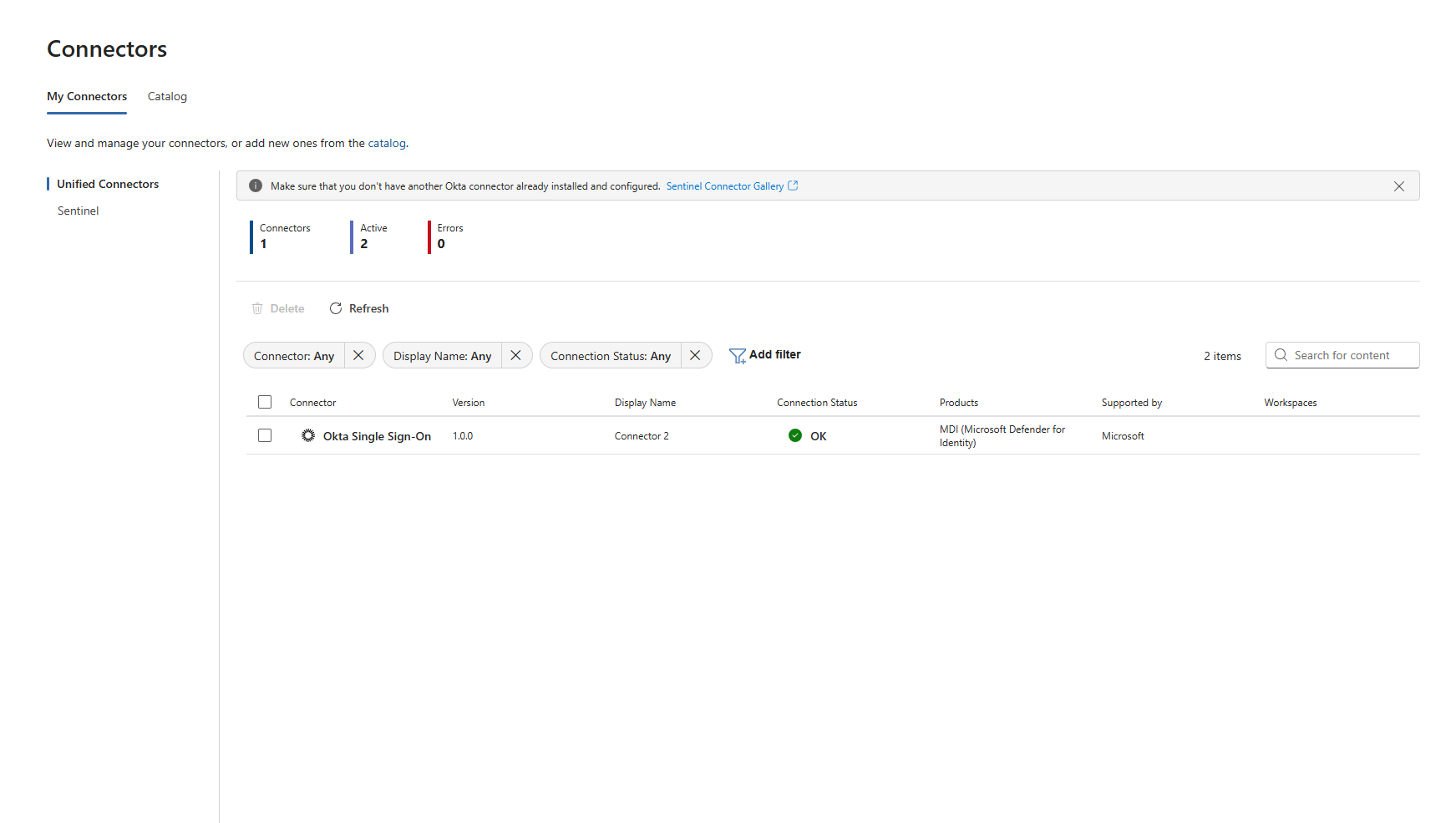

Sprawdź, czy środowisko Okta jest wyświetlane w tabeli jako włączone.

Uwaga

Połączenie łącznika Okta może potrwać do 15 minut.