Uściślanie zapytania w trybie z przewodnikiem

Dotyczy:

- Microsoft Defender XDR

Ważna

Niektóre informacje odnoszą się do wstępnie wydanego produktu, który może zostać znacząco zmodyfikowany przed jego komercyjną premierą. Firma Microsoft nie udziela żadnych gwarancji, wyraźnych ani dorozumianych, w odniesieniu do podanych tutaj informacji.

Używanie różnych typów danych

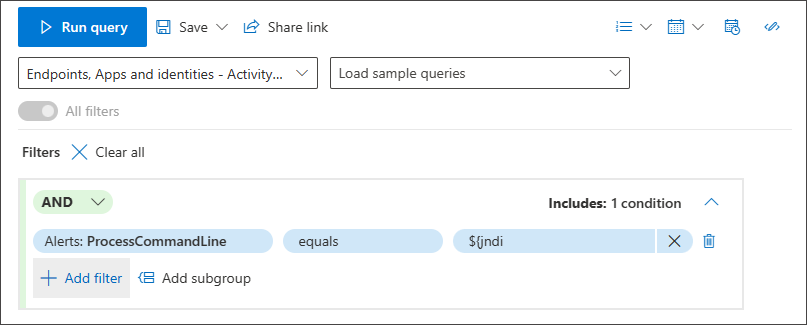

Zaawansowane wyszukiwanie zagrożeń w trybie z przewodnikiem obsługuje kilka typów danych, których można użyć do dostrojenia zapytania.

Numery

Ciągi

W bezpłatnym polu tekstowym wpisz wartość i naciśnij klawisz Enter , aby ją dodać. Należy pamiętać, że ogranicznikiem między wartościami jest Enter.

Wartość logiczna

Datetime

Zamknięta lista — nie musisz pamiętać dokładnej wartości, której szukasz. Możesz z łatwością wybrać z sugerowanej zamkniętej listy, która obsługuje wybór wielokrotny.

Używanie podgrup

Grupy warunków można utworzyć, klikając pozycję Dodaj podgrupę:

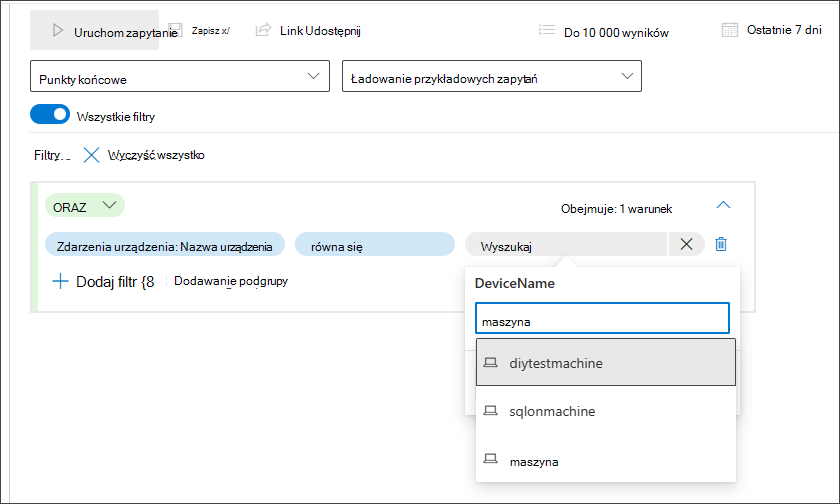

Używanie inteligentnego automatycznego uzupełniania na potrzeby wyszukiwania

Inteligentne autouzupełnienie do wyszukiwania urządzeń i kont użytkowników jest obsługiwane. Nie musisz pamiętać identyfikatora urządzenia, pełnej nazwy urządzenia ani nazwy konta użytkownika. Możesz rozpocząć wpisywanie kilku pierwszych znaków urządzenia lub użytkownika, którego szukasz, i zostanie wyświetlona sugerowana lista, z której możesz wybrać potrzebne elementy:

Używać EventType

Możesz nawet wyszukać określone typy zdarzeń, takie jak wszystkie nieudane logowania, zdarzenia modyfikacji pliku lub pomyślne połączenia sieciowe, używając filtru EventType w dowolnej sekcji, w której ma zastosowanie.

Jeśli na przykład chcesz dodać warunek, który wyszuka usunięcia wartości rejestru, możesz przejść do sekcji Zdarzenia rejestru i wybrać pozycję EventType.

Wybranie pozycji EventType w obszarze Zdarzenia rejestru umożliwia wybór spośród różnych zdarzeń rejestru, w tym zdarzeń, dla których szukasz, RegistryValueDeleted.

Uwaga

EventType jest odpowiednikiem ActionType schematu danych, który użytkownicy trybu zaawansowanego mogą być bardziej zaznajomieni.

Testowanie zapytania przy użyciu mniejszego rozmiaru przykładu

Jeśli nadal pracujesz nad zapytaniem i chcesz szybko zobaczyć jego wydajność i przykładowe wyniki, dostosuj liczbę rekordów do zwracania, wybierając mniejszy zestaw z menu rozwijanego Rozmiar przykładu .

Rozmiar próbki jest domyślnie ustawiony na 10 000 wyników. Jest to maksymalna liczba rekordów, które mogą być zwracane podczas wyszukiwania zagrożeń. Jednak zdecydowanie zalecamy obniżenie rozmiaru przykładu do 10 lub 100, aby szybko przetestować zapytanie, ponieważ w ten sposób zużywa mniej zasobów, podczas gdy nadal pracujesz nad ulepszaniem zapytania.

Następnie po zakończeniu zapytania i przygotowaniu go do uzyskania wszystkich odpowiednich wyników dla działania wyszukiwania zagrożeń upewnij się, że rozmiar próbki jest ustawiony na 10 tys.

Przełącz się do trybu zaawansowanego po utworzeniu zapytania

Możesz kliknąć pozycję Edytuj w języku KQL , aby wyświetlić zapytanie KQL wygenerowane przez wybrane warunki. Edytowanie w języku KQL powoduje otwarcie nowej karty w trybie zaawansowanym z odpowiednim zapytaniem KQL:

W powyższym przykładzie wybrany widok to Wszystkie, dlatego można zobaczyć, że zapytanie KQL wyszukuje wszystkie tabele, które mają właściwości pliku o nazwie i SHA256, oraz we wszystkich odpowiednich kolumnach obejmujących te właściwości.

Jeśli zmienisz widok na Wiadomości e-mail & współpracy, zapytanie zostanie zawężone do:

Zobacz też

- Zaawansowane limity przydziału wyszukiwania zagrożeń i parametry użycia

- Rozszerzanie zaawansowanego zasięgu wyszukiwania zagrożeń przy użyciu odpowiednich ustawień

Porada

Chcesz dowiedzieć się więcej? Zaangażuj się w społeczność rozwiązań zabezpieczających firmy Microsoft w naszej społeczności technicznej Społeczność techniczna usługi Microsoft Defender XDR.