Jak firma Microsoft nazywa podmioty zagrożeń

Firma Microsoft przeniosła się do nowej taksonomii nazewnictwa dla aktorów zagrożeń dostosowanych do tematu pogody. Zamierzamy zapewnić większą jasność klientom i innym badaczom bezpieczeństwa dzięki nowej taksonomii. Oferujemy bardziej zorganizowany, wyrazisty i łatwy sposób odwoływania się do podmiotów zajmujących się zagrożeniami, aby organizacje mogły lepiej określać priorytety i chronić siebie oraz pomagać badaczom bezpieczeństwa, którzy już mają do czynienia z ogromną ilością danych analizy zagrożeń.

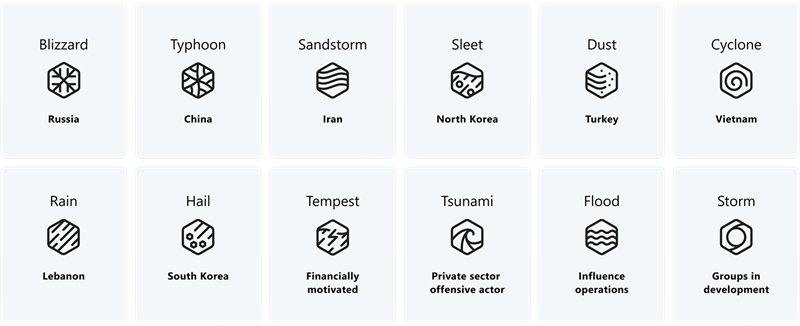

Firma Microsoft dzieli podmioty zagrożeń na pięć kluczowych grup:

Podmioty państw narodowych: operatorzy cybernetyczni działający w imieniu lub kierowani przez program ogólnokrajowy/państwowy, niezależnie od tego, czy dotyczy to szpiegostwa, zysków finansowych, czy odwetu. Microsoft zauważył, że większość podmiotów państwowych w kraju nadal koncentruje operacje i ataki na agencje rządowe, organizacje międzyrządowe, organizacje pozarządowe i think tanki dla tradycyjnych celów szpiegostwa lub nadzoru.

Podmioty motywowane finansowo: kampanie/grupy cybernetyczne kierowane przez organizację przestępczą/osobę z motywacjami do zysków finansowych i nie są związane z wysokim zaufaniem do znanego państwa nienarodowego lub podmiotu handlowego. Ta kategoria obejmuje operatory oprogramowania wymuszającego okup, naruszenia zabezpieczeń poczty e-mail w firmie, wyłudzanie informacji i inne grupy z motywacjami czysto finansowymi lub wymuszeniami.

Podmioty obraźliwe w sektorze prywatnym (PSOA): cyberprzestępcja prowadzona przez podmioty komercyjne, które są znanymi/legalnymi podmiotami prawnymi, które tworzą i sprzedają cyberobrony klientom, którzy następnie wybierają cele i obsługują cyberbronę. Narzędzia te były obserwowane nakierowując i ukrywając dysydentów, obrońców praw człowieka, dziennikarzy, zwolenników społeczeństwa obywatelskiego i innych obywateli prywatnych, zagrażając wielu globalnym wysiłkom na rzecz praw człowieka.

Operacje wpływu: kampanie informacyjne przekazywane online lub offline w sposób manipulacyjny w celu zmiany postrzegania, zachowań lub decyzji docelowych odbiorców w celu dalszego rozwijania interesów i celów grupy lub narodu.

Grupy w programie: tymczasowe oznaczenie nadane nieznanej, pojawiającej się lub rozwijającej się aktywności związanej z zagrożeniami. To oznaczenie umożliwia firmie Microsoft śledzenie grupy jako dyskretnego zestawu informacji, dopóki nie osiągniemy wysokiego zaufania co do pochodzenia lub tożsamości aktora stojącego za operacją. Po spełnieniu kryteriów grupa w programie jest konwertowana na nazwanego aktora lub scalana z istniejącymi nazwami.

W naszej nowej taksonomii zdarzenie pogodowe lub nazwa rodziny reprezentuje jedną z powyższych kategorii. Dla podmiotów narodowo-państwowych przypisaliśmy nazwę rodziny do kraju/regionu pochodzenia związanego z uznaniem autorstwa, jak Tajfun wskazuje pochodzenie lub przypisanie Chinom. W przypadku innych aktorów nazwisko stanowi motywację. Na przykład Tempest wskazuje podmioty motywowane finansowo.

Podmioty zagrożeń w tej samej rodzinie pogodowej otrzymują przymiotnik do rozróżniania grup aktorów z odrębnymi taktykami, technikami i procedurami (TTP), infrastrukturą, celami lub innymi zidentyfikowanymi wzorcami. W przypadku grup w programowaniu używamy tymczasowego oznaczenia Storm i czterocyfrowego numeru, w którym istnieje nowo odnaleziony, nieznany, pojawiający się lub rozwijający klaster aktywności zagrożeń.

W tabeli przedstawiono sposób mapowania nowych nazw rodzin na podmioty zagrożeń, które śledzimy.

| Kategoria Aktor | Wpisać | Nazwisko |

|---|---|---|

| Państwo narodowe | Chiny Iran Liban Korea Północna Rosja Korea Południowa Turcja Wietnam |

Tajfun Burza piaskowa Deszcz Deszcz ze śniegiem Zamieć Grad Kurz Cyklon |

| Motywowane finansowo | Motywowane finansowo | Burza |

| Podmioty ofensywne sektora prywatnego | Psoas | Tsunami |

| Operacje wpływu | Operacje wpływu | Powódź |

| Grupy w programie | Grupy w programie | Burza |

Skorzystaj z poniższej tabeli referencyjnej, aby zrozumieć, jak nasze wcześniej publicznie ujawnione nazwy starych aktorów zagrożeń przekładają się na naszą nową taksonomię.

| Nazwa aktora zagrożeń | Poprzednia nazwa | Źródło/zagrożenie | Inne nazwy |

|---|---|---|---|

| Aqua Blizzard | AKTYN | Rosja | UNC530, Niedźwiedź pierwotny, Gamaredon |

| Niebieskie tsunami | Aktor ofensywny sektora prywatnego | Czarny sześcian | |

| Tajfun z mosiądzu | BAR | Chiny | APT41 |

| Kadet Blizzard | DEV-0586 | Rosja | |

| Tempest kamuflażu | TAAL | Motywowane finansowo | FIN6, Skeleton Spider |

| Cyklon kanwy | BIZMUT | Wietnam | APT32, OceanLotus |

| Karmelowe tsunami | SOURGUM | Aktor ofensywny sektora prywatnego | Candiru |

| Carmine Tsunami | DEV-0196 | Aktor ofensywny sektora prywatnego | QuaDream |

| Tajfun węglowy | CHROM | Chiny | ControlX |

| Cynamon tempest | DEV-0401 | Motywowane finansowo | Cesarz Ważka, Brązowa Gwiazda |

| Tajfun okręgu | DEV-0322 | Chiny | |

| Citrine Sleet | DEV-0139, DEV-1222 | Korea Północna | AppleJeus, Labirynt Chollima, UNC4736 |

| Bawełniana burza piaskownicowa | DEV-0198 (NEPTUNIUM) | Iran | Vice Leaker |

| Karmazynowa burza piaskowa | KIUR | Iran | TA456, Muszla żółwia |

| Cuboid Sandstorm | DEV-0228 | Iran | |

| Denim Tsunami | KNOTWEED | Aktor ofensywny sektora prywatnego | DSIRF |

| Diamond Sleet | ZINC | Korea Północna | Labirynt Chollima, Łazarz |

| Szmaragdowy sleet | TAL | Korea Północna | Kimsuky, Velvet Chollima |

| Tajfun lnu | Storm-0919 | Chiny | Ethereal Panda |

| Forest Blizzard | STRONT | Rosja | APT28, Fantazyjny Niedźwiedź |

| Ghost Blizzard | BROM | Rosja | Energiczny Niedźwiedź, Kucanie Yeti |

| Tajfun Gingham | GADOLIN | Chiny | APT40, Lewiatan, TEMP. Peryskop, Kryptonite Panda |

| Granitowy tajfun | GAL | Chiny | |

| Szara burza piaskowa | DEV-0343 | Iran | |

| Hazel Sandstorm | EUROP | Iran | Kobalt Cypsy, APT34, OilRig |

| Jade Sleet | Storm-0954 | Korea Północna | TraderTraitor, UNC4899 |

| Koronkowa tempest | DEV-0950 | Motywowane finansowo | FIN11, TA505 |

| Burza piaskownic cytrynowa | RUBID | Iran | Fox Kitten, UNC757, PioneerKitten |

| Leopard Tajfun | OŁÓW | Chiny | KAOS, Mana, Winnti, Red Diablo |

| Lilac Tajfun | DEV-0234 | Chiny | |

| Luna Tempest | Storm-0744 | Motywowane finansowo | |

| Manatee Tempest | DEV-0243 | Motywowane finansowo | EvilCorp, UNC2165, Indrik Spider |

| Burza piaskowa Mango | RTĘĆ | Iran | MuddyWater, SeedWorm, Static Kitten, TEMP. Zagros |

| Marmurowy pył | KRZEM | Turcja | Żółw morski |

| Marigold Sandstorm | DEV-0500 | Iran | Personel Mojżesza |

| Midnight Blizzard | NOBEL | Rosja | APT29, Przytulny Niedźwiedź |

| Miętowa burza piaskowa | FOSFOR | Iran | APT35, Uroczy Kotek |

| Moonstone Sleet | Storm-1789 | Korea Północna | |

| Tajfun morwy | MANGAN | Chiny | APT5, Keyhole Panda, TABCTENG |

| Musztarda Tempest | DEV-0206 | Motywowane finansowo | Purpurowy Vallhund |

| Nocne tsunami | DEV-0336 | Aktor ofensywny sektora prywatnego | Grupa NSO |

| NylonOwy tajfun | NIKIEL | Chiny | ke3chang, APT15, Vixen Panda |

| Octo Tempest | Storm-0875 | Motywowane finansowo | 0ktapus, Rozproszony Pająk, UNC3944 |

| Onyx Sleet | PLUTON | Korea Północna | Silent Chollima, Andariel, DarkSeoul |

| Opal Sleet | OSM | Korea Północna | Konni |

| Brzoskwiniowa burza piaskowa | HOLM | Iran | APT33, Wyrafinowany Kotek |

| Pearl Sleet | DEV-0215 (LAWRENCIUM) | Korea Północna | |

| Periwinkle Tempest | DEV-0193 | Motywowane finansowo | Kreator Spider, UNC2053 |

| Phlox Tempest | DEV-0796 | Motywowane finansowo | Moduł ładujący ClickPirate, Chrome Loader, Choziosi |

| Różowa burza piaskowa | AMERYK | Iran | Agrius, Deadwood, BlackShadow, SharpBoys |

| Pistachio Tempest | DEV-0237 | Motywowane finansowo | FIN12 |

| Deszcz w kratę | POLON | Liban | |

| Burza piaskownic dyniowa | DEV-0146 | Iran | ZeroCleare |

| Purpurowy tajfun | POTAS | Chiny | APT10, Cloudhopper, MenuPass |

| Malina Tajfun | RAD | Chiny | APT30, LotusBlossom |

| Ruby Sleet | CER | Korea Północna | |

| Łosoś Tajfun | SÓD | Chiny | APT4, Maverick Panda |

| Sangria Tempest | ELBRUS | Motywowane finansowo | Pająk węglowy, FIN7 |

| Sapphire Sleet | COPERNICIUM | Korea Północna | Genie Spider, BlueNoroff |

| Seashell Blizzard | IRYD | Rosja | APT44, Sandworm |

| Secret Blizzard | KRYPTON | Rosja | Jadowity Niedźwiedź, Turla, Wąż |

| Jedwabny tajfun | HAFN | Chiny | |

| Burza piaskowa dymna | BOHR | Iran | |

| Spandex Tempest | CHIMBORAZO | Motywowane finansowo | TA505 |

| Gwiazda Blizzard | SEABORG | Rosja | Callisto, Zespół ponownego użycia |

| Storm-0062 | Chiny | DarkShadow, Oro0lxy | |

| Storm-0133 | Iran | LYCEUM, HEXANE | |

| Storm-0216 | Motywowane finansowo | Skręcony pająk, UNC2198 | |

| Storm-0257 | Grupa w programie | UNC1151 | |

| Storm-0324 | Motywowane finansowo | TA543, Sagrid | |

| Storm-0381 | Motywowane finansowo | ||

| Storm-0530 | Korea Północna | H0lyGh0st | |

| Storm-0539 | Motywowane finansowo | Atlas Lew | |

| Storm-0558 | Chiny | ||

| Storm-0569 | Motywowane finansowo | ||

| Storm-0587 | Rosja | SaintBot, Święty Niedźwiedź, TA471 | |

| Storm-0744 | Motywowane finansowo | ||

| Storm-0784 | Iran | ||

| Storm-0829 | Grupa w programie | Zespół Nwgen | |

| Storm-0835 | Grupa w programie | EvilProxy | |

| Storm-0842 | Iran | ||

| Storm-0861 | Iran | ||

| Storm-0867 | Egipt | Kofeina | |

| Storm-0971 | Motywowane finansowo | (Scalone w octo tempest) | |

| Storm-0978 | Grupa w programie | RomCom, Underground Team | |

| Storm-1044 | Motywowane finansowo | Danabot | |

| Storm-1084 | Iran | DarkBit | |

| Storm-1099 | Rosja | ||

| Storm-1101 | Grupa w programie | NakedPages | |

| Storm-1113 | Motywowane finansowo | ||

| Storm-1133 | Autonomia Palestyńska | ||

| Storm-1152 | Motywowane finansowo | ||

| Storm-1167 | Indonezja | ||

| Storm-1175 | Motywowane finansowo | ||

| Storm-1283 | Grupa w programie | ||

| Storm-1286 | Grupa w programie | ||

| Storm-1295 | Grupa w programie | Wielkość | |

| Storm-1364 | Iran | ||

| Storm-1376 | Chiny, Operacje wpływów | ||

| Storm-1516 | Rosja, Operacje wpływów | ||

| Storm-1567 | Motywowane finansowo | Akira | |

| Storm-1575 | Grupa w programie | Dadsec | |

| Storm-1674 | Motywowane finansowo | ||

| Storm-1679 | Rosja, Operacje wpływów | ||

| Storm-1811 | Motywowane finansowo | ||

| Storm-1849 | Chiny | UAT4356 | |

| Truskawka Tempest | Motywowane finansowo | LAPSUS$ | |

| Sunglow Blizzard | Rosja | ||

| Temperatura pomidora | SPURR | Motywowane finansowo | Vatet |

| Wanilia Tempest | DEV-0832 | Motywowane finansowo | |

| Aksamitna nawałnica | DEV-0504 | Motywowane finansowo | |

| Fioletowy tajfun | CYRKON | Chiny | APT31 |

| Volt Tajfun | Chiny | BRĄZOWA SYLWETKA, VANGUARD PANDA | |

| Temperatura wina | PARINACOTA | Motywowane finansowo | Wadhrama |

| Tsunami w Wisterii | DEV-0605 | Aktor ofensywny sektora prywatnego | CyberRoot |

| Zygzak grad | DUBN | Korea Południowa | Dark Hotel, Tapaoux |

Przeczytaj nasze ogłoszenie o nowej taksonomii, aby uzyskać więcej informacji: https://aka.ms/threatactorsblog

Oddanie inteligencji w ręce specjalistów ds. bezpieczeństwa

Profile intela w usłudze Microsoft Defender Threat Intelligence zapewniają kluczowe informacje na temat podmiotów zagrożeń. Te szczegółowe informacje umożliwiają zespołom ds. zabezpieczeń uzyskanie kontekstu, którego potrzebują podczas przygotowywania się do zagrożeń i reagowania na nie.

Ponadto interfejs API profilów intela analizy zagrożeń usługi Microsoft Defender zapewnia obecnie najbardziej aktualną widoczność infrastruktury aktora zagrożeń w branży. Zaktualizowane informacje mają kluczowe znaczenie dla umożliwienia zespołom analizy zagrożeń i operacji zabezpieczeń (SecOps) usprawnienia zaawansowanych przepływów pracy związanych z wyszukiwaniem zagrożeń i analizą. Dowiedz się więcej o tym interfejsie API w dokumentacji: Używanie interfejsów API analizy zagrożeń w programie Microsoft Graph (wersja zapoznawcza).

Zasoby

Użyj następującego zapytania w usłudze Microsoft Defender XDR i innych produktach zabezpieczeń firmy Microsoft obsługujących język zapytań Kusto (KQL), aby uzyskać informacje o aktorze zagrożeń przy użyciu starej nazwy, nowej nazwy lub nazwy branży:

let TANames = externaldata(PreviousName: string, NewName: string, Origin: string, OtherNames: dynamic)[@"https://raw.githubusercontent.com/microsoft/mstic/master/PublicFeeds/ThreatActorNaming/MicrosoftMapping.json"] with(format="multijson", ingestionMapping='[{"Column":"PreviousName","Properties":{"Path":"$.Previous name"}},{"Column":"NewName","Properties":{"Path":"$.New name"}},{"Column":"Origin","Properties":{"Path":"$.Origin/Threat"}},{"Column":"OtherNames","Properties":{"Path":"$.Other names"}}]');

let GetThreatActorAlias = (Name: string) {

TANames

| where Name =~ NewName or Name =~ PreviousName or OtherNames has Name

};

GetThreatActorAlias("ZINC")

Dostępne są również następujące pliki zawierające kompleksowe mapowanie starych nazw aktorów zagrożeń z ich nowymi nazwami:

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla