Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Microsoft Sentinel określanie zakresu zapewnia kontrolę dostępu opartą na rolach na poziomie wiersza (RBAC), umożliwiając szczegółowy dostęp na poziomie wiersza bez konieczności separacji obszaru roboczego. Ta funkcja umożliwia wielu zespołom bezpieczne działanie w udostępnionym środowisku Microsoft Sentinel przy użyciu spójnych definicji zakresu wielokrotnego użytku w różnych tabelach i środowiskach.

Określanie zakresu jest konfigurowane w portalu Microsoft Defender.

Co to jest Microsoft Sentinel określanie zakresu?

Microsoft Sentinel określanie zakresu rozszerza zarządzanie uprawnieniami w portalu usługi Defender, dzięki czemu administrator może przyznać uprawnienia do określonych podzbiorów danych w tabelach Sentinel. Aby utworzyć zakresy, wykonaj następujące czynności:

- Definiowanie zakresów logicznych: tworzenie definicji zakresu zgodnych ze strukturą organizacyjną (według jednostki biznesowej, regionu lub poufności danych)

- Przypisywanie użytkowników lub grup do zakresów: przypisywanie określonych użytkowników lub grup do co najmniej jednego zakresu przy użyciu ujednoliconej kontroli dostępu opartej na rolach

- Tagowanie wierszy danych w czasie pozyskiwania: zastosuj tagi zakresu do wierszy w tabelach przy użyciu usługi Table Management, umożliwiając automatyczne tworzenie reguł oznaczających nowo pozyskane dane

- Ograniczanie dostępu według zakresu: ograniczanie dostępu użytkowników do alertów, zdarzeń, zapytań wyszukiwania zagrożeń i eksploracji usługi Data Lake na podstawie przypisanego zakresu

Uwaga

Zakresy są addytywne. Użytkownicy przypisani do wielu ról uzyskują najszersze dostępne im uprawnienia ze wszystkich przypisań. Jeśli na przykład masz zarówno rolę czytelnika globalnego Entra, jak i rolę Defender XDR URBAC, która zapewnia uprawnienia o zakresie w tabelach systemowych, zakresy w tabelach systemowych są nieograniczone ze względu na rolę Entra. Innym przykładem jest to, że jeśli masz te same uprawnienia roli w Microsoft Defender XDR dla obszaru roboczego z dwoma różnymi zakresami, masz to uprawnienie dla obu zakresów.

Zakresy mają zastosowanie do tabel Sentinel, które obsługują przekształcenia w czasie pozyskiwania.

Przypadki użycia

- Rozproszone/federacyjne zespoły SOC: duże przedsiębiorstwa i dostawcy MSSP często obsługują federacyjne modele SOC, w których różne zespoły są odpowiedzialne za określone regiony, jednostki biznesowe lub klientów. Określenie zakresu umożliwia każdemu zespołowi SOC niezależne działanie w ramach udostępnionego Sentinel obszaru roboczego, zapewniając, że może badać zagrożenia w swojej domenie i reagować na nie bez uzyskiwania dostępu do niepowiązanych danych.

- Zakres dostępu dla zewnętrznych zespołów niezwiązanych z zabezpieczeniami: zespoły, takie jak sieć, operacje IT lub zgodność, często wymagają dostępu do określonych pierwotnych źródeł danych bez konieczności wglądu w szerszą zawartość zabezpieczeń. Określanie zakresu na poziomie wiersza umożliwia tym zespołom zewnętrznym bezpieczny dostęp tylko do danych odpowiednich dla ich funkcji.

- Ochrona danych poufnych: ochrona niektórych danych/tabel przez zastosowanie podejścia do uzyskiwania dostępu do danych z najniższymi uprawnieniami, zapewniając, że informacje poufne są dostępne tylko dla autoryzowanych użytkowników.

Wymagania wstępne

Przed rozpoczęciem sprawdź następujące wymagania wstępne:

-

Dostęp do portalu Microsoft Defender:

https://security.microsoft.com - Microsoft Sentinel obszarów roboczych dołączonych do portalu usługi Defender: Sentinel obszary robocze muszą być dostępne w portalu usługi Defender przed przypisaniem ról i uprawnień

- Sentinel włączona w ujednoliconej kontroli dostępu opartej na rolach: przed użyciem tej funkcji należy włączyć Microsoft Sentinel w usłudze URBAC.

-

Wymagane uprawnienia osoby przypisującej zakres i tabele tagowania:

- Uprawnienie autoryzacji zabezpieczeń (Zarządzanie) (URBAC) do tworzenia zakresów i przypisań

- Uprawnienie do operacji na danych (Zarządzanie) (URBAC) na potrzeby zarządzania tabelami

-

Właściciel subskrypcji lub przypisany z uprawnieniem

Microsoft.Insights/DataCollectionRules/Writedo tworzenia reguł zbierania danych (DCRs)

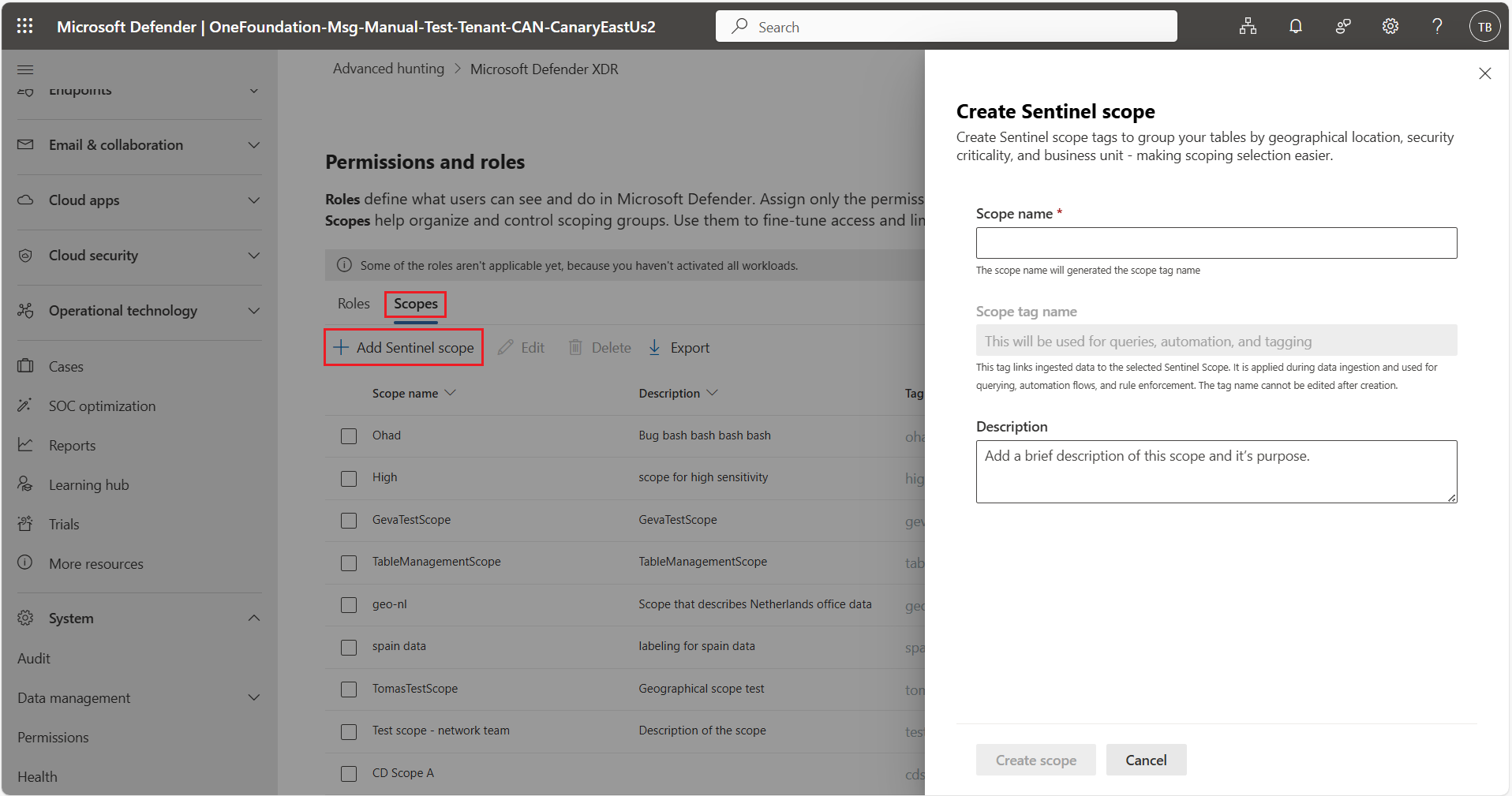

Krok 1. Tworzenie zakresu Sentinel

- W portalu Microsoft Defender przejdź do obszaruUprawnienia systemowe>.

- Wybierz pozycję Microsoft Defender XDR.

- Otwórz kartę Zakresy .

- Wybierz pozycję Dodaj zakres Sentinel.

- Wprowadź nazwę zakresu i opcjonalny opis.

- Wybierz pozycję Utwórz zakres.

Możesz utworzyć wiele zakresów i zdefiniować własne wartości dla każdego zakresu, aby odzwierciedlić strukturę i zasady organizacji.

Uwaga

Możesz utworzyć maksymalnie 100 unikatowych zakresów Sentinel na dzierżawę.

Krok 2. Przypisywanie tagów zakresów do użytkowników lub grup

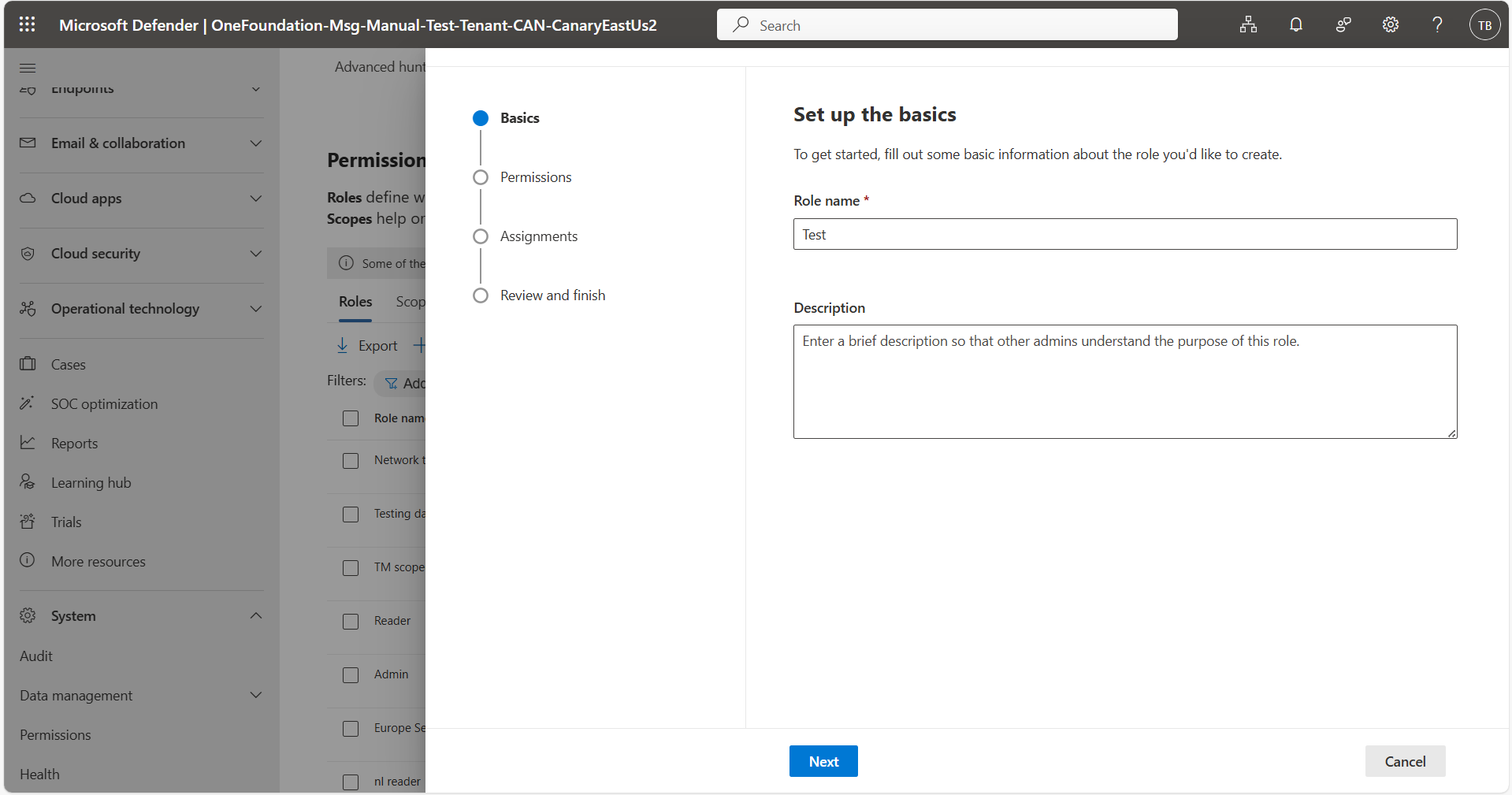

W obszarze Uprawnienia otwórz kartę Role .

Wybierz pozycję Utwórz rolę niestandardową.

Skonfiguruj nazwę roli i opis, a następnie wybierz pozycję Dalej.

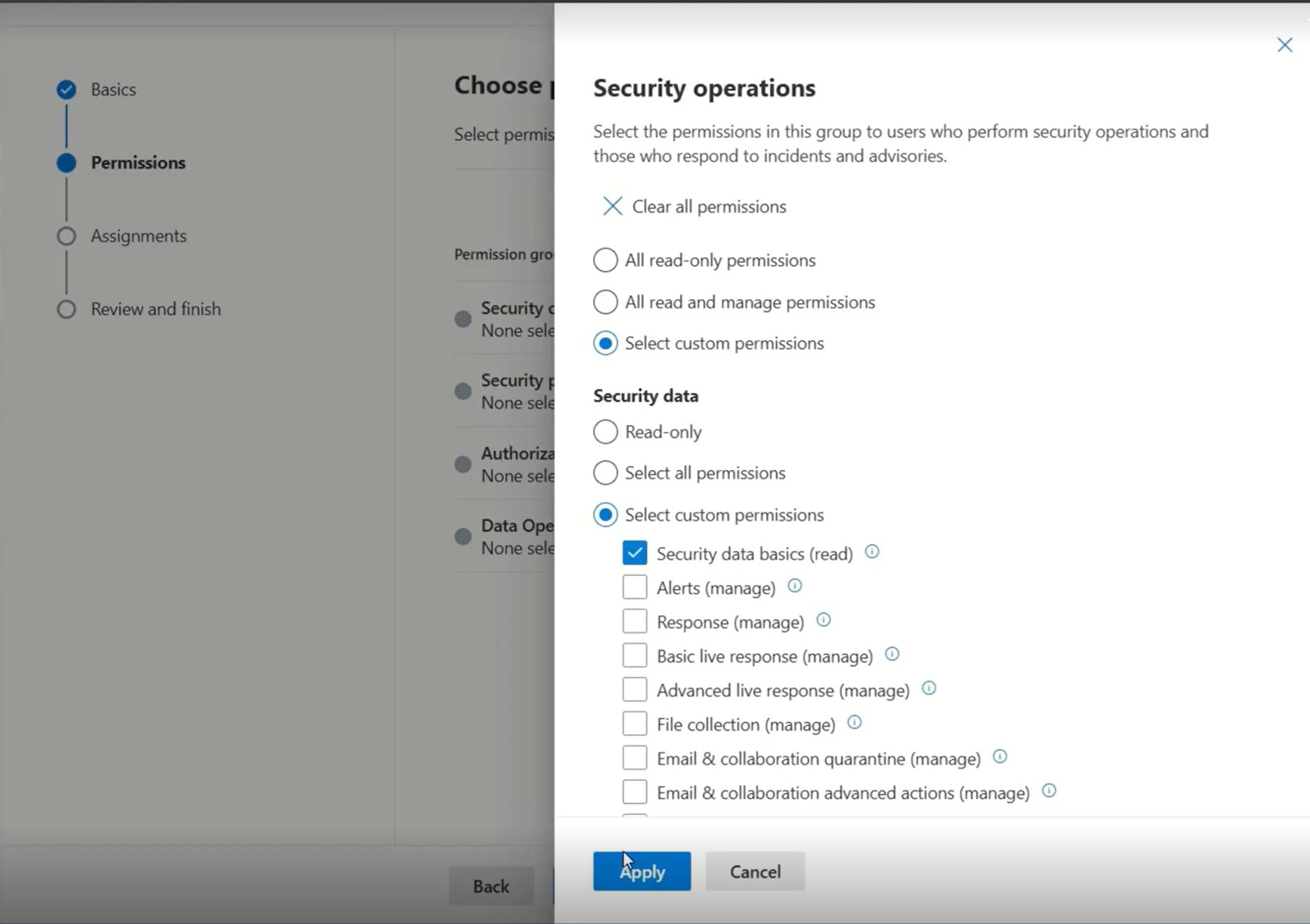

Przypisz wymagane uprawnienia do roli i wybierz pozycję Zastosuj.

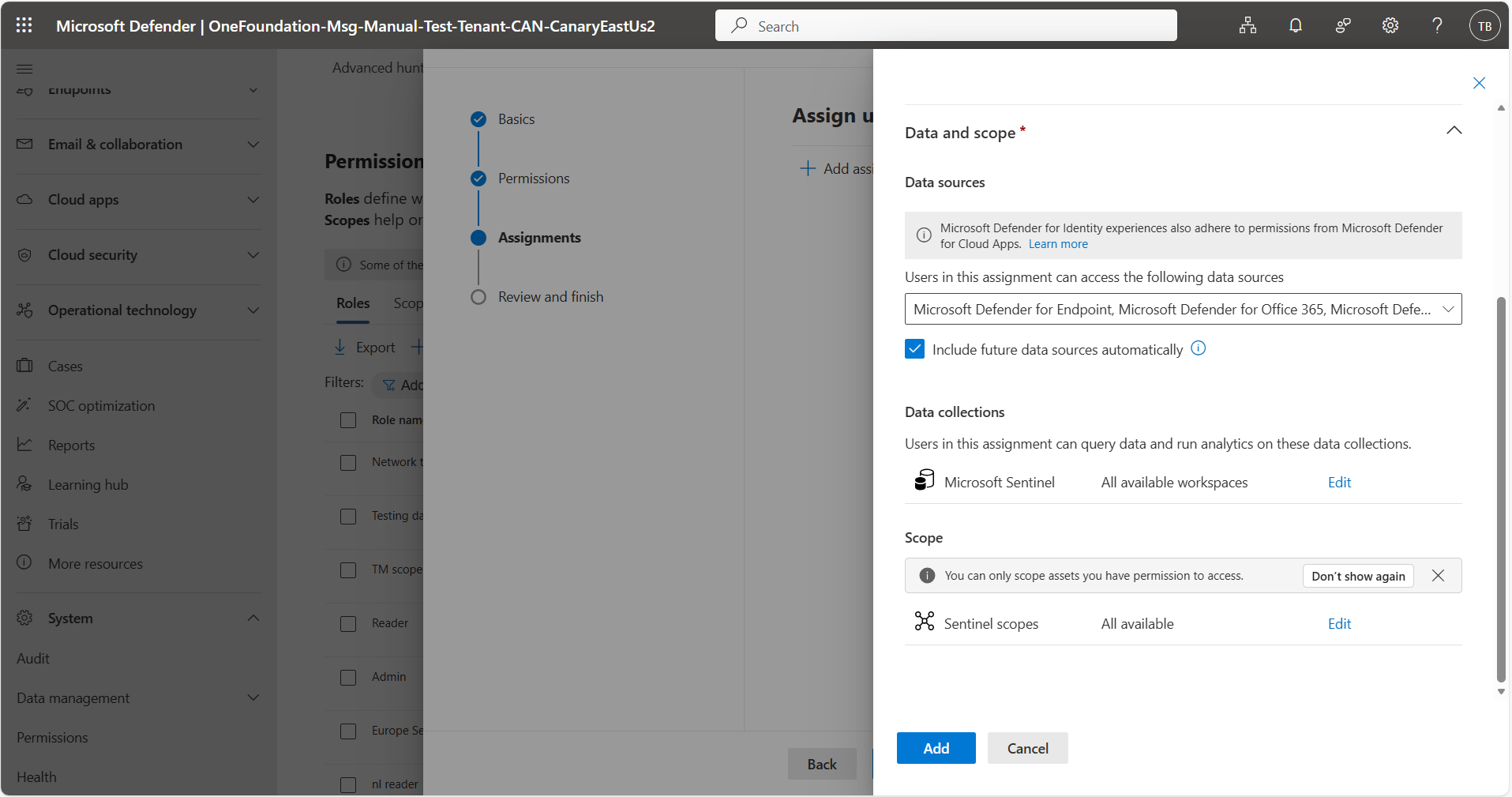

W obszarze Przypisania nadaj mu nazwę i wybierz pozycję:

- Użytkownicy lub grupy użytkowników (grupy Azure AD)

- Źródła danych i kolekcje danych (Sentinel obszary robocze)

W obszarze Zakres wybierz pozycję Edytuj.

Wybierz co najmniej jeden zakres, który ma zostać przypisany do tej roli.

Zapisz rolę.

Użytkownicy mogą być przypisani do wielu zakresów jednocześnie w wielu obszarach roboczych, a prawa dostępu są agregowane we wszystkich przypisanych zakresach. Użytkownicy z ograniczeniami mogą uzyskiwać dostęp tylko do danych SIEM skojarzonych z przypisanymi zakresami.

Krok 3. Oznaczanie tabel zakresem

Zakresy można wymuszać, tagując dane podczas pozyskiwania. To tagowanie tworzy regułę zbierania danych (DCR), która stosuje tagi zakresu do nowo pozyskanych danych.

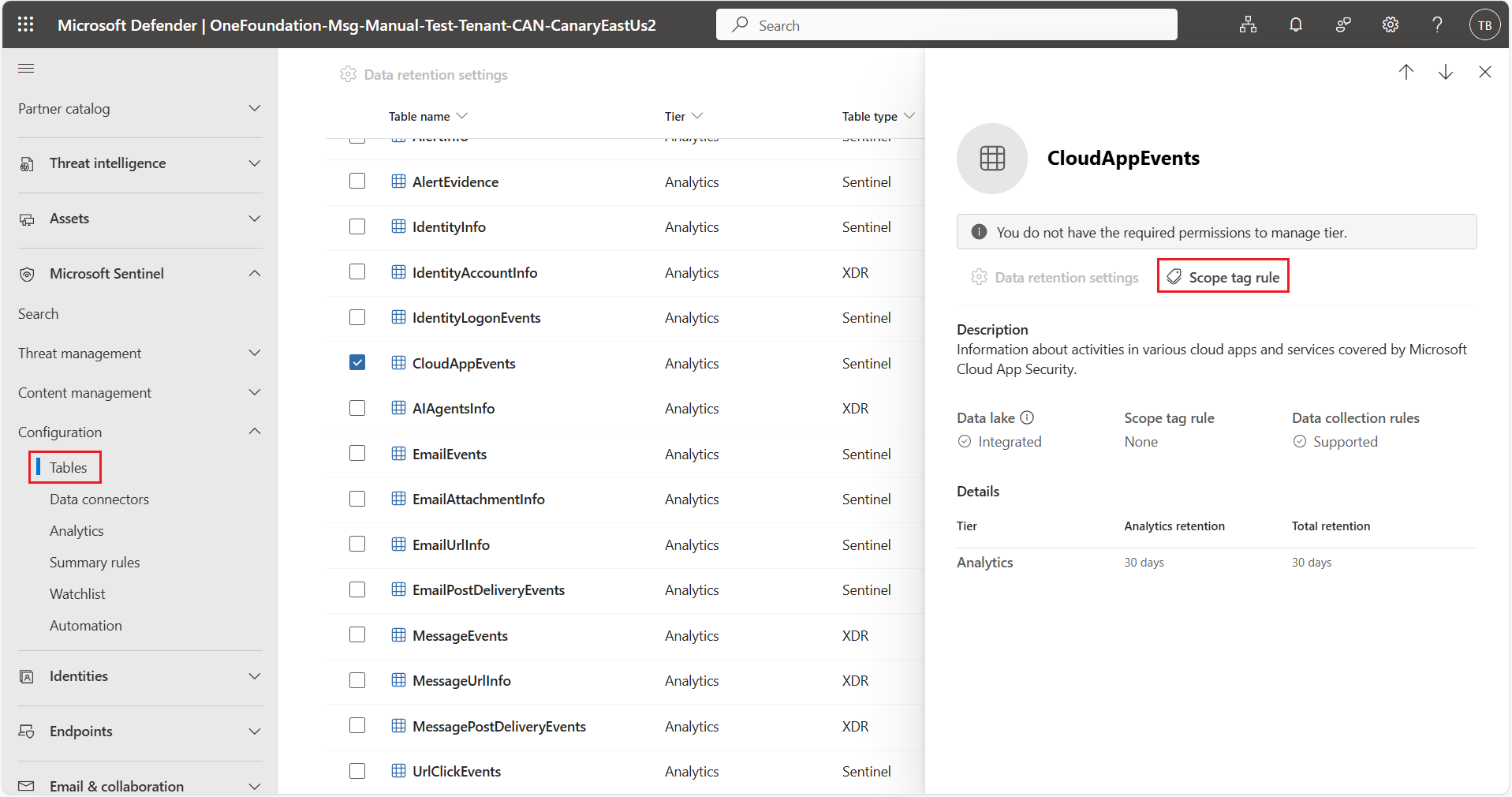

W Microsoft Sentinel przejdź do pozycji Tabele konfiguracji>.

Wybierz tabelę, która obsługuje przekształcenia czasu pozyskiwania.

Wybierz pozycję Reguła tagu zakresu.

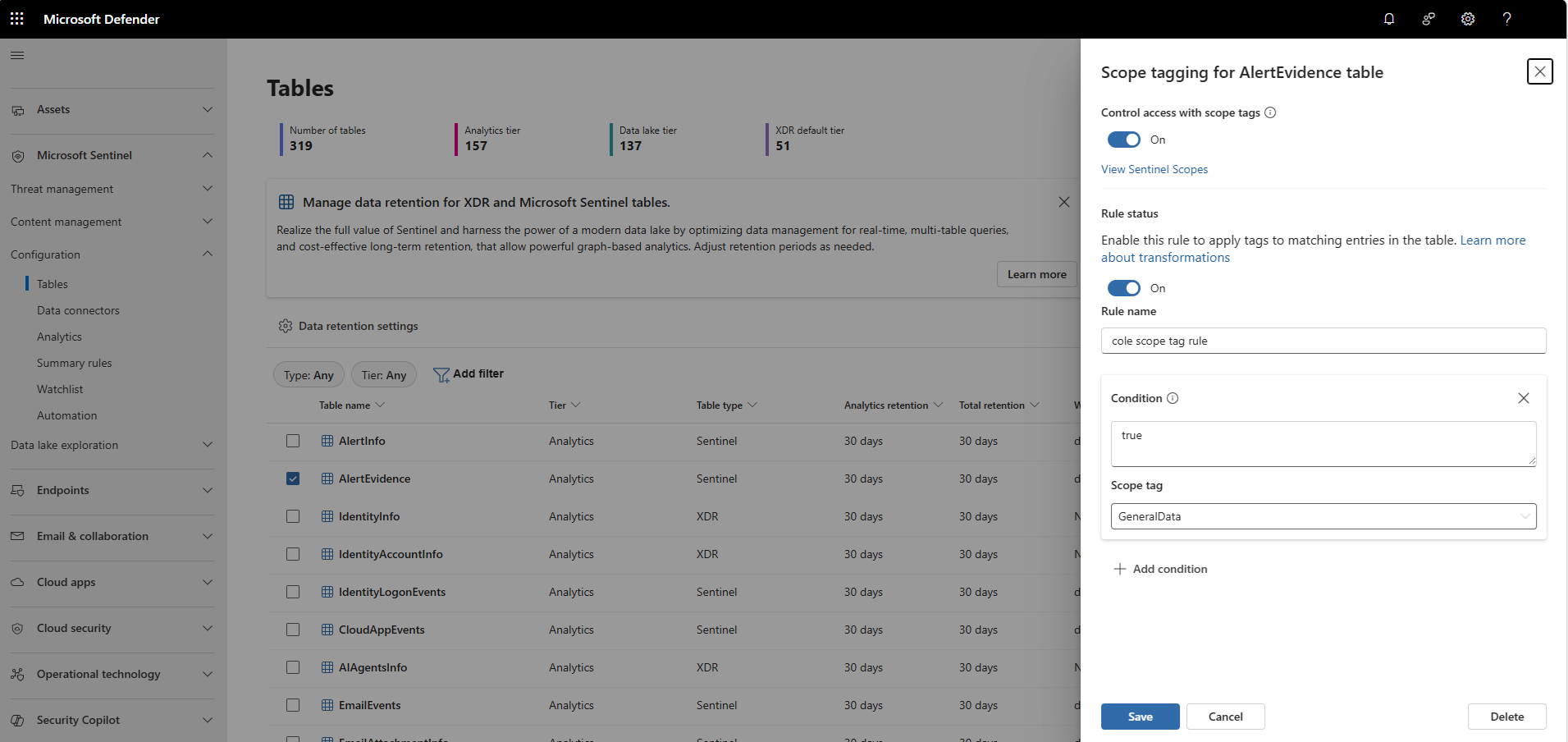

Włącz przełącznik Zezwalaj na używanie tagów zakresu na potrzeby kontroli dostępu opartej na rolach .

Włącz przełącznik reguły tagu zakresu .

Zdefiniuj wyrażenie KQL, które wybiera wiersze przy użyciu obsługiwanych operatorów i limitów transformKQL.

Przykład zakresu według lokalizacji:

Location == 'Spain'Wybierz zakres, który ma zostać zastosowany do wierszy pasujących do wyrażenia.

Zapisz regułę.

Tagowane są tylko nowo pozyskane dane. Wcześniej pozyskane dane nie są uwzględniane. Po otagowaniu może upłynąć do godziny, aż nowa reguła wejdzie w życie.

Porada

W tej samej tabeli można utworzyć wiele reguł tagów zakresu, aby oznaczyć różne wiersze różnymi zakresami. Rekordy mogą należeć do wielu zakresów jednocześnie.

Krok 4. Uzyskiwanie dostępu do danych o zakresie

Po utworzeniu, przypisaniu i zastosowaniu zakresów do tabel użytkownicy o określonym zakresie mogą uzyskiwać dostęp do Sentinel środowisk na podstawie przypisanego zakresu. Wszystkie nowo pozyskane dane są automatycznie oznaczane zakresem. Historyczne (wcześniej pozyskane) dane nie są uwzględniane. Wszystkie dane, które nie mają jawnie zakresu, nie są widoczne dla użytkowników o określonym zakresie. Użytkownicy bez zakresu mają wgląd we wszystkie dane w obszarze roboczym

Użytkownicy o określonym zakresie mogą:

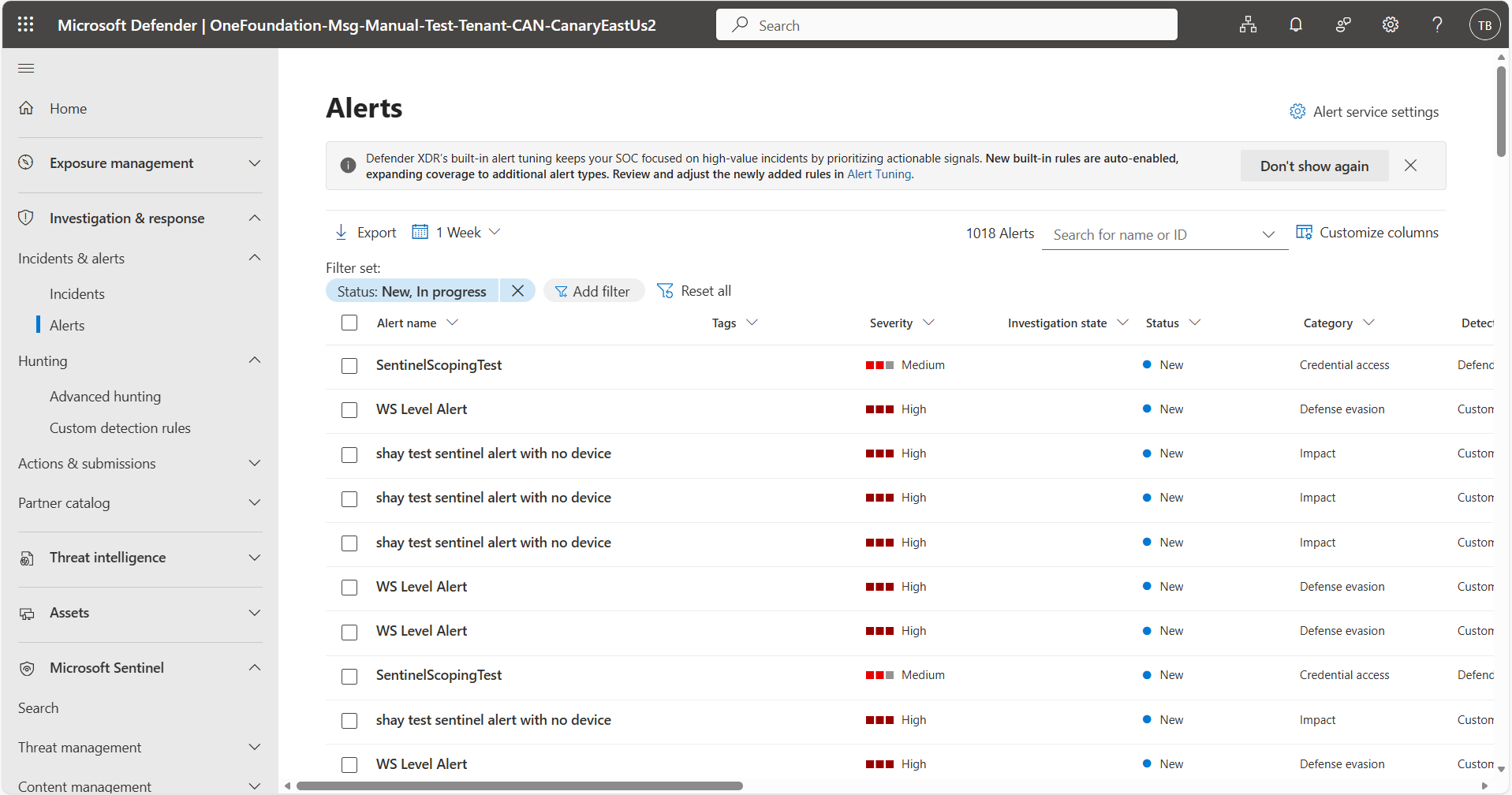

- Wyświetlanie alertów generowanych na podstawie danych o zakresie

- Zarządzanie alertami, jeśli mają dostęp do wszystkich zdarzeń połączonych z tym alertem

- Wyświetlanie zdarzeń zawierających co najmniej jeden alert o zakresie

- Zarządzanie zdarzeniami, jeśli mają dostęp do wszystkich podstawowych alertów i mają wymagane uprawnienia

- Uruchamianie zaawansowanych zapytań wyszukiwania zagrożeń tylko dla wierszy o określonym zakresie

- Wykonywanie zapytań i eksplorowanie danych w Sentinel lake (tabele z zakresem)

- Filtrowanie alertów i zdarzeń na podstawie ich zakresu Sentinel

Alerty dziedziczą zakres po danych bazowych. Zdarzenia są widoczne, jeśli co najmniej jeden alert znajduje się w zakresie.

Pole SentinelScope_CF niestandardowe jest dostępne do użycia w zapytaniach i regułach wykrywania w celu odwoływania się do zakresu w analizie.

Uwaga

Podczas tworzenia niestandardowych wykrywania i reguł analizy należy wyświetlić kolumnę SentinelScope_CF w KQL, aby wyzwalane alerty były widoczne dla analityków o określonym zakresie. Jeśli ta kolumna nie jest projektowana, alerty są niezakresowane i ukryte przed użytkownikami o określonym zakresie.

Ograniczenia

Obowiązują następujące ograniczenia:

- Dane historyczne: zakres obejmuje tylko nowo pozyskane dane. Wcześniej pozyskane dane nie są uwzględniane i nie mogą być objęte wstecznym zakresem.

- Obsługa tabel: można oznaczyć tylko tabele obsługujące przekształcenia w czasie pozyskiwania. Tabele niestandardowe (CLv1) nie są obsługiwane. Obsługiwane są tabele CLv2.

- Umieszczanie przekształcenia: przekształcenia można dodać tylko w tej samej subskrypcji co subskrypcja użytkownika.

- Maksymalna liczba zakresów: można utworzyć maksymalnie 100 unikatowych zakresów Sentinel na dzierżawę.

- Tylko portal usługi Defender: Sentinel w Azure Portal (Ibiza) nie obsługuje określania zakresu. Zamiast tego użyj portalu usługi Defender.

- Tabele XDR nie są obsługiwane: tabele XDR nie są obsługiwane. Obejmuje to rozszerzone przechowywanie tabel XDR w jeziorze.

-

Brak automatycznego dziedziczenia zakresu: tabele

SecurityAlertsusługi Log Analytics iSecurityIncidentsnie dziedziczą automatycznie zakresu z pierwotnych danych/tabel, z których zostały wygenerowane. W związku z tym użytkownicy o określonym zakresie nie mogą domyślnie uzyskiwać do nich dostępu. Aby obejść ten problem, możesz wykonać jedną z następujących akcji:- Użyj metody XDR

AlertsInfoiAlertsEvidencetabel, w których zakres jest dziedziczony automatycznie lub - Zastosuj zakres do tych tabel usługi Log Analytics ręcznie (ta metoda jest ograniczona do atrybutów w tabeli i może nie być równoważna dziedziczeniu tabel danych, które wygenerowały te alerty).

- Użyj metody XDR

- Obsługiwane środowiska: zakresy Sentinel można przypisywać tylko do Defender XDR ról RBAC. Azure uprawnienia rbac w obszarach roboczych lub Entra uprawnienia roli globalnej nie są obsługiwane. Środowiska, które nie mogą używać kontroli RBAC na poziomie wiersza, takie jak notesy Jupyter Notebook, nie zezwalają użytkownikom ograniczonym do zakresu na wyświetlanie danych dla tych obszarów roboczych.

Uprawnienia i dostęp

- Użytkownicy mogą wyświetlić zdarzenie, jeśli mają dostęp do co najmniej jednego alertu w zdarzeniu. Mogą zarządzać zdarzeniem tylko wtedy, gdy mają dostęp do wszystkich alertów w zdarzeniu i mają wymagane uprawnienia.

- Użytkownik o określonym zakresie może zobaczyć tylko dane skojarzone ze swoim zakresem. Jeśli alert zawiera jednostki, do których użytkownik nie ma dostępu, użytkownik nie może ich zobaczyć. Jeśli użytkownik ma dostęp do co najmniej jednej ze skojarzonych jednostek, może zobaczyć sam alert.

- Aby określić zakres całej tabeli, użyj reguły zgodnej ze wszystkimi wierszami (na przykład przy użyciu warunku, który jest zawsze prawdziwy). Wcześniej pozyskane dane nie mogą być ograniczone wstecznie.

- Użytkownicy o określonym zakresie nie mogą zarządzać zasobami (takimi jak reguły wykrywania, podręczniki, reguły automatyzacji), chyba że przypisano im uprawnienia w osobnym przypisaniu roli.

Następne kroki

- Przejrzyj listę tabel, które obsługują przekształcenia w czasie pozyskiwania

- Planowanie nazw zakresów i logiki przed tagowaniem danych

- Rozpoczynanie pracy z zakresem pilotażowym dla małego zespołu lub podzestawu danych

- Dowiedz się więcej o ujednoliconej kontroli dostępu opartej na rolach w Microsoft Defender XDR