Zero Trust z usługą Microsoft Defender XDR

Dotyczy:

- Microsoft Defender XDR

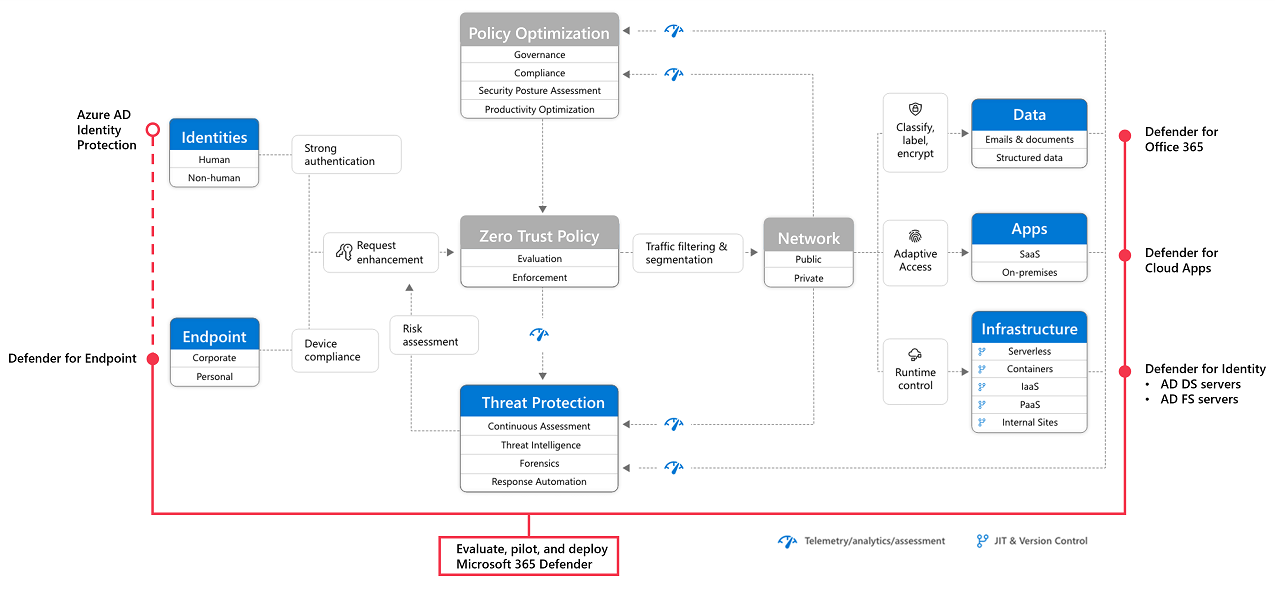

Usługa Microsoft Defender XDR przyczynia się do silnej strategii i architektury zerowego zaufania, zapewniając rozszerzone wykrywanie i reagowanie (XDR). Usługa Microsoft Defender XDR współpracuje z innymi narzędziami i usługami XDR firmy Microsoft i może zostać zintegrowana z usługą Microsoft Sentinel jako źródło zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM) dla kompletnego rozwiązania XDR/SIEM.

Microsoft Defender XDR to rozwiązanie XDR, które automatycznie zbiera, koreluje i analizuje dane sygnału, zagrożeń i alertów z całego środowiska platformy Microsoft 365, w tym punkty końcowe, pocztę e-mail, aplikacje i tożsamości.

Na ilustracji: Usługa Microsoft Defender XDR zapewnia funkcje XDR do ochrony:

- Punkty końcowe, w tym laptopy i urządzenia przenośne

- Dane w usłudze Office 365, w tym poczta e-mail

- Aplikacje w chmurze, w tym inne aplikacje SaaS używane przez organizację

- Lokalne serwery usług Active Directory Domain Services (AD DS) i Active Directory Federated Services (AD FS)

Usługa Microsoft Defender XDR ułatwia stosowanie zasad zerowego zaufania w następujący sposób:

| Zasada zerowego zaufania | Spełnione przez |

|---|---|

| Jawne weryfikowanie | Usługa Microsoft Defender XDR zapewnia trasę XDR dla użytkowników, tożsamości, urządzeń, aplikacji i wiadomości e-mail. |

| Korzystanie z dostępu z najniższymi uprawnieniami | Jeśli usługa Microsoft Entra ID Protection jest używana, usługa Microsoft Defender XDR blokuje użytkowników na podstawie poziomu ryzyka związanego z tożsamością. Program Microsoft Entra ID Protection jest licencjonowany oddzielnie od usługi Microsoft Defender XDR i jest dołączony do usługi Microsoft Entra ID P2. |

| Załóżmy, że naruszenie | Usługa Microsoft Defender XDR stale skanuje środowisko pod kątem zagrożeń i luk w zabezpieczeniach. Może implementować zautomatyzowane zadania korygowania, w tym zautomatyzowane badania i izolowanie punktów końcowych. |

Aby dodać usługę Microsoft Defender XDR do strategii i architektury zero zaufania, przejdź do tematu Pilot and deploy Microsoft Defender XDR (Pilotaż i wdrażanie usługi Microsoft Defender XDR ), aby uzyskać metodyczny przewodnik dotyczący pilotażu i wdrażania składników XDR usługi Microsoft Defender. Poniższa tabela zawiera podsumowanie tych tematów.

| Zawiera | Wymagania wstępne | Nie obejmuje |

|---|---|---|

Skonfiguruj środowisko ewaluacji i pilotażu dla wszystkich składników:

Ochrona przed zagrożeniami Badanie zagrożeń i odpowiadanie na nie |

Zapoznaj się ze wskazówkami dotyczącymi wymagań dotyczących architektury dla każdego składnika usługi Microsoft Defender XDR. | Usługa Microsoft Entra ID Protection nie jest uwzględniona w tym przewodniku po rozwiązaniach. Jest on uwzględniony w kroku 1. Skonfiguruj tożsamość zero zaufania i ochronę dostępu do urządzeń. |

Następne kroki

Dowiedz się więcej o funkcji Zero Trust dla usług Microsoft Defender XDR:

- Ochrona punktu końcowego w usłudze Microsoft Defender

- Ochrona usługi Office 365 w usłudze Defender

- Defender for Cloud Apps

- Defender for Identity

Dowiedz się więcej o innych możliwościach platformy Microsoft 365, które współtworzą silną strategię i architekturę zerowego zaufania dzięki planowi wdrożenia zero zaufania w usłudze Microsoft 365.

Dowiedz się więcej na temat rozwiązania Zero Trust oraz sposobu tworzenia strategii i architektury w skali przedsiębiorstwa za pomocą Centrum wskazówek dotyczących zerowego zaufania.

Porada

Chcesz dowiedzieć się więcej? Zaangażuj się w społeczność rozwiązań zabezpieczających firmy Microsoft w naszej społeczności technicznej Społeczność techniczna usługi Microsoft Defender XDR.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla