Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Zalecaną metodą uwierzytelniania aplikacji hostowanej na platformie Azure w innych zasobach platformy Azure jest użycie tożsamości zarządzanej . Takie podejście jest obsługiwane w przypadku większości usług platformy Azure, w tym aplikacji hostowanych w usługach Azure App Service, Azure Container Apps i Azure Virtual Machines. Dowiedz się więcej o różnych technikach uwierzytelniania i podejściach na stronie przeglądu uwierzytelniania . W nadchodzących sekcjach dowiesz się:

- Podstawowe pojęcia dotyczące tożsamości zarządzanej

- Jak utworzyć tożsamość zarządzaną przypisaną przez system dla aplikacji

- Jak przypisać role do tożsamości zarządzanej przypisanej przez system

- Jak uwierzytelniać się z kodu aplikacji, używając tożsamości zarządzanej przypisanej przez system

Podstawowe pojęcia dotyczące tożsamości zarządzanej

Tożsamość zarządzana umożliwia aplikacji bezpieczne łączenie się z innymi zasobami platformy Azure bez używania tajnych kluczy lub danych aplikacji. Wewnętrznie platforma Azure śledzi tożsamość i zasoby, z którymi może się łączyć. Platforma Azure używa tych informacji do automatycznego uzyskiwania tokenów usługi Microsoft Entra dla aplikacji, aby umożliwić jej łączenie się z innymi zasobami platformy Azure.

Istnieją dwa typy tożsamości zarządzanych, które należy wziąć pod uwagę podczas konfigurowania hostowanej aplikacji:

- Tożsamości zarządzane przypisywane przez system są bezpośrednio włączane w zasobach platformy Azure i związane z ich cyklem życia. Po usunięciu zasobu platforma Azure automatycznie usunie tożsamość dla Ciebie. Tożsamości przypisane przez system zapewniają minimalistyczne podejście do korzystania z tożsamości zarządzanych.

- Tożsamości zarządzane przypisane przez użytkownika są tworzone jako autonomiczne zasoby Azure i oferują większą elastyczność oraz możliwości. Są one idealne w przypadku rozwiązań obejmujących wiele zasobów platformy Azure, które muszą współdzielić tę samą tożsamość i uprawnienia. Jeśli na przykład wiele maszyn wirtualnych musi uzyskać dostęp do tego samego zestawu zasobów platformy Azure, tożsamość zarządzana przypisana przez użytkownika zapewnia możliwość ponownego obsługi i zoptymalizowane zarządzanie.

Napiwek

Dowiedz się więcej na temat wybierania tożsamości zarządzanych przypisanych przez system i tożsamości zarządzanych przypisanych przez użytkownika oraz zarządzania nimi w artykule Zalecenia dotyczące najlepszych rozwiązań dotyczących tożsamości zarządzanych.

W poniższych sekcjach opisano kroki włączania i używania przypisanej przez system tożsamości zarządzanej dla aplikacji hostowanej na platformie Azure. Jeśli chcesz użyć tożsamości zarządzanej przypisanej przez użytkownika, odwiedź artykuł tożsamości zarządzanych przypisanych przez użytkownika, aby uzyskać więcej informacji.

Włącz tożsamość zarządzaną przypisaną przez system w zasobie hostowanym na platformie Azure

Aby rozpocząć korzystanie z systemowo przypisanej tożsamości zarządzanej z aplikacją, włącz tożsamość w zasobie platformy Azure hostującym aplikację, takim jak usługa Azure App Service, usługa Azure Container Apps lub maszyna wirtualna platformy Azure.

Tożsamość zarządzaną przypisaną przez system dla zasobu platformy Azure można włączyć przy użyciu witryny Azure Portal lub interfejsu wiersza polecenia platformy Azure.

W portalu Azure przejdź do zasobu, który hostuje kod Twojej aplikacji, na przykład instancję Azure App Service lub Azure Container App.

Na stronie przeglądu zasobu rozwiń Ustawienia i wybierz pozycję Identity z nawigacji.

Na stronie Identity przełącz suwak Status na Włącz.

Wybierz Zapisz, aby zastosować zmiany.

Przypisywanie ról do tożsamości zarządzanej

Następnie określ, które role potrzebuje Twoja aplikacja, i przypisz te role do tożsamości zarządzanej. Role można przypisać do tożsamości zarządzanej w następujących zakresach:

- Zasób: przypisane role mają zastosowanie wyłącznie do tego konkretnego zasobu.

- grupa zasobów: przypisane role mają zastosowanie do wszystkich zasobów zawartych w grupie zasobów.

- Subskrypcja: Role przypisane mają zastosowanie do wszystkich zasobów zawartych w subskrypcji.

W poniższym przykładzie pokazano, jak przypisywać role w zakresie grupy zasobów, ponieważ wiele aplikacji zarządza wszystkimi powiązanymi zasobami platformy Azure przy użyciu jednej grupy zasobów.

Przejdź do strony Przegląd grupy zasobów zawierającej aplikację z przypisaną przez system tożsamością zarządzaną.

Wybierz pozycję Kontrola dostępu (IAM) na lewym panelu nawigacyjnym.

Na stronie Kontrola dostępu (IAM) wybierz pozycję + Dodaj w górnym menu, a następnie wybierz pozycję Określenie roli, aby przejść do strony Określenie roli.

Strona Dodawanie przypisania roli przedstawia wieloetapowy proces z zakładkami do przypisywania ról tożsamościom. Na zakładce początkowej Rola użyj pola wyszukiwania u góry, aby zlokalizować rolę, którą chcesz przypisać tożsamości.

Wybierz rolę z wyników, a następnie wybierz opcję Dalej, aby przejść do karty członków.

Dla opcji Przypisz dostęp do wybierz opcję Tożsamość zarządzana.

W przypadku opcji Członkowie, wybierz pozycję + Wybierz członków, aby otworzyć panel Wybierz zarządzane tożsamości.

Na panelu Wybierz Zarządzaną Tożsamość, użyj list rozwijanych Subskrypcja i Zarządzana tożsamość, aby filtrować wyniki wyszukiwania dla Twoich tożsamości. Użyj pola wyszukiwania Wybierz, aby zlokalizować tożsamość systemową włączoną dla zasobu Azure, który hostuje aplikację.

Wybierz tożsamość i wybierz pozycję Wybierz w dolnej części panelu, aby kontynuować.

Wybierz opcję Przejrzyj i przypisz na dole strony.

Na ostatniej karcie Przeglądanie i przypisywanie wybierz opcję Przejrzyj i przypisz, aby zakończyć proces pracy.

Uwierzytelnianie w usługach platformy Azure z aplikacji

Biblioteka Azure Identity udostępnia różne poświadczenia— implementacje TokenCredential dostosowane do obsługi różnych scenariuszy i przepływów uwierzytelniania Microsoft Entra. Ponieważ tożsamość zarządzana jest niedostępna w przypadku uruchamiania lokalnego, poniższe kroki wskazują, jakich poświadczeń należy użyć w którym scenariuszu.

-

lokalne środowisko deweloperskie: podczas tworzenia lokalnego tylkoużyj klasy o nazwie DefaultAzureCredential dla wstępnie skonfigurowanego łańcucha poświadczeń.

DefaultAzureCredentialodnajduje poświadczenia użytkownika z lokalnego narzędzia lub środowiska IDE, takiego jak interfejs wiersza polecenia platformy Azure lub program Visual Studio. Zapewnia również elastyczność i wygodę ponawiania prób, czas oczekiwania na odpowiedzi i obsługę wielu opcji uwierzytelniania. Aby dowiedzieć się więcej, zapoznaj się z artykułem Uwierzytelnianie w usługach platformy Azure podczas lokalnego programowania. - aplikacje hostowane na platformie Azure: gdy aplikacja jest uruchomiona na platformie Azure, użyj ManagedIdentityCredential, aby bezpiecznie odnaleźć tożsamość zarządzaną skonfigurowaną dla aplikacji. Określenie tego dokładnego typu poświadczeń uniemożliwia nieoczekiwane pobieranie innych dostępnych poświadczeń.

Implementowanie kodu

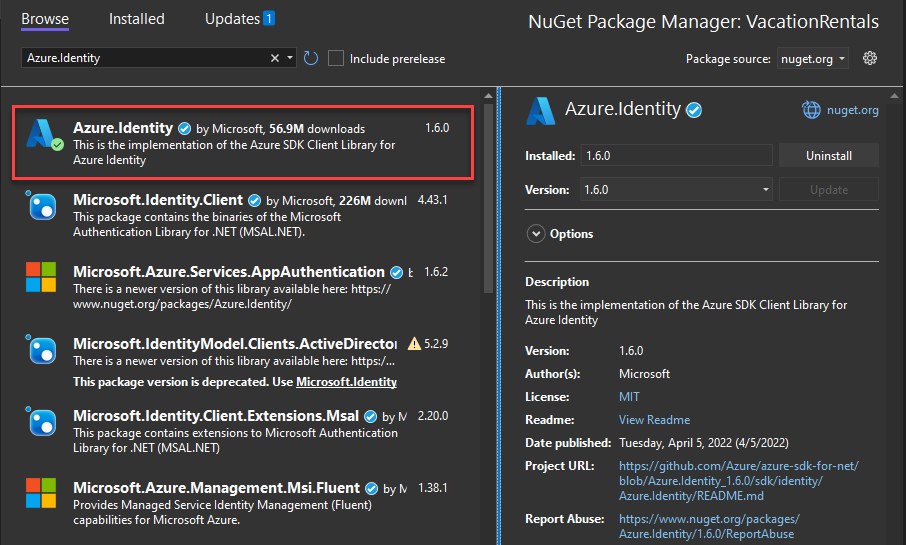

Dodaj pakiet Azure.Identity. W projekcie ASP.NET Core zainstaluj również pakiet Microsoft.Extensions.Azure:

W wybranym terminalu przejdź do katalogu projektu aplikacji i uruchom następujące polecenia:

dotnet add package Azure.Identity

dotnet add package Microsoft.Extensions.Azure

Dostęp do usług platformy Azure jest uzyskiwany przy użyciu wyspecjalizowanych klas klientów z różnych bibliotek klienckich zestawu Azure SDK. Te klasy i własne usługi niestandardowe powinny być zarejestrowane do wstrzykiwania zależności, aby mogły być używane w całej aplikacji. W Program.cswykonaj następujące kroki, aby skonfigurować klasę klienta na potrzeby wstrzykiwania zależności i uwierzytelniania opartego na tokenach:

- Uwzględnij przestrzenie nazw

Azure.IdentityiMicrosoft.Extensions.Azureza pomocą dyrektywusing. - Zarejestruj klienta usługi platformy Azure, używając odpowiedniej metody rozszerzenia z prefiksem

Add. - Użyj odpowiedniego

TokenCredentialwystąpienia dla środowiska, w którym działa aplikacja. Gdy aplikacja jest uruchomiona:- Na platformie Azure przekaż wystąpienie

ManagedIdentityCredentialdo metodyUseCredential.ManagedIdentityCredentialodnajduje konfiguracje tożsamości zarządzanej w celu automatycznego uwierzytelniania w innych usługach. - Na Twojej lokalnej maszynie deweloperskiej zostanie utworzone wystąpienie

DefaultAzureCredentialw Twoim imieniu. WywołajUseCredentialtylko wtedy, gdy chcesz dostosowaćDefaultAzureCredentiallub użyć innego poświadczenia.DefaultAzureCredentialprzeszukuje zmienne środowiskowe w poszukiwaniu jednostki usługi aplikacji lub korzysta z lokalnie zainstalowanych narzędzi deweloperskich, takich jak Visual Studio, aby znaleźć zestaw poświadczeń dewelopera.

- Na platformie Azure przekaż wystąpienie

builder.Services.AddAzureClients(clientBuilder =>

{

clientBuilder.AddBlobServiceClient(

new Uri("https://<account-name>.blob.core.windows.net"));

if (builder.Environment.IsProduction() || builder.Environment.IsStaging())

{

// Managed identity token credential discovered when running in Azure environments

ManagedIdentityCredential credential = new(ManagedIdentityId.SystemAssigned);

clientBuilder.UseCredential(credential);

}

});