Ograniczenia dzierżawy uniwersalnej

Ograniczenia dzierżawy uniwersalnej zwiększają funkcjonalność ograniczeń dzierżawy w wersji 2 przy użyciu globalnego bezpiecznego dostępu (wersja zapoznawcza) do tagowania całego ruchu niezależnie od systemu operacyjnego, przeglądarki lub składnika formularza urządzenia. Umożliwia obsługę zarówno łączności klienta, jak i zdalnej sieci. Administracja istratory nie muszą już zarządzać konfiguracjami serwera proxy ani złożonymi konfiguracjami sieci.

Ograniczenia dzierżawy uniwersalnej wymuszają korzystanie z globalnego sygnalizowania zasad opartych na bezpiecznym dostępie zarówno dla uwierzytelniania, jak i płaszczyzny danych. Ograniczenia dzierżawy w wersji 2 umożliwiają przedsiębiorstwom zapobieganie eksfiltracji danych przez użytkowników korzystających z zewnętrznych tożsamości dzierżaw dla zintegrowanych aplikacji firmy Microsoft, takich jak Microsoft Graph, SharePoint Online i Exchange Online. Te technologie współpracują ze sobą, aby zapobiec eksfiltracji danych powszechnie we wszystkich urządzeniach i sieciach.

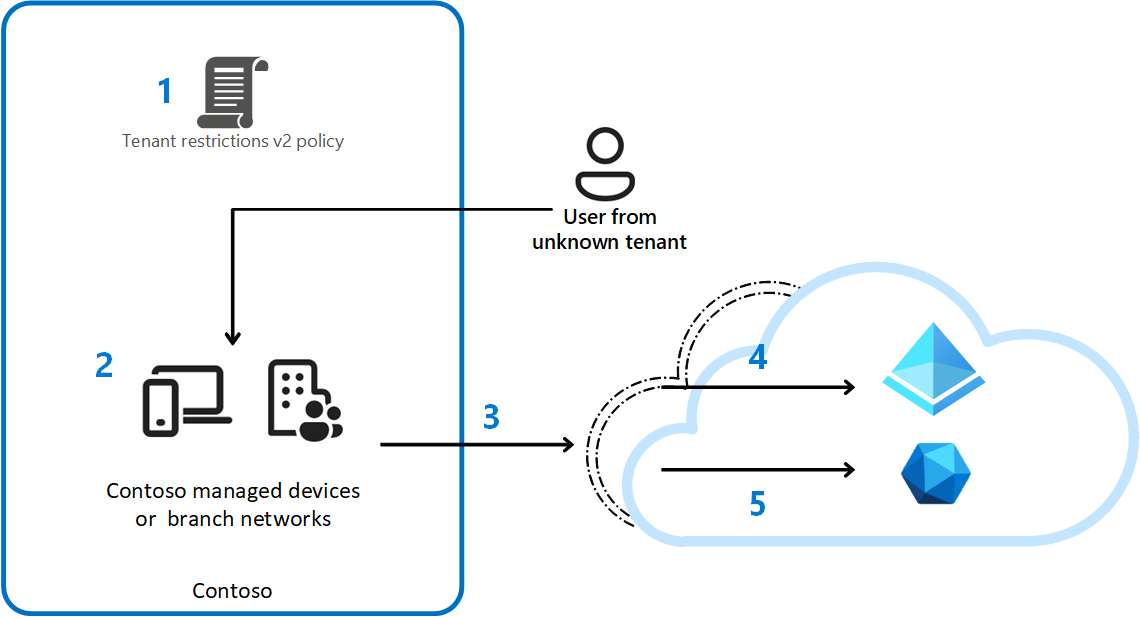

W poniższej tabeli opisano kroki wykonywane w każdym momencie na poprzednim diagramie.

| Krok | opis |

|---|---|

| 1 | Firma Contoso konfiguruje zasady ograniczeń dzierżawy w wersji 2 w ustawieniach dostępu między dzierżawami w celu blokowania wszystkich kont zewnętrznych i aplikacji zewnętrznych. Firma Contoso wymusza zasady przy użyciu globalnych ograniczeń dzierżawy uniwersalnej bezpiecznego dostępu. |

| 2 | Użytkownik z urządzeniem zarządzanym przez firmę Contoso próbuje uzyskać dostęp do zintegrowanej aplikacji firmy Microsoft Entra z niezaakceptowaną tożsamością zewnętrzną. |

| 3 | Ochrona płaszczyzny uwierzytelniania: przy użyciu identyfikatora Entra firmy Microsoft zasady firmy Contoso blokują niezaakceptowane konta zewnętrzne z uzyskiwania dostępu do dzierżaw zewnętrznych. |

| 4 | Ochrona płaszczyzny danych: jeśli użytkownik ponownie spróbuje uzyskać dostęp do zewnętrznej niezaakceptowanej aplikacji, kopiując token odpowiedzi uwierzytelniania uzyskany poza siecią firmy Contoso i wklejając go do urządzenia, zostaną one zablokowane. Niezgodność tokenu wyzwala ponowne uwierzytelnianie i blokuje dostęp. W przypadku usługi SharePoint Online wszelkie próby anonimowego uzyskiwania dostępu do zasobów oraz w przypadku usługi Microsoft Teams wszelkie próby anonimowego dołączania wywołań zostaną zablokowane. |

Ograniczenia dzierżawy uniwersalnej pomagają zapobiegać eksfiltracji danych w przeglądarkach, urządzeniach i sieciach w następujący sposób:

- Umożliwia ona aplikacjom Microsoft Entra ID, Microsoft Accounts i Microsoft 365 wyszukiwanie i wymuszanie skojarzonych ograniczeń dzierżawy w wersji 2. To wyszukiwanie umożliwia spójną aplikację zasad.

- Współpracuje ze wszystkimi zintegrowanymi aplikacjami innych firm firmy Microsoft na płaszczyźnie uwierzytelniania podczas logowania.

- Współpracuje z programem Exchange, Programem SharePoint i programem Microsoft Graph w celu ochrony płaszczyzny danych.

Wymagania wstępne

- Administracja istratorzy, którzy wchodzą w interakcję z Funkcje globalnego bezpiecznego dostępu w wersji zapoznawczej muszą mieć co najmniej jedno z następujących przypisań ról w zależności od wykonywanych zadań.

- Rola globalnego bezpiecznego dostępu Administracja istrator do zarządzania funkcjami globalnego bezpiecznego dostępu w wersji zapoznawczej

- Dostęp warunkowy Administracja istrator lub Administracja istrator zabezpieczeń w celu tworzenia zasad dostępu warunkowego i nazwanych lokalizacji oraz interakcji z nimi.

- Wersja zapoznawcza wymaga licencji Microsoft Entra ID P1. W razie potrzeby możesz kupić licencje lub uzyskać licencje próbne.

Znane ograniczenia

- Jeśli włączono ograniczenia dzierżawy uniwersalnej i uzyskujesz dostęp do centrum administracyjnego firmy Microsoft Entra dla jednej z dozwolonych dzierżaw, może zostać wyświetlony błąd "Odmowa dostępu". Dodaj następującą flagę funkcji do centrum administracyjnego firmy Microsoft Entra:

?feature.msaljs=true&exp.msaljsexp=true- Na przykład pracujesz dla firmy Contoso i masz dozwoloną nazwę Fabrikam jako dzierżawę partnera. Może zostać wyświetlony komunikat o błędzie centrum administracyjnego firmy Microsoft Entra dzierżawy firmy Fabrikam.

- Jeśli został wyświetlony komunikat o błędzie "Odmowa dostępu" dla tego adresu URL:

https://entra.microsoft.com/dodaj flagę funkcji w następujący sposób:https://entra.microsoft.com/?feature.msaljs%253Dtrue%2526exp.msaljsexp%253Dtrue#home

- Jeśli został wyświetlony komunikat o błędzie "Odmowa dostępu" dla tego adresu URL:

Program Outlook używa protokołu QUIC do komunikacji. Obecnie nie obsługujemy protokołu QUIC. Organizacje mogą używać zasad zapory do blokowania quiC i powrotu do protokołu innego niż QUIC. Następujące polecenie programu PowerShell tworzy regułę zapory w celu zablokowania tego protokołu.

@New-NetFirewallRule -DisplayName "Block QUIC for Exchange Online" -Direction Outbound -Action Block -Protocol UDP -RemoteAddress 13.107.6.152/31,13.107.18.10/31,13.107.128.0/22,23.103.160.0/20,40.96.0.0/13,40.104.0.0/15,52.96.0.0/14,131.253.33.215/32,132.245.0.0/16,150.171.32.0/22,204.79.197.215/32,6.6.0.0/16 -RemotePort 443

Konfigurowanie ograniczeń dzierżawy w wersji 2

Aby organizacja mogła korzystać z ograniczeń dzierżawy uniwersalnej, musi skonfigurować zarówno domyślne ograniczenia dzierżawy, jak i ograniczenia dzierżawy dla określonych partnerów.

Aby uzyskać więcej informacji na temat konfigurowania tych zasad, zobacz artykuł Konfigurowanie ograniczeń dzierżawy w wersji 2 (wersja zapoznawcza).

Włączanie tagowania dla ograniczeń dzierżawy w wersji 2

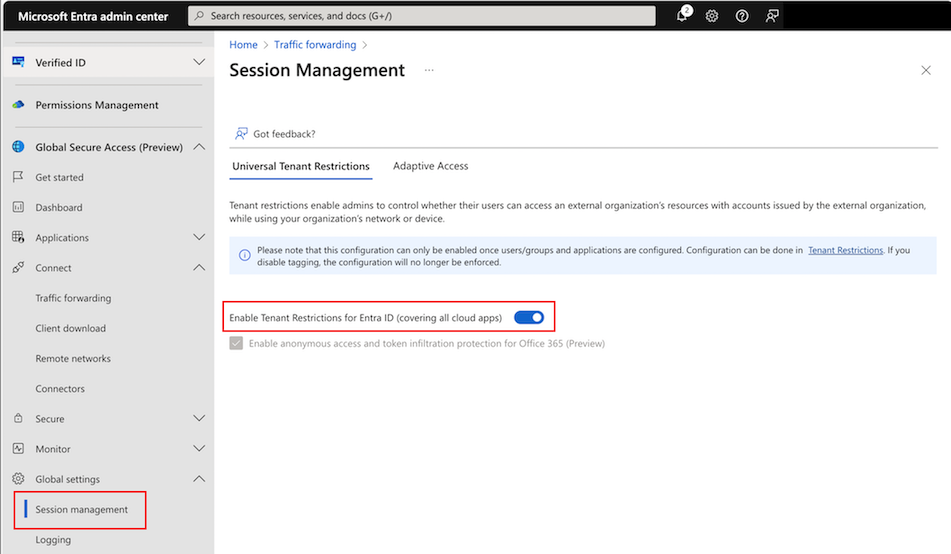

Po utworzeniu zasad ograniczeń dzierżawy w wersji 2 można użyć globalnego bezpiecznego dostępu do stosowania tagowania dla ograniczeń dzierżawy w wersji 2. Administrator z rolami globalnego Administracja istratora bezpiecznego dostępu i Administracja istrator zabezpieczeń musi wykonać następujące czynności, aby umożliwić wymuszanie za pomocą globalnego bezpiecznego dostępu.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako globalnego Administracja istratora bezpiecznego dostępu.

- Przejdź do obszaru Global secure access>Global Ustawienia> Ograniczenia dzierżawy zarządzania zabezpieczeniami.>

- Wybierz przełącznik Włącz tagowanie, aby wymusić ograniczenia dzierżawy w sieci.

- Wybierz pozycję Zapisz.

Wypróbuj ograniczenia dzierżawy uniwersalnej w usłudze SharePoint Online.

Ta funkcja działa tak samo w przypadku usług Exchange Online i Microsoft Graph w poniższych przykładach wyjaśniamy, jak zobaczyć ją w działaniu we własnym środowisku.

Spróbuj użyć ścieżki uwierzytelniania:

- Dzięki wyłączeniu ograniczeń dzierżawy uniwersalnej w ustawieniach globalnych bezpiecznego dostępu globalnego.

- Przejdź do usługi SharePoint Online z

https://yourcompanyname.sharepoint.com/tożsamością zewnętrzną, która nie jest wymieniona na liście dozwolonych w zasadach ograniczeń dzierżawy w wersji 2.- Na przykład użytkownik firmy Fabrikam w dzierżawie firmy Fabrikam.

- Użytkownik firmy Fabrikam powinien mieć dostęp do usługi SharePoint Online.

- Włącz ograniczenia dzierżawy uniwersalnej.

- Jako użytkownik końcowy z uruchomionym klientem globalnego bezpiecznego dostępu przejdź do usługi SharePoint Online z tożsamością zewnętrzną, która nie została jawnie wyświetlona.

- Na przykład użytkownik firmy Fabrikam w dzierżawie firmy Fabrikam.

- Użytkownik firmy Fabrikam powinien mieć zablokowany dostęp do usługi SharePoint Online z komunikatem o błędzie z informacją:

- Dostęp jest blokowany. Dział IT firmy Contoso ograniczył dostęp do organizacji. Skontaktuj się z działem IT firmy Contoso, aby uzyskać dostęp.

Wypróbuj ścieżkę danych

- Dzięki wyłączeniu ograniczeń dzierżawy uniwersalnej w ustawieniach globalnych bezpiecznego dostępu globalnego.

- Przejdź do usługi SharePoint Online z

https://yourcompanyname.sharepoint.com/tożsamością zewnętrzną, która nie jest wymieniona na liście dozwolonych w zasadach ograniczeń dzierżawy w wersji 2.- Na przykład użytkownik firmy Fabrikam w dzierżawie firmy Fabrikam.

- Użytkownik firmy Fabrikam powinien mieć dostęp do usługi SharePoint Online.

- W tej samej przeglądarce z otwartą usługą SharePoint Online przejdź do pozycji Narzędzia deweloperskie lub naciśnij klawisz F12 na klawiaturze. Rozpocznij przechwytywanie dzienników sieciowych. Powinien zostać wyświetlony stan 200, gdy wszystko działa zgodnie z oczekiwaniami.

- Przed kontynuowaniem upewnij się, że opcja Zachowaj dziennik jest zaznaczona.

- Pozostaw otwarte okno przeglądarki za pomocą dzienników.

- Włącz ograniczenia dzierżawy uniwersalnej.

- Jako użytkownik firmy Fabrikam w przeglądarce z otwartą usługą SharePoint Online w ciągu kilku minut pojawiają się nowe dzienniki. Ponadto przeglądarka może odświeżać się na podstawie żądania i odpowiedzi w zapleczu. Jeśli przeglądarka nie zostanie automatycznie odświeżona po kilku minutach, naciśnij pozycję Odśwież w przeglądarce z otwartym programem SharePoint Online.

- Użytkownik firmy Fabrikam widzi, że jego dostęp jest teraz zablokowany, mówiąc:

- Dostęp jest blokowany. Dział IT firmy Contoso ograniczył dostęp do organizacji. Skontaktuj się z działem IT firmy Contoso, aby uzyskać dostęp.

- Użytkownik firmy Fabrikam widzi, że jego dostęp jest teraz zablokowany, mówiąc:

- W dziennikach wyszukaj stan 302. W tym wierszu są wyświetlane ograniczenia dzierżawy uniwersalnej stosowane do ruchu.

- W tej samej odpowiedzi sprawdź nagłówki pod kątem następujących informacji identyfikujących, że zastosowano ograniczenia dzierżawy uniwersalnej:

Restrict-Access-Confirm: 1x-ms-diagnostics: 2000020;reason="xms_trpid claim was not present but sec-tenant-restriction-access-policy header was in requres";error_category="insufficiant_claims"

- W tej samej odpowiedzi sprawdź nagłówki pod kątem następujących informacji identyfikujących, że zastosowano ograniczenia dzierżawy uniwersalnej:

Warunki użytkowania

Korzystanie z Dostęp Prywatny Microsoft Entra i Dostęp do Internetu Microsoft Entra wersji zapoznawczej oraz funkcji podlega warunkom i warunkom korzystania z usług online w wersji zapoznawczej umów, na podstawie których zostały uzyskane usługi. Wersje zapoznawcze mogą podlegać ograniczeniom lub różnym zobowiązaniom w zakresie zabezpieczeń, zgodności i prywatności, jak wyjaśniono w postanowieniach dotyczących uniwersalnych postanowień licencyjnych dotyczących usług online oraz dodatku ochrony danych produktów i usług firmy Microsoft ("DPA") oraz wszelkich innych powiadomień udostępnianych w wersji zapoznawczej.

Następne kroki

Następnym krokiem do rozpoczęcia pracy z Dostęp do Internetu Microsoft Entra jest włączenie rozszerzonego globalnego sygnalizowania bezpiecznego dostępu.

Aby uzyskać więcej informacji na temat zasad dostępu warunkowego dla globalnego bezpiecznego dostępu (wersja zapoznawcza), zobacz następujące artykuły: