Odnajdywanie i Szczegółowe informacje (wersja zapoznawcza) dla ról firmy Microsoft Entra (dawniej Kreator zabezpieczeń)

Jeśli zaczynasz używać usługi Privileged Identity Management (PIM) w usłudze Microsoft Entra ID do zarządzania przypisaniami ról w organizacji, możesz rozpocząć pracę przy użyciu strony Odnajdywanie i szczegółowe informacje (wersja zapoznawcza). Ta funkcja pokazuje, kto jest przypisany do ról uprzywilejowanych w organizacji i jak używać usługi PIM do szybkiego zmieniania trwałych przypisań ról do przypisań just in time. Możesz wyświetlać lub wprowadzać zmiany w trwałych przypisaniach ról uprzywilejowanych w odnajdywanie i Szczegółowe informacje (wersja zapoznawcza). Jest to narzędzie do analizy i narzędzie akcji.

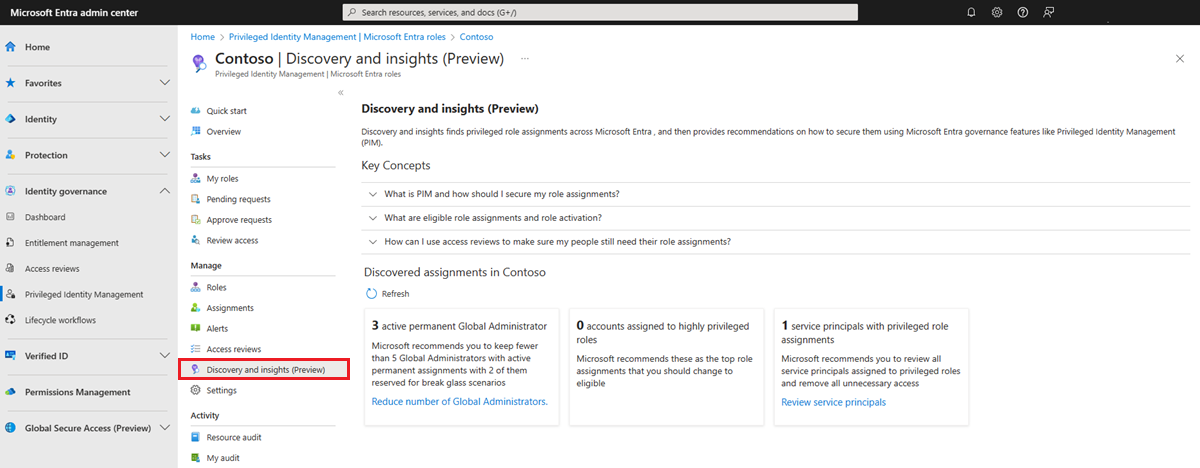

Odnajdywanie i szczegółowe informacje (wersja zapoznawcza)

Przed rozpoczęciem korzystania z usługi Privileged Identity Management wszystkie przypisania ról są trwałe. Użytkownicy są zawsze w przypisanych rolach, nawet jeśli nie potrzebują swoich uprawnień. Odnajdywanie i szczegółowe informacje (wersja zapoznawcza), która zastępuje byłego Kreatora zabezpieczeń, przedstawia listę ról uprzywilejowanych i liczbę użytkowników, którzy są obecnie w tych rolach. Możesz wyświetlić listę przypisań dla roli, aby dowiedzieć się więcej o przypisanych użytkownikach, jeśli co najmniej jeden z nich jest nieznany.

✔️ Firma Microsoft zaleca, aby organizacje miały dwa konta dostępu awaryjnego tylko w chmurze, które zostały trwale przypisane do roli globalnego Administracja istratora. Te konta są wysoce uprzywilejowane i nie są przypisane do określonych osób. Konta są ograniczone do scenariuszy awaryjnych lub "break glass", w których nie można używać zwykłych kont lub wszyscy inni administratorzy są przypadkowo zablokowani. Te konta należy utworzyć zgodnie z zaleceniami dotyczącymi konta dostępu awaryjnego.

Ponadto należy zachować stałe przypisania ról, jeśli użytkownik ma konto Microsoft (innymi słowy, konto używane do logowania się do usługi firmy Microsoft, takich jak Skype lub Outlook.com). Jeśli wymagane jest uwierzytelnianie wieloskładnikowe dla użytkownika z kontem Microsoft w celu aktywowania przypisania roli, użytkownik zostanie zablokowany.

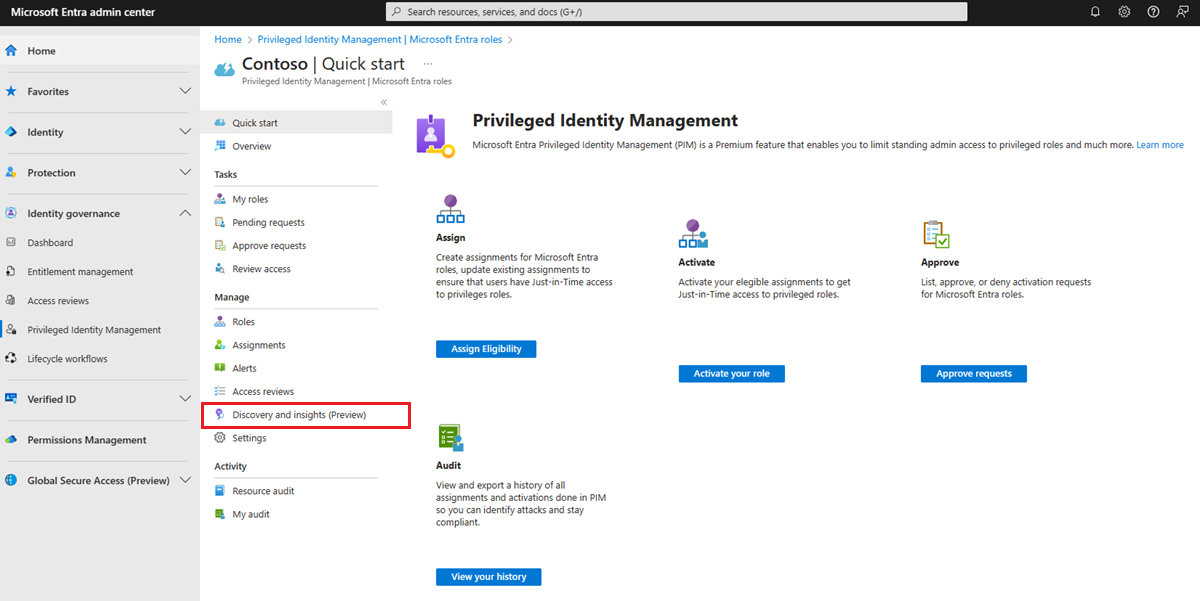

Otwieranie odnajdywania i szczegółowych informacji (wersja zapoznawcza)

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej administrator roli uprzywilejowanej.

Przejdź do obszaru Zarządzanie tożsamościami>Privileged Identity Management>Microsoft Entra role>Odnajdywanie i szczegółowe informacje (wersja zapoznawcza).

Otwarcie strony rozpoczyna proces odnajdywania w celu znalezienia odpowiednich przypisań ról.

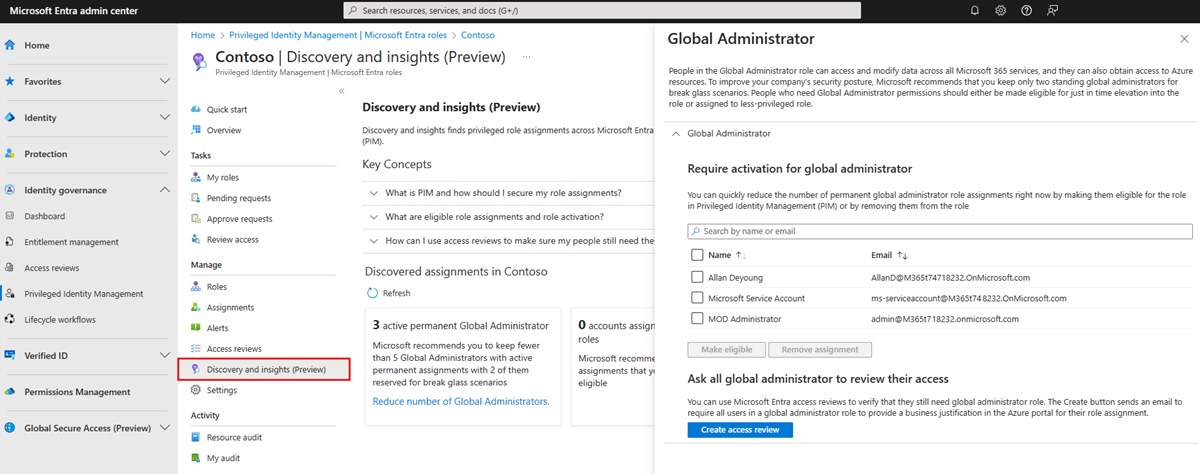

Wybierz pozycję Zmniejsz administratorów globalnych.

Przejrzyj listę przypisań ról globalnego Administracja istratora.

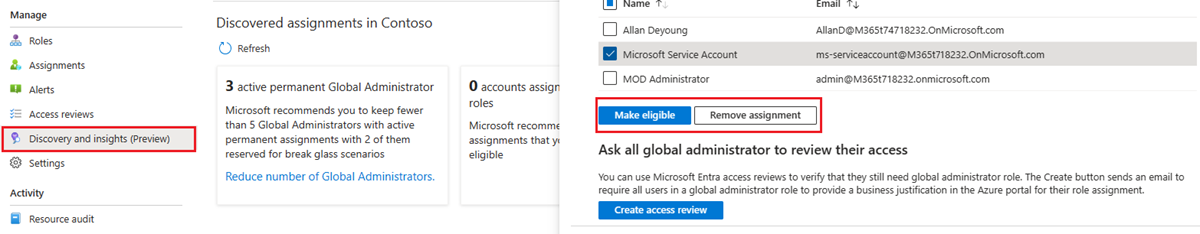

Wybierz przycisk Dalej , aby wybrać użytkowników lub grupy, które chcesz kwalifikować, a następnie wybierz pozycję Ustaw kwalifikujące się lub Usuń przypisanie.

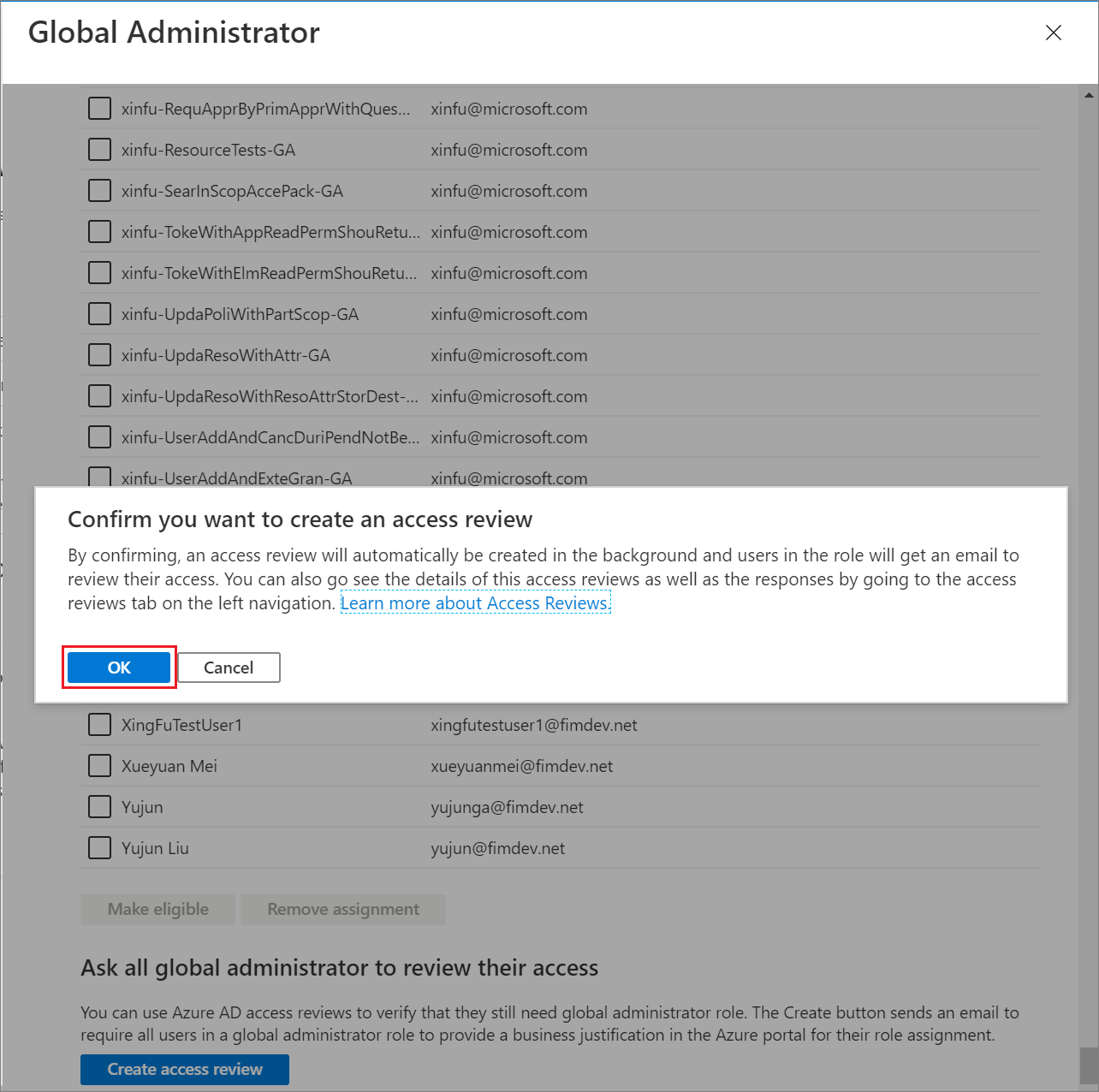

Możesz również wymagać od wszystkich administratorów globalnych przejrzenia własnego dostępu.

Po wybraniu dowolnego z tych zmian zobaczysz powiadomienie platformy Azure.

Następnie możesz wybrać pozycję Eliminuj stały dostęp lub Przejrzyj jednostki usługi, aby powtórzyć powyższe kroki dla innych ról uprzywilejowanych i przypisań ról jednostki usługi. W przypadku przypisań ról jednostki usługi można usuwać tylko przypisania ról.