Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Logowanie jednokrotne (SSO) umożliwia użytkownikom dostęp do aplikacji bez uwierzytelniania wiele razy. Umożliwia przeprowadzenie pojedynczego uwierzytelnienia w chmurze przeciwko Microsoft Entra ID oraz pozwala usłudze lub łącznikowi na imitowanie użytkownika w celu rozwiązania kolejnych wyzwań uwierzytelniających z aplikacji.

Jak skonfigurować logowanie jednokrotne

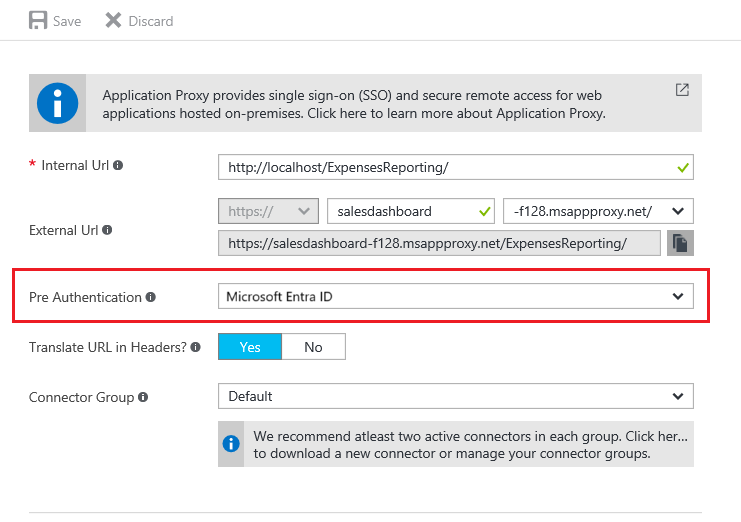

Aby skonfigurować logowanie jednokrotne, najpierw upewnij się, że aplikacja została skonfigurowana do uwierzytelniania wstępnego za pomocą identyfikatora Entra firmy Microsoft.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator aplikacji.

- Wybierz swoją nazwę użytkownika w prawym górnym rogu. Sprawdź, czy jesteś zalogowany/a do katalogu korzystającego z serwera proxy aplikacji. Jeśli chcesz zmienić katalogi, wybierz pozycję Przełącz katalog i wybierz katalog korzystający z serwera proxy aplikacji.

- Przejdź do Entra ID>Aplikacje dla przedsiębiorstw>Serwer proxy aplikacji.

Wyszukaj pole Pre Authentication i upewnij się, że jest ustawione.

Aby uzyskać więcej informacji na temat metod uwierzytelniania wstępnego, zobacz krok 4 dokumentu publikowania aplikacji.

Konfigurowanie trybów logowania jednokrotnego dla aplikacji proxy

Skonfiguruj określony typ logowania jednokrotnego. Metody logowania są klasyfikowane na podstawie typu uwierzytelniania używanego przez aplikację zaplecza. Aplikacje proxy obsługują trzy typy uwierzytelniania:

Logowanie oparte na hasłach: Logowanie oparte na hasłach może być używane dla dowolnej aplikacji, która używa pól nazwy użytkownika i hasła do logowania. Kroki konfiguracji znajdują się w Konfigurowanie jednokrotnego logowania za pomocą hasła dla aplikacji z galerii Microsoft Entra.

Zintegrowane uwierzytelnianie systemu Windows: W przypadku aplikacji korzystających ze zintegrowanego uwierzytelniania systemu Windows (IWA) logowanie jednokrotne jest włączone za pośrednictwem ograniczonego delegowania protokołu Kerberos (KCD). Ta metoda umożliwia prywatnym łącznikom sieciowym uprawnienie w usłudze Active Directory do personifikacji użytkowników oraz wysyłanie i odbieranie tokenów w ich imieniu. Szczegółowe informacje na temat konfigurowania usługi KCD można znaleźć w dokumentacji logowania jednokrotnego w usłudze KCD.

Logowanie oparte na nagłówku: Logowanie oparte na nagłówkach służy do zapewniania możliwości logowania jednokrotnego przy użyciu nagłówków HTTP. Aby dowiedzieć się więcej, zobacz Jednokrotne logowanie oparte na nagłówkach.

Logowanie jednokrotne SAML: Dzięki funkcji logowania jednokrotnego SAML (Security Assertion Markup Language), Microsoft Entra uwierzytelnia się w aplikacji przy użyciu konta użytkownika Microsoft Entra. Usługa Microsoft Entra ID przekazuje informacje dotyczące logowania do aplikacji za pośrednictwem protokołu połączenia. Za pomocą logowania jednokrotnego opartego na protokole SAML można mapować użytkowników na określone role aplikacji na podstawie reguł zdefiniowanych w oświadczeniach SAML. pl-PL: Aby uzyskać informacje na temat konfigurowania SAML jednokrotnego logowania, zobacz SAML for single sign-on with application proxy.

Każdą z tych opcji można znaleźć, przechodząc do aplikacji w obszarze Aplikacje dla przedsiębiorstw i otwierając stronę logowania jednokrotnego w menu po lewej stronie. Jeśli aplikacja została utworzona w starym portalu, wszystkie te opcje mogą nie być widoczne.

Na tej stronie zostanie również wyświetlona jeszcze jedna opcja Logowania: Połączone logowanie. Serwer proxy aplikacji obsługuje tę opcję. Jednak ta opcja nie dodaje logowania jednokrotnego do aplikacji. Oznacza to, że aplikacja może już mieć zaimplementowane logowanie jednokrotne przy użyciu innej usługi, takiej jak Active Directory Federation Services.

Ta opcja umożliwia administratorowi utworzenie linku do aplikacji, do której użytkownicy najpierw uzyskują dostęp podczas uzyskiwania dostępu do aplikacji. Na przykład aplikacja skonfigurowana do uwierzytelniania użytkowników przy użyciu usług Active Directory Federation Services 2.0 może użyć opcji Połączone logowanie , aby utworzyć link do niej na stronie Moje aplikacje.

Następne kroki

- Przechowywanie haseł na potrzeby logowania jednokrotnego (SSO) przy użyciu serwera proxy aplikacji

- Ograniczone delegowanie protokołu Kerberos na potrzeby logowania jednokrotnego z serwerem proxy aplikacji

- Uwierzytelnianie bazujące na nagłówkach do jednokrotnego logowania poprzez proxy aplikacji

- SAML na potrzeby logowania jednokrotnego z serwerem proxy aplikacji.