Jak przeprowadzić migrację ustawień zasad uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła do zasad Metod uwierzytelniania dla identyfikatora Entra firmy Microsoft

Możesz przeprowadzić migrację starszych ustawień zasad microsoft Entra ID, które oddzielnie kontrolują uwierzytelnianie wieloskładnikowe (MFA) i samoobsługowe resetowanie haseł (SSPR) w celu ujednoliconego zarządzania przy użyciu zasad metod uwierzytelniania.

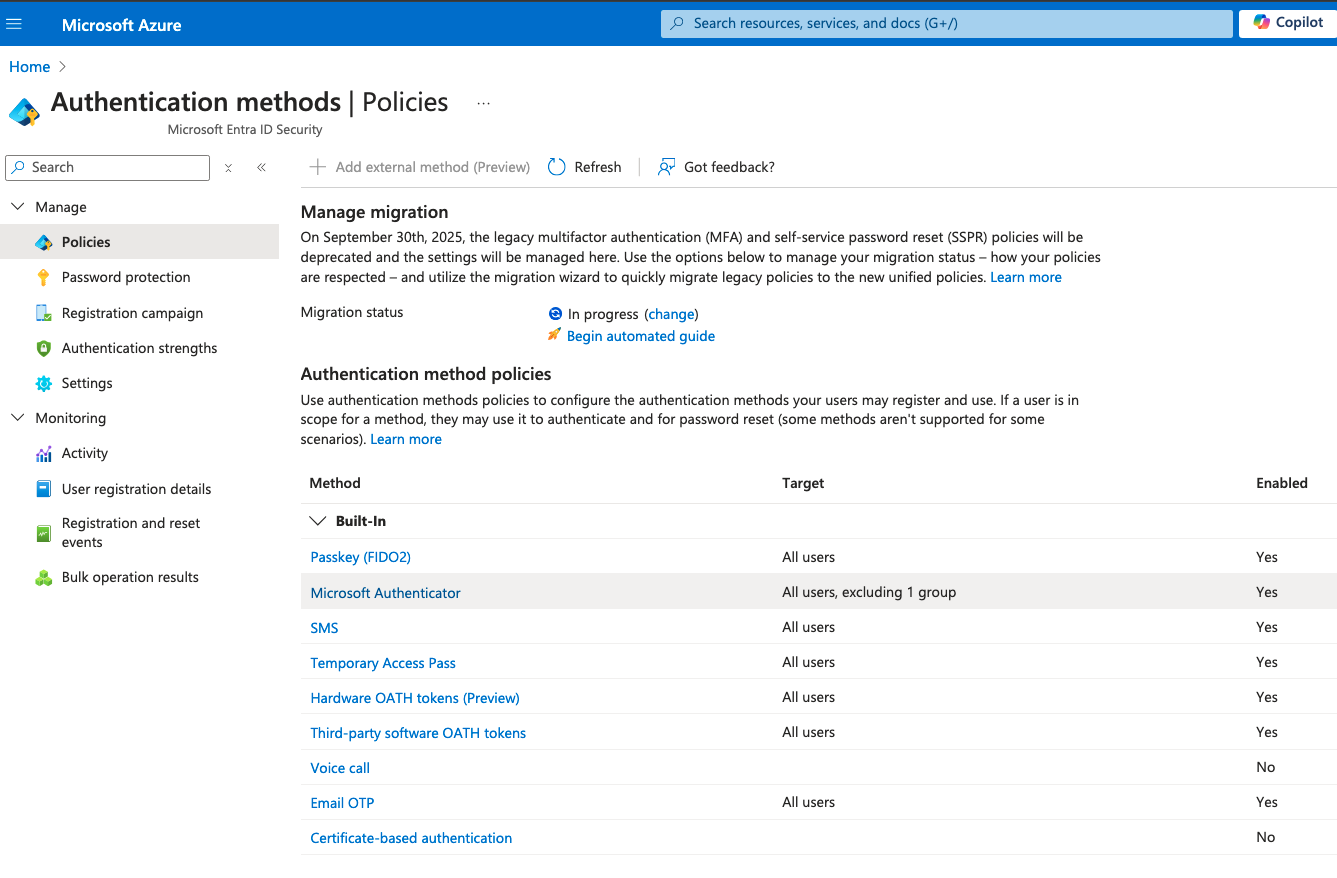

Aby zautomatyzować migrację, możesz użyć przewodnika po migracji metod uwierzytelniania (wersja zapoznawcza) w centrum administracyjnym firmy Microsoft Entra. Ten przewodnik zawiera kreatora ułatwiającego inspekcję bieżących ustawień zasad dla uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła. Następnie konsoliduje te ustawienia w zasadach metod uwierzytelniania, gdzie można je łatwiej zarządzać.

Możesz również ręcznie migrować ustawienia zasad zgodnie z własnym harmonogramem. Proces migracji jest w pełni odwracalny. Można nadal używać zasad uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła dla całej dzierżawy, podczas gdy bardziej precyzyjnie konfigurujesz metody uwierzytelniania dla użytkowników i grup w zasadach metod uwierzytelniania.

Aby uzyskać więcej informacji na temat sposobu współdziałania tych zasad podczas migracji, zobacz Zarządzanie metodami uwierzytelniania dla identyfikatora Entra firmy Microsoft.

Przewodnik po migracji automatycznej

Przewodnik po automatycznej migracji umożliwia migrowanie metod uwierzytelniania za pomocą zaledwie kilku kliknięć. Dostęp do niego można uzyskać z centrum administracyjnego firmy Microsoft Entra, przechodząc do obszaru Zasady metod>uwierzytelniania ochrony>.

Pierwsza strona kreatora wyjaśnia, czym jest i jak działa. Zawiera również linki do każdej ze starszych zasad dotyczących Twoich odwołań.

Następnie kreator konfiguruje zasady metody uwierzytelniania na podstawie tego, co organizacja aktualnie włączyła w starszych zasadach uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła. Jeśli metoda jest włączona w obu starszych zasadach, zaleceniem jest również włączenie jej w zasadach metody uwierzytelniania. Dzięki tej konfiguracji użytkownicy mogą nadal logować się i resetować swoje hasło przy użyciu tej samej metody, której wcześniej używali.

Ponadto zalecamy włączenie najnowszych nowoczesnych, bezpiecznych metod, takich jak passkeys, temporary access pass i Microsoft Authenticator, aby pomóc w poprawie stanu zabezpieczeń organizacji. Aby edytować zalecaną konfigurację, wybierz ikonę ołówka obok każdej metody.

Po zakończeniu konfiguracji wybierz pozycję Migruj, a następnie potwierdź migrację. Zasady metod uwierzytelniania są aktualizowane tak, aby były zgodne z konfiguracją określoną w kreatorze. Metody uwierzytelniania w starszych zasadach uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła stają się wyszarzane i nie są już stosowane.

Stan migracji zostanie zaktualizowany do pozycji Migracja ukończona. Ten stan można zmienić z powrotem na W toku w dowolnym momencie, aby ponownie włączyć metody w starszych zasadach w razie potrzeby.

Migracja ręczna

Zacznij od przeprowadzenia inspekcji istniejących ustawień zasad dla każdej metody uwierzytelniania dostępnej dla użytkowników. Jeśli wycofasz się podczas migracji, możesz chcieć zarejestrować ustawienia metody uwierzytelniania z każdej z tych zasad:

- Zasady uwierzytelniania wieloskładnikowego

- Zasady samoobsługowego resetowania hasła (jeśli są używane)

- Zasady metod uwierzytelniania (jeśli są używane)

Jeśli nie używasz samoobsługowego resetowania hasła i nie korzystasz jeszcze z zasad metod uwierzytelniania, musisz pobrać tylko ustawienia z zasad uwierzytelniania wieloskładnikowego.

Przeglądanie starszych zasad uwierzytelniania wieloskładnikowego

Zacznij od udokumentowania metod dostępnych w starszych zasadach uwierzytelniania wieloskładnikowego.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako administrator globalny.

Przejdź do pozycji Użytkownicy tożsamości>>Wszyscy użytkownicy>ustawienia usługi MFA>dla użytkownika, aby wyświetlić ustawienia. Te ustawienia są dostępne dla całej dzierżawy, więc nie ma potrzeby korzystania z informacji o użytkownikach ani grupach.

Dla każdej metody należy pamiętać, czy jest ona włączona dla dzierżawy. W poniższej tabeli wymieniono metody dostępne w starszych zasadach uwierzytelniania wieloskładnikowego i odpowiednie metody w zasadach metody uwierzytelniania.

| Zasady uwierzytelniania wieloskładnikowego | Zasady metody uwierzytelniania |

|---|---|

| Nawiązywanie połączenia telefonicznego | Połączenia głosowe |

| Wiadomość SMS na telefon | SMS |

| Powiadomienie za pośrednictwem aplikacji mobilnej | Microsoft Authenticator |

| Kod weryfikacyjny z aplikacji mobilnej lub tokenu sprzętowego | Tokeny OATH oprogramowania innych firm Sprzętowe tokeny OATH Microsoft Authenticator |

Przejrzyj starsze zasady samoobsługowego resetowania hasła

Aby uzyskać metody uwierzytelniania dostępne w starszych zasadach samoobsługowego resetowania hasła, przejdź do pozycji Metody uwierzytelniania resetowania>hasła w usłudze Identity>Protection.> W poniższej tabeli wymieniono dostępne metody w starszych zasadach samoobsługowego resetowania hasła i odpowiednie metody w zasadach metody uwierzytelniania.

Rejestruj użytkowników, którzy znajdują się w zakresie samoobsługowego resetowania hasła (wszyscy użytkownicy, jedna grupa lub żadni użytkownicy) oraz metody uwierzytelniania, których mogą używać. Chociaż pytania zabezpieczające nie są jeszcze dostępne do zarządzania w zasadach metod uwierzytelniania, upewnij się, że są one rejestrowane później, gdy są.

| Metody uwierzytelniania samoobsługowego resetowania hasła | Zasady metody uwierzytelniania |

|---|---|

| Powiadomienie aplikacji mobilnej | Microsoft Authenticator |

| Kod aplikacji mobilnej | Microsoft Authenticator Tokeny OATH oprogramowania |

| Adres E-mail OTP | |

| Telefon komórkowy | Połączenia głosowe SMS |

| Telefon biurowy | Połączenia głosowe |

| Pytania zabezpieczające | Jeszcze nie jest dostępny; pytania dotyczące kopiowania do późniejszego użycia |

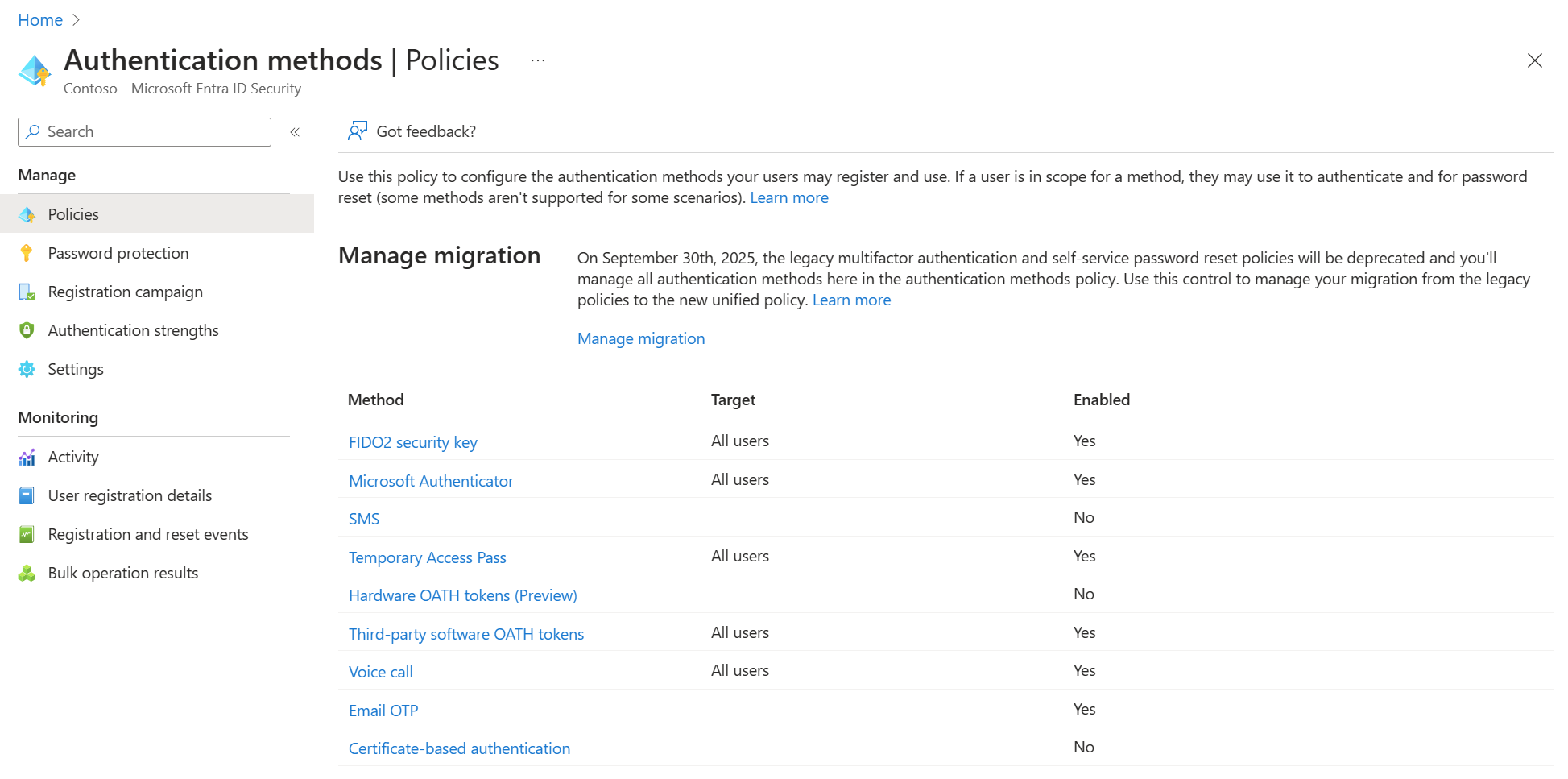

Zasady metod uwierzytelniania

Aby sprawdzić ustawienia w zasadach Metod uwierzytelniania, zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej administrator zasad uwierzytelniania i przejdź do pozycji >Zasady uwierzytelniania ochrony.> Nowa dzierżawa ma domyślnie wszystkie metody Wyłączone , co ułatwia migrację, ponieważ starsze ustawienia zasad nie muszą być scalane z istniejącymi ustawieniami.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator zasad uwierzytelniania.

- Przejdź do sekcji Metody uwierzytelniania ochrony>>

Zasady metod uwierzytelniania mają inne metody, które nie są dostępne w starszych zasadach, takich jak klucz zabezpieczeń FIDO2, tymczasowy dostęp — dostęp próbny i uwierzytelnianie oparte na certyfikatach firmy Microsoft Entra. Te metody nie należą do zakresu migracji i nie trzeba wprowadzać żadnych zmian w nich, jeśli zostały już skonfigurowane.

Jeśli w zasadach metod uwierzytelniania włączono inne metody, zapisz użytkowników i grupy, którzy mogą lub nie mogą używać tych metod. Zanotuj parametry konfiguracji, które określają sposób użycia metody. Można na przykład skonfigurować program Microsoft Authenticator tak, aby udostępniać lokalizację w powiadomieniach wypychanych. Utwórz rekord, dla którego użytkownicy i grupy są włączone dla podobnych parametrów konfiguracji skojarzonych z każdą metodą.

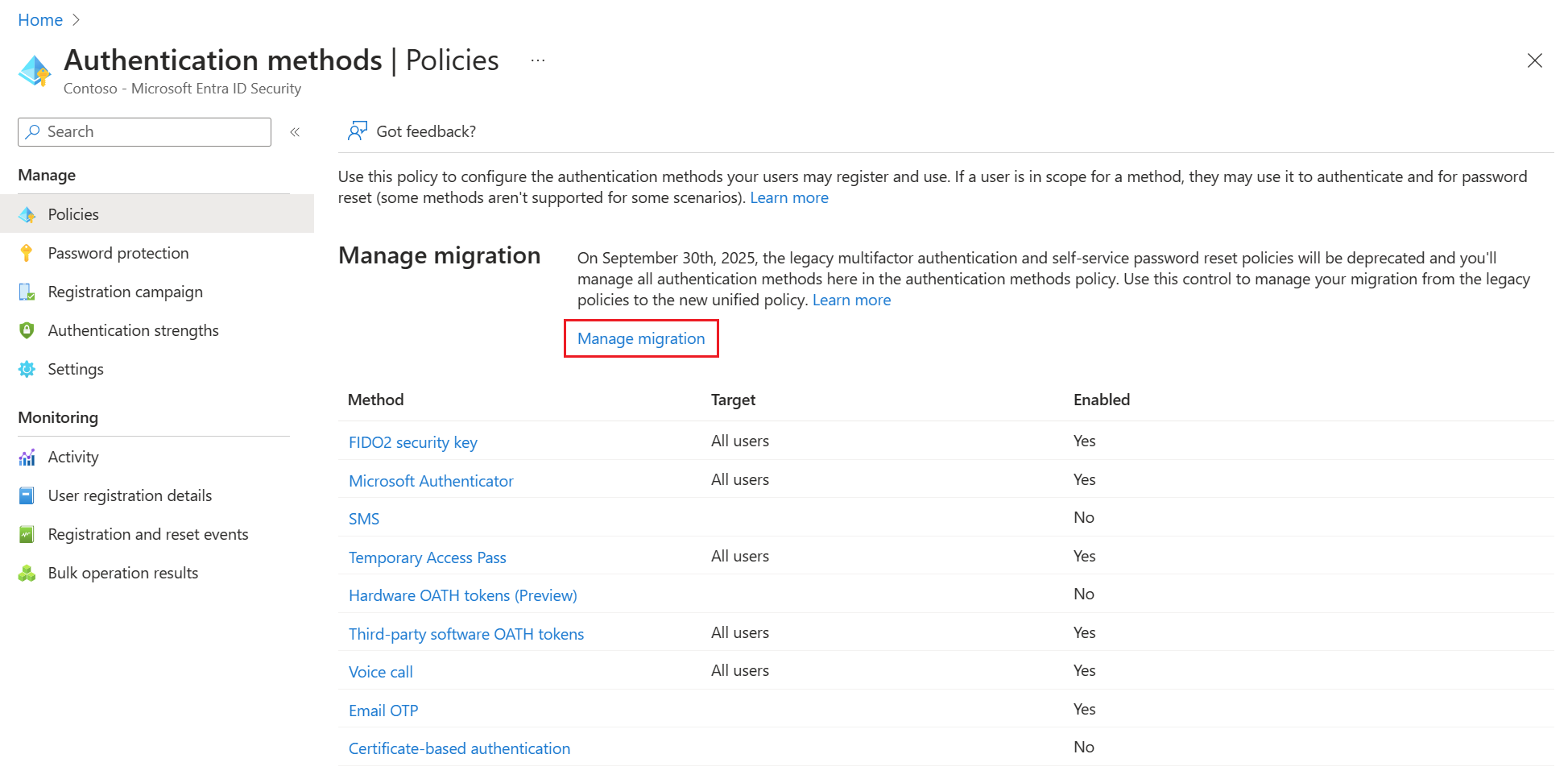

Rozpoczynanie migracji

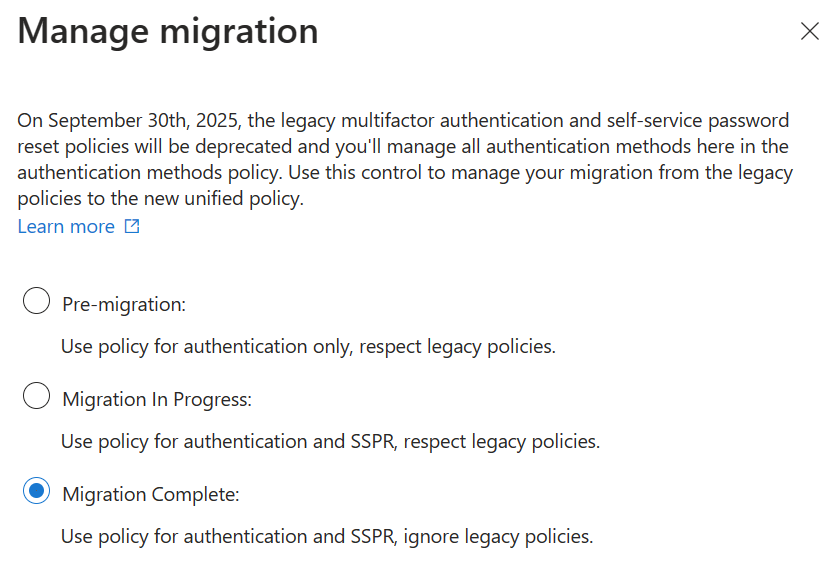

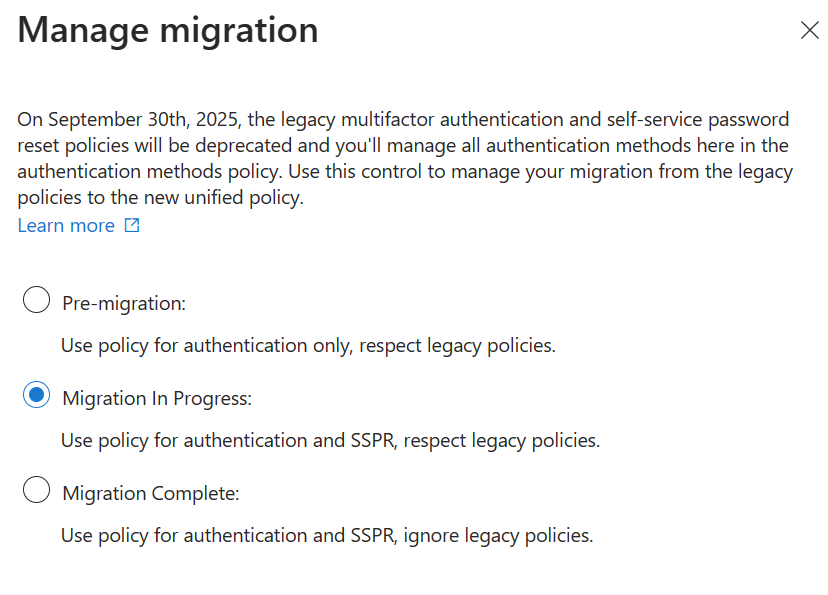

Po przechwyceniu dostępnych metod uwierzytelniania z aktualnie używanych zasad możesz rozpocząć migrację. Otwórz zasady Metody uwierzytelniania, wybierz pozycję Zarządzaj migracją, a następnie wybierz pozycję Migracja w toku.

Należy ustawić tę opcję przed wprowadzeniem zmian, ponieważ będą stosowane nowe zasady zarówno do scenariuszy logowania, jak i resetowania hasła.

Następnym krokiem jest zaktualizowanie zasad metod uwierzytelniania w celu dopasowania ich do inspekcji. Należy przejrzeć każdą metodę jeden po jednym. Jeśli dzierżawa korzysta tylko ze starszych zasad uwierzytelniania wieloskładnikowego i nie korzysta z samoobsługowego resetowania hasła, aktualizacja jest prosta — możesz włączyć każdą metodę dla wszystkich użytkowników i dokładnie dopasować istniejące zasady.

Jeśli dzierżawa korzysta zarówno z uwierzytelniania wieloskładnikowego, jak i samoobsługowego resetowania hasła, należy rozważyć każdą metodę:

- Jeśli metoda jest włączona w obu starszych zasadach, włącz ją dla wszystkich użytkowników w zasadach Metody uwierzytelniania.

- Jeśli metoda jest wyłączona w obu starszych zasadach, pozostaw ją wyłączoną dla wszystkich użytkowników w zasadach metod uwierzytelniania.

- Jeśli metoda jest włączona tylko w jednej zasadach, musisz zdecydować, czy powinna być dostępna we wszystkich sytuacjach.

Gdzie są zgodne zasady, można łatwo dopasować bieżący stan. W przypadku niezgodności należy zdecydować, czy całkowicie włączyć lub wyłączyć metodę. Załóżmy na przykład, że opcja Powiadomienie za pośrednictwem aplikacji mobilnej jest włączona, aby zezwalać na powiadomienia wypychane dla uwierzytelniania wieloskładnikowego. W starszych zasadach samoobsługowego resetowania hasła metoda powiadomień aplikacji mobilnej nie jest włączona. W takim przypadku starsze zasady umożliwiają wysyłanie powiadomień wypychanych dla uwierzytelniania wieloskładnikowego, ale nie samoobsługowego resetowania hasła.

W zasadach Metody uwierzytelniania należy wybrać, czy włączyć usługę Microsoft Authenticator zarówno dla samoobsługowego resetowania hasła, jak i uwierzytelniania wieloskładnikowego, czy wyłączyć (zalecamy włączenie aplikacji Microsoft Authenticator).

Należy pamiętać, że w zasadach Metod uwierzytelniania masz możliwość włączenia metod dla grup użytkowników oprócz wszystkich użytkowników, a także wykluczyć grupy użytkowników z możliwości korzystania z danej metody. Oznacza to, że masz dużą elastyczność w kontrolowaniu tego, co użytkownicy mogą używać metod. Można na przykład włączyć aplikację Microsoft Authenticator dla wszystkich użytkowników oraz ograniczyć połączenia SMS i Voice do 1 grupy 20 użytkowników, którzy potrzebują tych metod.

Podczas aktualizowania każdej metody w zasadach metod uwierzytelniania niektóre metody mają konfigurowalne parametry, które umożliwiają kontrolowanie sposobu użycia tej metody. Jeśli na przykład włączysz wywołania głosowe jako metodę uwierzytelniania, możesz zezwolić zarówno na telefon biurowy, jak i telefony komórkowe albo tylko na telefon komórkowy. Wykonaj kroki procesu konfigurowania każdej metody uwierzytelniania z inspekcji.

Nie musisz odpowiadać istniejącym zasadom! Jest to świetna okazja, aby przejrzeć włączone metody i wybrać nowe zasady, które maksymalizuje bezpieczeństwo i użyteczność dzierżawy. Należy pamiętać, że wyłączenie metod dla użytkowników, którzy już z nich korzystają, może wymagać od tych użytkowników zarejestrowania nowych metod uwierzytelniania i uniemożliwienia im używania wcześniej zarejestrowanych metod.

W następnych sekcjach omówiono konkretne wskazówki dotyczące migracji dla każdej metody.

Jednorazowy kod dostępu poczty e-mail

Istnieją dwie kontrolki jednorazowego kodu dostępu poczty e-mail:

Określanie wartości docelowej przy użyciu dołączania i wykluczania w sekcji Włączanie i cel konfiguracji służy do włączania protokołu OTP poczty e-mail dla członków dzierżawy do użycia w funkcji Resetowanie hasła.

Istnieje oddzielna opcja Zezwalaj użytkownikom zewnętrznym na używanie kontrolki OTP poczty e-mail w sekcji Konfigurowanie, która kontroluje używanie protokołu OTP poczty e-mail na potrzeby logowania użytkowników B2B. Nie można wyłączyć metody uwierzytelniania, jeśli ta kontrolka jest włączona.

Microsoft Authenticator

Jeśli opcja Powiadomienia za pośrednictwem aplikacji mobilnej jest włączona w starszych zasadach uwierzytelniania wieloskładnikowego, włącz usługę Microsoft Authenticator dla wszystkich użytkowników w zasadach Metody uwierzytelniania. Ustaw tryb uwierzytelniania na Dowolny , aby zezwolić na uwierzytelnianie wypychane lub bez hasła.

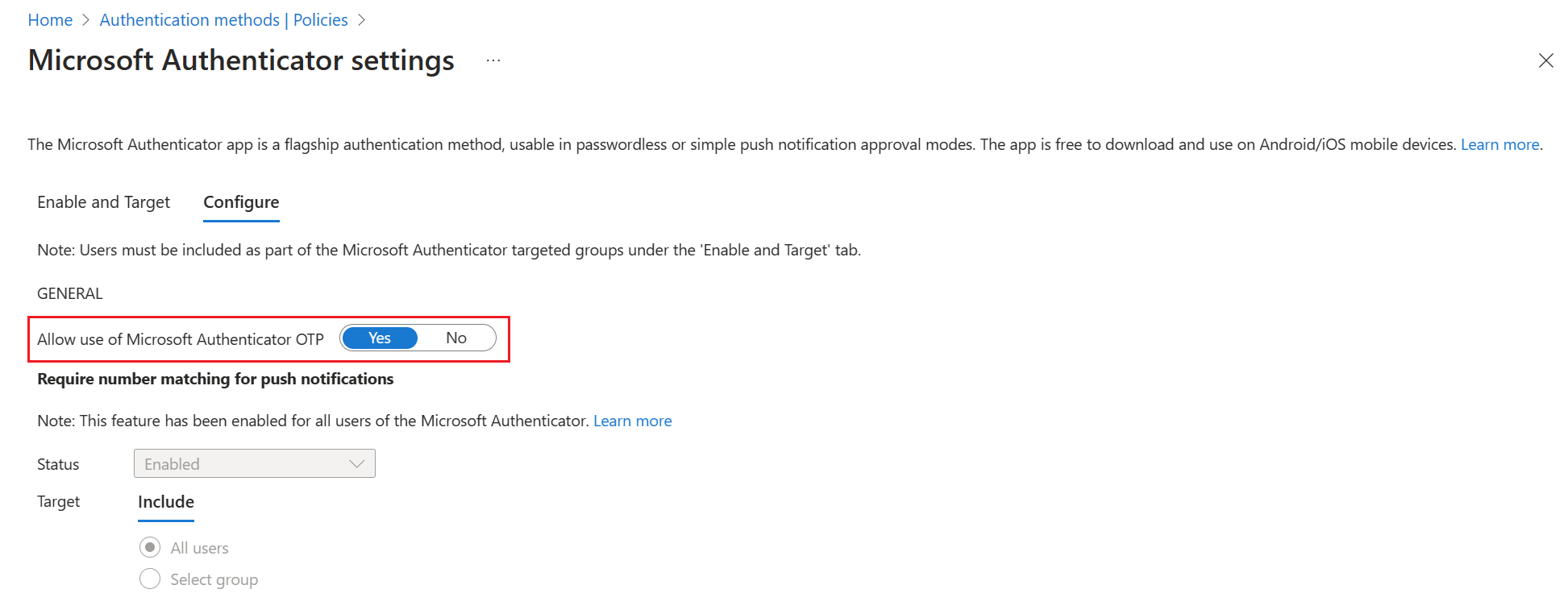

Jeśli kod weryfikacyjny z aplikacji mobilnej lub tokenu sprzętowego jest włączony w starszych zasadach uwierzytelniania wieloskładnikowego, ustaw opcję Zezwalaj na używanie protokołu OTP aplikacji Microsoft Authenticator na wartość Tak.

Nuta

Jeśli użytkownicy rejestrują aplikację Microsoft Authenticator tylko dla kodu OTP przy użyciu kreatora "Chcę użyć innej aplikacji wystawcy uwierzytelniania", konieczne będzie włączenie zasad tokenów OATH oprogramowania innych firm.

Wiadomości SMS i połączenia głosowe

Starsze zasady uwierzytelniania wieloskładnikowego mają oddzielne kontrolki dla połączeń SMS i Telefonicznych. Ale istnieje również sterowanie telefonem komórkowym, które umożliwia telefony komórkowe zarówno na potrzeby połączeń SMS, jak i głosowych. A inna kontrolka dla telefonu office umożliwia tylko telefon biurowy na potrzeby połączeń głosowych.

Zasady metody uwierzytelniania mają kontrolki dla połączeń SMS i Voice, pasujących do starszych zasad uwierzytelniania wieloskładnikowego. Jeśli dzierżawa korzysta z samoobsługowego resetowania hasła, a telefon komórkowy jest włączony, należy włączyć zarówno połączenia SMS, jak i głosowe w zasadach Metody uwierzytelniania. Jeśli dzierżawa korzysta z samoobsługowego resetowania hasła, a telefon pakietu Office jest włączony, należy włączyć połączenia głosowe w zasadach Metod uwierzytelniania i upewnić się, że opcja Telefon pakietu Office jest włączona.

Nuta

Opcja Użyj do logowania jest domyślnie włączona w ustawieniach programu SMS . Ta opcja umożliwia logowanie sms. Jeśli logowanie sms jest włączone dla użytkowników, zostaną pominięte z synchronizacji między dzierżawami. Jeśli używasz synchronizacji między dzierżawami lub nie chcesz włączać logowania sms, wyłącz logowanie sms dla użytkowników docelowych.

Tokeny OATH

Kontrolki tokenów OATH w starszych zasadach uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła były pojedynczymi kontrolkami, które umożliwiły korzystanie z trzech różnych typów tokenów OATH: aplikacji Microsoft Authenticator, oprogramowania innej firmy, aplikacji generatora kodu OATH TOTP i sprzętowych tokenów OATH.

Zasady metod uwierzytelniania mają szczegółową kontrolę z oddzielnymi kontrolkami dla każdego typu tokenu OATH. Korzystanie z protokołu OTP z aplikacji Microsoft Authenticator jest kontrolowane przez ustawienie Zezwalaj na korzystanie z kontrolki Microsoft Authenticator OTP w sekcji Microsoft Authenticator w zasadach. Aplikacje innych firm są kontrolowane przez sekcję Tokeny OATH oprogramowania innej firmy w zasadach. Sprzętowe tokeny OATH są kontrolowane przez sekcję Sprzętowe tokeny OATH zasad.

Pytania zabezpieczające

Wkrótce pojawi się kontrola pytań zabezpieczających. Jeśli używasz pytań zabezpieczających i nie chcesz ich wyłączać, pamiętaj, aby zachować je włączone w starszych zasadach samoobsługowego resetowania hasła do momentu udostępnienia nowej kontrolki. Migrację można zakończyć zgodnie z opisem w następnej sekcji z włączonymi pytaniami zabezpieczającymi.

Kończenie migracji

Po zaktualizowaniu zasad metod uwierzytelniania przejdź przez starsze zasady uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła i usuń każdą metodę uwierzytelniania jeden po drugim. Przetestuj i zweryfikuj zmiany dla każdej metody.

Po ustaleniu, że uwierzytelnianie wieloskładnikowe i samoobsługowe resetowanie hasła działają zgodnie z oczekiwaniami i nie potrzebujesz już starszych zasad uwierzytelniania wieloskładnikowego i samoobsługowego resetowania hasła, możesz zmienić proces migracji na Ukończono migrację. W tym trybie firma Microsoft Entra jest zgodna z zasadami Metod uwierzytelniania. W przypadku ustawienia Ukończenie migracji nie można wprowadzać żadnych zmian w starszych zasadach, z wyjątkiem pytań zabezpieczających w zasadach samoobsługowego resetowania hasła. Jeśli z jakiegoś powodu musisz wrócić do starszych zasad, możesz w dowolnym momencie przenieść stan migracji z powrotem do obszaru Migracja w toku .