Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Przegląd

Niestandardowe kontrolki są funkcją zapoznawczą Microsoft Entra ID. W przypadku używania kontrolek niestandardowych użytkownicy są przekierowywani do zgodnej usługi w celu spełnienia wymagań dotyczących uwierzytelniania poza identyfikatorem Entra firmy Microsoft. Aby spełnić tę kontrolę, przeglądarka użytkownika przekierowuje do usługi zewnętrznej, wykonuje wymagane uwierzytelnianie, a następnie przekierowuje z powrotem do identyfikatora Entra firmy Microsoft. Microsoft Entra ID weryfikuje odpowiedź i, jeśli użytkownik został pomyślnie uwierzytelniony lub zweryfikowany, użytkownik kontynuuje przepływ dostępu warunkowego.

Ważna

Kontrolki niestandardowe są zastępowane przez zewnętrzną usługę MFA (wcześniej znaną jako metody uwierzytelniania zewnętrznego), która jest teraz ogólnie dostępna. Zewnętrzne uwierzytelnianie wieloskładnikowe zapewnia kilka korzyści w porównaniu z podejściem do niestandardowych kontrolek. Istniejące kontrolki niestandardowe będą nadal działać w okresie przejściowym, ale nowe implementacje powinny używać zewnętrznego uwierzytelniania wieloskładnikowego. Aby uzyskać szczegółowe informacje na temat harmonogramu wycofania, zobacz ogłoszenie dotyczące zewnętrznego uwierzytelniania wieloskładnikowego. Rozpocznij planowanie migracji teraz.

Aby uzyskać więcej informacji, zobacz Zarządzanie zewnętrznym uwierzytelnianiem wieloskładnikowym w usłudze Microsoft Entra ID.

Tworzenie niestandardowych kontrolek

Ostrożność

Kontrolki niestandardowe nie mogą być używane z:

- Automatyzacja usługi Microsoft Entra ID Protection wymagająca uwierzytelniania wieloskładnikowego

- Microsoft Entra samodzielne resetowanie hasła (SSPR)

- Spełnianie wymagań dotyczących uwierzytelniania wieloskładnikowego w zakresie oświadczeń

- Kontrolki częstotliwości logowania

- Menedżer Tożsamości Użytkowników Uprzywilejowanych (PIM)

- Rejestracja urządzeń w usłudze Intune

- Zaufanie między dzierżawcami

- Dołączanie urządzeń do identyfikatora Entra firmy Microsoft.

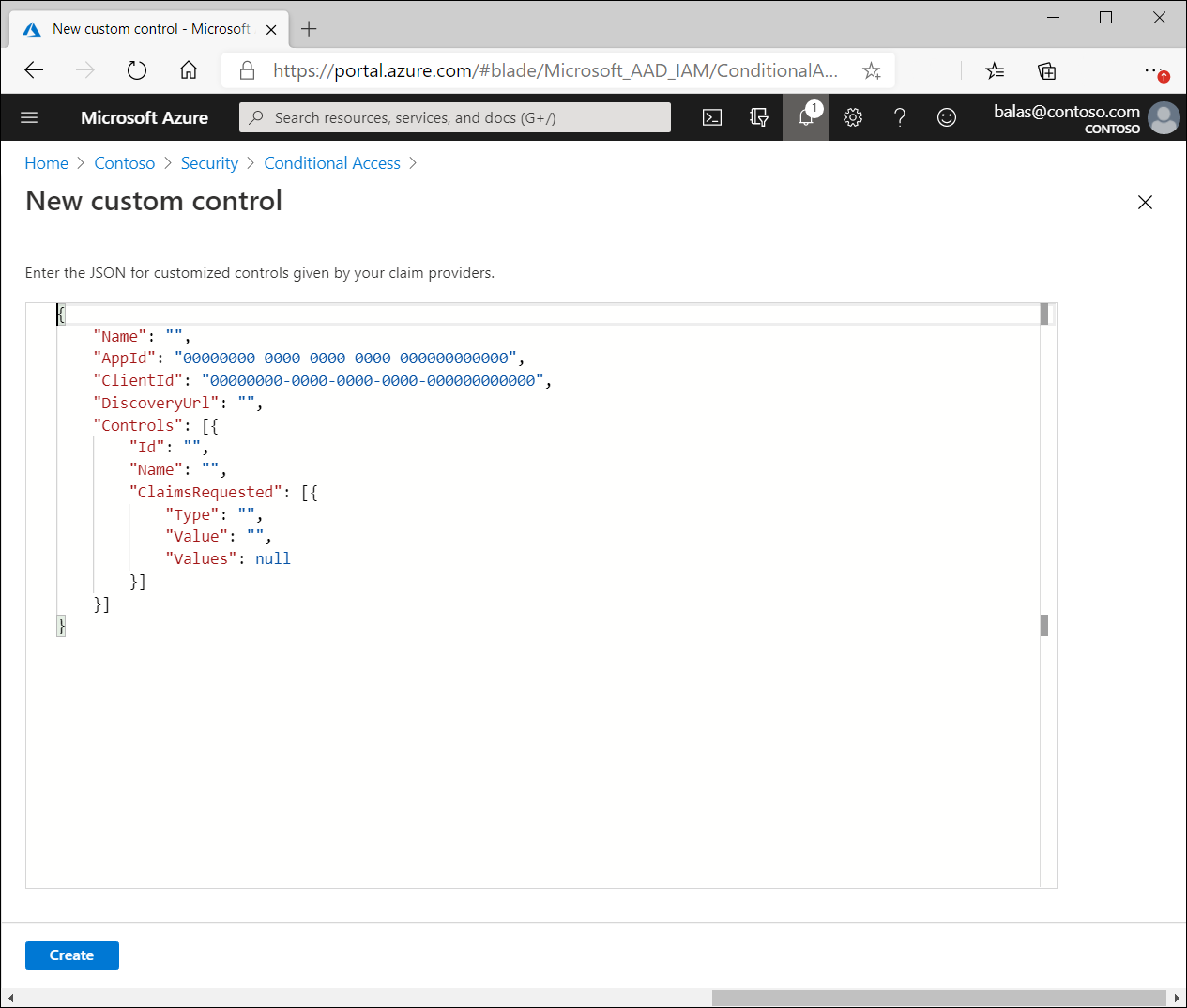

Kontrolki niestandardowe współpracują z ograniczonym zestawem zatwierdzonych dostawców uwierzytelniania. Aby utworzyć kontrolkę niestandardową, najpierw skontaktuj się z dostawcą, którego chcesz użyć. Każdy dostawca spoza firmy Microsoft ma własny proces i wymagania dotyczące rejestracji, subskrybowania lub dołączania do usługi oraz wskazywania, że chcesz zintegrować się z dostępem warunkowym. W tym momencie dostawca udostępnia blok danych w formacie JSON. Te dane umożliwiają dostawcy i Dostępowi Warunkowemu pracować razem dla Twojej dzierżawy, tworzą nową kontrolę i definiują sposób, w jaki Dostęp Warunkowy może określić, czy użytkownicy pomyślnie przeprowadzili weryfikację z dostawcą.

Skopiuj dane JSON i wklej je w powiązanym polu tekstowym. Nie zmieniaj formatu JSON, chyba że w pełni rozumiesz wprowadzaną zmianę. Zmiana formatu JSON może spowodować przerwanie połączenia między dostawcą a firmą Microsoft, co może spowodować zablokowanie ciebie i użytkowników z kont.

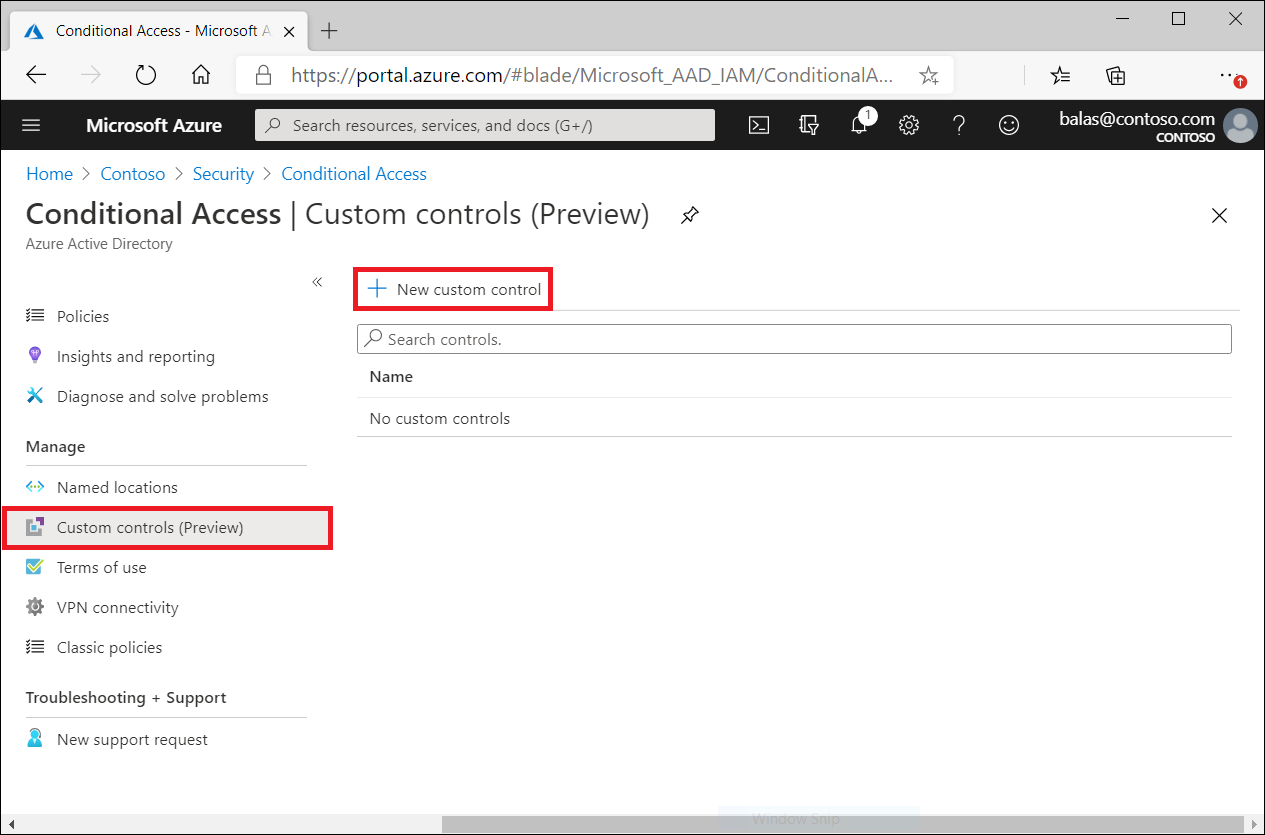

Opcja utworzenia kontrolki niestandardowej znajduje się w sekcji Zarządzanie na stronie Dostęp warunkowy .

Wybranie pozycji Nowa kontrolka niestandardowa powoduje otwarcie bloku z polem tekstowym dla danych JSON kontrolki.

Usuwanie kontrolek niestandardowych

Aby usunąć kontrolkę niestandardową, upewnij się, że nie jest ona używana w żadnych zasadach dostępu warunkowego. Po tym:

- Przejdź do listy niestandardowych kontrolek.

- Wybierz … .

- Wybierz Usuń.

Edytowanie kontrolek niestandardowych

Aby edytować kontrolkę niestandardową, usuń bieżącą kontrolkę i utwórz nową z zaktualizowanymi informacjami.

Znane ograniczenia

Nie można używać kontrolek niestandardowych z automatyzacją Ochrony tożsamości Microsoft Entra, ponieważ wymagają one uwierzytelniania wieloskładnikowego Microsoft Entra, samoobsługowego resetowania haseł (SSPR) Microsoft Entra, spełnienia wymagań dotyczących oświadczeń z uwierzytelnianiem wieloskładnikowym, a także z kontrolami częstotliwości logowania do podnoszenia ról w Privileged Identity Manager (PIM), jako część rejestracji urządzeń w Intune, dla zaufania między dzierżawcami lub podczas dołączania urządzeń do usługi tożsamości Microsoft Entra.