Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

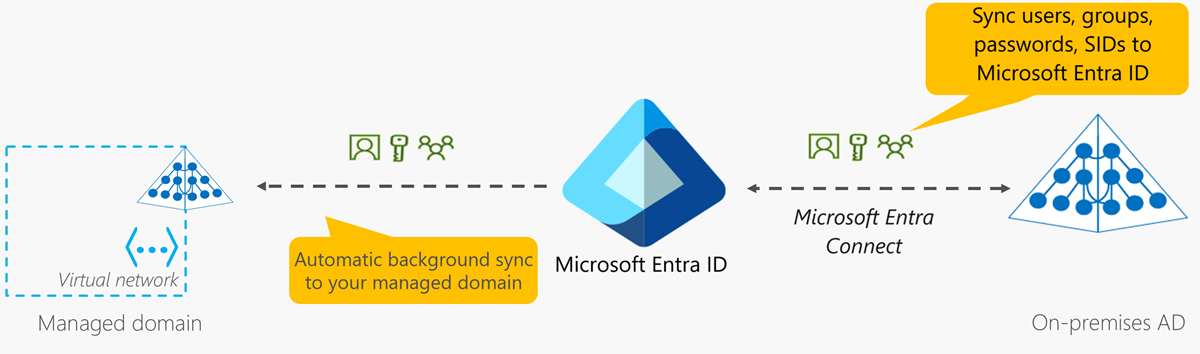

Obiekty i poświadczenia w zarządzanej domenie Microsoft Entra Domain Services można utworzyć lokalnie w tej domenie lub zsynchronizować z dzierżawą Microsoft Entra. Po pierwszym wdrożeniu usług Domain Services skonfigurowano automatyczną jednokierunkową synchronizację i rozpoczęto replikację obiektów z identyfikatora Entra firmy Microsoft. Ta jednokierunkowa synchronizacja będzie nadal działać w tle, aby utrzymać zarządzaną domenę usług Domain Services up-tozgodnie z wszelkimi zmianami z Microsoft Entra ID. Nie ma synchronizacji z usług Domain Services z powrotem do identyfikatora Entra firmy Microsoft.

W środowisku hybrydowym obiekty i poświadczenia z lokalnej domeny usług AD DS można synchronizować z identyfikatorem Entra firmy Microsoft przy użyciu programu Microsoft Entra Connect. Po pomyślnym zsynchronizowaniu tych obiektów z identyfikatorem Entra firmy Microsoft automatyczna synchronizacja w tle udostępnia te obiekty i poświadczenia aplikacjom przy użyciu domeny zarządzanej.

Na poniższym diagramie pokazano, jak działa synchronizacja między usługami Domain Services, identyfikatorem Firmy Microsoft Entra i opcjonalnym lokalnym środowiskiem usług AD DS:

Przegląd synchronizacji dla domeny zarządzanej przez usługę Microsoft Entra Domain Services

Synchronizacja z usługi Microsoft Entra ID do usług Domain Services

Konta użytkowników, członkostwo w grupach i skróty poświadczeń są synchronizowane jednokierunkowo z Microsoft Entra ID do Domain Services. Ten proces synchronizacji jest automatyczny. Nie musisz konfigurować, monitorować ani zarządzać tym procesem synchronizacji. Synchronizacja początkowa może potrwać od kilku godzin do kilku dni, w zależności od liczby obiektów w katalogu Microsoft Entra. Po zakończeniu synchronizacji początkowej zmiany wprowadzone w identyfikatorze Entra firmy Microsoft, takie jak zmiany hasła lub atrybutu, są automatycznie synchronizowane z usługami Domain Services.

Po utworzeniu użytkownika w usłudze Microsoft Entra ID nie są synchronizowane z usługami Domain Services do momentu zmiany hasła w identyfikatorze Entra firmy Microsoft. Ten proces zmiany hasła powoduje wygenerowanie i zapisanie skrótów haseł dla uwierzytelniania Kerberos i NTLM w usłudze Microsoft Entra ID. Skróty haseł są wymagane do pomyślnego uwierzytelnienia użytkownika w usługach Domenowych.

Proces synchronizacji jest jednokierunkowy zgodnie z projektem. Nie ma odwrotnej synchronizacji zmian z usług domenowych z powrotem do identyfikatora Entra firmy Microsoft. Domena zarządzana jest głównie w trybie tylko do odczytu, z wyjątkiem niestandardowych jednostek organizacyjnych, które można utworzyć. Nie można wprowadzać zmian w atrybutach użytkownika, hasłach użytkowników lub członkostwie w grupach w domenie zarządzanej.

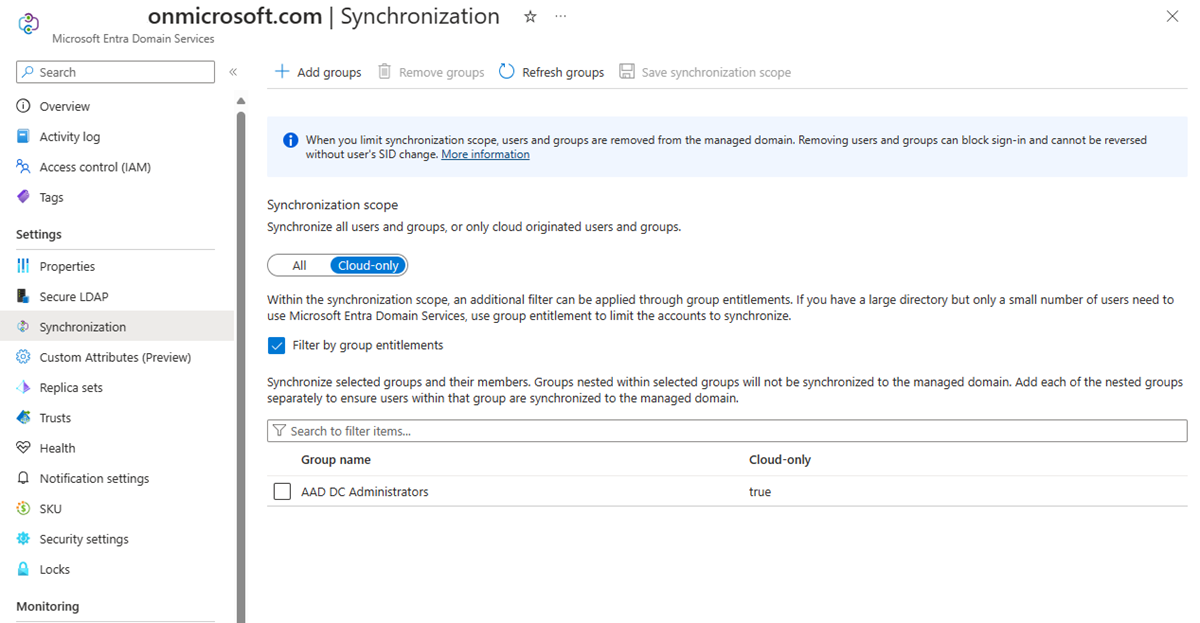

Synchronizacja o określonym zakresie i filtr grupowy

Synchronizację można ograniczyć tylko do kont użytkowników pochodzących z chmury. W tym zakresie synchronizacji można filtrować pod kątem określonych grup lub użytkowników. Można wybrać między grupami tylko w chmurze, grupami lokalnymi lub obydwoma. Aby uzyskać więcej informacji na temat konfigurowania synchronizacji o określonym zakresie, zobacz Konfigurowanie synchronizacji o określonym zakresie.

Synchronizacja atrybutów i mapowanie na usługi Domain Services

W poniższej tabeli wymieniono niektóre typowe atrybuty i sposób ich synchronizacji z usługami Domain Services.

| Atrybut w usługach domenowych | Źródło | Notatki |

|---|---|---|

| nazwa UPN | Atrybut UPN użytkownika w dzierżawie Microsoft Entra | Atrybut UPN z dzierżawy Microsoft Entra jest synchronizowany as-is z Usługami domenowymi. Najbardziej niezawodnym sposobem logowania się do domeny zarządzanej jest użycie nazwy UPN. |

| Nazwa_konta_SAM (SAMAccountName) | Atrybut mailNickname użytkownika w dzierżawie Microsoft Entra lub atrybut wygenerowany automatycznie | Atrybut SAMAccountName pochodzi z atrybutu mailNickname w dzierżawie usługi Microsoft Entra. Jeśli wiele kont użytkowników ma ten sam atrybut mailNickname, SAMAccountName jest generowany automatycznie. Jeżeli prefiks mailNickname użytkownika lub prefiks UPN jest dłuższy niż 20 znaków, SAMAccountName jest generowany automatycznie, aby spełnić limit 20 znaków dla atrybutu SAMAccountName. |

| Hasła | Hasło użytkownika z dzierżawy firmy Microsoft Entra | Starsze skróty haseł wymagane do uwierzytelniania NTLM lub Kerberos są synchronizowane z dzierżawy Microsoft Entra. Jeśli dzierżawa Microsoft Entra jest skonfigurowana do synchronizacji hybrydowej przy użyciu Microsoft Entra Connect, te skróty haseł są pozyskiwane z lokalnego środowiska usługi AD DS. |

| Podstawowy identyfikator SID użytkownika/grupy | Automatycznie wygenerowane | Podstawowy identyfikator SID dla kont użytkowników/grup jest automatycznie generowany w usługach Domain Services. Ten atrybut nie jest zgodny z podstawowym identyfikatorem SID użytkownika/grupy obiektu w lokalnym środowisku usług AD DS. Ta niezgodność jest taka, ponieważ domena zarządzana ma inną przestrzeń nazw SID niż lokalna domena usług AD DS. |

| Historia identyfikatorów SID dla użytkowników i grup | Lokalny podstawowy identyfikator SID użytkownika i grupy | Atrybut SidHistory dla użytkowników i grup w usługach domenowych jest ustawiony tak, aby był zgodny z odpowiadającym identyfikatorem SID użytkownika podstawowego lub grupy w lokalnym środowisku usług AD DS. Ta funkcja ułatwia przenoszenie aplikacji lokalnych do usług Domain Services, ponieważ nie trzeba ponownie tworzyć zasobów listy ACL. |

Napiwek

Zaloguj się do domeny zarządzanej, używając formatu UPN atrybut SAMAccountName, taki jak AADDSCONTOSO\driley, może być generowany automatycznie dla niektórych kont użytkowników w domenie zarządzanej. Automatycznie generowane SAMAccountName użytkowników mogą różnić się od prefiksu UPN, dlatego nie zawsze jest niezawodnym sposobem logowania się.

Jeśli na przykład wielu użytkowników ma ten sam atrybut mailNickname lub użytkownicy mają nadmiernie długie prefiksy nazwy UPN, SAMAccountName dla tych użytkowników może być generowana automatycznie. Użyj formatu nazwy UPN, takiego jak driley@aaddscontoso.com, aby niezawodnie zalogować się do domeny zarządzanej.

Mapowanie atrybutów dla kont użytkowników

W poniższej tabeli przedstawiono, w jaki sposób określone atrybuty obiektów użytkownika w identyfikatorze Entra firmy Microsoft są synchronizowane z odpowiednimi atrybutami w usługach domenowych.

| Atrybut użytkownika w identyfikatorze Entra firmy Microsoft | Atrybut użytkownika w usługach domenowych |

|---|---|

| kontoAktywne | userAccountControl (ustawia lub czyści bit ACCOUNT_DISABLED) |

| miasto | l |

| nazwa_firmy | nazwa_firmy |

| kraj | współ |

| departament | departament |

| nazwa wyświetlana | nazwa wyświetlana |

| identyfikatorPracownika | identyfikatorPracownika |

| numer telefonu faksowego | numer telefonu faksowego |

| givenName | givenName |

| tytuł zawodowy | tytuł |

| poczta | poczta |

| przydomek mailowy | msDS-AzureADMailNickname |

| przydomek mailowy | SAMAccountName (może być czasami generowane automatycznie) |

| menedżer | menedżer |

| mobilne | mobilne |

| identyfikator obiektu | msDS-aadObjectId |

| identyfikator zabezpieczeń lokalnych | historia SID |

| zasady hasła | userAccountControl (ustawia lub czyści DONT_EXPIRE_PASSWORD bit) |

| NazwaBiuraDostawyFizycznej | NazwaBiuraDostawyFizycznej |

| kod pocztowy | kod pocztowy |

| preferowany język | preferowany język |

| proxyAddresses | proxyAddresses |

| stan | St |

| adres uliczny | adres uliczny |

| nazwisko | Sn |

| numer telefonu | numer telefonu |

| Nazwa główna użytkownika | Nazwa główna użytkownika |

Mapowanie atrybutów dla grup

W poniższej tabeli przedstawiono, w jaki sposób określone atrybuty obiektów grupy w identyfikatorze Entra firmy Microsoft są synchronizowane z odpowiednimi atrybutami w usługach domenowych.

| Atrybut grupy w identyfikatorze Entra firmy Microsoft | Atrybut grupy w usługach domenowych |

|---|---|

| nazwa wyświetlana | nazwa wyświetlana |

| nazwa wyświetlana | SAMAccountName (może być czasami generowane automatycznie) |

| poczta | poczta |

| przydomek mailowy | msDS-AzureADMailNickname |

| identyfikator obiektu | msDS-AzureADObjectId |

| identyfikator zabezpieczeń lokalnych | historia SID |

| proxyAddresses | proxyAddresses |

| włączone zabezpieczenia | Typ grupy |

Synchronizacja z lokalnych usług AD DS do usług Microsoft Entra ID i Domain Services

Program Microsoft Entra Connect służy do synchronizowania kont użytkowników, członkostwa w grupach i skrótów poświadczeń z lokalnego środowiska usług AD DS do identyfikatora Entra firmy Microsoft. Atrybuty kont użytkowników, takich jak nazwa UPN i lokalny identyfikator zabezpieczeń (SID) są synchronizowane. Aby zalogować się przy użyciu usług Domain Services, starsze skróty haseł wymagane do uwierzytelniania NTLM i Kerberos są również synchronizowane z identyfikatorem Entra firmy Microsoft.

Ważny

Program Microsoft Entra Connect powinien być zainstalowany i skonfigurowany tylko do synchronizacji z lokalnymi środowiskami usług AD DS. Nie jest obsługiwane instalowanie programu Microsoft Entra Connect w domenie zarządzanej w celu synchronizowania obiektów z powrotem z identyfikatorem Entra firmy Microsoft.

W przypadku skonfigurowania funkcji zapisywania zwrotnego, zmiany z Microsoft Entra ID są synchronizowane z powrotem do lokalnego środowiska AD DS. Jeśli na przykład użytkownik zmieni hasło przy użyciu samoobsługowego zarządzania hasłami firmy Microsoft, hasło zostanie zaktualizowane ponownie w lokalnym środowisku usług AD DS.

Notatka

Zawsze używaj najnowszej wersji programu Microsoft Entra Connect, aby upewnić się, że masz poprawki dla wszystkich znanych usterek.

Synchronizacja ze środowiska lokalnego z wieloma lasami

Wiele organizacji ma dość złożone lokalne środowisko usług AD DS, które obejmuje wiele lasów. Program Microsoft Entra Connect obsługuje synchronizowanie użytkowników, grup i skrótów poświadczeń ze środowisk z wieloma lasami do Microsoft Entra ID.

Identyfikator Entra firmy Microsoft ma znacznie prostszą i płaską przestrzeń nazw. Aby umożliwić użytkownikom niezawodny dostęp do aplikacji zabezpieczonych za pomocą identyfikatora Entra firmy Microsoft, rozwiąż konflikty nazwy UPN między kontami użytkowników w różnych lasach. Domeny zarządzane używają płaskiej struktury jednostki organizacyjnej podobnej do identyfikatora Entra firmy Microsoft. Wszystkie konta użytkowników i grupy są przechowywane w kontenerze AADDC Users, mimo że są synchronizowane z różnych domen lub lokalnych lasów, nawet jeśli lokalnie skonfigurowano hierarchiczną strukturę jednostki organizacyjnej. Domena zarządzana spłaszcza wszystkie hierarchiczne struktury jednostek organizacyjnych.

Jak opisano wcześniej, nie ma synchronizacji z usług domenowych z powrotem do identyfikatora Entra firmy Microsoft. Można utworzyć niestandardową jednostkę organizacyjną (OU) w usługach domenowych, a następnie umieścić użytkowników, grupy lub konta usług w ramach tych niestandardowych jednostek organizacyjnych. Żaden z obiektów utworzonych w niestandardowych jednostkach organizacyjnych nie jest synchronizowany z powrotem do identyfikatora Entra firmy Microsoft. Te obiekty są dostępne tylko w domenie zarządzanej i nie są widoczne przy użyciu poleceń cmdlet programu PowerShell programu Microsoft Graph, interfejsu API programu Microsoft Graph ani centrum administracyjnego firmy Microsoft Entra.

Co nie jest synchronizowane z usługami Domain Services

Następujące obiekty lub atrybuty nie są synchronizowane z lokalnego środowiska usług AD DS do usługi Microsoft Entra ID lub Usług domenowych:

- Wykluczone atrybuty: Możesz wykluczyć niektóre atrybuty z synchronizacji z identyfikatorem Entra firmy Microsoft z lokalnego środowiska usług AD DS przy użyciu programu Microsoft Entra Connect. Te wykluczone atrybuty nie są wtedy dostępne w usługach domenowych.

- zasady grupy: zasady grupy skonfigurowane w lokalnym środowisku usług AD DS nie są synchronizowane z usługami Domain Services.

- folder Sysvol: Zawartość folderu Sysvol w lokalnym środowisku usług AD DS nie są synchronizowane z usługami Domain Services.

- Obiekty komputerów: Obiekty komputerów dołączonych do lokalnego środowiska usług AD DS nie są synchronizowane z usługami Domain Services. Te komputery nie mają relacji zaufania z domeną zarządzaną i należą tylko do lokalnego środowiska usług AD DS. W usługach domeny wyświetlane są tylko obiekty komputerów, które zostały jawnie przyłączone do zarządzanej domeny.

- atrybuty SidHistory dla użytkowników i grup: identyfikatory SID użytkownika podstawowego i podstawowej grupy z lokalnego środowiska usług AD DS są synchronizowane z usługami Domain Services. Jednak istniejące SidHistory atrybuty dla użytkowników i grup nie są synchronizowane z lokalnego środowiska usług AD DS do usług Domenowych.

- pl-PL: Struktury jednostek organizacyjnych (OU): Jednostki organizacyjne zdefiniowane w lokalnym środowisku usług katalogowych AD DS nie są synchronizowane z usługami domenowymi. Istnieją dwie wbudowane jednostki organizacyjne w usługach domenowych — jeden dla użytkowników i jeden dla komputerów. Domena zarządzana ma płaską strukturę jednostki organizacyjnej. Możesz utworzyć niestandardową jednostkę organizacyjną w domenie zarządzanej.

Zagadnienia dotyczące synchronizacji skrótów haseł i zabezpieczeń

Po włączeniu usług Domain Services wymagane są starsze skróty haseł dla uwierzytelniania NTLM i Kerberos. Identyfikator entra firmy Microsoft nie przechowuje haseł w postaci zwykłego tekstu, więc nie można automatycznie wygenerować tych skrótów dla istniejących kont użytkowników. Skróty haseł zgodne z protokołem NTLM i Kerberos są zawsze przechowywane w sposób zaszyfrowany w usłudze Microsoft Entra ID.

Klucze szyfrowania są unikatowe dla każdej dzierżawy Microsoft Entra. Te hashe są szyfrowane w taki sposób, że tylko Domain Services mają dostęp do kluczy deszyfrujących. Żadna inna usługa lub składnik w identyfikatorze Entra firmy Microsoft nie ma dostępu do kluczy odszyfrowywania.

Starsze skróty haseł są następnie synchronizowane z usługi Microsoft Entra ID do kontrolerów domeny dla zarządzanej domeny. Dyski dla tych zarządzanych kontrolerów domeny w Usługach Domenowych są szyfrowane w stanie spoczynku. Te skróty haseł są przechowywane i zabezpieczone na tych kontrolerach domeny, podobnie jak w przypadku przechowywania i zabezpieczania haseł w lokalnym środowisku usług AD DS.

W przypadku środowisk Microsoft Entra działających wyłącznie w chmurze, użytkownicy muszą zresetować/zmienić swoje hasło, aby wymagane skróty haszy mogły być generowane i przechowywane w Microsoft Entra ID. W przypadku dowolnego konta użytkownika w chmurze utworzonego w usłudze Microsoft Entra ID po włączeniu usług Microsoft Entra Domain Services skróty haseł są generowane i przechowywane w formatach zgodnych z protokołami NTLM i Kerberos. Wszystkie konta użytkowników w chmurze muszą zmienić swoje hasło, zanim zostaną zsynchronizowane z usługami Domain Services.

W przypadku kont użytkowników hybrydowych synchronizowanych z lokalnego środowiska usług AD DS przy użyciu programu Microsoft Entra Connect należy skonfigurować program Microsoft Entra Connect w celu synchronizowania skrótów haseł w formatach zgodnych z protokołami NTLM i Kerberos.

Następne kroki

Aby uzyskać więcej informacji na temat specyfiki synchronizacji haseł, zobacz Jak synchronizacja skrótów haseł działa z programem Microsoft Entra Connect.

Aby rozpocząć pracę z usługami Domain Services, utwórz domenę zarządzaną.