Samouczek: konfigurowanie rozwiązania Cloudflare przy użyciu identyfikatora Entra firmy Microsoft pod kątem bezpiecznego dostępu hybrydowego

Z tego samouczka dowiesz się, jak zintegrować usługę Microsoft Entra ID z usługą Cloudflare Zero Trust. Twórz reguły na podstawie tożsamości użytkownika i członkostwa w grupach. Użytkownicy uwierzytelniają się przy użyciu poświadczeń firmy Microsoft Entra i łączą się z aplikacjami chronionymi przez zero trust.

Wymagania wstępne

- Subskrypcja firmy Microsoft Entra

- Jeśli go nie masz, uzyskaj bezpłatne konto platformy Azure

- Dzierżawa firmy Microsoft Entra połączona z subskrypcją firmy Microsoft Entra

- Konto Cloudflare Zero Trust

- Jeśli go nie masz, przejdź do sekcji Wprowadzenie do platformy Zero Trust platformy Cloudflare

- Jedną z następujących ról: Administracja istrator aplikacji w chmurze lub Administracja istrator aplikacji.

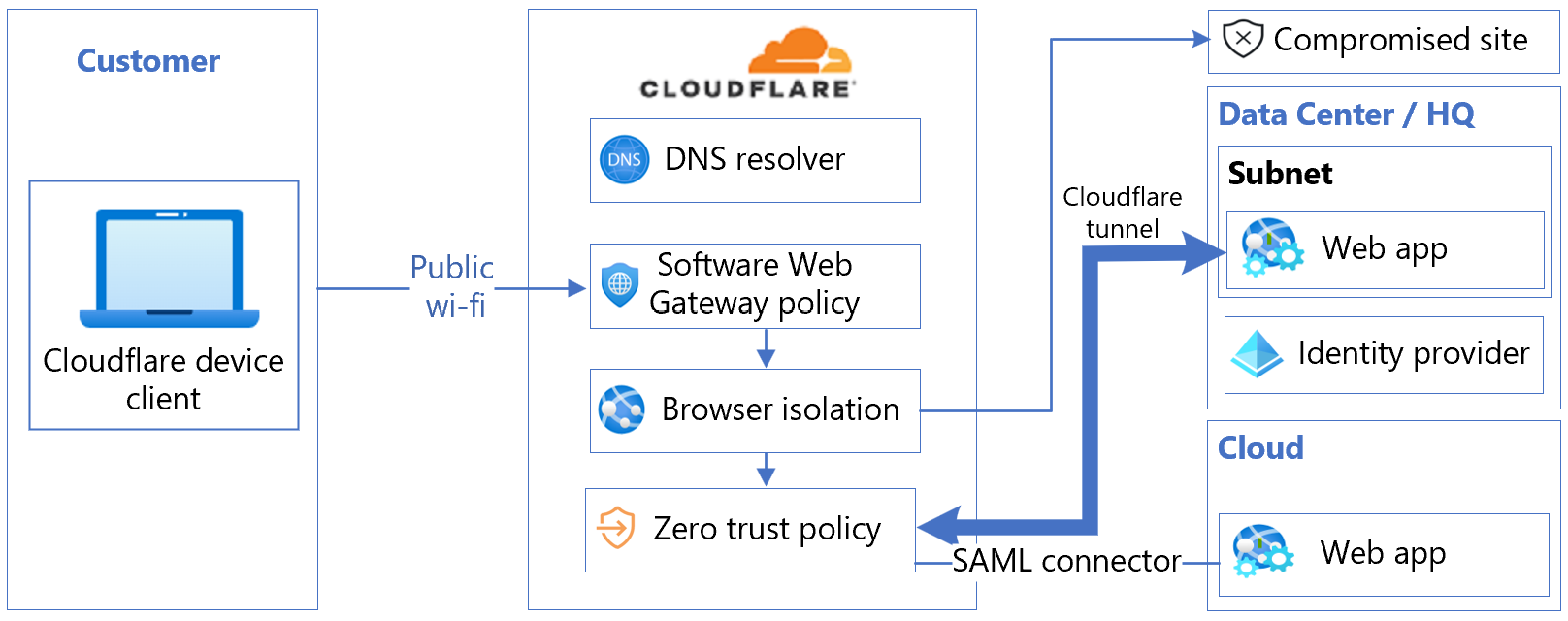

Integrowanie dostawców tożsamości organizacji z usługą Cloudflare Access

Usługa Cloudflare Zero Trust Access pomaga wymuszać reguły odmowy domyślnej, zero trust, które ograniczają dostęp do aplikacji firmowych, prywatnych przestrzeni IP i nazw hostów. Ta funkcja łączy użytkowników szybciej i bezpieczniej niż wirtualna sieć prywatna (VPN). Organizacje mogą używać wielu dostawców tożsamości (IDP), zmniejszając problemy podczas pracy z partnerami lub wykonawcami.

Aby dodać dostawcę tożsamości jako metodę logowania, zaloguj się do usługi Cloudflare na stronie logowania Cloudflare i identyfikatorze Entra firmy Microsoft.

Na poniższym diagramie architektury przedstawiono integrację.

Integrowanie konta Cloudflare Zero Trust z identyfikatorem Entra firmy Microsoft

Zintegruj konto Cloudflare Zero Trust z wystąpieniem identyfikatora Entra firmy Microsoft.

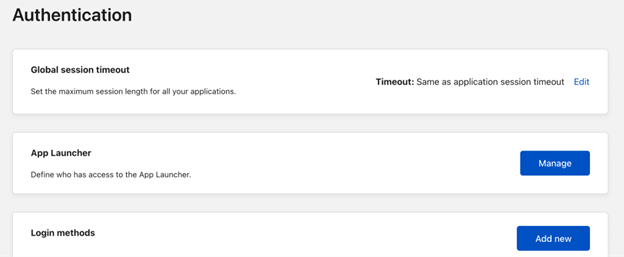

Zaloguj się do pulpitu nawigacyjnego cloudflare Zero Trust na stronie logowania cloudflare.

Przejdź do Ustawienia.

Wybierz Uwierzytelnianie.

W obszarze Metody logowania wybierz pozycję Dodaj nową.

W obszarze Wybierz dostawcę tożsamości wybierz pozycję Microsoft Entra ID.

Zostanie wyświetlone okno dialogowe Dodawanie identyfikatora platformy Azure.

Wprowadź poświadczenia wystąpienia entra firmy Microsoft i wprowadź wymagane opcje.

Wybierz pozycję Zapisz.

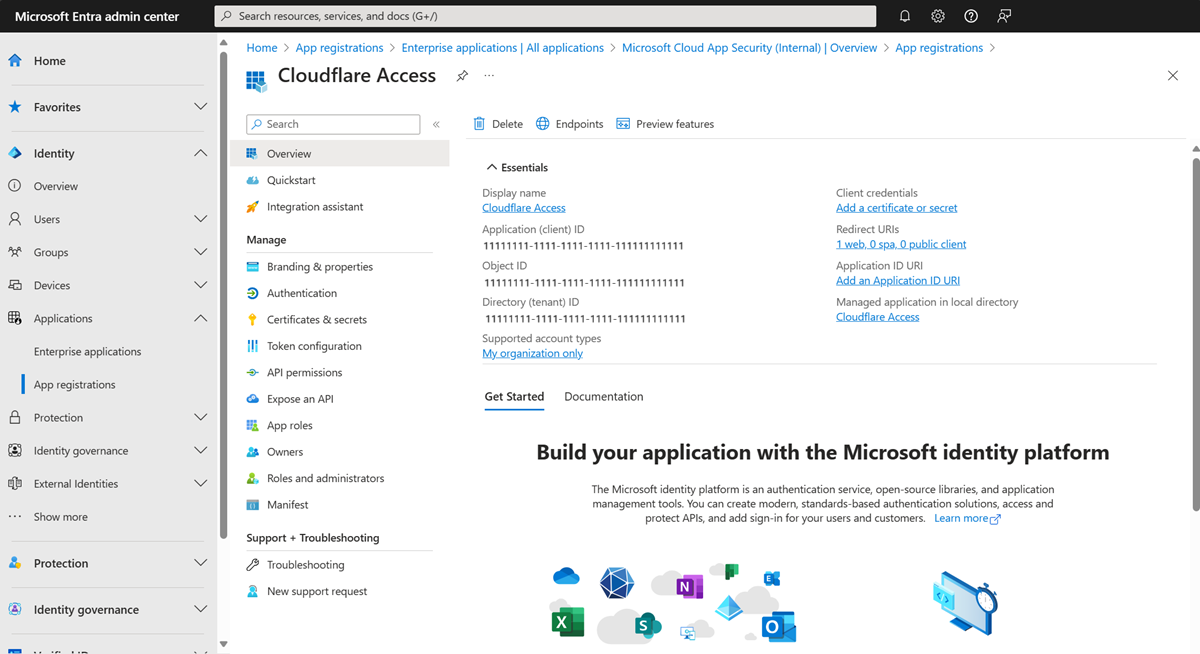

Rejestrowanie rozwiązania Cloudflare przy użyciu identyfikatora Entra firmy Microsoft

Napiwek

Kroki opisane w tym artykule mogą się nieznacznie różnić w zależności od portalu, od którego zaczynasz.

Skorzystaj z instrukcji w poniższych trzech sekcjach, aby zarejestrować rozwiązanie Cloudflare w usłudze Microsoft Entra ID.

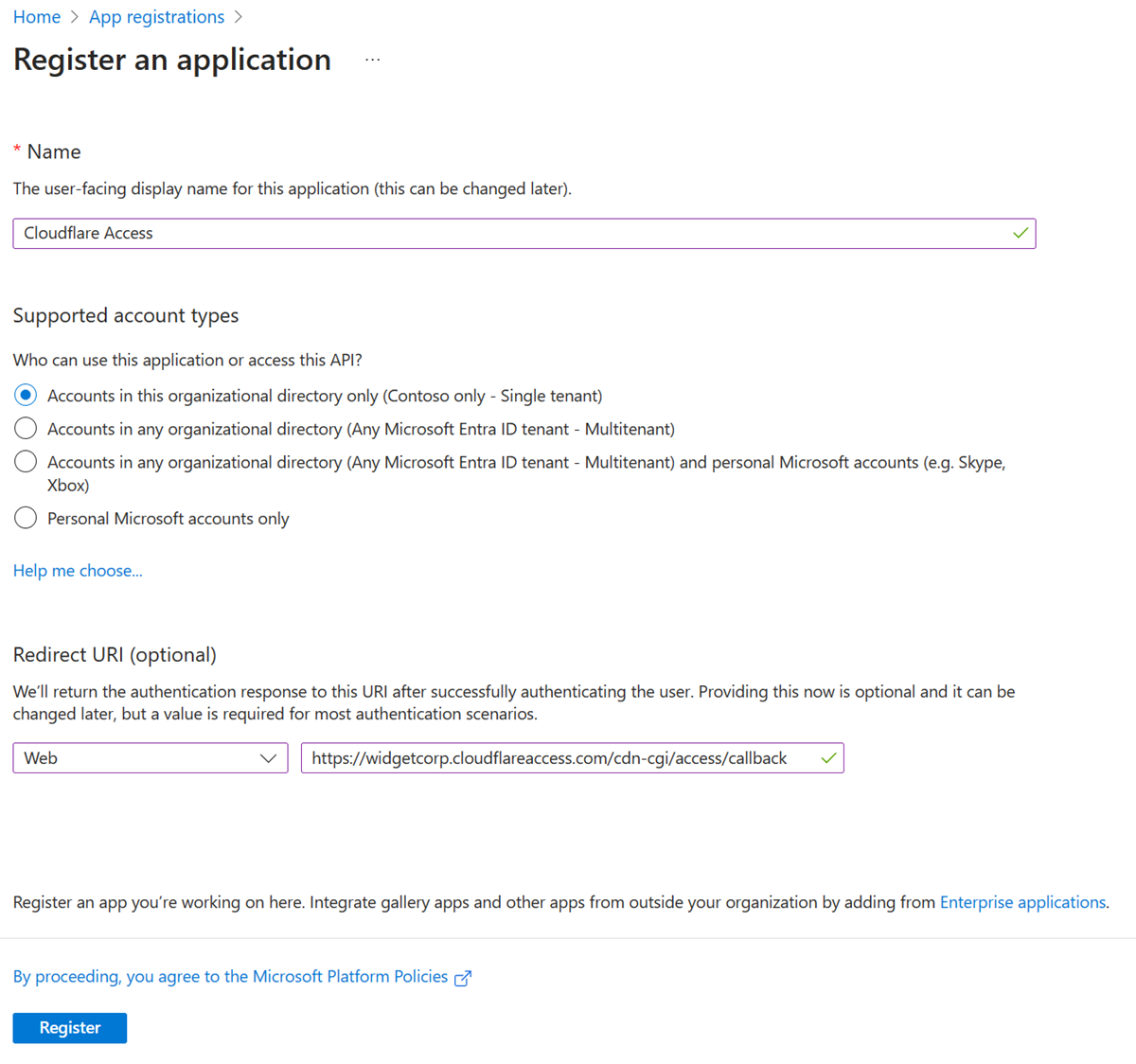

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

- Przejdź do aplikacji tożsamości>> Rejestracje aplikacji.

- Wybierz opcjęNowa rejestracja.

- Wprowadź nazwę aplikacji.

- Wprowadź nazwę zespołu z wywołaniem zwrotnym na końcu ścieżki. Na przykład

https://<your-team-name>.cloudflareaccess.com/cdn-cgi/access/callback - Wybierz pozycję Zarejestruj.

Zobacz definicję domeny zespołu w słowniku Cloudflare.

Certyfikaty i wpisy tajne

Na ekranie Dostęp cloudflare w obszarze Podstawy skopiuj i zapisz identyfikator aplikacji (klienta) oraz identyfikator katalogu (dzierżawy).

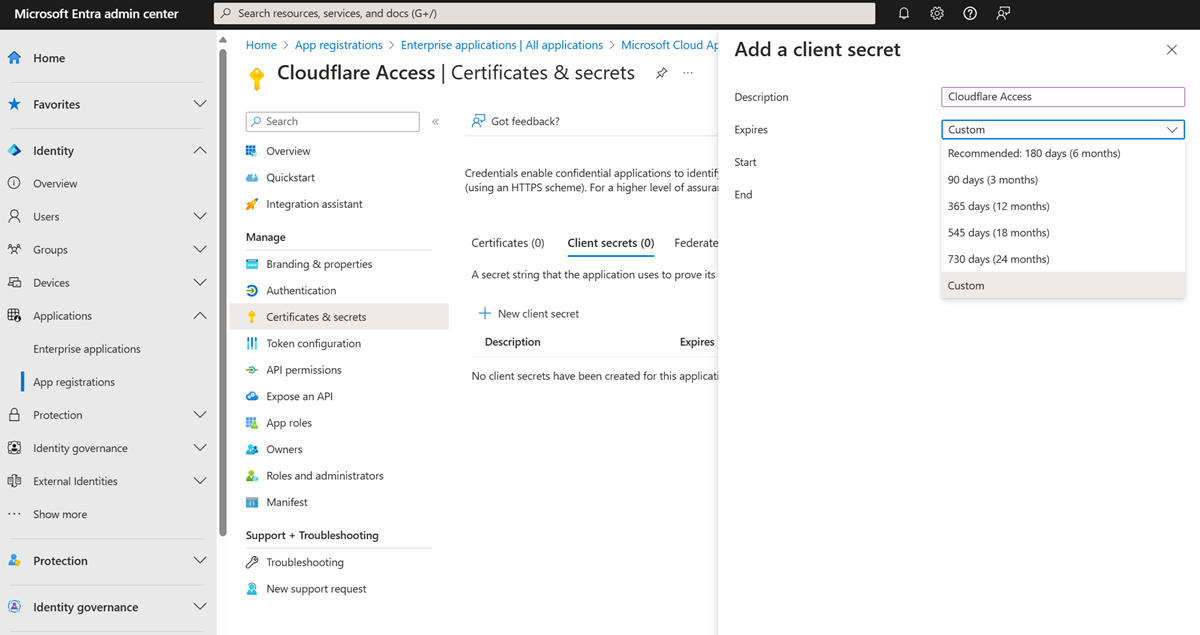

W menu po lewej stronie w obszarze Zarządzaj wybierz pozycję Certyfikaty i wpisy tajne.

W obszarze Klucze tajne klienta wybierz pozycję + Nowy klucz tajny klienta.

W polu Opis wprowadź klucz tajny klienta.

W obszarze Wygasa wybierz wygaśnięcie.

Wybierz Dodaj.

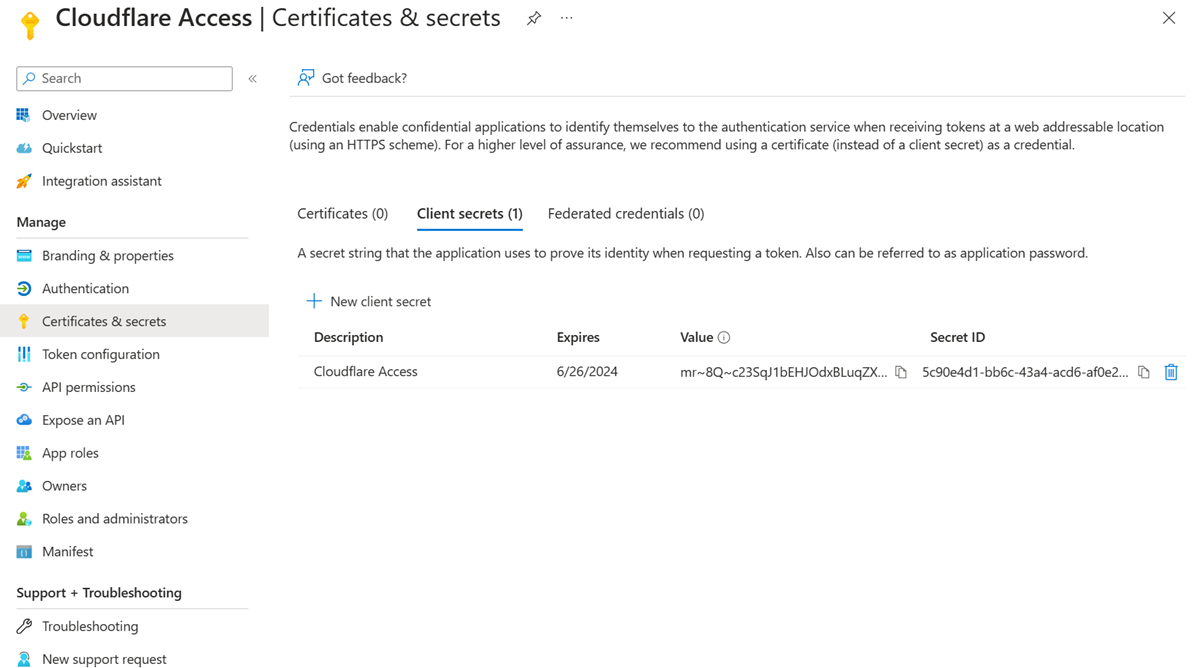

W obszarze Wpisy tajne klienta z pola Wartość skopiuj wartość. Rozważ wartość hasła aplikacji. Zostanie wyświetlona przykładowa wartość platformy Azure w konfiguracji usługi Cloudflare Access.

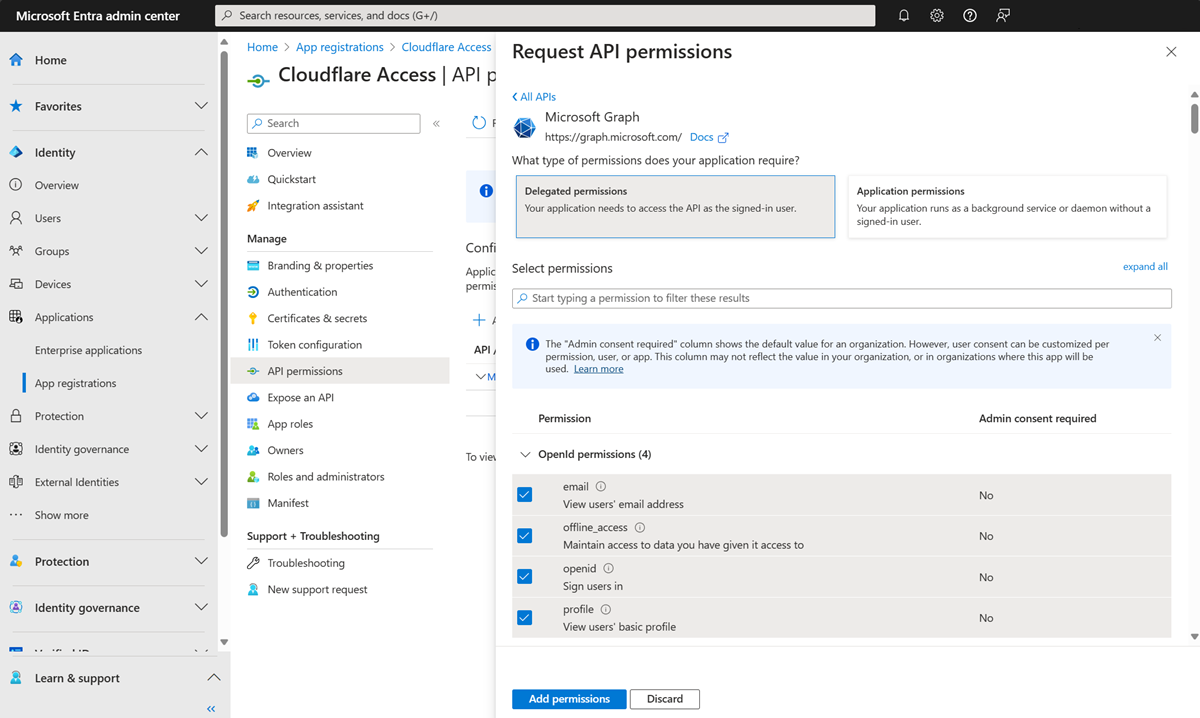

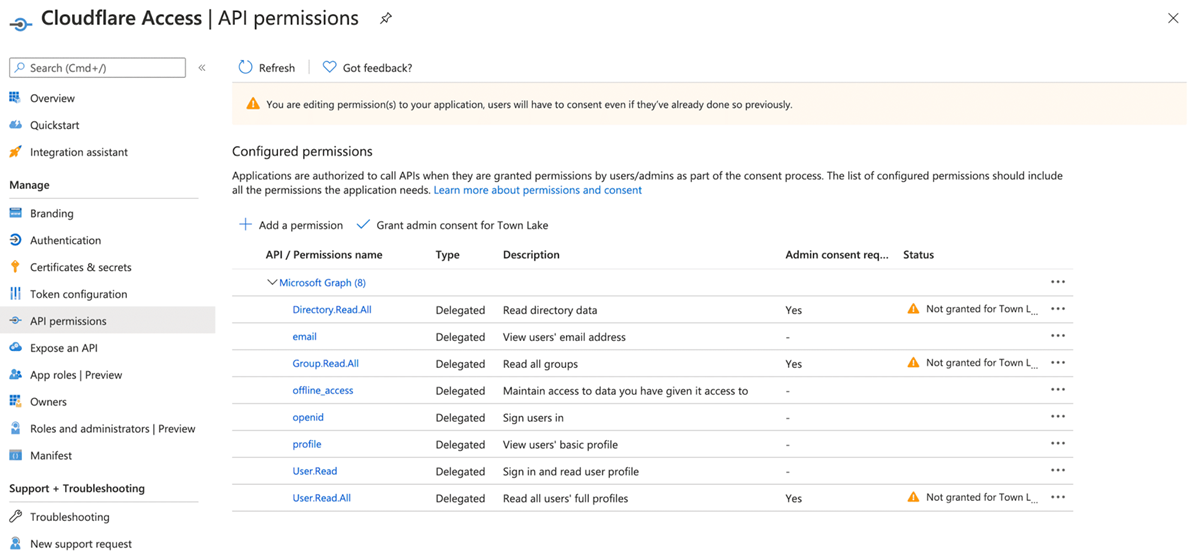

Uprawnienia

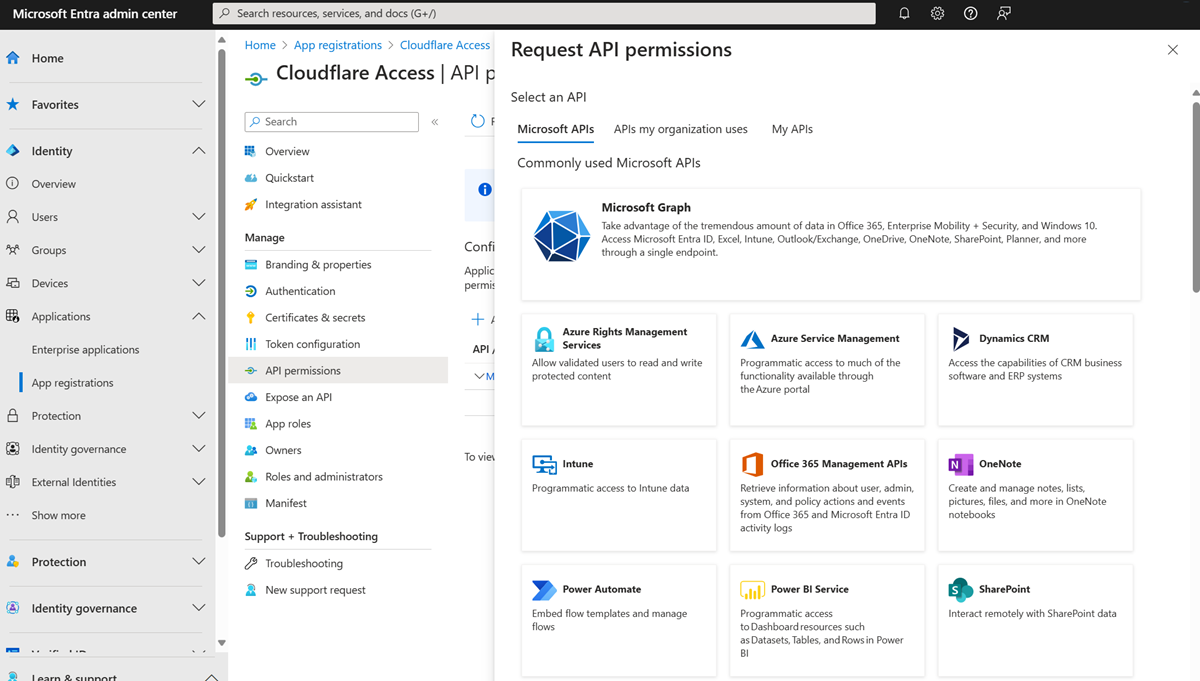

W menu po lewej stronie wybierz pozycję Uprawnienia interfejsu API.

Wybierz + Dodaj uprawnienie.

W obszarze Wybierz interfejs API wybierz pozycję Microsoft Graph.

Wybierz pozycję Delegowane uprawnienia dla następujących uprawnień:

- Openid

- profile

- offline_access

- user.read

- directory.read.all

- group.read.all

W obszarze Zarządzanie wybierz pozycję + Dodaj uprawnienia.

Wybierz pozycję Udziel Administracja zgody dla ....

Na pulpicie nawigacyjnym Cloudflare Zero Trust przejdź do Ustawienia > uwierzytelnianie.

W obszarze Metody logowania wybierz pozycję Dodaj nową.

Wybierz Microsoft Entra ID.

Wprowadź wartości identyfikatora aplikacji, wpisu tajnego aplikacji i identyfikatora katalogu.

Wybierz pozycję Zapisz.

Uwaga

W przypadku grup firmy Microsoft Entra w obszarze Edytuj dostawcę tożsamości firmy Microsoft w obszarze Grupy pomocy technicznej wybierz pozycję Włączone.

Przetestuj integrację

Na pulpicie nawigacyjnym Cloudflare Zero Trust przejdź do Ustawienia> Authentication.

W obszarze Metody logowania dla pozycji Microsoft Entra ID wybierz pozycję Test.

Wprowadź poświadczenia firmy Microsoft Entra.

Zostanie wyświetlony komunikat Twoje połączenie .

Następne kroki

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla