Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Omówienie składników

Synchronizacja w chmurze jest oparta na usługach Firmy Microsoft Entra i ma dwa kluczowe składniki:

- Agent aprowizacji: agent aprowizacji w chmurze Microsoft Entra Connect jest tym samym agentem co agent przychodzący Workday i oparty na tej samej technologii po stronie serwera co serwer proxy aplikacji i Uwierzytelnianie przekazywania. Wymaga tylko połączenia wychodzącego, a agenci są automatycznie zaktualizowani.

- Usługa aprowizacji: ta sama usługa aprowizacji co aprowizacja wyjściowa i aprowizacja wejściowa w Workday, model oparty na harmonogramie. Ustawienia synchronizacji w chmurze zmieniają się co 2 minuty.

Konfiguracja początkowa

Podczas początkowej konfiguracji wykonywane jest kilka czynności, które sprawiają, że odbywa się synchronizacja w chmurze.

- Podczas instalacji agenta: należy skonfigurować agenta dla domen usługi AD, z których chcesz udostępniać. Ta konfiguracja rejestruje domeny w usłudze tożsamości hybrydowej i ustanawia połączenie wychodzące z magistrali usług, która nasłuchuje żądań.

- Gdy włączysz aprowizację: wybierz domenę usługi AD i włącz aprowizację, która uruchamia się co 2 minuty. Opcjonalnie możesz usunąć zaznaczenie synchronizacji skrótów haseł i zdefiniować wiadomość e-mail z powiadomieniem. Można również zarządzać przekształcaniem atrybutów za pomocą API Microsoft Graph.

Instalacja agenta

Podczas instalowania agenta aprowizacji w chmurze występują następujące elementy.

- Instalator instaluje pliki binarne agenta i usługę agenta działającą w ramach konta usługi wirtualnej (NETWORK SERVICE\AADProvisioningAgent). Konto usługi wirtualnej to specjalny typ konta, które nie ma hasła i jest zarządzane przez system Windows.

- Następnie Instalator uruchamia Kreatora.

- Kreator monituje o poświadczenia firmy Microsoft Entra, a następnie uwierzytelnia się i pobiera token.

- Następnie kreator prosi o podanie bieżących poświadczeń administratorów domeny komputera.

- Konto usługi zarządzanej przez agenta ogólnego (GMSA) dla tej domeny jest tworzone lub ponownie używane, jeśli już istnieje.

- Usługa agenta jest teraz ponownie skonfigurowana do uruchamiania w ramach GMSA.

- Kreator teraz prosi o konfigurację domeny wraz z kontem Administratora przedsiębiorstwa (EA)/Administrator domeny (DA) dla każdej domeny, którą ma obsługiwać agent.

- Konto GMSA jest następnie aktualizowane z uprawnieniami, które umożliwiają dostęp do każdej domeny wprowadzonej podczas instalacji.

- Następnie kreator inicjuje rejestrację agenta

- Agent tworzy certyfikat i używając tokenu Microsoft Entra, rejestruje siebie oraz certyfikat w usłudze rejestracji Hybrydowej Usługi Tożsamości (HIS).

- Kreator wyzwala wywołanie AgentResourceGrouping. To wywołanie usługi administracyjnej HIS polega na przypisaniu agenta do jednej lub więcej domen AD w konfiguracji HIS.

- Kreator uruchamia teraz ponownie usługę agenta.

- Agent wywołuje usługę Bootstrap po ponownym uruchomieniu (i co 10 minut później), aby sprawdzić dostępność aktualizacji konfiguracji. Usługa bootstrap weryfikuje tożsamość agenta. Aktualizuje również czas ostatniego bootstrapu. Jest to ważne, ponieważ jeśli agenci nie uruchamiają się, nie są aktualizowane punkty końcowe usługi Service Bus i mogą nie być w stanie odbierać żądań.

Co to jest system zarządzania tożsamościami między domenami (SCIM)?

Specyfikacja SCIM jest standardem używanym do automatyzowania wymiany informacji o tożsamości użytkownika lub grupy między domenami tożsamości, takimi jak Microsoft Entra ID. SCIM staje się de facto standardem aprowizacji i, w przypadku użycia ze standardami federacyjnymi, takimi jak SAML lub OpenID Connect, zapewnia administratorom kompleksowe rozwiązanie oparte na standardach na potrzeby zarządzania dostępem.

Agent aprowizacji chmury Microsoft Entra Connect używa protokołu SCIM z identyfikatorem Entra firmy Microsoft do aprowizacji i anulowania aprowizacji użytkowników i grup.

Przepływ synchronizacji

Po zainstalowaniu agenta i włączeniu aprowizacji następuje następujący przepływ.

- Po skonfigurowaniu usługa aprowizacji firmy Microsoft wywołuje hybrydową usługę Microsoft Entra, aby dodać żądanie do magistrali usług. Agent stale utrzymuje połączenie wychodzące z usługą Service Bus, nasłuchuje żądań i natychmiast odbiera żądanie Systemu Zarządzania Tożsamością Międzydomenową (SCIM).

- Agent dzieli żądanie na oddzielne zapytania na podstawie typu obiektu.

- Usługa AD zwraca wynik do agenta, a agent filtruje te dane przed wysłaniem go do identyfikatora Entra firmy Microsoft.

- Agent zwraca odpowiedź SCIM do Microsoft Entra ID. Odpowiedzi te opierają się na filtrowaniu, które miało miejsce w obrębie agenta. Agent używa określania zakresu do filtrowania wyników.

- Usługa aprowizacji zapisuje zmiany w identyfikatorze Entra firmy Microsoft.

- Jeśli wystąpi synchronizacja różnicowa, zamiast pełnej synchronizacji, używany jest plik cookie lub znak wodny. Nowe zapytania otrzymują zmiany od tego pliku cookie/znaku wodnego.

Obsługiwane scenariusze:

Następujące scenariusze są obsługiwane w przypadku synchronizacji z chmurą.

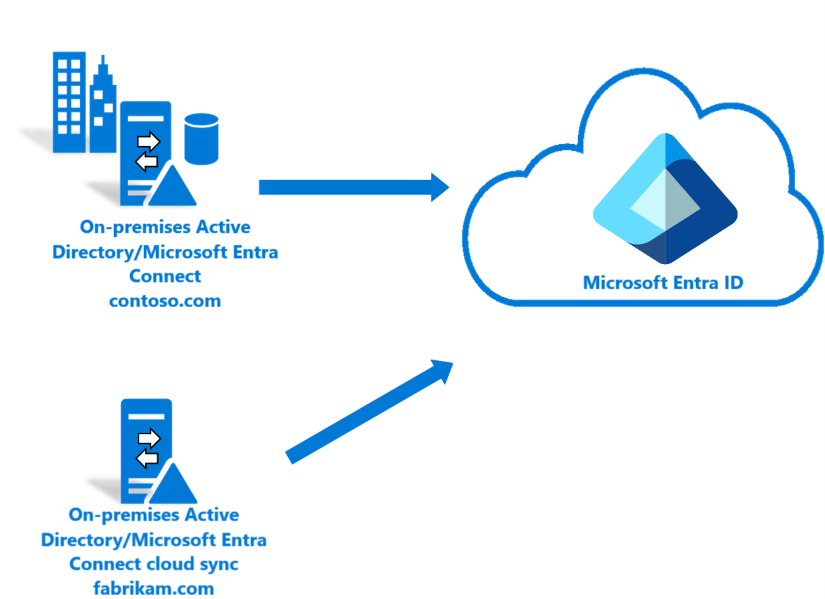

- Istniejący klient hybrydowy z nowym lasem: usługa Microsoft Entra Connect Sync jest używana w lasach podstawowych. Synchronizacja w chmurze jest używana do udostępniania z lasu AD (w tym odłączonego). Aby uzyskać więcej informacji, zobacz samouczek tutaj.

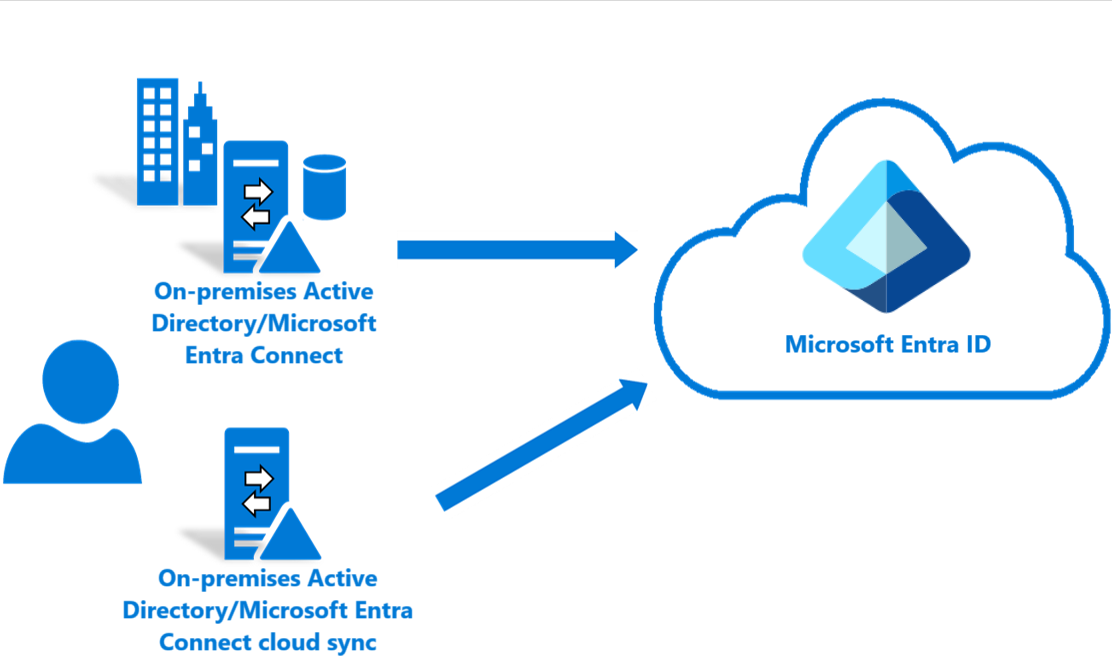

- Nowy klient hybrydowy: usługa Microsoft Entra Connect Sync nie jest używana. Synchronizacja w chmurze służy do aprowizacji z lasu AD. Aby uzyskać więcej informacji, zobacz samouczek tutaj.

- Istniejący klient hybrydowy: program Microsoft Entra Connect Sync jest używany w lasach podstawowych. Synchronizacja z chmurą jest pilotowana dla małego zestawu użytkowników w głównych lasach tutaj.

Aby uzyskać więcej informacji, zobacz Obsługiwane topologie.