Scenariusz — używanie rozszerzeń katalogów z aprowizowaniem grup w usłudze Active Directory

Scenariusz: Masz setki grup w identyfikatorze Entra firmy Microsoft. Chcesz aprowizować niektóre z tych grup, ale nie wszystkie z powrotem do usługi Active Directory. Chcesz, aby szybki filtr można zastosować do grup bez konieczności tworzenia bardziej skomplikowanego filtru określania zakresu.

Możesz użyć środowiska utworzonego w tym scenariuszu do testowania lub zapoznania się z synchronizacją w chmurze.

Założenia

- W tym scenariuszu przyjęto założenie, że masz już środowisko robocze, które synchronizuje użytkowników z identyfikatorem Entra firmy Microsoft.

- Mamy 4 użytkowników, którzy są zsynchronizowani. Britta Simon, Lola Jacobson, Anna Ringdahl i John Smith.

- W usłudze Active Directory utworzono trzy jednostki organizacyjne — Sprzedaż, Marketing i Grupy

- Konta użytkowników Britta Simon i Anna Ringdahl znajdują się w jednostkach organizacyjnych sprzedaży.

- Konta użytkowników Lola Jacobson i John Smith znajdują się w jednostki organizacyjnej marketingu.

- Jednostka organizacyjna grup to miejsce, w którym aprowizowane są nasze grupy z identyfikatora Entra firmy Microsoft.

Tworzenie dwóch grup w usłudze Microsoft Entra ID

Aby rozpocząć, utwórz dwie grupy w identyfikatorze Entra firmy Microsoft. Jedna grupa to Sprzedaż, a Druga to Marketing.

Aby utworzyć dwie grupy, wykonaj następujące kroki.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej hybrydowego Administracja istratora.

- Przejdź do pozycji Grupy tożsamości>>Wszystkie grupy.

- W górnej części kliknij pozycję Nowa grupa.

- Upewnij się, że typ grupy jest ustawiony na zabezpieczenia.

- W polu Nazwa grupy wprowadź wartość Sales (Sprzedaż)

- W polu Typ członkostwa zachowaj go przy przypisaniu.

- Kliknij pozycję Utwórz.

- Powtórz ten proces przy użyciu marketingu jako nazwy grupy.

Dodawanie użytkowników do nowo utworzonych grup

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej hybrydowego Administracja istratora.

- Przejdź do pozycji Grupy tożsamości>>Wszystkie grupy.

- W górnej części pola wyszukiwania wpisz Sales (Sprzedaż).

- Kliknij nową grupę Sprzedaż .

- Po lewej stronie kliknij pozycję Członkowie

- W górnej części kliknij pozycję Dodaj członków.

- W górnej części pola wyszukiwania wprowadź Britta Simon.

- Umieść znacznik wyboru obok użytkownika Britta Simon i Anny Ringdahl , a następnie kliknij pozycję Wybierz

- Powinna ona pomyślnie dodać ją do grupy.

- Po lewej stronie kliknij pozycję Wszystkie grupy i powtórz ten proces przy użyciu grupy Marketing i dodaj Lola Jacobson i John Smith do tej grupy.

Uwaga

Podczas dodawania użytkowników do grupy Marketing zanotuj identyfikator grupy na stronie przeglądu. Ten identyfikator jest używany później do dodawania nowo utworzonej właściwości do grupy.

Uzyskiwanie identyfikatora dzierżawy

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej hybrydowego Administracja istratora.

- Przejdź do strony Przegląd tożsamości>.

- Zanotuj identyfikator dzierżawy i skopiuj go do użycia później.

Tworzenie klasy CloudSyncCustomExtensionApp i jednostki usługi

Ważne

Rozszerzenie katalogu dla usługi Microsoft Entra Cloud Sync jest obsługiwane tylko w przypadku aplikacji z identyfikatorem URI "api://< tenantId>/CloudSyncCustomExtensionsApp" i aplikacją rozszerzenia schematu dzierżawy utworzoną przez firmę Microsoft Entra Połączenie.

- Na maszynie lokalnej otwórz program PowerShell z uprawnieniami Administracja istracyjnymi

- Aby ustawić zasady wykonywania, uruchom polecenie (naciśnij przycisk [A] Tak, aby wszystkie po wyświetleniu monitu):

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser

- Aby zainstalować moduł w wersji 1 zestawu SDK w programie PowerShell Core lub środowisku Windows PowerShell, uruchom następujące polecenie. Po wyświetleniu monitu naciśnij przycisk [Y] Tak.

Install-Module Microsoft.Graph -Scope CurrentUser

- Połączenie do dzierżawy (pamiętaj o zaakceptowaniu w imieniu użytkownika podczas logowania)

Connect-MgGraph -Scopes "Application.ReadWrite.All", "Group.ReadWrite.All", "User.ReadWrite.All"

- Sprawdź, czy istnieje aplikacja CloudSyncCustomExtensionApp.

Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'api://<tenantId>/CloudSyncCustomExtensionsApp')"

- Jeśli istnieje, zanotuj identyfikator appId i przejdź do kroku 8. W przeciwnym razie utwórz aplikację.

- Utwórz aplikację CloudSyncCustomExtensionApp. Zastąp <identyfikator dzierżawy identyfikatorem> dzierżawy. Skopiuj identyfikator i identyfikator aplikacji, który zostanie wyświetlony po utworzeniu.

New-MgApplication -DisplayName "CloudSyncCustomExtensionsApp" -IdentifierUris "api://<tenant ID>/CloudSyncCustomExtensionsApp"

- Jeśli aplikacja istnieje, sprawdź, czy ma podmiot zabezpieczeń. Zastąp <identyfikator aplikacji swoim> identyfikatorem appId.

Get-MgServicePrincipal -Filter "AppId eq '<application id>'"

Jeśli aplikacja została właśnie utworzona, utwórz nowego podmiotu zabezpieczeń. Zastąp <identyfikator aplikacji swoim> identyfikatorem appId.

New-MgServicePrincipal -AppId '<appId>'

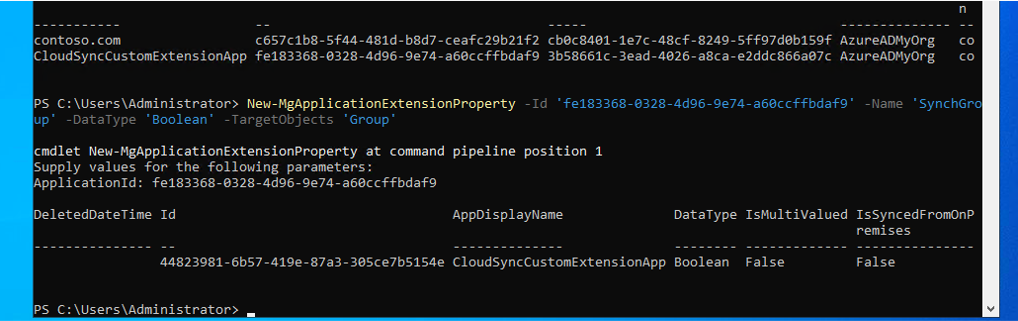

Tworzenie naszej konfiguracji rozszerzenia i synchronizacji w chmurze

- Teraz utworzymy nasz atrybut niestandardowy i przypiszemy go do aplikacji CloudSyncCustomExtensionApp. Zastąp <wartość id> identyfikatorem. Użyj identyfikatora obiektu aplikacji.

New-MgApplicationExtensionProperty -Id <id> -Name “SynchGroup” -DataType “Boolean” -TargetObjects “Group”

Może zostać wyświetlony monit o wprowadzenie identyfikatora.

To polecenie cmdlet tworzy atrybut, który wygląda jak extension_<guid>_SynchGroup. Musisz ją skojarzyć z grupą, jednak polecenie cmdlet programu PowerShell grafu nie zwraca tego.

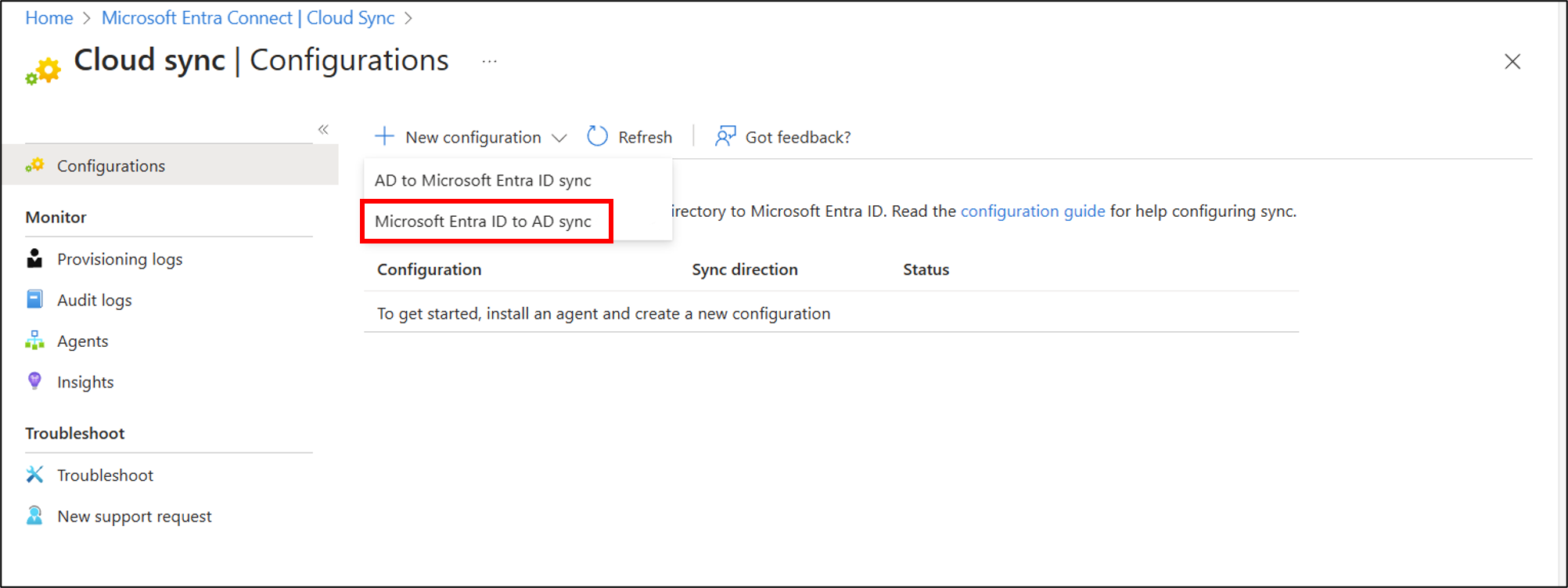

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej hybrydowego Administracja istratora.

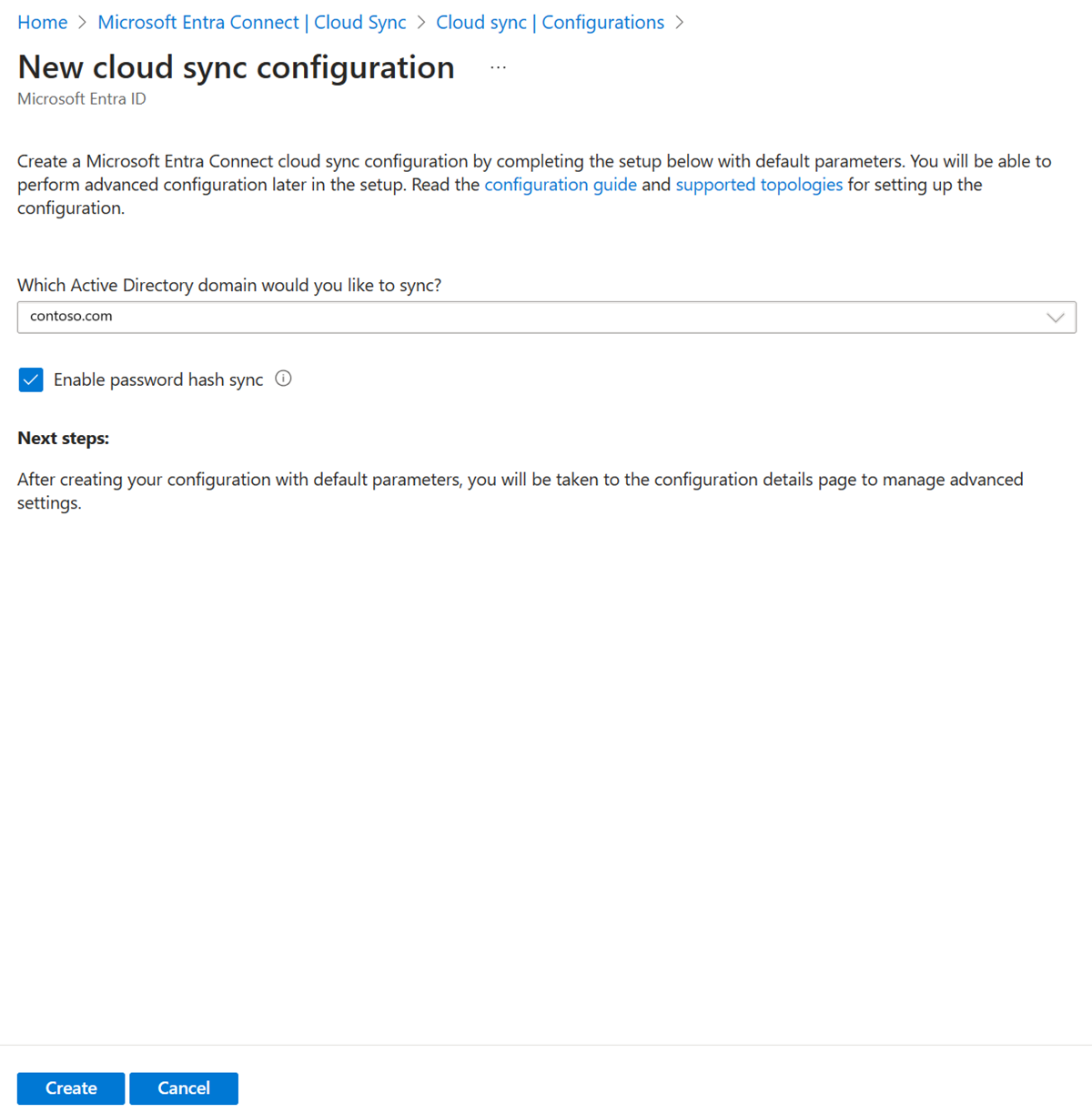

Przejdź do sekcji Identity Hybrid Management>Microsoft Entra Połączenie Cloud sync (Synchronizacja w usłudze Microsoft>Entra Połączenie> Cloud).

Wybierz pozycję Nowa konfiguracja.

Wybierz pozycję Microsoft Entra ID do synchronizacji usługi AD.

Na ekranie konfiguracji wybierz domenę i określ, czy włączyć synchronizację skrótów haseł. Kliknij pozycję Utwórz.

Zostanie otwarty ekran Wprowadzenie . W tym miejscu możesz kontynuować konfigurowanie synchronizacji w chmurze

Po lewej stronie kliknij pozycję Filtry określania zakresu wybierz pozycję Zakres - grupy Wszystkie grupy

Kliknij pozycję Edytuj mapowanie atrybutów i zmień element Target Contaniner na OU=Groups,DC=contoso,DC=com. Kliknij przycisk Zapisz.

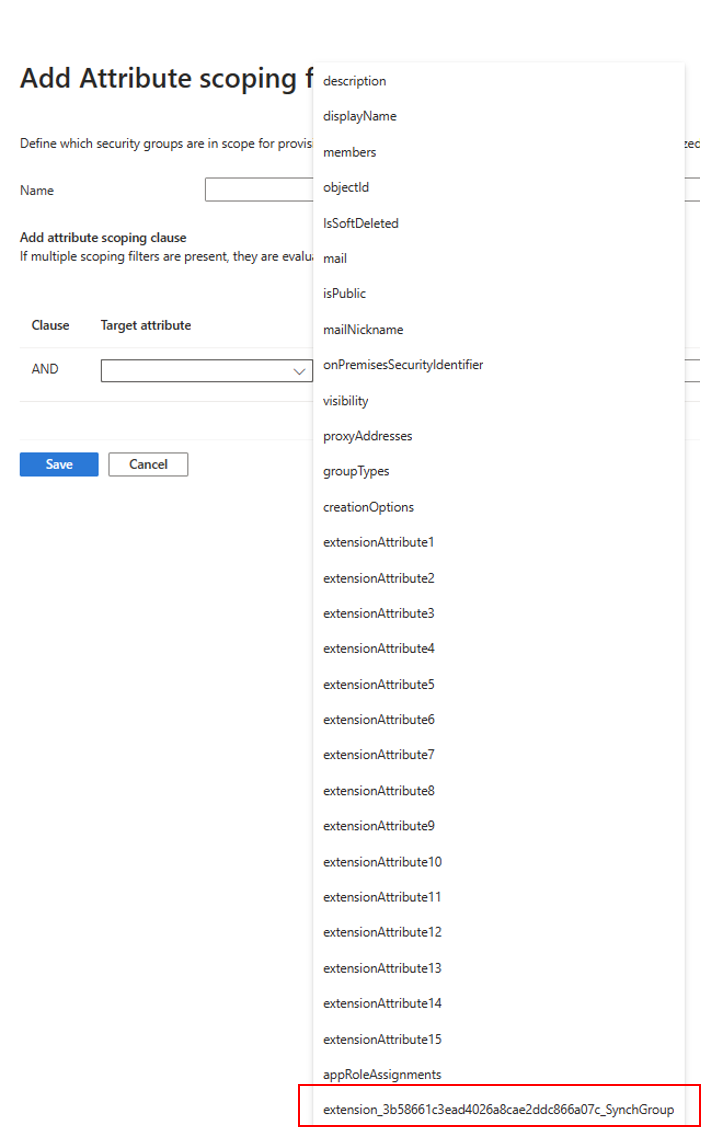

Kliknij pozycję Dodaj filtr określania zakresu atrybutów

W obszarze Atrybut docelowy wybierz nowo utworzony atrybut, który wygląda jak extension_<guid>_SynchGroup. Zapisz to również, ponieważ musimy użyć tego atrybutu w celu dodania tego atrybutu do jednej z naszych grup.

W obszarze Operator wybierz pozycję PRESENT

Kliknij przycisk Zapisz. Kliknij pozycję Zapisz.

Pozostaw konfigurację wyłączoną i wróć do niej.

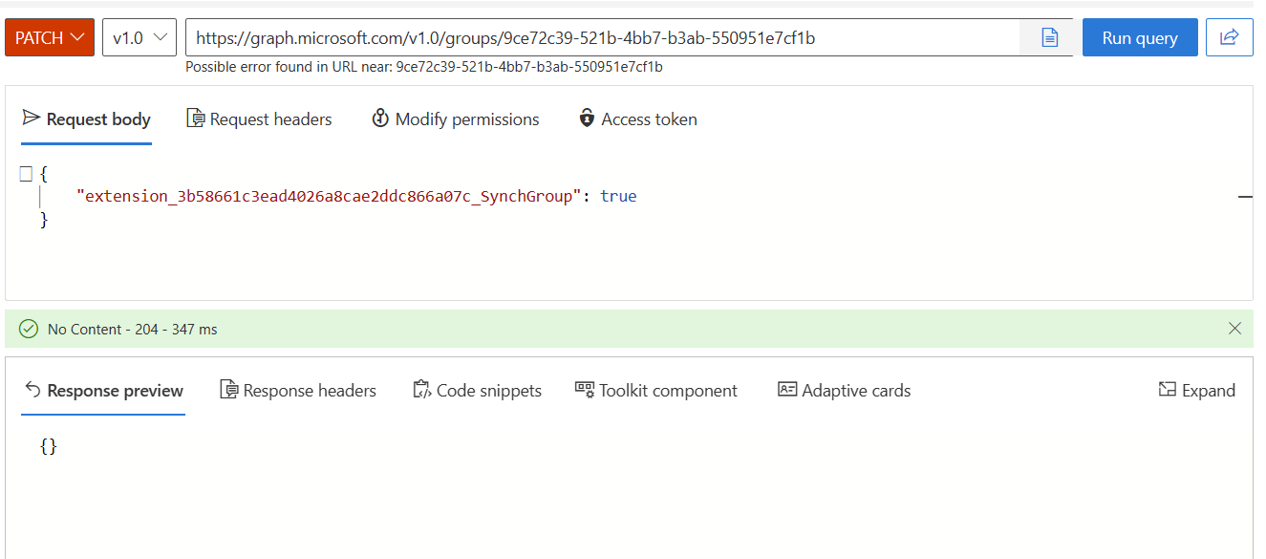

Dodawanie nowej właściwości rozszerzenia do jednej z naszych grup

W tej części dodamy naszą nowo utworzoną właściwość do jednej z istniejących grup Marketing. W tym celu użyjemy Eksploratora programu Microsoft Graph. Musisz upewnić się, że użytkownik wyraził zgodę na plik Group.ReadWrite.All. Możesz to zrobić, wybierając pozycję Modyfikuj uprawnienia.

Przejdź do strony https://developer.microsoft.com/graph/graph-explorer

Zaloguj się przy użyciu konta administratora dzierżawy. Może to być konto administratora globalnego. Konto administratora globalnego zostało użyte podczas tworzenia tego scenariusza. Konto administratora hybrydowego może być wystarczające.

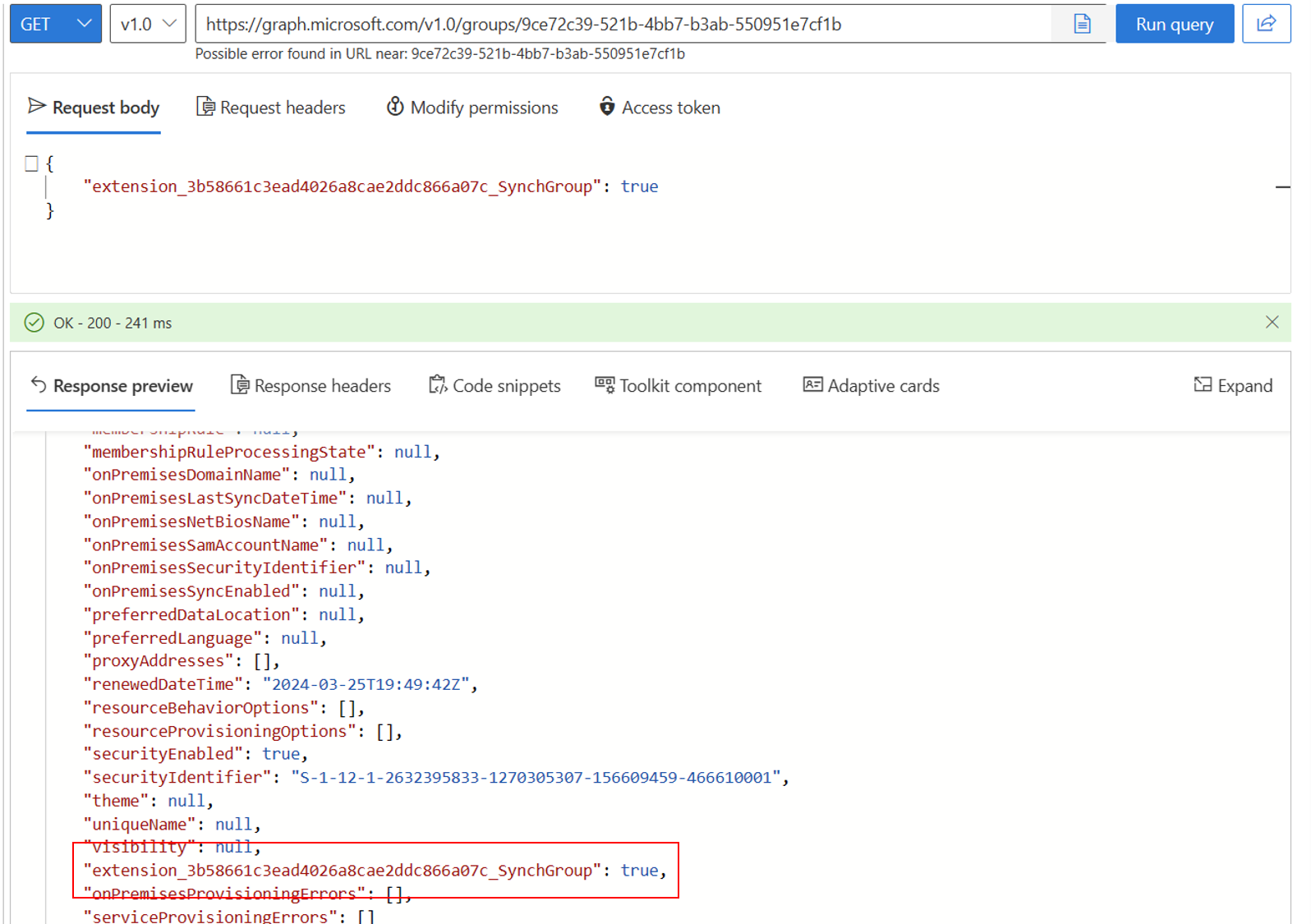

W górnej części zmień polecenie GET na PATCH

W polu adresu wprowadź: https://graph.microsoft.com/v1.0/groups/<identyfikator grupy>

W treści żądania wprowadź:

{ extension_<guid>_SynchGroup: true }Jeśli wszystko zostanie wykonane poprawnie, zobaczysz komunikat [].

Teraz w górnej części zmień wartość PATCH na GET i przyjrzyj się właściwościom grupy marketingowej.

Kliknij pozycję Uruchom zapytanie. Powinien zostać wyświetlony nowo utworzony atrybut.

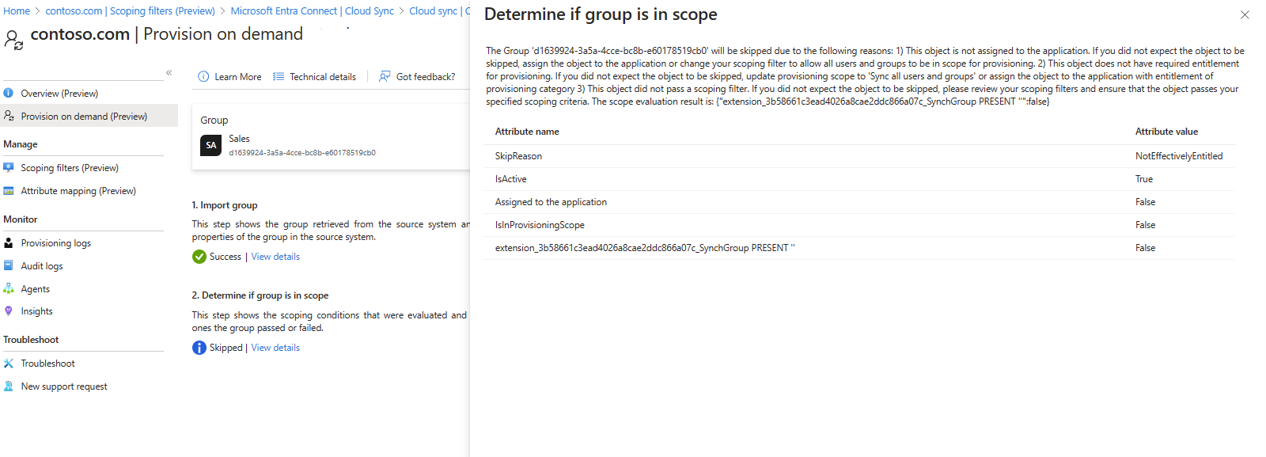

Testowanie konfiguracji

Uwaga

W przypadku korzystania z aprowizacji na żądanie członkowie nie są automatycznie aprowizowani. Musisz wybrać członków, na których chcesz testować, i istnieje limit 5 elementów członkowskich.

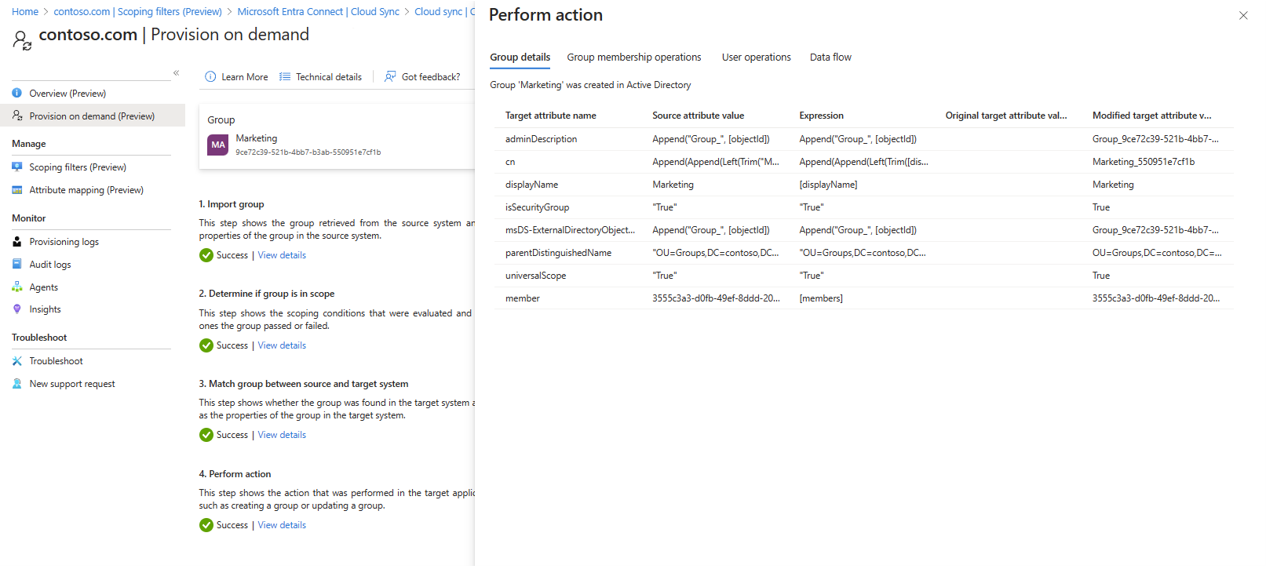

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej hybrydowego Administracja istratora.

- Przejdź do sekcji Zarządzanie hybrydą>tożsamości>Microsoft Entra Połączenie> Cloud sync.

W obszarze Konfiguracja wybierz konfigurację.

Po lewej stronie wybierz pozycję Aprowizuj na żądanie.

Wprowadź marketing w polu Wybrana grupa

W sekcji Wybrani użytkownicy wybierz niektórych użytkowników do przetestowania. Wybierz pozycję Lola Jacobson i John Smith.

Kliknij pozycję Aprowizuj. Powinna ona zostać pomyślnie zainicjowana.

Teraz spróbuj użyć grupy Sales i dodaj Britta Simon i Anna Ringdahl. Nie powinno to aprowizować.

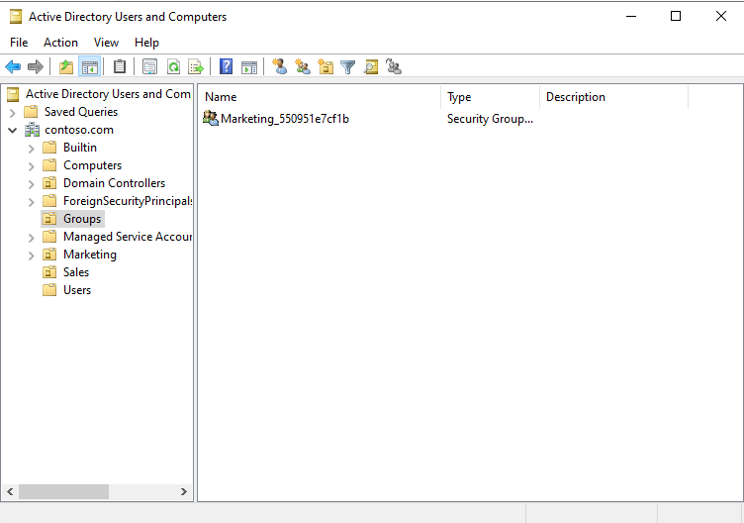

W usłudze Active Directory powinna zostać wyświetlona nowo utworzona grupa Marketing.

Następne kroki

- Używanie zapisywania zwrotnego grup w usłudze Microsoft Entra Cloud Sync

- Zarządzanie aplikacjami opartymi na lokalna usługa Active Directory (Kerberos) przy użyciu Zarządzanie tożsamością Microsoft Entra

- Migrowanie zapisywania zwrotnego grup microsoft Entra Połączenie Sync w wersji 2 do usługi Microsoft Entra Cloud Sync

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla