Skoroszyt raportu ryzykownych adresów IP

Uwaga

Aby użyć skoroszytu raportów ryzykownych adresów IP, należy włączyć pozycję "ADFSSignInLogs" w bloku Ustawienia diagnostyki. Jest to strumień usługi Log Analytics z logowaniami usług AD FS wysyłanymi do identyfikatora Entra firmy Microsoft za pośrednictwem usługi Połączenie Health. Aby dowiedzieć się więcej na temat logowania usług AD FS w usłudze Microsoft Entra ID, zapoznaj się z naszą dokumentacją tutaj.

Klienci usług AD FS mogą uwidaczniać punkty końcowe uwierzytelniania haseł w Internecie w celu zapewnienia użytkownikom końcowym usług uwierzytelniania w celu uzyskania dostępu do aplikacji SaaS, takich jak Microsoft 365. W takim przypadku istnieje możliwość, że zły aktor próbuje zalogować się do systemu usług AD FS, aby odgadnąć hasło użytkownika końcowego i uzyskać dostęp do zasobów aplikacji. Od wersji 2012 R2 systemu Windows Server usługi AD FS udostępniają funkcję blokady konta na ekstranecie, która uniemożliwia przeprowadzenie takich ataków. Jeśli korzystasz z niższej wersji, zdecydowanie zalecamy uaktualnienie systemu AD FS do systemu Windows Server 2016.

Ponadto istnieje możliwość, aby jeden adres IP próbował wielu logowań względem wielu użytkowników. W takich przypadkach liczba prób na użytkownika może być mniejsza od wartości progowej ochronnej blokady konta w usługach AD FS. Firma Microsoft Entra Połączenie Health udostępnia teraz raport "Ryzykowny adres IP", który wykrywa ten warunek i powiadamia administratorów. Poniżej wymieniono najważniejsze zalety korzystania z tego raportu:

- Wykrywanie adresów IP, w przypadku których przekroczono próg nieudanych prób logowania opartego na haśle

- Obsługa nieudanych prób logowania związanych z nieprawidłowym hasłem lub stanem blokady ekstranetu

- Obsługuje włączanie alertów za pomocą alertów platformy Azure

- Możliwość konfiguracji ustawień progowych odpowiadających zasadom zabezpieczeń używanym w organizacji

- Dostosowywalne zapytania i rozwinięte wizualizacje na potrzeby dalszej analizy

- Rozszerzone funkcje z poprzedniego raportu Ryzykownego adresu IP, który zostanie wycofany po 24 stycznia 2022 r.

Wymagania

- Połączenie Kondycja usług AD FS zainstalowana i zaktualizowana do najnowszego agenta.

- Obszar roboczy usługi Log Analytics z włączonym strumieniem "ADFSSignInLogs".

- Uprawnienia do korzystania ze skoroszytów monitora identyfikatorów entra firmy Microsoft. Do korzystania ze skoroszytów potrzebne są następujące elementy:

- Dzierżawa firmy Microsoft Entra z licencją Microsoft Entra ID P1 lub P2.

- Dostęp do obszaru roboczego usługi Log Analytics i następujących ról w usłudze Microsoft Entra ID (jeśli uzyskujesz dostęp do usługi Log Analytics za pośrednictwem centrum administracyjnego firmy Microsoft Entra): Administrator zabezpieczeń, Czytelnik zabezpieczeń, Czytelnik raportów, Administrator globalny

Co znajduje się w raporcie?

Skoroszyt raportu ryzykownych adresów IP jest obsługiwany na podstawie danych w strumieniu ADFSSignInLogs i może szybko wizualizować i analizować ryzykowne adresy IP. Parametry można skonfigurować i dostosować dla liczby progów. Skoroszyt można również konfigurować na podstawie zapytań, a każde zapytanie można aktualizować i modyfikować na podstawie potrzeb organizacji.

Ryzykowny skoroszyt IP analizuje dane z usługi ADFSSignInLogs, aby ułatwić wykrywanie ataków siłowych lub ataków siłowych haseł. Skoroszyt ma dwie części. Pierwsza część "Analiza ryzykownych adresów IP" identyfikuje ryzykowne adresy IP na podstawie wyznaczonych progów błędów i długości okna wykrywania. Druga część zawiera szczegóły logowania i liczby błędów dla wybranych adresów IP.

- W okienku workook zostanie wyświetlona wizualizacja mapy i podział regionów na potrzeby szybkiej analizy ryzykownej lokalizacji adresów IP.

- Tabela szczegółów ryzykownych adresów IP jest równoległa do funkcjonalności poprzedniego raportu ryzykownego adresu IP. Aby uzyskać szczegółowe informacje na temat pól w tabeli, zobacz poniższą sekcję.

- Oś czasu ryzykownych adresów IP przedstawia szybki widok wszelkich anomalii lub skoków liczby żądań w widoku osi czasu

- Szczegóły logowania i liczby błędów według adresu IP umożliwiają szczegółowe filtrowanie widoku według adresu IP lub użytkownika, aby rozwinąć tabelę szczegółów.

Każdy element w tabeli raportów ryzykownych adresów IP zawiera zagregowane informacje o nieudanych działaniach logowania usług AD FS, które przekraczają wyznaczony próg. Zawiera następujące informacje:

| Element raportu | opis |

|---|---|

| Godzina rozpoczęcia okna wykrywania | Pokazuje sygnaturę czasową na podstawie czasu lokalnego centrum administracyjnego firmy Microsoft Entra, gdy zostanie uruchomione okno czasu wykrywania. Wszystkie zdarzenia dzienne są generowane o północy czasu UTC. Sygnatura czasowa zdarzeń godzinowych jest zaokrąglona do początku godziny. Informację o godzinie rozpoczęcia pierwszego działania zawiera element „firstAuditTimestamp” w wyeksportowanym pliku. |

| Długość okna wykrywania | Zawiera typ przedziału czasu wykrywania. Wyzwalacze agregacji mogą być godzinne lub dziennie. Ten element ułatwia odróżnienie ataków siłowych o dużej częstotliwości od powolnych ataków, w przypadku których próby uzyskania dostępu są rozłożone na cały dzień. |

| Adres IP | Pojedynczy ryzykowny adres IP, powiązany z blokadą ekstranetu lub próbą logowania przy użyciu nieprawidłowego hasła. Może to być adres IPv4 lub IPv6. |

| Liczba błędów nieprawidłowego hasła (50126) | Liczba błędów dotyczących nieprawidłowego hasła związanych z tym adresem IP, które wystąpiły w danym przedziale czasu wykrywania. W przypadku niektórych użytkowników błędy dotyczące użycia nieprawidłowego hasła mogą występować wielokrotnie. Zwróć uwagę, że nie obejmuje to nieudanych prób z powodu wygasłych haseł. |

| Liczba błędów blokady ekstranetu (300030) | Liczba błędów dotyczących blokady ekstranetu związanych z tym adresem IP, które wystąpiły w danym przedziale czasu wykrywania. W przypadku niektórych użytkowników błędy dotyczące blokady ekstranetu mogą występować wielokrotnie. Będą one widoczne tylko wtedy, gdy skonfigurowano blokadę ekstranetu w usługach AD FS (w wersji 2012 R2 lub nowszej). Uwaga Zdecydowanie zalecamy włączenie tej funkcji w przypadku zezwolenia na logowanie z ekstranetu przy użyciu hasła. |

| Unikatowi użytkownicy, dla których podjęto próbę | Liczba kont unikatowych użytkowników związanych z tym adresem IP, przy użyciu których podjęto próbę w danym przedziale czasu wykrywania. Umożliwia ona odróżnienie wzorca ataku przy użyciu jednego konta użytkownika od wzorca ataku przy użyciu wielu kont użytkowników. |

Filtruj raport według adresu IP lub nazwy użytkownika, aby wyświetlić rozszerzony widok szczegółów logowań dla każdego ryzykownego zdarzenia IP.

Uzyskiwanie dostępu do skoroszytu

Napiwek

Kroki opisane w tym artykule mogą się nieznacznie różnić w zależności od portalu, od którego zaczynasz.

Aby uzyskać dostęp do skoroszytu:

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator tożsamości hybrydowej.

- Przejdź do sekcji Zarządzanie> hybrydowe tożsamości>*Monitorowanie i kondycja>Skoroszyty.

- Wybierz skoroszyt raportu Ryzykowne adresy IP.

Adresy IP modułu równoważenia obciążenia na liście

Moduł równoważenia obciążenia agreguje nieudane działania związane z logowaniem i osiąga próg alertu. Jeśli widzisz adresy IP modułu równoważenia obciążenia, istnieje duże prawdopodobieństwo, że zewnętrzny moduł równoważenia obciążenia nie wysyła adresu IP klienta podczas przekazywania żądania do serwera serwer proxy aplikacji sieci Web. Skonfiguruj prawidłowo moduł równoważenia obciążenia, aby przekazać adres IP klienta na potrzeby przekazywania dalej.

Konfigurowanie ustawień progu

Próg alertu można zaktualizować za pomocą ustawień progowych. W systemie jest ustawiony domyślny próg. Ustawienia progu można ustawić według godzin lub godzin wykrywania dnia i można je dostosować w filtrach.

| Element progu | opis |

|---|---|

| Nieprawidłowe hasło i próg blokady ekstranetu | Ustawienie progu w celu raportowania działania i wyzwalania powiadomienia o alertach, gdy liczba nieprawidłowych haseł oraz liczba blokad ekstranetu przekracza ją na godzinę lub dzień. |

| Próg błędu blokady ekstranetu | Ustawienie progu umożliwiające raportowanie działania i wyzwalanie powiadomienia o alertach, gdy liczba blokad ekstranetu przekracza ją na godzinę lub dzień. Wartość domyślna to 50. |

Długość okna wykrywania godzin lub dnia można skonfigurować za pomocą przycisku przełącznika powyżej filtrów do dostosowywania progów.

Konfigurowanie alertów powiadomień przy użyciu alertów usługi Azure Monitor za pośrednictwem centrum administracyjnego firmy Microsoft Entra:

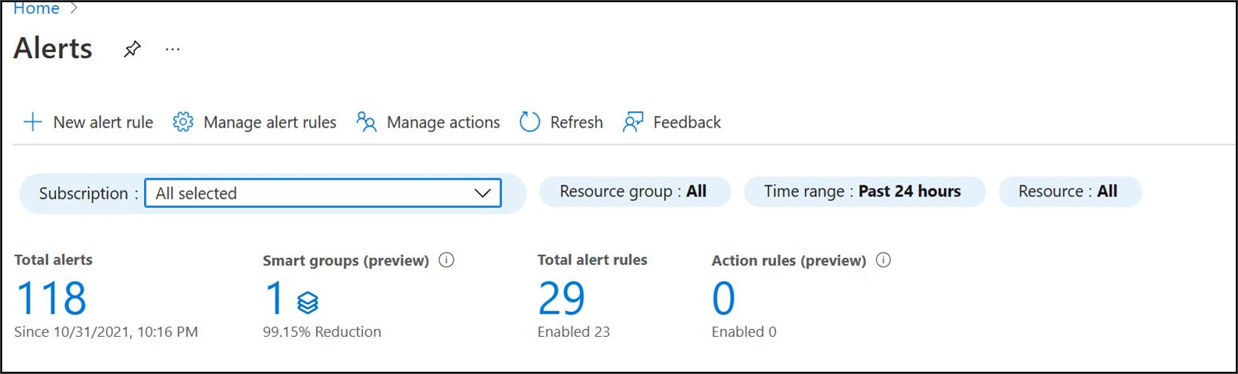

W centrum administracyjnym firmy Microsoft Entra wyszukaj ciąg "Monitor" na pasku wyszukiwania, aby przejść do usługi Azure "Monitor". Wybierz pozycję "Alerty" z menu po lewej stronie, a następnie pozycję "+ Nowa reguła alertu".

W bloku "Utwórz regułę alertu":

- Zakres: kliknij pozycję "Wybierz zasób" i wybierz obszar roboczy usługi Log Analytics zawierający dzienniki ADFSSignInLogs, które chcesz monitorować.

- Warunek: kliknij pozycję "Dodaj warunek". Wybierz pozycję "Dziennik" dla pozycji Typ sygnału i "Log Analytics" dla pozycji Usługa monitora. Wybierz pozycję "Wyszukiwanie w dzienniku niestandardowym".

Skonfiguruj warunek wyzwalania alertu. Aby dopasować powiadomienia e-mail w raporcie Połączenie Kondycja ryzykowny adres IP, postępuj zgodnie z poniższymi instrukcjami.

- Skopiuj i wklej następujące zapytanie i określ progi liczby błędów. To zapytanie generuje liczbę adresów IP, które przekraczają wyznaczone progi błędów.

ADFSSignInLogs

| extend ErrorCode = ResultType

| where ErrorCode in ("50126", "300030")

| summarize badPasswordErrorCount = countif(ErrorCode == "50126"), extranetLockoutErrorCount = countif(ErrorCode == "300030") by IPAddress

| where extranetLockoutErrorCount > [TODO: put error count threshold here]

lub dla połączonego progu:

badPasswordErrorCount + extranetLockoutErrorCount > [TODO: put error count threshold here] // Customized thresholds

Uwaga

Logika alertu oznacza, że alert zostanie wyzwolony, jeśli co najmniej jeden adres IP z liczby błędów blokady ekstranetu lub łączna liczba błędów nieprawidłowego hasła i blokady ekstranetu przekroczy wyznaczone progi. Możesz wybrać częstotliwość oceniania zapytania w celu wykrywania ryzykownych adresów IP.

Często zadawane pytania

Dlaczego w raporcie są widoczne adresy IP modułu równoważenia obciążenia?

Jeśli widzisz adresy IP modułu równoważenia obciążenia, istnieje duże prawdopodobieństwo, że zewnętrzny moduł równoważenia obciążenia nie wysyła adresu IP klienta podczas przekazywania żądania do serwera serwer proxy aplikacji sieci Web. Skonfiguruj prawidłowo moduł równoważenia obciążenia, aby przekazać adres IP klienta na potrzeby przekazywania dalej.

Co zrobić, aby zablokować adres IP?

Złośliwy adres IP należy dodać do zapory lub blokady w programie Exchange.

Dlaczego nie widzę żadnych elementów w tym raporcie?

- Strumień usługi Log Analytics "ADFSSignInLogs" nie jest włączony w Ustawienia diagnostycznych.

- Nieudane działania związane z logowaniem nie przekraczają ustawień progowych.

- Upewnij się, że na liście serwerów usług AD FS nie jest aktywny alert "Usługa kondycji nie jest aktualna". Przeczytaj więcej na temat rozwiązywania problemów z tym alertem

- Inspekcje nie są włączone w farmach usług AD FS.

Następne kroki

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla