Samouczek: integracja logowania jednokrotnego (SSO) firmy Microsoft z aplikacją Bizagi for Digital Process Automation

Z tego samouczka dowiesz się, jak zintegrować aplikację Bizagi dla usług Digital Process Automation Services lub Server z identyfikatorem Entra firmy Microsoft. Po zintegrowaniu oprogramowania Bizagi for Digital Process Automation z firmą Microsoft Entra ID można wykonywać następujące czynności:

- Kontroluj w usłudze Microsoft Entra ID, kto ma dostęp do projektu Bizagi dla usług automatyzacji procesów cyfrowych lub serwera.

- Umożliwianie użytkownikom automatycznego logowania do projektu usługi Bizagi for Digital Process AutomationServices lub Server przy użyciu kont Microsoft Entra.

- Zarządzaj kontami w jednej centralnej lokalizacji.

Wymagania wstępne

Do rozpoczęcia pracy potrzebne są następujące elementy:

- Subskrypcja firmy Microsoft Entra. Jeśli nie masz subskrypcji, możesz uzyskać bezpłatne konto.

- Projekt Bizagi korzystający z usług Automation Services lub Serwera.

- Masz własne certyfikaty dla podpisów asercji SAML. Te certyfikaty muszą być generowane w formacie p12 lub pfx.

- Plik metadanych w formacie XML wygenerowany z projektu Bizagi.

Opis scenariusza

W tym samouczku skonfigurujesz i przetestujesz logowanie jednokrotne firmy Microsoft w projekcie Bizagi przy użyciu usług automatyzacji lub serwera.

- Aplikacja Bizagi for Digital Process Automation obsługuje logowanie jednokrotne inicjowane przez dostawcę usług.

- Program Bizagi for Digital Process Automation obsługuje automatyczną aprowizację użytkowników.

Dodawanie aplikacji Bizagi for Digital Process Automation z galerii

Aby skonfigurować integrację aplikacji Bizagi for Digital Process Automation z identyfikatorem Entra FIRMY Microsoft, należy dodać aplikację Bizagi for Digital Process Automation z galerii do listy zarządzanych aplikacji SaaS.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

- Przejdź do sekcji Identity Applications Enterprise applications>New application (Aplikacje dla przedsiębiorstw w aplikacji> dla>przedsiębiorstw).

- W sekcji Dodawanie z galerii wpisz Bizagi for Digital Process Automation w polu wyszukiwania.

- Wybierz pozycję Bizagi for Digital Process Automation z panelu wyników, a następnie dodaj aplikację. Zaczekaj kilka sekund na dodanie aplikacji do dzierżawy.

Alternatywnie można również użyć Kreatora konfiguracji aplikacji dla przedsiębiorstw. W tym kreatorze możesz dodać aplikację do dzierżawy, dodać użytkowników/grupy do aplikacji, przypisać role, a także przejść przez konfigurację logowania jednokrotnego. Dowiedz się więcej o kreatorach platformy Microsoft 365.

Konfigurowanie i testowanie aplikacji Microsoft Entra SSO for Bizagi for Digital Process Automation

Skonfiguruj i przetestuj aplikację Microsoft Entra SSO z aplikacją Bizagi for Digital Process Automation przy użyciu użytkownika testowego O nazwie B.Simon. Aby logowanie jednokrotne działało, należy ustanowić relację połączenia między użytkownikiem firmy Microsoft Entra i powiązanym użytkownikiem w projekcie Bizagi.

Aby skonfigurować i przetestować logowanie jednokrotne firmy Microsoft z aplikacją Bizagi for Digital Process Automation, wykonaj następujące kroki:

- Skonfiguruj logowanie jednokrotne firmy Microsoft Entra — aby umożliwić użytkownikom korzystanie z tej funkcji.

- Tworzenie użytkownika testowego aplikacji Microsoft Entra — aby przetestować logowanie jednokrotne firmy Microsoft Entra z aplikacją B.Simon.

- Przypisz użytkownika testowego aplikacji Microsoft Entra — aby włączyć aplikację B.Simon do korzystania z logowania jednokrotnego firmy Microsoft Entra.

- Konfigurowanie aplikacji Bizagi for Digital Process Automation SSO — aby skonfigurować ustawienia logowania jednokrotnego po stronie aplikacji.

- Tworzenie użytkownika testowego aplikacji Bizagi for Digital Process Automation — aby mieć w aplikacji Bizagi for Digital Process Automation odpowiednik użytkownika B.Simon połączony z reprezentacją użytkownika w usłudze Microsoft Entra.

- Testowanie logowania jednokrotnego — aby sprawdzić, czy konfiguracja działa.

Konfigurowanie logowania jednokrotnego firmy Microsoft

Wykonaj następujące kroki, aby włączyć logowanie jednokrotne firmy Microsoft.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

Przejdź do aplikacji tożsamości>dla>przedsiębiorstw>Bizagi for Digital Process Automation>— logowanie jednokrotne.

Na stronie Wybieranie metody logowania jednokrotnego wybierz pozycję SAML.

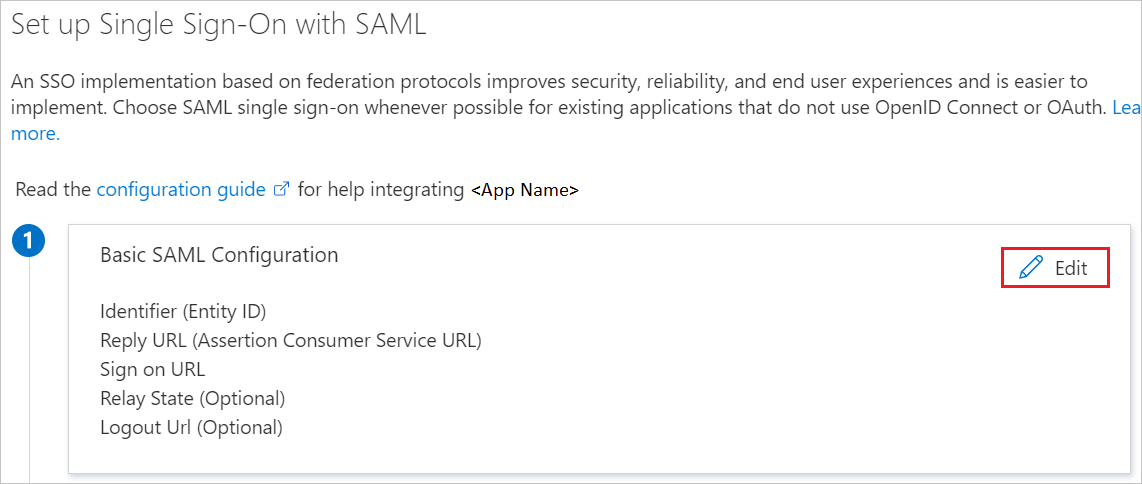

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML kliknij ikonę ołówka podstawową konfigurację protokołu SAML, aby edytować ustawienia.

W sekcji Podstawowa konfiguracja protokołu SAML wykonaj następujące czynności:

a. W polu tekstowym Identyfikator (identyfikator jednostki) wpisz adres URL, używając następującego wzorca:

https://<COMPANY_NAME>.bizagi.com/<PROJECT_NAME>b. W polu tekstowym Adres URL logowania wpisz adres URL, używając następującego wzorca:

https://<COMPANY_NAME>.bizagi.com/<PROJECT_NAME>Uwaga

Te wartości nie są prawdziwe. Zaktualizuj te wartości przy użyciu rzeczywistego identyfikatora i adresu URL logowania. Aby uzyskać te wartości, skontaktuj się z zespołem pomocy technicznej aplikacji Bizagi for Digital Process Automation. Możesz również odwołać się do wzorców przedstawionych w sekcji Podstawowa konfiguracja protokołu SAML.

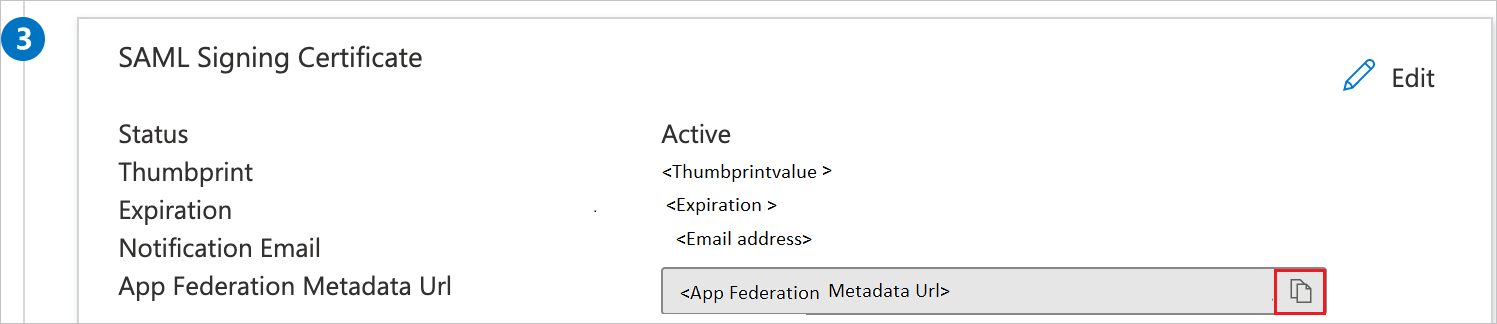

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML w sekcji Certyfikat podpisywania SAML kliknij przycisk kopiowania, aby skopiować adres URL metadanych federacji aplikacji i zapisać go na komputerze.

Ten adres URL metadanych musi być zarejestrowany w opcjach uwierzytelniania projektu Bizagi.

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAMLkliknij ikonę ołówka atrybutów użytkownika i oświadczeń , aby edytować unikatowy identyfikator użytkownika.

Ustaw unikatowy identyfikator użytkownika jako user.mail.

Tworzenie testu identyfikatora entra firmy Microsoft

W tej sekcji utworzysz użytkownika testowego o nazwie B.Simon.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako użytkownik Administracja istrator.

- Przejdź do pozycji Użytkownicy tożsamości>>Wszyscy użytkownicy.

- Wybierz pozycję Nowy użytkownik Utwórz nowego użytkownika> w górnej części ekranu.

- We właściwościach użytkownika wykonaj następujące kroki:

- W polu Nazwa wyświetlana wprowadź wartość

B.Simon. - W polu Główna nazwa użytkownika wprowadź username@companydomain.extensionwartość . Na przykład

B.Simon@contoso.com. - Zaznacz pole wyboru Pokaż hasło i zanotuj wartość wyświetlaną w polu Hasło.

- Wybierz pozycję Przejrzyj i utwórz.

- W polu Nazwa wyświetlana wprowadź wartość

- Wybierz pozycję Utwórz.

Przypisywanie użytkownika testowego aplikacji Microsoft Entra

W tej sekcji włączysz użytkownikowi B.Simon możliwość korzystania z logowania jednokrotnego, udzielając dostępu do aplikacji Bizagi for Digital Process Automation.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

- Przejdź do aplikacji>dla przedsiębiorstw Identity>Applications>Bizagi for Digital Process Automation.

- Na stronie przeglądu aplikacji wybierz pozycję Użytkownicy i grupy.

- Wybierz pozycję Dodaj użytkownika/grupę, a następnie wybierz pozycję Użytkownicy i grupy w oknie dialogowym Dodawanie przypisania .

- W oknie dialogowym Użytkownicy i grupy wybierz pozycję B.Simon z listy Użytkownicy, a następnie kliknij przycisk Wybierz w dolnej części ekranu.

- Jeśli oczekujesz, że rola zostanie przypisana do użytkowników, możesz wybrać ją z listy rozwijanej Wybierz rolę . Jeśli dla tej aplikacji nie skonfigurowano żadnej roli, zostanie wybrana rola "Dostęp domyślny".

- W oknie dialogowym Dodawanie przypisania kliknij przycisk Przypisz.

Konfigurowanie programu Bizagi na potrzeby logowania jednokrotnego automatyzacji procesów cyfrowych

Aby skonfigurować logowanie jednokrotne po stronie aplikacji Bizagi for Digital Process Automation, należy wysłać adres URL metadanych federacji aplikacji do zespołu pomocy technicznej aplikacji Bizagi for Digital Process Automation. Ustawią oni to ustawienie tak, aby połączenie logowania jednokrotnego SAML było ustawione właściwie po obu stronach.

Tworzenie użytkownika testowego aplikacji Bizagi for Digital Process Automation

W tej sekcji utworzysz użytkownika Britta Simon w aplikacji Bizagi for Digital Process Automation. We współpracy z zespołem pomocy technicznej oprogramowania Bizagi for Digital Process Automation dodaj użytkowników na platformie Bizagi for Digital Process Automation. Użytkownicy muszą być utworzeni i aktywowani przed rozpoczęciem korzystania z logowania jednokrotnego.

Bizagi for Digital Process Automation obsługuje również automatyczną aprowizację użytkowników. Więcej szczegółów można znaleźć tutaj , aby dowiedzieć się, jak skonfigurować automatyczną aprowizację użytkowników.

Testowanie logowania jednokrotnego

W tej sekcji przetestujesz konfigurację logowania jednokrotnego firmy Microsoft z następującymi opcjami.

Kliknij pozycję Przetestuj tę aplikację. Spowoduje to przekierowanie do adresu URL logowania bizagi for Digital Process Automation, w którym można zainicjować przepływ logowania.

Przejdź bezpośrednio do witryny Bizagi for Digital Process Automation Sign-on URL (Adres URL logowania do usługi Digital Process Automation) i zainicjuj przepływ logowania z tego miejsca.

Możesz użyć usługi Microsoft Moje aplikacje. Po kliknięciu kafelka Bizagi for Digital Process Automation w Moje aplikacje nastąpi przekierowanie do adresu URL logowania bizagi for Digital Process Automation. Aby uzyskać więcej informacji na temat Moje aplikacje, zobacz Wprowadzenie do Moje aplikacje.

Następne kroki

Po skonfigurowaniu programu Bizagi for Digital Process Automation możesz wymusić kontrolę sesji, która chroni eksfiltrację i infiltrację poufnych danych organizacji w czasie rzeczywistym. Kontrola sesji rozszerza się od dostępu warunkowego. Dowiedz się, jak wymusić kontrolę sesji za pomocą Microsoft Defender dla Chmury Apps.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla