Integracja logowania jednokrotnego firmy Microsoft z aplikacją PoliteMail — SSO

Z tego samouczka dowiesz się, jak zintegrować aplikację PoliteMail — SSO z identyfikatorem Microsoft Entra ID. Po zintegrowaniu aplikacji PoliteMail — SSO z usługą Microsoft Entra ID można wykonywać następujące czynności:

- Kontroluj w usłudze Microsoft Entra ID, kto ma dostęp do aplikacji PoliteMail — SSO.

- Zezwalaj swoim użytkownikom na automatyczne logowanie do aplikacji PoliteMail — logowanie jednokrotne przy użyciu kont Microsoft Entra.

- Zarządzaj kontami w jednej centralnej lokalizacji.

Wymagania wstępne

Aby zintegrować aplikację Microsoft Entra ID z aplikacją PoliteMail — SSO, potrzebne są następujące elementy:

- Subskrypcja firmy Microsoft Entra. Jeśli nie masz subskrypcji, możesz uzyskać bezpłatne konto.

- Subskrypcja aplikacji PoliteMail — logowanie jednokrotne (SSO).

Opis scenariusza

W tym samouczku skonfigurujesz i przetestujesz logowanie jednokrotne firmy Microsoft w środowisku testowym.

- PoliteMail — logowanie jednokrotne obsługuje logowanie jednokrotne inicjowane przez dostawcę usług.

- PoliteMail — logowanie jednokrotne obsługuje aprowizowanie użytkowników typu Just In Time .

Dodawanie aplikacji PoliteMail — logowanie jednokrotne z galerii

Aby skonfigurować integrację aplikacji PoliteMail — SSO z usługą Microsoft Entra ID, musisz dodać aplikację PoliteMail — SSO z galerii do listy zarządzanych aplikacji SaaS.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator aplikacji w chmurze.

- Przejdź do sekcji Identity Applications Enterprise applications>New application (Aplikacje dla przedsiębiorstw w aplikacji> dla>przedsiębiorstw).

- W sekcji Dodawanie z galerii wpisz PoliteMail - SSO w polu wyszukiwania.

- Wybierz pozycję PoliteMail — logowanie jednokrotne z panelu wyników, a następnie dodaj aplikację. Zaczekaj kilka sekund na dodanie aplikacji do dzierżawy.

Alternatywnie można również użyć Kreatora konfiguracji aplikacji dla przedsiębiorstw. W tym kreatorze możesz dodać aplikację do dzierżawy, dodać użytkowników/grupy do aplikacji, przypisać role i przejść przez konfigurację logowania jednokrotnego. Dowiedz się więcej o kreatorach platformy Microsoft 365.

Konfigurowanie i testowanie aplikacji Microsoft Entra SSO dla aplikacji PoliteMail — SSO

Skonfiguruj i przetestuj aplikację Microsoft Entra SSO z aplikacją PoliteMail — logowanie jednokrotne przy użyciu użytkownika testowego O nazwie B.Simon. Aby logowanie jednokrotne działało, należy ustanowić relację połączenia między użytkownikiem firmy Microsoft Entra i powiązanym użytkownikiem aplikacji PoliteMail — SSO.

Aby skonfigurować i przetestować logowanie jednokrotne firmy Microsoft z aplikacją PoliteMail — SSO, wykonaj następujące kroki:

- Skonfiguruj logowanie jednokrotne firmy Microsoft Entra — aby umożliwić użytkownikom korzystanie z tej funkcji.

- Tworzenie użytkownika testowego aplikacji Microsoft Entra — aby przetestować logowanie jednokrotne firmy Microsoft Entra z aplikacją B.Simon.

- Przypisz użytkownika testowego aplikacji Microsoft Entra — aby włączyć aplikację B.Simon do korzystania z logowania jednokrotnego firmy Microsoft Entra.

- Skonfiguruj aplikację PoliteMail — SSO — aby skonfigurować ustawienia logowania jednokrotnego po stronie aplikacji.

- Tworzenie użytkownika testowego aplikacji PoliteMail — SSO — aby mieć w aplikacji PoliteMail — SSO odpowiednik użytkownika B.Simon połączony z reprezentacją użytkownika w usłudze Microsoft Entra.

- Testowanie logowania jednokrotnego — aby sprawdzić, czy konfiguracja działa.

Konfigurowanie logowania jednokrotnego firmy Microsoft

Wykonaj następujące kroki, aby włączyć logowanie jednokrotne microsoft Entra w centrum administracyjnym firmy Microsoft Entra.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator aplikacji w chmurze.

Przejdź do pozycji >Identity>Applications Enterprise Applications>PoliteMail — logowanie jednokrotne.>

Na stronie Wybieranie metody logowania jednokrotnego wybierz pozycję SAML.

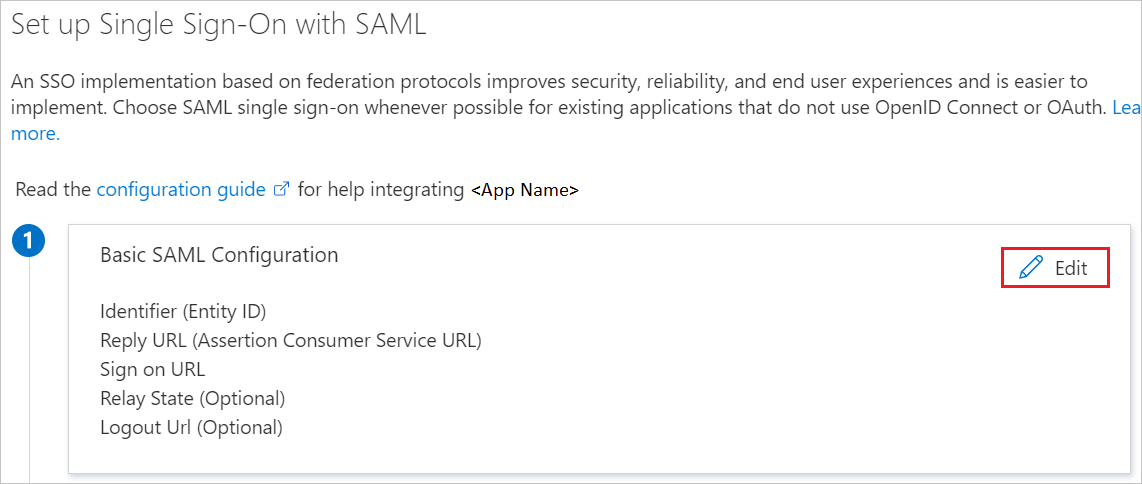

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML kliknij ikonę ołówka podstawową konfigurację protokołu SAML, aby edytować ustawienia.

W sekcji Podstawowa konfiguracja protokołu SAML wykonaj następujące czynności:

a. W polu tekstowym Identyfikator (identyfikator jednostki) wpisz adres URL, używając następującego wzorca:

https://<YOUR_POLITEMAIL_HOSTNAME>b. W polu tekstowym Adres URL odpowiedzi wpisz adres URL, używając jednego z następujących wzorców:

Adres URL odpowiedzi https://<YOUR_POLITEMAIL_HOSTNAME>/api/Saml2/Acshttps://<YOUR_POLITEMAIL_HOSTNAME>/ssv3/Saml2/Acsc. W polu tekstowym Adres URL logowania wpisz adres URL, korzystając z następującego wzorca:

https://<YOUR_POLITEMAIL_HOSTNAME>Uwaga

Te wartości nie są prawdziwe. Zaktualizuj te wartości przy użyciu rzeczywistego identyfikatora, adresu URL odpowiedzi i adresu URL logowania. Skontaktuj się z zespołem pomocy technicznej aplikacji PoliteMail — SSO, aby uzyskać te wartości. Możesz również odwołać się do wzorców przedstawionych w sekcji Podstawowa konfiguracja protokołu SAML w centrum administracyjnym firmy Microsoft Entra.

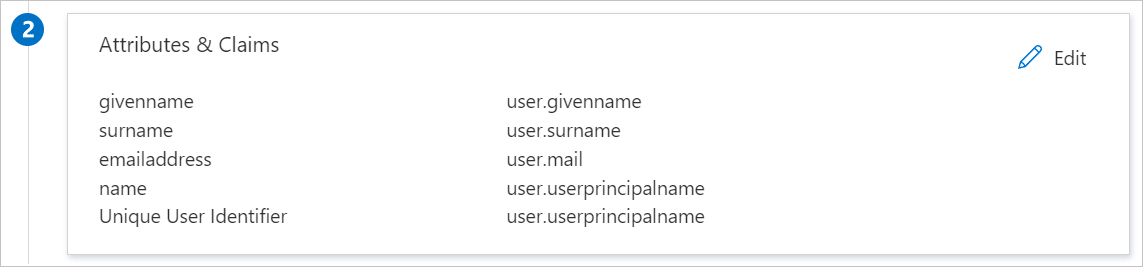

PoliteMail — aplikacja SSO oczekuje asercji SAML w określonym formacie, co wymaga dodania mapowań atrybutów niestandardowych do konfiguracji atrybutów tokenu SAML. Poniższy zrzut ekranu przedstawia listę atrybutów domyślnych.

Oprócz powyższych aplikacja PoliteMail — SSO oczekuje, że kilka atrybutów zostanie przekazanych z powrotem w odpowiedzi SAML, która jest pokazana poniżej. Te atrybuty są również wstępnie wypełnione, ale można je przejrzeć zgodnie z wymaganiami.

Nazwisko Atrybut źródłowy role user.assignedroles Uwaga

Kliknij tutaj , aby dowiedzieć się, jak skonfigurować rolę w identyfikatorze Entra firmy Microsoft.

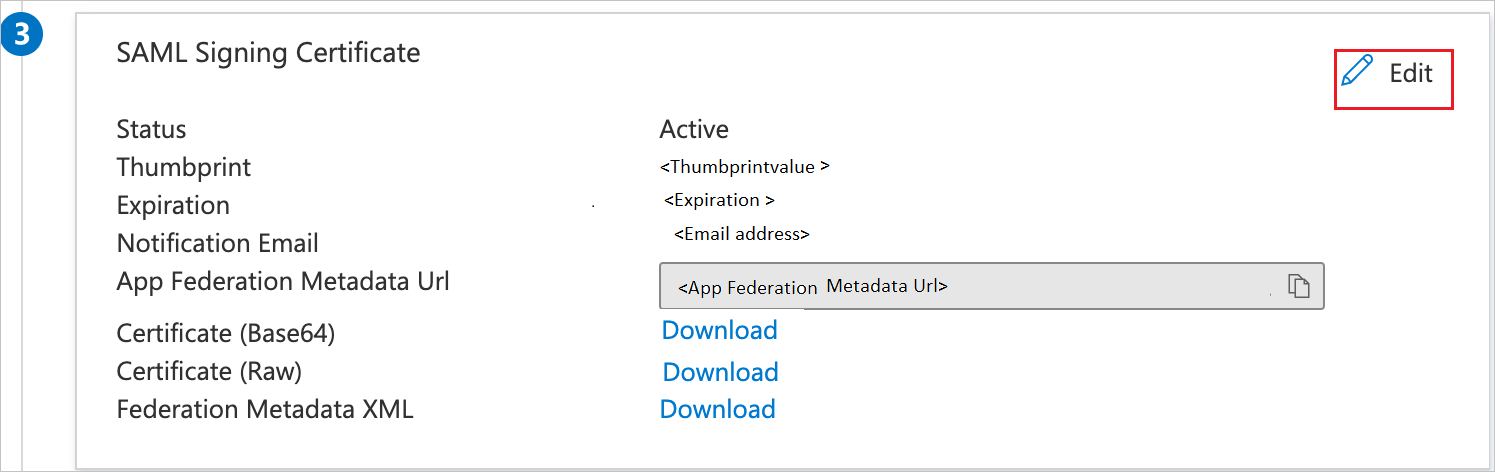

W sekcji Certyfikat podpisywania SAML kliknij przycisk Edytuj, aby otworzyć okno dialogowe Certyfikat podpisywania SAML.

W sekcji Certyfikat podpisywania SAML skopiuj wartość odcisku palca i zapisz ją na komputerze.

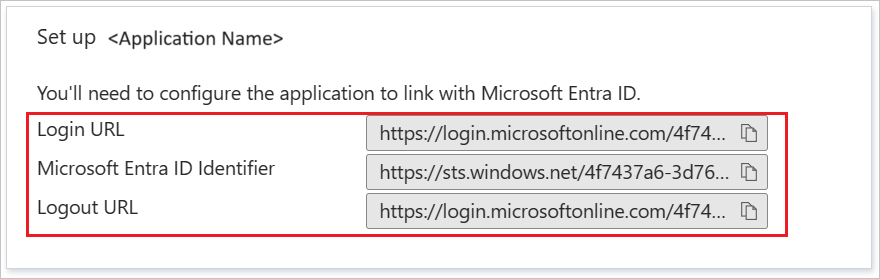

W sekcji Konfigurowanie aplikacji PoliteMail — SSO skopiuj odpowiednie adresy URL zgodnie z wymaganiami.

Tworzenie użytkownika testowego aplikacji Microsoft Entra

W tej sekcji utworzysz użytkownika testowego w centrum administracyjnym firmy Microsoft Entra o nazwie B.Simon.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator użytkowników.

- Przejdź do pozycji Tożsamość>Użytkownicy>Wszyscy użytkownicy.

- Wybierz pozycję Nowy użytkownik Utwórz nowego użytkownika> w górnej części ekranu.

- We właściwościach użytkownika wykonaj następujące kroki:

- W polu Nazwa wyświetlana wprowadź wartość

B.Simon. - W polu Główna nazwa użytkownika wprowadź username@companydomain.extensionwartość . Na przykład

B.Simon@contoso.com. - Zaznacz pole wyboru Pokaż hasło i zanotuj wartość wyświetlaną w polu Hasło.

- Wybierz pozycję Przejrzyj i utwórz.

- W polu Nazwa wyświetlana wprowadź wartość

- Wybierz pozycję Utwórz.

Przypisywanie użytkownika testowego aplikacji Microsoft Entra

W tej sekcji włączysz użytkownikowi B.Simon możliwość korzystania z logowania jednokrotnego firmy Microsoft Entra, udzielając dostępu do aplikacji PoliteMail — SSO.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator aplikacji w chmurze.

- Przejdź do pozycji >Aplikacje dla przedsiębiorstw Aplikacje>dla>przedsiębiorstw PoliteMail — logowanie jednokrotne.

- Na stronie przeglądu aplikacji wybierz pozycję Użytkownicy i grupy.

- Wybierz pozycję Dodaj użytkownika/grupę, a następnie wybierz pozycję Użytkownicy i grupy w oknie dialogowym Dodawanie przypisania .

- W oknie dialogowym Użytkownicy i grupy wybierz pozycję B.Simon z listy Użytkownicy, a następnie kliknij przycisk Wybierz w dolnej części ekranu.

- Jeśli oczekujesz, że rola zostanie przypisana do użytkowników, możesz wybrać ją z listy rozwijanej Wybierz rolę . Jeśli dla tej aplikacji nie skonfigurowano żadnej roli, zostanie wybrana rola "Dostęp domyślny".

- W oknie dialogowym Dodawanie przypisania kliknij przycisk Przypisz.

Konfigurowanie aplikacji PoliteMail — logowanie jednokrotne

Aby skonfigurować logowanie jednokrotne po stronie aplikacji PoliteMail — SSO, musisz wysłać wartość odcisku palca i odpowiednie adresy URL skopiowane z centrum administracyjnego firmy Microsoft Entra zespołowi pomocy technicznej aplikacji PoliteMail — SSO. Ustawią oni to ustawienie tak, aby połączenie logowania jednokrotnego SAML było ustawione właściwie po obu stronach.

Tworzenie aplikacji PoliteMail — użytkownik testowy logowania jednokrotnego

W tej sekcji w aplikacji PoliteMail — SSO jest tworzony użytkownik o nazwie B.Simon. PoliteMail — logowanie jednokrotne obsługuje aprowizację typu just in time, która jest domyślnie włączona. W tej sekcji nie musisz niczego robić. Jeśli użytkownik jeszcze nie istnieje w aplikacji PoliteMail — SSO, zostanie utworzony podczas próby uzyskania dostępu do aplikacji PoliteMail — SSO.

Testowanie logowania jednokrotnego

W tej sekcji przetestujesz konfigurację logowania jednokrotnego firmy Microsoft z następującymi opcjami.

Kliknij pozycję Przetestuj tę aplikację w centrum administracyjnym firmy Microsoft Entra. Spowoduje to przekierowanie do adresu URL logowania jednokrotnego PoliteMail — SSO, w którym można zainicjować przepływ logowania.

Przejdź bezpośrednio do pozycji PoliteMail — adres URL logowania jednokrotnego i zainicjuj przepływ logowania z tego miejsca.

Możesz użyć usługi Microsoft Moje aplikacje. Po kliknięciu kafelka PoliteMail — SSO w Moje aplikacje nastąpi przekierowanie do adresu URL logowania w aplikacji PoliteMail — SSO. Aby uzyskać więcej informacji na temat Moje aplikacje, zobacz Wprowadzenie do Moje aplikacje.

Następne kroki

Po skonfigurowaniu aplikacji PoliteMail — logowanie jednokrotne można wymusić kontrolę sesji, która chroni eksfiltrację i infiltrację poufnych danych organizacji w czasie rzeczywistym. Kontrola sesji rozszerza się od dostępu warunkowego. Dowiedz się, jak wymusić kontrolę sesji za pomocą Microsoft Defender dla Chmury Apps.