Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Z tego artykułu dowiesz się, jak zintegrować usługę Stormshield Network Security (OIDC) z identyfikatorem Entra firmy Microsoft. Po zintegrowaniu rozwiązania Stormshield Network Security (OIDC) z identyfikatorem Microsoft Entra ID można wykonywać następujące czynności:

- Użyj identyfikatora Entra firmy Microsoft, aby kontrolować, kto może uzyskiwać dostęp do usługi Stormshield Network Security (OIDC).

- Zezwalaj swoim użytkownikom na automatyczne logowanie do aplikacji Stormshield Network Security (OIDC) przy użyciu kont Microsoft Entra.

- Zarządzaj kontami w jednej centralnej lokalizacji: centrum administracyjnym firmy Microsoft Entra.

Wymagania wstępne

Do rozpoczęcia pracy potrzebne są następujące elementy:

- Subskrypcja Microsoft Entra. Jeśli nie masz subskrypcji, możesz uzyskać bezpłatne konto.

- Subskrypcja aplikacji Stormshield Network Security (OIDC) z obsługą logowania jednokrotnego.

Dodawanie aplikacji Stormshield Network Security (OIDC) z galerii

Aby skonfigurować integrację Stormshield Network Security (OIDC) z Microsoft Entra ID, należy dodać Stormshield Network Security (OIDC) z galerii do listy zarządzanych aplikacji SaaS.

Gromadzenie i generowanie poświadczeń dostawcy OIDC (Client ID, Secret, domena, Tenant ID)

Pierwszym krokiem jest zebranie niezbędnych informacji z Microsoft Entra ID i wygenerowanie tajnego klucza aplikacji, aby skonfigurować zaporę sieciową Stormshield Network Security.

Zaloguj się do centrum administracyjnego Microsoft Entra z uprawnieniami co najmniej Administratora aplikacji w chmurze.

Przejdź do Entra ID>Aplikacje dla przedsiębiorstw>Nowa aplikacja.

W sekcji Dodawanie z galerii wprowadź ciąg Stormshield Network Security (OIDC) w polu wyszukiwania.

Wybierz pozycję Stormshield Network Security (OIDC) na panelu wyników, a następnie dodaj aplikację. Poczekaj kilka sekund, aż aplikacja zostanie dodana do Twojego tenanta.

Konfiguracja systemu Microsoft Entra SSO

Wykonaj następujące kroki, aby włączyć SSO Microsoft Entra w centrum administracyjnym Microsoft Entra.

Zaloguj się do centrum administracyjnego Microsoft Entra z uprawnieniami co najmniej Administratora aplikacji w chmurze.

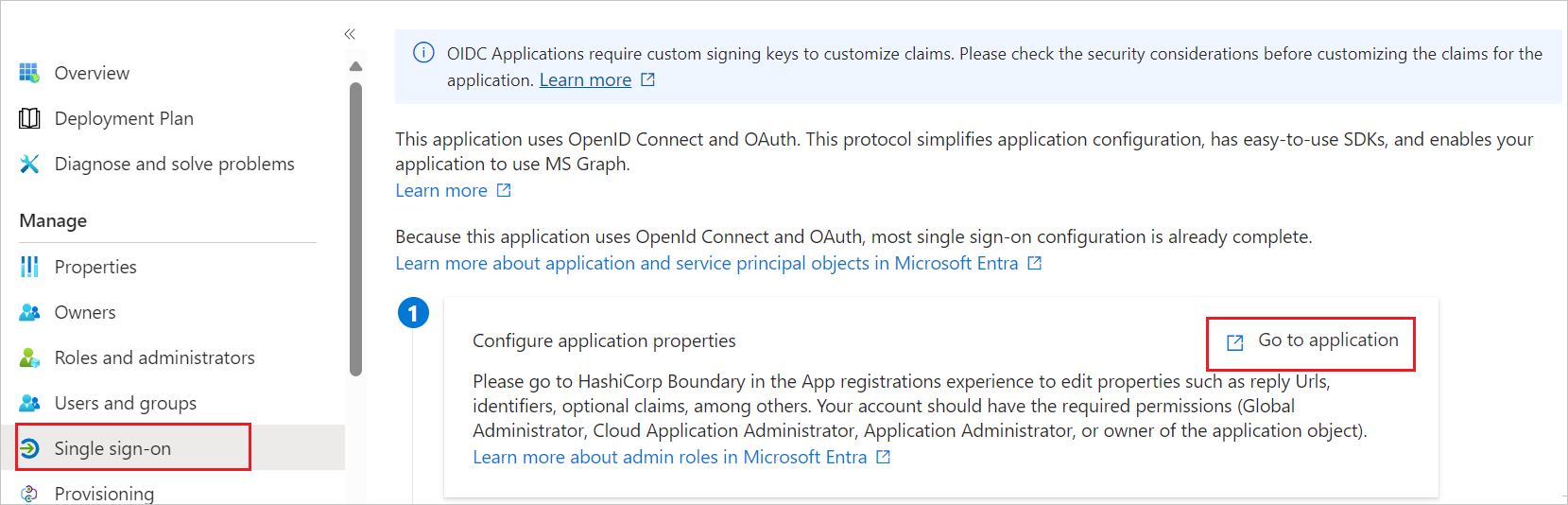

Przejdź do witryny Entra ID>Enterprise apps>Stormshield Network Security (OIDC)>Logowanie jednokrotne.

Wykonaj następujące kroki:

Wybierz pozycję Przejdź do aplikacji.

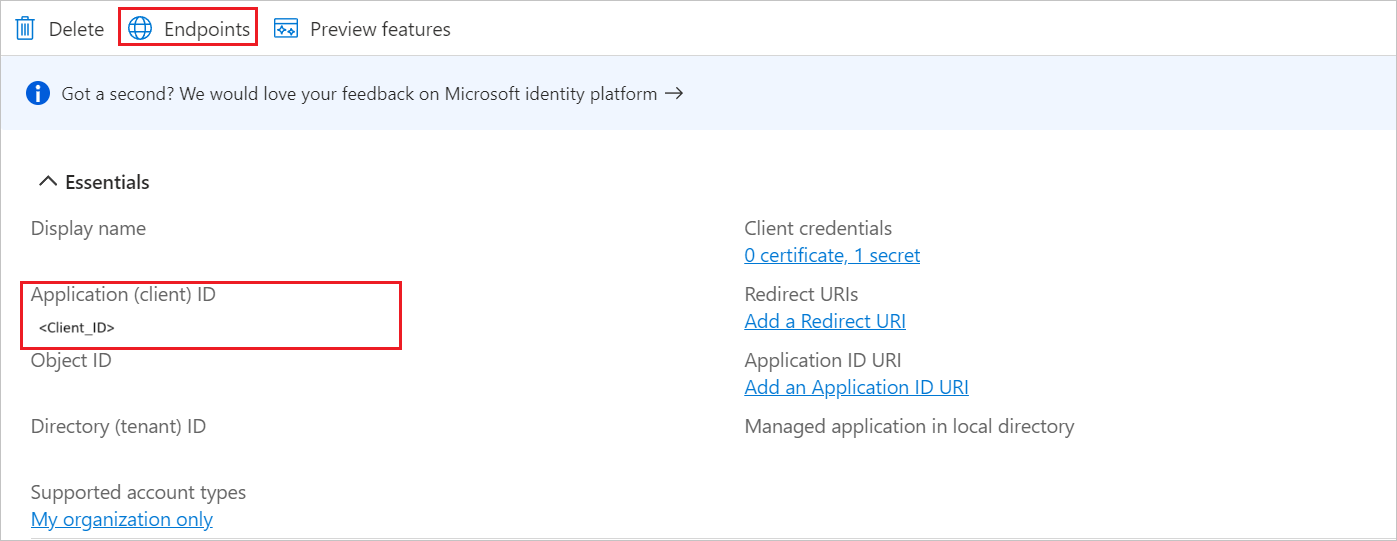

Skopiuj identyfikator aplikacji (klienta) i użyj go w dalszej części konfiguracji po stronie rozwiązania Stormshield Network Security (OIDC).

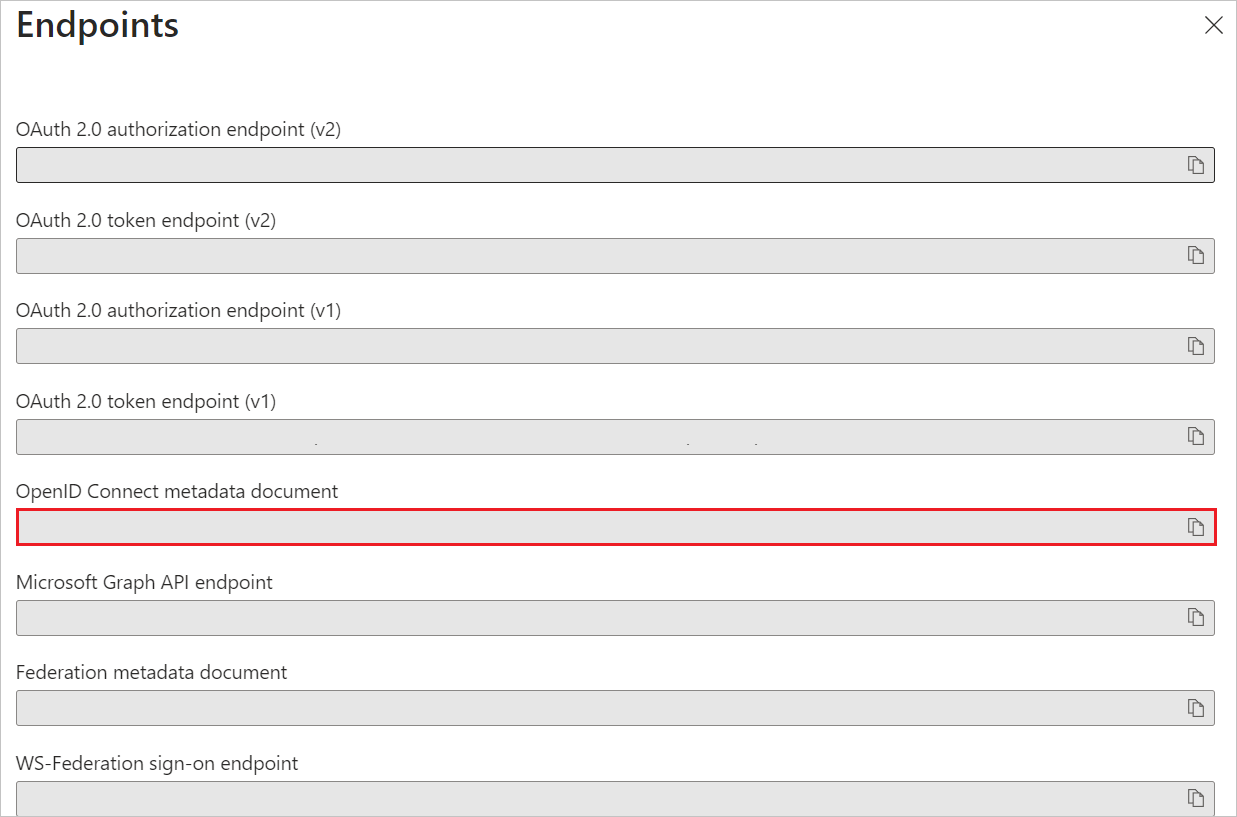

Na karcie Punkty końcowe skopiuj link dokumentu metadanych OpenID Connect i użyj go w dalszej części konfiguracji po stronie rozwiązania Stormshield Network Security (OIDC).

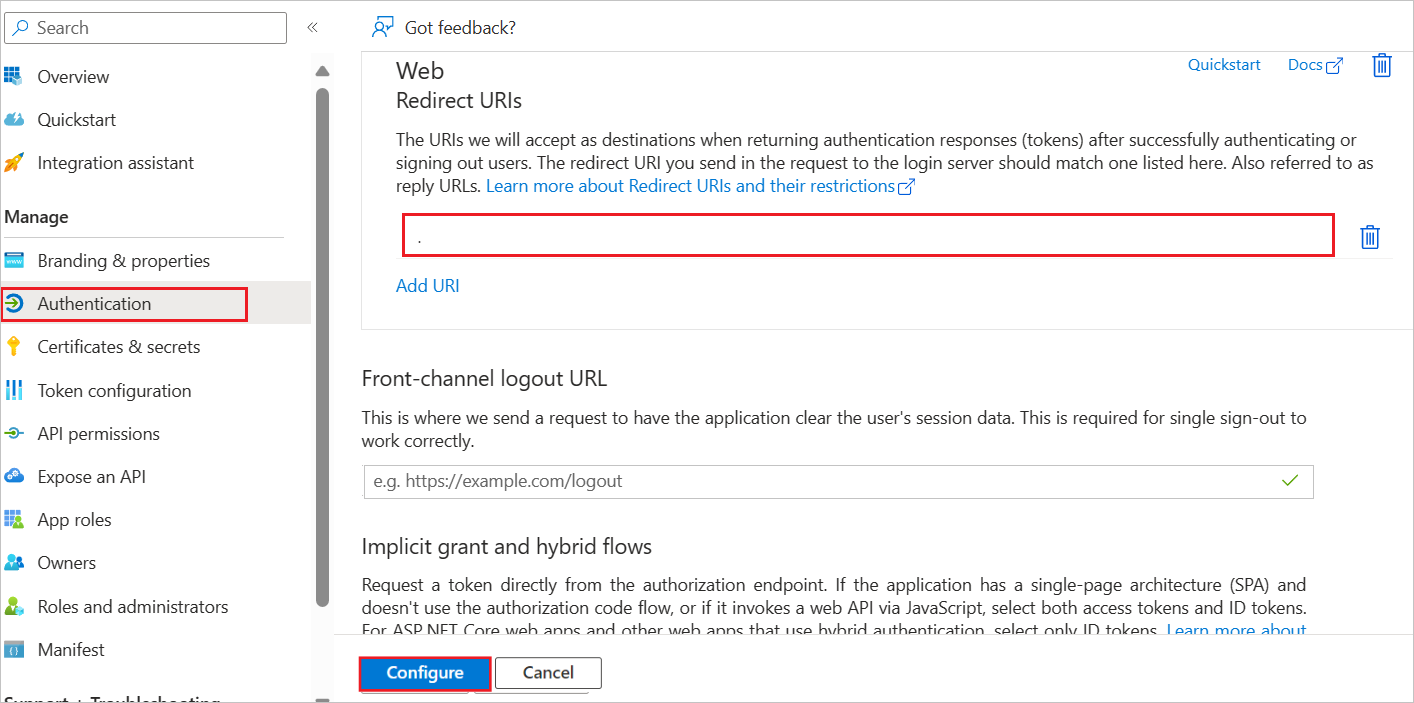

Skonfiguruj adres(y) URI przekierowania

Ważna

Ten krok gwarantuje, że identyfikator Entra firmy Microsoft wysyła użytkownika z powrotem do poprawnego adresu URL zapory po pomyślnym uwierzytelnieniu.

Przejdź do karty Uwierzytelnianie w menu po lewej stronie i wykonaj następujące kroki:

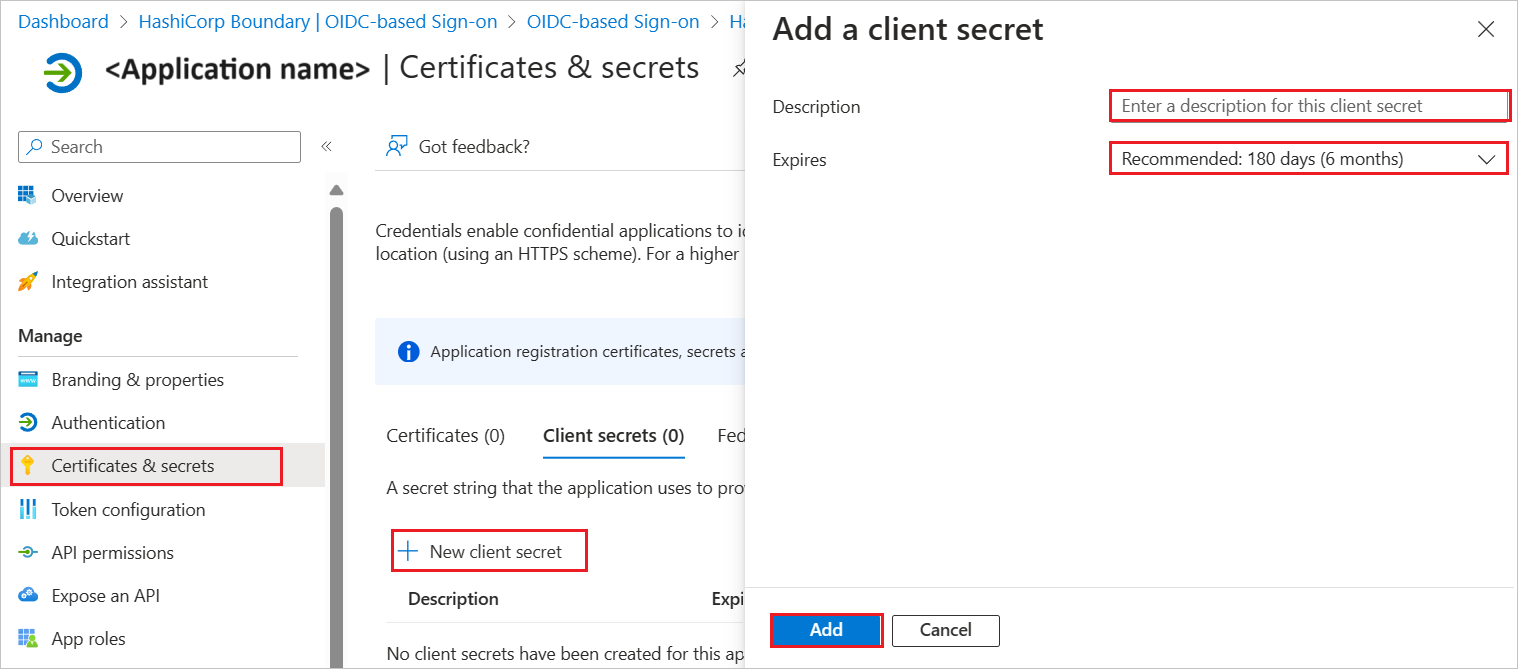

Przejdź do pozycji Certyfikaty i wpisy tajne w menu po lewej stronie i wykonaj następujące kroki:

Przejdź do karty Wpisy tajne klienta i wybierz pozycję +Nowy klucz tajny klienta.

Wprowadź prawidłowy opis w polu tekstowym, wybierz okres wygaśnięcia z listy rozwijanej Wygasa zgodnie z wymaganiami, a następnie wybierz pozycję Dodaj.

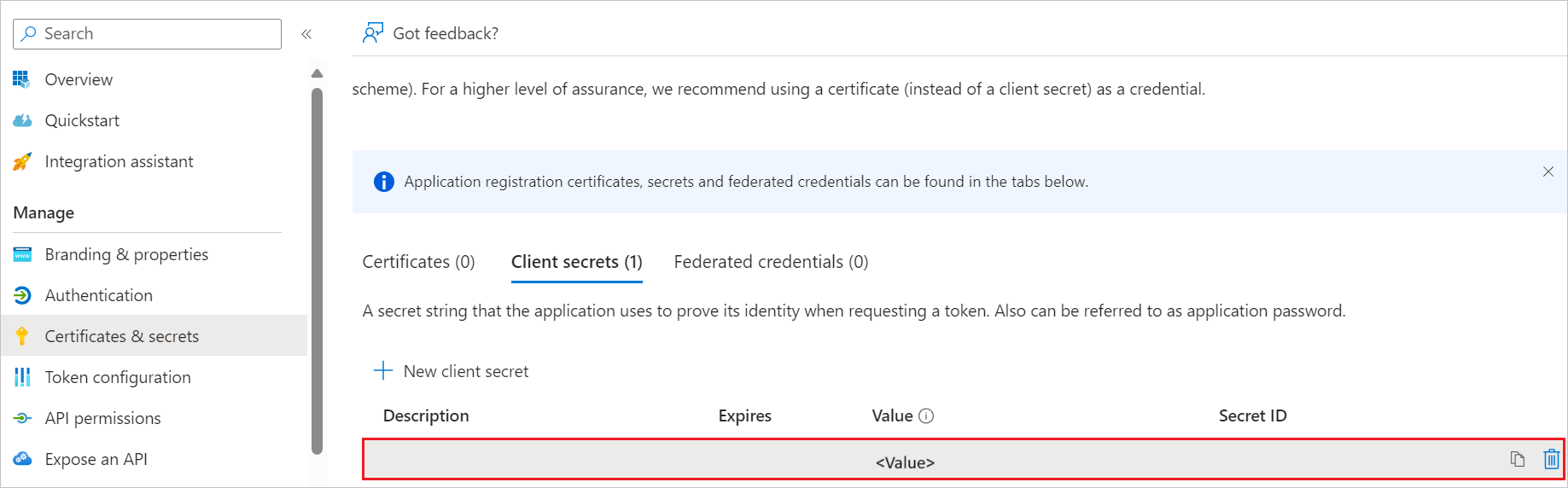

Po dodaniu tajemnicy klienta, wygenerowana zostanie wartość. Skopiuj tę wartość i użyj jej później w konfiguracji Stormshield Network Security po stronie OIDC.

Tworzenie użytkownika testowego aplikacji Microsoft Entra

W tej sekcji utworzysz użytkownika testowego o nazwie B.Simon.

- Zaloguj się do centrum administracyjnego Microsoft Entra jako co najmniej administrator użytkowników.

- Przejdź do pozycji Entra ID>Użytkownicy.

- Wybierz pozycję Nowy użytkownik> w górnej części ekranu.

- We właściwościach użytkownika wykonaj następujące kroki:

- W polu Nazwa wyświetlana wprowadź

B.Simon. -

W polu Nazwa główna użytkownika wprowadź wartość username@companydomain.extension. Na przykład

B.Simon@contoso.com. - Zaznacz pole wyboru Pokaż hasło, a następnie zapisz wartość wyświetlaną w polu Hasło.

- Wybierz opcję Recenzja + utwórz.

- W polu Nazwa wyświetlana wprowadź

- Wybierz Utwórz.

Przypisywanie ról do użytkowników lub grup w aplikacji (opcjonalnie)

W tej sekcji skonfigurujesz, którzy użytkownicy w usłudze Microsoft Entra ID mają uprawnienia do korzystania z aplikacji i zarządzania ich prawami dostępu. Możesz włączyć usługę B.Simon do korzystania z logowania jednokrotnego, udzielając dostępu do aplikacji Stormshield Network Security (OIDC).

- Zaloguj się do centrum administracyjnego Microsoft Entra z uprawnieniami co najmniej Administratora aplikacji w chmurze.

- Przejdź do witryny Entra ID>Enterprise apps>Stormshield Network Security (OIDC).

- Na stronie przeglądu aplikacji wybierz pozycję Użytkownicy i grupy.

- Wybierz pozycję Dodaj użytkownika/grupę, a następnie wybierz pozycję Użytkownicy i grupy w oknie dialogowym Dodawanie przypisania .

- W oknie dialogowym Użytkownicy i grupy wybierz pozycję B.Simon z listy Użytkownicy, a następnie wybierz przycisk Wybierz w dolnej części ekranu.

- Jeśli oczekujesz, że użytkownikom zostanie przypisana rola, możesz ją wybrać z rozwijanej listy Wybierz rolę. Jeśli dla tej aplikacji nie skonfigurowano żadnej roli, zostanie wybrana rola "Dostęp domyślny".

- W oknie dialogowym Dodawanie przypisania wybierz przycisk Przypisz .

Konfigurowanie SSO w systemie Stormshield Network Security (OIDC)

Aby skonfigurować logowanie jednokrotne po stronie aplikacji Stormshield Network Security , należy pobrać grupy użytkowników, aby zaimportować je do zapory SNS. Aby uprościć tworzenie obiektów grup lokalnych w zaporze SNS, możesz pobrać unikatowe identyfikatory (GUID) grup Microsoft Entra ID.

Pobieranie grup użytkowników w celu zaimportowania ich do zapory SNS (opcjonalnie)

Aby uprościć tworzenie obiektów grupy lokalnej w zaporze SNS, możesz pobrać unikatowe identyfikatory GUID grup Microsoft Entra ID.

- Przejdź do Entra ID>Grupy>Wszystkie grupy.

- Wybierz żądaną grupę (np. Uwierzytelnianie SNS).

- Skopiuj identyfikator obiektu (GUID) grupy.

Uwaga / Notatka

Zapora SNS używa identyfikatora obiektu (GUID) do identyfikowania grup z identyfikatora Entra firmy Microsoft. W następnej sekcji przedstawiono metodę importowania pełnej listy grup w formacie CSV, która jest najbardziej wydajną metodą dla dużej liczby grup.

Konfigurowanie zapory sieciowej Stormshield dla uwierzytelniania Microsoft Entra ID

Ta sekcja przeprowadzi Cię przez niezbędne konfiguracje zapory zabezpieczeń sieci Stormshield (SNS) w celu włączenia uwierzytelniania OIDC za pośrednictwem identyfikatora Entra firmy Microsoft.

Zaloguj się do interfejsu administracyjnego sieciowej zapory.

Ustaw nazwę FQDN zapory, aby uzyskać dostęp do portalu uwierzytelniania.

Uwaga / Notatka

Nazwa FQDN skonfigurowana tutaj musi być rozpoznawana przez przeglądarki na stacjach roboczych klienta, aby funkcja portalu captive działała poprawnie. Jest to wymaganie wstępne dotyczące sieci.

W sekcjiKonfiguracja>systemu Konfiguracja ogólna>karta>Portal captive:

- W polu Przekierowanie do portalu captive wybierz wartość Określ nazwę domeny (FQDN).

- W polu Nazwa domeny (FQDN) wprowadź pełną nazwę zapory (na przykład:

documentation-firewall.stormshield.eu).

Ważna

Ten FQDN musi być identyczny z tym, który był używany podczas deklarowania identyfikatorów URI w aplikacji Stormshield zdefiniowanej w dzierżawie Microsoft Entra ID.

Skonfiguruj tożsamość serwera na podstawie tej nazwy FQDN

Certyfikat tej tożsamości serwera ma być używany przez portal zapory.

Uwaga / Notatka

W przypadku dostępu do SSL VPN preferowane jest, aby tożsamość portalu captive pochodziła od publicznego urzędu certyfikacji, ponieważ jest już zintegrowana z przeglądarkami.

Importowanie tożsamości serwera publicznego (zalecane)

Jeśli uzyskałeś certyfikat serwera od publicznego urzędu certyfikacji, który pasuje do nazwy FQDN zdefiniowanej w poprzednim kroku, należy go zaimportować do zapory.

- Przejdź do Obiekty>Certyfikaty i infrastruktura kluczy publicznych.

- Wybierz pozycję Importuj plik (lub Zaimportuj tożsamość).

- Wykonaj kroki kreatora, aby zaimportować certyfikat i jego klucz prywatny.

Uwaga / Notatka

Możesz zdecydować się na wygenerowanie tożsamości serwera za pomocą wewnętrznego urzędu certyfikacji zapory, ale w środowiskach produkcyjnych nie jest to zalecane.

Skonfiguruj portal kontrolny do korzystania z tożsamości

Po udostępnieniu tożsamości serwera w zaporze ogniowej:

- Przejdź do karty Konfiguracja>Użytkownicy>Uwierzytelnianie.

- W polu Serwer SSL użyj menu rozwijanego w polu Certyfikat (klucz prywatny), aby wybrać właśnie zaimportowaną/utworzoną tożsamość serwera.

- Wybierz pozycję Zastosuj , aby zapisać zmiany w konfiguracji.

Włączanie metody uwierzytelniania OIDC

Na karcie Użytkownicy>Uwierzytelnianie > Dostępne metody:

- Wybierz pozycję Włącz metodę.

- Wybierz OIDC/Microsoft Entra ID. Kreator konfiguracji zostanie uruchomiony automatycznie:

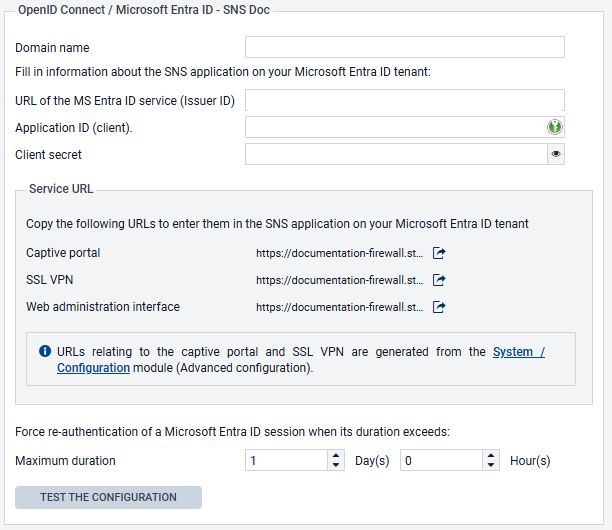

-

Nazwa domeny: wskazuje główną nazwę domeny pobraną z centrum administracyjnego microsoft Entra ID (np.

snsdoc.onmicrosoft.com). - Identyfikator najemcy: w tym polu wprowadź identyfikator pobrany z centrum administracyjnego usługi Microsoft Entra ID.

- Identyfikator aplikacji (klient): wprowadź wartość pobraną z centrum administracyjnego microsoft Entra ID w tym polu.

- Sekret klienta: wprowadź wartość pobraną i zapisaną podczas tworzenia sekretu dla aplikacji w trakcie tworzenia aplikacji SNS w dzierżawie Microsoft Entra ID. Jeśli ta wartość nie została zapisana, musisz usunąć wpis tajny klienta utworzony wcześniej dla aplikacji i wygenerować nowy, wykonując procedurę opisaną w tym kroku.

- Wybierz Dalej. Kreator sugeruje adresy URL, które odpowiadają usłudze captive portal, usłudze SSL VPN i dostępowi do interfejsu administracyjnego zapory sieciowej. Te adresy URL można skopiować bezpośrednio z tego kreatora, aby wprowadzić je w razie potrzeby jako URL do przekierowania w centrum administracyjnym usługi Microsoft Entra ID. Są one również dostępne w panelu edycji metody OIDC/Microsoft Entra ID .

- Wybierz Dalej.

- Wybierz plik CSV zawierający grupy w dzierżawie Microsoft Entra ID, który został pobrany podczas pobierania grup użytkowników w celu zaimportowania ich do zapory SNS, a następnie wybierz przycisk Dalej. Zostanie wyświetlone podsumowanie operacji importowania grupy.

- Wybierz Dalej.

- Potwierdź konfigurację, wybierając pozycję Zakończ. Nastąpi przekierowanie do panelu edycji metody uwierzytelniania OIDC/Microsoft Entra ID .

- Wybierz pozycję Zastosuj , aby zapisać konfigurację metody uwierzytelniania Microsoft Entra ID w zaporze.

W tym przykładzie konfiguracja metody OIDC/Microsoft Entra ID w zaporze będzie w związku z tym podobna do następującej:

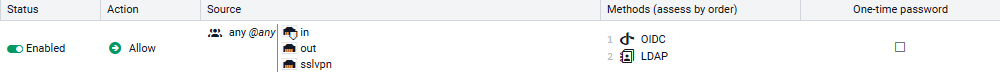

Tworzenie reguły uwierzytelniania

Przejdź do karty

- Wybierz pozycję Nowa reguła i wybierz pozycję Reguła Standardowa.

- Wybierz pozycję Wszyscy użytkownicy w menu Użytkownicy . Uprawnienia do nawiązywania połączenia z portalem dostępu, interfejsem administracyjnym sieci Web lub siecią VPN SSL, uwierzytelniając się za pomocą Microsoft Entra ID, zostaną przyznane zgodnie z uprawnieniami określonymi w ramach dzierżawy.

- W menu Źródła: dodaj interfejsy sieciowe, przez które użytkownicy uwierzytelnieni przez Microsoft Entra ID będą prezentowani w zaporze sieciowej. W tym przykładzie używane są następujące interfejsy:

- in: interfejs umożliwiający dostęp do wewnętrznego portalu niewoli w celu uwierzytelniania administratorów za pośrednictwem interfejsu administracyjnego sieci Web,

- out: interfejs umożliwiający dostęp do zewnętrznego captive portalu, używanego przez klientów VPN SSL do pobierania plików konfiguracji i zakładania tuneli,

- sslvpn: interfejs używany przez klientów sieci VPN SSL do uzyskiwania dostępu do usługi sieci VPN SSL zapory, gdy tunel jest aktywowany.

- W menu Metody uwierzytelniania : wybierz pozycję Włącz metodę i wybierz metodęOIDC .

- Podobnie dodaj inne metody uwierzytelniania dla użytkowników (np. LDAP).

- Potwierdź tę regułę uwierzytelniania, wybierając przycisk OK. Reguła zostanie dodana do zasad uwierzytelniania, ale nie zostanie domyślnie włączona.

- W siatce reguł uwierzytelniania wybierz stan reguły, aby ją włączyć.

Reguła uwierzytelniania będzie wyglądać następująco:

Uwaga / Notatka

Podczas uwierzytelniania reguły są skanowane w kolejności ich wyglądu na liście. W związku z tym upewnij się, że są one zorganizowane przy użyciu przycisków W górę i w dół , gdy jest to konieczne, a także skojarzonych akcji (Zezwalaj na/blokowanie).

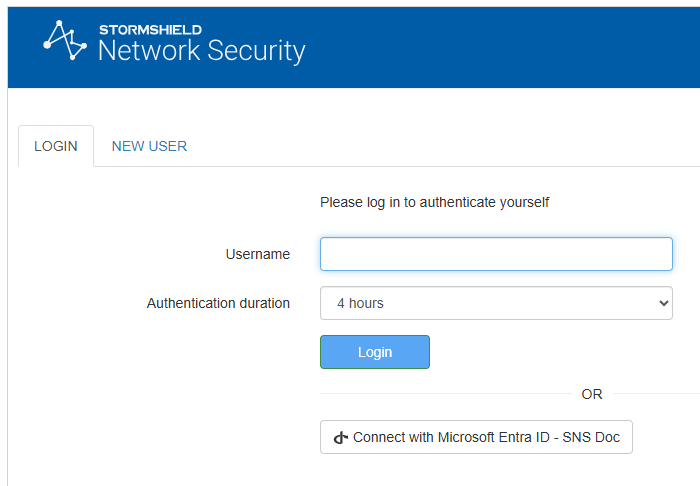

Portal captive zapory będzie teraz oferować uwierzytelnianie identyfikatora Entra firmy Microsoft :

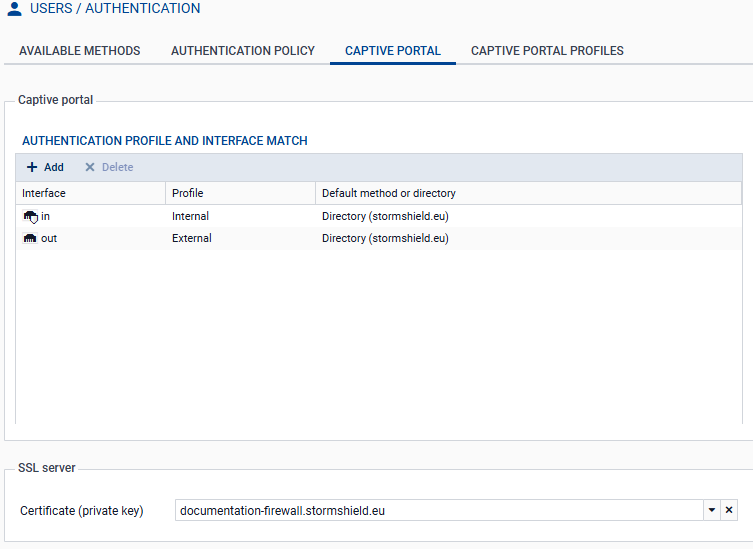

Konfigurowanie portalu captive

Na karcie konfiguracja>użytkownicy>uwierzytelnianie>portal dla gości:

- Dodaj interfejsy in i out, aby odpowiednio skojarzyć je z profilami Wewnętrznymi i Zewnętrznymi w portalu captive.

- Wybierz certyfikat tożsamości serwera na podstawie nazwy FQDN zapory.

Konfiguracja portalu kontroli dostępu będzie wyglądać następująco:

Importowanie grup zabezpieczeń firmy Microsoft Entra

Przejdź do Konfiguracja>Użytkownicy>karty Użytkownicy i grupy >Microsoft Entra ID. Lista zaimportowanych grup Microsoft Entra ID i ich identyfikatorów grup jest wyświetlana w tabeli.

Podczas dodawania lub edytowania grup w centrum administracyjnym Microsoft Entra ID, można zaimportować te grupy do modułu, używając przycisku Importuj grupy i wybierając plik CSV wyeksportowany z dzierżawy Microsoft Entra ID w momencie pobierania grup użytkowników w celu zaimportowania ich do zapory SNS.

Uwaga / Notatka

Jeśli grupy niestandardowe zostały dodane za pośrednictwem tego modułu, nie zostaną zastąpione podczas importowania pliku CSV. Jeśli zaimportowana grupa ma taką samą nazwę jak grupa niestandardowa, będzie rozróżniana przez ich unikatowe identyfikatory (UID) i może współistnieć w konfiguracji.

Tworzenie ról aplikacyjnych w zaporze (opcjonalnie)

Aby używać ról aplikacji do zarządzania uprawnieniami użytkowników, te role muszą mieć identyczne ustawienia konfiguracyjne w zaporze i w aplikacji dzierżawcy Microsoft Entra ID.

Uwaga / Notatka

Zapora zabezpieczeń sieci Stormshield jest udostępniana z domyślnymi rolami aplikacji, które odpowiadają tym dostępnym w aplikacji instancji Microsoft Entra ID. W tej sekcji musisz tworzyć lub edytować role tylko wtedy, gdy chcesz używać ról niestandardowych.

Przejdź do karty Użytkownicy Microsoft >>Entra ID.

- Wybierz Dodaj, a następnie Rola aplikacji.

- Wypełnij następujące pola:

- Nazwa roli aplikacji (dowolny tekst).

- Identyfikator UID roli aplikacji, który musi korzystać ze składni w formacie

Actions.Permissions(np.SNS.Config.All.Write,SNS.Config.All.Read). - Opcjonalny opis (dowolny tekst).

Ważna

Identyfikator UID roli musi być unikatowy w zaporze i identyczny z identyfikatorem UID odpowiedniej roli aplikacji, która została utworzona w dzierżawie Microsoft Entra ID.

- Wybierz pozycję Zastosuj , aby potwierdzić utworzenie roli.

- Wybierz pozycję Zastosuj , aby zapisać zmiany w konfiguracji.

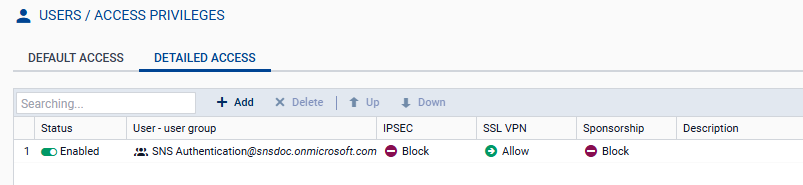

Zezwól na SSL VPN dla użytkowników uwierzytelnionych za pomocą Microsoft Entra ID.

Na karcie Konfiguracja>Użytkownicy>Uprawnienia dostępu>Szczegółowy dostęp :

- Wybierz opcję Dodaj.

- Włącz identyfikator Entra firmy Microsoft i wybierz grupę zaimportowaną z identyfikatora Entra firmy Microsoft, grupy niestandardowej lub roli aplikacji.

- Wybierz i zastosuj. Reguła jest dodawana do siatki.

- Wybierz kolumnę SSL VPN tej reguły i wybierz pozycję Zezwalaj.

- Wybierz w kolumnie Stan tej reguły, aby ją włączyć.

- Wybierz pozycję Zastosuj, a następnie pozycję Zapisz , aby potwierdzić zmiany w konfiguracji.

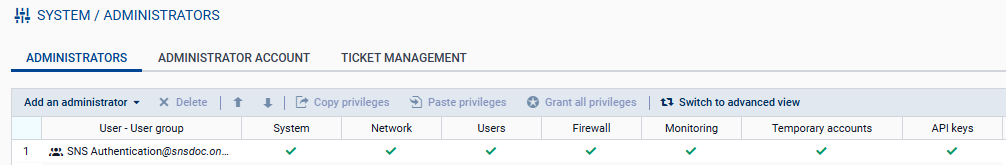

Zezwalaj administratorom na dostęp do interfejsu administracji internetowej

Wobszarze Administratorzy>:

- Wybierz pozycję Dodaj administratora.

- Wybierz typ uprawnień, które mają zostać przyznane grupie administratorów.

- Wybierz pozycję Microsoft Entra ID, a następnie wybierz grupę zabezpieczeń zaimportowaną z identyfikatora Entra firmy Microsoft, niestandardowej grupy zabezpieczeń lub roli aplikacji.

- Potwierdź wybór, wybierając pozycję Zastosuj.

- Wybierz pozycję Zastosuj , aby potwierdzić zmiany konfiguracji.