Samouczek: integracja logowania jednokrotnego (SSO) firmy Microsoft z usługą Teamgo

Z tego samouczka dowiesz się, jak zintegrować aplikację Teamgo z identyfikatorem Entra firmy Microsoft. Po zintegrowaniu rozwiązania Teamgo z usługą Microsoft Entra ID można wykonywać następujące czynności:

- Kontroluj w usłudze Microsoft Entra ID, kto ma dostęp do aplikacji Teamgo.

- Zezwalaj swoim użytkownikom na automatyczne logowanie do aplikacji Teamgo przy użyciu kont Microsoft Entra.

- Zarządzaj kontami w jednej centralnej lokalizacji.

Wymagania wstępne

Do rozpoczęcia pracy potrzebne są następujące elementy:

- Subskrypcja firmy Microsoft Entra. Jeśli nie masz subskrypcji, możesz uzyskać bezpłatne konto.

- Subskrypcja aplikacji Teamgo z obsługą logowania jednokrotnego.

Opis scenariusza

W tym samouczku skonfigurujesz i przetestujesz logowanie jednokrotne firmy Microsoft w środowisku testowym.

- Rozwiązanie Teamgo obsługuje logowanie jednokrotne inicjowane przez dostawcę usług i dostawcę tożsamości .

- Rozwiązanie Teamgo obsługuje aprowizowanie użytkowników just in time .

- Rozwiązanie Teamgo obsługuje automatyczną aprowizację użytkowników.

Dodawanie aplikacji Teamgo z galerii

Aby skonfigurować integrację aplikacji Teamgo z usługą Microsoft Entra ID, musisz dodać aplikację Teamgo z galerii do swojej listy zarządzanych aplikacji SaaS.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

- Przejdź do sekcji Identity Applications Enterprise applications>New application (Aplikacje dla przedsiębiorstw w aplikacji> dla>przedsiębiorstw).

- W sekcji Dodawanie z galerii wpisz Teamgo w polu wyszukiwania.

- Wybierz pozycję Teamgo z panelu wyników, a następnie dodaj aplikację. Zaczekaj kilka sekund na dodanie aplikacji do dzierżawy.

Alternatywnie można również użyć Kreatora konfiguracji aplikacji dla przedsiębiorstw. W tym kreatorze możesz dodać aplikację do dzierżawy, dodać użytkowników/grupy do aplikacji, przypisać role, a także przejść przez konfigurację logowania jednokrotnego. Dowiedz się więcej o kreatorach platformy Microsoft 365.

Konfigurowanie i testowanie aplikacji Microsoft Entra SSO for Teamgo

Skonfiguruj i przetestuj logowanie jednokrotne firmy Microsoft w usłudze Teamgo przy użyciu użytkownika testowego O nazwie B.Simon. Aby logowanie jednokrotne działało, należy ustanowić relację połączenia między użytkownikiem firmy Microsoft Entra i powiązanym użytkownikiem aplikacji Teamgo.

Aby skonfigurować i przetestować logowanie jednokrotne firmy Microsoft w usłudze Teamgo, wykonaj następujące kroki:

- Skonfiguruj logowanie jednokrotne firmy Microsoft Entra — aby umożliwić użytkownikom korzystanie z tej funkcji.

- Tworzenie użytkownika testowego aplikacji Microsoft Entra — aby przetestować logowanie jednokrotne firmy Microsoft Entra z aplikacją B.Simon.

- Przypisz użytkownika testowego aplikacji Microsoft Entra — aby włączyć aplikację B.Simon do korzystania z logowania jednokrotnego firmy Microsoft Entra.

- Konfigurowanie logowania jednokrotnego usługi Teamgo — aby skonfigurować ustawienia logowania jednokrotnego po stronie aplikacji.

- Tworzenie użytkownika testowego aplikacji Teamgo — aby mieć w aplikacji Teamgo odpowiednik użytkownika B.Simon połączony z reprezentacją użytkownika w usłudze Microsoft Entra.

- Testowanie logowania jednokrotnego — aby sprawdzić, czy konfiguracja działa.

Konfigurowanie logowania jednokrotnego firmy Microsoft

Wykonaj następujące kroki, aby włączyć logowanie jednokrotne firmy Microsoft.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

Przejdź do sekcji Identity Applications Enterprise applications Teamgo>Single sign-on (Logowanie jednokrotne usługi Identity>Applications>Dla przedsiębiorstw).>

Na stronie Wybieranie metody logowania jednokrotnego wybierz pozycję SAML.

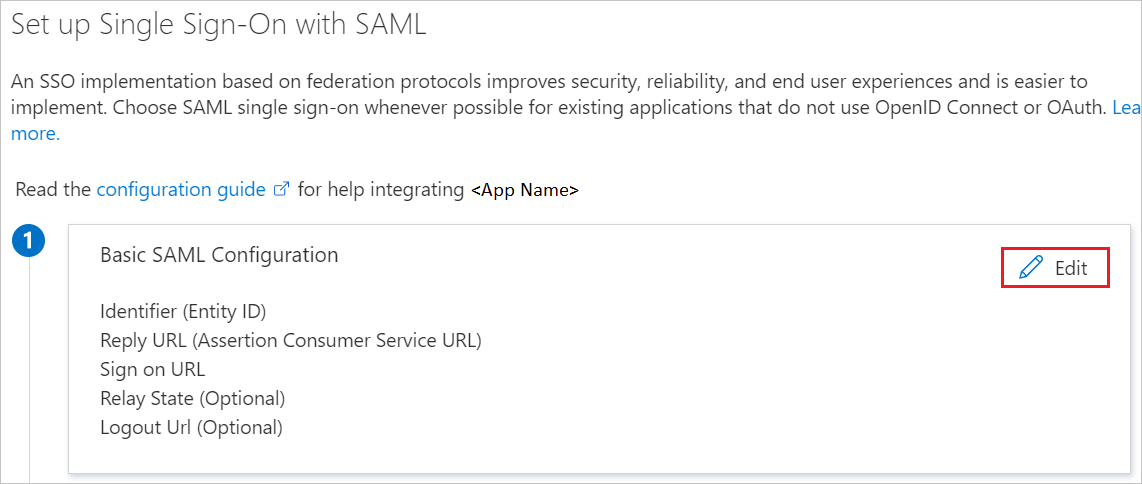

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML kliknij ikonę ołówka podstawową konfigurację protokołu SAML, aby edytować ustawienia.

Jeśli chcesz skonfigurować aplikację w trybie inicjowany przez dostawcę tożsamości, w sekcji Podstawowa konfiguracja protokołu SAML wprowadź wartości następujących pól:

a. W polu tekstowym Identyfikator wpisz jeden z następujących adresów URL:

Identyfikator https://my.teamgo.cohttps://my.teamgo.co/integration/saml/serviceProviderEntityIdb. W polu tekstowym Adres URL odpowiedzi wpisz adres URL, używając jednego z następujących wzorców:

Adres URL odpowiedzi https://my.teamgo.cohttps://my.teamgo.co/integration/saml?acs&domain=<DOMAIN NAME>Kliknij przycisk Ustaw dodatkowe adresy URL i wykonaj następujący krok, jeśli chcesz skonfigurować aplikację w trybie inicjowania przez dostawcę usług:

W polu tekstowym Adres URL logowania wpisz następujący adres URL:

https://my.teamgo.co/integration/samlUwaga

Ta wartość nie jest prawdziwa. Zaktualizuj ją, stosując rzeczywisty adres URL odpowiedzi. Skontaktuj się z zespołem pomocy technicznej klienta teamgo, aby uzyskać wartość. Możesz również odwołać się do wzorców przedstawionych w sekcji Podstawowa konfiguracja protokołu SAML.

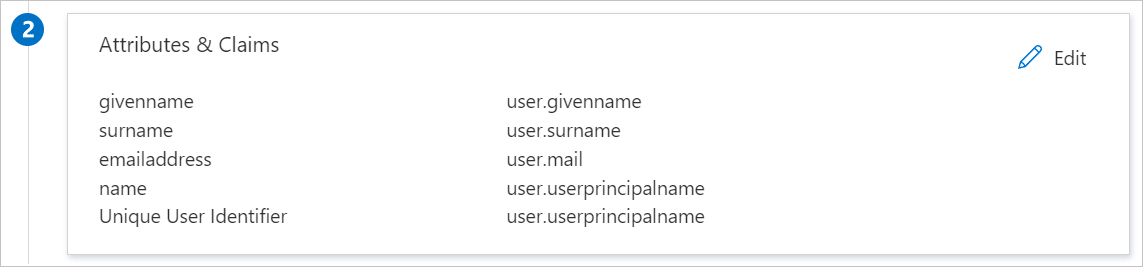

Aplikacja Teamgo oczekuje asercji SAML w określonym formacie, który wymaga dodania mapowań atrybutów niestandardowych do konfiguracji atrybutów tokenu JĘZYKA SAML. Poniższy zrzut ekranu przedstawia listę atrybutów domyślnych.

Oprócz powyższych, aplikacja Teamgo oczekuje, że kilka atrybutów zostanie przekazanych z powrotem w odpowiedzi SAML, które są pokazane poniżej. Te atrybuty są również wstępnie wypełnione, ale można je przejrzeć zgodnie z wymaganiami.

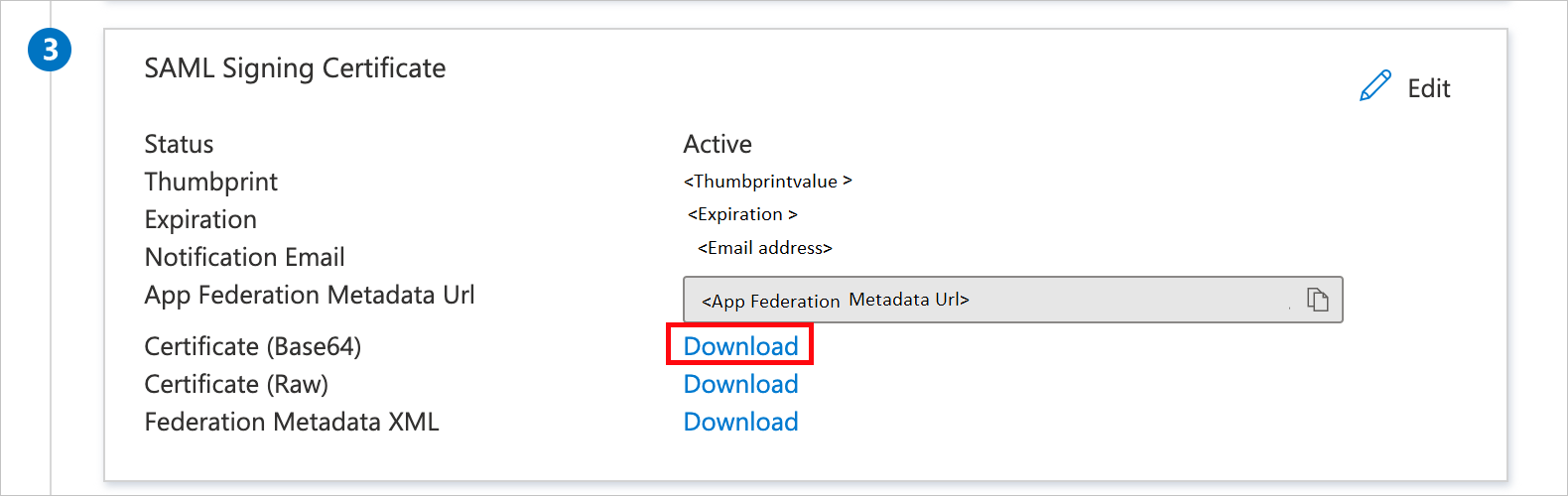

Nazwisko Atrybut źródłowy displayname user.displayname Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML w sekcji Certyfikat podpisywania SAML znajdź pozycję Certyfikat (Base64) i wybierz pozycję Pobierz, aby pobrać certyfikat i zapisać go na komputerze.

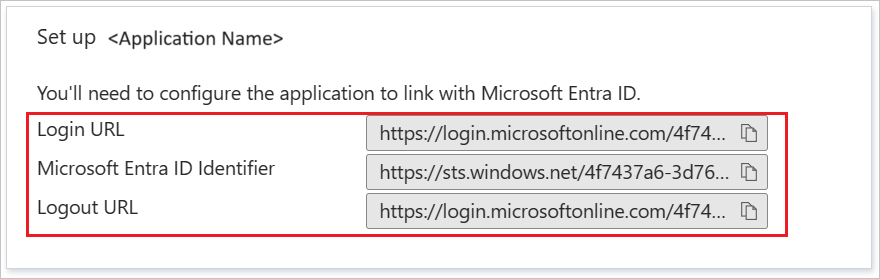

W sekcji Konfigurowanie aplikacji Teamgo skopiuj odpowiednie adresy URL zgodnie z wymaganiami.

Tworzenie użytkownika testowego aplikacji Microsoft Entra

W tej sekcji utworzysz użytkownika testowego o nazwie B.Simon.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako użytkownik Administracja istrator.

- Przejdź do pozycji Użytkownicy tożsamości>>Wszyscy użytkownicy.

- Wybierz pozycję Nowy użytkownik Utwórz nowego użytkownika> w górnej części ekranu.

- We właściwościach użytkownika wykonaj następujące kroki:

- W polu Nazwa wyświetlana wprowadź wartość

B.Simon. - W polu Główna nazwa użytkownika wprowadź username@companydomain.extensionwartość . Na przykład

B.Simon@contoso.com. - Zaznacz pole wyboru Pokaż hasło i zanotuj wartość wyświetlaną w polu Hasło.

- Wybierz pozycję Przejrzyj i utwórz.

- W polu Nazwa wyświetlana wprowadź wartość

- Wybierz pozycję Utwórz.

Przypisywanie użytkownika testowego aplikacji Microsoft Entra

W tej sekcji włączysz użytkownikowi B.Simon możliwość korzystania z logowania jednokrotnego, udzielając dostępu do aplikacji Teamgo.

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej Administracja istrator aplikacji w chmurze.

- Przejdź do strony Identity>Applications Enterprise Applications>>Teamgo.

- Na stronie przeglądu aplikacji wybierz pozycję Użytkownicy i grupy.

- Wybierz pozycję Dodaj użytkownika/grupę, a następnie wybierz pozycję Użytkownicy i grupy w oknie dialogowym Dodawanie przypisania .

- W oknie dialogowym Użytkownicy i grupy wybierz pozycję B.Simon z listy Użytkownicy, a następnie kliknij przycisk Wybierz w dolnej części ekranu.

- Jeśli oczekujesz, że rola zostanie przypisana do użytkowników, możesz wybrać ją z listy rozwijanej Wybierz rolę . Jeśli dla tej aplikacji nie skonfigurowano żadnej roli, zostanie wybrana rola "Dostęp domyślny".

- W oknie dialogowym Dodawanie przypisania kliknij przycisk Przypisz.

Konfigurowanie logowania jednokrotnego aplikacji Teamgo

Zaloguj się do witryny internetowej teamgo jako administrator.

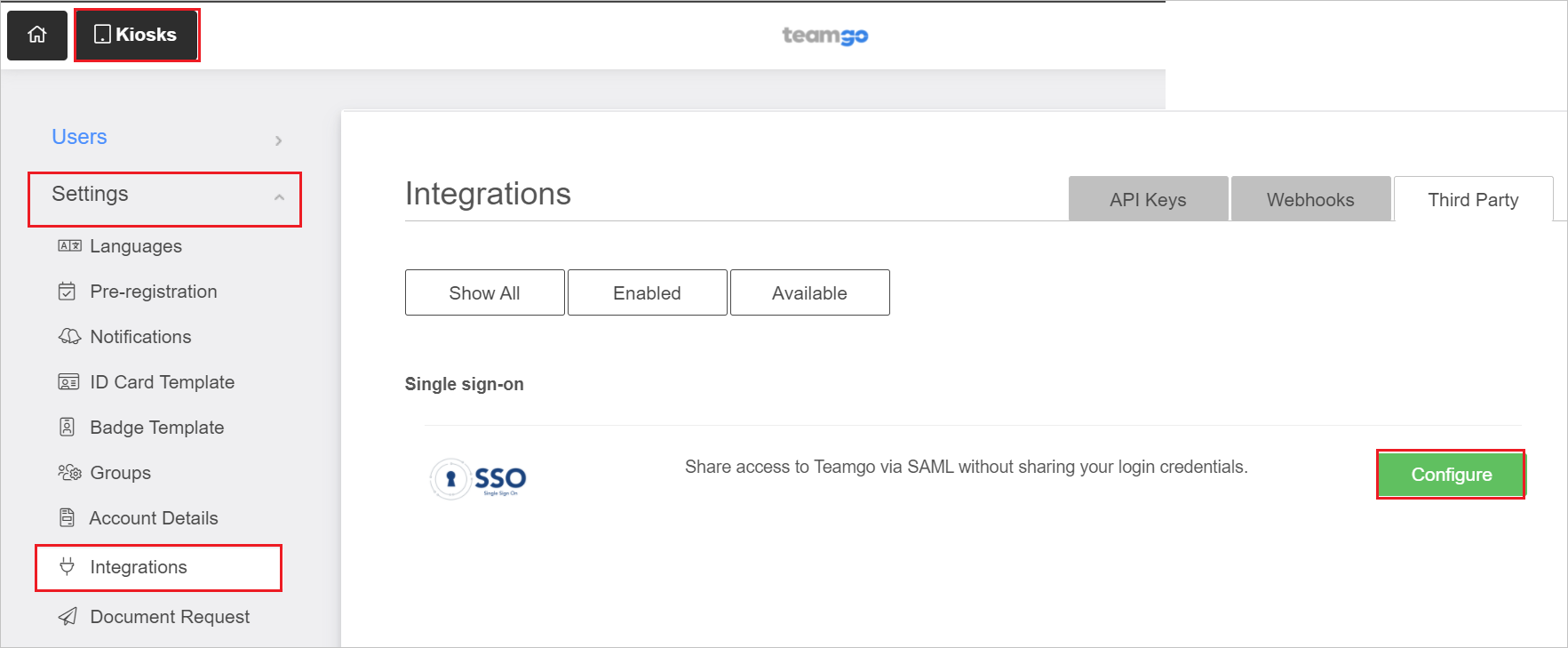

Kliknij przycisk Kioski i przejdź do Ustawienia ->Integrations w obszarze nawigacji po lewej stronie.

W obszarze Integracje przejdź do karty Logowanie jednokrotne i kliknij pozycję Konfiguruj.

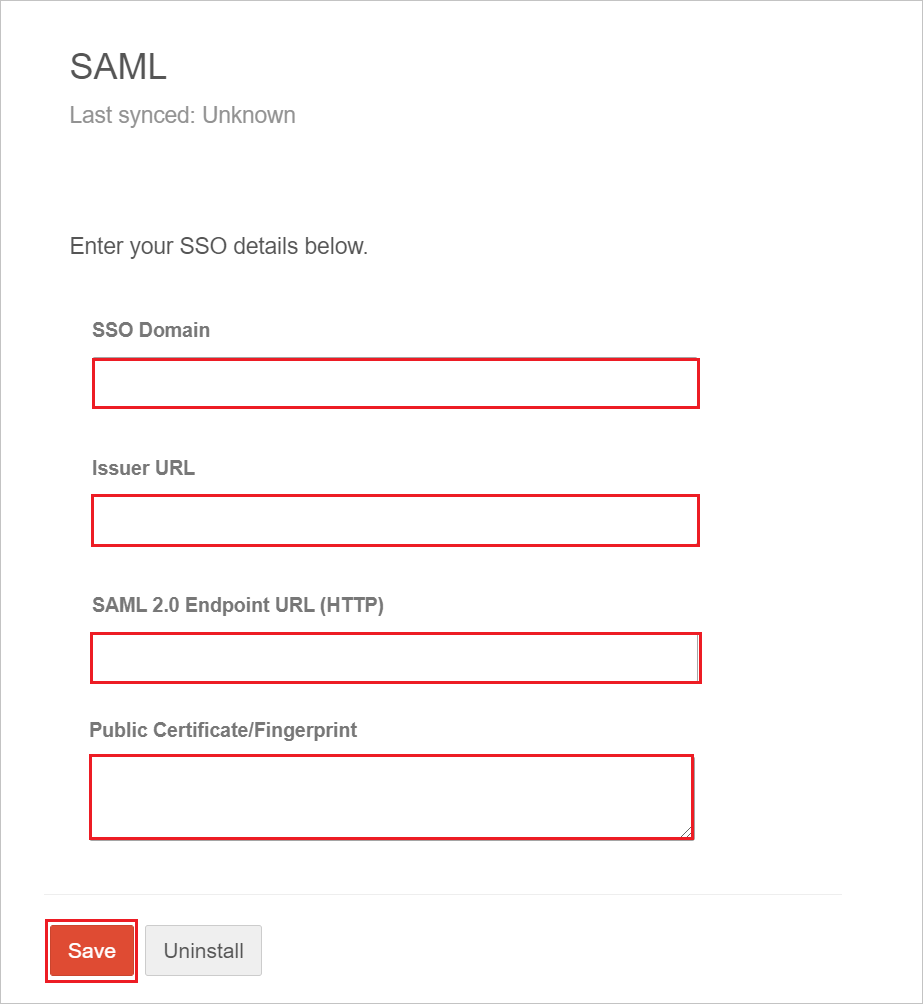

Wykonaj następujące kroki na poniższej stronie SAML .

a. W polu tekstowym Domena logowania jednokrotnego podaj wartość domeny.

b. W polu tekstowym Adres URL wystawcy wklej skopiowaną wcześniej wartość Identyfikator .

c. W polu tekstowym SAML 2.0 Endpoint URL (HTTP) (Adres URL punktu końcowego SAML 2.0 (HTTP) wklej skopiowaną wcześniej wartość adresu URL logowania.

d. Otwórz pobrany certyfikat (Base64) w Notatnik i wklej zawartość w polu tekstowym Certyfikat publiczny/Odcisk palca.

e. Kliknij przycisk Zapisz.

Tworzenie użytkownika testowego aplikacji Teamgo

W tej sekcji w aplikacji Teamgo jest tworzony użytkownik o nazwie B.Simon. Rozwiązanie Teamgo obsługuje aprowizację typu just in time, która jest domyślnie włączona. W tej sekcji nie musisz niczego robić. Jeśli użytkownik jeszcze nie istnieje w usłudze Teamgo, zostanie utworzony podczas próby uzyskania dostępu do usługi Teamgo.

Testowanie logowania jednokrotnego

W tej sekcji przetestujesz konfigurację logowania jednokrotnego firmy Microsoft z następującymi opcjami.

Inicjowane przez dostawcę usług:

Kliknij pozycję Przetestuj tę aplikację. Spowoduje to przekierowanie do adresu URL logowania aplikacji Teamgo, w którym można zainicjować przepływ logowania.

Przejdź bezpośrednio do adresu URL logowania teamgo i zainicjuj przepływ logowania z tego miejsca.

Inicjowane przez dostawcę tożsamości:

- Kliknij pozycję Przetestuj tę aplikację i powinno nastąpić automatyczne zalogowanie do aplikacji Teamgo, dla której skonfigurowano logowanie jednokrotne

Możesz również użyć Moje aplikacje firmy Microsoft, aby przetestować aplikację w dowolnym trybie. Po kliknięciu kafelka Teamgo w Moje aplikacje, jeśli skonfigurowano go w trybie SP, nastąpi przekierowanie do strony logowania do aplikacji w celu zainicjowania przepływu logowania i skonfigurowania w trybie dostawcy tożsamości powinno nastąpić automatyczne zalogowanie do aplikacji Teamgo, dla której skonfigurowano logowanie jednokrotne. Aby uzyskać więcej informacji na temat Moje aplikacje, zobacz Wprowadzenie do Moje aplikacje.

Następne kroki

Po skonfigurowaniu usługi Teamgo możesz wymusić kontrolę sesji, która chroni eksfiltrację i infiltrację poufnych danych organizacji w czasie rzeczywistym. Kontrola sesji rozszerza się od dostępu warunkowego. Dowiedz się, jak wymusić kontrolę sesji za pomocą Microsoft Defender dla Chmury Apps.