Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Przegląd

Integracja z interfejsami API Microsoft Entra Zweryfikowany Identyfikator umożliwia organizacjom na dostarczanie bezpiecznych, z poszanowaniem prywatności doświadczeń weryfikacji tożsamości na dużą skalę. Ten wzorzec integracji technicznej zapewnia wyraźną strategię dla partnerów i deweloperów w celu łączenia przepływów pracy weryfikacji tożsamości z identyfikatorem zweryfikowanym, zapewniając współdziałanie, zgodność i bezproblemową podróż użytkownika. W tym dokumencie przedstawiono podstawowe kroki, zagadnienia dotyczące architektury i najlepsze rozwiązania dotyczące implementowania zweryfikowanego identyfikatora w rozwiązaniach— ułatwiają tworzenie integracji, które są niezawodne, skalowalne i gotowe do użycia w przyszłości.

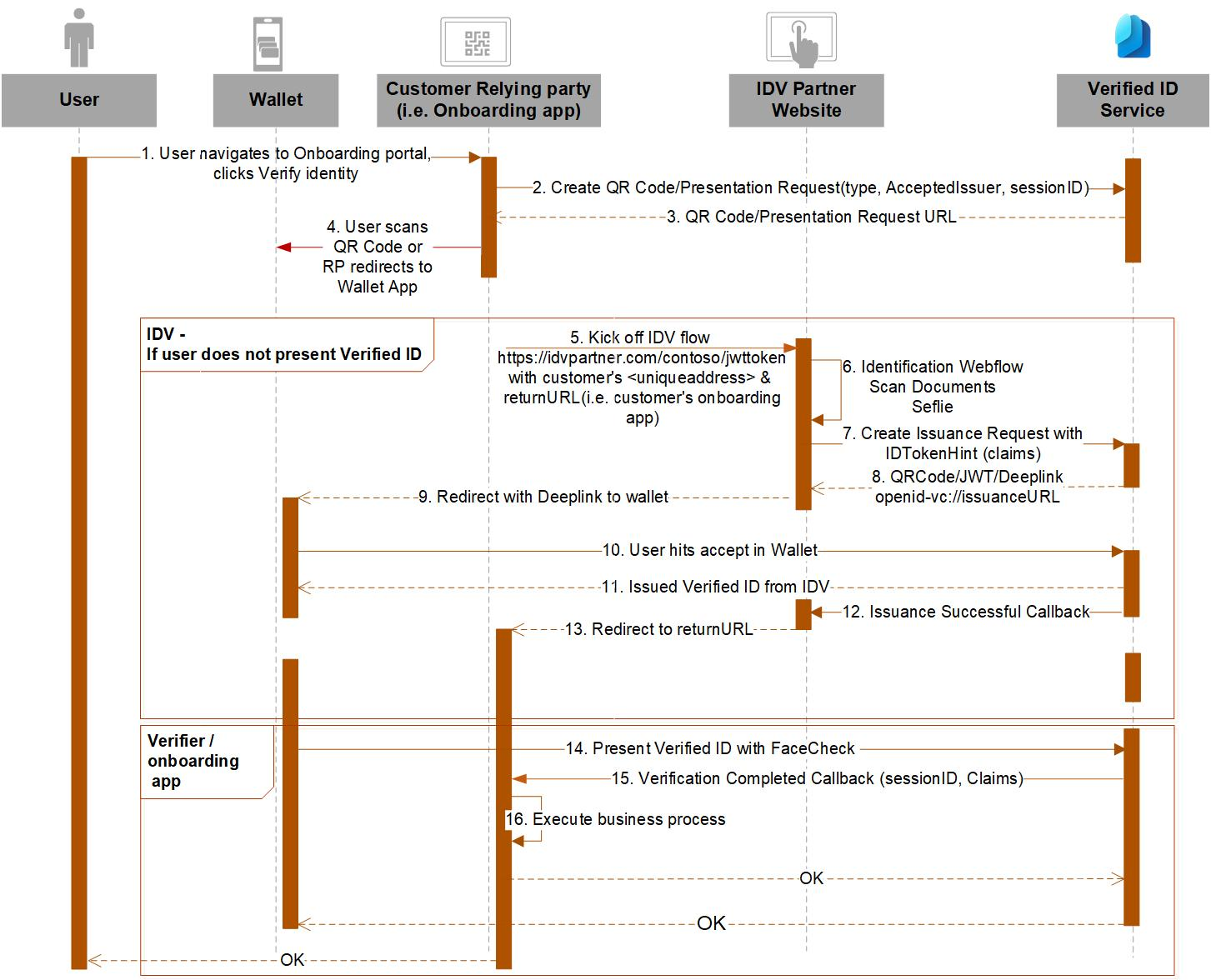

Na diagramie przedstawiono przepływ pracy niskiego poziomu, pokazując sposób interakcji wszystkich stron ze sobą w scenariuszu zdalnego onboardingu. Ten wzorzec integracji może służyć jako odwołanie.

W poniższej sekcji opisano zestaw kroków, których IDV mogą używać do ustawień wydawania oraz przez klientów na potrzeby weryfikacji identyfikatorów IDV.

Przepływ wystawcy

Partnerzy weryfikacji tożsamości (IDV) to niezależni dostawcy oprogramowania (ISV), którzy mogą używać usługi żądania zweryfikowanego identyfikatora (Verified ID Request Service REST API) do wystawiania zweryfikowanych identyfikatorów. Kroki wymagane, aby IDV działał jako wystawca, są następujące:

Skonfiguruj usługę microsoft Entra Verified ID: korzystając z instrukcji szybkich instalacji lub zaawansowanych konfiguracji.

Uwaga / Notatka

W przypadku modelu wielodostępnego IDV powinien rozważyć ustanowienie dedykowanych organów, jeśli relacja 1:1 jest wymagana z klientem. Zapoznaj się z sekcją interfejsu API administratora w dokumentacji dotyczącej tworzenia urzędów.

Skonfiguruj definicję poświadczeń, która definiuje typ poświadczeń, które będą wystawiane z usługi — poświadczenia niestandardowe. W zależności od scenariusza wybierz pomiędzy tokenem identyfikatora (dla potwierdzeń Open ID connect od dostawców) lub wskazówką dotyczącą tokenu identyfikatora (dla ISV korzystających z interfejsów API REST w celu uzyskania wymaganych potwierdzeń), identyfikatorem samodzielnie wystawionym (dane wprowadzone przez użytkownika), prezentacją lub wieloma potwierdzeniami.

Upewnij się, że poświadczenie zostało opublikowane w sieci Zweryfikowanych ID, jeśli jest przeznaczone do ogólnego użytku. Jeśli to poświadczenie zostało utworzone dla określonego klienta, pomiń ten krok. Aby opublikować poświadczenia w sieci zweryfikowanego identyfikatora, wybierz opcję Wystawiaj poświadczenia w obszarze Zarządzanie, a następnie zaznacz pole wyboru Publikuj poświadczenia do zweryfikowanej sieci identyfikatorów . Możesz również użyć interfejsów API administratora , aby ustawić wartość "availableInVcDirectory" na wartość true dla poświadczenia.

IDV musi skonfigurować ofertę lub URL startowy klienta dla ścieżki użytkownika i zintegrować go z aplikacją partnera zależnego klienta. Zapoznaj się z krokiem 5 na diagramie jako przykładem.

Użytkownik końcowy rozpoczyna korzystanie z aplikacji strony ufającej — w powyższym przykładzie portal rejestracyjny firmy Contoso prosi użytkownika o potwierdzenie swojej tożsamości. Jeśli użytkownik ma już wymagany zweryfikowany identyfikator na potrzeby onboardingu, powinien wykonać kroki od 1 do 4 na diagramie. Jeśli użytkownik nie ma wymaganego zweryfikowanego identyfikatora, musi uruchomić adres URL oferty IDV z aplikacji onboardingowej, aby zainicjować proces weryfikacji tożsamości. Dostawcy tożsamości i jednostki uzależnionej klienta muszą utworzyć ten model przekierowania. System IDV musi zidentyfikować, że użytkownik przychodzi do portalu IDV z zarejestrowanej organizacji i nie jest żądaniem spamu. Jednostka uzależniona musi wygenerować adres URL jednorazowego użycia z tokenem JWT, na przykład:

https://idvpartner.com/contoso/?token=jwt_tokenNależy pamiętać, że token JWT jest podpisany przy użyciu prywatnego klucza zaufanej strony klienta, a klucz publiczny jest współdzielony z IDV za pośrednictwem punktu końcowego lub zaplanowanego procesu. IDV musi upewnić się, że dla podróży kickstart używa atrybutów z JWT, takich jak identyfikator organizacji, identyfikator żądania, identyfikator mscv oraz termin wygaśnięcia. Należy pamiętać, że narzędzie mscv jest preferowane w przypadku kompleksowego rozwiązywania problemów. Przykładem tokena JWT może być następujący:

Nagłówek: algorytm i typ tokenu

{ "alg": "RS256", "typ": "JWT" }ŁADUNEK: DANE

{ "OrgId": "", "RequestId": "", "exp": 1684986555, "redirectUrl": "https://customerRPurl" }Po pomyślnym zakończeniu proces IDV rozpoczyna proces wystawiania zweryfikowanego identyfikatora i wystawia zweryfikowany identyfikator. Na tym etapie użytkownikowi przedstawiany jest link bezpośredni lub kod QR do Dodaj kartę w aplikacji Microsoft Authenticator. Witryna internetowa IDV odbiera pomyślne potwierdzenie wystawienia z usługi Verified ID.

Uwaga / Notatka

Partner IDV musi podać lub utworzyć wymagane środowisko internetowe, w którym tożsamość użytkownika może być dowodowana w dowolny sposób, zgodnie z umową między aplikacją jednostki uzależnionej a partnerem IDV. Po zakończeniu procesu lista wartości zostanie zebrana zgodnie z typem poświadczeń zweryfikowanego identyfikatora. Te wartości (jako parametr "oświadczenia") są przekazywane w ramach wywołania interfejsu API żądania wystawiania zweryfikowanego identyfikatora. Jeśli IDV tworzy ten scenariusz w aplikacji internetowej, musi go przedstawić w formie kodu QR lub linku bezpośredniego. Aby uzyskać więcej informacji, zobacz Określanie żądania wystawiania interfejsu API REST usługi żądań.

IDV przekierowuje użytkownika z powrotem do aplikacji strony ufającej klienta.

W pozostałej części kroków na diagramie (czyli od kroków 14 do 16) użytkownik zostanie poproszony o przedstawienie zweryfikowanego identyfikatora za pomocą funkcji FaceCheck. Po pomyślnej prezentacji użytkownik jest dołączany do systemu.

Uwaga / Notatka

Klient musi współpracować z partnerem IDV, aby skonfigurować wymagane kroki wprowadzania IDV, które obejmują wprowadzanie organizacji, umowy rozliczeniowe i inne wymogi wstępne.

Przepływ weryfikacji

Deweloperzy aplikacji mogą używać Zweryfikowanego ID wystawionego przez usługi weryfikacji tożsamości w przepływach weryfikacji w swoich aplikacjach. Szczegółowe informacje o planowaniu rozwiązania weryfikacji można znaleźć w dokumencie planowania. Kroki wymagane do skonfigurowania weryfikacji są następujące:

- Skonfiguruj usługę microsoft Entra Verified ID: korzystając z instrukcji szybkich instalacji lub zaawansowanych konfiguracji.

- Jeśli masz szczegółowe informacje, takie jak VCType i did od partnera IDV, możesz skorzystać z sekcji API żądania prezentacji dotyczącej odwołań do ładunku, aby zweryfikować identyfikatory wydane przez partnerów weryfikacji tożsamości (IDV).

- Klienci mogą również wygenerować treść żądania API do prezentacji, wykonując następujące kroki:

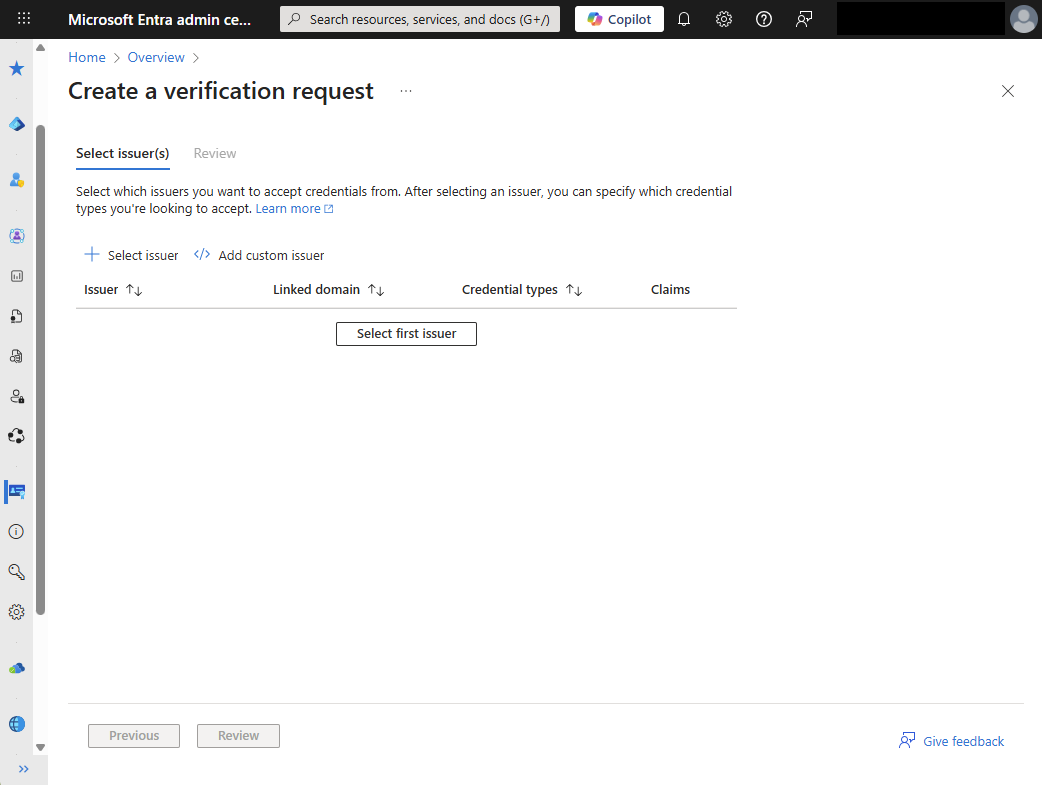

- Przejdź do Centrum Administracyjnego Microsoft Entra —>Zweryfikowany Identyfikator.

- Wybierz kartę Utwórz żądanie weryfikacji .

- Wybierz Wybierz pierwszego użytkownika.

- Poszukaj odpowiedniego identyfikatora IDV w menu rozwijanym Wyszukaj/wybierz wystawców, wpisując ich nazwę, na przykład woodgrove.com.

- Wybierz typ poświadczenia wymaganego przez aplikację od systemu IDV do weryfikacji. Jest to również określane jako VCType w zawartości interfejsu API żądania prezentacji.

- Wybierz pozycję Dodaj , a następnie wybierz pozycję Przejrzyj.

- Pobierz treść żądania i skopiuj/wklej adres URL żądania interfejsu API POST.

- Masz teraz adres URL żądania i treść od administratora dzierżawy i możesz wykonać następujące kroki, aby zaktualizować aplikację lub witrynę internetową. Aby zażądać zweryfikowanych identyfikatorów od użytkowników, dołącz adres URL żądania i treść w aplikacji lub witrynie internetowej.

Uwaga / Notatka

Zapoznaj się z repozytorium GitHub Microsoft Entra Verified ID, aby obejrzeć przykładowe aplikacje https://aka.ms/vcsample.

- Pamiętaj, aby zastąpić wartości adresu URL, stanu i klucza api-key odpowiednimi wartościami.

- Udziel aplikacji uprawnień w celu otrzymania tokenu dostępu dla głównej aplikacji usługi żądania Zweryfikowanego Id.

Aby przetestować przepływ użytkownika, zawsze można wdrożyć jedną z przykładowych aplikacji w środowisku usługi Azure App Service przy użyciu przykładowej dokumentacji aplikacji .

Dalsze kroki

Dowiedz się więcej o sposobie integrowania rozwiązań partnerskich z aplikacją:

- Witryna demonstracyjna Microsoft Entra Verified ID

- Przykłady w usłudze GitHub

- Pokaz wyzwania tożsamości z funkcją FaceCheck

- Specyfikacja wektora korelacji firmy Microsoft mscv: jest to protokół do śledzenia i korelacji zdarzeń za pośrednictwem systemu rozproszonego na podstawie uproszczonego zegara wektorowego.