Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Biblioteka tożsamości platformy Azure zapewnia uwierzytelnianie oparte na tokenie Microsoft Entra ID za pośrednictwem zestawu wygodnych implementacji TokenCredential .

Przykłady różnych poświadczeń można znaleźć na stronie przykładów Azure Identity.

Kluczowe linki:

- Kod źródłowy

- pakiet (npm)

- Dokumentacja referencyjna interfejsu API

- Microsoft Entra Dokumenty tożsamości

- Próbki

Wprowadzenie

Obecnie obsługiwane środowiska

- wersje Node.js LTS

- Najnowsze wersje przeglądarek Safari, Chrome, Edge i Firefox.

-

Uwaga: wśród różnych poświadczeń wyeksportowanych w tej bibliotece

InteractiveBrowserCredentialjest jedyną obsługiwaną w przeglądarce.

-

Uwaga: wśród różnych poświadczeń wyeksportowanych w tej bibliotece

Aby uzyskać więcej informacji, zobacz nasze zasady pomocy technicznej .

Instalowanie pakietu

Zainstaluj usługę Azure Identity przy użyciu npm:

npm install --save @azure/identity

Warunki wstępne

- Subskrypcja platformy Azure.

- Opcjonalnie: interfejs wiersza polecenia platformy Azure i/lub programu Azure PowerShell może być również przydatny do uwierzytelniania w środowisku projektowym i zarządzania rolami kont.

Kiedy używać atrybutu @azure/identity

Klasy poświadczeń udostępniane przez @azure/identity koncentrują się na zapewnieniu najprostszego sposobu uwierzytelniania klientów zestawu Azure SDK lokalnie, w środowiskach deweloperskich i w środowisku produkcyjnym. Dążymy do uproszczenia i rozsądnego wsparcia protokołów uwierzytelniania, aby uwzględnić większość scenariuszy uwierzytelniania możliwych na platformie Azure. Aktywnie rozwijamy się, aby uwzględnić więcej scenariuszy. Aby uzyskać pełną listę oferowanych poświadczeń, zobacz sekcję

Wszystkie typy poświadczeń udostępniane przez @azure/identity są obsługiwane w Node.js. W przypadku przeglądarek InteractiveBrowserCredential jest typem poświadczeń używanym w przypadku podstawowych scenariuszy uwierzytelniania.

Większość typów poświadczeń oferowanych przez usługę @azure/identity używa biblioteki microsoft Authentication Library for JavaScript (MSAL.js). W szczególności używamy bibliotek MSAL.js w wersji 2, które używają przepływu kodu autoryzacji OAuth 2.0 OAuth 2.0 z PKCE i są zgodne z protokołem OpenID. Chociaż @azure/identity koncentruje się na prostotzie, biblioteki MSAL.js, takie jak @azure/msal-common, @azure/msal-nodei @azure/msal-browser, są zaprojektowane tak, aby zapewnić niezawodną obsługę protokołów uwierzytelniania, które obsługuje platforma Azure.

Kiedy należy użyć czegoś innego

Typy poświadczeń @azure/identity to implementacje @azure/core-authklasy TokenCredential. W zasadzie każdy obiekt z metodą getToken, która spełnia getToken(scopes: string | string[], options?: GetTokenOptions): Promise<AccessToken | null> działa jako TokenCredential. Oznacza to, że deweloperzy mogą pisać własne typy poświadczeń, aby obsługiwać przypadki uwierzytelniania, które nie są objęte @azure/identity. Aby dowiedzieć się więcej, zobacz poświadczenia niestandardowe.

Chociaż nasze typy poświadczeń obsługują wiele zaawansowanych scenariuszy, deweloperzy mogą chcieć użyć biblioteki microsoft Authentication Library for JavaScript (MSAL.js) bezpośrednio. Rozważ użycie MSAL.js w następujących scenariuszach:

- Deweloperzy, którzy chcą mieć pełną kontrolę nad protokołem uwierzytelniania i jego konfiguracją.

- Nasze typy poświadczeń są przeznaczone do użycia z klientami zestawu Azure SDK z inteligentnym buforowaniem i odświeżaniem tokenu obsługiwanym w podstawowej warstwie HTTP. Jeśli okaże się, że trzeba używać

getTokenbezpośrednio, możesz skorzystać z MSAL.js w celu uzyskania większej kontroli nad przepływem uwierzytelniania i buforowaniem tokenów.

Więcej informacji można uzyskać za pośrednictwem następujących linków:

- Przedstawiamy niektóre zaawansowane przypadki użycia

@azure/identityna stronie Przykłady tożsamości platformy Azure.- W tym miejscu znajduje się sekcja Advanced Examples (Zaawansowane przykłady).

- Mamy również sekcję przedstawiającą sposób uwierzytelnianie przy użyciu biblioteki MSAL bezpośrednio.

W przypadku zaawansowanych przepływów pracy uwierzytelniania w przeglądarce mamy sekcję, w której pokazano, jak używać biblioteki

Uwierzytelnianie klienta w środowisku projektowym

Chociaż zalecamy używanie tożsamości zarządzanej w aplikacji hostowanej na platformie Azure, zwykle deweloper używa własnego konta do uwierzytelniania wywołań usług platformy Azure podczas debugowania i wykonywania kodu lokalnie. Istnieje kilka narzędzi programistycznych, których można użyć do przeprowadzenia tego uwierzytelniania w środowisku deweloperów.

Uwierzytelnianie za pomocą interfejsu wiersza polecenia dla deweloperów platformy Azure

Deweloperzy kodujący poza środowiskiem IDE mogą również używać interfejsu wiersza polecenia dla deweloperów platformy Azure do uwierzytelniania. Aplikacje korzystające z DefaultAzureCredential lub AzureDeveloperCliCredential mogą następnie używać tego konta do uwierzytelniania wywołań w aplikacji podczas uruchamiania lokalnego.

Aby uwierzytelnić się za pomocą interfejsu wiersza polecenia dewelopera platformy Azure , użytkownicy mogą uruchomić polecenie azd auth login. W przypadku użytkowników działających w systemie z domyślną przeglądarką internetową interfejs wiersza polecenia dewelopera platformy Azure uruchamia przeglądarkę w celu uwierzytelnienia użytkownika.

W przypadku systemów bez domyślnej przeglądarki internetowej polecenie azd auth login --use-device-code używa przepływu uwierzytelniania kodu urządzenia.

Uwierzytelnianie za pośrednictwem interfejsu wiersza polecenia platformy Azure

Aplikacje korzystające z AzureCliCredential, niezależnie od tego, czy bezpośrednio, czy za pośrednictwem DefaultAzureCredential, mogą używać konta interfejsu wiersza polecenia platformy Azure do uwierzytelniania wywołań w aplikacji podczas uruchamiania lokalnego.

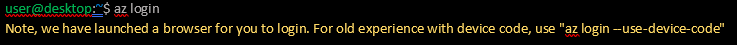

Aby uwierzytelnić się przy użyciu interfejsu wiersza polecenia platformy Azure , uruchom polecenie az login. W przypadku użytkowników działających w systemie z domyślną przeglądarką internetową interfejs wiersza polecenia platformy Azure uruchamia przeglądarkę w celu uwierzytelnienia użytkownika.

logowanie

W przypadku systemów bez domyślnej przeglądarki internetowej polecenie az login używa przepływu uwierzytelniania kodu urządzenia. Użytkownik może również wymusić użycie przepływu kodu urządzenia przez interfejs wiersza polecenia platformy Azure, a nie uruchomienie przeglądarki, określając argument --use-device-code.

logowania do konta interfejsu wiersza polecenia platformy Azure

logowania do konta interfejsu wiersza polecenia platformy Azure

Uwierzytelnianie za pomocą programu Azure PowerShell

Aplikacje korzystające z AzurePowerShellCredential, niezależnie od tego, czy bezpośrednio, czy za pośrednictwem DefaultAzureCredential, mogą używać konta połączonego z programem Azure PowerShell do uwierzytelniania wywołań w aplikacji podczas uruchamiania lokalnego.

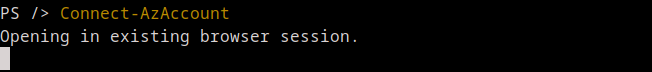

Aby uwierzytelnić się przy użyciu programu Azure PowerShell, uruchom polecenie cmdlet Connect-AzAccount. Domyślnie, podobnie jak w przypadku interfejsu wiersza polecenia platformy Azure, Connect-AzAccount uruchamia domyślną przeglądarkę internetową w celu uwierzytelnienia konta użytkownika.

logowanie

Jeśli uwierzytelnianie interakcyjne nie może być obsługiwane w sesji, argument -UseDeviceAuthentication wymusza użycie przepływu uwierzytelniania kodu urządzenia, podobnie jak odpowiednia opcja w poświadczeniu interfejsu wiersza polecenia platformy Azure.

Uwierzytelnianie klienta w przeglądarkach

Aby uwierzytelnić klientów zestawu Azure SDK w przeglądarkach internetowych, oferujemy InteractiveBrowserCredential, które można ustawić tak, aby używać przekierowania lub wyskakujących okienek w celu ukończenia przepływu uwierzytelniania. Najpierw należy utworzyć rejestracji aplikacji platformy Azure w witrynie Azure Portal dla aplikacji internetowej.

Kluczowe pojęcia

Jeśli używasz @azure/identity lub microsoft Entra ID po raz pierwszy, przeczytaj Using @azure/identity with Microsoft Entra ID first (Używanie @azure/identity z identyfikatorem Entra firmy Microsoft). Ten dokument zawiera bardziej szczegółowe informacje na temat platformy i sposobu prawidłowego konfigurowania konta platformy Azure.

Poświadczenia

Poświadczenie to klasa, która zawiera lub może uzyskać dane potrzebne klientowi usługi do uwierzytelniania żądań. Klienci usług w zestawie Azure SDK akceptują poświadczenia podczas ich konstruowania. Klienci usług używają tych poświadczeń do uwierzytelniania żądań w usłudze.

Biblioteka tożsamości platformy Azure koncentruje się na uwierzytelnianiu OAuth przy użyciu identyfikatora Entra firmy Microsoft i oferuje różne klasy poświadczeń umożliwiające uzyskanie tokenu Entra firmy Microsoft w celu uwierzytelniania żądań obsługi. Wszystkie klasy poświadczeń w tej bibliotece to implementacje klasy TokenCredential abstrakcyjnej, a dowolny z nich może służyć do konstruowania klientów usług, którzy mogą uwierzytelniać się za pomocą TokenCredential.

Zobacz Credential Classes.

Wartość domyślnaAzureCredential

DefaultAzureCredential upraszcza uwierzytelnianie podczas tworzenia aplikacji wdrażanych na platformie Azure przez połączenie poświadczeń używanych w środowiskach hostingu platformy Azure z poświadczeniami używanymi w programowania lokalnym. Aby uzyskać więcej informacji, zobacz Omówienie domyślneAzureCredential.

Zasady kontynuacji

Począwszy od wersji 3.3.0, DefaultAzureCredential próbuje uwierzytelnić się przy użyciu wszystkich poświadczeń dewelopera, dopóki nie powiedzie się, niezależnie od błędów poprzednich poświadczeń dewelopera. Na przykład poświadczenie dewelopera może próbować uzyskać token i zakończyć się niepowodzeniem, dlatego DefaultAzureCredential kontynuuje kolejne poświadczenia w przepływie. Wdrożone poświadczenia usługi zatrzymują przepływ z zgłoszonym wyjątkiem, jeśli są w stanie podjąć próbę pobrania tokenu, ale nie otrzymują tego.

Umożliwia to wypróbowanie wszystkich poświadczeń dewelopera na maszynie przy jednoczesnym przewidywalnym wdrożeniu.

Wtyczki

Usługa Azure Identity dla języka JavaScript udostępnia interfejs API wtyczki, który umożliwia udostępnianie pewnych funkcji za pośrednictwem oddzielnych pakietów wtyczek . Pakiet @azure/identity eksportuje funkcję najwyższego poziomu (useIdentityPlugin), która może służyć do włączenia wtyczki. Udostępniamy dwa pakiety wtyczek:

-

@azure/identity-broker, która zapewnia obsługę uwierzytelniania obsługiwanego przez brokera natywnego, takiego jak Menedżer kont sieci Web. -

@azure/identity-vscode, który zapewnia obsługę uwierzytelniania Visual Studio Code na potrzeby logowania za pośrednictwem rozszerzenia zasobów platformy Azure. -

@azure/identity-cache-persistence, która zapewnia trwałe buforowanie tokenów w Node.js przy użyciu natywnego bezpiecznego systemu magazynu dostarczonego przez system operacyjny. Ta wtyczka umożliwia utrwalanie buforowanych wartościaccess_tokenmiędzy sesjami, co oznacza, że interakcyjny przepływ logowania nie musi być powtarzany, o ile jest dostępny buforowany token.

Przykłady

Więcej przykładów użycia różnych poświadczeń można znaleźć na stronie przykładów tożsamości platformy Azure

Uwierzytelnianie przy użyciu DefaultAzureCredential

W tym przykładzie pokazano uwierzytelnianie KeyClient z @azure/keyvault-keys biblioteki klienta przy użyciu DefaultAzureCredential.

import { DefaultAzureCredential } from "@azure/identity";

import { KeyClient } from "@azure/keyvault-keys";

// Configure vault URL

const vaultUrl = "https://<your-unique-keyvault-name>.vault.azure.net";

// Azure SDK clients accept the credential as a parameter

const credential = new DefaultAzureCredential();

// Create authenticated client

const client = new KeyClient(vaultUrl, credential);

Określanie tożsamości zarządzanej przypisanej przez użytkownika przy użyciu DefaultAzureCredential

Stosunkowo typowy scenariusz obejmuje uwierzytelnianie przy użyciu tożsamości zarządzanej przypisanej przez użytkownika dla zasobu platformy Azure. Zapoznaj się z przykładem na temat uwierzytelniania tożsamości zarządzanej przypisanej przez użytkownika przy użyciu DefaultAzureCredential, aby zobaczyć, w jaki sposób jest to stosunkowo proste zadanie, które można skonfigurować przy użyciu zmiennych środowiskowych lub w kodzie.

Uwierzytelnianie za pomocą Visual Studio Code za pomocą DefaultAzureCredential

DefaultAzureCredential może automatycznie używać zalogowanego użytkownika z Visual Studio Code do uwierzytelniania aplikacji podczas programowania lokalnego. Przed użyciem uwierzytelniania Visual Studio Code upewnij się, że masz:

- Rozszerzenie zasobów platformy Azure: zainstaluj rozszerzenie Azure Resources w Visual Studio Code

-

Zalogowano się do platformy Azure: użyj

Azure: Sign Inpolecenia w programie VS Code -

Konfiguracja pakietu brokera: zainstaluj pakiet w wersji 2.0.0 lub nowszej w projekcie i

@azure/identity-vscodeskonfigurujnpm install @azure/identity-vscode, jak pokazanouseIdentityPluginponiżej:

import { useIdentityPlugin, DefaultAzureCredential } from "@azure/identity";

useIdentityPlugin(vsCodePlugin);

const credential = new DefaultAzureCredential();

Po spełnieniu DefaultAzureCredential tych wymagań wstępnych automatycznie wykryje i użyje uwierzytelniania programu VS Code podczas uruchamiania lokalnego.

Definiowanie niestandardowego przepływu uwierzytelniania przy użyciu ChainedTokenCredential

Chociaż DefaultAzureCredential jest na ogół najszybszym sposobem rozpoczęcia tworzenia aplikacji dla platformy Azure, bardziej zaawansowani użytkownicy mogą chcieć dostosować poświadczenia rozważane podczas uwierzytelniania.

ChainedTokenCredential umożliwia użytkownikom łączenie wielu wystąpień poświadczeń w celu zdefiniowania dostosowanego łańcucha poświadczeń. W tym przykładzie pokazano tworzenie ChainedTokenCredential, które próbuje uwierzytelnić się przy użyciu dwóch inaczej skonfigurowanych wystąpień ClientSecretCredential, aby następnie uwierzytelnić KeyClient z @azure/keyvault-keys:

import { ClientSecretCredential, ChainedTokenCredential } from "@azure/identity";

import { KeyClient } from "@azure/keyvault-keys";

// Configure variables

const vaultUrl = "https://<your-unique-keyvault-name>.vault.azure.net";

const tenantId = "<tenant-id>";

const clientId = "<client-id>";

const clientSecret = "<client-secret>";

const anotherClientId = "<another-client-id>";

const anotherSecret = "<another-client-secret>";

// When an access token is requested, the chain will try each

// credential in order, stopping when one provides a token

const firstCredential = new ClientSecretCredential(tenantId, clientId, clientSecret);

const secondCredential = new ClientSecretCredential(tenantId, anotherClientId, anotherSecret);

const credentialChain = new ChainedTokenCredential(firstCredential, secondCredential);

// The chain can be used anywhere a credential is required

const client = new KeyClient(vaultUrl, credentialChain);

Obsługa tożsamości zarządzanej

Uwierzytelnianie tożsamości zarządzanej

- usług Azure App Service i Azure Functions

- Azure Arc

- Azure Cloud Shell

- Azure Kubernetes Service

- Azure Service Fabric

- Maszyny wirtualne platformy Azure

- zestawów skalowania usługi Azure Virtual Machines

Aby zapoznać się z przykładami używania tożsamości zarządzanej do uwierzytelniania, zobacz przykłady.

Konfiguracja chmury

Poświadczenia są domyślnie uwierzytelniane w punkcie końcowym usługi Microsoft Entra dla chmury publicznej platformy Azure. Aby uzyskać dostęp do zasobów w innych chmurach, takich jak Azure Government lub chmura prywatna, skonfiguruj poświadczenia za pomocą argumentu authorityHost w konstruktorze. Wyliczenie AzureAuthorityHosts definiuje urzędy dla dobrze znanych chmur. W przypadku chmury dla instytucji rządowych USA można utworzyć wystąpienie poświadczeń w następujący sposób:

import { ClientSecretCredential, AzureAuthorityHosts } from "@azure/identity";

const credential = new ClientSecretCredential(

"<YOUR_TENANT_ID>",

"<YOUR_CLIENT_ID>",

"<YOUR_CLIENT_SECRET>",

{

authorityHost: AzureAuthorityHosts.AzureGovernment,

},

);

Alternatywą dla określenia argumentu authorityHost jest również ustawienie zmiennej środowiskowej AZURE_AUTHORITY_HOST na adres URL urzędu chmury. Takie podejście jest przydatne podczas konfigurowania wielu poświadczeń w celu uwierzytelniania w tej samej chmurze lub gdy wdrożone środowisko musi zdefiniować chmurę docelową:

AZURE_AUTHORITY_HOST=https://login.partner.microsoftonline.cn

Wyliczenie AzureAuthorityHosts definiuje urzędy dla dobrze znanych chmur dla Twojej wygody; jeśli jednak urząd dla chmury nie jest wymieniony w AzureAuthorityHosts, możesz przekazać dowolny prawidłowy adres URL urzędu jako argument ciągu. Na przykład:

import { ClientSecretCredential } from "@azure/identity";

const credential = new ClientSecretCredential(

"<YOUR_TENANT_ID>",

"<YOUR_CLIENT_ID>",

"<YOUR_CLIENT_SECRET>",

{

authorityHost: "https://login.partner.microsoftonline.cn",

},

);

Nie wszystkie poświadczenia wymagają tej konfiguracji. Poświadczenia uwierzytelniające się za pomocą narzędzia programistycznego, takiego jak AzureCliCredential, używają konfiguracji tego narzędzia.

Klasy poświadczeń

Łańcuchy poświadczeń

| Poświadczeń | Zwyczaj | Przykład |

|---|---|---|

DefaultAzureCredential |

Zapewnia uproszczone środowisko uwierzytelniania umożliwiające szybkie rozpoczęcie tworzenia aplikacji uruchamianych na platformie Azure. | przykład |

ChainedTokenCredential |

Umożliwia użytkownikom definiowanie niestandardowych przepływów uwierzytelniania, które komponują wiele poświadczeń. | przykład |

Uwierzytelnianie aplikacji hostowanych na platformie Azure

| Poświadczeń | Zwyczaj | Przykład |

|---|---|---|

EnvironmentCredential |

Uwierzytelnia jednostkę usługi lub użytkownika za pomocą informacji o poświadczeniach określonych w zmiennych środowiskowych. | przykład |

ManagedIdentityCredential |

Uwierzytelnia tożsamość zarządzaną zasobu platformy Azure. | przykład |

WorkloadIdentityCredential |

Obsługuje identyfikator obciążenia entra firmy Microsoft na platformie Kubernetes. | przykład |

Uwierzytelnianie jednostek usługi

| Poświadczeń | Zwyczaj | Przykład | Odniesienie |

|---|---|---|---|

AzurePipelinesCredential |

Obsługuje identyfikator obciążenia firmy Microsoft entra w usłudze Azure Pipelines. | przykład | |

ClientAssertionCredential |

Uwierzytelnia jednostkę usługi przy użyciu podpisanej asercji klienta. | przykład | uwierzytelnianie jednostki usługi |

ClientCertificateCredential |

Uwierzytelnia jednostkę usługi przy użyciu certyfikatu. | przykład | uwierzytelnianie jednostki usługi |

ClientSecretCredential |

Uwierzytelnia jednostkę usługi przy użyciu wpisu tajnego. | przykład | uwierzytelnianie jednostki usługi |

Uwierzytelnianie użytkowników

| Poświadczeń | Zwyczaj | Przykład | Odniesienie |

|---|---|---|---|

AuthorizationCodeCredential |

Uwierzytelnia użytkownika przy użyciu wcześniej uzyskanego kodu autoryzacji. | przykład | kod uwierzytelniania OAuth2 |

DeviceCodeCredential |

Interaktywnie uwierzytelnia użytkownika na urządzeniach przy użyciu ograniczonego interfejsu użytkownika. | przykład | uwierzytelniania kodu urządzenia |

InteractiveBrowserCredential |

Interakcyjnie uwierzytelnia użytkownika przy użyciu domyślnej przeglądarki systemowej. Dowiedz się więcej o tym, jak to się stanie tutaj. | przykład | kod autoryzacji OAuth2 |

OnBehalfOfCredential |

Propaguje tożsamość i uprawnienia delegowanego użytkownika za pośrednictwem łańcucha żądań | uwierzytelniania w imieniu |

Uwierzytelnianie za pomocą narzędzi programistycznych

| Poświadczeń | Zwyczaj | Przykład | Odniesienie |

|---|---|---|---|

AzureCliCredential |

Uwierzytelnianie w środowisku projektowym przy użyciu interfejsu wiersza polecenia platformy Azure. | przykład | Uwierzytelnianie interfejsu wiersza polecenia platformy Azure |

AzureDeveloperCliCredential |

Uwierzytelnianie w środowisku deweloperów przy użyciu włączonego użytkownika lub jednostki usługi w interfejsie wiersza polecenia dewelopera platformy Azure. | dokumentacja interfejsu wiersza polecenia dla deweloperów platformy Azure | |

AzurePowerShellCredential |

Uwierzytelnianie w środowisku projektowym przy użyciu programu Azure PowerShell. | przykład | uwierzytelniania programu Azure PowerShell |

VisualStudioCodeCredential |

Uwierzytelnianie w środowisku programistycznym za pomocą Visual Studio Code. |

Zmienne środowiskowe

DefaultAzureCredential i EnvironmentCredential można skonfigurować za pomocą zmiennych środowiskowych. Każdy typ uwierzytelniania wymaga wartości dla określonych zmiennych.

Jednostka usługi z wpisem tajnym

| Nazwa zmiennej | Wartość |

|---|---|

AZURE_CLIENT_ID |

Identyfikator aplikacji Firmy Microsoft Entra |

AZURE_TENANT_ID |

Identyfikator dzierżawy firmy Microsoft Entra aplikacji |

AZURE_CLIENT_SECRET |

jeden z wpisów tajnych klienta aplikacji |

Jednostka usługi z certyfikatem

| Nazwa zmiennej | Wartość |

|---|---|

AZURE_CLIENT_ID |

Identyfikator aplikacji Firmy Microsoft Entra |

AZURE_TENANT_ID |

Identyfikator dzierżawy firmy Microsoft Entra aplikacji |

AZURE_CLIENT_CERTIFICATE_PATH |

ścieżka do pliku certyfikatu zakodowanego za pomocą standardu PEM, w tym klucza prywatnego |

AZURE_CLIENT_CERTIFICATE_PASSWORD |

(opcjonalnie) hasło pliku certyfikatu, jeśli istnieje |

AZURE_CLIENT_SEND_CERTIFICATE_CHAIN |

(opcjonalnie) wysyłanie łańcucha certyfikatów w nagłówku x5c w celu obsługi nazwy podmiotu / uwierzytelniania opartego na wystawcy |

Próba konfiguracji jest podejmowana w poprzedniej kolejności. Jeśli na przykład wartości dla klucza tajnego klienta i certyfikatu są obecne, używany jest klucz tajny klienta.

Ciągła ocena dostępu

Od wersji 3.3.0 dostęp do zasobów chronionych przez oceny ciągłego dostępu (CAE) jest możliwy dla poszczególnych żądań. Można to włączyć przy użyciu interfejsu API GetTokenOptions.enableCae(boolean). Funkcja CAE nie jest obsługiwana w przypadku poświadczeń dewelopera.

Buforowanie tokenów

Buforowanie tokenów to funkcja udostępniana przez bibliotekę tożsamości platformy Azure, która umożliwia aplikacjom:

- Tokeny pamięci podręcznej w pamięci (ustawienie domyślne) i na dysku (zgoda).

- Zwiększ odporność i wydajność.

- Zmniejsz liczbę żądań wysyłanych do identyfikatora Entra firmy Microsoft w celu uzyskania tokenów dostępu.

Biblioteka tożsamości platformy Azure oferuje buforowanie zarówno w pamięci, jak i na dysku trwałym. Aby uzyskać więcej informacji, zobacz dokumentację buforowania tokenów .

Uwierzytelnianie obsługiwane przez brokera

Broker uwierzytelniania to aplikacja uruchamiana na komputerze użytkownika i zarządza uzgadniania uwierzytelniania i konserwacją tokenu dla połączonych kont. Obecnie obsługiwany jest tylko Menedżer kont sieci Web systemu Windows (WAM). Uwierzytelnianie brokera jest używane przez DefaultAzureCredential aby umożliwić bezpieczne logowanie za pośrednictwem WAM. Aby włączyć obsługę, użyj pakietu @azure/identity-broker. Aby uzyskać szczegółowe informacje na temat uwierzytelniania przy użyciu wam, zobacz dokumentację wtyczki brokera .

Rozwiązywanie problemów

Aby uzyskać pomoc dotyczącą rozwiązywania problemów, zobacz przewodnik rozwiązywania problemów z .

Następne kroki

Przeczytaj dokumentację

Dokumentację interfejsu API dla tej biblioteki można znaleźć w witrynie dokumentacji .

Obsługa biblioteki klienta

Biblioteki klienta i zarządzania wymienione na stronie wydania zestawu Azure SDK, które obsługują uwierzytelnianie firmy Microsoft Entra akceptują poświadczenia z tej biblioteki. Dowiedz się więcej o korzystaniu z tych bibliotek w dokumentacji, która jest połączona ze stroną wydań.

Znane problemy

Obsługa usługi Azure AD B2C

Ta biblioteka nie obsługuje usługi Azure AD B2C.

W przypadku innych otwartych problemów zobacz repozytorium GitHub biblioteki.

Prześlij opinię

Jeśli napotkasz usterki lub masz sugestie, otworzyć problem.

Przyczyniając się

Aby współtworzyć tę bibliotekę, przeczytaj przewodnik współtworzenia , aby dowiedzieć się więcej na temat tworzenia i testowania kodu.

Azure SDK for JavaScript