Integracja usługi Mobile Threat Defense z usługą Intune

Uwaga

Ten artykuł dotyczy dostawców usługi Mobile Threat Defense innych firm, aby uzyskać więcej informacji na temat Ochrona punktu końcowego w usłudze Microsoft Defender, zobacz Ochrona punktu końcowego w usłudze Microsoft Defender.

Usługa Intune może integrować dane od dostawcy usługi Mobile Threat Defense (MTD) jako źródło informacji dla zasad zgodności urządzeń i reguł dostępu warunkowego urządzenia. Te informacje ułatwiają ochronę zasobów firmowych, takich jak Exchange i SharePoint, przez blokowanie dostępu z urządzeń przenośnych z naruszonymi zabezpieczeniami.

Usługa Intune może używać tych samych danych co źródło dla niezarejestrowanych urządzeń przy użyciu zasad ochrony aplikacji usługi Intune. W związku z tym administratorzy mogą używać tych informacji, aby chronić dane firmowe w Microsoft Intune chronionej aplikacji i wystawiać blokowe lub selektywne czyszczenie.

Uwaga

Usługa Intune for GCC High obsługuje tylko łącznik usługi Mobile Threat Defense (MTD) dla urządzeń z systemem Android i iOS z dostawcami mtd, którzy również mają obsługę w tym środowisku. Podczas logowania za pomocą dzierżawy GCC-H zostaną wyświetlone łączniki włączone dla tych konkretnych dostawców. Dowiedz się więcej na temat Microsoft Intune dla pomocy technicznej GCC High dla instytucji rządowych USA.

Ochrona zasobów firmowych

Integracja informacji od dostawców usługi MTD może pomóc w ochronie zasobów firmowych przed zagrożeniami wpływającymi na platformy mobilne.

Zazwyczaj firmy aktywnie chronią komputery przed lukami w zabezpieczeniach i atakami, podczas gdy urządzenia przenośne często nie sąmonitorowane i niechronione. Jeśli platformy mobilne mają wbudowaną ochronę, taką jak izolacja aplikacji i sprawdzone sklepy z aplikacjami konsumenckimi, platformy te pozostają narażone na zaawansowane ataki. Ponieważ coraz więcej pracowników używa urządzeń do pracy i uzyskiwania dostępu do poufnych informacji, informacje od dostawców usługi MTD mogą pomóc w ochronie urządzeń i zasobów przed coraz bardziej zaawansowanymi atakami.

Łączniki usługi Intune Mobile Threat Defense

Usługa Intune używa łącznika usługi Mobile Threat Defense do tworzenia kanału komunikacji między usługą Intune a wybranym dostawcą usługi MTD. Partnerzy usługi Intune MTD oferują intuicyjne i łatwe do wdrożenia aplikacje dla urządzeń przenośnych. Te aplikacje aktywnie skanują i analizują informacje o zagrożeniach, które mają być udostępniane usłudze Intune. Usługa Intune może używać danych do celów raportowania lub wymuszania.

Na przykład: połączona aplikacja MTD zgłasza dostawcy USŁUGI MTD, że telefon w sieci jest obecnie połączony z siecią, która jest podatna na ataki typu Man-in-the-Middle. Te informacje są podzielone na odpowiedni poziom ryzyka niskiego, średniego lub wysokiego. Ten poziom ryzyka jest następnie porównywany z limitami poziomu ryzyka ustawionymi w usłudze Intune. Na podstawie tego porównania można odwołać dostęp do wybranych zasobów, gdy urządzenie zostanie naruszone.

Stan łącznika

Po dodaniu łącznika usługi Mobile Threat Defense do dzierżawy stan wyświetli jeden z następujących stanów:

| Stan łącznika | Definicja | Komunikaty o zagrożeniach urządzeń zablokowane? | Komunikaty żądania AppSync zostały zablokowane? |

|---|---|---|---|

| Niedostępne | Łącznik jest/został anulowany. Partner USŁUGI MTD musi porozmawiać z usługą Intune, aby aprowizować ją ponownie. | Tak (począwszy od 2308 r.) | Tak (począwszy od 2308 r.) |

| Nie skonfigurowano | Konfiguracja łącznika nie została ukończona. W usłudze Intune lub u partnera USŁUGI MTD mogą być wymagane dodatkowe kroki lub uprawnienia, aby ten stan został zmieniony na Dostępny | Tak (począwszy od 2309 r.) | Tak (począwszy od 2309 r.) |

| Dostępny | Konfiguracja łącznika została ukończona. Aby ten stan został zmieniony na Włączony, należy włączyć co najmniej jeden przełącznik platformy. | Nie | Nie |

| Włączone | Konfiguracja łącznika została ukończona, a dla tego łącznika jest obecnie włączony co najmniej jeden przełącznik platformy. | Nie | Nie |

| Odpowiadać | Łącznik nie reaguje. Jeśli stan łącznika nadal nie odpowiada w dniach zdefiniowanych w polu Liczba dni, po których partner nie odpowiada, usługa Intune ignoruje stan zgodności. | Nie | Nie |

| Błąd | Łącznik ma kod błędu. Niektórzy partnerzy mtd mogą zdecydować się wysłać to w przypadku błędu. | Nie | Nie |

Dane zbierane przez usługę Intune dla usługi Mobile Threat Defense

Jeśli ta opcja jest włączona, usługa Intune zbiera informacje o spisie aplikacji zarówno z urządzeń osobistych, jak i firmowych i udostępnia je dostawcom mtd do pobrania, takim jak Lookout for Work. Spis aplikacji można zbierać od użytkowników urządzeń z systemem iOS.

Ta usługa jest włączona; Żadne informacje o spisie aplikacji nie są domyślnie udostępniane. Administrator usługi Intune musi włączyć usługę App Sync dla urządzeń z systemem iOS w ustawieniach łącznika usługi Mobile Threat Defense przed udostępnieniem jakichkolwiek informacji o spisie aplikacji.

Spis aplikacji

Jeśli włączysz usługę App Sync dla urządzeń z systemem iOS/iPadOS, spisy z firmowych i osobistych urządzeń z systemem iOS/iPadOS zostaną wysłane do dostawcy usług MTD. Dane w spisie aplikacji obejmują:

- Identyfikator aplikacji

- Wersja aplikacji

- Krótka wersja aplikacji

- Nazwa aplikacji

- Rozmiar pakietu aplikacji

- Rozmiar dynamiczny aplikacji

- Czy aplikacja jest podpisana kodem ad hoc (począwszy od 2309 r.)

- Czy aplikacja jest zainstalowana ze sklepu z aplikacjami (począwszy od 2309 r.)

- Czy aplikacja jest aplikacją w wersji beta (zainstalowaną za pośrednictwem programu TestFlight) (począwszy od 2309 r.)

- Czy aplikacja jest aplikacją zakupioną zbiorczo na urządzeniu (począwszy od 2309 r.)

- Niezależnie od tego, czy aplikacja jest weryfikowana, czy nie

- Czy aplikacja jest zarządzana, czy nie

Przykładowe scenariusze dla zarejestrowanych urządzeń przy użyciu zasad zgodności urządzeń

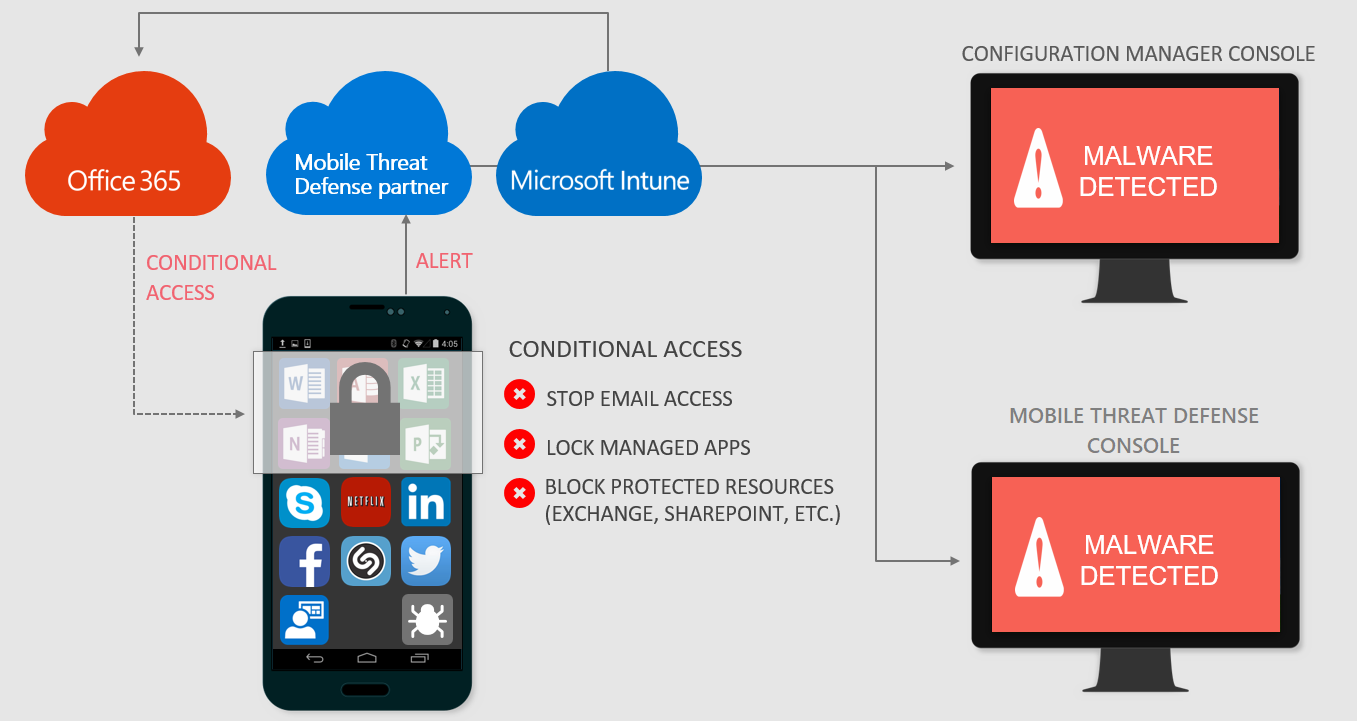

Jeśli urządzenie jest uważane za zainfekowane przez rozwiązanie Mobile Threat Defense:

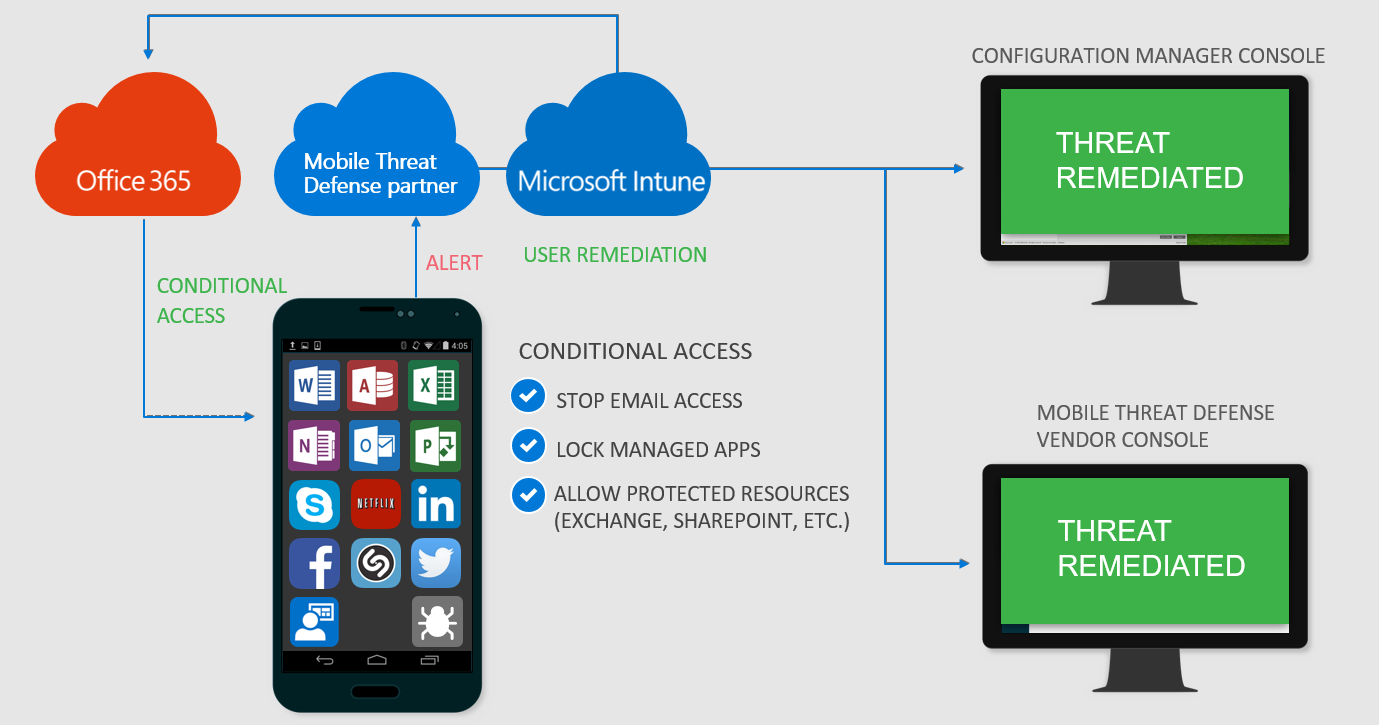

Dostęp jest udzielany po skorygowaniu urządzenia:

Przykładowe scenariusze dla niezarejestrowanych urządzeń przy użyciu zasad ochrony aplikacji usługi Intune

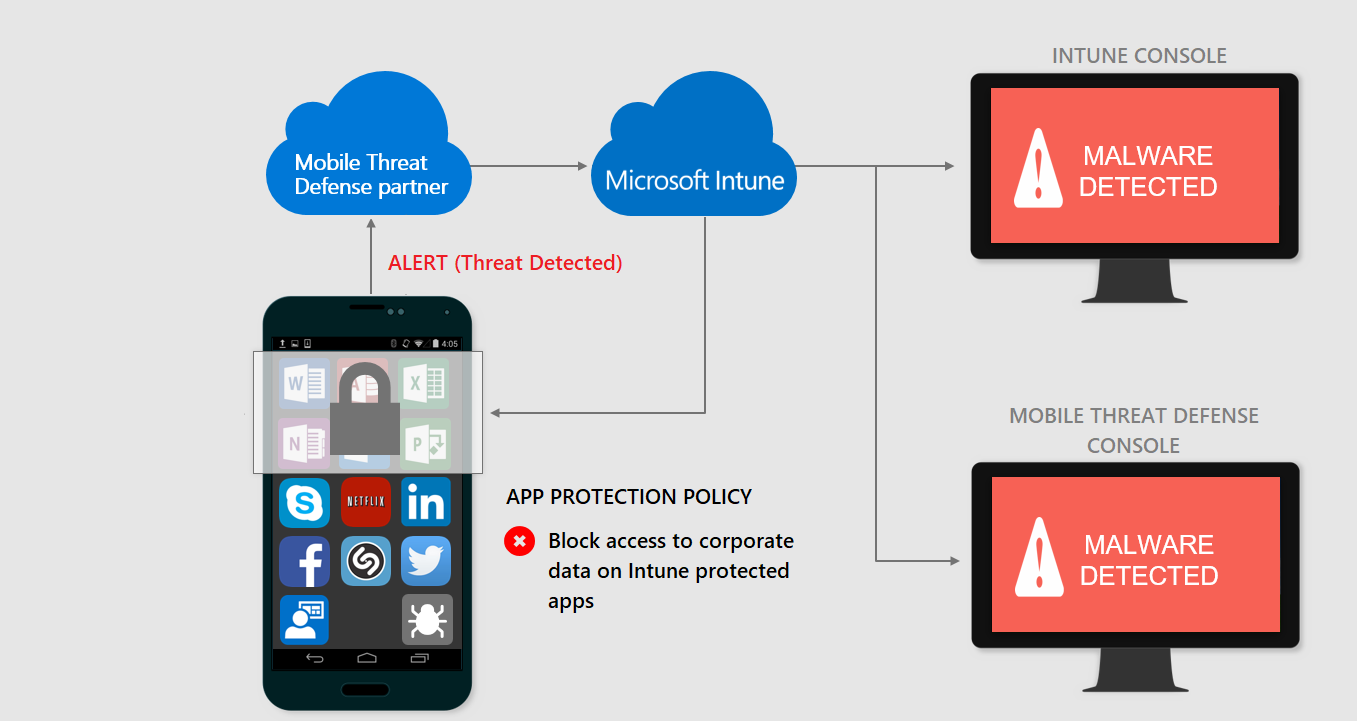

Jeśli urządzenie jest uważane za zainfekowane przez rozwiązanie Mobile Threat Defense:

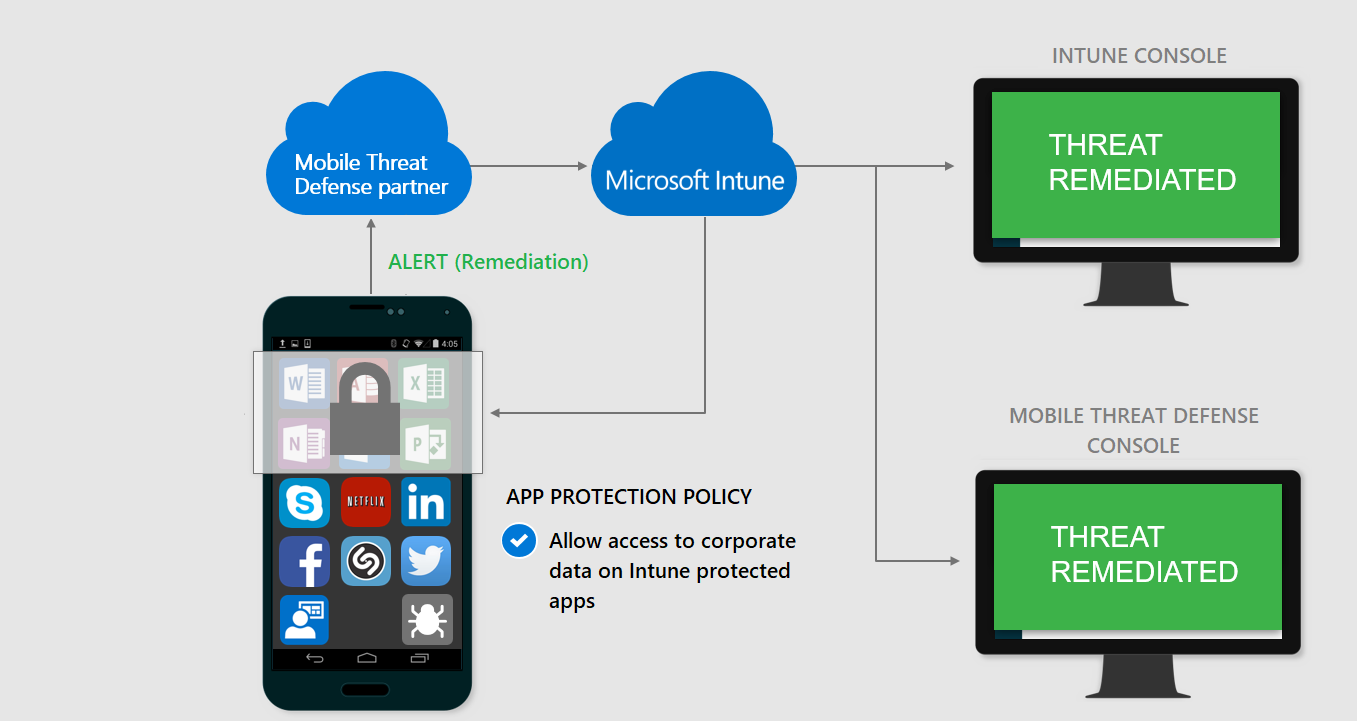

Dostęp jest udzielany po skorygowaniu urządzenia:

Uwaga

Zalecamy użycie jednego dostawcy usługi Mobile Threat Defense na dzierżawę na platformę.

W przypadku zgodności urządzeń można użyć wielu dostawców usługi Mobile Defense z jedną dzierżawą usługi Intune. Jeśli jednak dwóch lub więcej dostawców jest skonfigurowanych do użycia dla tej samej platformy, wszystkie urządzenia z tą platformą muszą zainstalować każdą aplikację MTD i przeprowadzić skanowanie pod kątem zagrożeń. Niepowodzenie przesyłania skanowania ze skonfigurowanej aplikacji powoduje, że urządzenie jest oznaczone jako niezgodne.

To zalecenie nie ma zastosowania do Ochrona punktu końcowego w usłudze Microsoft Defender. Możesz użyć usługi Defender for Endpoint z aplikacją MTD innej firmy i sprawdzić zgodność oddzielnie, wdrażając różne zasady zgodności w różnych grupach.

Partnerzy usługi Mobile Threat Defense

Dowiedz się, jak chronić dostęp do zasobów firmy na podstawie ryzyka związanego z urządzeniami, siecią i aplikacją, korzystając z następujących funkcji:

- Better Mobile

- BlackBerry Protect Mobile

- Check Point Harmony Mobile

- Jamf Mobile Threat Defense(dawniej Wandera)

- Lookout for Work

- Ochrona punktu końcowego w usłudze Microsoft Defender

- Pradeo

- SentinelOne

- Sophos Mobile

- Symantec Endpoint Protection Mobile

- Trellix Mobile Security

- Trend Micro Mobile Security as a Service

- Zabezpieczenia Windows Center(obsługuje integrację z aplikacjami mobilnymi systemu Windows)

- Zimperium

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla