Microsoft 365 Business Premium – produktywność i cyberbezpieczeństwo dla małych firm

Microsoft 365 Business Premium — dzięki światowej klasy możliwościom w zakresie produktywności i cyberbezpieczeństwa — jest dobrym wyborem dla małych i średnich firm. Przeznaczony dla małych i średnich firm (do 300 użytkowników), Microsoft 365 Business Premium pomaga chronić dane, urządzenia i informacje.

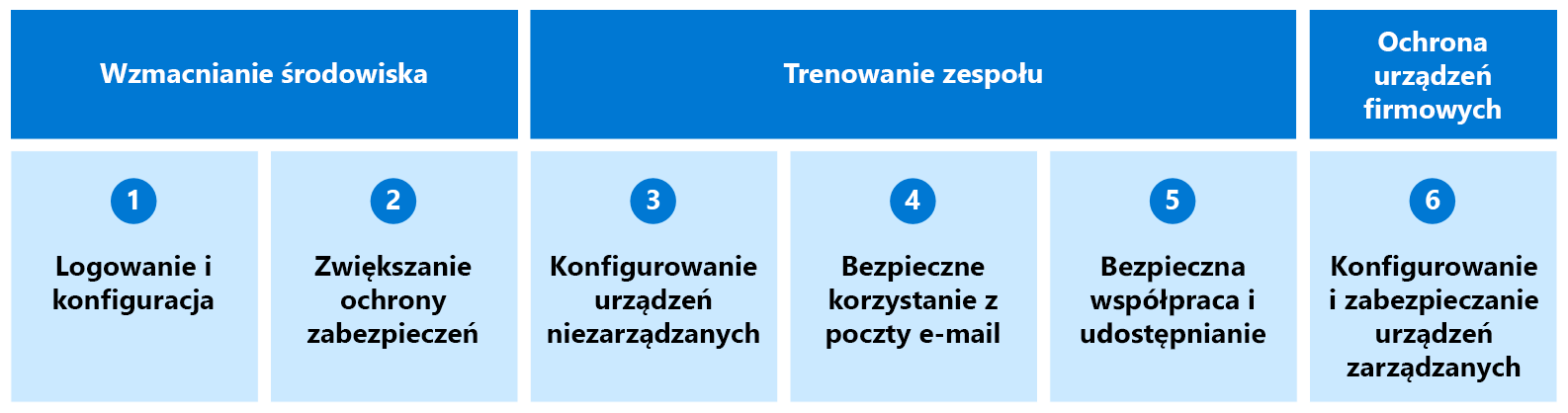

Jesteś pierwszą i najlepszą obroną twojej organizacji przed hakerami i cyberatakami, w tym przypadkowymi osobami, przestępczością zorganizowaną lub wysoce wyrafinowanymi państwami narodowymi. Zadanie przed tobą jest następujące: pozwól Microsoft 365 Business Premium zabezpieczyć przyszłość twojej organizacji! Podejmij do tego zadania, przyjmując następujące sześć celów:

| Co robić | Jak to zrobić |

|---|---|

|

Wzmacnianie środowiska (Zadania wykonywane przez administratora). |

1. Zaloguj się i skonfiguruj środowisko. Ukończ podstawowy proces konfiguracji dla Microsoft 365 Business Premium (lub platformy Microsoft 365 for Campaigns). Dodaj użytkowników, przypisz licencje i skonfiguruj domenę do pracy z platformą Microsoft 365. Uzyskaj przewodnik szybkiej konfiguracji, aby udostępnić go pracownikom. 2. Skonfiguruj ochronę zabezpieczeń. Skonfiguruj krytyczne zabezpieczenia pierwszej linii, aby zapobiec cyberatakom. Konfigurowanie uwierzytelniania wieloskładnikowego (MFA), ochrona kont administratorów i ochrona przed złośliwym oprogramowaniem i innymi zagrożeniami. Zapoznaj się z omówieniem sposobu zabezpieczania urządzeń niezarządzanych i zarządzanych oraz konfigurowania funkcji ochrony informacji. |

|

Wytrenuj swój zespół. (Zadania wykonywane przez wszystkich). |

3. Konfigurowanie urządzeń niezarządzanych (BYOD). Skonfiguruj wszystkie urządzenia niezarządzane ("przynieś własne urządzenie", określane również jako BYOD), aby były bezpieczniej używane jako część ekosystemu. 4. Bezpieczne korzystanie z poczty e-mail. Dowiedz się, za co watch w wiadomości e-mail, i wyszkol wszystkich na niezbędnych krokach, aby chronić siebie i inne osoby przed atakami. 5. Bezpieczna współpraca i udostępnianie. Udostępniaj pliki innym osobom i współpracuj bezpieczniej przy użyciu usług Microsoft Teams, SharePoint i OneDrive. |

|

Ochrona zarządzanych urządzeń. (Zadania wykonywane przez administratora lub zespół ds. zabezpieczeń). |

6. Konfigurowanie i zabezpieczanie urządzeń zarządzanych. Rejestrowanie i zabezpieczanie komputerów, tabletów i telefonów, dzięki czemu mogą być chronione przed zagrożeniami. |

Ukończenie wszystkich sześciu celów jest najskuteczniejszym sposobem na udaremnienie hakerów, ochronę przed oprogramowaniem wymuszającym okup i zapewnienie, że przyszłość twojej organizacji jest chroniona za pomocą najlepszych mechanizmów obrony przed cyberbezpieczeństwem.

Zaczynajmy!

Podręcznik cyberbezpieczeństwa

Wskazówki przedstawione w tych celach są oparte na modelu zabezpieczeń Zero Trust i są podsumowane w podręczniku cyberbezpieczeństwa, który można pobrać.

Następne kroki

Przejdź do pozycji Zaloguj się i skonfiguruj Microsoft 365 Business Premium.

Zobacz Co nowego w Microsoft 365 Business Premium i Microsoft Defender dla Firm