Szczegóły i wyniki zautomatyzowanego badania

Dotyczy:

- Microsoft Defender XDR

W przypadku Microsoft Defender XDR, gdy uruchamiane jest zautomatyzowane badanie, szczegółowe informacje o tym badaniu są dostępne zarówno w trakcie, jak i po zautomatyzowanym procesie badania. Jeśli masz niezbędne uprawnienia, możesz wyświetlić te szczegóły w widoku szczegółów badania, który zapewnia aktualny stan i możliwość zatwierdzania wszelkich oczekujących akcji.

(NOWY) Strona ujednoliconego badania

Strona badania została niedawno zaktualizowana w celu uwzględnienia informacji na urządzeniach, w wiadomościach e-mail i zawartości współpracy. Nowa, ujednolicona strona badania definiuje wspólny język i zapewnia ujednolicone środowisko do automatycznego badania w Ochrona punktu końcowego w usłudze Microsoft Defender i Ochrona usługi Office 365 w usłudze Microsoft Defender. Aby uzyskać dostęp do ujednoliconej strony badania, wybierz link na żółtym banerze, który zobaczysz na stronie:

- Dowolna strona badania w portal zgodności Microsoft Purview

- Dowolna strona badania w portalu Microsoft Defender (https://security.microsoft.com)

- Dowolne środowisko zdarzenia lub centrum akcji w portalu Microsoft Defender

Otwieranie widoku szczegółów badania

Widok szczegółów badania można otworzyć przy użyciu jednej z następujących metod:

Wybieranie elementu w centrum akcji

Ulepszone centrum akcji (https://security.microsoft.com/action-center) łączy akcje korygowania na urządzeniach, pocztę e-mail & zawartość współpracy i tożsamości. Wymienione akcje obejmują akcje korygowania, które zostały wykonane automatycznie lub ręcznie. W Centrum akcji można wyświetlać akcje oczekujące na zatwierdzenie i akcje, które zostały już zatwierdzone lub ukończone. Możesz również przejść do dodatkowych szczegółów, takich jak strona badania.

Porada

Musisz mieć pewne uprawnienia do zatwierdzania, odrzucania lub cofania akcji.

Przejdź do portalu Microsoft Defender i zaloguj się.

W okienku nawigacji wybierz pozycję Centrum akcji.

Na karcie Oczekujące lub Historia wybierz element. Zostanie otwarte okienko wysuwane.

Przejrzyj informacje w okienku wysuwanego, a następnie wykonaj jedną z następujących czynności:

- Wybierz pozycję Otwórz stronę badania , aby wyświetlić więcej szczegółów na temat badania.

- Wybierz pozycję Zatwierdź , aby zainicjować oczekującą akcję.

- Wybierz pozycję Odrzuć , aby zapobiec podjęciu oczekującej akcji.

- Wybierz pozycję Go hunt ,aby przejść do pozycji Zaawansowane wyszukiwanie zagrożeń.

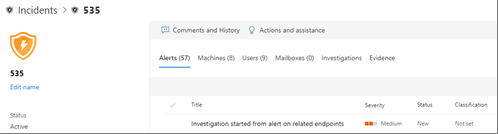

Otwieranie badania ze strony szczegółów zdarzenia

Użyj strony szczegółów zdarzenia, aby wyświetlić szczegółowe informacje o zdarzeniu, w tym alerty, które zostały wyzwolone informacje o wszystkich urządzeniach, kontach użytkowników lub skrzynkach pocztowych, których dotyczy problem.

Przejdź do portalu Microsoft Defender i zaloguj się.

W okienku nawigacji wybierz pozycję Incydenty & alerty>Zdarzenia.

Wybierz element z listy, a następnie wybierz pozycję Otwórz stronę zdarzenia.

Wybierz kartę Badania , a następnie wybierz badanie na liście. Zostanie otwarte okienko wysuwane.

Wybierz pozycję Otwórz stronę badania.

Oto przykład.

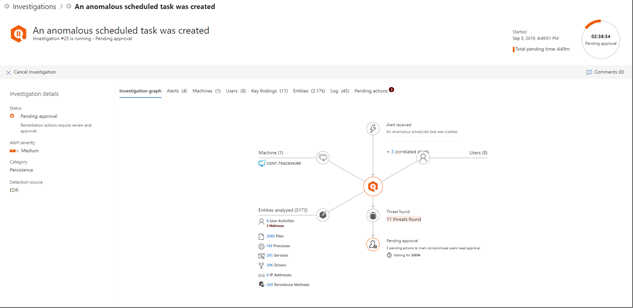

Szczegóły badania

Użyj widoku szczegółów badania, aby zobaczyć wcześniejsze, bieżące i oczekujące działania dotyczące badania. Oto przykład.

W widoku Szczegóły badania można wyświetlić informacje na kartach Wykres badania, Alerty, Urządzenia, Tożsamości, Kluczowe wyniki, Jednostki, Dziennik i Oczekujące akcje opisane w poniższej tabeli.

Uwaga

Konkretne karty widoczne na stronie szczegółów badania zależą od subskrypcji. Jeśli na przykład subskrypcja nie zawiera Ochrona usługi Office 365 w usłudze Microsoft Defender planu 2, nie będzie widoczna karta Skrzynki pocztowe.

| Tab | Opis |

|---|---|

| Wykres badania | Zapewnia wizualną reprezentację badania. Przedstawia jednostki i wyświetla listę znalezionych zagrożeń wraz z alertami i informacją, czy jakiekolwiek akcje oczekują na zatwierdzenie. Możesz wybrać element na grafie, aby wyświetlić więcej szczegółów. Na przykład wybranie ikony Dowody spowoduje przejście do karty Dowody , gdzie można zobaczyć wykryte jednostki i ich werdykty. |

| Alerty | Listy alerty skojarzone z badaniem. Alerty mogą pochodzić z funkcji ochrony przed zagrożeniami na urządzeniu użytkownika, w aplikacjach pakietu Office, Microsoft Defender for Cloud Apps i innych funkcjach Microsoft Defender XDR. Jeśli widzisz nieobsługiwany typ alertu, oznacza to, że funkcje zautomatyzowanego badania nie mogą odebrać tego alertu w celu uruchomienia zautomatyzowanego badania. Można jednak zbadać te alerty ręcznie. |

| Urządzeń | Listy urządzeń uwzględnionych w badaniu wraz z ich poziomem korygowania. (Poziomy korygowania odpowiadają poziomowi automatyzacji dla grup urządzeń). |

| Skrzynek pocztowych | Listy skrzynki pocztowe, na które mają wpływ wykryte zagrożenia. |

| Użytkownicy | Listy konta użytkowników, na które mają wpływ wykryte zagrożenia. |

| Dowody | Listy dowody podniesione przez alerty lub dochodzenia. Zawiera werdykty (złośliwe, podejrzane, nieznane lub nie znaleziono zagrożeń) i stan korygowania. |

| Podmioty | Zawiera szczegółowe informacje o każdej analizowanej jednostce, w tym werdykt dla każdego typu jednostki (Złośliwe, Podejrzane lub Nie znaleziono zagrożeń). |

| Dziennika | Udostępnia chronologiczny, szczegółowy widok wszystkich akcji badania wykonanych po wyzwoleniu alertu. |

| Historia oczekujących akcji | Listy elementów, które wymagają zatwierdzenia, aby kontynuować. Przejdź do centrum akcji (https://security.microsoft.com/action-center), aby zatwierdzić oczekujące akcje. |

Stany badania

W poniższej tabeli wymieniono stany badania i informacje, które wskazują.

| Stan badania | Definicja |

|---|---|

| Łagodne | Artefakty zostały zbadane i ustalono, że nie znaleziono zagrożeń. |

| PendingResource | Automatyczne badanie jest wstrzymane, ponieważ akcja korygowania oczekuje na zatwierdzenie lub urządzenie, na którym znaleziono artefakt, jest tymczasowo niedostępne. |

| NieobsługiwanyAlertType | Dla tego typu alertu nie jest dostępne zautomatyzowane badanie. Dalsze badania można przeprowadzić ręcznie przy użyciu zaawansowanego wyszukiwania zagrożeń. |

| Zakończone niepowodzeniem | Co najmniej jeden analizator badania napotkał problem polegający na tym, że nie mógł ukończyć badania. Jeśli badanie zakończy się niepowodzeniem po zatwierdzeniu akcji korygowania, akcje korygowania mogły zakończyć się pomyślnie. |

| Pomyślnie skorygowano | Ukończono zautomatyzowane badanie i wszystkie akcje korygowania zostały ukończone lub zatwierdzone. |

Aby zapewnić więcej kontekstu dotyczącego sposobu wyświetlania stanów badania, w poniższej tabeli wymieniono alerty i odpowiadający im stan zautomatyzowanego badania. Ta tabela jest uwzględniona jako przykład tego, co zespół ds. operacji zabezpieczeń może zobaczyć w portalu Microsoft Defender.

| Nazwa alertu | Waga | Stan badania | Stan | Kategoria |

|---|---|---|---|---|

| Wykryto złośliwe oprogramowanie w pliku obrazu dysku wim | Informacyjny | Łagodne | Rozwiązane | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | NieobsługiwanyAlertType | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | NieobsługiwanyAlertType | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | NieobsługiwanyAlertType | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum zip | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum zip | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum zip | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum zip | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wpakill hacktool został zapobiec | Niskie | Zakończone niepowodzeniem | Nowy | Złośliwego oprogramowania |

| GendowsBatch hacktool został zapobiec | Niskie | Zakończone niepowodzeniem | Nowy | Złośliwego oprogramowania |

| Keygen hacktool został zapobiec | Niskie | Zakończone niepowodzeniem | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum zip | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum zip | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku archiwum rar | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku obrazu dysku iso | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku obrazu dysku iso | Informacyjny | PendingResource | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku danych pst programu Outlook | Informacyjny | NieobsługiwanyAlertType | Nowy | Złośliwego oprogramowania |

| Wykryto złośliwe oprogramowanie w pliku danych pst programu Outlook | Informacyjny | NieobsługiwanyAlertType | Nowy | Złośliwego oprogramowania |

| Wykryto element MediaGet | Średnie | Częściowo zbadane | Nowy | Złośliwego oprogramowania |

| TrojanEmailFile | Średnie | Pomyślnie skorygowane | Rozwiązane | Złośliwego oprogramowania |

| Nie można zapobiec złośliwemu oprogramowaniu CustomEnterpriseBlock | Informacyjny | Pomyślnie skorygowane | Rozwiązane | Złośliwego oprogramowania |

| Aktywne złośliwe oprogramowanie CustomEnterpriseBlock zostało zablokowane | Niskie | Pomyślnie skorygowane | Rozwiązane | Złośliwego oprogramowania |

| Aktywne złośliwe oprogramowanie CustomEnterpriseBlock zostało zablokowane | Niskie | Pomyślnie skorygowane | Rozwiązane | Złośliwego oprogramowania |

| Aktywne złośliwe oprogramowanie CustomEnterpriseBlock zostało zablokowane | Niskie | Pomyślnie skorygowane | Rozwiązane | Złośliwego oprogramowania |

| TrojanEmailFile | Średnie | Łagodne | Rozwiązane | Złośliwego oprogramowania |

| Nie można zapobiec złośliwemu oprogramowaniu CustomEnterpriseBlock | Informacyjny | NieobsługiwanyAlertType | Nowy | Złośliwego oprogramowania |

| Nie można zapobiec złośliwemu oprogramowaniu CustomEnterpriseBlock | Informacyjny | Pomyślnie skorygowane | Rozwiązane | Złośliwego oprogramowania |

| TrojanEmailFile | Średnie | Pomyślnie skorygowane | Rozwiązane | Złośliwego oprogramowania |

| TrojanEmailFile | Średnie | Łagodne | Rozwiązane | Złośliwego oprogramowania |

| Aktywne złośliwe oprogramowanie CustomEnterpriseBlock zostało zablokowane | Niskie | PendingResource | Nowy | Złośliwego oprogramowania |

Następne kroki

Porada

Chcesz dowiedzieć się więcej? Zaangażuj się w społeczność rozwiązań zabezpieczających firmy Microsoft w naszej społeczności technicznej Społeczność techniczna usługi Microsoft Defender XDR.