Krok nr 3. Tożsamość dla dzierżaw usługi Microsoft 365 dla przedsiębiorstw

Dzierżawa usługi Microsoft 365 obejmuje dzierżawę Microsoft Entra do zarządzania tożsamościami i uwierzytelnianiem na potrzeby logowania. Prawidłowe skonfigurowanie infrastruktury tożsamości ma kluczowe znaczenie dla zarządzania dostępem użytkowników platformy Microsoft 365 i uprawnieniami organizacji.

Tylko chmura a hybrydowa

Poniżej przedstawiono dwa typy modeli tożsamości oraz ich najlepsze dopasowanie i korzyści.

| Modelu | Opis | Jak platforma Microsoft 365 uwierzytelnia poświadczenia użytkownika | Najlepsze dla | Największa korzyść |

|---|---|---|---|---|

| Tylko w chmurze | Konto użytkownika istnieje tylko w dzierżawie Microsoft Entra dzierżawy platformy Microsoft 365. | Dzierżawa Microsoft Entra dzierżawy platformy Microsoft 365 przeprowadza uwierzytelnianie przy użyciu konta tożsamości w chmurze. | Organizacje, które nie mają lub nie potrzebują lokalna usługa Active Directory. | Proste w użyciu. Nie są wymagane żadne dodatkowe narzędzia katalogowe ani serwery. |

| Hybrydowa | Konto użytkownika istnieje w lokalna usługa Active Directory Domain Services (AD DS), a kopia znajduje się również w dzierżawie Microsoft Entra dzierżawy platformy Microsoft 365. Microsoft Entra Connect działa na serwerze lokalnym, aby zsynchronizować zmiany usług AD DS z dzierżawą Microsoft Entra. Konto użytkownika w identyfikatorze Microsoft Entra może również zawierać wersję skrótu hasła konta użytkownika usługi AD DS. | Dzierżawa Microsoft Entra dzierżawy platformy Microsoft 365 obsługuje proces uwierzytelniania lub przekierowuje użytkownika do innego dostawcy tożsamości. | Organizacje korzystające z usług AD DS lub innego dostawcy tożsamości. | Użytkownicy mogą używać tych samych poświadczeń podczas uzyskiwania dostępu do zasobów lokalnych lub chmurowych. |

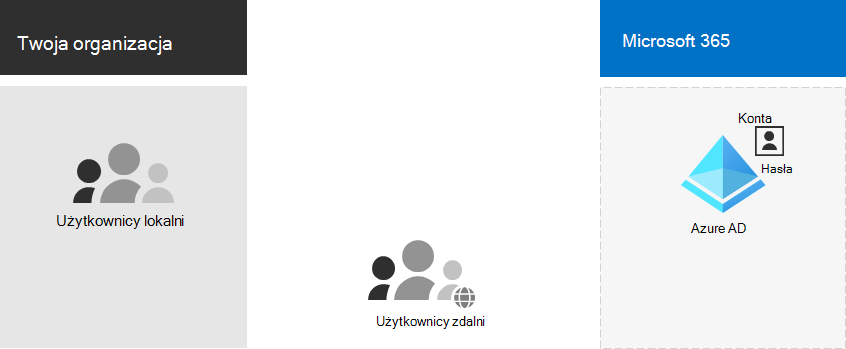

Poniżej przedstawiono podstawowe składniki tożsamości tylko w chmurze.

Na tej ilustracji użytkownicy lokalni i zdalni logują się przy użyciu kont w dzierżawie Microsoft Entra dzierżawy platformy Microsoft 365.

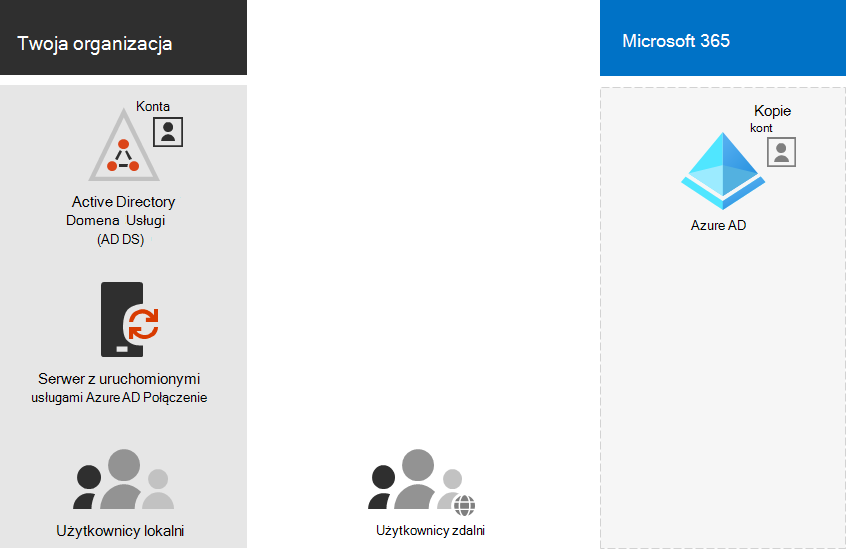

Poniżej przedstawiono podstawowe składniki tożsamości hybrydowej.

Na tej ilustracji użytkownicy lokalni i zdalni logują się do swojej dzierżawy usługi Microsoft 365 przy użyciu kont w dzierżawie Microsoft Entra, które zostały skopiowane z lokalnych usług AD DS.

Synchronizowanie lokalnych usług AD DS

W zależności od potrzeb biznesowych i wymagań technicznych model tożsamości hybrydowej i synchronizacja katalogów to najczęstszy wybór dla klientów korporacyjnych, którzy wdrażają platformę Microsoft 365. Synchronizacja katalogów umożliwia zarządzanie tożsamościami w usługach AD DS, a wszystkie aktualizacje kont użytkowników, grup i kontaktów są synchronizowane z dzierżawą Microsoft Entra dzierżawy usługi Microsoft 365.

Uwaga

Gdy konta użytkowników usług AD DS są synchronizowane po raz pierwszy, nie są automatycznie przypisywane licencji platformy Microsoft 365 i nie mogą uzyskiwać dostępu do usług Platformy Microsoft 365, takich jak poczta e-mail. Najpierw musisz przypisać im lokalizację użycia. Następnie przypisz licencję do tych kont użytkowników indywidualnie lub dynamicznie za pośrednictwem członkostwa w grupie.

Poniżej przedstawiono dwa typy uwierzytelniania podczas korzystania z modelu tożsamości hybrydowej.

| Typ uwierzytelniania | Opis |

|---|---|

| Uwierzytelnianie zarządzane | Microsoft Entra identyfikator obsługuje proces uwierzytelniania przy użyciu lokalnie przechowywanej wersji skrótu hasła lub wysyła poświadczenia do lokalnego agenta oprogramowania w celu uwierzytelnienia przez lokalne usługi AD DS. Istnieją dwa typy uwierzytelniania zarządzanego: synchronizacja skrótów haseł (PHS) i uwierzytelnianie przekazywane (PTA). W języku PHS identyfikator Microsoft Entra wykonuje samo uwierzytelnianie. W przypadku usługi PTA Microsoft Entra identyfikatora usługi AD DS wykonuje uwierzytelnianie. |

| Uwierzytelnianie federacyjne | Microsoft Entra identyfikator przekierowuje komputer kliencki żądający uwierzytelniania do innego dostawcy tożsamości. |

Zobacz wybieranie odpowiedniej metody uwierzytelniania , aby dowiedzieć się więcej.

Wymuszanie silnych logowań

Aby zwiększyć bezpieczeństwo logowań użytkowników, skorzystaj z funkcji i możliwości w poniższej tabeli.

| Możliwości | Opis | Więcej informacji | Wymagania dotyczące licencjonowania |

|---|---|---|---|

| Windows Hello dla firm | Zastępuje hasła silnym uwierzytelnianiem dwuskładnikowym podczas logowania na urządzeniu z systemem Windows. Te dwa czynniki to nowy typ poświadczeń użytkownika powiązany z urządzeniem oraz dane biometryczne lub numer PIN. | Windows Hello dla firm — omówienie | Microsoft 365 E3 lub E5 |

| ochrona haseł Microsoft Entra | Wykrywa i blokuje znane słabe hasła i ich warianty, a także może blokować dodatkowe słabe terminy specyficzne dla twojej organizacji. | Konfigurowanie ochrony hasłem Microsoft Entra | Microsoft 365 E3 lub E5 |

| Korzystanie z uwierzytelniania wieloskładnikowego (MFA) | Uwierzytelnianie wieloskładnikowe wymaga, aby logowanie użytkowników podlegało innej weryfikacji poza hasłem konta użytkownika, takiej jak weryfikacja za pomocą aplikacji na smartfon lub wiadomość SMS wysłana do smartfona. Zobacz to wideo , aby uzyskać instrukcje dotyczące sposobu konfigurowania uwierzytelniania wieloskładnikowego przez użytkowników. | Uwierzytelnianie wieloskładnikowe dla platformy Microsoft 365 dla przedsiębiorstw | Microsoft 365 E3 lub E5 |

| Konfiguracje dostępu do tożsamości i urządzeń | Ustawienia i zasady, które składają się z zalecanych funkcji wymagań wstępnych i ich ustawień w połączeniu z dostępem warunkowym, usługą Intune i zasadami Ochrona tożsamości Microsoft Entra, które określają, czy należy udzielić danego żądania dostępu i na jakich warunkach. | Konfiguracje dostępu do tożsamości i urządzeń | Microsoft 365 E3 lub E5 |

| Ochrona tożsamości Microsoft Entra | Ochrona przed naruszeniem poświadczeń, gdy osoba atakująca określa nazwę i hasło konta użytkownika w celu uzyskania dostępu do usług i danych w chmurze organizacji. | Ochrona tożsamości Microsoft Entra | Microsoft 365 E5 lub Microsoft 365 E3 z dodatkiem Identity & Threat Protection |

Wyniki kroku 3

W przypadku tożsamości dzierżawy platformy Microsoft 365 określono:

- Którego modelu tożsamości użyć.

- Jak wymusisz silny dostęp użytkowników i urządzeń.

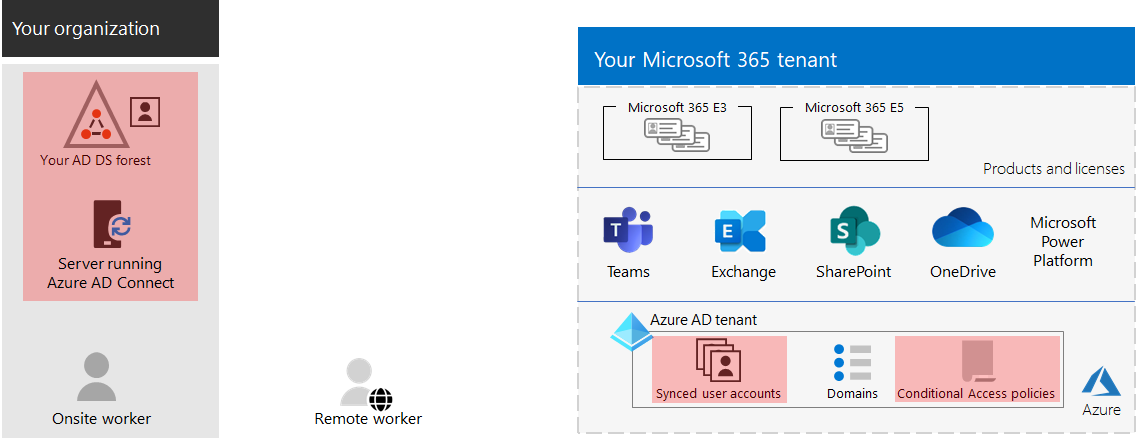

Oto przykład dzierżawy z wyróżnionymi nowymi elementami tożsamości hybrydowej.

Na tej ilustracji dzierżawa ma następujące elementy:

- Las usług AD DS, który jest synchronizowany z dzierżawą Microsoft Entra przy użyciu serwera synchronizacji katalogów i programu Microsoft Entra Connect.

- Kopia kont użytkowników usług AD DS i innych obiektów z lasu usług AD DS.

- Zestaw zasad dostępu warunkowego umożliwiających wymuszanie bezpiecznych logowań użytkowników i dostępu na podstawie konta użytkownika.

Bieżąca konserwacja tożsamości

Na bieżąco może być konieczne:

- Dodaj lub zmodyfikuj konta i grupy użytkowników. W przypadku tożsamości tylko w chmurze przechowujesz użytkowników i grupy oparte na chmurze przy użyciu narzędzi Microsoft Entra, takich jak Centrum administracyjne platformy Microsoft 365 lub program PowerShell. W przypadku tożsamości hybrydowej możesz obsługiwać lokalnych użytkowników i grupy przy użyciu narzędzi usług AD DS.

- Dodaj lub zmodyfikuj konfigurację tożsamości i dostępu do urządzenia, aby wymusić wymagania dotyczące zabezpieczeń logowania.

Następny krok

Kontynuuj migrację , aby przeprowadzić migrację lokalnych serwerów pakietu Office i ich danych na platformę Microsoft 365.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla