Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dostęp do określonego rekordu w Dataverse można uzyskać na kilka sposobów. Aby móc wykonać określoną akcję z tabelą (Utwórz, Czytaj, Zapis, Usuń, Dołącz, Dołącz do, Przypisz, Udostępnij), wykonywane są dwie główne kontrole: uprawnienia i kontrola dostępu.

Kontrola uprawnień

Kontrola uprawnień jest pierwszą barierą, którą należy pokonać, aby wykonać określoną akcję z rekordem tabeli. Sprawdzenie uprawnień weryfikuje, czy użytkownik ma wymagane uprawnienia do tej tabeli. Dla każdej tabeli, gotowej lub niestandardowej, istnieją różne uprawnienia umożliwiające interakcję z rekordami tego typu.

Na przykład w przypadku konta uprawnienia są następujące:

| Uprawnienie | Opis |

|---|---|

| Utwórz. | Wymagane, aby utworzyć nowy rekord. Typy rekordów, które można tworzyć, zależą od poziomu dostępu w uprawnieniu zdefiniowanym w roli zabezpieczeń użytkownika. |

| Odczyt. | Wymagane, aby otworzyć rekord i wyświetlić zawartość. Typy rekordów, które można odczytywać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Zapis | Wymagane, aby wprowadzić do rekordu zmiany. Typy rekordów, które można edytować, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Usuń | Wymagane, aby całkowicie usunąć rekord. Typy rekordów, które można usuwać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Dołączanie | Wymagane, aby skojarzyć rekord bieżący z innym rekordem. Jeśli na przykład użytkownik ma prawa Dołączanie do względem notatki, notatka może zostać dołączona do szansy sprzedaży. Rekordy, które można dołączać, zależą od poziomu dostępu uprawnienia zdefiniowanego w roli zabezpieczeń użytkownika. W przypadku relacji wiele-do-wielu musisz mieć uprawnienia Dołącz do obu tabel, które są skojarzone lub odłączone. |

| Dołączanie do | Wymagane, aby skojarzyć rekord z rekordem bieżącym. Jeśli na przykład użytkownik ma uprawnienia Dołączanie do dla szansy sprzedaży, może dodać do tej szansy sprzedaży notatkę. Rekordy, do których można coś dołączać, zależą od poziomu dostępu uprawnienia zdefiniowanego w roli zabezpieczeń użytkownika. |

| Przypisz | Wymagane, aby przypisać własność rekordu innemu użytkownikowi. Typy rekordów, które można przypisywać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Udostępnianie | Wymagane, aby przyznać dostęp do rekordu innemu użytkownikowi bez utraty własnych praw dostępu. Typy rekordów, które można udostępniać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

Aby wykonać akcję na rekordzie, użytkownik musi mieć uprawnienie wymagane przez bezpośrednio tę rolę albo musi być członkiem zespołu, który ma rola zabezpieczeń z przypisanym uprawnieniem. Jeśli nie, użytkownik otrzyma błąd odmowy dostępu z informacją, że nie posiada niezbędnych uprawnień do wykonania akcji.

Na przykład w przypadku, gdy użytkownik chce utworzyć rekord klienta, musi mieć uprawnienie do tworzenia za pośrednictwem rola zabezpieczeń przypisanego do nich lub do zespołu, do którego należy.

Uwaga

Podczas tworzenia lub edytowania rola zabezpieczeń jest przyznawane uprawnienie z określonym poziomem dostępu. Poziom dostępu nie jest brany pod uwagę podczas sprawdzania uprawnień, jest on sprawdzany podczas kontroli dostępu, gdy sprawdzanie uprawnień zakończy się pomyślnie.

Sprawdź dostęp

Jeśli kontrola uprawnień zostanie zakończona pomyślnie, ma miejsce kontrola dostępu. Kontrola dostępu sprawdza, czy użytkownik ma wymagane prawa do wykonania akcji, którą próbuje wykonać.

Istnieją cztery różne sposoby, za pomocą których użytkownik może mieć prawa dostępu do wykonywania czynności w określonym rekordzie. Są to:

- Prawo własności

- Rola dostępu

- Dostęp współdzielony

- Dostęp do hierarchii

Ważne

Wszystkie te elementy są sprawdzane podczas sprawdzania dostępu, dzięki czemu użytkownik ma dostęp do wykonania wymaganej akcji na rekordzie w więcej niż jeden sposób.

Prawo własności

Użytkownik może mieć dostęp do określonego rekordu, ponieważ jest właścicielem danego rekordu lub należą do zespołu, który jest właścicielem rekordu. W obu przypadkach możliwy będzie dostęp do każdego poziomu dostępu, który jest taki sam, jak dana jednostka biznesowa, do której należy rekord. Ponieważ kontrola uprawnień została już przekazana, oznacza to, że użytkownik ma odpowiedni dostęp w celu wykonania tej czynności.

Uwaga

W przypadku, gdy użytkownik należy do zespołu, który jest właścicielem rekordu, użytkownik ma dostęp do tego rekordu również.

Rola dostępu

Użytkownicy mogą mieć dostęp do wykonywania akcji dotyczącej rekordu z powodu posiadanych ról zabezpieczeń. W tym przypadku do uprawnienia jest brana pod uwagę poziom dostępu do roli. Istnieją cztery podstawowe scenariusze odpowiadające różnym poziomom dostępu, które nie są użytkownikami, które są objęte sprawą dotyczącą własności.

| Rekord należy do użytkownika lub do zespołu, którego użytkownik jest członkiem | W tym przypadku użytkownik musi posiadać lub należeć do zespołu, który ma przypisaną rolę z uprawnieniami dostępu co najmniej na poziomie Użytkownik. *Zobacz uwagę poniżej. |

| Rekord należy do tej samej jednostki biznesowej, co użytkownik | W tym przypadku użytkownik musi posiadać lub należeć do zespołu, który ma przypisaną rolę z uprawnieniami dostępu co najmniej na poziomie Jednostka biznesowa. |

| Rekord należy do tej samej jednostki biznesowej co zespół, którego członkiem jest użytkownik | W tym przypadku użytkownik musi posiadać lub należeć do zespołu, który ma przypisaną rolę z uprawnieniami dostępu co najmniej na poziomie Jednostka biznesowa. |

| Rekord należy do jednostki biznesowej będącej potomkiem jednostki biznesowej użytkownika | W tym przypadku użytkownik musi posiadać lub należeć do zespołu, który ma przypisaną rolę z uprawnieniami dostępu do jednostek biznesowych co najmniej Nadrzędna:Podrzędna. |

| Rekord należy do jednostki organizacyjnej, która jest potomkiem jednostki organizacyjnej użytkownika lub potomkiem jednostki organizacyjnej zespołu, którego użytkownik jest członkiem | W tym przypadku użytkownik musi posiadać lub należeć do zespołu, który ma przypisaną rolę z uprawnieniem dostępu co najmniej Jednostka biznesowa nadrżędna: podrzędna, przywilej dostępu. |

| Rekord należy do jednostki biznesowej nie będącej potomkiem jednostki biznesowej użytkownika | W tym przypadku użytkownik musi posiadać lub należeć do zespołu, który ma przypisaną rolę z uprawnieniami dostępu na poziomie organizacji. |

Uwaga

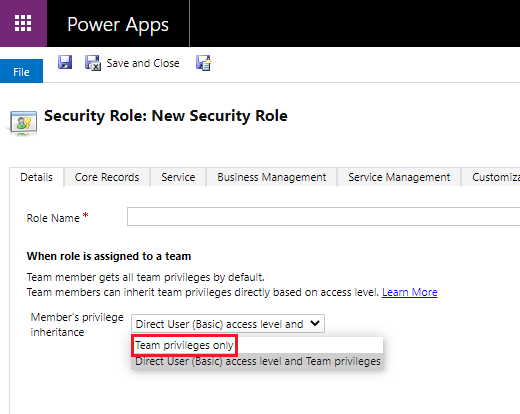

*W przypadku ról przypisanych zespołom z uprawnieniami użytkownika z dostępem na poziomie podstawowym, w grę wchodzi również konfiguracja dziedziczenia roli. Jeśli zespół ma ustawione Dziedziczenie uprawnień członka na Uprawnienia zespołu, wówczas użytkownik będzie mógł korzystać z tego uprawnienia tylko dla rekordów należących do zespołu. Aby uzyskać więcej informacji, zobacz Role i uprawnienia zabezpieczeń.

Dostęp współdzielony

Innym sposobem na uzyskanie dostępu do rekordu bez przypisywania jawnej roli pozwala to na dostęp za pośrednictwem dostępu współużytkowanego. Współdzielony dostęp jest uzyskiwany, gdy rekord jest udostępniany użytkownikowi, zespołowi lub organizacji przez użytkownika, który ma odpowiednie prawa udostępniania. Istnieje pięć sposobów, w których użytkownik może mieć współużytkowany dostęp do rekordu.

| Rekord został udostępniony użytkownikowi bezpośrednio | Jeśli rekord zostanie udostępniony użytkownikowi w celu wykonania określonej czynności, wówczas użytkownik będzie miał dostęp do wykonania tej czynności, pod warunkiem, że przeszedł kontrolę uprawnień. |

| Powiązany rekord został udostępniony bezpośrednio użytkownikowi | Następujący scenariusz ma miejsce, gdy rekord A jest powiązany z rekordem B.Jeśli użytkownik ma współdzielony dostęp do wykonania określonej czynności na rekordzie A, wówczas odziedziczyłby dostęp do wykonania tej samej czynności na rekordzie B, pod warunkiem użytkownik przeszedł kontrolę uprawnień. |

| Rekord został udostępniony zespołowi, do którego należy użytkownik | Jeśli rekord zostanie udostępniony zespołowi w celu wykonania zestawu działań, użytkownicy należący do tego zespołu będą mieli dostęp do wykonywania tych czynności, o ile pomyślnie przejdą kontrolę uprawnień. |

| Powiązany rekord został udostępniony zespołowi, do którego należy użytkownik | Następujący scenariusz ma miejsce, gdy rekord A jest powiązany z rekordem B.Jeśli rekord A jest udostępniany zespołowi w celu wykonania zestawu działań, a rekord A jest powiązany z rekordem B, wówczas użytkownicy należący do tego zespołu mieliby dostęp do tych działań w obu rekordach A i B, pod warunkiem, że przeszły kontrolę uprawnień. |

| Rekord został udostępniony całej organizacji | Jeśli rekord zostanie udostępniony organizacji w celu wykonania zestawu czynności, wszyscy użytkownicy należący do tej organizacji będą mogli wykonywać te czynności, pod warunkiem, że pomyślnie przejdą kontrolę uprawnień. |

Dostęp do hierarchii

Dostęp do hierarchii ma miejsce tylko wtedy, gdy zarządzanie zabezpieczeniami hierarchii jest włączone w tej organizacji i dla tej tabeli, a użytkownik jest menedżerem.

W takim przypadku użytkownik miałby dostęp do rekordu, gdyby spełnione zostały oba poniższe warunki:

- Menedżer ma przypisaną rolę zabezpieczeń bezpośrednio lub za pośrednictwem zespołu, który ma poziom dostępu Jednostka biznesowa lub Jednostka nadrzędna: podrzędne jednostki biznesowe.

- Dodatkowo dowolne z poniższych:

- Rekord jest własnością bezpośredniego podwładnego.

- Bezpośredni podwładny jest członkiem zespołu właściciela.

- Rekord został udostępniony w celu wykonania wymaganej czynności z bezpośrednim podwładnym.

- Rekord został udostępniony w celu wykonania wymaganej czynności zespołowi, do którego należy bezpośredni podwładny.

Kontrola dostępu do rekordu

W przypadku każdego rekordu wyświetlanego w kliencie sieci Web użytkownik może sprawdzić, w jaki sposób otrzymał dostęp do rekordu za pomocą opcji Sprawdź dostęp na pasku poleceń. Użytkownik może również zobaczyć innych użytkowników, którzy mają dostęp do rekordu i ich odpowiedni poziom dostępu.

Istnieją dwa ustawienia bazy danych środowiska, które należy skonfigurować do używania funkcji Kto ma dostęp. Zainstaluj narzędzie OrganizationSettingsEditori ustaw na wartość true:

- IsAccessCheckerAllUsersEnabled: Umożliwi to administratorowi zobaczenie, kto ma dostęp do wiersza.

- IsAccessCheckerNonAdminAllUsersEnabled: Umożliwia to administratorowi, właścicielowi rekordu i użytkownikom, którzy mają dostęp do wiersza, aby zobaczyć, kto ma dostęp.

Treści powiązane

Role zabezpieczeń i uprawnienia

Tworzenie użytkowników

Tworzenie i edytowanie roli zabezpieczeń w celu zarządzania dostępem

Film: Sprawdzanie dostępu