Konfigurowanie etykiety w celu zastosowania ochrony przy użyciu usługi Rights Management

Najbardziej poufne dokumenty i wiadomości e-mail można chronić przy użyciu usługi Rights Management. Ta usługa używa zasad szyfrowania, tożsamości i autoryzacji, aby zapobiec utracie danych. Ochrona jest stosowana przy użyciu etykiety skonfigurowanej do używania ochrony Rights Management dla dokumentów i wiadomości e-mail, a użytkownicy mogą również wybrać przycisk Nie przesyłaj dalej w Outlook.

Po skonfigurowaniu etykiety z ustawieniem ochrony platformy Azure (klucz w chmurze) w ramach tej akcji tworzy i konfiguruje szablon ochrony, który następnie może być dostępny przez usługi i aplikacje zintegrowane z szablonami Rights Management. Na przykład reguły przepływu Exchange Online i poczty oraz Outlook w sieci Web.

Jak działa ochrona

Gdy dokument lub wiadomość e-mail jest chroniona przez usługę Rights Management, jest szyfrowana w spoczynku i podczas przesyłania. Następnie można je odszyfrować tylko przez autoryzowanych użytkowników. Szyfrowanie zostaje utrzymane w dokumencie lub wiadomości e-mail, nawet w przypadku zmiany nazwy dokumentu lub wiadomości. Ponadto możesz skonfigurować prawa i ograniczenia użytkowania, np.:

Tylko użytkownicy w organizacji mogą otworzyć poufny firmowy dokument lub wiadomość e-mail.

Tylko użytkownicy w dziale marketingu mogą edytować i drukować dokument lub wiadomość e-mail z ogłoszeniem o promocji, podczas gdy wszyscy inni użytkownicy w organizacji mogą tylko odczytywać ten dokument lub wiadomość e-mail.

Użytkownicy nie mogą przesyłać dalej wiadomości e-mail, która zawiera informacje o wewnętrznej reorganizacji, ani kopiować jej zawartości.

Bieżącego cennika przesyłanego do partnerów biznesowych nie można otworzyć po określonej dacie.

Aby uzyskać więcej informacji na temat ochrony Rights Management platformy Azure i sposobu jej działania, zobacz Co to jest usługa Azure Rights Management?

Ważne

Aby skonfigurować etykietę w celu zastosowania tej ochrony, usługa Azure Rights Management musi zostać aktywowana dla organizacji. Aby uzyskać więcej informacji, zobacz Aktywowanie usługi ochrony z poziomu usługi Azure Information Protection.

Gdy etykieta stosuje ochronę, chroniony dokument nie nadaje się do zapisania w SharePoint lub OneDrive. Te lokalizacje nie obsługują następujących funkcji chronionych plików: współtworzenie, Office dla sieci web, wyszukiwanie, podgląd dokumentu, miniatura, zbieranie elektronicznych materiałów dowodowych i zapobieganie utracie danych (DLP).

Porada

Podczas migracji etykiet do ujednoliconych etykiet poufności i publikowania ich z centrum zgodności Microsoft 365 etykiety, które stosują ochronę, są następnie obsługiwane dla tych lokalizacji. Aby uzyskać więcej informacji, zobacz Włączanie etykiet poufności dla plików Office w SharePoint i OneDrive.

Exchange nie trzeba konfigurować dla usługi Azure Information Protection, zanim użytkownicy będą mogli stosować etykiety w Outlook w celu ochrony swoich wiadomości e-mail. Jednak do momentu skonfigurowania Exchange dla usługi Azure Information Protection nie uzyskasz pełnej funkcjonalności korzystania z ochrony Rights Management platformy Azure za pomocą Exchange. Na przykład użytkownicy nie mogą wyświetlać chronionych wiadomości e-mail na telefonach komórkowych lub z Outlook w sieci Web, chronione wiadomości e-mail nie mogą być indeksowane pod kątem wyszukiwania i nie można skonfigurować Exchange Online DLP na potrzeby ochrony Rights Management. Aby upewnić się, że Exchange może obsługiwać te dodatkowe scenariusze, zobacz następujące zasoby:

Exchange Online — zobacz temat Usługa Exchange Online: konfiguracja usługi IRM.

W przypadku lokalnej instalacji programu Exchange należy wdrożyć łącznik usługi RMS i skonfigurować serwery Exchange.

Aby skonfigurować etykietę ustawień ochrony

Jeśli jeszcze tego nie zrobiono, otwórz nowe okno przeglądarki i zaloguj się w witrynie Azure Portal. Następnie przejdź do okienka azure Information Protection.

Na przykład w polu wyszukiwania wyszukaj zasoby, usługi i dokumenty: Rozpocznij wpisywanie informacji i wybierz pozycję Azure Information Protection.

W menu Etykiety klasyfikacji>: w okienku Azure Information Protection — Etykiety wybierz etykietę, którą chcesz zmienić.

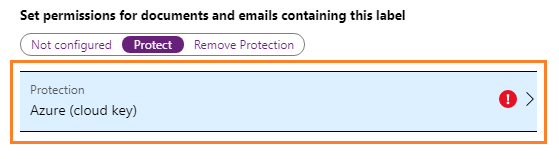

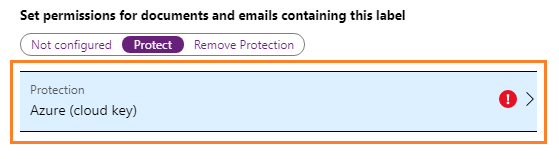

W okienku Etykieta znajdź pozycję Ustaw uprawnienia dla dokumentów i wiadomości e-mail zawierających tę etykietę, a następnie wybierz jedną z następujących opcji:

Nieskonfigurowane: wybierz tę opcję, jeśli etykieta jest obecnie skonfigurowana do stosowania ochrony i już nie chcesz, aby wybrana etykieta korzystała z ochrony. Następnie przejdź do kroku 11.

Wcześniej skonfigurowane ustawienia ochrony są zachowywane jako zarchiwizowany szablon ochrony i będą wyświetlane ponownie, jeśli zmienisz opcję z powrotem na Chroń. Nie widzisz tego szablonu w Azure Portal, ale w razie potrzeby możesz nadal zarządzać szablonem przy użyciu programu PowerShell. To zachowanie oznacza, że zawartość pozostaje dostępna, jeśli ma tę etykietę z wcześniej zastosowanymi ustawieniami ochrony.

Po zastosowaniu etykiety z tym ustawieniem ochrony Nieskonfigurowane :

Jeśli zawartość była wcześniej chroniona bez używania etykiety, ochrona jest zachowywana.

Jeśli zawartość była wcześniej chroniona etykietą, ta ochrona zostanie usunięta, jeśli użytkownik stosujący etykietę ma uprawnienia do usunięcia ochrony Rights Management. To wymaganie oznacza, że użytkownik musi mieć prawo użytkowaniaEksportuj lub Pełna kontrola. Możesz też być właścicielem Rights Management (który automatycznie przyznaje prawo użytkowania Pełna kontrola) lub superuchemitkownikiem usługi Azure Rights Management.

Jeśli użytkownik nie ma uprawnień do usunięcia ochrony, nie można zastosować etykiety i zostanie wyświetlony następujący komunikat: Usługa Azure Information Protection nie może zastosować tej etykiety. Jeśli ten problem będzie się powtarzać, skontaktuj się z administratorem.

Chroń: wybierz tę opcję, aby zastosować ochronę, a następnie przejdź do kroku 4.

Usuń ochronę: wybierz tę opcję, aby usunąć ochronę, jeśli dokument lub wiadomość e-mail jest chroniona. Następnie przejdź do kroku 11.

Jeśli ochrona została zastosowana z etykietą lub szablonem ochrony, ustawienia ochrony są zachowywane jako zarchiwizowany szablon ochrony i będą wyświetlane ponownie, jeśli zmienisz opcję z powrotem na Chroń. Nie widzisz tego szablonu w Azure Portal, ale w razie potrzeby możesz nadal zarządzać szablonem przy użyciu programu PowerShell. To zachowanie oznacza, że zawartość pozostaje dostępna, jeśli ma tę etykietę z wcześniej zastosowanymi ustawieniami ochrony.

Należy pamiętać, że aby użytkownik mógł pomyślnie zastosować etykietę z tą opcją, użytkownik musi mieć uprawnienia do usunięcia ochrony Rights Management. To wymaganie oznacza, że użytkownik musi mieć prawo użytkowaniaEksportuj lub Pełna kontrola. Możesz też być właścicielem Rights Management (który automatycznie przyznaje prawo użytkowania Pełna kontrola) lub superuchemitkownikiem usługi Azure Rights Management.

Jeśli użytkownik stosujący etykietę z tym ustawieniem nie ma uprawnień do usuwania ochrony Rights Management, nie można zastosować etykiety i zostanie wyświetlony następujący komunikat: Usługa Azure Information Protection nie może zastosować tej etykiety. Jeśli ten problem będzie się powtarzać, skontaktuj się z administratorem.

W przypadku wybrania opcji Chroń okienko Ochrona zostanie automatycznie otwarte, jeśli została wcześniej wybrana jedna z innych opcji. Jeśli to nowe okienko nie zostanie automatycznie otwarte, wybierz pozycję Ochrona:

W okienku Ochrona wybierz pozycję Azure (klucz w chmurze) lub HYOK (AD RMS).

W większości przypadków wybierz pozycję Azure (klucz w chmurze) dla ustawień uprawnień. Nie należy wybierać usługi HYOK (AD RMS), chyba że użytkownik przeczytał i zrozumiał warunki wstępne i ograniczenia towarzyszące tej konfiguracji rozwiązania „zachowaj własny klucz” (HYOK, hold your own key). Aby uzyskać więcej informacji, zobacz Wymagania i ograniczenia dotyczące rozwiązania „hold your own key” (HYOK) dla ochrony za pomocą usług AD RMS. Aby kontynuować konfigurację dla usługi HYOK (AD RMS), przejdź do kroku 9.

Wybierz jedną z następujących opcji:

Ustaw uprawnienia: aby zdefiniować nowe ustawienia ochrony w tym portalu.

Ustaw uprawnienia zdefiniowane przez użytkownika (wersja zapoznawcza): aby umożliwić użytkownikom określenie, kto powinien mieć przyznane uprawnienia i jakie są te uprawnienia. Następnie możesz uściślić tę opcję i wybrać tylko Outlook lub Word, Excel, PowerPoint i Eksplorator plików. Ta opcja nie jest obsługiwana i nie działa, gdy etykieta jest skonfigurowana do automatycznej klasyfikacji.

Jeśli wybierzesz opcję Outlook: etykieta jest wyświetlana w Outlook i wynikowe zachowanie, gdy użytkownicy stosują etykietę, jest taka sama jak opcja Nie przesyłaj dalej.

Jeśli wybierzesz opcję programu Word, Excel, PowerPoint i Eksplorator plików: po ustawieniu tej opcji etykieta zostanie wyświetlona w tych aplikacjach. Wynikowe zachowanie podczas stosowania etykiety przez użytkowników polega na wyświetlaniu okna dialogowego dla użytkowników w celu wybrania uprawnień niestandardowych. W tym oknie dialogowym użytkownicy wybierają jeden ze wstępnie zdefiniowanych poziomów uprawnień, przejdź do lub określ użytkowników lub grupy, a opcjonalnie ustaw datę wygaśnięcia. Upewnij się, że użytkownicy mają instrukcje i wskazówki dotyczące dostarczania tych wartości.

Uwaga

Usługa Azure Information Protection obsługa ustawiania uprawnień zdefiniowanych przez użytkownika jest obecnie dostępna w wersji zapoznawczej. Dodatkowe postanowienia dotyczące wersji zapoznawczej platformy Azure obejmują dodatkowe postanowienia prawne dotyczące funkcji platformy Azure, które są w wersji beta, wersji zapoznawczej lub nie zostały jeszcze wydane w ogólnej dostępności.

Wybierz wstępnie zdefiniowany szablon: aby użyć jednego z szablonów domyślnych lub samodzielnie skonfigurowanego szablonu niestandardowego. Należy pamiętać, że ta opcja nie jest wyświetlana dla nowych etykiet lub jeśli edytujesz etykietę, która wcześniej korzystała z opcji Ustaw uprawnienia .

Aby wybrać wstępnie zdefiniowany szablon, szablon musi zostać opublikowany (niezarchiwizowane) i nie może być już połączony z inną etykietą. Po wybraniu tej opcji możesz użyć przycisku Edytuj szablon , aby przekonwertować szablon na etykietę.

Jeśli używasz do tworzenia i edytowania szablonów niestandardowych, warto odwoływać się do zadań użytych w klasycznym portalu Azure.

Jeśli wybrano opcję Ustaw uprawnienia dla platformy Azure (klucz w chmurze), ta opcja umożliwia wybranie użytkowników i praw użytkowania.

Jeśli nie wybierzesz żadnych użytkowników i wybierzesz przycisk OK w tym okienku, a następnie wybierz pozycję Zapisz w okienku Etykieta : etykieta jest skonfigurowana do stosowania ochrony, tak aby tylko osoba, która stosuje etykietę, mogła otworzyć dokument lub wiadomość e-mail bez ograniczeń. Ta konfiguracja jest czasami nazywana "Tylko dla mnie" i może być wymaganym wynikiem, dzięki czemu użytkownik może zapisać plik w dowolnej lokalizacji i mieć pewność, że tylko oni mogą go otworzyć. Jeśli ten wynik jest zgodny z wymaganiami, a inne nie są wymagane do współpracy nad chronioną zawartością, nie wybieraj pozycji Dodaj uprawnienia. Po zapisaniu etykiety następnym razem, gdy otworzysz to okienko Ochrona , zobaczysz IPC_USER_ID_OWNER wyświetlane dla użytkowników, a współwłaściciel wyświetlany jako Uprawnienia , aby odzwierciedlić tę konfigurację.

Aby określić użytkowników, których chcesz mieć możliwość otwierania chronionych dokumentów i wiadomości e-mail, wybierz pozycję Dodaj uprawnienia. Następnie w okienku Dodawanie uprawnień wybierz pierwszy zestaw użytkowników i grup, którzy będą mieli prawa do korzystania z zawartości, która będzie chroniona przez wybraną etykietę:

Wybierz pozycję Wybierz z listy , na której można dodać wszystkich użytkowników z organizacji, wybierając pozycję Dodaj <nazwę> organizacji — wszyscy członkowie. To ustawienie wyklucza konta gościa. Możesz też wybrać pozycję Dodaj uwierzytelnionych użytkowników lub przejrzeć katalog.

Po wybraniu wszystkich członków lub przeglądaniu katalogu użytkownicy lub grupy muszą mieć adres e-mail. W środowisku produkcyjnym użytkownicy i grupy prawie zawsze mają adres e-mail, ale w prostym środowisku testowym może być konieczne dodanie adresów e-mail do kont użytkowników lub grup.

Więcej informacji na temat dodawania wszystkich uwierzytelnionych użytkowników

To ustawienie nie ogranicza tego, kto może uzyskiwać dostęp do zawartości chronionej przez etykietę, a jednocześnie szyfruje zawartość i udostępnia opcje ograniczania sposobu korzystania z zawartości (uprawnień) i dostępu (wygaśnięcia i dostępu w trybie offline). Jednak aplikacja otwierająca chronioną zawartość musi mieć możliwość obsługi używanego uwierzytelniania. Z tego powodu federacyjni dostawcy mediów społecznościowych, tacy jak Google, i jednorazowe uwierzytelnianie kodu dostępu powinny być używane tylko do obsługi poczty e-mail i tylko wtedy, gdy używasz Exchange Online i nowych funkcji szyfrowania komunikatów Office 365. Konta Microsoft mogą być używane z przeglądarką usługi Azure Information Protection i aplikacjami Office 365 (kliknięcie do uruchomienia).

Niektóre typowe scenariusze dla dowolnego ustawienia uwierzytelnionych użytkowników:

- Nie masz nic przeciwko tym, kto wyświetla zawartość, ale chcesz ograniczyć sposób jej użycia. Na przykład nie chcesz, aby zawartość została edytowana, kopiowana ani drukowana.

- Nie musisz ograniczać tego, kto uzyskuje dostęp do zawartości, ale chcesz mieć możliwość śledzenia, kto go otwiera i potencjalnie odwołać.

- Wymagane jest, aby zawartość była szyfrowana w spoczynku i podczas przesyłania, ale nie wymaga kontroli dostępu.

Wybierz pozycję Wprowadź szczegóły, aby ręcznie określić adresy e-mail poszczególnych użytkowników lub grup (wewnętrznych lub zewnętrznych). Możesz też użyć tej opcji, aby określić wszystkich użytkowników w innej organizacji, wprowadzając dowolną nazwę domeny z tej organizacji. Możesz również użyć tej opcji dla dostawców społecznościowych, wprowadzając nazwę domeny, taką jak gmail.com, hotmail.com lub outlook.com.

Uwaga

Jeśli adres e-mail zmieni się po wybraniu użytkownika lub grupy, zobacz sekcję Zagadnienia dotyczące zmiany adresów e-mail z dokumentacji planowania.

Najlepszym rozwiązaniem jest użycie grup, a nie użytkowników. Ta strategia ułatwia konfigurację i zmniejsza prawdopodobieństwo, że trzeba zaktualizować konfigurację etykiety później, a następnie ponownie włączyć ochronę zawartości. Jednak w przypadku wprowadzania zmian w grupie należy pamiętać, że ze względu na wydajność w usłudze Azure Rights Management członkostwo w grupie jest buforowane.

Po określeniu pierwszego zestawu użytkowników i grup wybierz uprawnienia, aby przyznać tych użytkowników i grup. Aby uzyskać więcej informacji na temat uprawnień, które można wybrać, zobacz Konfigurowanie praw użytkowania dla usługi Azure Information Protection. Jednak aplikacje obsługujące tę ochronę mogą różnić się w sposobie implementowania tych uprawnień. Należy zapoznać się z ich dokumentacją i samodzielnie przeprowadzić testy z użyciem aplikacji wykorzystywanych przez użytkowników, aby sprawdzić zachowanie szablonów przed ich wdrożeniem dla użytkowników.

Jeśli jest to wymagane, możesz teraz dodać drugi zestaw użytkowników i grup z prawami użytkowania. Powtórz, dopóki nie określisz wszystkich użytkowników i grup z odpowiednimi uprawnieniami.

Porada

Rozważ dodanie uprawnienia niestandardowego Zapisz jako, Eksportuj (EXPORT) i przyznaj to uprawnienie administratorom odzyskiwania danych lub personelowi w innych rolach, które mają obowiązki związane z odzyskiwaniem informacji. W razie potrzeby ci użytkownicy mogą usunąć ochronę z plików i wiadomości e-mail, które będą chronione za pomocą tej etykiety lub szablonu. Ta możliwość usunięcia ochrony na poziomie uprawnień dla dokumentu lub wiadomości e-mail zapewnia bardziej szczegółową kontrolę niż funkcja superu użytkownika.

Dla wszystkich określonych użytkowników i grup w okienku Ochrona sprawdź teraz, czy chcesz wprowadzić jakiekolwiek zmiany w następujących ustawieniach. Pamiętaj, że te ustawienia, tak jak uprawnienia, nie mają zastosowania do wystawcy ani właściciela w usłudze Rights Management, ani żadnego przypisanego przez Ciebie administratora.

Informacje o ustawieniach ochrony

Ustawienie Więcej informacji Zalecane ustawienie Wygaśnięcie zawartości pliku Zdefiniuj datę lub liczbę dni, w których dokumenty chronione przez te ustawienia nie powinny być otwierane dla wybranych użytkowników. W przypadku wiadomości e-mail wygaśnięcie nie zawsze jest wymuszane z powodu mechanizmów buforowania używanych przez niektórych klientów poczty e-mail.

Można określić datę lub wskazać liczbę dni, jakie muszą minąć, począwszy od momentu objęcia zawartości ochroną.

W przypadku określenia daty ustawienie wchodzi w życie o północy czasu mającego zastosowanie w bieżącej strefie czasowej.Zawartość nigdy nie wygasa, jeśli zawartość nie ma określonych wymagań związanych z czasem. Zezwalaj na dostęp offline Użyj tego ustawienia, aby zrównoważyć wszystkie wymagania dotyczące zabezpieczeń , które mają (łącznie z dostępem po odwołaniu) z możliwością otwierania chronionej zawartości przez wybranych użytkowników, gdy nie mają połączenia z Internetem.

Jeśli określisz, że zawartość nie jest dostępna bez połączenia internetowego lub że zawartość jest dostępna tylko przez określoną liczbę dni, po osiągnięciu tego progu użytkownicy muszą zostać ponownie uwierzytelnieni, a ich dostęp jest rejestrowany. Kiedy tak się stanie, w przypadku, gdy poświadczenia nie są buforowane, przed otwarciem dokumentu lub wiadomości e-mail tym użytkownikom będzie wyświetlany monit o zalogowanie się.

Oprócz ponownego uwierzytelniania zasady i członkostwo w grupie użytkowników są ponownie oceniane. Oznacza to, że użytkownicy mogą mieć inny poziom dostępu do tego samego dokumentu lub tej samej wiadomości e-mail po wprowadzeniu zmian w zasadach lub w członkostwie grupy mającym miejsce po ich ostatnim uzyskaniu dostępu do danej zawartości. Może to oznaczać brak dostępu, jeśli dokument został odwołany.W zależności od tego, na ile poufna jest zawartość:

- Liczba dni, przez które zawartość jest dostępna bez połączenia internetowego = 7 w przypadku poufnych danych biznesowych, które mogłyby spowodować szkody dla firmy, jeśli udostępnione nieautoryzowanym osobom. To zalecenie oferuje zrównoważony kompromis między elastycznością i zabezpieczeniami. Do przykładów należą kontrakty, raporty dotyczące zabezpieczeń, podsumowania prognoz i dane konta sprzedaży.

- Nigdy dla bardzo poufnych danych biznesowych, które spowodują szkody w działalności firmy, jeśli zostaną udostępnione nieuprawnionym osobom. To zalecenie stawia zabezpieczenia ponad elastycznością i zapewnia, że w przypadku odwołania dokumentu wszyscy autoryzowani użytkownicy natychmiast utracą możliwość otwierania tego dokumentu. Do przykładów należą dane pracowników i klientów, hasła, kod źródłowy i wstępnie zapowiadane raporty finansowe.Po zakończeniu konfigurowania uprawnień i ustawień kliknij przycisk OK.

Ta grupa ustawień tworzy niestandardowy szablon dla usługi Azure Rights Management. Te szablony mogą być używane z aplikacjami i usługami, które integrują się z usługą Azure Rights Management. Aby uzyskać informacje dotyczące sposobu pobierania i odświeżania tych szablonów przez komputery i usługi, zobacz Odświeżanie szablonów dla użytkowników i usług.

W przypadku wybrania opcji Wybierz wstępnie zdefiniowany szablon dla platformy Azure (klucz w chmurze) kliknij pole listy rozwijanej i wybierz szablon , którego chcesz użyć do ochrony dokumentów i wiadomości e-mail z tą etykietą. Nie widzisz zarchiwizowanych szablonów ani szablonów, które zostały już wybrane dla innej etykiety.

W przypadku wybrania szablonu działu lub skonfigurowania kontrolek dołączania:

Użytkownicy spoza skonfigurowanego zakresu szablonu lub wykluczeni z zastosowania ochrony usługi Azure Rights Management nadal widzą etykietę, ale nie mogą jej zastosować. Jeśli wybierają etykietę, zobaczą następujący komunikat: Usługa Azure Information Protection nie może zastosować tej etykiety. Jeśli ten problem będzie się powtarzać, skontaktuj się z administratorem.

Należy pamiętać, że wszystkie opublikowane szablony są zawsze wyświetlane, nawet jeśli konfigurujesz zasady o określonym zakresie. Na przykład konfigurujesz zasady o określonym zakresie dla grupy Marketing. Wybrane szablony nie są ograniczone do szablonów, które są ograniczone do grupy Marketing i istnieje możliwość wybrania szablonu działu, którego nie mogą używać wybrani użytkownicy. W celu ułatwienia konfiguracji i zminimalizowania potrzeby rozwiązywania problemów należy wziąć pod uwagę nadanie szablonowi dla działu nazwy zgodnej z etykietą w Twoich zasadach o określonym zakresie.

W przypadku wybrania opcji HYOK (AD RMS) wybierz pozycję Ustaw szczegóły szablonów usług AD RMS lub Ustaw uprawnienia zdefiniowane przez użytkownika (wersja zapoznawcza). Następnie określ adres URL licencjonowania klastra usług AD RMS.

Aby uzyskać instrukcje dotyczące określania identyfikatora GUID szablonu i adresu URL licencjonowania, zobacz Lokalizowanie informacji w celu określenia ochrony usług AD RMS za pomocą etykiety usługi Azure Information Protection.

Opcja uprawnień zdefiniowanych przez użytkownika umożliwia użytkownikom określenie, kto powinien mieć przyznane uprawnienia i jakie są te uprawnienia. Następnie możesz uściślić tę opcję i wybrać tylko Outlook (wartość domyślna) lub Word, Excel, PowerPoint i Eksplorator plików. Ta opcja nie jest obsługiwana i nie działa, gdy etykieta jest skonfigurowana do automatycznej klasyfikacji.

Jeśli wybierzesz opcję Outlook: etykieta jest wyświetlana w Outlook i wynikowe zachowanie, gdy użytkownicy stosują etykietę, jest taka sama jak opcja Nie przesyłaj dalej.

Jeśli wybierzesz opcję programu Word, Excel, PowerPoint i Eksplorator plików: po ustawieniu tej opcji etykieta zostanie wyświetlona w tych aplikacjach. Wynikowe zachowanie podczas stosowania etykiety przez użytkowników polega na wyświetlaniu okna dialogowego dla użytkowników w celu wybrania uprawnień niestandardowych. W tym oknie dialogowym użytkownicy wybierają jeden ze wstępnie zdefiniowanych poziomów uprawnień, przejdź do lub określ użytkowników lub grupy, a opcjonalnie ustaw datę wygaśnięcia. Upewnij się, że użytkownicy mają instrukcje i wskazówki dotyczące dostarczania tych wartości.

Kliknij przycisk OK , aby zamknąć okienko Ochrona i wyświetlić wybraną opcję Użytkownik zdefiniowany lub wybrany szablon dla opcji Ochrona w okienku Etykieta .

W okienku Etykieta kliknij pozycję Zapisz.

W okienku Azure Information Protection użyj kolumny PROTECTION, aby potwierdzić, że etykieta wyświetla teraz odpowiednie ustawienie ochrony:

Znacznik wyboru, jeśli skonfigurowano ochronę.

Znak x oznacza anulowanie, jeśli skonfigurowano etykietę w celu usunięcia ochrony.

Puste pole, gdy ochrona nie jest ustawiona.

Po kliknięciu przycisku Zapisz zmiany są automatycznie dostępne dla użytkowników i usług. Nie ma już oddzielnej opcji publikowania.

Przykładowe konfiguracje

Etykiety Poufne i Poufne wszystkich pracowników i adresatów pochodzą tylko z etykiet poufnych i poufnych z domyślnych zasad , aby zapoznać się z przykładami konfigurowania etykiet, które mają zastosowanie do ochrony. Możesz również użyć poniższych przykładów, aby ułatwić konfigurowanie ochrony dla różnych scenariuszy.

Dla każdego z poniższych przykładów w < okienku nazwy> etykiety wybierz pozycję Chroń. Jeśli okienko Ochrona nie zostanie automatycznie otwarte, wybierz pozycję Ochrona , aby otworzyć to okienko, aby wybrać opcje konfiguracji ochrony:

Przykład 1. Etykieta, która ma zastosowanie, nie przesyłaj dalej w celu wysłania chronionej wiadomości e-mail na konto Gmail

Ta etykieta jest dostępna tylko w Outlook i jest odpowiednia, gdy Exchange Online jest skonfigurowana dla nowych funkcji w Office 365 szyfrowania komunikatów. Poinstruuj użytkowników, aby wybrali tę etykietę, gdy muszą wysłać chronioną wiadomość e-mail do osób korzystających z konta Gmail (lub dowolnego innego konta e-mail spoza organizacji).

Użytkownicy w polu Do wpisz adres e-mail gmaila. Następnie wybierają etykietę, a opcja Nie przesyłaj dalej jest automatycznie dodawana do wiadomości e-mail. W rezultacie adresaci nie mogą przekazywać dalej wiadomości e-mail ani drukować jej, kopiować z niej ani zapisywać wiadomości e-mail poza skrzynką pocztową przy użyciu opcji Zapisz jako .

W okienku Ochrona upewnij się, że wybrano pozycję Azure (klucz chmury).

Wybierz pozycję Ustaw uprawnienia zdefiniowane przez użytkownika (wersja zapoznawcza).

Upewnij się, że wybrano następującą opcję: W Outlook zastosuj opcję Nie przesyłaj dalej.

W przypadku wybrania wyczyść następującą opcję: w programie Word, Excel, PowerPoint i Eksplorator plików monituj użytkownika o uprawnienia niestandardowe.

Kliknij przycisk OK w okienku Ochrona , a następnie kliknij pozycję Zapisz w okienku Etykieta .

Przykład 2. Etykieta, która ogranicza uprawnienia tylko do odczytu wszystkim użytkownikom w innej organizacji i obsługuje natychmiastowe odwołanie

Ta etykieta jest odpowiednia do udostępniania (tylko do odczytu) bardzo poufnych dokumentów, które zawsze wymagają połączenia internetowego, aby je wyświetlić. W przypadku odwołania użytkownicy nie będą mogli wyświetlić dokumentu przy następnej próbie jego otwarcia.

Ta etykieta nie jest odpowiednia dla wiadomości e-mail.

W okienku Ochrona upewnij się, że wybrano pozycję Azure (klucz chmury).

Upewnij się, że wybrano opcję Ustaw uprawnienia , a następnie wybierz pozycję Dodaj uprawnienia.

W okienku Dodawanie uprawnień wybierz pozycję Wprowadź szczegóły.

Wprowadź nazwę domeny z innej organizacji, na przykład fabrikam.com. Następnie wybierz pozycję Dodaj.

W obszarze Wybierz uprawnienia z ustawień wstępnych wybierz pozycję Osoba przeglądająca, a następnie wybierz przycisk OK.

Po powrocie do okienka Ochrona w obszarze Zezwalaj na dostęp w trybie offline wybierz pozycję Nigdy.

Kliknij przycisk OK w okienku Ochrona , a następnie kliknij przycisk Zapisz w okienku Etykieta .

Przykład 3. Dodawanie użytkowników zewnętrznych do istniejącej etykiety, która chroni zawartość

Dodani nowi użytkownicy będą mogli otwierać dokumenty i wiadomości e-mail, które zostały już chronione tą etykietą. Uprawnienia przyznane tym użytkownikom mogą różnić się od uprawnień, które mają istniejący użytkownicy.

W okienku Ochrona upewnij się, że wybrano pozycję Azure (klucz w chmurze).

Upewnij się, że wybrano pozycję Ustaw uprawnienia , a następnie wybierz pozycję Dodaj uprawnienia.

W okienku Dodawanie uprawnień wybierz pozycję Wprowadź szczegóły.

Wprowadź adres e-mail pierwszego użytkownika (lub grupy), który chcesz dodać, a następnie wybierz pozycję Dodaj.

Wybierz uprawnienia dla tego użytkownika (lub grupy).

Powtórz kroki 4 i 5 dla każdego użytkownika (lub grupy), który chcesz dodać do tej etykiety. Następnie kliknij przycisk OK.

Kliknij przycisk OK w okienku Ochrona , a następnie kliknij przycisk Zapisz w okienku Etykieta .

Przykład 4: Etykieta chronionej wiadomości e-mail, która obsługuje mniej restrykcyjne uprawnienia niż Nie przesyłaj dalej

Tej etykiety nie można ograniczyć do Outlook, ale zapewnia mniej restrykcyjne kontrolki niż używanie polecenia Nie przesyłaj dalej. Na przykład chcesz, aby adresaci mogli kopiować z wiadomości e-mail lub załącznika albo zapisywać i edytować załącznik.

Jeśli określisz użytkowników zewnętrznych, którzy nie mają konta w Azure AD:

Etykieta jest odpowiednia do obsługi poczty e-mail, gdy Exchange Online używa nowych funkcji Office 365 szyfrowania wiadomości.

W przypadku Office załączników, które są automatycznie chronione, te dokumenty są dostępne do wyświetlania w przeglądarce. Aby edytować te dokumenty, pobierz je i edytuj za pomocą aplikacji Office 365 (szybka do uruchomienia) oraz konta Microsoft, które używa tego samego adresu e-mail. Więcej informacji

Uwaga

Exchange Online wprowadza nową opcję tylko do szyfrowania. Ta opcja nie jest dostępna dla konfiguracji etykiet. Jeśli jednak wiesz, kim będą adresaci, możesz użyć tego przykładu, aby skonfigurować etykietę z tym samym zestawem praw użytkowania.

Gdy użytkownicy określą adresy e-mail w polu Do , adresy muszą być przeznaczone dla tych samych użytkowników, którzy określisz dla tej konfiguracji etykiety. Ponieważ użytkownicy mogą należeć do grup i mieć więcej niż jeden adres e-mail, określony przez nich adres e-mail nie musi odpowiadać adresowi e-mail określonemu dla uprawnień. Jednak określenie tego samego adresu e-mail jest najprostszym sposobem upewnienia się, że odbiorca zostanie pomyślnie autoryzowany. Aby uzyskać więcej informacji na temat autoryzowania użytkowników w celu uzyskania uprawnień, zobacz Przygotowywanie użytkowników i grup dla usługi Azure Information Protection.

W okienku Ochrona upewnij się, że wybrano pozycję Azure (klucz chmury).

Upewnij się, że wybrano pozycję Ustaw uprawnienia , a następnie wybierz pozycję Dodaj uprawnienia.

W okienku Dodawanie uprawnień : Aby udzielić uprawnień użytkownikom w organizacji, wybierz pozycję Dodaj <nazwę> organizacji — wszyscy członkowie , aby wybrać wszystkich użytkowników w dzierżawie. To ustawienie wyklucza konta gości. Możesz też wybrać pozycję Przeglądaj katalog , aby wybrać określoną grupę. Aby udzielić uprawnień użytkownikom zewnętrznym lub wolisz wpisać adres e-mail, wybierz pozycję Wprowadź szczegóły i wpisz adres e-mail użytkownika lub grupę Azure AD albo nazwę domeny.

Powtórz ten krok, aby określić dodatkowych użytkowników, którzy powinni mieć te same uprawnienia.

W obszarze Wybierz uprawnienia z ustawień wstępnych wybierz pozycję Współwłaściciel, Współautor, Recenzent lub Niestandardowy , aby wybrać uprawnienia, które chcesz przyznać.

Uwaga: nie wybieraj przeglądarki dla wiadomości e-mail, a jeśli wybierzesz pozycję Niestandardowe, upewnij się, że dołączysz opcję Edytuj i Zapisz.

Aby wybrać te same uprawnienia zgodne z opcją Szyfruj z Exchange Online, która stosuje szyfrowanie bez dodatkowych ograniczeń, wybierz pozycję Niestandardowe. Następnie wybierz wszystkie uprawnienia z wyjątkiem opcji Zapisz jako, Eksportuj (EXPORT) i Pełna kontrola (OWNER).

Aby określić dodatkowych użytkowników, którzy powinni mieć różne uprawnienia, powtórz kroki 3 i 4.

Kliknij przycisk OK w okienku Dodawanie uprawnień .

Kliknij przycisk OK w okienku Ochrona , a następnie kliknij przycisk Zapisz w okienku Etykieta .

Przykład 5. Etykieta, która szyfruje zawartość, ale nie ogranicza, kto może uzyskać do niej dostęp

Ta konfiguracja ma zaletę, że nie trzeba określać użytkowników, grup ani domen w celu ochrony wiadomości e-mail lub dokumentu. Zawartość będzie nadal szyfrowana i nadal można określić prawa użytkowania, datę wygaśnięcia i dostęp w trybie offline. Użyj tej konfiguracji tylko wtedy, gdy nie musisz ograniczać, kto może otworzyć chroniony dokument lub wiadomość e-mail. Więcej informacji o tym ustawieniu

W okienku Ochrona upewnij się, że wybrano pozycję Azure (klucz w chmurze).

Upewnij się, że wybrano pozycję Ustaw uprawnienia , a następnie wybierz pozycję Dodaj uprawnienia.

W okienku Dodawanie uprawnień na karcie Wybierz z listy wybierz pozycję Dodaj wszystkich uwierzytelnionych użytkowników.

Wybierz żądane uprawnienia, a następnie kliknij przycisk OK.

Po powrocie do okienka Ochrona skonfiguruj ustawienia wygasania zawartości plików i Zezwalaj na dostęp w trybie offline, jeśli jest to konieczne, a następnie kliknij przycisk OK.

W okienku Etykieta wybierz pozycję Zapisz.

Przykład 6. Etykieta, która ma zastosowanie do ochrony "Tylko dla mnie"

Ta konfiguracja oferuje przeciwieństwo bezpiecznej współpracy dla dokumentów: z wyjątkiem administratora tylko osoba, która stosuje etykietę, może otwierać chronioną zawartość bez żadnych ograniczeń. Ta konfiguracja jest często określana jako ochrona "Tylko dla mnie" i jest odpowiednia, gdy użytkownik chce zapisać plik w dowolnej lokalizacji i mieć pewność, że tylko oni mogą go otworzyć.

Konfiguracja etykiety jest zwodniczo prosta:

W okienku Ochrona upewnij się, że wybrano pozycję Azure (klucz w chmurze).

Wybierz przycisk OK bez wybierania użytkowników lub konfigurowania jakichkolwiek ustawień w tym okienku.

Chociaż można skonfigurować ustawienia wygasania zawartości plików i zezwalać na dostęp w trybie offline, jeśli nie określisz użytkowników i ich uprawnień, te ustawienia dostępu nie mają zastosowania. Wynika to z tego, że osoba, która stosuje ochronę, jest wystawcą Rights Management zawartości, a ta rola jest wyłączona z tych ograniczeń dostępu.

W okienku Etykieta wybierz pozycję Zapisz.

Następne kroki

Aby uzyskać więcej informacji o konfigurowaniu zasad usługi Azure Information Protection, użyj linków w sekcji Konfigurowanie zasad organizacji.

Exchange reguły przepływu poczty mogą również stosować ochronę na podstawie etykiet. Aby uzyskać więcej informacji i przykłady, zobacz Konfigurowanie reguł przepływu poczty Exchange Online dla etykiet usługi Azure Information Protection.