Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Misją programu zabezpieczeń rządowych (GSP) firmy Microsoft jest budowanie zaufania poprzez przejrzystość. Od czasu powstania programu w 2003 r. firma Microsoft zapewniła wgląd w nasze artefakty technologii i zabezpieczeń, których rządy i organizacje międzynarodowe mogą używać do ochrony siebie i swoich obywateli. Oferta Udostępniania informacji i programu Exchange umożliwia firmie Microsoft udostępnianie i wymianę materiałów dotyczących zagrożeń bezpieczeństwa, luk w zabezpieczeniach, nietypowych zachowań, informacji o złośliwym oprogramowaniu i problemów z zabezpieczeniami dotyczących produktów i usług firmy Microsoft lub związanych z nimi.

Ta oferta łączy grupy i zasoby w środowisku firmy Microsoft, aby pomóc rządom chronić obywateli, infrastrukturę i organizacje.

Oferta wymiany i udostępniania informacji (ISE) zapewnia

| Nazwa | Szczegół |

|---|---|

| Zaawansowane powiadomienia o lukach w zabezpieczeniach | |

| Złośliwe adresy URL | |

| Kanały informacyjne botnetu CTIP | |

| Czyszczenie danych metapliku | |

| Partnerstwa |

Dostarczanie źródeł danych

Kanały informacyjne oferowane w ramach autoryzacji ISE znajdują się w kilku grupach, w tym Microsoft Security Response Center (MSRC),Digital Crimes Unit (DCU),Bingi Product Release and Security Services (PRSS).

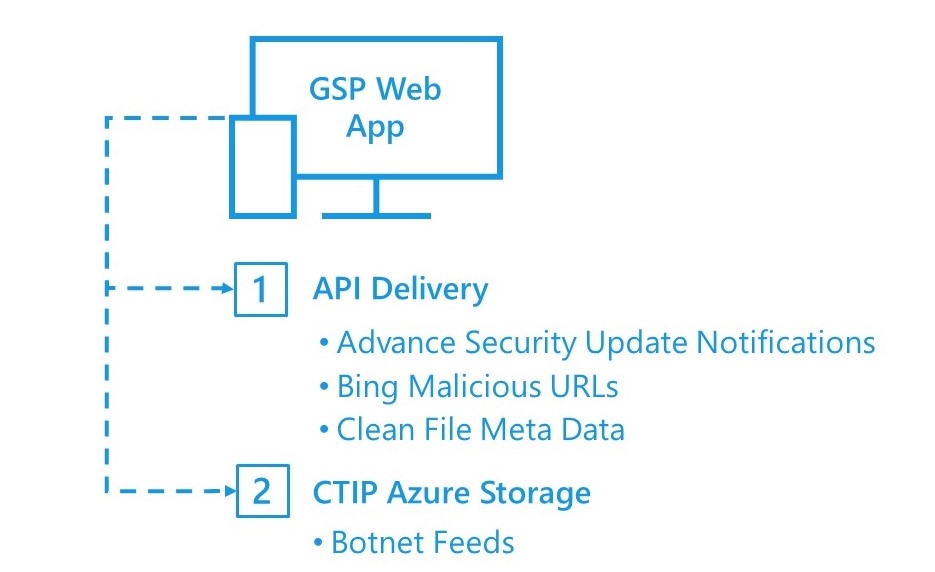

Zespół GSP udostępnia aplikację internetową , która umożliwia agencjom GSP dostęp do źródeł danych ISE z jednego interfejsu. Cała komunikacja zawierająca poufne dane są szyfrowane.

Opisy użycia danych

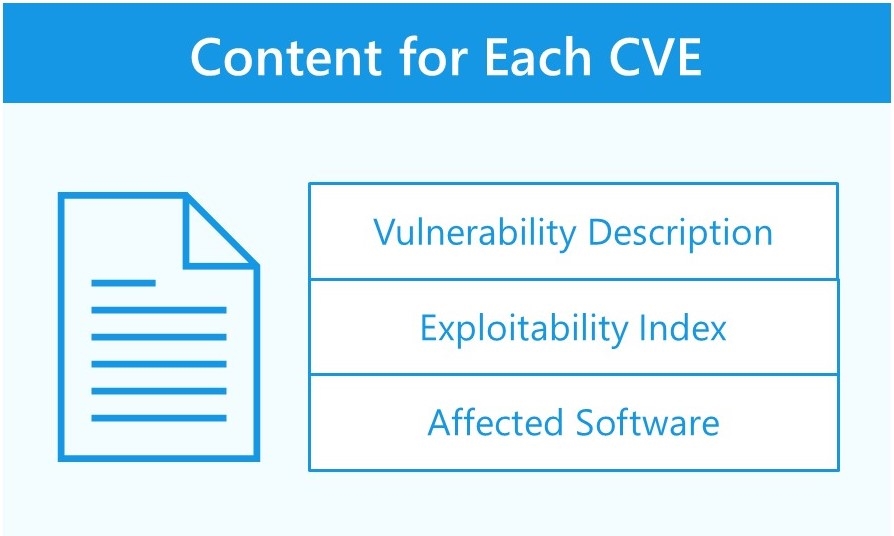

Powiadomienie o aktualizacji zaawansowanej zabezpieczeń Pakiet powiadomień zawiera listę wszystkich CVEs (Common Vulnerabilities and Exposures, Typowe Luki w Zabezpieczeniach i Ekspozycje) adresowanych w tej wersji. Każdy CVE zawiera zestaw informacji, w tym opis luki w zabezpieczeniach (w tym metryki), indeks możliwości wykorzystania i oprogramowanie, którego dotyczy problem.

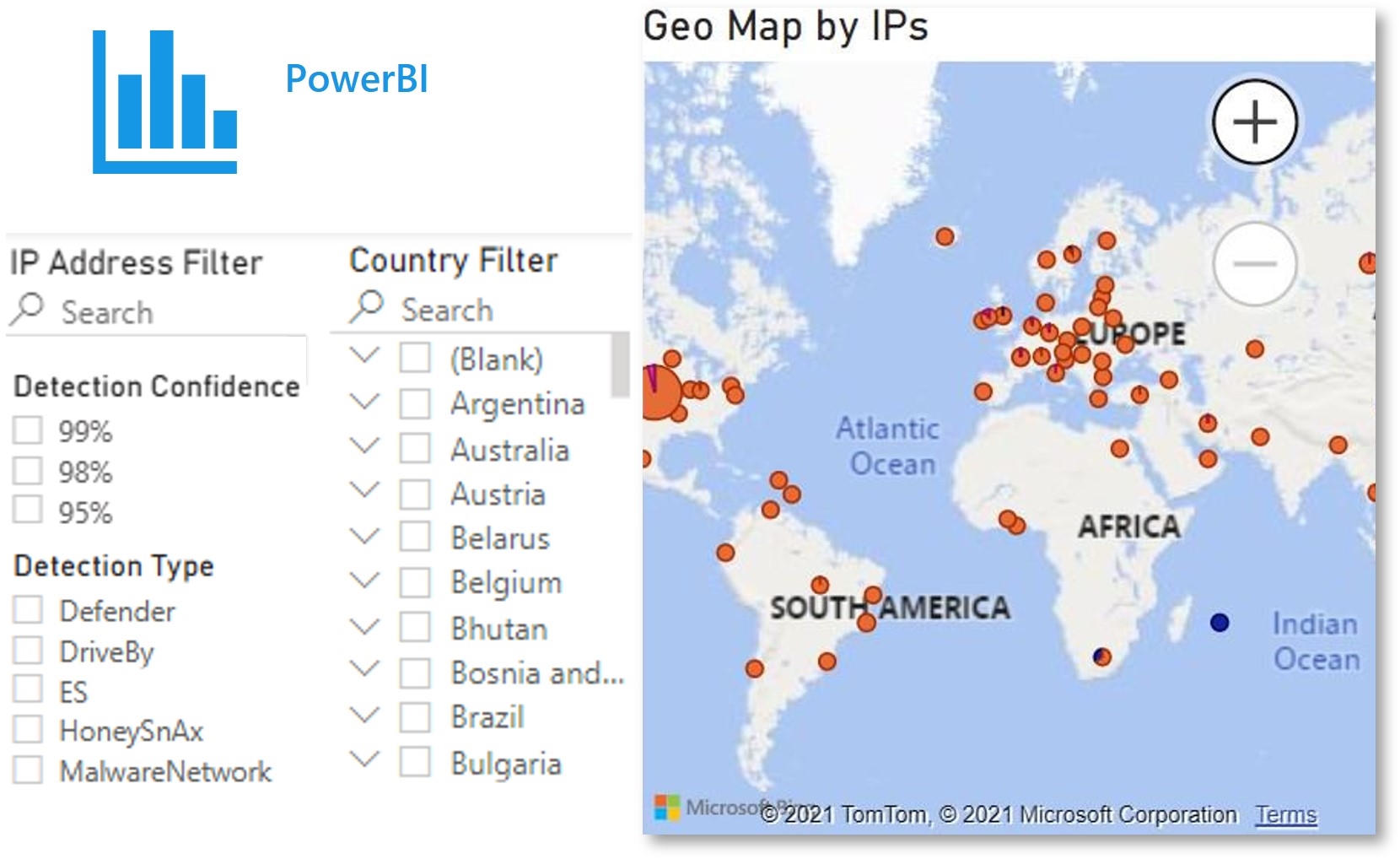

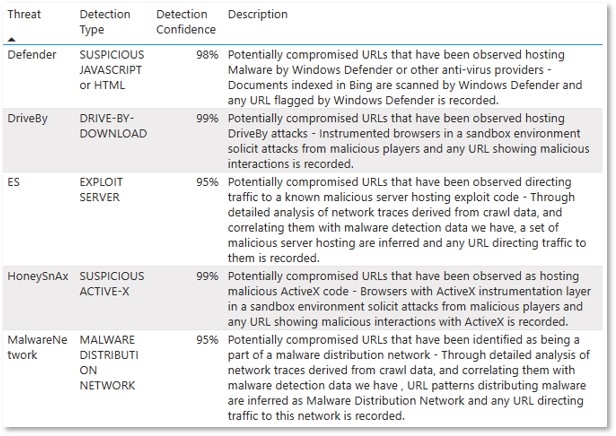

Złośliwe adresy URL Bing Źródło złośliwych adresów URL Bing zawiera publiczne serwery lub usługi, które zostały zidentyfikowane jako potencjalnie złośliwe. Nowe pliki są przekazywane co trzy godziny; pełne zestawy danych są generowane w ciągu 5 dni. Wiele agencji importuje pliki JSON bezpośrednio do istniejących narzędzi analizy zagrożeń.

Czyszczenie metadanych plików (CFMD)

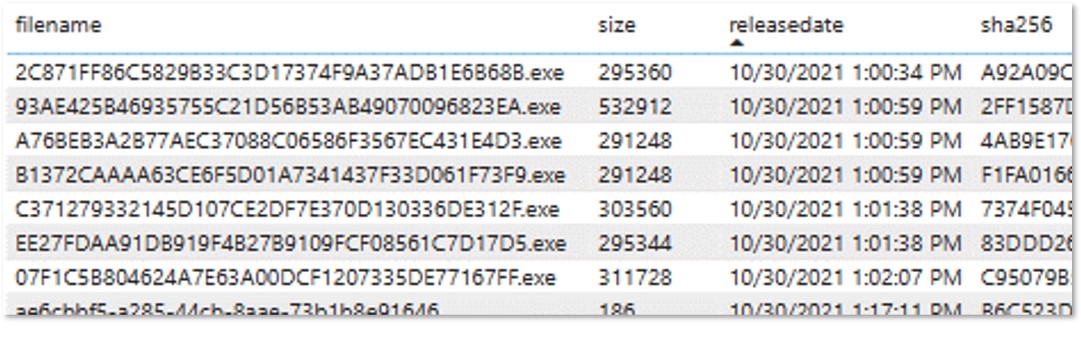

Źródło danych metadanych clean file (CFMD) zawiera skróty kryptograficzne (SHA256) dla plików zawartych w produktach firmy Microsoft. Są one często używane w badaniach kryminalistycznych potencjalnie zagrożonych urządzeń i w celu zezwolenia/nie zezwalania na wykonywanie plików w systemach krytycznych.

Źródła danych botnetu CTIP: zainfekowany strumień danych

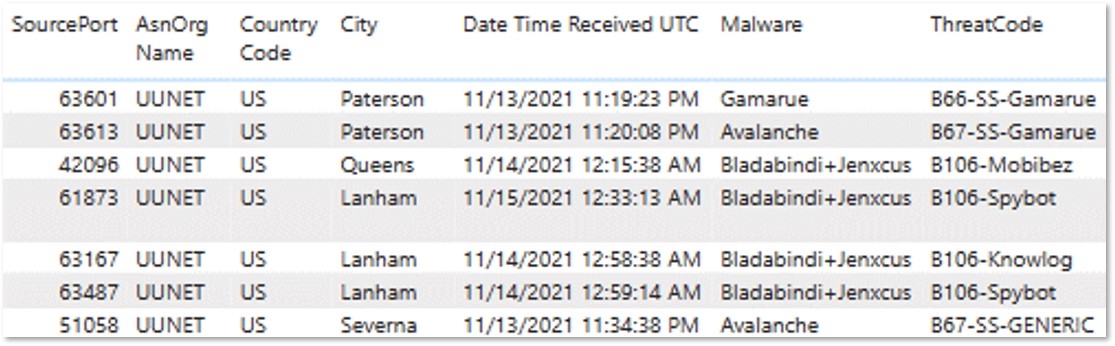

DCU dostarcza dane ofiar z botnetu poprzez usługę CTIP, Infected Device Data Feed, aby umożliwić scenariusze ochrony sieci dla subskrybentów CTIP i wspierać naprawę naruszonych systemów, mając na celu zmniejszenie liczby zainfekowanych systemów w Internecie. Inne źródła danych obejmują listy Command and Control (C2), IoT i Domains, które są często używane do ograniczania przepływu ruchu do znanych sieci złośliwego oprogramowania za pośrednictwem zapór i ochrony systemu DNS.

Dane CTIP 2

Skontaktuj się z nami

Skontaktuj się z lokalnym przedstawicielem firmy Microsoft, aby dowiedzieć się więcej o programie zabezpieczeń dla instytucji rządowych.