Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

![]()

Aplikacje to podstawowe narzędzia zwiększające produktywność dla pracowników. W nowoczesnym miejscu pracy wdrażanie aplikacji SaaS (Software as a Service) opartych na chmurze stwarza nowe wyzwania dla IT. Brak widoczności i kontroli nad aplikacjami, sposób, w jaki użytkownicy korzystają z nich, oraz dane, które są udostępniane za ich pośrednictwem, tworzą zagrożenia bezpieczeństwa i zgodności.

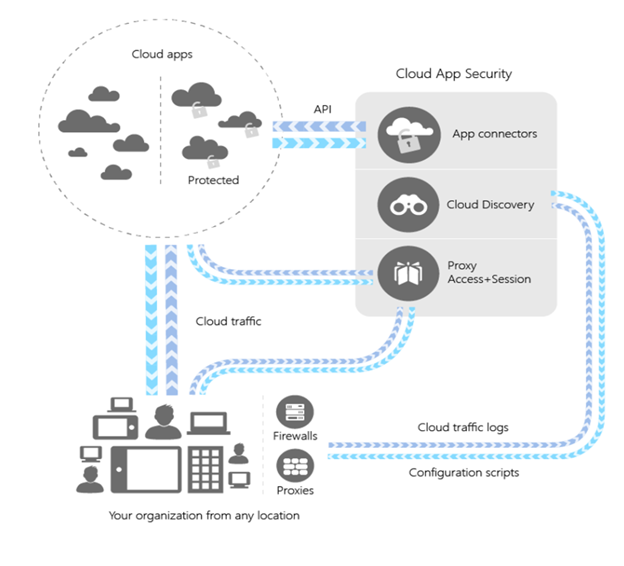

Rozwiązania Zero Trust dla filaru aplikacji dotyczą zapewnienia widoczności i kontroli nad danymi użycia aplikacji oraz analizami, które identyfikują i zwalczają zagrożenia cybernetyczne w aplikacjach i usługach w chmurze.

Te wskazówki dotyczą dostawców oprogramowania i partnerów technologicznych, którzy chcą ulepszyć swoje rozwiązania zabezpieczeń aplikacji dzięki integracji z produktami firmy Microsoft.

Integracja usługi Zero Trust z aplikacjami — przewodnik

Ten przewodnik integracji zawiera instrukcje dotyczące integracji z usługą Microsoft Defender for Cloud Apps). Defender for Cloud Apps to broker zabezpieczeń dostępu do chmury (CASB), który działa w wielu chmurach. Zapewnia ona bogatą widoczność, kontrolę nad podróżami danych i zaawansowaną analizę w celu identyfikowania i zwalczania cyberataków we wszystkich usługach w chmurze.

Microsoft Defender dla aplikacji chmurowych

Niezależni dostawcy oprogramowania mogą zintegrować się z usługą Defender for Cloud Apps, aby pomóc organizacjom w wykrywaniu ryzykownego wykorzystania lub potencjalnej eksfiltracji danych i chronić je przed zagrożeniami wynikającymi z użycia aplikacji cieniowych.

Interfejs API usługi Defender for Cloud Apps zapewnia dostęp programowy do usługi Defender for Cloud Apps za pośrednictwem punktów końcowych interfejsu API REST. Niezależni dostawcy oprogramowania (ISV) mogą używać API do wykonywania operacji odczytu i aktualizacji danych i obiektów usługi Defender for Cloud Apps na dużą skalę. Przykład:

- Przekazywanie plików dziennika dla rozwiązania Cloud Discovery

- Generowanie skryptów blokowych

- Wyświetlanie listy działań i alertów

- Odrzucanie lub rozwiązywanie alertów

Takie podejście umożliwia niezależnym dostawcom oprogramowania (ISV):

- Użyj rozwiązania Cloud Discovery, aby mapować i identyfikować środowisko chmury oraz aplikacje w chmurze używane przez organizację.

- Sankcje i niezatwierdzone aplikacje w chmurze.

- Łatwe wdrażanie łączników aplikacji, które korzystają z interfejsów API dostawcy, w celu uzyskania bardziej szczegółowego wglądu i precyzyjnego zarządzania aplikacjami, do których się podłączasz.

- Użyj ochrony kontroli dostępu warunkowego aplikacji, aby uzyskać widoczność w czasie rzeczywistym i kontrolę nad dostępem i działaniami w aplikacjach w chmurze.

Aby rozpocząć, zapoznaj się z wprowadzeniem do interfejsu API REST usługi Defender for Cloud Apps.

Integracja z partnerami w obszarze cienia IT

Rozwiązania Secure Web Gateways (SWG) i Endian Firewall (EFW) mogą integrować się z usługą Defender for Cloud Apps, aby zapewnić klientom kompleksowe odkrywanie Shadow IT, ocenę zgodności i ryzyka bezpieczeństwa wykrytych aplikacji oraz zintegrowaną kontrolę dostępu do niezatwierdzonych aplikacji.

Zasady integracji to:

- Bez wdrożenia: dostawca przesyła strumieniowo dzienniki ruchu bezpośrednio do usługi Defender for Cloud Apps, aby uniknąć wdrażania i konserwacji agenta.

- Wzbogacanie dzienników i korelacja aplikacji: dzienniki ruchu są wzbogacane w oparciu o katalog usługi Defender for Cloud Apps, aby zamapować każdy rekord dziennika do znanej aplikacji (powiązanej z profilem ryzyka)

- Analiza i raportowanie w Defender for Cloud Apps: Defender for Cloud Apps analizuje i przetwarza dane w celu udostępnienia przeglądu raportu Shadow IT.

- Kontrola dostępu oparta na ryzyku: Defender for Cloud Apps synchronizuje z dostawcą podpisy aplikacji przeznaczonych do blokowania, aby umożliwić klientowi zarządzanie aplikacjami opartymi na ryzyku w usłudze Defender for Cloud Apps, w której spójne mechanizmy kontroli dostępu u dostawcy są wymuszane.

Zalecamy wykonanie następujących kroków przed rozpoczęciem opracowywania integracji:

- Utwórz konto w usłudze Defender for Cloud Apps w wersji próbnej przy użyciu tego linku.

- Przekaż przykładowy dziennik ruchu przy użyciu funkcji ręcznego przekazywania.

- Alternatywnie możesz użyć przesyłania opartego na API. Aby uzyskać szczegółowe instrukcje, użyj poświadczeń wersji próbnej i dokumentacji interfejsu API rozwiązania Cloud Discovery

- Generowanie tokenu interfejsu API

- Przesyłanie logów: składa się z trzech etapów.

- Utwórz skrypt blokujący (czyli wyodrębnianie informacji o nieautoryzowanych aplikacjach)

Podczas przekazywania logu wybierz jedną z następujących opcji analizatora (parsera):

- Jeśli format dziennika jest standardowym formatem CEF, W3C, LEEF, wybierz go na liście rozwijanej istniejących formatów dziennika

- Jeśli nie, skonfiguruj analizator dzienników niestandardowych