Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

![]()

Tożsamość to kluczowa płaszczyzna sterowania do zarządzania dostępem w nowoczesnym miejscu pracy i jest niezbędna do implementowania Zero Trust. Wsparcie rozwiązań tożsamościowych

- Zero Trust za pomocą zasad silnego uwierzytelniania i dostępu.

- Dostęp z minimalnymi uprawnieniami z dokładnym określeniem uprawnień i dostępu.

- Kontrole i zasady, które zarządzają dostępem do bezpiecznych zasobów i minimalizują skalę ataków.

W tym przewodniku integracji wyjaśniono, jak niezależni dostawcy oprogramowania i partnerzy technologiczni mogą integrować się z Microsoft Entra ID w celu tworzenia bezpiecznych rozwiązań Zero Trust dla klientów.

przewodnik integracji Zero Trust for Identity

W tym przewodniku integracji opisano Microsoft Entra ID i identyfikator zewnętrzny firmy Microsoft.

Microsoft Entra ID to oparta na chmurze usługa zarządzania tożsamościami i dostępem firmy Microsoft. Udostępnia ona następujące funkcje:

- Uwierzytelnianie przy logowaniu jednokrotnym

- Dostęp warunkowy

- Uwierzytelnianie bez hasła i uwierzytelnianie wieloskładnikowe

- Automatyczna aprowizacja użytkowników

- Wiele innych funkcji, które umożliwiają przedsiębiorstwom ochronę i automatyzowanie procesów tożsamości na dużą skalę

Microsoft Entra External ID to rozwiązanie do zarządzania dostępem do tożsamości klientów (CIAM, customer identity access management). Klienci używają Microsoft Entra External ID do implementowania bezpiecznych rozwiązań uwierzytelniania z etykietami białymi, które można łatwo skalować i łączyć z markowymi środowiskami aplikacji internetowych i mobilnych. Zapoznaj się ze wskazówkami dotyczącymi integracji w sekcji Microsoft Entra External ID.

Microsoft Entra ID

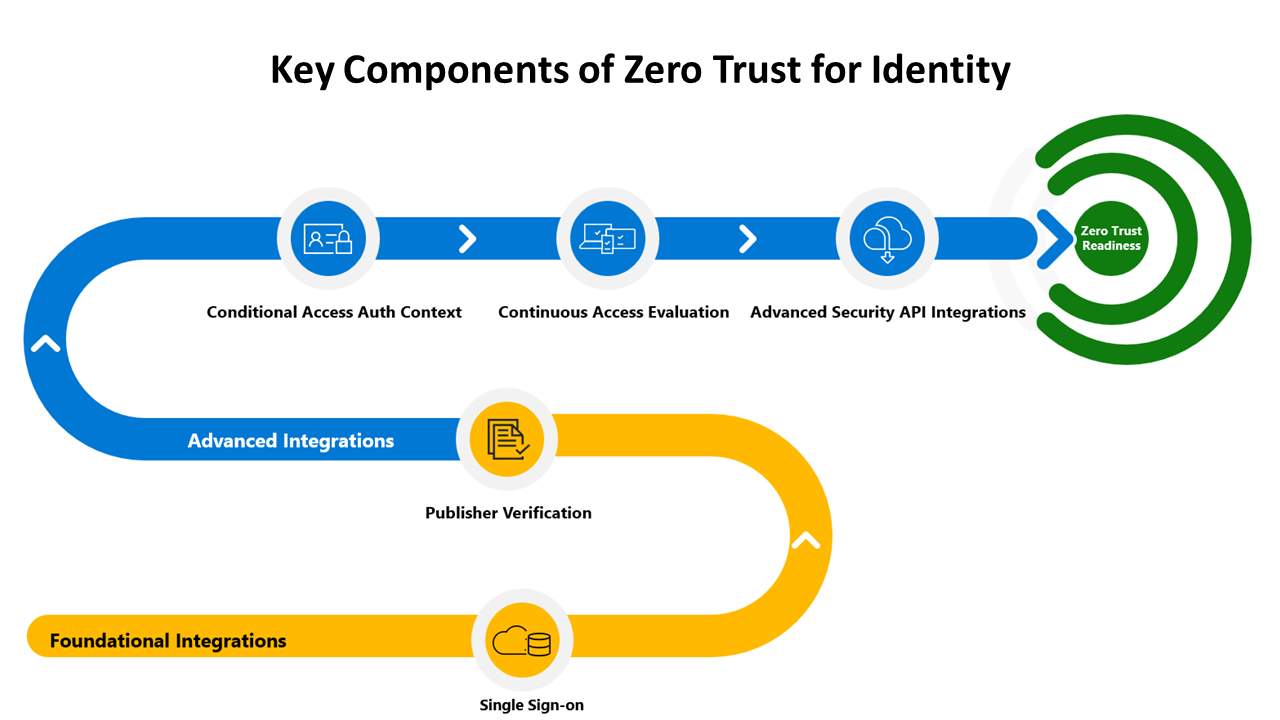

Istnieje wiele sposobów integrowania rozwiązania z Microsoft Entra ID. Podstawowe integracje dotyczą ochrony klientów przy użyciu wbudowanych funkcji zabezpieczeń Microsoft Entra ID. Zaawansowane integracje podnoszą poziom rozwiązania dzięki rozszerzonym możliwościom zabezpieczeń.

Podstawowe integracje

Podstawowe integracje chronią klientów za pomocą wbudowanych funkcji zabezpieczeń Microsoft Entra ID.

Włączanie logowania jednokrotnego i weryfikacji wydawcy

Aby włączyć logowanie jednokrotne, zalecamy opublikowanie aplikacji w galerii aplikacji. Takie podejście zwiększa zaufanie klientów, ponieważ wiedzą, że aplikacja jest weryfikowana jako zgodna z Microsoft Entra ID. Możesz zostać zweryfikowanym wydawcą , aby klienci byli pewni, że jesteś wydawcą aplikacji, którą dodają do swojej dzierżawy.

Publikowanie w galerii aplikacji ułatwia administratorom IT integrowanie rozwiązania z dzierżawą z automatyczną rejestracją aplikacji. Rejestracje ręczne są częstą przyczyną problemów z obsługą aplikacji. Dodanie aplikacji do galerii pozwala uniknąć tych problemów z aplikacją.

W przypadku aplikacji mobilnych zalecamy użycie Microsoft Authentication Library i przeglądarki systemowej do implementowanie logowania jednokrotnego.

Integracja tworzenia kont użytkowników

Zarządzanie tożsamościami i dostępem dla organizacji z tysiącami użytkowników jest trudne. Jeśli duże organizacje korzystają z rozwiązania, rozważ synchronizację informacji o użytkownikach i dostępie między aplikacją a Microsoft Entra ID. Pomaga to zapewnić spójny dostęp użytkowników w przypadku wystąpienia zmian.

SCIM (system zarządzania tożsamościami między domenami) to otwarty standard wymiany informacji o tożsamości użytkownika. Interfejs API zarządzania użytkownikami SCIM umożliwia automatyczne aprowizowania użytkowników i grup między aplikacją a Microsoft Entra ID.

Rozwiń punkt końcowy SCIM na potrzeby aprowizacji użytkowników w aplikacjach z Microsoft Entra ID opisuje sposób tworzenia punktu końcowego SCIM i integracji z usługą aprowizacji Microsoft Entra.

Zaawansowane integracje

Zaawansowane integracje jeszcze bardziej zwiększają bezpieczeństwo aplikacji.

Kontekst uwierzytelniania dostępu warunkowego

Kontekst uwierzytelniania dostępu warunkowego umożliwia aplikacjom wyzwalanie wymuszania zasad, gdy użytkownik uzyskuje dostęp do poufnych danych lub akcji, zapewniając użytkownikom większą produktywność i bezpieczeństwo poufnych zasobów.

Ciągła ocena dostępu

Ciągła ocena dostępu (CAE) umożliwia odwoływanie tokenów dostępu na podstawie zdarzeń krytycznych i oceny zasad, a nie polegania na wygaśnięciu tokenu na podstawie okresu istnienia. W przypadku niektórych interfejsów API zasobów, ponieważ ryzyko i zasady są oceniane w czasie rzeczywistym, może to zwiększyć okres istnienia tokenu do 28 godzin, co sprawia, że aplikacja jest bardziej odporna i wydajna.

Interfejsy API zabezpieczeń

W naszym doświadczeniu wielu niezależnych dostawców oprogramowania uważa, że te interfejsy API są przydatne.

API dla użytkowników i grup

Jeśli aplikacja musi wprowadzać aktualizacje dla użytkowników i grup w dzierżawie, możesz użyć interfejsów API użytkowników i grup za pośrednictwem Microsoft Graph do przepisywania danych do dzierżawy Microsoft Entra. Więcej informacji na temat korzystania z interfejsu API można znaleźć w referencyjnej dokumentacji Microsoft Graph REST API w wersji 1.0 oraz dokumentacji referencyjnej typu zasobu użytkownika

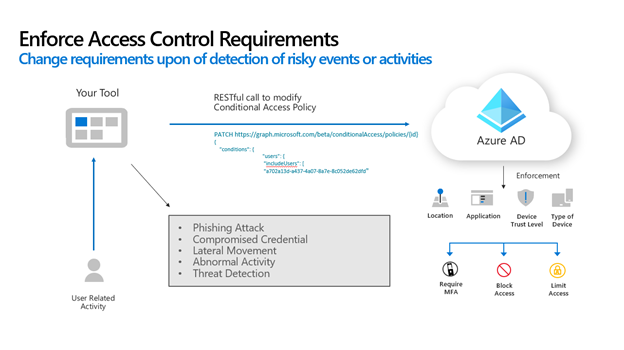

Interfejs API dostępu warunkowego

Dostęp warunkowy jest kluczową częścią Zero Trust, ponieważ pomaga upewnić się, że właściwy użytkownik ma odpowiedni dostęp do odpowiednich zasobów. Włączenie dostępu warunkowego umożliwia Microsoft Entra ID podejmowanie decyzji o dostępie na podstawie obliczonego ryzyka i wstępnie skonfigurowanych zasad.

Niezależni dostawcy oprogramowania mogą korzystać z dostępu warunkowego, wyświetlając opcję stosowania zasad dostępu warunkowego w razie potrzeby. Jeśli na przykład użytkownik jest szczególnie ryzykowny, możesz zasugerować klientowi włączenie dostępu warunkowego dla tego użytkownika za pośrednictwem interfejsu użytkownika i programowo włączyć go w Microsoft Entra ID.

Aby uzyskać więcej informacji, zapoznaj się z dokumentacją dotyczącą konfigurowania zasad dostępu warunkowego przy użyciu Microsoft Graph API.

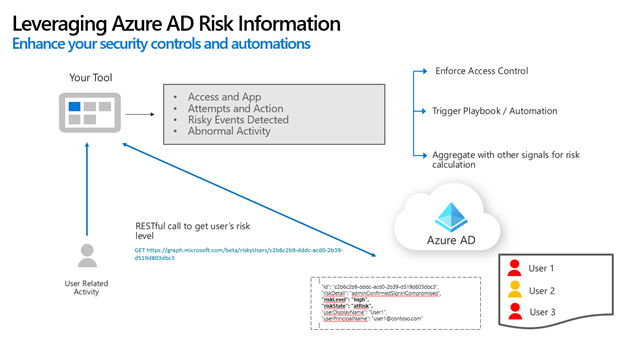

Potwierdzanie naruszenia zabezpieczeń i ryzykownych interfejsów API użytkowników

Czasami niezależni dostawcy oprogramowania mogą wiedzieć o naruszeniu zabezpieczeń, które wykraczają poza zakres Microsoft Entra ID. W przypadku wszelkich zdarzeń zabezpieczeń, zwłaszcza takich jak naruszenie zabezpieczeń konta, firma Microsoft i niezależny dostawca oprogramowania, mogą współpracować, udostępniając informacje obu stron. Interfejs API potwierdzania naruszenia zabezpieczeń umożliwia ustawienie docelowego poziomu ryzyka użytkownika na wysoki. Ten interfejs API umożliwia Microsoft Entra ID odpowiednie reagowanie, na przykład przez wymaganie od użytkownika ponownego uwierzytelnienia lub ograniczenie dostępu do poufnych danych.

W drugim kierunku Microsoft Entra ID stale ocenia ryzyko użytkowników na podstawie różnych sygnałów i uczenia maszynowego. Interfejs API zagrożonych użytkowników zapewnia programowy dostęp do wszystkich zagrożonych użytkowników w dzierżawie Microsoft Entra. Niezależni dostawcy oprogramowania mogą korzystać z tego interfejsu API, aby zapewnić odpowiednią obsługę użytkowników na ich bieżącym poziomie ryzyka. typ zasobu riskyUser.

Unikatowe scenariusze produktów

Poniższe wskazówki dotyczą niezależnych dostawców oprogramowania, którzy oferują określone rodzaje rozwiązań.

Zabezpieczanie integracji dostępu hybrydowego Wiele aplikacji biznesowych zostało utworzonych do pracy w chronionej sieci firmowej, a niektóre z tych aplikacji korzystają ze starszych metod uwierzytelniania. Ponieważ firmy chcą utworzyć strategię Zero Trust i obsługiwać środowiska pracy hybrydowe i oparte na chmurze, potrzebują rozwiązań łączących aplikacje z Microsoft Entra ID i udostępniają nowoczesne rozwiązania uwierzytelniania dla starszych aplikacji. Skorzystaj z tego przewodnika, aby utworzyć rozwiązania zapewniające nowoczesne uwierzytelnianie w chmurze dla starszych aplikacji lokalnych.

Zostań dostawcą klucza zabezpieczeń FIDO2 zgodnego z firmą Microsoft Klucze zabezpieczeń FIDO2 mogą zastępować słabe poświadczenia silnymi poświadczeniami publicznymi/prywatnymi opartymi na sprzęcie, które nie mogą być ponownie używane, odtwarzane ani współużytkowane w usługach. Możesz zostać dostawcą kluczy zabezpieczeń FIDO2 zgodnym z firmą Microsoft, postępując zgodnie z procesem w tym dokumencie.

Tożsamość zewnętrzna Microsoft Entra

Microsoft Entra External ID łączy zaawansowane rozwiązania do pracy z osobami spoza organizacji. Dzięki możliwościom identyfikatora zewnętrznego można zezwolić zewnętrznym tożsamościom na bezpieczny dostęp do aplikacji i zasobów. Niezależnie od tego, czy pracujesz z partnerami zewnętrznymi, konsumentami, czy klientami biznesowymi, użytkownicy mogą korzystać z własnych tożsamości. Te tożsamości mogą obejmować konta firmowe lub rządowe oraz dostawców tożsamości społecznościowych, takich jak Google czy Facebook. Aby uzyskać więcej informacji na temat zabezpieczania aplikacji dla partnerów zewnętrznych, konsumentów lub klientów biznesowych, zobacz Wprowadzenie do zewnętrznego identyfikatora firmy Microsoft.

Integracja z punktami końcowymi RESTful

Niezależni dostawcy oprogramowania mogą zintegrować swoje rozwiązania za pośrednictwem punktów końcowych RESTful, aby umożliwić uwierzytelnianie wieloskładnikowe (MFA) i kontrolę dostępu opartą na rolach (RBAC), włączyć weryfikację tożsamości i potwierdzanie tożsamości, poprawić bezpieczeństwo dzięki wykrywaniu botów i ochronie przed oszustwami oraz spełnić wymagania dyrektywy w sprawie usług płatniczych 2 (Secure Customer Authentication, SCA).

- Weryfikacja i udowadnianie tożsamości, która umożliwia klientom weryfikowanie tożsamości użytkowników końcowych

- Kontrola dostępu oparta na rolach, która umożliwia szczegółową kontrolę dostępu użytkownikom końcowym

- Zabezpieczanie dostępu hybrydowego do aplikacji lokalnej, która umożliwia użytkownikom końcowym dostęp do aplikacji lokalnych i starszych przy użyciu nowoczesnych protokołów uwierzytelniania

- Ochrona przed oszustwami, która umożliwia klientom ochronę swoich aplikacji i użytkowników końcowych przed fałszywymi próbami logowania i atakami bota

Zapora aplikacji internetowej

Web Application Firewall (WAF) zapewnia scentralizowaną ochronę aplikacji internetowych przed typowymi programami wykorzystującymi luki w zabezpieczeniach i lukami w zabezpieczeniach. Microsoft Entra External ID umożliwia niezależnym dostawcom oprogramowania integrację usługi WAF (zapory aplikacji internetowej). Cały ruch do domen niestandardowych (na przykład login.contoso.com) zawsze przechodzi przez usługę WAF w celu zapewnienia dodatkowej warstwy zabezpieczeń.

Aby zaimplementować rozwiązanie WAF, skonfiguruj domeny niestandardowe Microsoft Entra External ID. Przegląd niestandardowych domen URL dla Microsoft Entra External ID opisuje sposób konfigurowania Microsoft Entra External ID w niestandardowych domenach URL w dzierżawach zewnętrznych.