Zaplanuj wdrożenie obszaru roboczego

Organizacje wdrażają obszary robocze Security Copilot w celu segmentowania użycia według zespołu, granicy zgodności lub potrzeb operacyjnych. Przed utworzeniem obszarów roboczych oceniasz wymagania dotyczące pojemności, ograniczenia rezydencji danych i strategie przypisywania ról. Planowanie zapewnia, że każdy obszar roboczy jest zgodny z zasadami organizacji, zapewniając zespołom zasoby i dostęp do potrzebnych im zasobów.

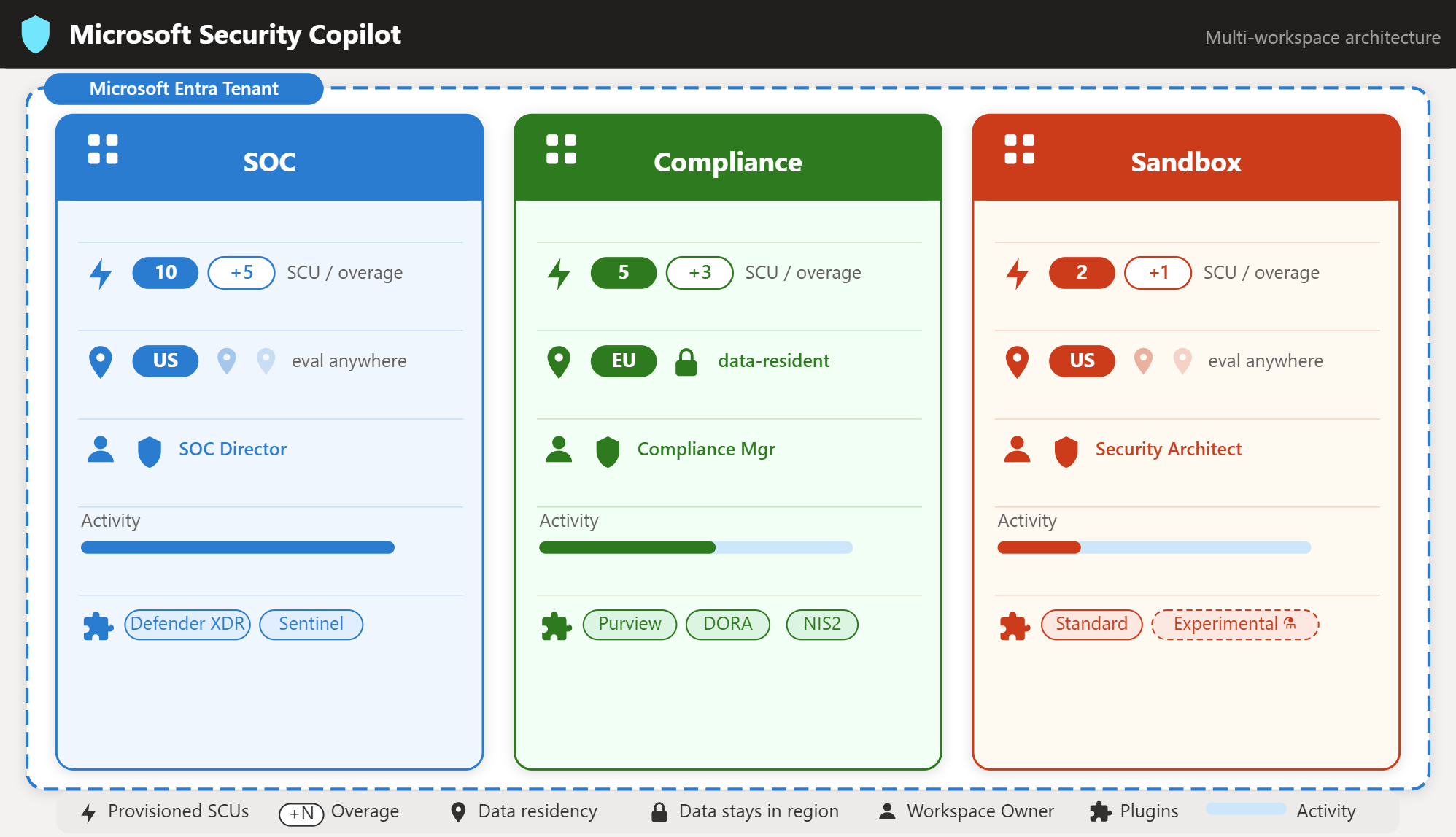

W scenariuszu firmy Contoso zespół Security Operations Center (SOC) wymaga wysokiej przepustowości na potrzeby ciągłego wyszukiwania zagrożeń, zespół ds. zgodności potrzebuje rezydencji danych w UE, a zespół architektury chce odizolowanej piaskownicy. Te zróżnicowane wymagania wymagają starannego planowania przed wdrożeniem zasobów.

Omówienie zakresu i architektury obszaru roboczego

Obszar roboczy to środowisko w ramach dzierżawy, w którym wspólnie działają użytkownicy, agenci i automatyzacje. Każdy obszar roboczy obsługuje niezależną historię sesji, alokację pojemności, przypisania ról i ustawienia konfiguracji. Wszystkie interakcje użytkownika — ręczne podpowiedzi, odpowiedzi wyzwalane przez agenta i zautomatyzowane przepływy pracy — mają miejsce w ramach obszaru roboczego.

| Element obszaru roboczego | Scope | Przykładowy przypadek użycia |

|---|---|---|

| Dane sesji | Na obszar roboczy | Sesje zespołu ds. zgodności UE pozostają w obrębie geograficznym UE |

| Pojemność (jednostki SCU) | Na obszar roboczy | Obszar roboczy SOC ma 10 jednostek SCU; piaskownica ma 2 jednostki SCU |

| Przypisania ról | Na obszar roboczy | Lider SOC jest tylko właścicielem obszaru roboczego SOC |

| Konfiguracja wtyczki | Na obszar roboczy | Piaskownica umożliwia korzystanie z eksperymentalnych wtyczek |

| Trasowanie agenta | Ustawienie dla całej dzierżawy | Defender XDR kieruje agenta do centrum operacyjnego SOC |

W przeciwieństwie do pojedynczego środowiska udostępnionego obszary robocze zapewniają segmentację. W przypadku jednego domyślnego obszaru roboczego wszystkie zespoły współdzielą zasoby, role obowiązują w całej organizacji, a granice zgodności są trudne do egzekwowania. W przypadku wielu obszarów roboczych każdy zespół otrzymuje dedykowaną pojemność, właściciele specyficzni dla obszaru roboczego konfigurują ustawienia niezależnie, a rezydencja danych jest zgodna z wymaganiami regionalnymi.

Planowanie wymagań dotyczących pojemności

Security Copilot obszary robocze są obsługiwane przez jednostki obliczeniowe zabezpieczeń (SCU). Używany model pojemności określa sposób konfigurowania i płacenia za te jednostki.

Model opłat za faktyczne zużycie wymaga subskrypcji Azure. Można skonfigurować godzinowe SCU za pomocą portalu Azure lub podczas tworzenia obszaru roboczego. W przypadku płatności zgodnie z rzeczywistym użyciem należy ustawić punkt odniesienia (na przykład 5 jednostek SCU), który działa w sposób ciągły i opcjonalnie konfiguruje jednostki nadwyżkowe, które aktywują się podczas skoków użycia. Płacisz za zarezerwowaną pojemność na godzinę oraz za użycie przekraczające. Ten model oferuje dokładną kontrolę — zwiększasz pojemność przed spodziewanym obciążeniem i zmniejszasz skalę po godzinach pracy.

Microsoft 365 E5 możliwość wykorzystania zapewnia 400 jednostek SCU miesięcznie na 1000 licencji E5. W przypadku modelu włączania domyślne Zasoby Security Copilot pojawiają się automatycznie w dzierżawie. Nie tworzysz pojemności godzinowej; zamiast tego użycie jest odliczane od miesięcznej alokacji jednostek SCU. Nieużywane jednostki SCU nie są przerzucane. Ten model upraszcza budżetowanie — używasz istniejących inwestycji E5 bez osobnego rozliczania się w usłudze Azure.

Aprowizowane jednostki SCU reprezentują podstawową pojemność – jednostki, które pozostają przydzielone w sposób ciągły. Nadwyżkowe jednostki SCU zapewniają elastyczność — dodatkowe jednostki, które aktywują się automatycznie po wyczerpaniu aprowizowanej pojemności. Rozważ wzorce użycia: stałe obciążenia korzystają z wyższej liczby aprowizowanych jednostek SCU przy minimalnych nadwyżkach; zmienne obciążenia pasują do niższego podstawowego poziomu z większym zapasem. Opłaty za nadwyżkowe jednostki są naliczane tylko wtedy, gdy są używane.

| Scenario | Aprowidowane jednostki SCU | Nadwyżkowe jednostki SCU | Uzasadnienie |

|---|---|---|---|

| Operacje SOC (24/7) | 10 | 5 | Wysoka baza wyjściowa dla ciągłego wykrywania zagrożeń; nadmiarowe zasoby obsługują wzrost liczby incydentów |

| Inspekcje zgodności (okresowe) | 5 | 3 | Umiarkowana podstawowa wartość dla ciągłego monitorowania; nadwyżka na potrzeby kwartalnych szczytów audytów |

| Testowanie piaskownicy (sporadycznie) | 2 | 1 | Niski próg bazowy dla eksperymentów; minimalna nadwyżka dla prezentacji POC |

Wybierz lokalizację danych i miejsca oceny wprowadzanych danych

Security Copilot wymaga podjęcia dwóch decyzji dotyczących lokalizacji geograficznej podczas tworzenia obszaru roboczego: lokalizacji przechowywania danych oraz lokalizacji oceny podpowiedzi.

Lokalizacja magazynowania danych określa, gdzie Security Copilot przechowuje dane sesji w stanie spoczynku — monity, odpowiedzi i konfigurację przestrzeni roboczej. Dostępne opcje to Australia (ANZ), Europa (UE), Szwajcaria (CH), Wielka Brytania (Wielka Brytania) i Stany Zjednoczone (USA). To ustawienie jest niezmienne po utworzeniu obszaru roboczego. W przypadku scenariuszy związanych z wymogami zgodności, jak zespół ds. zgodności UE w firmie Contoso, wybór odpowiedniej lokalizacji przechowywania danych podczas ich tworzenia ma kluczowe znaczenie.

Lokalizacja oceny monitu określa, gdzie są wyświetlane monity dotyczące zasobów procesora GPU. Możesz dopasować lokalizację magazynu danych lub wybrać opcję "Użyj dowolnego miejsca z dostępną przepustowością". Użycie dowolnego miejsca zwiększa wydajność poprzez kierowanie do najmniej obciążonego centrum danych, jednak może przetwarzać żądania poza wybranym regionem danych. Ocena w określonym regionie utrzymuje bardziej rygorystyczną kontrolę geograficzną, ale może napotkać większe opóźnienia podczas regionalnego szczytowego użycia.

W obszarze roboczym zgodności firmy Contoso oba ustawienia używają UE do zapewnienia, że dane pozostają w granicach europejskich. W przypadku obszarów roboczych SOC i piaskownicy magazyn danych używa Stanów Zjednoczonych, ale ocena uruchamiania używa opcji "anywhere" w celu uzyskania optymalnej wydajności.

Identyfikowanie wymaganych ról i uprawnień

Tworzenie obszarów roboczych i zarządzanie nimi wymaga określonych ról Azure i Security Copilot. Zrozumienie wymagań roli przed wdrożeniem gwarantuje, że masz odpowiednie uprawnienia i możesz przypisać dostęp do odpowiednich osób.

Do tworzenia obszaru roboczego potrzebna jest obsługiwana rola Security Copilot (Administrator zabezpieczeń lub rola Microsoft Entra/Purview, taka jak Administrator zgodności lub Zarządzanie organizacją usługi Purview). Aby ustawić pojemność podczas tworzenia, potrzebujesz również dostępu właściciela lub współautora do subskrypcji Azure, w której tworzone są zasoby pojemności.

W przypadku konfiguracji obszaru roboczego właściciele obszaru roboczego mogą konfigurować ustawienia, przypisywać role, zarządzać wtyczkami i wdrażać agentów w tym określonym obszarze roboczym. Rola Właściciel obszaru roboczego jest specyficzna dla obszaru roboczego — właściciel jednego obszaru roboczego nie przyznaje własności innym. Dostęp współautora Azure do zasobu pojemnościowego umożliwia kojarzenie lub zmianę alokacji pojemności.

W związku z użytkowaniem obszaru roboczego współautorzy obszaru roboczego mogą korzystać z funkcji Security Copilot: przesyłać monity, uruchamiać książki z monitami, wyświetlać historię sesji, ale nie mogą konfigurować ustawień obszaru roboczego ani zarządzać dostępem. Współautorzy reprezentują typowych użytkowników końcowych.

| Typ roli | Przykładowa rola | Scope | Wymagane dla |

|---|---|---|---|

| Copilot rozwiązań zabezpieczających | Owner | Na obszar roboczy | Konfigurowanie ustawień obszaru roboczego, przypisywanie ról |

| Copilot rozwiązań zabezpieczających | Contributor | Na obszar roboczy | Korzystanie z funkcji Security Copilot |

| Microsoft Entra | Administrator zabezpieczeń | Tenant | Tworzenie obszarów roboczych, włączanie rejestrowania inspekcji |

| Kontrola dostępu oparta na rolach (RBAC) Azure | Właściciel lub współautor | Subskrypcja/grupa zasobów | Konfigurowanie zasobów pojemności |

Plan wdrożenia firmy Contoso przypisuje dyrektora SOC jako właściciela obszaru roboczego SOC, Menedżera zgodności jako właściciela obszaru roboczego zgodności oraz architekta zabezpieczeń jako właściciela obszaru roboczego piaskownicy. Każdy właściciel może niezależnie skonfigurować swój obszar roboczy bez wpływu na inne osoby.

Planowanie zarządzania wieloma obszarami roboczymi

W przypadku wielu obszarów roboczych ustanawiasz wzorce nawigowania między obszarami roboczymi, monitorowania zagregowanego użycia i utrzymania spójności w różnych środowiskach.

Właściciele obszarów roboczych i współautorzy przypisani do wielu obszarów roboczych korzystają z przełącznika obszaru roboczego w portalu Security Copilot w ścieżce nawigacji. Nazwa obszaru roboczego wyświetlana na pasku nawigacyjnym odzwierciedla bieżący aktywny obszar roboczy.

Zintegrowane moduły rozwiązania zabezpieczające firmy Microsoft (Defender XDR, Purview, Intune, Microsoft Entra) kierują ruch do wyznaczonego obszaru roboczego dla każdego produktu. To ustawienie dla całej dzierżawy określa, który obszar roboczy otrzymuje interakcje środowiska osadzonego. Przemyślane przypisywanie agentów zapewnia zespołom operacyjnym bezproblemowy dostęp do Security Copilot z ich podstawowych portali bezpieczeństwa.