Opis tożsamości zewnętrznych platformy Azure

Tożsamość zewnętrzna to osoba, urządzenie, usługa itp., która znajduje się poza twoją organizacją. Identyfikator zewnętrzny Microsoft Entra odnosi się do wszystkich sposobów bezpiecznej interakcji z użytkownikami spoza organizacji. Jeśli chcesz współpracować z partnerami, dystrybutorami, dostawcami lub wykonawcami, możesz udostępnić swoje zasoby i zdefiniować, jak użytkownicy wewnętrzni mogą uzyskać dostęp do organizacji zewnętrznych. Jeśli jesteś deweloperem tworzącym aplikacje dla klientów, możesz zarządzać środowiskami tożsamości klientów.

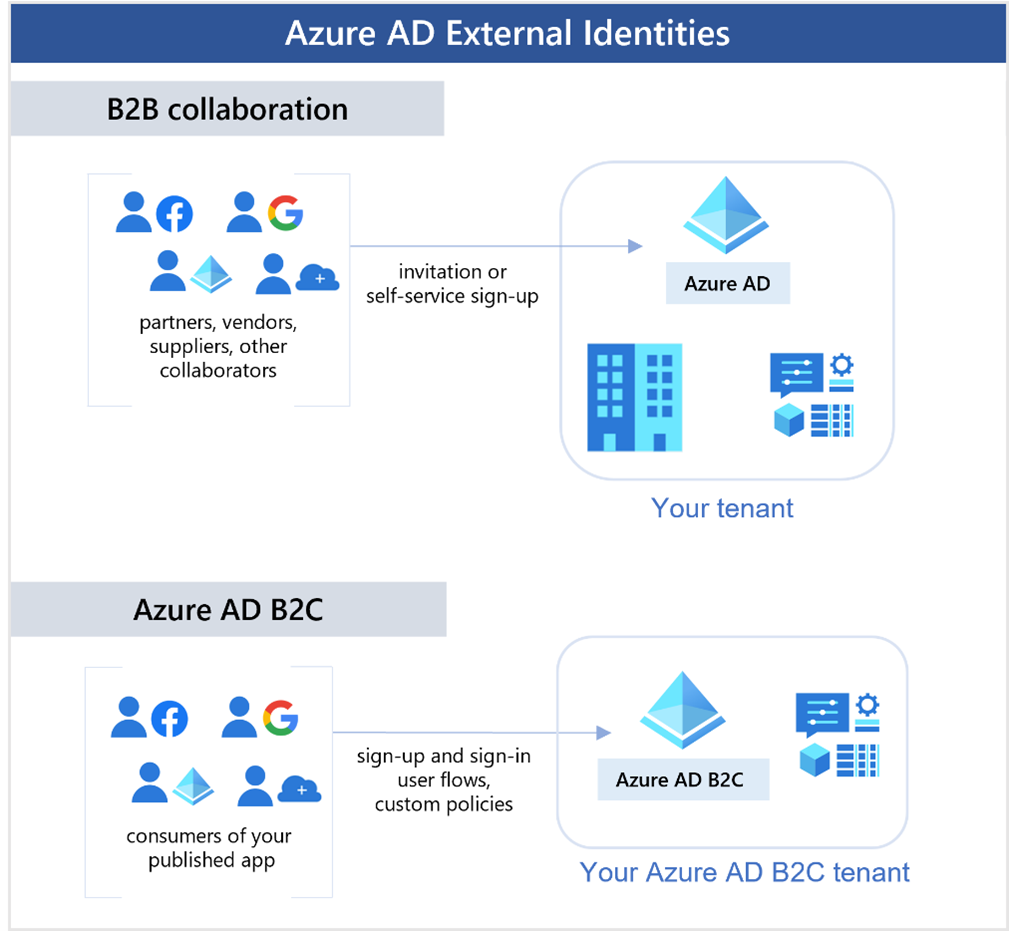

Tożsamości zewnętrzne mogą wyglądać podobnie do logowania jednokrotnego. Dzięki tożsamościom zewnętrznym użytkownicy zewnętrzni mogą "przynieść własne tożsamości". Niezależnie od tego, czy mają tożsamość cyfrową wydaną przez firmę, czy też niezarządzaną tożsamość społeczną, np. Google lub Facebook, mogą używać własnych poświadczeń do logowania. Dostawca tożsamości użytkownika zewnętrznego zarządza swoją tożsamością i zarządza dostępem do aplikacji za pomocą identyfikatora Microsoft Entra ID lub usługi Azure AD B2C, aby zachować ochronę zasobów.

Następujące możliwości składają się na tożsamości zewnętrzne:

- Współpraca między firmami (B2B) — współpraca z użytkownikami zewnętrznymi przez umożliwienie im używania preferowanej tożsamości do logowania się do aplikacji firmy Microsoft lub innych aplikacji dla przedsiębiorstw (aplikacji SaaS, aplikacji niestandardowych itp.). Użytkownicy współpracy B2B są reprezentowani w katalogu, zazwyczaj jako użytkownicy-goście.

- Bezpośrednie połączenie B2B — ustanowienie wzajemnego, dwukierunkowego zaufania z inną organizacją firmy Microsoft Entra w celu zapewnienia bezproblemowej współpracy. Połączenie bezpośrednie B2B obecnie obsługuje kanały udostępnione usługi Teams, umożliwiając użytkownikom zewnętrznym dostęp do zasobów z poziomu ich wystąpień domowych usługi Teams. Użytkownicy połączenia bezpośredniego B2B nie są reprezentowani w twoim katalogu, ale są one widoczne z poziomu udostępnionego kanału usługi Teams i mogą być monitorowane w raportach centrum administracyjnego usługi Teams.

- Microsoft Azure Active Directory business to customer (B2C) — publikowanie nowoczesnych aplikacji SaaS lub niestandardowych aplikacji (z wyjątkiem aplikacji firmy Microsoft) dla użytkowników i klientów przy użyciu usługi Azure AD B2C na potrzeby zarządzania tożsamościami i dostępem.

W zależności od sposobu interakcji z organizacjami zewnętrznymi i typami zasobów, które należy udostępnić, możesz użyć kombinacji tych możliwości.

Dzięki identyfikatorowi Entra firmy Microsoft można łatwo włączyć współpracę w granicach organizacji przy użyciu funkcji Microsoft Entra B2B. Użytkownicy-goście z innych dzierżaw mogą być zapraszani przez administratorów lub innych użytkowników. Ta funkcja dotyczy również tożsamości społecznościowych, takich jak konta Microsoft.

Możesz również łatwo zagwarantować, że użytkownicy-goście mają odpowiedni dostęp. Możesz poprosić gości lub osoby podejmujące decyzje o uczestnictwie w przeglądzie dostępu i ponownej certyfikacji (lub zaświadczeniu) o dostęp gości. Recenzenci mogą przekazać swoje dane wejściowe na potrzeby ciągłego dostępu każdego użytkownika na podstawie sugestii z witryny Microsoft Entra ID. Po zakończeniu przeglądu dostępu możesz wprowadzić zmiany i usunąć dostęp dla gości, którzy nie będą już jej potrzebować.