Opis Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender

Usługa Defender Vulnerability Management zapewnia widoczność zasobów, inteligentne oceny i wbudowane narzędzia korygowania dla urządzeń z systemem Windows, macOS, Linux, Android, iOS i sieci.

Korzystanie z analizy zagrożeń firmy Microsoft, przewidywań prawdopodobieństwa naruszenia, kontekstów biznesowych i ocen urządzeń, rozwiązania Defender Vulnerability Management szybko i stale ustala priorytety największych luk w zabezpieczeniach na najbardziej krytycznych zasobach i udostępnia zalecenia dotyczące zabezpieczeń w celu ograniczenia ryzyka.

Ciągłe odnajdywanie i monitorowanie zasobów

Wbudowane skanery zarządzania lukami w zabezpieczeniach w usłudze Defender i bez agentów stale monitorują i wykrywają ryzyko w organizacji nawet wtedy, gdy urządzenia nie są połączone z siecią firmową.

Skonsolidowane spisy zapewniają widok w czasie rzeczywistym aplikacji oprogramowania organizacji, certyfikatów cyfrowych, sprzętu i oprogramowania układowego oraz rozszerzeń przeglądarki, które ułatwiają monitorowanie i ocenę wszystkich zasobów organizacji. Oto kilka przykładów:

- Wgląd w oprogramowanie i luki w zabezpieczeniach — uzyskaj widok spisu oprogramowania w organizacji oraz zmiany oprogramowania, takie jak instalacje, odinstalowywania i poprawki.

- Ocena udziału sieciowego — ocena konfiguracji wewnętrznych udziałów sieciowych podatnych na zagrożenia przy użyciu praktycznych zaleceń dotyczących zabezpieczeń.

- Ocena rozszerzeń przeglądarki — wyświetlanie listy rozszerzeń przeglądarki zainstalowanych w różnych przeglądarkach w organizacji. Wyświetlanie informacji o uprawnieniach rozszerzenia i powiązanych poziomach ryzyka.

- Ocena certyfikatów cyfrowych — wyświetl listę certyfikatów zainstalowanych w całej organizacji na jednej centralnej stronie spisu certyfikatów. Zidentyfikuj certyfikaty przed ich wygaśnięciem i wykryj potencjalne luki w zabezpieczeniach ze względu na słabe algorytmy podpisów.

- I nie tylko...

Inteligentna priorytetyzacja oparta na ryzyku

Usługa Defender Vulnerability Management wykorzystuje analizę zagrożeń firmy Microsoft, przewidywania prawdopodobieństwa naruszenia zabezpieczeń, konteksty biznesowe i oceny urządzeń, aby szybko określić priorytety największych luk w zabezpieczeniach w organizacji.

Inteligentna priorytetyzacja oparta na ryzyku koncentruje się na pojawiających się zagrożeniach w celu dostosowania priorytetów zaleceń dotyczących zabezpieczeń z lukami w zabezpieczeniach obecnie wykorzystywanymi w środowisku dzikim i pojawiającym się zagrożeniom, które stanowią najwyższe ryzyko. Inteligentna priorytetyzacja oparta na ryzyku określa również aktywne naruszenia i chroni zasoby o wysokiej wartości.

Pojedynczy widok priorytetowych zaleceń z wielu źródeł zabezpieczeń wraz ze szczegółowymi informacjami krytycznymi, w tym powiązanymi typowymi lukami w zabezpieczeniach i ekspozycjami (CVE) i ujawnionymi urządzeniami, pomaga szybko skorygować największe luki w zabezpieczeniach na najbardziej krytycznych zasobach.

Korygowanie i śledzenie

Korygowanie i śledzenie umożliwia administratorom zabezpieczeń i administratorom IT bezproblemowe rozwiązywanie problemów z wbudowanymi przepływami pracy.

- Żądania korygowania wysyłane do IT — utwórz zadanie korygowania w usłudze Microsoft Intune na podstawie określonego zalecenia dotyczącego zabezpieczeń.

- Blokuj aplikacje podatne na zagrożenia — zmniejszanie ryzyka dzięki możliwości blokowania aplikacji narażonych na zagrożenia dla określonych grup urządzeń.

- Alternatywne środki zaradcze — uzyskaj szczegółowe informacje na temat innych środków zaradczych, takich jak zmiany konfiguracji, które mogą zmniejszyć ryzyko związane z lukami w zabezpieczeniach oprogramowania.

- Stan korygowania w czasie rzeczywistym — monitorowanie stanu i postępu działań korygujących w czasie rzeczywistym w całej organizacji.

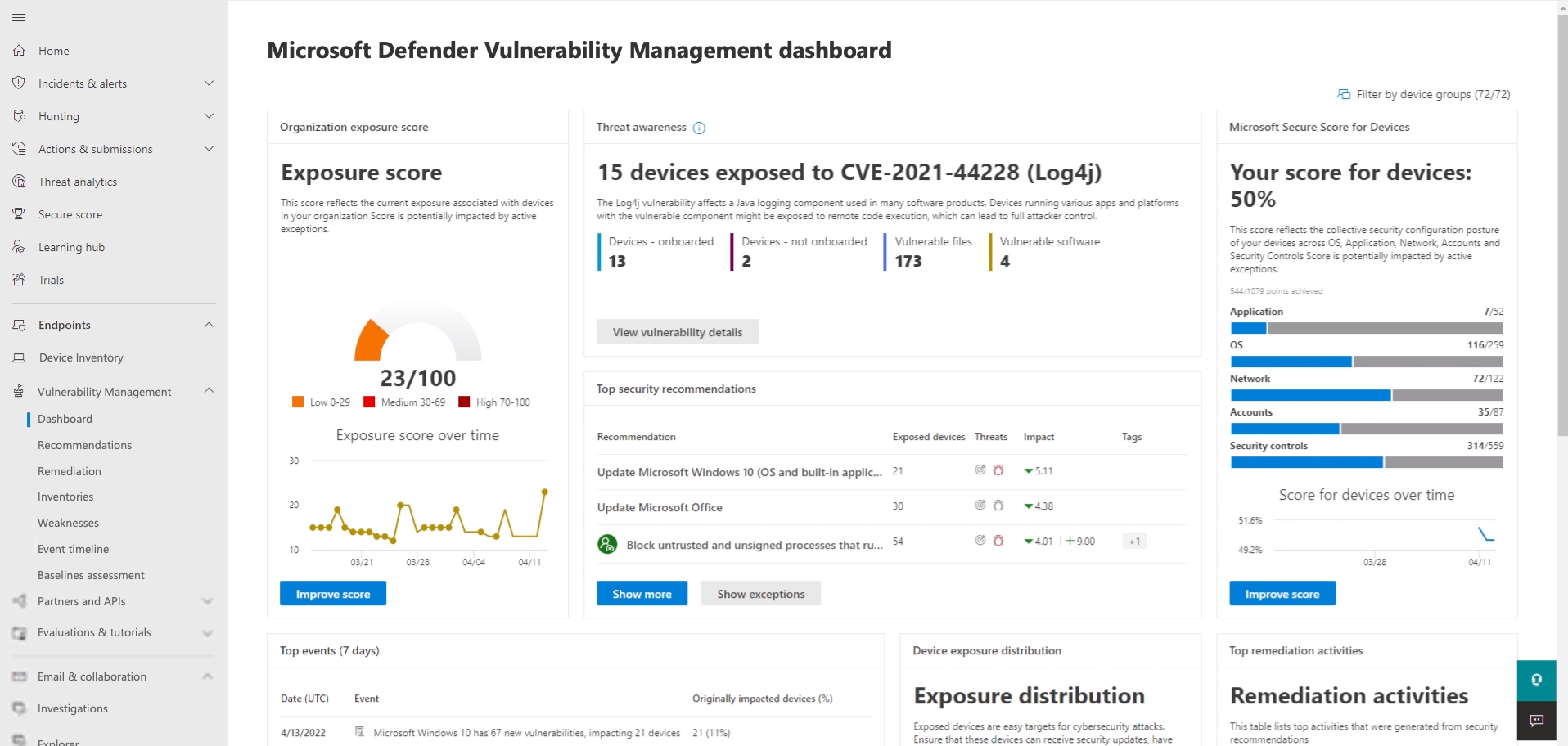

Szczegółowe informacje o pulpicie nawigacyjnym

Możesz użyć funkcji zarządzanie lukami w zabezpieczeniach w portalu Usługi Microsoft Defender, aby:

- Wyświetl wskaźnik ekspozycji i wskaźnik bezpieczeństwa firmy Microsoft dla urządzeń wraz z najlepszymi zaleceniami dotyczącymi zabezpieczeń, lukami w zabezpieczeniach oprogramowania, działaniami korygacyjnymi i ujawnionymi urządzeniami.

- Korelowanie szczegółowych informacji wykrywanie i reagowanie w punktach końcowych (EDR) z lukami w zabezpieczeniach punktu końcowego i ich przetwarzaniem.

- Wybierz opcje korygowania, aby sklasyfikować i śledzić zadania korygowania.

- Wybierz opcje wyjątków i śledź aktywne wyjątki.