Eksplorowanie zabezpieczeń w lewo

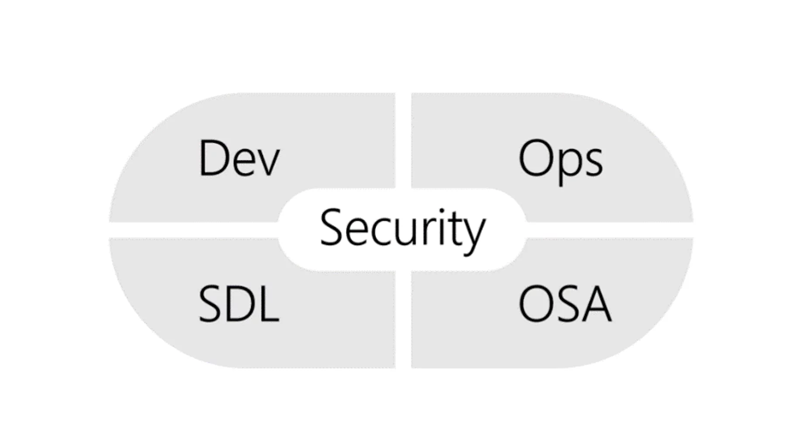

Podejście shift-left jest zalecane nie tylko w odniesieniu do testowania. Ten sam pomysł rozciąga się na obszar zabezpieczeń. Zasady metodyki DevSecOps mają na celu przekazanie znaczenia włączenia zabezpieczeń do każdej fazy metodyki DevOps (począwszy od planowania i opracowywania) w sposób czasami nazywany ciągłymi zabezpieczeniami. Organizacja opisana w naszym przykładowym scenariuszu dobrze zdaje sobie sprawę z skutków ignorowania tych zasad. W tej lekcji zbadaj znaczenie shift-left podejście do zabezpieczeń i zalecane sposoby jej zaimplementowania.

Co to jest zabezpieczenia shift-left?

W kontekście zabezpieczeń, shift-left przekłada się na wprowadzenie działań związanych z bezpieczeństwem na tak wczesnym etapie procesów cyklu życia oprogramowania, jak to możliwe. Rozpoczyna się to od włączenia zabezpieczeń w projekcie oprogramowania przy użyciu modelowania zagrożeń, aby zidentyfikować potencjalne przyszłe zagrożenia, ocenić ryzyko i zdefiniować strategie ograniczania ryzyka. Proces ten jest kontynuowany przez cały proces tworzenia oprogramowania przez zaimplementowanie szeregu działań związanych z zabezpieczeniami, takich jak przeglądy kodu i zautomatyzowane testowanie zabezpieczeń. Przeglądy kodu powinny obejmować oceny pod kątem zabezpieczeń, identyfikację wad oraz potencjalnych luk w zabezpieczeniach, a także przestrzeganie standardów kodowania. Zautomatyzowane testowanie zabezpieczeń obejmuje takie zadania jak statyczne testowanie zabezpieczeń aplikacji (SAST), dynamiczne testowanie zabezpieczeń aplikacji (DAST) i analiza kompozycji oprogramowania (SCA), które są zintegrowane z potokami ciągłej integracji/ciągłego wdrażania (CI/CD).

Ciągłe monitorowanie, które jest częścią ciągłego zabezpieczania, to kolejny element odpowiedni dla podejścia shift-left. Implementacja obejmuje stosowanie mechanizmów rejestrowania, monitorowania i reagowania na zdarzenia od początku programowania.