Opisywanie podstawowych kategorii inspekcji

Dzienniki inspekcji rejestrują zdarzenia zabezpieczeń i działania w dzienniku zabezpieczeń systemu Windows. Następnie można monitorować te dzienniki inspekcji, aby zidentyfikować problemy, które uzasadniają dalsze badanie. Inspekcja udanych działań może być również przydatna, ponieważ zawiera ona dokumentację zmian. Inspekcja może również rejestrować nieudane próby złośliwych hakerów lub nieautoryzowanych użytkowników w celu uzyskania dostępu do zasobów przedsiębiorstwa. Podczas konfigurowania inspekcji należy określić ustawienia inspekcji, włączyć zasady inspekcji, a następnie monitorować zdarzenia w dziennikach zabezpieczeń.

System Windows Server udostępnia dwie kategorie inspekcji:

- Podstawowa inspekcja. Podano dziewięć wartości, które umożliwiają inspekcję podstawowych zdarzeń zabezpieczeń.

- Zaawansowane inspekcje. Dziesięć kategorii zdarzeń, które zawierają bardziej szczegółowe ustawienia zasad. Dostępnych jest ponad 60 konfigurowalnych ustawień zasad.

Jakie są podstawowe kategorie inspekcji?

W poniższej tabeli opisano podstawowe kategorie inspekcji.

| Przeprowadź inspekcję ustawienia zasad | opis |

|---|---|

| Przeprowadź inspekcję zdarzeń logowania na kontach | Tworzy zdarzenie, gdy użytkownik lub komputer próbuje użyć konta usługi Active Directory systemu Windows Server do uwierzytelniania. Na przykład gdy użytkownik loguje się do dowolnego komputera w domenie, generowane jest zdarzenie logowania do konta. |

| Przeprowadź inspekcję zdarzeń logowania | Tworzy zdarzenie, gdy użytkownik loguje się interaktywnie (lokalnie) na komputerze lub przez sieć (zdalnie). Jeśli na przykład stacja robocza i serwer są skonfigurowane do inspekcji zdarzeń logowania, stacja robocza przeprowadza inspekcję logowania użytkownika bezpośrednio do tej stacji roboczej. Gdy użytkownik łączy się z folderem udostępnionym na serwerze, serwer rejestruje ten zdalny dziennik. Gdy użytkownik loguje się, kontroler domeny rejestruje zdarzenie logowania, ponieważ skrypty logowania i zasady są pobierane z kontrolera domeny. |

| Inspekcja zarządzania kontami | Przeprowadza inspekcję zdarzeń, w tym tworzenie, usuwanie lub modyfikowanie kont użytkowników, grup lub komputerów oraz resetowanie haseł użytkowników. |

| Inspekcja dostępu do usługi katalogowej | Przeprowadza inspekcję zdarzeń określonych na liście kontroli dostępu systemu (SACL), które można zobaczyć w oknie dialogowym Właściwości zaawansowane ustawienia zabezpieczeń obiektu usługi Active Directory. Oprócz zdefiniowania zasad inspekcji za pomocą tego ustawienia należy również skonfigurować inspekcję dla określonego obiektu lub obiektów przy użyciu SACL obiektu lub obiektów. Te zasady są podobne do zasad inspekcji dostępu do obiektów używanych do inspekcji plików i folderów, ale te zasady dotyczą obiektów usługi Active Directory. |

| Zmiana zasad inspekcji | Przeprowadza inspekcję zmian zasad przypisywania praw użytkownika, zasad inspekcji lub zasad zaufania. |

| Inspekcja użycia uprawnień | Przeprowadza inspekcję korzystania z uprawnienia lub prawa użytkownika. Zobacz tekst objaśniający dla tych zasad w Edytorze zarządzania zasadami grupy. |

| Inspekcja zdarzeń systemu | Przeprowadza inspekcję ponownego uruchamiania systemu, zamykania lub zmian, które wpływają na dzienniki systemu lub zabezpieczeń. |

| Śledzenie procesów inspekcji | Przeprowadza inspekcję zdarzeń, takich jak aktywacje programu i kończenie procesu. Zobacz tekst objaśniający dla tych zasad w Edytorze zarządzania zasadami grupy. |

| Inspekcja dostępu do obiektów | Inspekcja dostępu do obiektów, takich jak pliki, foldery, klucze rejestru i drukarki, które mają własne SACLs. Oprócz włączenia tych zasad inspekcji należy skonfigurować wpisy inspekcji w sacls obiektów. |

Konfigurowanie podstawowej inspekcji

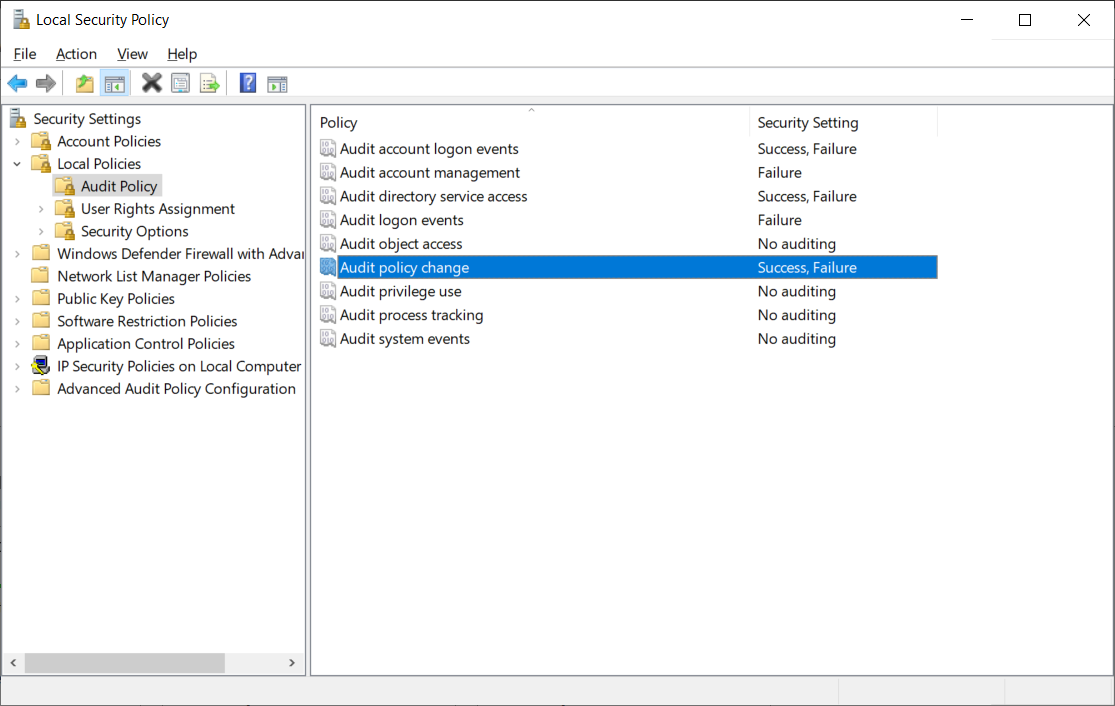

Możesz przejrzeć i skonfigurować te podstawowe kategorie inspekcji przy użyciu konsoli Zasady zabezpieczeń lokalnych, jak pokazano na poniższym zrzucie ekranu. W tym miejscu administrator wybrał węzeł Zasady inspekcji w konsoli Zasady zabezpieczeń lokalnych i skonfigurował ustawienia inspekcji powodzenia i niepowodzenia.

Napiwek

Można również użyć zasad grupy, co ułatwia konfigurowanie ustawień dla wielu komputerów.

Alternatywnie w konsoli zarządzania zasadami grupy:

- Znajdź i wybierz odpowiedni obiekt zasad grupy (GPO) i otwórz obiekt zasad grupy do edycji.

- W Edytorze zarządzania zasadami grupy w węźle Konfiguracja komputera rozwiń węzeł Zasady\Ustawienia systemu Windows\Ustawienia zabezpieczeń\Zasady lokalne, a następnie wybierz pozycję Zasady inspekcji.

- W Edytorze zarządzania zasadami grupy otwórz dowolne ustawienie zasad.

- Zaznacz pole wyboru Zdefiniuj te ustawienia zasad , a następnie wybierz, czy włączyć inspekcję zdarzeń powodzenia, zdarzeń niepowodzenia lub obu tych ustawień. Następnie wybierz przycisk OK.

Może to być kuszące, aby włączyć wszystkie wartości inspekcji we wszystkich dostępnych ustawieniach. Może to jednak wygenerować duży dziennik inspekcji, który należy przeanalizować. Dlatego pomyśl o bardziej skoncentrowanym i włącz tylko to, co jest przydatne dla Ciebie.

Jeśli na przykład przeprowadź inspekcję zdarzeń logowania kont zakończonych niepowodzeniem, możesz ujawnić próby złośliwego hakera, aby uzyskać dostęp do domeny, wielokrotnie próbując zalogować się jako użytkownik domeny bez znajomości hasła konta. Inspekcja pomyślnych zdarzeń logowania konta nie jest szczególnie przydatna, ponieważ prawdopodobnie wskazuje uzasadnione zdarzenie logowania.

Napiwek

Inspekcja nieudanych zdarzeń zarządzania kontami może ujawnić złośliwego hakera, który próbuje manipulować członkostwem grupy wrażliwej na zabezpieczenia.

Jednym z najważniejszych zadań jest zrównoważenie i dostosowanie zasad inspekcji do zasad firmy oraz realistycznych dla organizacji. Na przykład zasady firmowe mogą oznaczać, że wszystkie nieudane logowania i pomyślne zmiany użytkowników i grup usługi Active Directory muszą zostać poddane inspekcji. Jest to łatwe do osiągnięcia w usługach domena usługi Active Directory (AD DS). Należy jednak zdecydować, w jaki sposób będą używane te informacje przed wdrożeniem zasad inspekcji.

Napiwek

Pełne dzienniki inspekcji są bezużyteczne, jeśli nie wiesz, jak skutecznie zarządzać tymi dziennikami lub nie masz do tego narzędzi.

Aby zaimplementować inspekcję, musisz mieć dobrze skonfigurowane zasady inspekcji i narzędzia do zarządzania zdarzeniami inspekcji.

Określanie ustawień inspekcji w pliku lub folderze

Wiele organizacji decyduje się na inspekcję dostępu do plików. System Windows Server obsługuje szczegółowe inspekcje na podstawie kont użytkowników lub grup i określonych akcji, które te konta wykonują.

Aby skonfigurować inspekcję plików lub folderów, należy wykonać trzy kroki:

Zdefiniuj ustawienia inspekcji dostępu do obiektów , a następnie wybierz pozycję Powodzenie, Niepowodzenie lub oba te ustawienia.

Uwaga

Włączenie inspekcji powodzenia może wygenerować dużą liczbę danych rejestrowania, które mogą być ograniczone. W końcu informuje o tym, że ktoś pomyślnie uzyskać dostęp do pliku lub folderu. Bardziej interesujące jest wiedzieć, kiedy ktoś się nie powiedzie.

Znajdź folder, który chcesz śledzić. Kliknij prawym przyciskiem myszy folder, a następnie wybierz polecenie Właściwości.

Na karcie Zabezpieczenia wybierz pozycję Zaawansowane.

Wybierz kartę Inspekcja na stronie Ustawienia zabezpieczeń zaawansowanych .

Wybierz pozycję Dodaj, wybierz podmioty zabezpieczeń, których działanie chcesz przeprowadzić inspekcję w folderze, a następnie wybierz działania, które chcesz śledzić.

Na liście Typ wybierz pozycję Wszystkie, Powodzenie lub Niepowodzenie.

Następnie wybierz uprawnienia, które chcesz śledzić, a na koniec wybierz przycisk OK dwa razy.

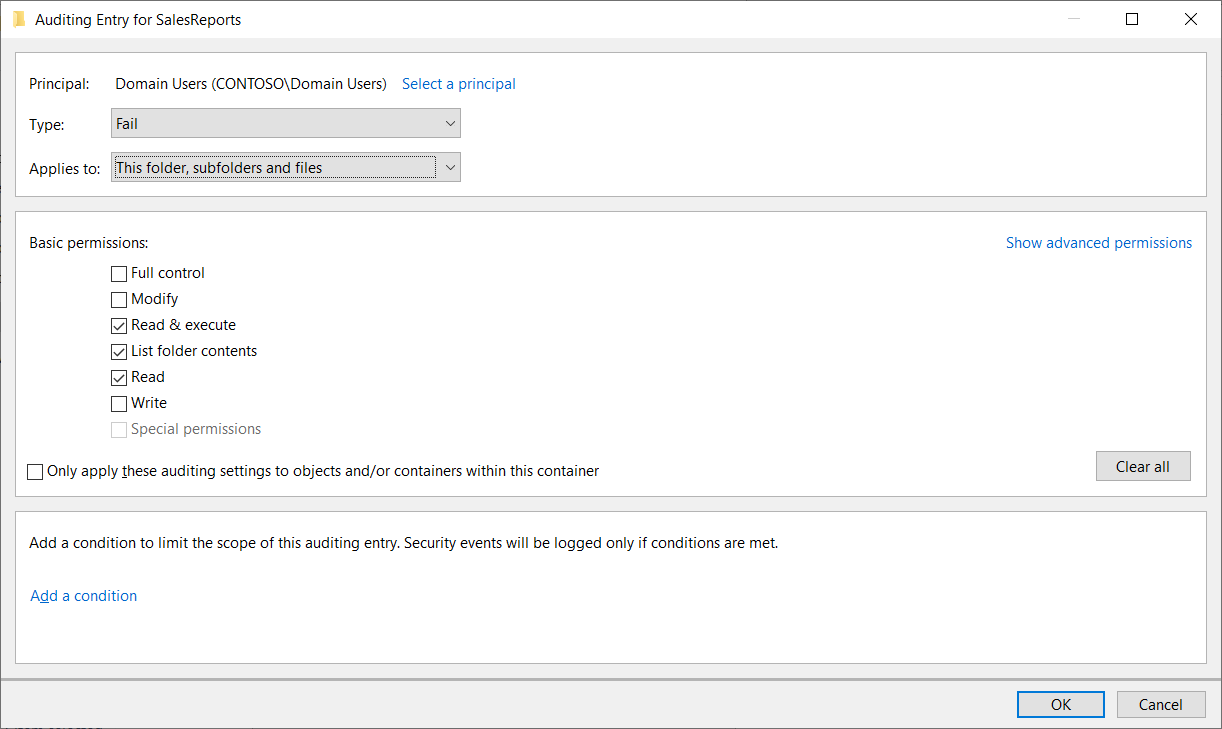

Na poniższym zrzucie ekranu administrator wybrał ustawienia inspekcji dla folderu o nazwie SalesReports. Wybrali inspekcję dostępu w trybie fail dla użytkowników domeny.

Typowe użycie

W następujących celach można przeprowadzić inspekcję sukcesów:

- Aby rejestrować dostęp do zasobów na potrzeby raportowania i rozliczeń.

- Aby monitorować dostęp sugerujący, że użytkownicy wykonują akcje większe niż planowane, co wskazuje, że uprawnienia są zbyt hojne.

- Aby zidentyfikować dostęp, który jest poza znakiem dla określonego konta, co może być znakiem, że złośliwy haker naruszył konto użytkownika.

W następujących celach można przeprowadzić inspekcję zdarzeń, które zakończyły się niepowodzeniem:

- Aby monitorować próby uzyskania dostępu do zasobu przez nieautoryzowanych użytkowników.

- Aby zidentyfikować nieudane próby uzyskania dostępu do pliku lub folderu, do którego użytkownik wymaga dostępu. Oznacza to, że uprawnienia nie są wystarczające do spełnienia wymagań biznesowych.

Ostrzeżenie

Dzienniki inspekcji mogą rosnąć dość szybko. W związku z tym należy skonfigurować minimalny wymagany do osiągnięcia celu zabezpieczeń organizacji.

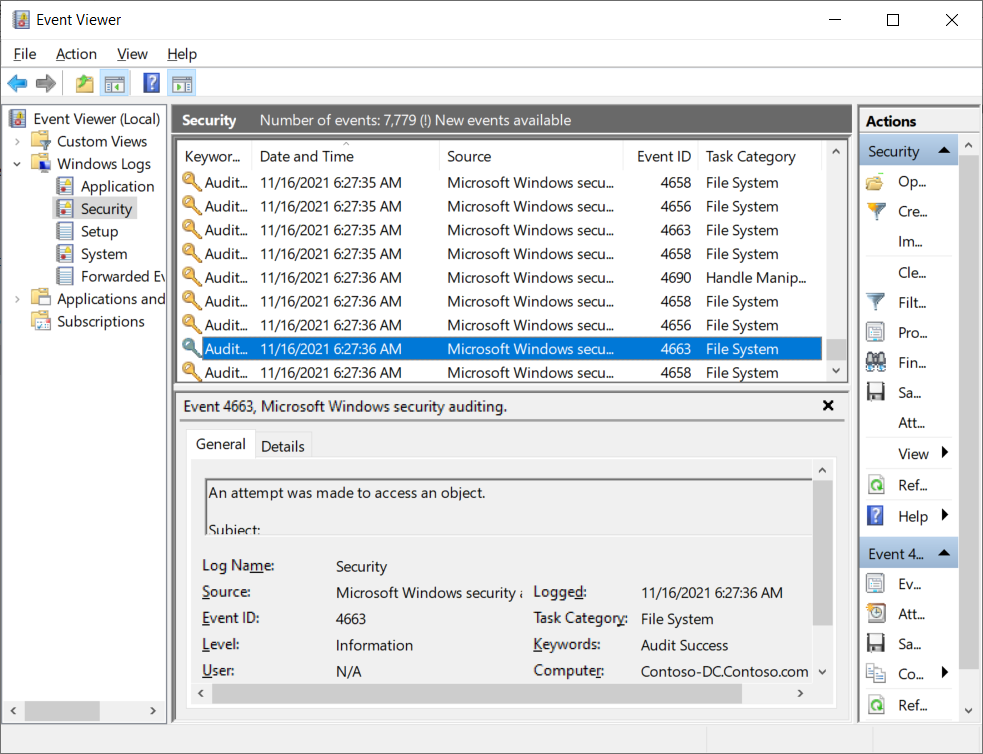

Ocena zdarzeń w dzienniku zabezpieczeń

Po włączeniu ustawienia zasad Inspekcja dostępu do obiektów i używaniu obiektów SACLs do określenia dostępu, który chcesz przeprowadzić inspekcję, system Windows Server rozpoczyna rejestrowanie dostępu zgodnie z wpisami inspekcji. Zdarzenia wynikowe można wyświetlić w dzienniku zdarzeń zabezpieczeń serwera. W tym celu w obszarze Narzędzia administracyjne otwórz konsolę Podgląd zdarzeń, a następnie rozwiń węzeł Dzienniki systemu Windows\Zabezpieczenia, jak pokazano na poniższym zrzucie ekranu. Administrator wybrał dziennik zabezpieczeń i wyróżnił zdarzenie o identyfikatorze 4663; Dotyczy to próby uzyskania dostępu do obiektu pliku.